Tutorial: Configurar o Haventec Authenticate com Azure Active Directory B2C para autenticação sem senha de etapa única e multifator

Saiba como integrar o Azure Active Directory B2C (Azure AD B2C) ao Haventec Authenticate, uma tecnologia sem senha que elimina senhas, segredos compartilhados e atritos.

Para saber mais, acesse o site haventec.com: Haventec

Descrição do cenário

A integração do Authenticate inclui os seguintes componentes:

-

Azure AD B2C – o servidor de autorização que verifica as credenciais do usuário

- Também é conhecido como IdP (provedor de identidade)

- Aplicativos Web e móveis – Aplicativos móveis ou Web OpenID Connect (OIDC) protegidos pelo Authenticate e Azure AD B2C

- Serviço Haventec Authenticate – IdP externo para o locatário do Azure AD B2C

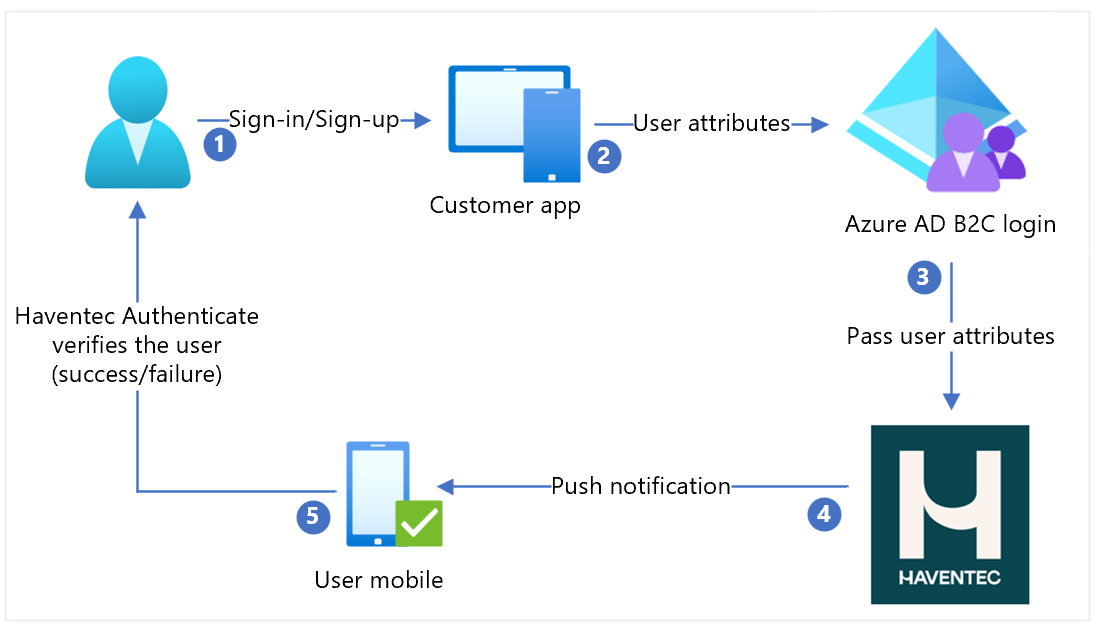

O diagrama a seguir ilustra os fluxos de inscrição e entrada do usuário na integração do Haventec Authenticate.

- Os usuários selecionam entrar ou inscrever-se e inserem um nome de usuário.

- O aplicativo envia os atributos de usuário para o Azure AD B2C para verificação de identidade.

- O Azure AD B2C coleta atributos do usuário e os envia para o Haventec Authenticate.

- Para novos usuários, o Authenticate envia uma notificação por push para o dispositivo móvel do usuário. Pode enviar emails com uma senha única (OTP) para registrar o dispositivo.

- O usuário responde e tem o acesso concedido ou negado. Novas chaves criptográficas são enviadas por push ao dispositivo do usuário para uma sessão futura.

Introdução ao Authenticate

Vá para a página Obter uma demonstração do Haventec Authenticate do site haventec.com. No formulário de solicitação de demonstração personalizada, indique seu interesse na integração do Azure AD B2C. Chegará um email quando o ambiente de demonstração estiver pronto.

Integrar o Authenticate ao Azure AD B2C

Use as seguintes instruções para preparar e integrar o Azure AD B2C ao Authenticate.

Pré-requisitos

Para começar, você precisa do seguinte:

Uma assinatura do Azure

- Se não tiver uma, obtenha uma conta gratuita do Azure

Um locatário do Azure AD B2C vinculado à assinatura do Azure.

Um ambiente de demonstração do Haventec Authenticate

- Confira como Obter uma demonstração do Haventec Authenticate

Criar um registro de aplicativo web

Antes que os aplicativos possam interagir com o Azure AD B2C, registre-os em um locatário que você gerencia.

Confira o Tutorial: Registrar um aplicativo Web no Azure Active Directory B2C

Adicionar um novo provedor de identidade no Azure AD B2C

Para obter as instruções a seguir, use o diretório com o locatário Azure AD B2C.

- Entre no portal do Azure como Administrador global do locatário do Azure AD B2C.

- No menu superior, escolha Diretório + assinatura.

- Selecione o diretório com o locatário.

- No canto superior esquerdo do portal do Azure, selecione Todos os serviços.

- Pesquise e selecione Azure AD B2C.

- Navegue até os Painel>Azure Active Directory B2C>Provedores de identidade.

- Selecione Novo provedor do OpenID Connect.

- Selecione Adicionar.

Configure um provedor de identidade

Para configurar um provedor de identidade:

- Selecione o Tipo de provedor de identidade>OpenID Connect.

- Em Nome, insira Haventec ou outro nome.

- Em URL de metadados, use

https://iam.demo.haventec.com/auth/realms/*your\_realm\_name*/.well-known/openid-configuration. - Em ID do cliente, insira a ID do aplicativo registrada na interface do administrador do Haventec.

- Em Segredo do cliente, insira o Segredo do aplicativo registrado na interface do administrador do Haventec.

- Em Escopo, selecione perfil de email do OpenID.

- Em Tipo de resposta, selecione Código.

- Em Modo de resposta, selecione forms_post.

- Em Dica de domínio, deixe em branco.

- Selecione OK.

- Selecione Mapear essas declarações do provedor de identidade.

- Em UserID, selecione Da assinatura.

- Em Nome de exibição, selecione Da assinatura.

- Para Nome, use given_name.

- Para Sobrenome, use family_name.

- Em Email, use email.

- Clique em Salvar.

Criar uma política de fluxo de usuário

Para as instruções a seguir, O Haventec é o novo provedor de identidade OIDC na lista de provedores de identidade B2C.

- No locatário do Azure AD B2C, em Políticas, selecione Fluxos de usuários.

- Selecione Novo fluxo de usuário.

- Selecione Inscrever-se e entrar>Versão>Criar.

- Insira um Nome para a política.

- Em Provedores da identidade, selecione o provedor de identidade Haventec criado.

- Para Contas locais, selecione Nenhum. Essa seleção desabilita a autenticação por email e senha.

- Selecione Executar fluxo de usuário.

- No formulário, insira a URL de resposta, por exemplo,

https://jwt.ms. - O navegador redireciona para a página de entrada do Haventec.

- O usuário é solicitado a se registrar ou inserir um PIN.

- O desafio de autenticação é executado.

- O navegador redireciona para a URL de resposta.

Testar o fluxo de usuário

- No locatário do Azure AD B2C, em Políticas, selecione Fluxos de usuários.

- Selecione o Fluxo de usuário criado.

- Selecione Executar fluxo de usuário.

- Em Aplicativo, selecione o aplicativo registrado. O exemplo é JWT.

- Em URL de resposta, selecione o URL de redirecionamento.

- Selecione Executar fluxo de usuário.

- Conclua o fluxo de inscrição e crie uma conta.

- O Haventec Authenticate é chamado.

Próximas etapas

- Acesse o site docs.haventec.com para ver a Documentação do Haventec

- Visão geral da política personalizada do Azure AD B2C