Configurar o Azure Active Directory B2C com o Bluink eID-me para verificação de identidade

Antes de começar

O Azure Active Directory B2C (Azure AD B2C) tem dois métodos para definir a interação dos usuários com os aplicativos: fluxos de usuários predefinidos ou políticas personalizadas configuráveis. As políticas personalizadas abordam cenários complexos. Para a maioria dos cenários, recomendamos fluxos de usuários. Veja Fluxos de usuários e visão geral de políticas personalizadas

Integrar a autenticação do Azure AD B2C com o eID-Me

Saiba como integrar a autenticação do Azure AD B2C com o Bluink eID-Me, uma solução de verificação de identidade e identidade digital descentralizada para cidadãos canadenses. Com o eID-Me, os locatários do Azure AD B2C verificam a identidade do usuário, obtêm declarações de identidade de inscrição e entrada verificadas. A integração suporta autenticação multifator e entrada sem senha com uma identidade digital segura. As organizações podem atender aos requisitos de Nível de Garantia de Identidade (IAL) 2 e Conheça seu Cliente (KYC).

Para saber mais, acesse bluink.ca: Bluink Ltd

Pré-requisitos

Para começar, você precisa do seguinte:

- Uma conta de Terceira Parte Confiável com o eID-Me

- Acesse bluink.ca para saber mais e solicitar uma demonstração

- Uma assinatura do Azure

- Se não tiver uma, obtenha uma conta gratuita do Azure

- Um locatário do Azure AD B2C vinculado à assinatura do Azure.

- Uma versão de avaliação ou de produção do aplicativo de identificação digital eID-Me

- Acesse bluink.ca para Baixar o Aplicativo de ID Digital eID-Me

Consulte também o Tutorial: criar fluxos de usuários e políticas personalizadas no Azure AD B2C.

Descrição do cenário

O eID-Me integra-se ao Azure AD B2C como um provedor de identidade OIDC (OpenID Connect). Os seguintes componentes fazem parte da solução eID-Me com Azure AD B2C:

- Locatário do Azure AD B2C: configurado como uma terceira parte confiável no eID-Me permite que o eID-Me confie em um locatário do Azure AD B2C para inscrição e entrada

-

Aplicativo de locatário do Azure AD B2C: presume-se que os locatários precisam de um aplicativo de locatário do Azure AD B2C

- O aplicativo recebe as declarações de identidade recebidas pelo Azure AD B2C durante a transação

- Aplicativos para smartphone eID-Me: os usuários do locatário do Azure AD B2C precisam do aplicativo para iOS ou Android

-

Identidades digitais eID-Me emitidas: da verificação de identidade do eID-Me

- Os usuários recebem uma identidade digital para a carteira digital no aplicativo. São necessários documentos de identidade válidos.

Os aplicativos do eID-Me autenticam os usuários durante as transações. A autenticação de chave pública X509 fornece MFA sem senha, usando uma chave de assinatura privada na identidade digital eID-Me.

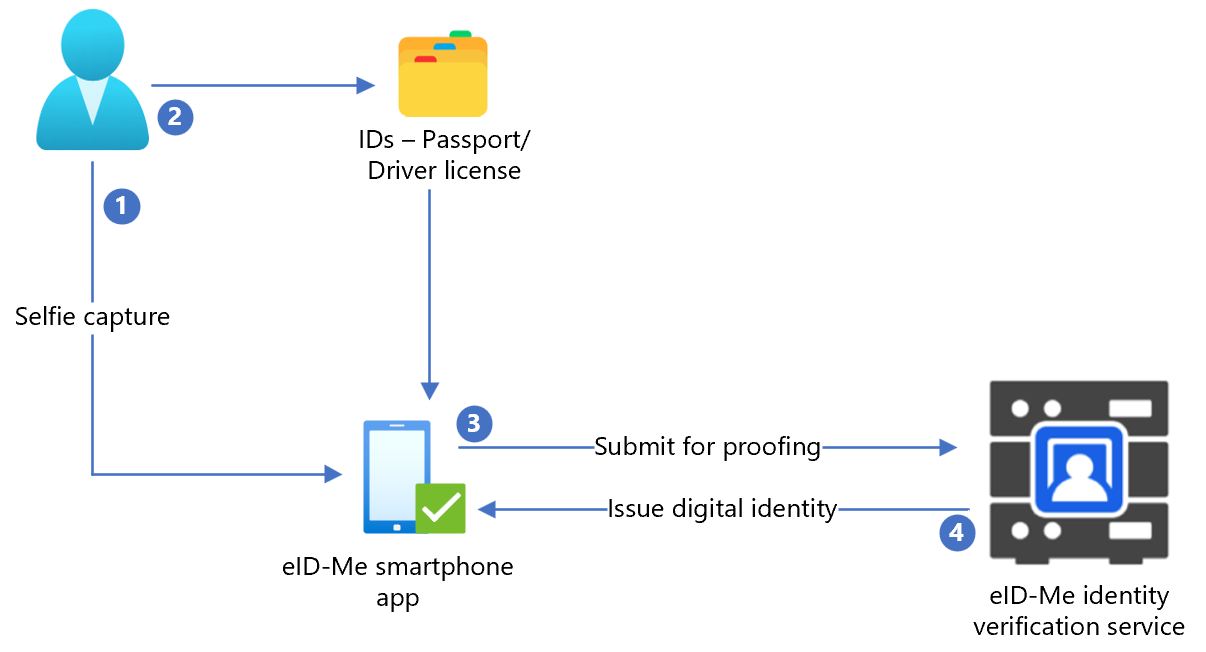

O diagrama a seguir ilustra a prova de identidade do eID-Me, que ocorre fora dos fluxos do Azure AD B2C.

- O usuário carrega uma selfie para o aplicativo de smartphone eID-Me.

- O usuário escaneia e carrega um documento de identificação emitido pelo governo, como passaporte ou carteira de motorista, para o aplicativo de smartphone eID-Me.

- O eID-Me envia dados para o serviço de identidade para verificação.

- O usuário recebe uma identidade digital, que é salva no aplicativo.

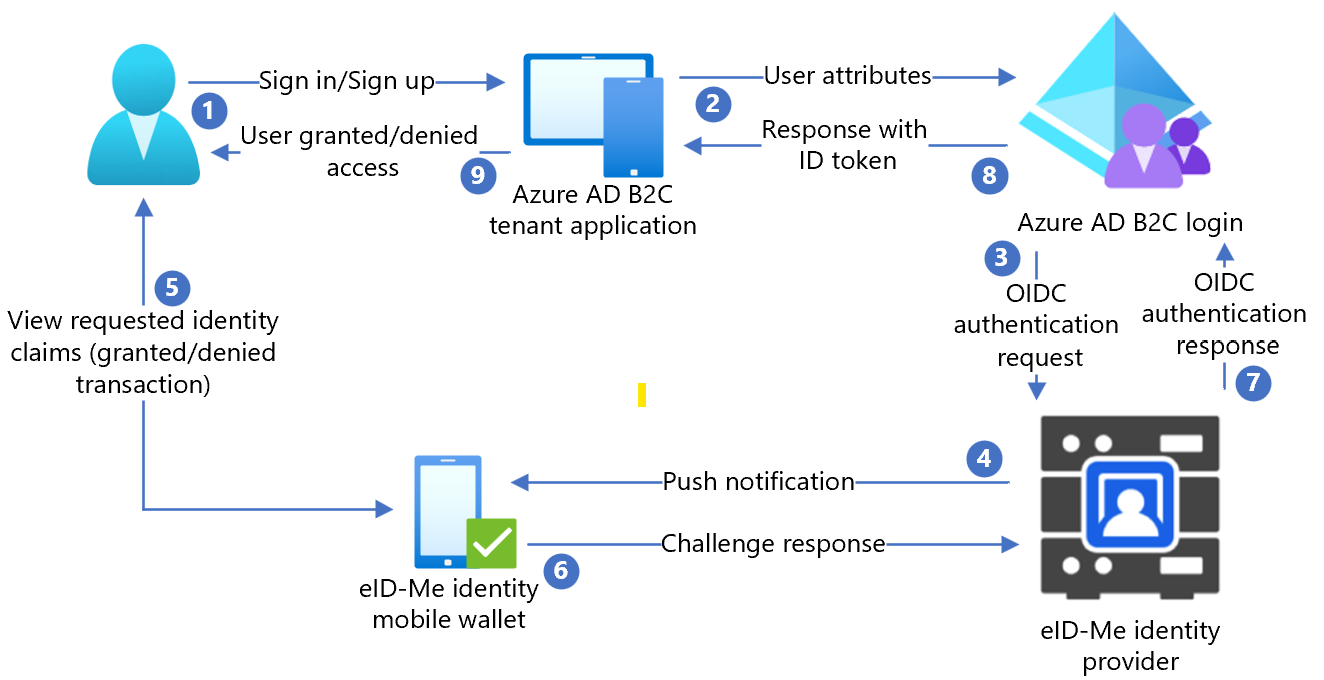

O diagrama a seguir ilustra a integração do Azure AD B2C com o eID-Me.

- O usuário abre a página de entrada do Azure AD B2C e entra ou se inscreve com um nome de usuário.

- Usuário encaminhado para a política de entrada e assinatura do Azure AD B2C.

- O Azure AD B2C redireciona o usuário para o roteador de identidade do eID-Me usando o fluxo de código de autorização do OIDC.

- O roteador envia notificação por push para o aplicativo móvel do usuário com os detalhes da solicitação de autenticação e autorização.

- Aparece o desafio da autenticação do usuário e, em seguida, aparece um prompt para as declarações de identidade.

- A resposta do desafio vai para o roteador.

- O roteador responde ao Azure AD B2C com um resultado de autenticação.

- A resposta do token de ID do Active Directory B2C vai para o aplicativo.

- É concedido ou negado o acesso ao usuário.

Introdução ao eID-Me

Acesse a página Fale Conosco em bluink.ca para solicitar uma demonstração com o objetivo de configurar um ambiente de teste ou produção para configurar os locatários do Azure AD B2C como uma terceira parte confiável. Os locatários determinam as declarações de identidade necessárias dos consumidores que se inscrevem no eID-Me.

Configurar um aplicativo no eID-Me

Para configurar seu aplicativo de locatário como uma terceira parte confiável do eID-ME no eID-Me, forneça as informações a seguir:

| Propriedade | Descrição |

|---|---|

| Nome | Azure AD B2C ou outro nome de aplicativo |

| Domínio | name.onmicrosoft.com |

| URIs de redirecionamento | https://jwt.ms |

| URLs de redirecionamento | https://your-B2C-tenant-name.b2clogin.com/your-B2C-tenant-name.onmicrosoft.com/oauth2/authrespPor exemplo, https://fabrikam.b2clogin.com/fabrikam.onmicrosoft.com/oauth2/authrespPara um domínio personalizado, insira https://your-domain-name/your-tenant-name.onmicrosoft.com/oauth2/authresp. |

| URL da página inicial do aplicativo | Aparece para o usuário final |

| URL da política de privacidade do aplicativo | Aparece para o usuário final |

Observação

Quando a terceira parte confiável é configurada, o ID-Me fornece uma ID e um Segredo do Cliente. Observe a ID e o Segredo do Cliente para configurar o provedor de identidade (IdP) no Azure AD B2C.

Adicionar um novo provedor de Identidade no Azure AD B2C

Para obter as instruções a seguir, use o diretório com o locatário Azure AD B2C.

- Entre no Portal do Azure como Administrador Global do locatário do Azure AD B2C.

- No menu superior, escolha Diretório + assinatura.

- Selecione o diretório com o locatário.

- No canto superior esquerdo do portal do Azure, selecione Todos os serviços.

- Pesquise e selecione Azure AD B2C.

- Navegue até os Painel>Azure Active Directory B2C>Provedores de identidade.

- Selecione Novo provedor do OpenID Connect.

- Selecione Adicionar.

Configure um provedor de identidade

Para configurar um provedor de identidade:

- Selecione o Tipo de provedor de identidade>OpenID Connect.

- No formulário do provedor de identidade, em Nome, insira eID-Me Sem Senha ou outro nome.

- Para ID do cliente, insira a ID do cliente do eID-Me.

- Para o Segredo do Cliente , insira o Segredo do Cliente do eID-Me.

- Para Escopo, selecione perfil de email do openid.

- Em Tipo de resposta, selecione code.

- Para Modo de resposta, selecione postagem de formulário.

- Selecione OK.

- Clique em Mapear essas declarações do provedor de identidade.

- Para ID do Usuário, use sub.

- Para Exibir nome, use name.

- Para Nome, use given_name.

- Para Sobrenome, use family_name.

- Para Email, use email.

- Clique em Salvar.

Configurar autenticação multifator

O eID-Me é um autenticador multifator, portanto, a configuração da autenticação multifator de fluxo de usuário não é necessária.

Criar uma política de fluxo de usuário

Para as instruções a seguir, o eID-Me aparece como um novo provedor de identidade OIDC em provedores de identidade B2C.

- No locatário do Azure AD B2C, em Políticas, selecione Fluxos de usuários.

- Selecione Novo fluxo de usuário.

- Selecione Inscrever-se e entrar>Versão>Criar.

- Insira uma política Nome.

- Em Provedores da identidade, selecione o provedor de identidade eID-Me criado.

- Para Contas locais, selecione Nenhum. A seleção desabilita a autenticação por email e senha.

- Selecione Executar fluxo de usuário.

- Insira uma URL de resposta, como

https://jwt.ms. - O navegador redireciona para a página de entrada do eID-Me.

- Insira o nome da conta a partir do registro do usuário.

- O usuário recebe uma notificação por push no dispositivo móvel com o eID-Me.

- Aparece um desafio de autenticação.

- O desafio é aceito e o navegador redireciona para a URL de resposta.

Observação

O Azure Active Directory B2C (Azure AD B2C) tem dois métodos para definir a interação dos usuários com os aplicativos: fluxos de usuários predefinidos ou políticas personalizadas configuráveis. As políticas personalizadas abordam cenários complexos. Para a maioria dos cenários, recomendamos fluxos de usuários. Veja Fluxos de usuários e visão geral de políticas personalizadas

Criar uma chave de política

Armazene o Segredo do Cliente que você gravou no seu locatário do Azure AD B2C. Para obter as instruções a seguir, use o diretório com o locatário Azure AD B2C.

- Entre no portal do Azure.

- Na barra de ferramentas do portal, selecione Diretórios + assinaturas.

- Na página Configurações do portal, Diretórios + assinaturas, na lista Nome do diretório, localize seu diretório do Azure AD B2C.

- Selecione Alternar.

- No canto superior esquerdo do portal do Azure, selecione Todos os serviços.

- Pesquise e selecione Azure AD B2C.

- Na página de Visão Geral, selecione Estrutura de Experiência de Identidade.

- Selecione Chaves de Política.

- Selecione Adicionar.

- Para Opções, escolha Manual.

- Insira um Nome para a chave de política. Por exemplo,

eIDMeClientSecret. O prefixoB2C_1A_é adicionado ao nome da chave. - Em Segredo, insira o Segredo do Cliente que você anotou.

- Para Uso de chave, selecione Assinatura.

- Selecione Criar.

Configurar o eID-Me como um provedor de Identidade

Defina o eID-Me como um provedor de declarações para permitir que os usuários entrem com o eID-Me. O Azure AD B2C se comunica com ele, por meio de um ponto de extremidade. O ponto de extremidade fornece as declarações usadas pelo Azure AD B2C para verificar a autenticação do usuário com uma ID digital no seu dispositivo.

Para definir o eID-Me como um provedor de declarações, adicione-o ao elemento ClaimsProvider no arquivo de extensão da política.

Abra o

TrustFrameworkExtensions.xml.Localize o elemento ClaimsProviders. Se ele não aparecer, adicione-o sob o elemento raiz.

Adiciona um novo ClaimsProvider:

<ClaimsProvider> <Domain>eID-Me</Domain> <DisplayName>eID-Me</DisplayName> <TechnicalProfiles> <TechnicalProfile Id="eID-Me-OIDC"> <!-- The text in the following DisplayName element is shown to the user on the claims provider selection screen. --> <DisplayName>eID-Me for Sign In</DisplayName> <Protocol Name="OpenIdConnect" /> <Metadata> <Item Key="ProviderName">https://eid-me.bluink.ca</Item> <Item Key="METADATA">https://demoeid.bluink.ca/.well-known/openid-configuration</Item> <Item Key="response_types">code</Item> <Item Key="scope">openid email profile</Item> <Item Key="response_mode">form_post</Item> <Item Key="HttpBinding">POST</Item> <Item Key="token_endpoint_auth_method">client_secret_post</Item> <Item Key="client_id">eid_me_rp_client_id</Item> <Item Key="UsePolicyInRedirectUri">false</Item> </Metadata> <CryptographicKeys> <Key Id="client_secret" StorageReferenceId="B2C_1A_eIDMeClientSecret" /> </CryptographicKeys> <InputClaims /> <OutputClaims> <OutputClaim ClaimTypeReferenceId="issuerUserId" PartnerClaimType="sub" /> <OutputClaim ClaimTypeReferenceId="tenantId" PartnerClaimType="tid" /> <OutputClaim ClaimTypeReferenceId="givenName" PartnerClaimType="given_name" /> <OutputClaim ClaimTypeReferenceId="surName" PartnerClaimType="family_name" /> <OutputClaim ClaimTypeReferenceId="displayName" PartnerClaimType="name" /> <OutputClaim ClaimTypeReferenceId="email" PartnerClaimType="email" /> <OutputClaim ClaimTypeReferenceId="IAL" PartnerClaimType="identity_assurance_level_achieved" DefaultValue="unknown IAL" /> <OutputClaim ClaimTypeReferenceId="authenticationSource" DefaultValue="socialIdpAuthentication" AlwaysUseDefaultValue="true" /> <OutputClaim ClaimTypeReferenceId="identityProvider" PartnerClaimType="iss" /> <OutputClaim ClaimTypeReferenceId="locality" PartnerClaimType="locality" DefaultValue="unknown locality" /> <OutputClaim ClaimTypeReferenceId="region" PartnerClaimType="region" DefaultValue="unknown region" /> </OutputClaims> <OutputClaimsTransformations> <OutputClaimsTransformation ReferenceId="CreateRandomUPNUserName" /> <OutputClaimsTransformation ReferenceId="CreateUserPrincipalName" /> <OutputClaimsTransformation ReferenceId="CreateAlternativeSecurityId" /> <OutputClaimsTransformation ReferenceId="CreateSubjectClaimFromAlternativeSecurityId" /> </OutputClaimsTransformations> <UseTechnicalProfileForSessionManagement ReferenceId="SM-SocialLogin" /> </TechnicalProfile> </TechnicalProfiles> </ClaimsProvider>Para eid_me_rp_client_id, insira a ID do Cliente de terceira parte confiável do eID-Me.

Clique em Salvar.

Declarações de identidade suportadas

Você pode adicionar mais declarações de identidade que o eID-Me suporta.

- Abra o

TrustFrameworksExtension.xml. - Localize o elemento

BuildingBlocks.

Observação

Encontre as listas de declarações de identidade eID-Me suportadas no repositório OID com identificadores OIDC em well-known/openid-configuration.

<BuildingBlocks>

<ClaimsSchema>

<ClaimType Id="IAL">

<DisplayName>Identity Assurance Level</DisplayName>

<DataType>string</DataType>

<DefaultPartnerClaimTypes>

<Protocol Name="OpenIdConnect" PartnerClaimType="identity_assurance_level_achieved" />

</DefaultPartnerClaimTypes>

<AdminHelpText>The Identity Assurance Level Achieved during proofing of the digital identity.</AdminHelpText>

<UserHelpText>The Identity Assurance Level Achieved during proofing of the digital identity.</UserHelpText>

<UserInputType>Readonly</UserInputType>

</ClaimType>

<ClaimType Id="picture">

<DisplayName>Portrait Photo</DisplayName>

<DataType>string</DataType>

<DefaultPartnerClaimTypes>

<Protocol Name="OpenIdConnect" PartnerClaimType="thumbnail_portrait" />

</DefaultPartnerClaimTypes>

<AdminHelpText>The portrait photo of the user.</AdminHelpText>

<UserHelpText>Your portrait photo.</UserHelpText>

<UserInputType>Readonly</UserInputType>

</ClaimType>

<ClaimType Id="middle_name">

<DisplayName>Portrait Photo</DisplayName>

<DataType>string</DataType>

<DefaultPartnerClaimTypes>

<Protocol Name="OpenIdConnect" PartnerClaimType="middle_name" />

</DefaultPartnerClaimTypes>

<UserHelpText>Your middle name.</UserHelpText>

<UserInputType>TextBox</UserInputType>

</ClaimType>

<ClaimType Id="birthdate">

<DisplayName>Date of Birth</DisplayName>

<DataType>string</DataType>

<DefaultPartnerClaimTypes>

<Protocol Name="OpenIdConnect" PartnerClaimType="birthdate" />

</DefaultPartnerClaimTypes>

<AdminHelpText>The user's date of birth.</AdminHelpText>

<UserHelpText>Your date of birth.</UserHelpText>

<UserInputType>TextBox</UserInputType>

</ClaimType>

<ClaimType Id="gender">

<DisplayName>Gender</DisplayName>

<DataType>string</DataType>

<DefaultPartnerClaimTypes>

<Protocol Name="OpenIdConnect" PartnerClaimType="gender" />

</DefaultPartnerClaimTypes>

<AdminHelpText>The user's gender.</AdminHelpText>

<UserHelpText>Your gender.</UserHelpText>

<UserInputType>TextBox</UserInputType>

</ClaimType>

<ClaimType Id="street_address">

<DisplayName>Locality/City</DisplayName>

<DataType>string</DataType>

<DefaultPartnerClaimTypes>

<Protocol Name="OpenIdConnect" PartnerClaimType="street_address" />

</DefaultPartnerClaimTypes>

<AdminHelpText>The user's full street address, which MAY include house number, street name, post office box.</AdminHelpText>

<UserHelpText>Your street address of residence.</UserHelpText>

<UserInputType>TextBox</UserInputType>

</ClaimType>

<ClaimType Id="locality">

<DisplayName>Locality/City</DisplayName>

<DataType>string</DataType>

<DefaultPartnerClaimTypes>

<Protocol Name="OpenIdConnect" PartnerClaimType="locality" />

</DefaultPartnerClaimTypes>

<AdminHelpText>The user's current city or locality of residence.</AdminHelpText>

<UserHelpText>Your current city or locality of residence.</UserHelpText>

<UserInputType>TextBox</UserInputType>

</ClaimType>

<ClaimType Id="region">

<DisplayName>Province or Territory</DisplayName>

<DataType>string</DataType>

<DefaultPartnerClaimTypes>

<Protocol Name="OpenIdConnect" PartnerClaimType="region" />

</DefaultPartnerClaimTypes>

<AdminHelpText>The user's current province or territory of residence.</AdminHelpText>

<UserHelpText>Your current province or territory of residence.</UserHelpText>

<UserInputType>TextBox</UserInputType>

</ClaimType>

<ClaimType Id="country">

<DisplayName>Country</DisplayName>

<DataType>string</DataType>

<DefaultPartnerClaimTypes>

<Protocol Name="OpenIdConnect" PartnerClaimType="country" />

</DefaultPartnerClaimTypes>

<AdminHelpText>The user's current country of residence.</AdminHelpText>

<UserHelpText>Your current country of residence.</UserHelpText>

<UserInputType>TextBox</UserInputType>

</ClaimType>

<ClaimType Id="dl_number">

<DisplayName>Driver's Licence Number</DisplayName>

<DataType>string</DataType>

<DefaultPartnerClaimTypes>

<Protocol Name="OpenIdConnect" PartnerClaimType="dl_number" />

</DefaultPartnerClaimTypes>

<AdminHelpText>The user's driver's licence number.</AdminHelpText>

<UserHelpText>Your driver's licence number.</UserHelpText>

<UserInputType>TextBox</UserInputType>

</ClaimType>

<ClaimType Id="dl_class">

<DisplayName>Driver's Licence Class</DisplayName>

<DataType>string</DataType>

<DefaultPartnerClaimTypes>

<Protocol Name="OpenIdConnect" PartnerClaimType="dl_class" />

</DefaultPartnerClaimTypes>

<AdminHelpText>The user's driver's licence class.</AdminHelpText>

<UserHelpText>Your driver's licence class.</UserHelpText>

<UserInputType>TextBox</UserInputType>

</ClaimType>

</ClaimsSchema>

Adicione um percurso de usuário

Para as instruções a seguir, o provedor de identidade está configurado, mas não está em nenhuma página de entrada. Se você não tiver um percurso do usuário personalizado, copie um modelo de percurso do usuário.

- No pacote de inicialização, abra o arquivo

TrustFrameworkBase.xml. - Localize e copie o conteúdo do elemento UserJourneys que inclui ID=

SignUpOrSignIn. - Abra o

TrustFrameworkExtensions.xml. - Localize o elemento UserJourneys. Se o elemento não aparecer, adicione um.

- Cole o conteúdo do elemento UserJourney como filho do elemento UserJourneys.

- Renomeie a ID do percurso do usuário, por exemplo, ID=

CustomSignUpSignIn.

Adicione o provedor de identidade a um percurso de usuário

Adicione o novo provedor de identidade ao percurso do usuário.

- No percurso do usuário, localize o elemento da etapa de orquestração com Type=

CombinedSignInAndSignUpou Type=ClaimsProviderSelection. Normalmente é a primeira etapa de orquestração. O elemento ClaimsProviderSelections possui uma lista de provedores de identidade com os quais os usuários se conectam. A ordem dos elementos controla a ordem dos botões de entrada que o usuário vê. - Adicione um elemento XML ClaimsProviderSelection.

- Defina o valor TargetClaimsExchangeId como um nome amigável.

- Na próxima etapa de orquestração, adicione um elemento ClaimsExchange.

- Defina a ID para o valor da ID de troca de declarações de destino.

- Atualize o valor vTechnicalProfileReferenceId para a ID do perfil técnico criado por você.

O XML a seguir demonstra sete etapas de orquestração do percurso do usuário com o provedor de identidade:

<UserJourney Id="eIDME-SignUpOrSignIn">

<OrchestrationSteps>

<OrchestrationStep Order="1" Type="CombinedSignInAndSignUp" ContentDefinitionReferenceId="api.signuporsignin">

<ClaimsProviderSelections>

<ClaimsProviderSelection TargetClaimsExchangeId="eIDMeExchange" />

</ClaimsProviderSelections>

</OrchestrationStep>

<!-- Check if the user has selected to sign in using one of the social providers -->

<OrchestrationStep Order="2" Type="ClaimsExchange">

<Preconditions>

<Precondition Type="ClaimsExist" ExecuteActionsIf="true">

<Value>objectId</Value>

<Action>SkipThisOrchestrationStep</Action>

</Precondition>

</Preconditions>

<ClaimsExchanges>

<ClaimsExchange Id="eIDMeExchange" TechnicalProfileReferenceId="eID-Me-OIDC" />

</ClaimsExchanges>

</OrchestrationStep>

<!-- For social IDP authentication, attempt to find the user account in the directory. -->

<OrchestrationStep Order="3" Type="ClaimsExchange">

<Preconditions>

<Precondition Type="ClaimEquals" ExecuteActionsIf="true">

<Value>authenticationSource</Value>

<Value>localAccountAuthentication</Value>

<Action>SkipThisOrchestrationStep</Action>

</Precondition>

</Preconditions>

<ClaimsExchanges>

<ClaimsExchange Id="AADUserReadUsingAlternativeSecurityId" TechnicalProfileReferenceId="AAD-UserReadUsingAlternativeSecurityId-NoError" />

</ClaimsExchanges>

</OrchestrationStep>

<!-- Show self-asserted page only if the directory does not have the user account already (i.e. we do not have an objectId). -->

<OrchestrationStep Order="4" Type="ClaimsExchange">

<Preconditions>

<Precondition Type="ClaimsExist" ExecuteActionsIf="true">

<Value>objectId</Value>

<Action>SkipThisOrchestrationStep</Action>

</Precondition>

</Preconditions>

<ClaimsExchanges>

<ClaimsExchange Id="SelfAsserted-Social" TechnicalProfileReferenceId="SelfAsserted-Social" />

</ClaimsExchanges>

</OrchestrationStep>

<!-- This step reads any user attributes that we may not have received when authenticating using ESTS so they can be sent in the token. -->

<OrchestrationStep Order="5" Type="ClaimsExchange">

<Preconditions>

<Precondition Type="ClaimEquals" ExecuteActionsIf="true">

<Value>authenticationSource</Value>

<Value>socialIdpAuthentication</Value>

<Action>SkipThisOrchestrationStep</Action>

</Precondition>

</Preconditions>

<ClaimsExchanges>

<ClaimsExchange Id="AADUserReadWithObjectId" TechnicalProfileReferenceId="AAD-UserReadUsingObjectId" />

</ClaimsExchanges>

</OrchestrationStep>

<!-- The previous step (SelfAsserted-Social) could have been skipped if there were no attributes to collect

from the user. So, in that case, create the user in the directory if one does not already exist

(verified using objectId which would be set from the last step if account was created in the directory. -->

<OrchestrationStep Order="6" Type="ClaimsExchange">

<Preconditions>

<Precondition Type="ClaimsExist" ExecuteActionsIf="true">

<Value>objectId</Value>

<Action>SkipThisOrchestrationStep</Action>

</Precondition>

</Preconditions>

<ClaimsExchanges>

<ClaimsExchange Id="AADUserWrite" TechnicalProfileReferenceId="AAD-UserWriteUsingAlternativeSecurityId" />

</ClaimsExchanges>

</OrchestrationStep>

<OrchestrationStep Order="7" Type="SendClaims" CpimIssuerTechnicalProfileReferenceId="JwtIssuer" />

</OrchestrationSteps>

<ClientDefinition ReferenceId="DefaultWeb" />

</UserJourney>

Configurar a política de terceira parte confiável

A política de terceira parte confiável especifica o percurso do usuário que o Azure AD B2C executa. Você pode controlar as declarações passadas para o aplicativo. Ajuste o elemento OutputClaims do elemento eID-Me-OIDC-Signup TechnicalProfile. No exemplo a seguir, o aplicativo recebe o código postal do usuário, localidade, região, IAL, retrato, nome do meio e data de nascimento. Ele recebe a declaração booleana signupConditionsSatisfied, que indica se uma conta foi criada.

<RelyingParty>

<DefaultUserJourney ReferenceId="eIDMe-SignUpOrSignIn" />

<TechnicalProfile Id="PolicyProfile">

<DisplayName>PolicyProfile</DisplayName>

<Protocol Name="OpenIdConnect" />

<OutputClaims>

<OutputClaim ClaimTypeReferenceId="displayName" />

<OutputClaim ClaimTypeReferenceId="givenName" />

<OutputClaim ClaimTypeReferenceId="surname" />

<OutputClaim ClaimTypeReferenceId="email" />

<OutputClaim ClaimTypeReferenceId="objectId" PartnerClaimType="sub"/>

<OutputClaim ClaimTypeReferenceId="identityProvider" />

<OutputClaim ClaimTypeReferenceId="tenantId" AlwaysUseDefaultValue="true" DefaultValue="{Policy:TenantObjectId}" />

<OutputClaim ClaimTypeReferenceId="postalCode" PartnerClaimType="postal_code" DefaultValue="unknown postal_code" />

<OutputClaim ClaimTypeReferenceId="locality" PartnerClaimType="locality" DefaultValue="unknown locality" />

<OutputClaim ClaimTypeReferenceId="region" PartnerClaimType="region" DefaultValue="unknown region" />

<OutputClaim ClaimTypeReferenceId="IAL" PartnerClaimType="identity_assurance_level_achieved" DefaultValue="unknown IAL" />

<OutputClaim ClaimTypeReferenceId="picture" PartnerClaimType="thumbnail_portrait" DefaultValue="unknown portrait" />

<OutputClaim ClaimTypeReferenceId="middle_name" PartnerClaimType="middle_name" DefaultValue="unknown middle name" />

<OutputClaim ClaimTypeReferenceId="birthdate" PartnerClaimType="birthdate" DefaultValue="unknown DOB" />

<OutputClaim ClaimTypeReferenceId="newUser" PartnerClaimType="signupConditionsSatisfied" DefaultValue="false" />

</OutputClaims>

<SubjectNamingInfo ClaimType="sub" />

</TechnicalProfile>

</RelyingParty>

Carregar a política personalizada

Para obter as instruções a seguir, use o diretório com o locatário Azure AD B2C.

- Entre no portal do Azure.

- Na barra de ferramentas do portal, selecione Diretórios + assinaturas.

- Na página Configurações do portal, Diretórios + assinaturas, na lista Nome do diretório, localize o diretório Azure AD B2C.

- Selecione Alternar.

- No portal do Azure, pesquise e selecione Azure AD B2C.

- Em Políticas, selecione Identity Experience Framework.

- Selecione Carregar Política Personalizada .

- Carregue os dois arquivos de política que você alterou na seguinte ordem:

- A política de extensão, por exemplo

TrustFrameworkBase.xml - A política de terceira parte confiável, por exemplo

SignUp.xml

Teste a política personalizada

- Selecione a política de terceira parte confiável, por exemplo

B2C_1A_signup. - Para Aplicativo, selecione um aplicativo Web registrado por você.

- A URL de resposta é

https://jwt.ms. - Selecione Executar Agora.

- A política de inscrição invoca o eID-Me.

- Para entrar, selecione eID-Me.

- O navegador redireciona para

https://jwt.ms. - O conteúdo do token retornado pelo Azure AD B2C aparece.

Saiba mais: Tutorial: Registre um aplicativo Web no Azure AD B2C

Próximas etapas

- Visão geral da política personalizada do Azure AD B2C

- Tutorial: Criar fluxos dos usuários e políticas personalizadas no Azure Active Directory B2C

- Um Modelo Personalizado de Política e um aplicativo Web ASP.NET Core de Exemplo para integração do eID-Me com o Azure AD B2C

- Acesse bluink.ca para obter o Guia de Integração de Verificação de ID do Azure AD B2C | eID-Me