Etapas para atribuir funções no Azure

O RBAC (controle de acesso baseado em função) do Azure é o sistema de autorização usado para gerenciar o acesso aos recursos no Azure. Para conceder acesso, você atribui funções a usuários, grupos, entidades de serviço ou identidades gerenciadas em um determinado escopo. Este artigo descreve as etapas de alto nível para atribuir funções do Azure usando o portal do Azure, o Azure PowerShell, a CLI do Azure ou a API REST.

Etapa 1: determine quem precisa de acesso

Primeiro, você precisa determinar quem precisa de acesso. Você pode atribuir uma função a um usuário, grupo, entidade de serviço ou identidade gerenciada. Também chamada de entidade de segurança.

- Usuário – Um indivíduo que tem um perfil no Microsoft Entra ID. Você também pode atribuir funções a usuários em outros locatários. Para obter informações sobre usuários em outras organizações, consulte Microsoft Entra B2B.

- Grupo – Um conjunto de usuários criados no Microsoft Entra ID. Quando você atribuir uma função a um grupo, todos os usuários dentro desse grupo têm essa função.

- Entidade de serviço – uma identidade de segurança usada por aplicativos ou serviços para acessar recursos específicos do Azure. Você pode pensar nela como uma identidade do usuário (nome de usuário e senha ou certificado) para um aplicativo.

- Identidade gerenciada – Uma identidade no Microsoft Entra ID que é gerenciada automaticamente pelo Azure. Normalmente, você usa identidades gerenciadas durante o desenvolvimento de aplicativos em nuvem para gerenciar as credenciais de autenticação nos serviços do Azure.

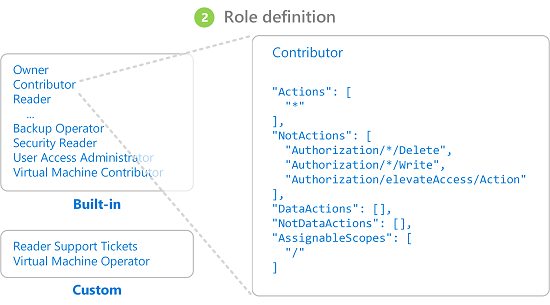

Etapa 2: selecione a função apropriada

As permissões são agrupadas em uma definição de função. Normalmente ela é chamada apenas de função. Você pode selecionar em uma lista de várias funções internas. Se as funções internas não atenderem às necessidades específicas da sua organização, você poderá criar suas próprias funções personalizadas.

Observação: as funções são organizadas em funções de trabalho e de administrador com privilégios.

Funções de função de trabalho

As funções de função de trabalho permitem o gerenciamento de recursos específicos do Azure. Por exemplo, a função Colaborador de Máquina Virtual permite que um usuário crie e gerencie máquinas virtuais. Para selecionar a função de trabalho apropriada, use estas etapas:

Comece com o artigo abrangente, Funções internas do Azure. A tabela na parte superior do artigo é um índice dos detalhes presentes mais adiante neste artigo.

Nesse artigo, navegue até a categoria de serviço (computação, armazenamento, bancos de dados etc.) para o recurso ao qual você deseja conceder permissões. Normalmente, a maneira mais fácil de encontrar o que você está procurando é pesquisar a página em busca de uma palavra-chave relevante, como "blob", "máquina virtual" e assim por diante.

Examine as funções listadas para a categoria de serviço e identifique as ações específicas de que você precisa. Novamente, sempre comece com a função mais restritiva.

Por exemplo, se uma entidade de segurança precisar ler blobs em uma conta de armazenamento do Azure, mas não precisar de acesso de gravação, escolha Leitor de Dados de Blob de Armazenamento em vez de Colaborador de Dados de Blob de Armazenamento (e, definitivamente, não escolha a função de Proprietário de Dados de Blob de Armazenamento do nível de administrador). Você sempre pode atualizar as atribuições de função posteriormente, conforme necessário.

Se você não encontrar uma função adequada, poderá criar uma função personalizada.

Funções de administrador com privilégios

As funções de administrador privilegiado são funções que concedem acesso de administrador privilegiado, como a capacidade de gerenciar recursos do Azure ou atribuir funções a outros usuários. As funções a seguir são consideradas privilegiadas e se aplicam a todos os tipos de recursos.

| Função do Azure | Permissões |

|---|---|

| Proprietário |

|

| Colaborador |

|

| Administrador de Reservas |

|

| Administrador de controle de acesso baseado em função |

|

| Administrador de Acesso do Usuário |

|

Para as melhores práticas ao usar atribuições de função de administrador com privilégios, consulte Melhores práticas para o RBAC do Azure. Para obter mais informações, consulte Funções de administrador com privilégios.

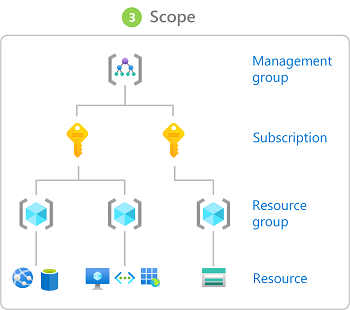

Etapa 3: identifique o escopo necessário

Escopo é o conjunto de recursos ao qual o acesso se aplica. No Azure, você pode especificar um escopo em quatro níveis: grupo de gerenciamento, assinatura, grupo de recursos e recurso. Os escopos são estruturados em uma relação pai-filho. Cada nível de hierarquia torna o escopo mais específico. Você pode atribuir funções em qualquer um desses níveis de escopo. O nível que você seleciona determina o quão amplamente a função é aplicada. Os níveis inferiores herdam as permissões de função de níveis superiores.

Quando você atribui uma função a um escopo pai, essas permissões são herdadas pelos escopos filho. Por exemplo:

- Se você atribuir a função Leitor a um usuário no escopo do grupo de gerenciamento, esse usuário poderá ler tudo em todas as assinaturas no grupo de gerenciamento.

- Se você atribuir a função Leitor de Cobrança a um grupo no escopo da assinatura, os membros desse grupo pode ler dados de cobrança para todos os grupo de recursos e recursos na assinatura.

- Se você atribuir a função Colaborador a um aplicativo no escopo do grupo de recursos, ele pode gerenciar recursos de todos os tipos nesse mesmo grupo de recursos, mas não em outros grupos de recursos na assinatura.

É uma melhor prática conceder aos princípios de segurança o privilégio mínimo de que necessitam para executar seu trabalho. Evite atribuir funções mais amplas em escopos mais amplos, mesmo que, inicialmente, isso pareça mais prático. Ao limitar as funções e o escopo, você limita quais recursos estarão em risco se a entidade de segurança for comprometida. Para obter mais informações, veja Compreender o escopo.

Etapa 4: verifique os pré-requisitos

Para atribuir funções, é necessário fazer logon usando um usuário com uma função que tenha permissão de gravação de atribuições de função, como Administrador de Controle de Acesso Baseado em Função no escopo que você está tentando atribuir a função. Da mesma forma, para remover uma atribuição de função, você deve ter a permissão de exclusão de atribuições de função.

Microsoft.Authorization/roleAssignments/writeMicrosoft.Authorization/roleAssignments/delete

Se a sua conta de usuário não tiver permissão para atribuir uma função na sua assinatura, você verá uma mensagem de erro informando que sua conta "não tem autorização para executar a ação 'Microsoft.Authorization/roleAssignments/write'." Nesse caso, entre em contato com os administradores da sua assinatura, pois eles podem atribuir as permissões em seu nome.

Se você estiver usando uma entidade de serviço para atribuir funções, poderá obter o erro "Privilégios insuficientes para concluir a operação". É provável que a CLI do Azure esteja tentando pesquisar a identidade do destinatário no Microsoft Entra ID e a entidade de serviço não consegue ler o Microsoft Entra ID por padrão. Nesse caso, você precisa conceder à entidade de serviço permissões para ler dados no diretório. Como alternativa, se você estiver usando a CLI do Azure, poderá criar a atribuição de função usando a ID de objeto do destinário para ignorar a pesquisa do Microsoft Entra. Para saber mais, confira Solucionar problemas do RBAC do Azure.

Etapa 5: atribuir função

Depois de conhecer a entidade de segurança, a função e o escopo, você poderá atribuir a função. Você pode atribuir funções usando o portal do Azure, a CLI do Azure, o Azure PowerShell, SDKs do Azure ou APIs REST.

Em cada assinatura, você pode ter até 4.000 atribuições de função. Esse limite inclui atribuições de função na assinatura, no grupo de recursos e nos escopos de recursos. As atribuições de funções elegíveis e as atribuições de funções agendadas no futuro não contam para esse limite. Você pode ter até 500 atribuições de função em cada grupo de gerenciamento. Para saber mais, consulte Solucionar problemas de limites do RBAC do Azure.

Veja os artigos a seguir para ver as etapas detalhadas de como atribuir funções.

- Atribuir funções do Azure usando o portal do Azure

- Atribuir funções do Azure usando o Azure PowerShell

- Atribuir funções do Azure usando a CLI do Azure

- Atribuir funções do Azure usando a API REST