Configurar espelhamento de tráfego com um Hyper-V vSwitch

Este artigo faz parte de uma série de artigos que descrevem o caminho de implantação para monitoramento de OT com o Microsoft Defender para IoT.

Este artigo descreve como usar o Modo promíscuo em um ambiente Hyper-V Vswitch como uma solução alternativa para configurar o espelhamento de tráfego, semelhante a uma porta SPAN. Uma porta SPAN em seu comutador espelha o tráfego local das interfaces no comutador para uma interface diferente no mesmo comutador.

Para obter mais informações, consulte Espelhamento de tráfego com comutadores virtuais.

Pré-requisitos

Antes de começar:

Certifique-se de entender seu plano de monitoramento de rede com o Defender para IoT e as portas SPAN que você deseja configurar.

Para obter mais informações, consulte Métodos de espelhamento de tráfego para monitoramento de OT.

Verificar se não há nenhuma instância de um dispositivo virtual em execução.

Verifique se você habilitou Assegurar SPAN na porta de dados do comutador virtual e não na porta de gerenciamento.

Verifique se a configuração de SPAN da porta de dados não está configurada com um endereço IP.

Criar um novo comutador virtual do Hyper-V para retransmitir o tráfego espelhado para a VM

Criar um novo comutador virtual com o PowerShell

New-VMSwitch -Name vSwitch_Span -NetAdapterName Ethernet -AllowManagementOS:$true

Em que:

| Parâmetro | Descrição |

|---|---|

| vSwitch_Span | Nome do comutador virtual do SPAN recém-adicionado |

| Ethernet | Nome do adaptador físico |

Saiba como Criar e configurar um comutador virtual com o Hyper-V

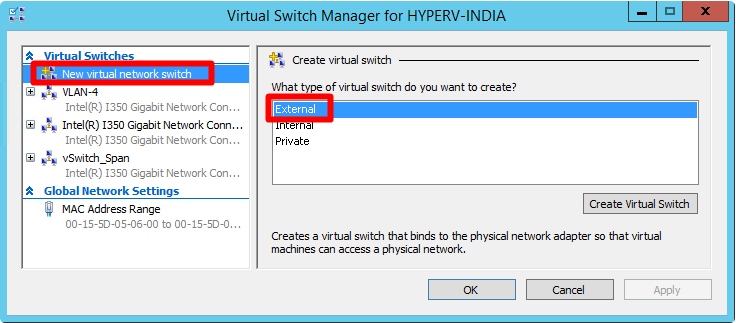

Criar um novo comutador virtual com o Gerenciador do Hyper-V

Abra o Gerenciador de Comutador Virtual.

Na lista Comutadores Virtuais, selecione Novo comutador de rede virtual>Externo como o tipo de adaptador de rede estendido dedicado.

Escolha Criar Comutador Virtual.

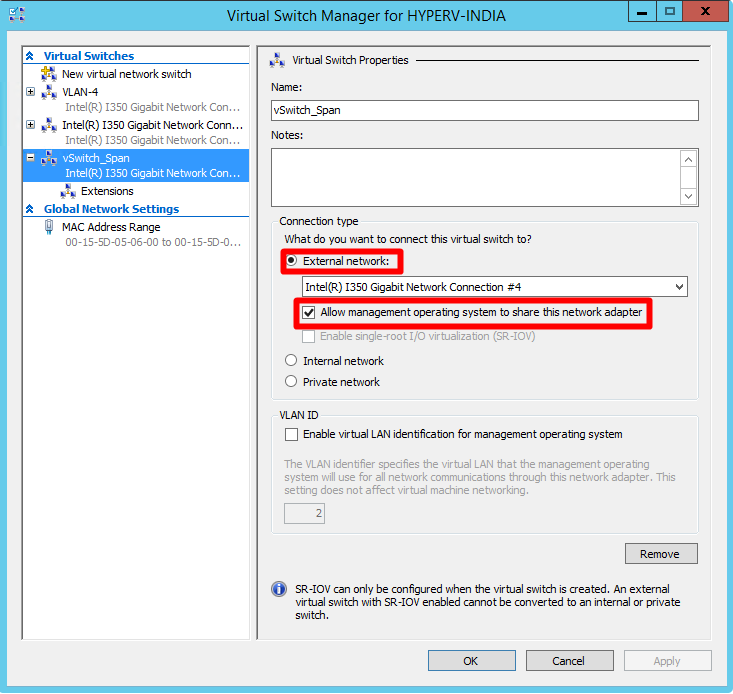

Na área Tipo conexão, selecione Rede externa e verifique se a opção Permitir que o sistema operacional compartilhe esse adaptador de rede está selecionada. Por exemplo:

Selecione OK.

Anexar uma interface virtual do SPAN ao comutador virtual

Use o Windows PowerShell ou o Gerenciador do Hyper-V para anexar uma interface virtual SPAN ao comutador virtual criado anteriormente.

Se você usar o PowerShell, defina o nome do hardware do adaptador que acaba de ser adicionado como Monitor. Se você usa o Gerenciador Hyper-V, o nome do hardware do adaptador recém-adicionado é definido como Network Adapter.

Anexar uma interface virtual SPAN ao comutador virtual com o PowerShell

Selecione o comutador virtual SPAN recém-adicionado que você criado anteriormente e execute o seguinte comando para adicionar um novo adaptador de rede:

ADD-VMNetworkAdapter -VMName VK-C1000V-LongRunning-650 -Name Monitor -SwitchName vSwitch_SpanHabilite o espelhamento de porta na interface selecionada como o destino do SPAN com o seguinte comando:

Get-VMNetworkAdapter -VMName VK-C1000V-LongRunning-650 | ? Name -eq Monitor | Set-VMNetworkAdapter -PortMirroring DestinationEm que:

Parâmetro Descrição VK-C1000V-LongRunning-650 Nome do CPPM VA vSwitch_Span Nome do comutador virtual do SPAN recém-adicionado Monitorar Nome do adaptador recém-adicionado Quando terminar, selecione OK.

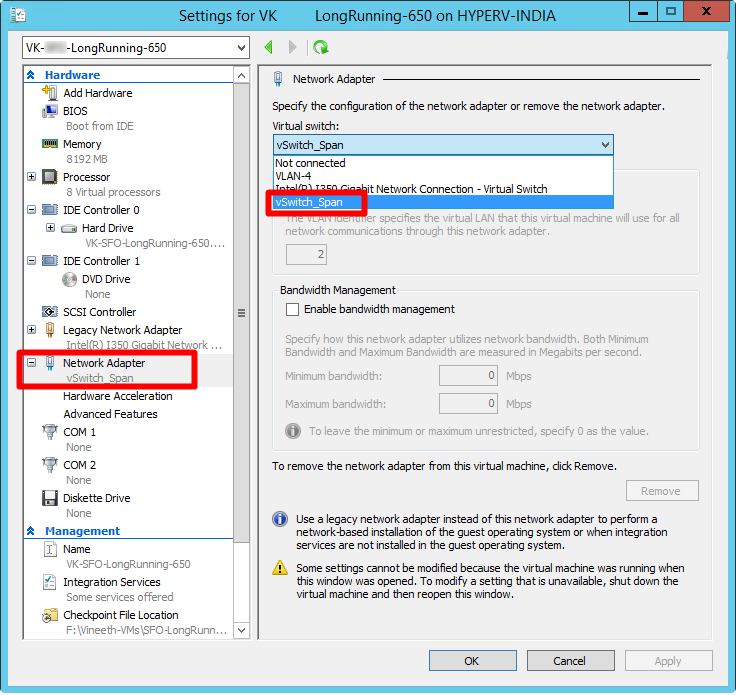

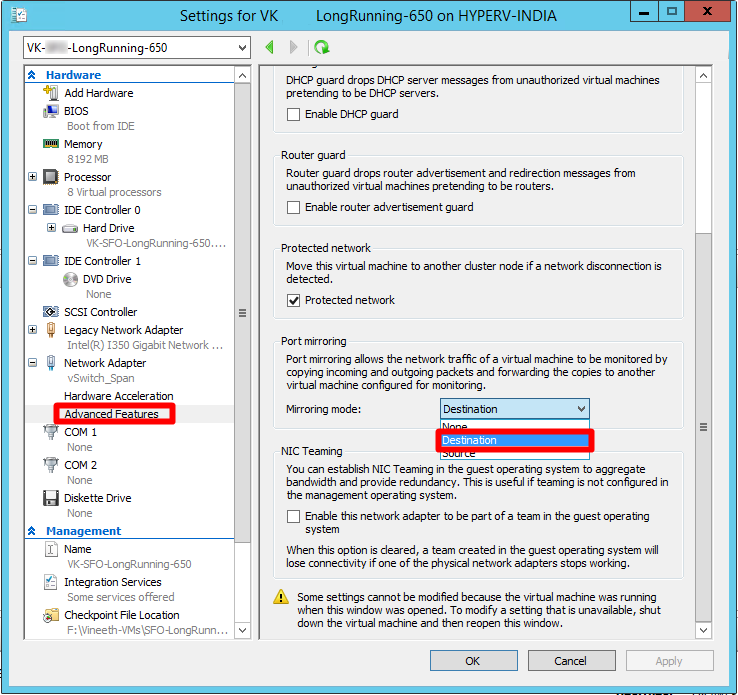

Anexar uma interface virtual SPAN ao comutador virtual com o Gerenciador do Hyper-V

Na lista Hardware de Gerenciadores do Hyper-V, escolha Adaptador de Rede.

No campo Comutador Virtual, selecione vSwitch_Span.

Na lista Hardware, na lista suspensa Adaptador de Rede, escolha Recursos Avançados. Na seção Espelhamento de Porta, selecione Destino como o modo de espelhamento da nova interface virtual.

Selecione OK.

Ativar extensões de captura do Microsoft NDIS com o PowerShell

Ative o suporte para Extensões de Captura do Microsoft NDIS para o comutador virtual criado anteriormente.

Para habilitar as extensões de captura do Microsoft NDIS para o novo comutador virtual:

Enable-VMSwitchExtension -VMSwitchName vSwitch_Span -Name "Microsoft NDIS Capture"

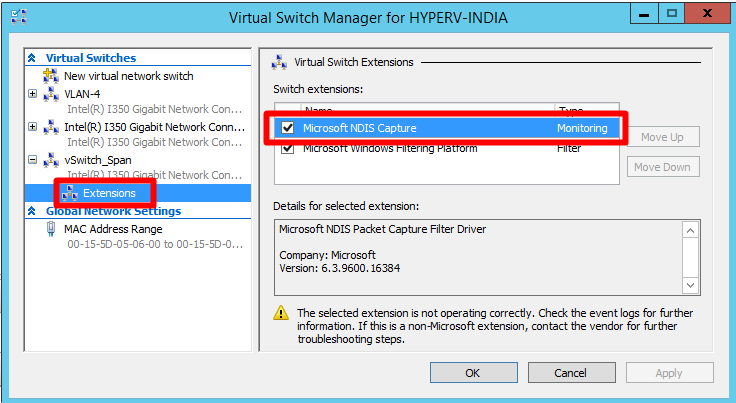

Ativar extensões de captura do Microsoft NDIS com o Gerenciador do Hyper-V

Ative o suporte para Extensões de Captura do Microsoft NDIS para o comutador virtual criado anteriormente.

Para habilitar as extensões de captura do Microsoft NDIS para o novo comutador virtual:

Abra o Gerenciador de Comutador Virtual no host Hyper-V.

Na lista Comutadores Virtuais, expanda o nome do comutador virtual

vSwitch_Spane selecione Extensões.No campo Extensões de Comutador, selecione Captura NDIS da Microsoft.

Selecione OK.

Configurar o modo de espelhamento do comutador

Configure o modo de espelhamento no comutador virtual criado anteriormente para definir a porta externa como a fonte de espelhamento. Isso inclui configurar o comutador virtual do Hyper-V (vSwitch_Span) para encaminhar qualquer tráfego recebido na porta de origem externa para um adaptador de rede virtual configurado como o destino.

Para definir a porta externa do comutador virtual como o modo espelho de origem, execute:

$ExtPortFeature=Get-VMSystemSwitchExtensionPortFeature -FeatureName "Ethernet Switch Port Security Settings"

$ExtPortFeature.SettingData.MonitorMode=2

Add-VMSwitchExtensionPortFeature -ExternalPort -SwitchName vSwitch_Span -VMSwitchExtensionFeature $ExtPortFeature

Em que:

| Parâmetro | Descrição |

|---|---|

| vSwitch_Span | Nome do comutador virtual que você criado anteriormente |

| MonitorMode=2 | Fonte |

| MonitorMode=1 | Destino |

| MonitorMode=0 | Nenhum |

Para verificar o status do modo de monitoramento, execute:

Get-VMSwitchExtensionPortFeature -FeatureName "Ethernet Switch Port Security Settings" -SwitchName vSwitch_Span -ExternalPort | select -ExpandProperty SettingData

| Parâmetro | Descrição |

|---|---|

| vSwitch_Span | Nome do comutador virtual do SPAN recém-adicionado |

Definir configurações de VLAN para o adaptador monitor (se necessário)

Se o servidor Hyper-V estiver localizado em uma VLAN diferente da VLAN da qual o tráfego espelhado se origina, defina o adaptador monitor para aceitar o tráfego das VLANs espelhadas.

Use este comando do PowerShell para permitir que o adaptador monitor aceite o tráfego monitorado de diferentes VLANs:

Set-VMNetworkAdapterVlan -VMName VK-C1000V-LongRunning-650 -VMNetworkAdapterName Monitor -Trunk -AllowedVlanIdList 1010-1020 -NativeVlanId 10

Em que:

| Parâmetro | Descrição |

|---|---|

| VK-C1000V-LongRunning-650 | Nome do CPPM VA |

| 1010-1020 | Intervalo de VLAN do qual o tráfego de IoT é espelhado |

| 10 | ID de VLAN nativa do ambiente |

Saiba mais sobre o cmdlet Set-VMNetworkAdapterVlan PowerShell.

Validar o espelhamento de tráfego

Após configurar o espelhamento de tráfego, tente receber um exemplo de tráfego gravado (arquivo PCAP) do comutador SPAN ou da porta de espelhamento.

Uma amostra de arquivo PCAP ajudará você a:

- Validar a configuração de comutador

- Confirmar se o tráfego que passa pelo comutador é relevante para o monitoramento

- Identificar a largura de banda e um número estimado de dispositivos detectados pelo comutador

Use um aplicativo analisador de protocolo de rede, como o Wireshark, para registrar um arquivo PCAP de exemplo por alguns minutos. Por exemplo, conecte um laptop a uma porta em que você configurou o monitoramento de tráfego.

Verifique se os pacotes unicast estão presentes no tráfego de gravação. O tráfego Unicast é o tráfego enviado do endereço para outro.

Se a maior parte do tráfego for de mensagens ARP, a configuração de espelhamento de tráfego não estará correta.

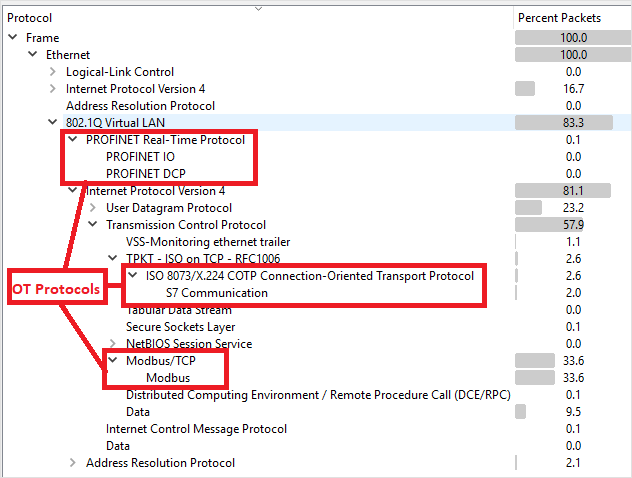

Verifique se os protocolos de OT estão presentes no tráfego analisado.

Por exemplo: