Implantar o gerenciamento do sensor de OT híbrido ou desconectado

O Microsoft Defender para IoT ajuda as organizações a alcançar e manter a conformidade do seu ambiente de OT fornecendo uma solução abrangente para detecção e gerenciamento de ameaças, incluindo cobertura em redes paralelas. O Defender para IoT dá suporte a organizações na área industrial, de energia, de utilitários e organizações de conformidade como NERC CIP ou IEC62443.

Importante

O console de gerenciamento local herdado não terá suporte ou estará disponível para download após 1º de janeiro de 2025. É recomendável fazer a transição para a nova arquitetura usando todo o espectro de APIs locais e de nuvem antes desta data. Para obter mais informações, confira Desativação do console de gerenciamento local.

Determinados setores, como organizações governamentais, serviços financeiros, operadores de energia nuclear e produção industrial, mantém redes desconectadas. As redes desconectadas estão fisicamente separadas de outras redes não seguras, como redes corporativas, redes convidadas ou a Internet. O Defender para IoT ajuda essas organização a cumprirem os padrões globais de detecção e gerenciamento de ameaças, segmentação de rede e muito mais.

Embora a transformação digital tenha ajudado as empresas a simplificar suas operações e melhorar o rendimento líquido, elas muitas vezes têm atritos com redes desconectadas. O isolamento em redes desconectadas fornece segurança, mas também complica a transformação digital. Por exemplo, designs arquitetônicos como Confiança Zero, que incluem o uso de autenticação multifator, são difíceis de aplicar em redes isoladas.

Redes desconectadas são frequentemente usadas para armazenar dados confidenciais ou controlar sistemas físicos cibernéticos que não estão conectados a nenhuma rede externa, tornando-os menos vulneráveis a ataques cibernéticos. No entanto, as redes desconectadas não são completamente seguras e ainda podem ser violadas. Portanto, é imperativo monitorar redes desconectadas para detectar e responder a possíveis ameaças.

Este artigo descreve a arquitetura da implantação de soluções de segurança híbridas e desconectadas, incluindo os desafios e as práticas recomendadas para proteger e monitorar redes híbridas e desconectadas. Em vez de manter toda a infraestrutura de manutenção do Defender para IoT em uma arquitetura fechada, recomendamos que você integre seus sensores do Defender para IoT em sua infraestrutura de TI existente, incluindo recursos locais ou remotos. Essa abordagem garante que suas operações de segurança sejam executadas de forma suave, eficiente e sejam fáceis de manter.

Recomendações de arquitetura

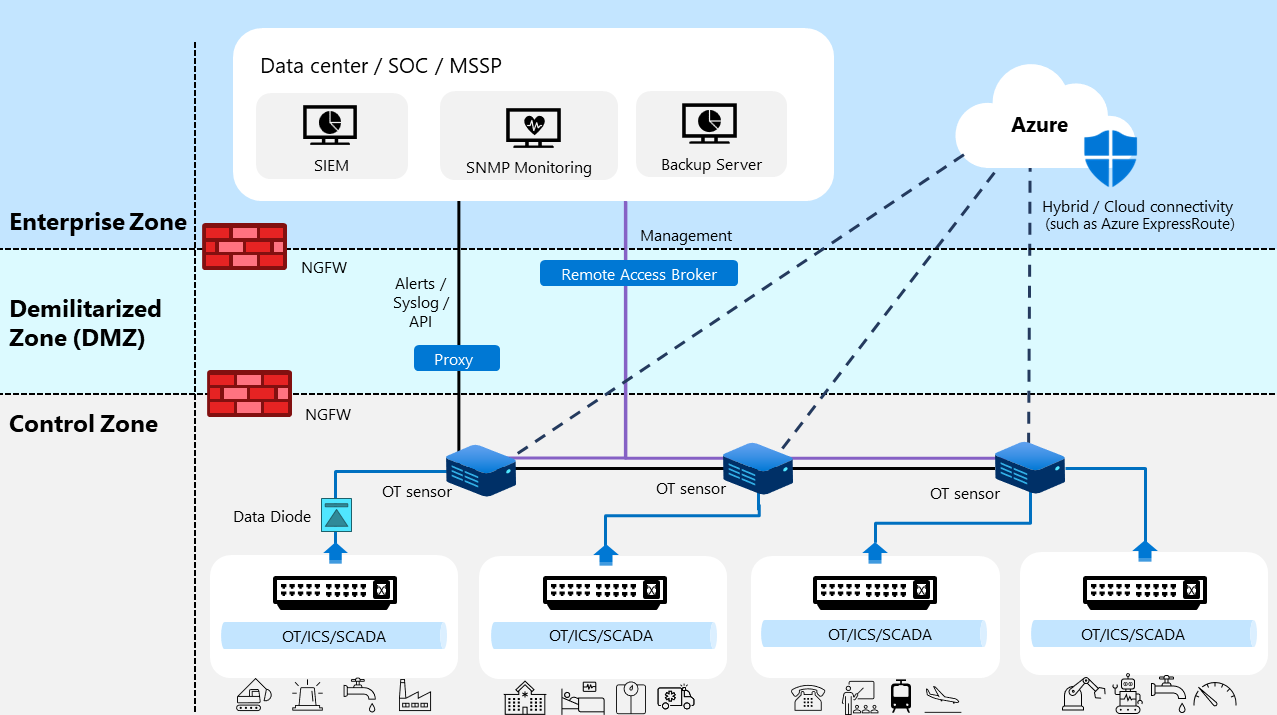

A imagem a seguir mostra uma arquitetura de exemplo de alto nível das nossas recomendações para monitorar e manter sistemas Defender para IoT, em que cada sensor OT se conecta a vários sistemas de gerenciamento de segurança na nuvem ou no local.

Nesta arquitetura de exemplo, três sensores se conectam a quatro roteadores em diferentes zonas lógicas em toda a organização. Os sensores estão protegidos por um firewall e integram-se à infraestrutura de TI local, como servidores de backup locais, conexões de acesso remoto por meio de SASE e encaminhamento de alertas para um sistema local de gerenciamento de eventos e informações de segurança (SIEM).

Nesta imagem de exemplo, a comunicação de alertas, mensagens syslog e APIs é mostrada em uma linha preta contínua. A comunicação de gerenciamento local é mostrada em uma linha roxa sólida e a comunicação de gerenciamento híbrido ou na nuvem é mostrada em uma linha preta pontilhada.

As diretrizes de arquitetura do Defender para IoT para redes híbridas e desconectadas ajudam você a:

- Usar sua infraestrutura organizacional existente para monitorar e gerenciar seus sensores de OT, reduzindo a necessidade hardware ou software

- Usar integrações de pilha de segurança organizacional cada vez mais confiáveis e robustas, esteja você na nuvem ou no local

- Colaborar com suas equipes de segurança global auditando e controlando o acesso a recursos locais e de nuvem, garantindo visibilidade e proteção consistentes em seus ambientes de OT

- Aumentar o sistema de segurança de OT adicionando recursos baseados em nuvem que aprimoram e capacitam seus recursos existentes, como inteligência contra ameaças, análise e automação

Etapas de implantação

Use as seguintes etapas para implantar um sistema do Defender para IoT em um ambiente desconectado ou híbrido:

Conclua a implantação de cada sensor de rede de OT de acordo com seu plano, conforme descrito em Defender para IoT para monitoramento de OT.

Para cada sensor, execute as seguintes etapas:

Integrar com servidores syslog / SIEM parceiro, incluindo a configuração de notificações por email. Por exemplo:

Usar a API do Defender para IoT para criar painéis de gerenciamento. Para saber mais, confira Referência da API do Defender para IoT.

Configurar um proxy ou proxies encadeados para o ambiente de gerenciamento.

Configurar o monitoramento de integridade usando um servidor MIB do SNMP ou por meio da CLI. Para saber mais, veja:

Configurar o acesso à interface de gerenciamento do servidor, como por meio de iDRAC ou iLO.

Configurar um servidor de backup, incluindo configurações para salvar o backup em um servidor externo. Para obter mais informações, consulte Fazer backup e restaurar sensores de rede de OT do console do sensor.