Arquiteturas de referência da Proteção DDoS do Azure

A Proteção contra DDoS do Azure destina-se a serviços implantados em uma rede virtual. As seguintes arquiteturas de referência são organizadas por cenários, com padrões de arquitetura agrupados.

Recursos Protegidos

Os recursos com suporte incluem:

- IPs públicos anexados a:

- Uma máquina virtual IaaS.

- Cluster de Gateway de Aplicativo (incluindo WAF).

- Gerenciamento de API do Azure (somente camada Premium).

- Bastion.

- Conectado a uma rede virtual (VNet) no modo externo.

- Firewall.

- Solução de Virtualização de Rede (NVA) baseada em IaaS.

- Balanceador de Carga (Balanceadores de Carga Clássicos e Padrão).

- Service Fabric.

- Gateway de VPN.

- A proteção também abrange intervalos de IP público trazidos para o Azure por meio de BYOIPs (prefixos ip personalizados).

Os recursos compatíveis incluem:

- WAN Virtual do Azure.

- O Gerenciamento de API do O Azure em modos de implantação diferentes dos modos com suporte.

- Serviços de PaaS (multilocatário), incluindo o Ambiente do Serviço de Aplicativo do Azure para Power Apps.

- Gateway da NAT.

Observação

Para cargas de trabalho da Web, é altamente recomendável utilizar a proteção contra DDoS do Azure e um firewall de aplicativo Web para proteger contra ataques de DDoS emergentes. Outra opção é empregar o Azure Front Door junto com um firewall de aplicativo Web. O Azure Front Door oferece proteção no nível da plataforma contra ataques de DDoS no nível da rede. Para obter mais informações, confira a linha de base de segurança dos serviços do Azure.

Cargas de trabalho de máquina virtual (Windows/Linux)

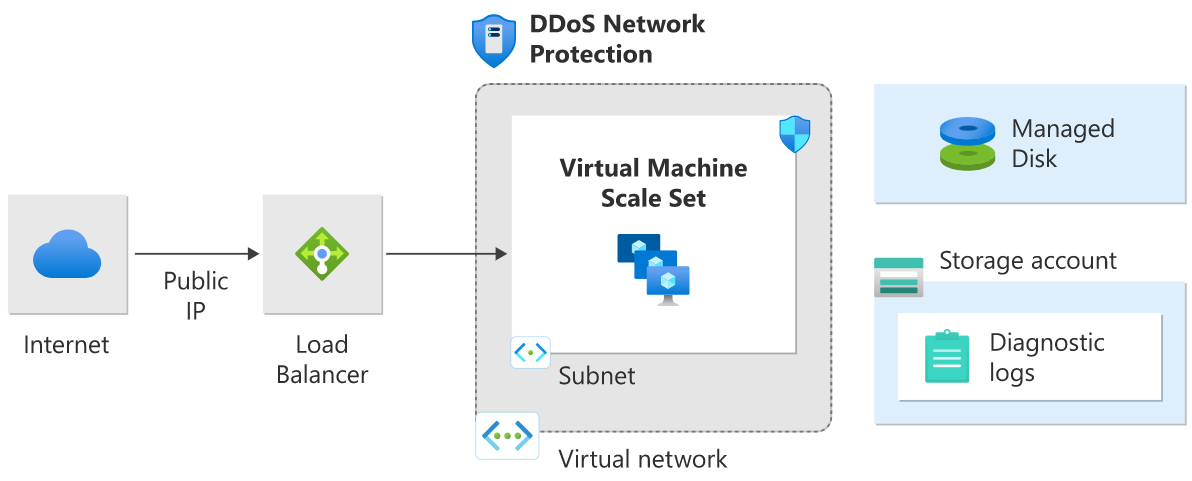

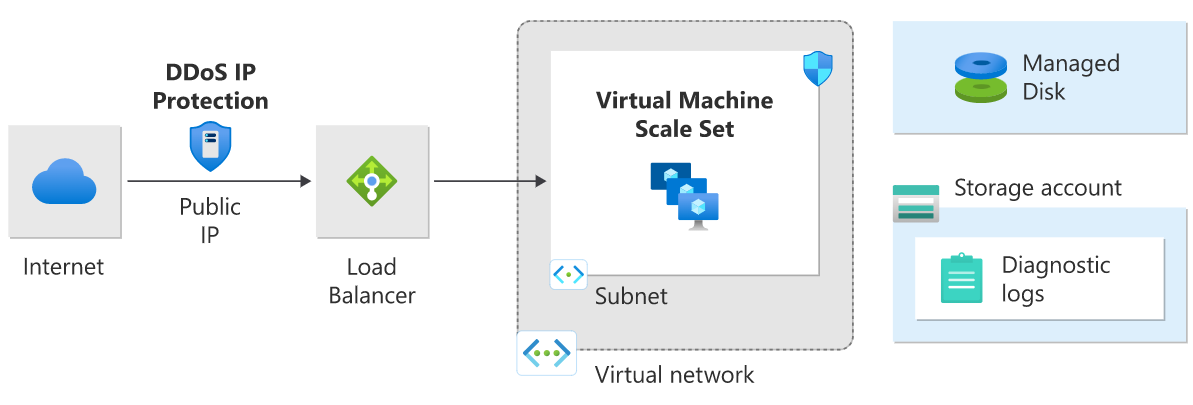

Aplicativo em execução em máquinas virtuais com balanceamento de carga

Essa arquitetura de referência mostra um conjunto de práticas comprovadas para executar várias máquinas virtuais do Windows em um conjunto de dimensionamento atrás de um balanceador de carga para melhorar a disponibilidade e a escalabilidade. Essa arquitetura pode ser usada para qualquer carga de trabalho sem estado, como um servidor Web.

Nesta arquitetura, uma carga de trabalho é distribuída em várias instâncias de máquina virtual. Há um único endereço IP público e o tráfego da Internet é distribuído para as máquinas virtuais por meio de um balanceador de carga.

O balanceador de carga distribui as solicitações de entrada da Internet para as instâncias de VM. Os conjuntos de dimensionamento de máquinas virtuais permitem que o número de VMs seja reduzido ou aumentado horizontalmente manualmente, ou automaticamente com base em regras predefinidas. Isso é importante se o recurso está sob ataque de DDoS. Para obter mais informações sobre essa arquitetura de referência, confira Aplicativo de N camadas do Windows no Azure.

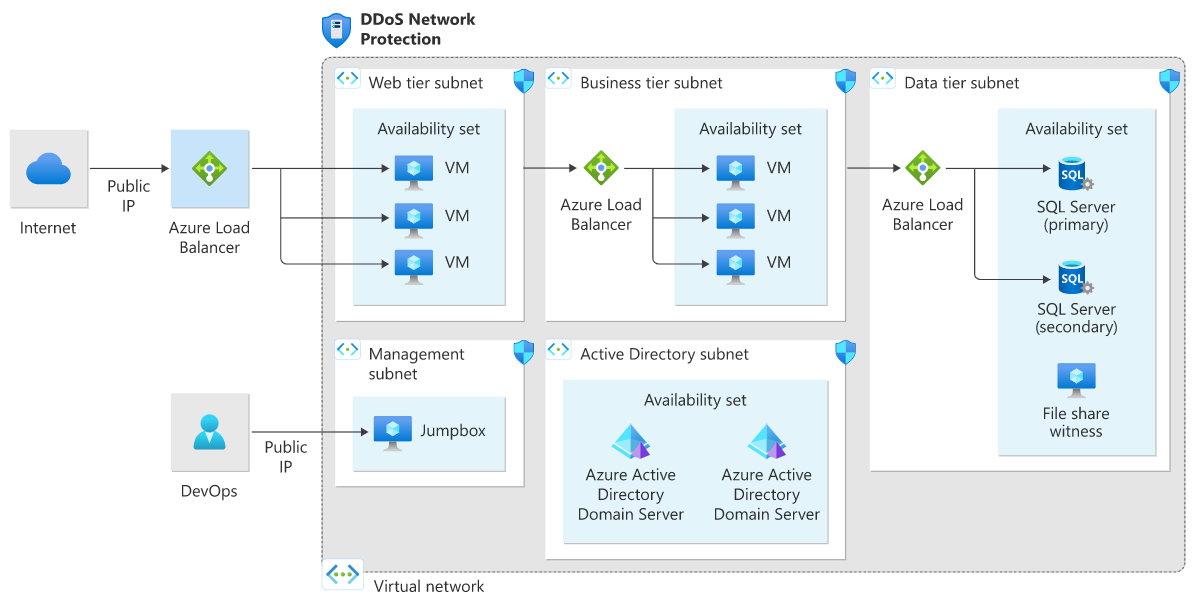

Arquitetura da máquina virtual de Proteção de Rede contra DDoS

A Proteção de Rede contra DDoS está habilitada na rede virtual do balanceador de carga do Azure (Internet) que tem o IP público associado a ela.

Arquitetura de máquina virtual de Proteção de IP contra DDoS

A Proteção de IP contra DDoS está habilitada no endereço IP público de front-end de um balanceador de carga público.

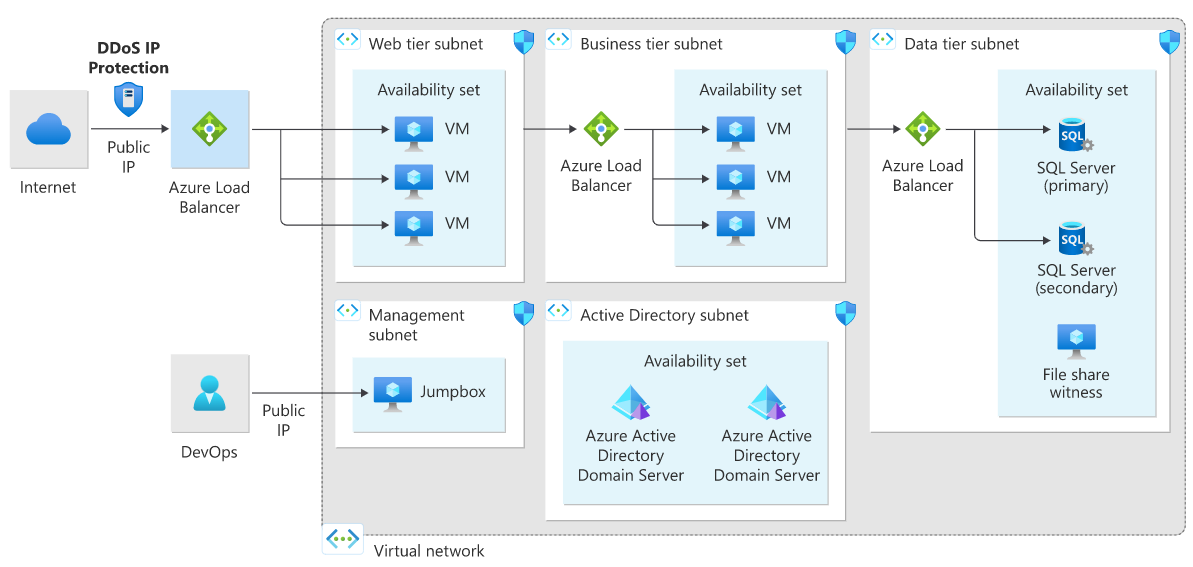

Aplicativo em execução em N camadas do Windows

Há muitas maneiras de implementar uma arquitetura de N camadas. O diagrama a seguir mostra um aplicativo Web típico de três camadas. Essa arquitetura se baseia no artigo Executar VMs com balanceamento de carga para escalabilidade e disponibilidade. As camadas comerciais e da Web usam VMs com balanceamento de carga.

Arquitetura de N camadas do Windows de Proteção de Rede contra DDoS

Neste diagrama da arquitetura, a Proteção de Rede contra DDoS está habilitada na rede virtual. Todos os IPs públicos na rede virtual terão proteção contra DDoS nas camadas 3 e 4. Para proteção da camada 7, implante o Gateway de Aplicativo no SKU do WAF. Para obter mais informações sobre essa arquitetura de referência, confira Aplicativo de N camadas do Windows no Azure.

Arquitetura de N camadas do Windows de Proteção de IP contra DDoS

Neste diagrama de arquitetura, a Proteção de IP contra DDoS está habilitada no endereço IP público.

Observação

Não há suporte para cenários nos quais uma única VM está sendo executada por trás de um IP público. A mitigação de DDoS pode não ser iniciada instantaneamente quando um ataque DDoS é detectado. Como resultado, uma única implantação de VM que não pode ser escalada horizontalmente ficará inativa nesses casos.

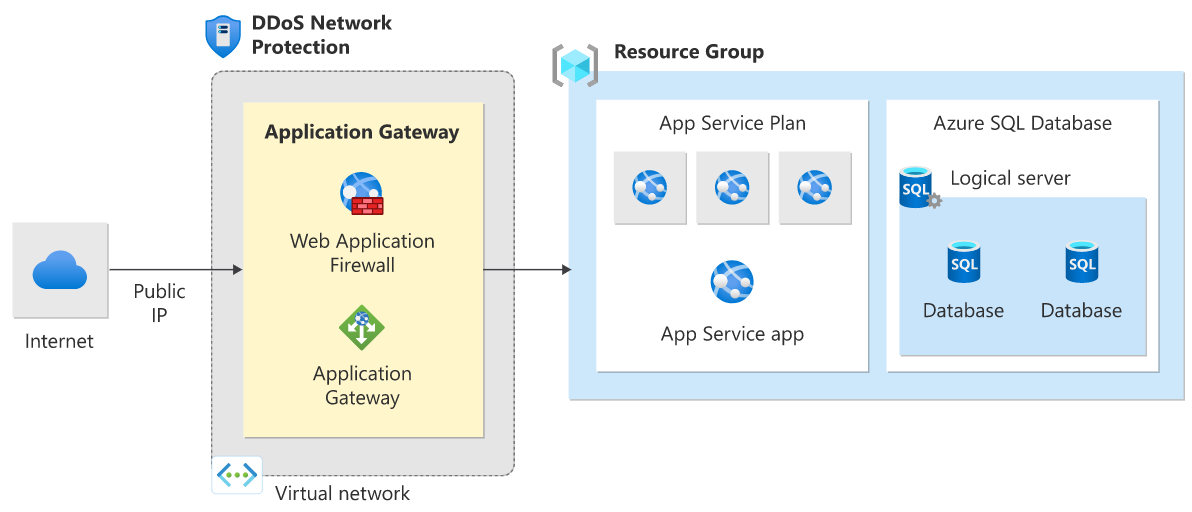

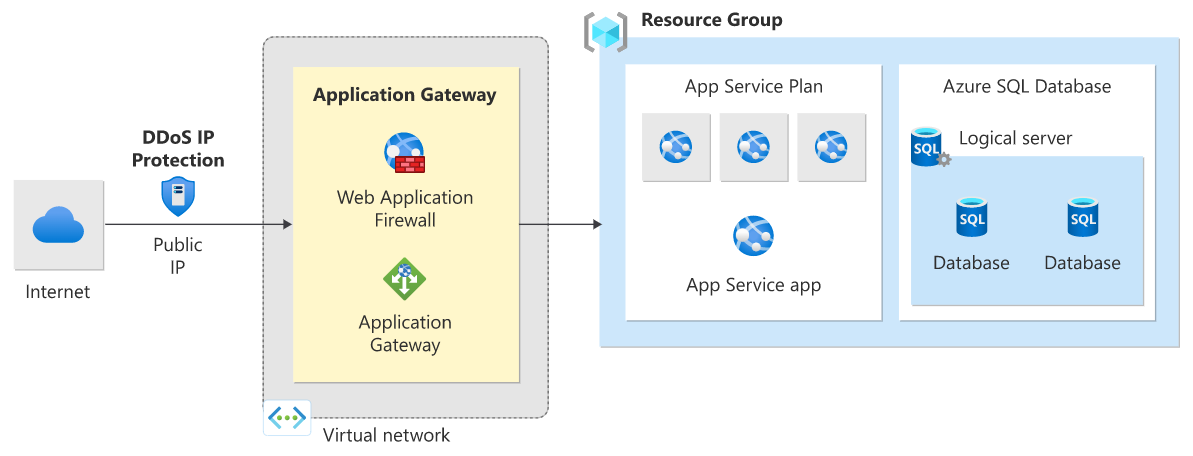

Aplicativo Web PaaS

Essa arquitetura de referência mostra a execução de um aplicativo do Serviço de Aplicativo do Azure em uma única região. Essa arquitetura mostra um conjunto de práticas comprovadas para um aplicativo Web que usa o Serviço de Aplicativo do Azure e o Banco de Dados SQL do Azure. Uma região em espera é configurada para cenários de failover.

O Gerenciador de Tráfego do Microsoft Azure roteia as solicitações de entrada para o Gateway de Aplicativo em uma das regiões. Durante as operações normais, ele roteia as solicitações para o Gateway de Aplicativo na região ativa. Se essa região ficar não disponível, o Gerenciador de Tráfego fará failover para o Gateway de Aplicativo na região em espera.

Todo o tráfego da Internet destinado ao aplicativo Web é roteado para o Endereço IP público do Gateway de Aplicativo por meio do Gerenciador de Tráfego. Nesse cenário, o Serviço de Aplicativo (aplicativo Web) em si não está voltado diretamente para o exterior e está protegido pelo Gateway de Aplicativo.

É recomendável configurar o SKU do WAF do Gateway de Aplicativo (modo de prevenção) para ajudar a proteger contra ataques da camada 7 (HTTP/HTTPS/WebSocket). Além disso, os aplicativos Web são configurados para aceitar somente o tráfego do endereço IP do Gateway de Aplicativo.

Para obter mais informações sobre essa arquitetura de referência, confira Aplicativo Web de várias regiões altamente disponível.

Proteção de Rede contra DDoS com arquitetura de aplicativo Web de PaaS

Neste diagrama da arquitetura, a Proteção de Rede contra DDoS está habilitada na rede virtual do gateway do aplicativo Web.

Proteção de IP contra DDoS com arquitetura de aplicativo Web de PaaS

Neste diagrama de arquitetura, a Proteção de IP contra DDoS está habilitada no IP público associado ao gateway de aplicativo Web.

Mitigação para serviços PaaS não Web

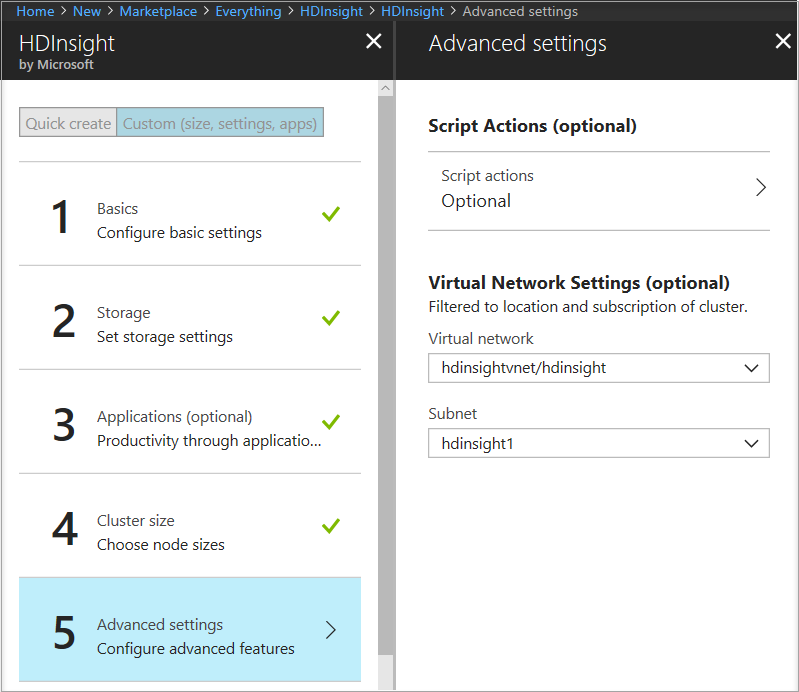

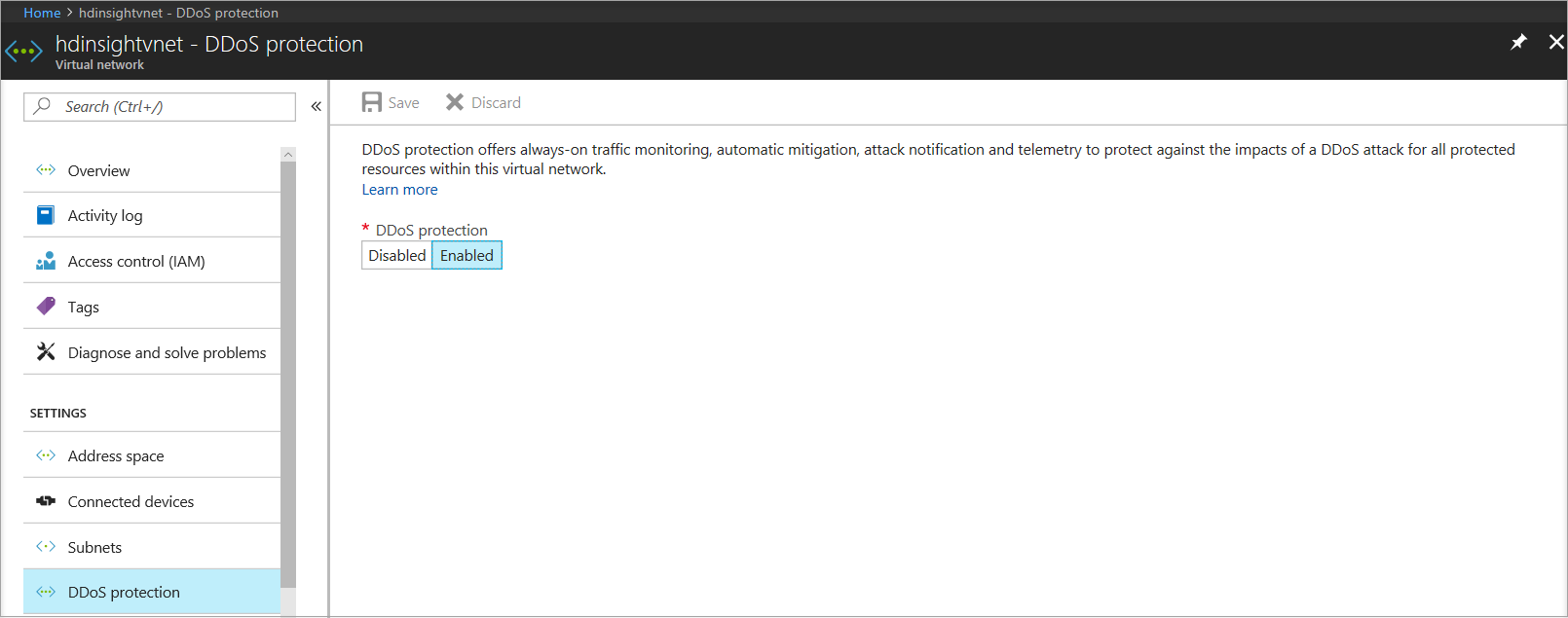

HDInsight no Azure

Essa arquitetura de referência mostra a configuração da Proteção contra DDoS para um cluster do Azure HDInsight. Verifique se o cluster do HDInsight está vinculado a uma rede virtual e se a Proteção contra DDoS está habilitada nessa rede virtual.

Nesta arquitetura, o tráfego destinado ao cluster de HDInsight vindo da Internet é roteado para o IP público associado ao balanceador de carga de gateway do HDInsight. O balanceador de carga de gateway, em seguida, envia o tráfego para os nós principais ou nós de trabalho diretamente. Como a Proteção contra DDoS está habilitada na rede virtual do HDInsight, todos os IPs públicos na rede virtual receberão proteção contra DDoS nas camadas 3 e 4. Essa arquitetura de referência pode ser combinada com arquiteturas de referência de N camadas e com várias regiões.

Para obter mais informações sobre a arquitetura de referência, consulte a documentação Estender o Azure HDInsight usando uma Rede Virtual do Azure.

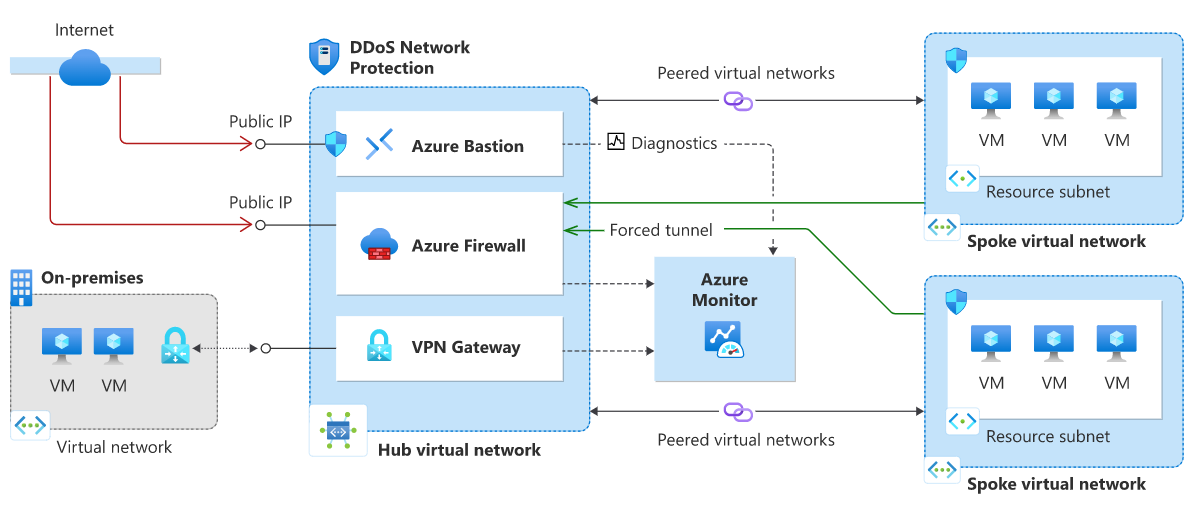

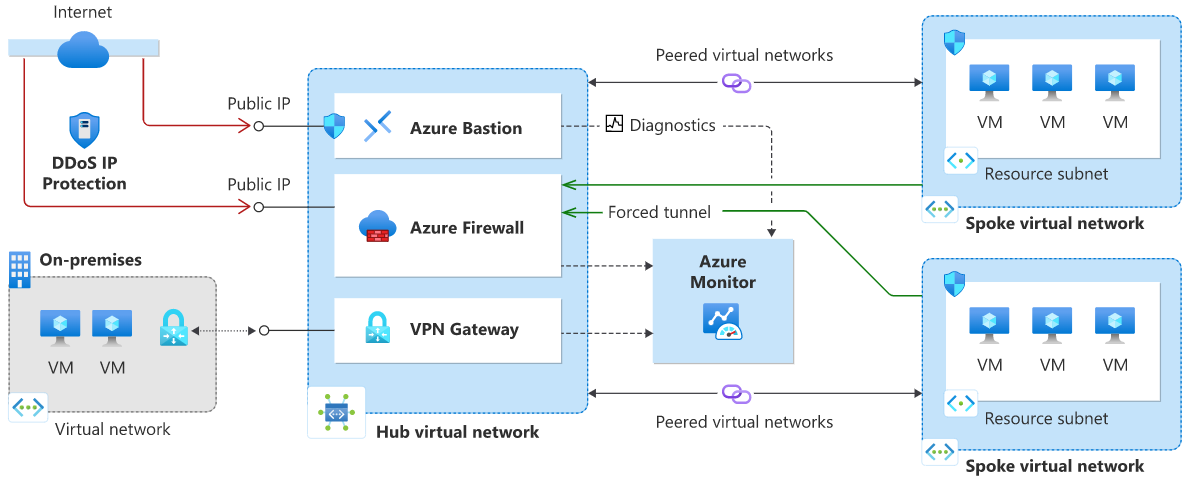

Topologia de rede hub-spoke com o Firewall do Azure e o Azure Bastion

Essa arquitetura de referência detalha uma topologia hub-spoke com Firewall do Azure dentro do hub como uma DMZ para cenários que exigem controle central sobre aspectos de segurança. O Firewall do Azure é um firewall gerenciado como um serviço e é colocado em sua própria sub-rede. O Azure Bastion é implantado e colocado em sua própria sub-rede.

Há dois spokes conectados ao hub usando emparelhamento de VNet e não há conectividade spoke a spoke. Se precisar de conectividade spoke a spoke, você precisará criar rotas para encaminhar o tráfego de um spoke para o firewall, o qual pode encaminhá-lo para o outro spoke. Todos os IPs públicos que estão dentro do hub são protegidos pela Proteção contra DDoS do Azure. Nesse cenário, o firewall no hub ajuda a controlar o tráfego de entrada da Internet, enquanto o IP público do firewall está sendo protegido. A Proteção contra DDoS do Azure também protege o IP público do bastion.

A Proteção contra DDoS destina-se a serviços implantados em uma rede virtual. Para obter mais informações, consulte Implantar o serviço dedicado do Azure em redes virtuais.

Rede hub e spoke da Proteção de Rede contra DDoS

Neste diagrama da arquitetura, a Proteção de Rede contra DDoS do Azure está habilitada na rede virtual do hub.

Rede hub e spoke da Proteção de IP contra DDoS

Neste diagrama de arquitetura, a Proteção de IP contra DDoS do Azure está habilitada no endereço IP público.

Observação

Sem custo adicional, a Proteção de infraestrutura contra DDoS do Azure protege todos os serviços do Azure que usam endereços IPv4 e IPv6 públicos. Esse serviço de proteção contra DDoS ajuda a proteger todos os serviços do Azure, incluindo serviços de PaaS (plataforma como serviço), como o DNS do Azure. Para saber mais, confira Visão geral da Proteção contra DDoS do Azure. Para obter mais informações sobre a topologia hub-spoke, consulte Topologia de rede hub-spoke.

Próximas etapas

- Saiba como configurar a Proteção de Rede.