Tunelowanie GRE w systemie Windows Server 2016

System Windows Server 2016 udostępnia aktualizacje możliwości tunelu GRE dla bramy RAS.

GRE to lekki protokół tunelowania, który może hermetyzować szeroką gamę protokołów warstwy sieci w ramach wirtualnych łączy punkt-punkt w sieciach IP. Implementacja protokołu MICROSOFT GRE może hermetyzować protokoły IPv4 i IPv6.

Tunele GRE są przydatne w wielu scenariuszach, ponieważ:

Są lekkie i zgodne ze standardem RFC 2890, dzięki czemu można współdziałać z różnymi urządzeniami dostawcy

Do routingu dynamicznego można użyć protokołu BGP (Border Gateway Protocol)

Można skonfigurować wielodostępne bramy RAS GRE do użycia z siecią programowo zdefiniowaną przez oprogramowanie (SDN)

Za pomocą programu System Center Virtual Machine Manager można zarządzać bramami RAS opartymi na protokole GRE

Przepływność do 2,0 Gb/s można uzyskać na 6-rdzeniowej maszynie wirtualnej, która jest skonfigurowana jako brama RAS GRE

Pojedyncza brama obsługuje wiele trybów połączenia

Tunele oparte na protokole GRE umożliwiają łączność między sieciami wirtualnymi dzierżawy i sieciami zewnętrznymi. Ponieważ protokół GRE jest lekki i obsługa protokołu GRE jest dostępna na większości urządzeń sieciowych, staje się idealnym wyborem do tunelowania, gdy szyfrowanie danych nie jest wymagane.

Obsługa protokołu GRE w tunelach lokalizacja-lokalizacja (S2S) rozwiązuje problem z przekazywaniem między sieciami wirtualnymi dzierżawców a sieciami zewnętrznymi dzierżawców przy użyciu wielodzierżawczej bramy, zgodnie z opisem w dalszej części tego tematu.

Funkcja tunelu GRE została zaprojektowana w celu spełnienia następujących wymagań:

Dostawca hostingu musi mieć możliwość tworzenia sieci wirtualnych do przekazywania bez modyfikowania konfiguracji przełącznika fizycznego.

Dostawca hostingu musi mieć możliwość dodawania podsieci do sieci znajdujących się na zewnątrz bez modyfikowania konfiguracji przełączników fizycznych w ramach infrastruktury. Funkcja tunelu GRE umożliwia lub rozszerza kilka kluczowych scenariuszy dla dostawców usług hostingowych przy użyciu technologii firmy Microsoft w celu zaimplementowania sieci zdefiniowanej przez oprogramowanie w swoich ofertach usług.

Poniżej przedstawiono przykładowe scenariusze:

Kluczowe scenariusze

Poniżej przedstawiono kluczowe scenariusze dotyczące funkcji tunelu GRE.

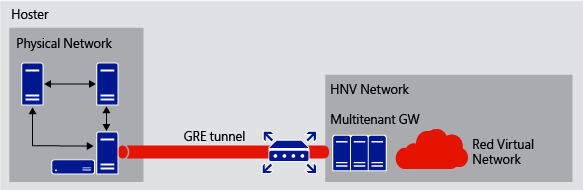

Dostęp z sieci wirtualnych najemcy do sieci fizycznych

Ten scenariusz umożliwia skalowalny sposób zapewniania dostępu z sieci wirtualnych najemców do sieci fizycznych najemców znajdujących się w lokalizacji dostawcy usług hostingowych. Punkt końcowy tunelu GRE jest ustanawiany w bramie wielodostępnej, a drugi punkt końcowy tunelu GRE jest ustanawiany na urządzeniu innej firmy w sieci fizycznej. Ruch warstwy 3 jest kierowany między maszynami wirtualnymi w sieci wirtualnej a urządzeniem innej firmy w sieci fizycznej.

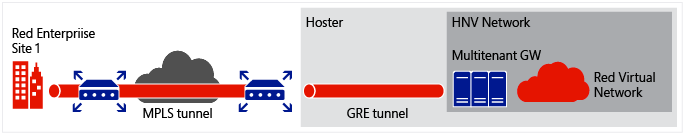

Wysoka szybkość łączności

Ten scenariusz umożliwia skalowalny sposób zapewnienia szybkiej łączności z sieci lokalnej najemcy do ich sieci wirtualnej zlokalizowanej w sieci dostawcy usług hostingowych. Najemca łączy się z siecią dostawcy usług za pośrednictwem wieloprotokolowego przełączania etykiet (MPLS), gdzie tunel GRE jest ustanawiany między routerem brzegowym dostawcy usług hostingu a wielodostępną bramą do wirtualnej sieci najemcy.

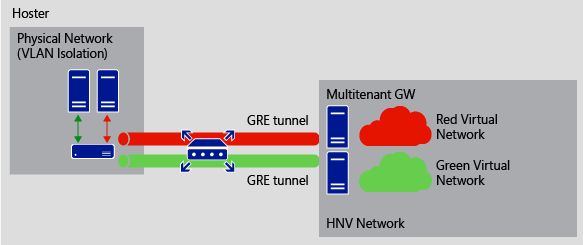

Integracja z izolacją opartą na sieci VLAN

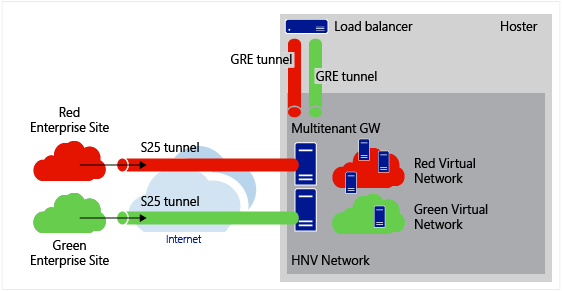

W tym scenariuszu można zintegrować izolację opartą na sieci VLAN z wirtualizacją sieci Hyper-V. Sieć fizyczna w sieci dostawcy hostingu zawiera moduł równoważenia obciążenia przy użyciu izolacji opartej na sieci VLAN. Brama wielodostępna ustanawia tunele GRE między modułem równoważenia obciążenia w sieci fizycznej a bramą wielodostępną w sieci wirtualnej.

Można ustanowić wiele tuneli między źródłem i miejscem docelowym, a klucz GRE jest używany do rozróżniania tuneli.

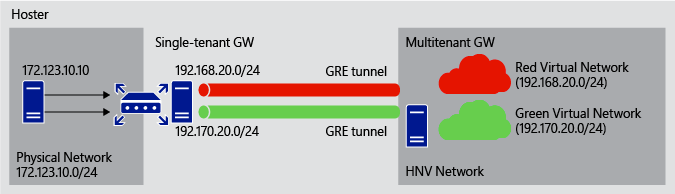

Uzyskiwanie dostępu do zasobów udostępnionych

Ten scenariusz umożliwia dostęp do zasobów udostępnionych w sieci fizycznej znajdującej się w sieci dostawcy hostingu.

Możesz mieć usługę udostępnioną znajdującą się na serwerze w sieci fizycznej znajdującej się w sieci dostawcy hostingu, którą chcesz udostępnić wielu sieciom wirtualnym dzierżawcy.

Sieci najemców z niestykającymi się podsieciami uzyskują dostęp do wspólnej sieci za pośrednictwem tunelu GRE. Pojedyncza brama dzierżawy routuje między tunelami GRE, tym samym kieruje pakiety do odpowiednich sieci dzierżawy.

W tym scenariuszu brama dla pojedynczego najemcy może zostać zastąpiona przez urządzenia sprzętowe innych firm.

Usługi urządzeń innych firm dla najemców

Ten scenariusz może służyć do integrowania urządzeń innych firm (takich jak sprzętowe moduły równoważenia obciążenia) z przepływem ruchu sieci wirtualnej dzierżawcy. Na przykład ruch pochodzący z lokacji przedsiębiorstwa przechodzi przez tunel S2S do bramy wielodostępnej. Ruch jest kierowany do modułu równoważenia obciążenia za pośrednictwem tunelu GRE. Moduł równoważenia obciążenia kieruje ruch do wielu maszyn wirtualnych w sieci wirtualnej przedsiębiorstwa. Tak samo dzieje się w przypadku kolejnego użytkownika z potencjalnie nakładającymi się adresami IP w sieciach wirtualnych. Ruch sieciowy jest odizolowany od modułu równoważenia obciążenia przy użyciu sieci VLAN i ma zastosowanie do wszystkich urządzeń warstwy 3 obsługujących sieci VLAN.

Konfiguracja i wdrożenie

Tunel GRE jest uwidaczniony jako dodatkowy protokół w interfejsie S2S. Jest on implementowany w podobny sposób jak tunel S2S protokołu IPSec opisany w następującym blogu dotyczącym sieci: Wielodostępna brama sieci VPN typu lokacja-lokacja (S2S) z systemem Windows Server 2012 R2

Zobacz następującą sekcję, aby zapoznać się z przykładem, który obejmuje wdrażanie bram, w tym bram tuneli GRE.

Wdrażanie infrastruktury sieci zdefiniowanej programowo przy użyciu skryptów

Więcej informacji

Aby uzyskać więcej informacji na temat wdrażania bram S2S, zobacz następujące tematy: