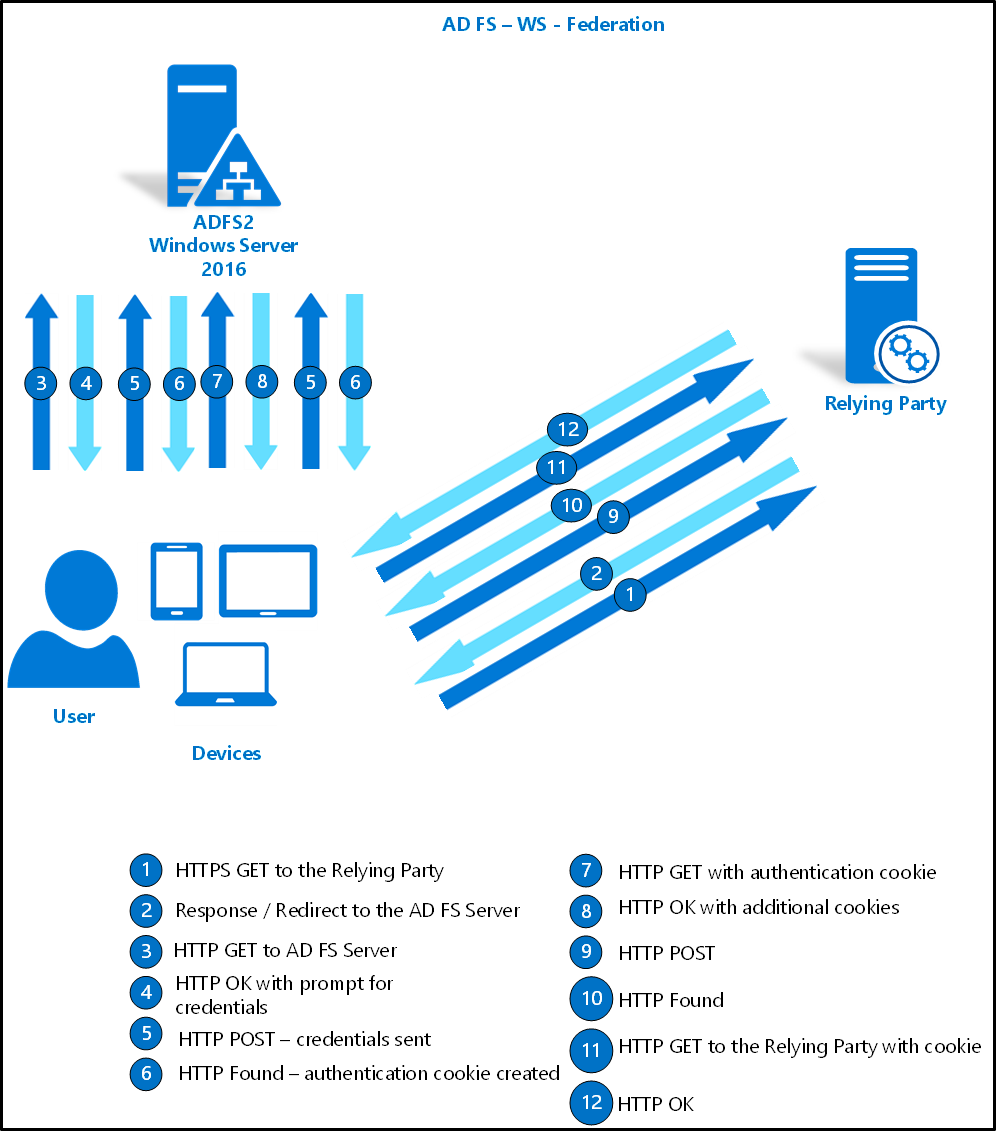

Rozwiązywanie problemów z AD FS — Fiddler — WS-Federation

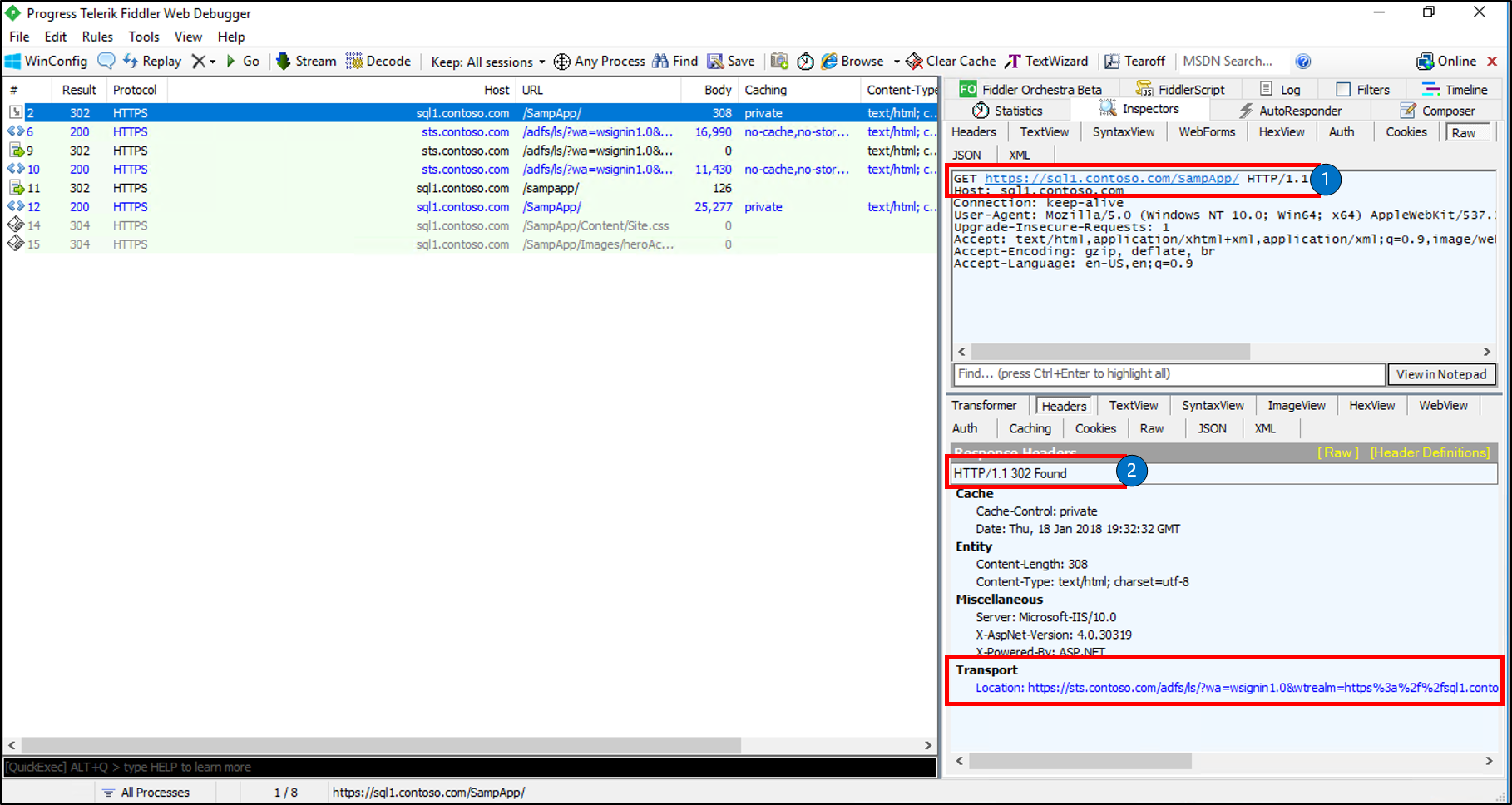

Krok 1 i 2

To jest początek naszego śladu. W tej ramce widzimy następujące elementy:

Żądanie:

- HTTP GET do naszej jednostki uzależnionej (https://sql1.contoso.com/SampApp)

Reakcja:

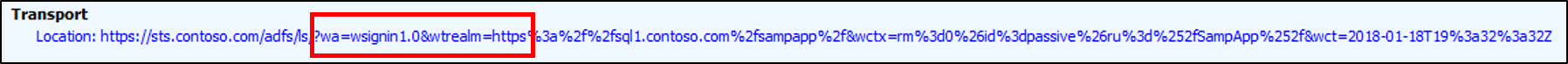

- Odpowiedź to HTTP 302 (przekierowanie). Dane transportu w nagłówku Odpowiedzi pokazują, gdzie przekierować (https://sts.contoso.com/adfs/ls)

- Adres URL przekierowania zawiera wartość wa=wsignin 1.0, która informuje nas, że nasza aplikacja typu RP utworzyła żądanie logowania WS-Federation dla nas i wysłała je do punktu końcowego /adfs/ls/ usług AD FS. Jest to nazywane wiązaniem przekierowania.

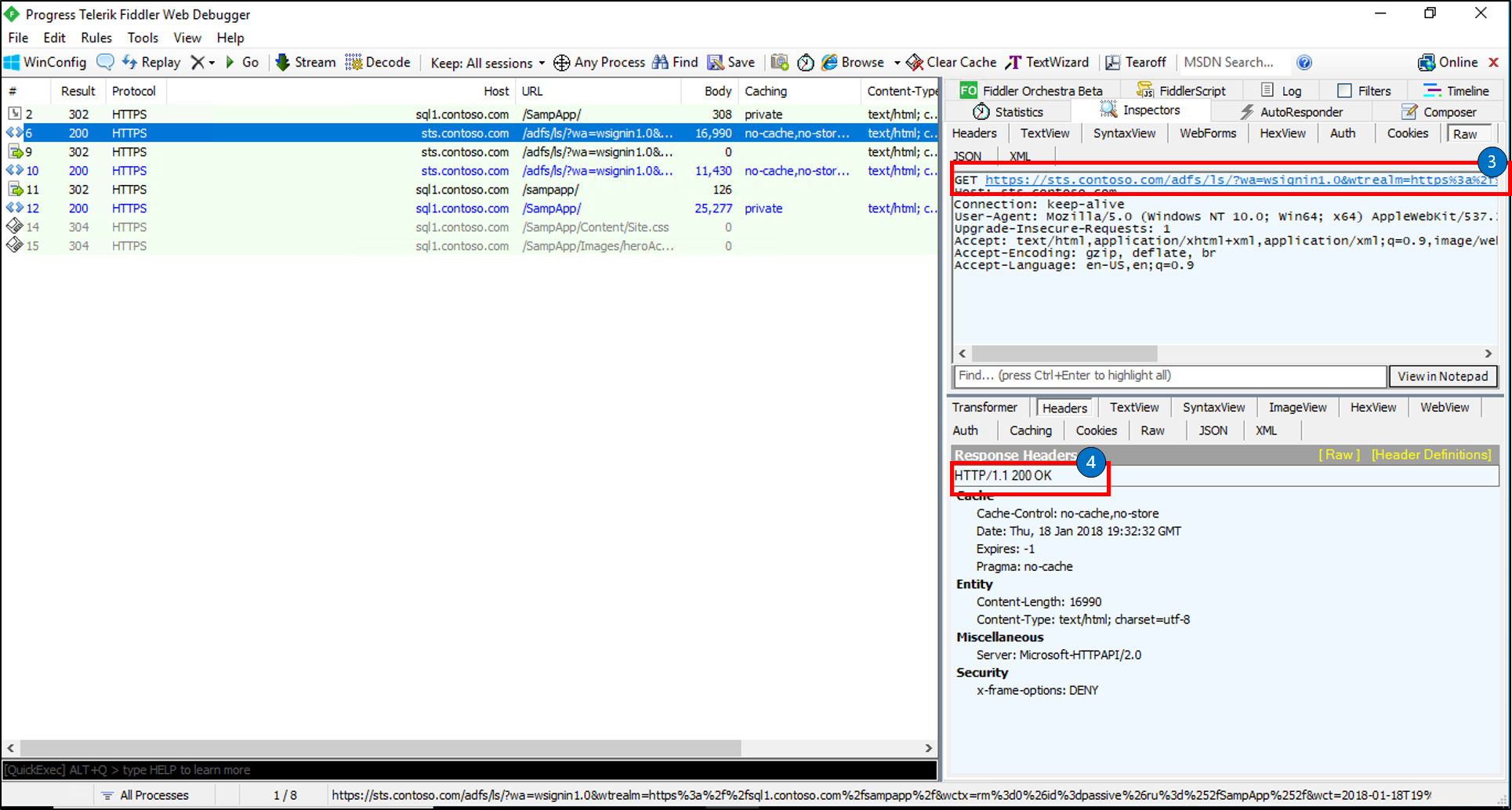

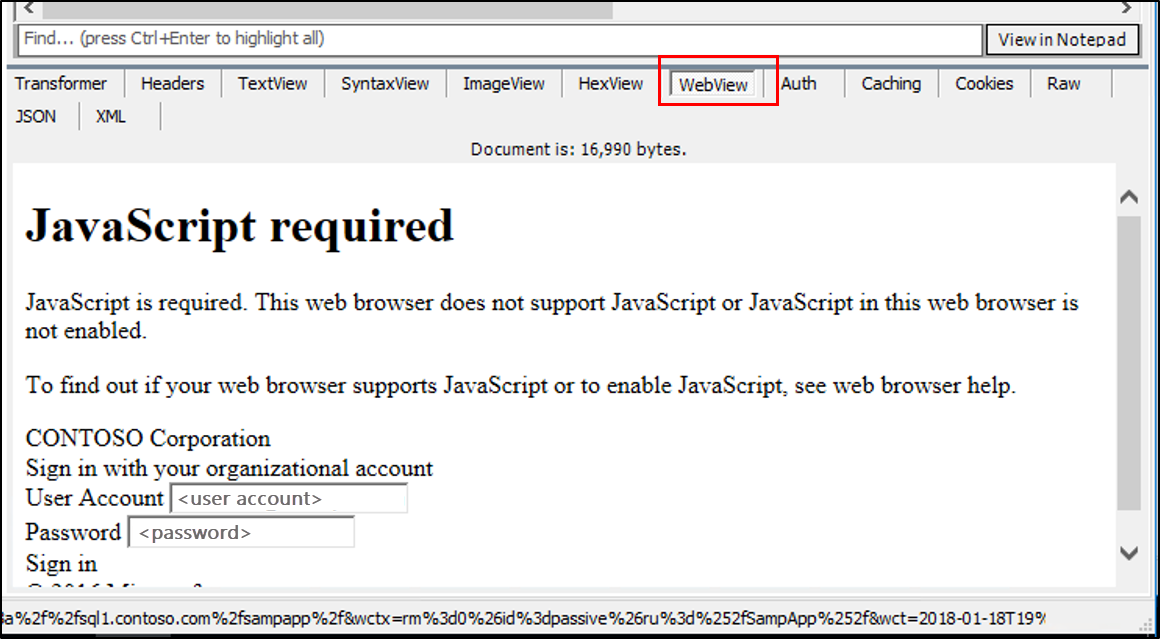

Krok 3 i 4

Żądanie:

- HTTP GET do naszego serwera AD FS (sts.contoso.com)

Reakcja:

- Odpowiedź jest monitem o podanie poświadczeń. Oznacza to, że używamy uwierzytelniania formularzy

- Klikając na WebView odpowiedzi, możesz zobaczyć monit o dane logowania.

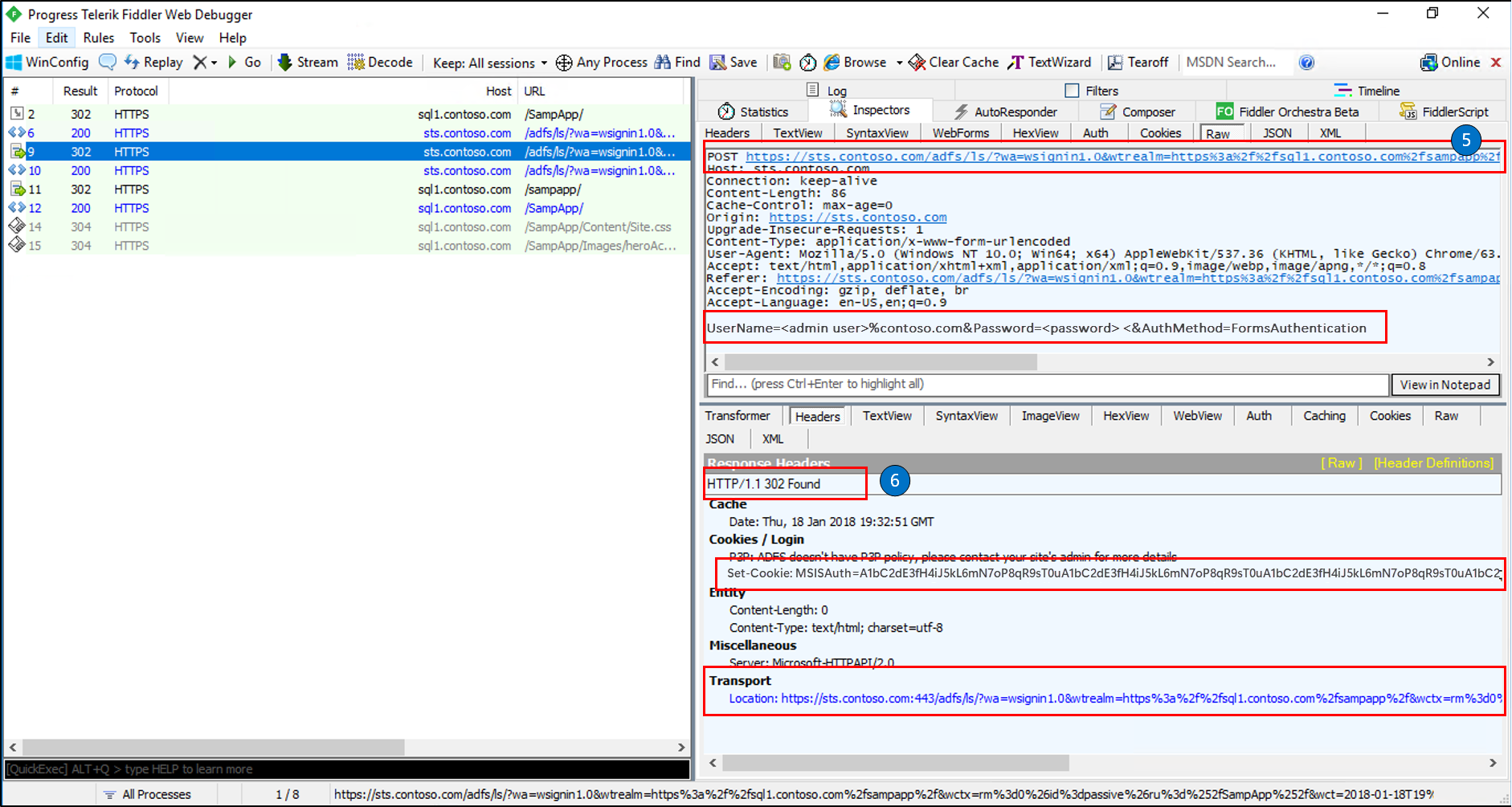

Krok 5 i 6

Żądanie:

- HTTP POST z naszą nazwą użytkownika i hasłem.

- Przedstawiamy nasze poświadczenia. Patrząc na nieprzetworzone dane w żądaniu, możemy zobaczyć dane uwierzytelniające

Reakcja:

- Odpowiedź zostanie znaleziona, a zaszyfrowany plik cookie MSIAuth zostanie utworzony i zwrócony. Służy to do sprawdzania poprawności asercji SAML wygenerowanej przez naszego klienta. Jest to także nazywane "plikiem cookie uwierzytelniania" i będzie obecne tylko wtedy, gdy AD FS jest dostawcą tożsamości (Idp).

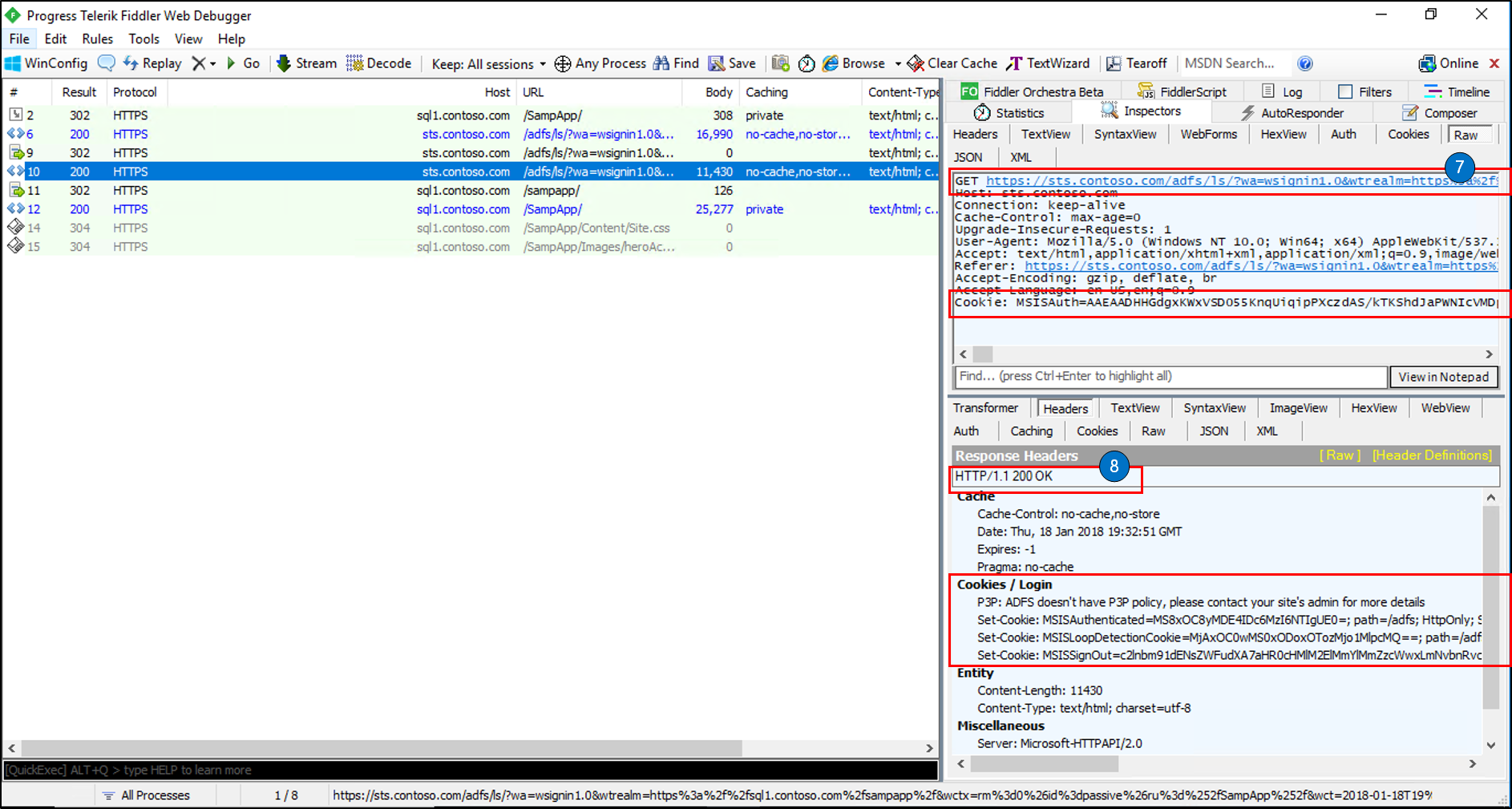

Krok 7 i 8

Żądanie:

- Po uwierzytelnieniu wykonaliśmy kolejne polecenie HTTP GET na serwerze usług AD FS i przedstawiliśmy nasz token uwierzytelniania

Reakcja:

- Odpowiedź to HTTP OK, co oznacza, że usługi AD FS uwierzytelniły użytkownika na podstawie podanych poświadczeń

- Ponadto wysyłamy z powrotem do klienta 3 pliki cookie.

- MsiSAuthenticated zawiera zakodowaną w formacie base64 wartość znacznika czasu dla momentu uwierzytelnienia klienta.

- MsiSLoopDetectionCookie jest używany przez mechanizm AD FS do wykrywania nieskończonych pętli, aby zatrzymać klientów, którzy utknęli w nieskończonej pętli przekierowań do Serwera Federacyjnego. Dane plików cookie to sygnatura czasowa zakodowana w formacie base64.

- Usługa MSISSignout służy do śledzenia IdP i wszystkich RPs odwiedzanych w sesji pojedynczego logowania. Ten plik cookie jest używany, gdy wywołane zostaje wylogowanie WS-Federation. Zawartość tego pliku cookie jest widoczna przy użyciu dekodera base64.

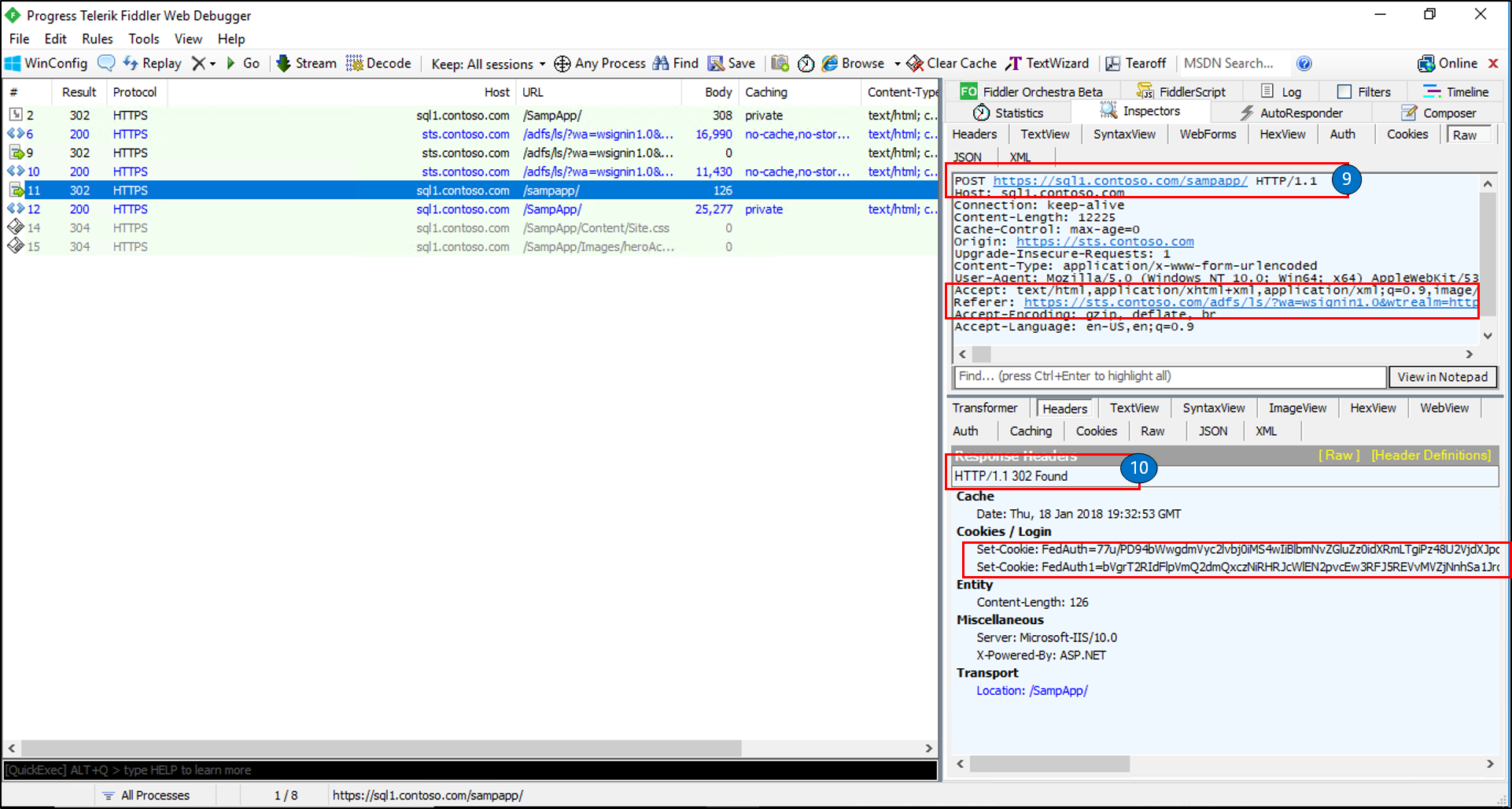

Krok 9 i 10

Żądanie:

- HTTP POST

Reakcja:

- Odpowiedź to Znaleziono

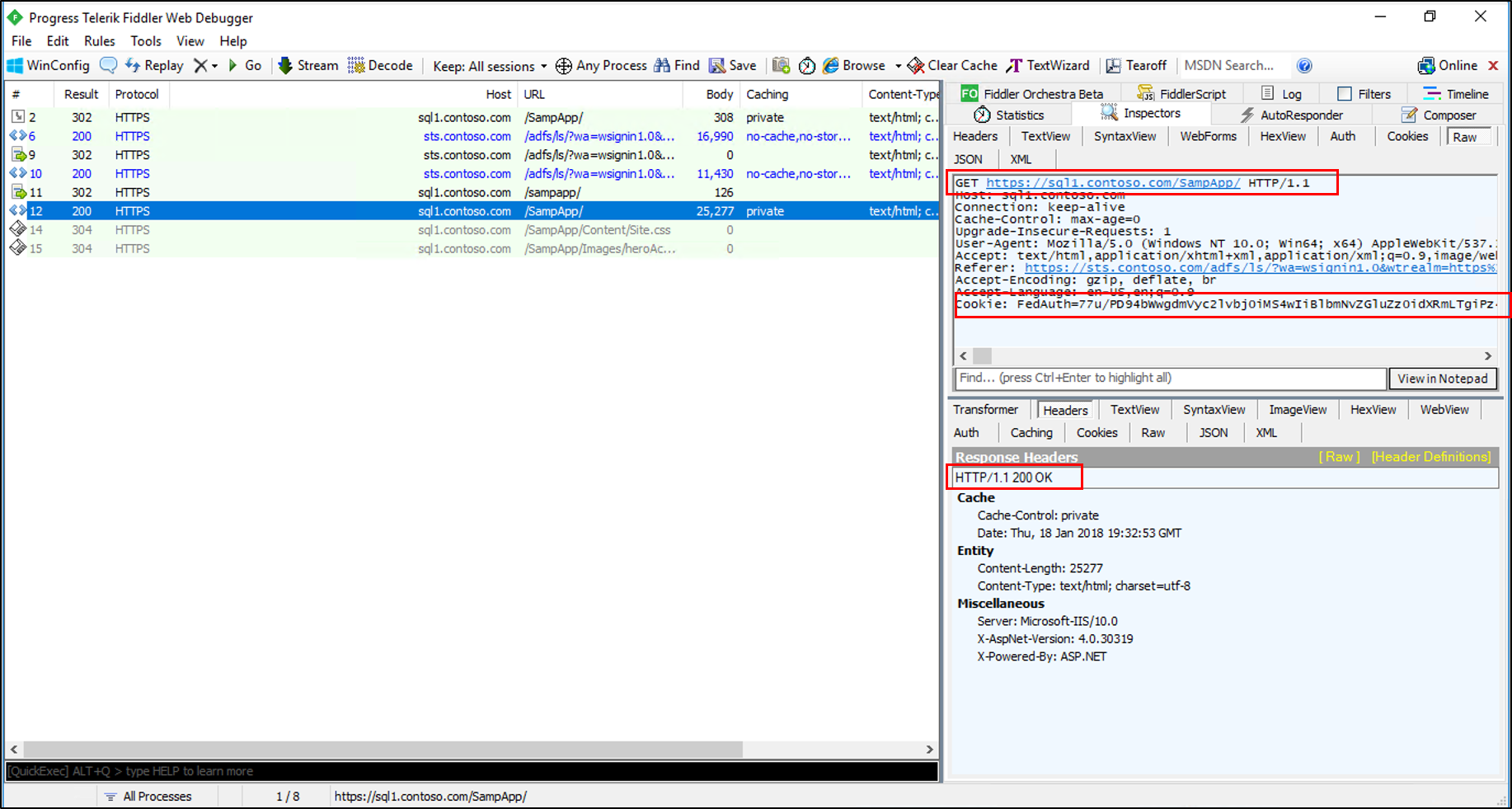

Krok 11 i 12

Żądanie:

- HTTP GET

Reakcja:

- Odpowiedź to OK