Identyfikatory zabezpieczeń

W tym artykule opisano sposób działania identyfikatorów zabezpieczeń (SID) z kontami i grupami w systemie operacyjnym Windows Server.

Co to są identyfikatory zabezpieczeń?

Identyfikator zabezpieczeń służy do unikatowego identyfikowania podmiotu zabezpieczeń lub grupy zabezpieczeń. Podmioty zabezpieczeń mogą reprezentować dowolną jednostkę, która może być uwierzytelniona przez system operacyjny, taki jak konto użytkownika, konto komputera, wątek lub proces uruchamiany w kontekście zabezpieczeń konta użytkownika lub komputera.

Każde konto lub grupa lub każdy proces uruchamiany w kontekście zabezpieczeń konta ma unikatowy identyfikator SID wystawiony przez urząd, taki jak kontroler domeny systemu Windows. Identyfikator SID jest przechowywany w bazie danych zabezpieczeń. System generuje identyfikator SID, który identyfikuje określone konto lub grupę w momencie utworzenia konta lub grupy. Gdy identyfikator SID został użyty jako unikatowy identyfikator użytkownika lub grupy, nigdy nie może być używany ponownie do identyfikowania innego użytkownika lub grupy.

Za każdym razem, gdy użytkownik loguje się, system tworzy token dostępu dla tego użytkownika. Token dostępu zawiera identyfikator SID użytkownika, prawa użytkownika i identyfikatory SID dla wszystkich grup, do których należy użytkownik. Ten token zapewnia kontekst zabezpieczeń dla jakichkolwiek akcji, które użytkownik wykonuje na tym komputerze.

Oprócz unikatowych identyfikatorów SID specyficznych dla domeny przypisanych do określonych użytkowników i grup, istnieją dobrze znane identyfikatory SID identyfikujące grupy ogólne i użytkowników ogólnych. Na przykład identyfikatory SID Wszyscy i Świat identyfikują grupę obejmującą wszystkich użytkowników. Dobrze znane identyfikatory SID mają wartości, które pozostają stałe we wszystkich systemach operacyjnych.

Identyfikatory SID to podstawowy blok konstrukcyjny modelu zabezpieczeń systemu Windows. Działają z określonymi składnikami technologii autoryzacji i kontroli dostępu w infrastrukturze bezpieczeństwa systemów operacyjnych Windows Server. Pomaga to chronić dostęp do zasobów sieciowych i zapewnia bezpieczniejsze środowisko obliczeniowe.

Uwaga

Ta zawartość dotyczy tylko wersji systemu Windows na liście "Dotyczy" na początku artykułu.

Jak działają identyfikatory zabezpieczeń

Użytkownicy odwołują się do kont według nazwy konta, ale system operacyjny wewnętrznie odwołuje się do kont i procesów uruchamianych w kontekście zabezpieczeń konta przy użyciu ich identyfikatorów SID. W przypadku kont domeny identyfikator SID podmiotu zabezpieczeń powstaje przez połączenie identyfikatora SID domeny z identyfikatorem względnym (RID) dla konta. Identyfikatory SID są unikatowe w ich zakresie (domenie lub lokalnie) i nigdy nie są używane ponownie.

System operacyjny generuje identyfikator SID, który identyfikuje określone konto lub grupę w momencie utworzenia konta lub grupy. Identyfikator SID dla konta lokalnego lub grupy jest generowany przez urząd zabezpieczeń lokalnych (LSA) na komputerze i jest przechowywany z innymi informacjami o koncie w bezpiecznym obszarze rejestru. Identyfikator SID konta domeny lub grupy jest generowany przez urząd zabezpieczeń domeny i jest przechowywany jako atrybut obiektu Użytkownik lub Grupa w usługach domenowych Active Directory.

Dla każdego konta lokalnego i grupy identyfikator SID jest unikatowy dla komputera, na którym został utworzony. Żadne dwa konta lub grupy na komputerze nigdy nie współużytkuje tego samego identyfikatora SID. Podobnie dla każdego konta domeny i grupy identyfikator SID jest unikatowy w przedsiębiorstwie. Oznacza to, że identyfikator SID dla konta lub grupy utworzonej w jednej domenie nigdy nie będzie zgodny z identyfikatorem SID dla konta lub grupy utworzonej w dowolnej innej domenie w przedsiębiorstwie.

Identyfikatory SID zawsze pozostają unikatowe. Urzędy zabezpieczeń nigdy nie wystawiają tego samego identyfikatora SID dwa razy i nigdy nie będą ponownie używać identyfikatorów SID dla usuniętych kont. Jeśli na przykład użytkownik z kontem użytkownika w domenie systemu Windows opuści zadanie, administrator usunie swoje konto usługi Active Directory, w tym identyfikator SID identyfikujący konto. Jeśli później powrócą do innego zadania w tej samej firmie, administrator utworzy nowe konto, a system operacyjny Windows Server generuje nowy identyfikator SID. Nowy identyfikator SID nie jest zgodny ze starym, więc żaden z dostępu użytkownika ze starego konta nie zostanie przeniesiony na nowe konto. Oba konta reprezentują dwa różne podmioty zabezpieczeń.

Architektura identyfikatora zabezpieczeń

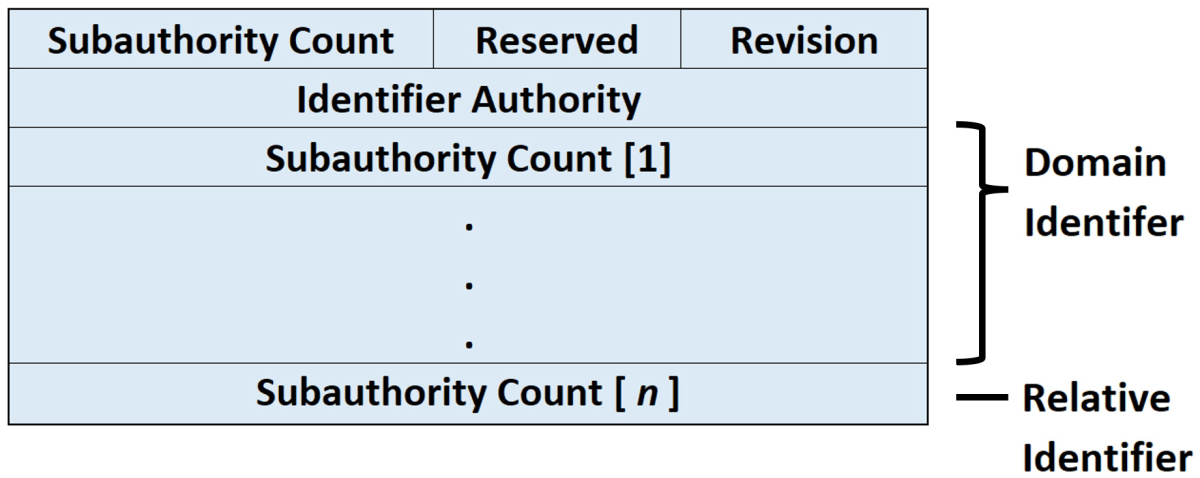

Identyfikator zabezpieczeń to struktura danych w formacie binarnym, która zawiera zmienną liczbę wartości. Pierwsze wartości w strukturze zawierają informacje o strukturze SID. Pozostałe wartości są rozmieszczane w hierarchii (podobnej do numeru telefonu) i identyfikują urząd wystawiający identyfikator SID (na przykład "URZĄD NT"), domenę wystawiającą identyfikator SID oraz określony podmiot zabezpieczeń lub grupę. Na poniższej ilustracji przedstawiono strukturę identyfikatora SID.

Poszczególne wartości identyfikatora SID opisano w poniższej tabeli:

| Komentarz | Opis |

|---|---|

| Korekta | Wskazuje wersję struktury SID używaną w danym identyfikatorze SID. |

| Urząd identyfikatora | Określa najwyższy poziom urzędu, który może wystawiać identyfikatory SID dla określonego typu podmiotu zabezpieczeń. Na przykład wartość autorytetu identyfikatora w SID dla grupy Wszyscy to 1 (autorytet globalny). Wartość autorytetu w identyfikatorze SID dla określonego konta lub grupy w systemie Windows Server wynosi 5 (NT Authority). |

| Podrzędne władze | Przechowuje najważniejsze informacje w identyfikatorze SID, które są zawarte w jednej lub więcej wartościach subautorytetu. Wszystkie wartości do, ale z wyłączeniem, ostatniej wartości w serii, zbiorczo identyfikują domenę w przedsiębiorstwie. Ta część serii jest nazywana identyfikatorem domeny. Ostatnia wartość z serii, która jest nazywana identyfikatorem względnym (RID), identyfikuje określone konto lub grupę względem domeny. |

Składniki identyfikatora SID są łatwiejsze do wizualizacji, gdy identyfikatory SID są konwertowane z pliku binarnego na format ciągu przy użyciu notacji standardowej:

S-R-X-Y1-Y2-Yn-1-Yn

W tej notacji składniki identyfikatora SID są opisane w poniższej tabeli:

| Komentarz | Opis |

|---|---|

| S | Wskazuje, że ciąg znaków jest identyfikatorem SID |

| R | Wskazuje poziom poprawek |

| X | Wskazuje wartość autorytetu identyfikatora |

| Y | Reprezentuje serię wartości podautorytetów, gdzie i jest liczbą wartości |

Najważniejsze informacje identyfikatora SID znajdują się w serii wartości podautorytetów. Pierwsza część serii (-Y1-Y2-Y2-Yn-1) jest identyfikatorem domeny. Ten element identyfikatora SID staje się znaczący w przedsiębiorstwie z kilkoma domenami, ponieważ identyfikator domeny rozróżnia identyfikatory SID wystawione przez jedną domenę od identyfikatorów SID wystawionych przez wszystkie inne domeny w przedsiębiorstwie. Żadne dwie domeny w przedsiębiorstwie nie mają tego samego identyfikatora domeny.

Ostatnim elementem serii wartości poduwierzytelniania (-Yn) jest identyfikator względny. Odróżnia jedno konto lub grupę od wszystkich innych kont i grup w domenie. Żadne dwa konta lub grupy w żadnej domenie nie mają tego samego identyfikatora względnego.

Na przykład identyfikator SID wbudowanej grupy Administratorzy jest reprezentowany w ustandaryzowanej notacji SID jako następujący ciąg:

S-1-5-32-544

Ten identyfikator SID ma cztery składniki:

- Poziom poprawki (1)

- Wartość podmiotu identyfikacyjnego (5, NT Authority)

- Identyfikator domeny (32, builtin)

- Identyfikator względny (544, Administratorzy)

Identyfikatory SID dla wbudowanych kont i grup zawsze mają tę samą wartość identyfikatora domeny, 32. Ta wartość identyfikuje domenę Builtin, która istnieje na każdym komputerze z uruchomioną wersją systemu operacyjnego Windows Server. Nigdy nie trzeba rozróżniać wbudowanych kont i grup jednego komputera z wbudowanych kont i grup innego komputera, ponieważ są one lokalne w zakresie. Są one lokalne na jednym komputerze lub w przypadku kontrolerów domeny dla domeny sieciowej są lokalne dla kilku komputerów, które działają jako jeden.

Wbudowane konta i grupy należy odróżnić od siebie w zakresie domeny Builtin. W związku z tym identyfikator SID dla każdego konta i grupy ma unikatowy identyfikator względny. Wartość identyfikatora względnego 544 jest unikatowa dla wbudowanej grupy Administratorzy. Żadne inne konto lub grupa w domenie Builtin nie ma identyfikatora SID z końcową wartością 544.

W innym przykładzie rozważmy identyfikator SID grupy globalnej Administratorzy domeny. Każda domena w przedsiębiorstwie ma grupę Administratorzy domeny, a identyfikator SID dla każdej grupy jest inny. Poniższy przykład reprezentuje identyfikator SID grupy Administratorzy domeny w domenie Contoso, Ltd. (Contoso\Domain Admins):

S-1-5-21-1004336348-1177238915-682003330-512

Identyfikator SID administratorów domeny Contoso\Domain Admins ma:

- Poziom poprawki (1)

- Urząd identyfikatora (5, urząd NT)

- Identyfikator domeny (21-1004336348-1177238915-682003330, Contoso)

- Identyfikator względny (512, administratorzy domeny)

Identyfikator SID dla grupy Contoso\Domain Admins różni się od identyfikatorów SID innych grup Administratorzy domeny w tym samym przedsiębiorstwie poprzez identyfikator domeny: 21-1004336348-1177238915-682003330. Żadna inna domena w przedsiębiorstwie nie używa tej wartości jako identyfikatora domeny. Identyfikator SID dla administratorów domeny Contoso jest rozróżniany od identyfikatorów SID dla innych kont i grup utworzonych w domenie Contoso według jego identyfikatora względnego, 512. Żadne inne konto lub grupa w domenie nie ma identyfikatora SID z końcową wartością 512.

Przydzielanie identyfikatora względnego

Gdy konta i grupy są przechowywane w bazie danych kont zarządzanej przez lokalnego Menedżera kont zabezpieczeń (SAM), system dość łatwo może wygenerować unikatowy identyfikator względny dla każdego konta oraz każdej grupy tworzonej na komputerze autonomicznym. Protokół SAM na komputerze autonomicznym może śledzić wartości identyfikatorów względnych użytych wcześniej i upewnić się, że nigdy nie używa ich ponownie.

Jednak w domenie sieciowej generowanie unikatowych identyfikatorów względnych jest bardziej złożonym procesem. Domeny sieciowe systemu Windows Server mogą mieć kilka kontrolerów domeny. Każdy kontroler domeny przechowuje informacje o koncie usługi Active Directory. Oznacza to, że w domenie sieciowej istnieje tyle kopii bazy danych konta, jak istnieją kontrolery domeny. Ponadto każda kopia bazy danych kont jest kopią główną.

Nowe konta i grupy można utworzyć na dowolnym kontrolerze domeny. Zmiany wprowadzone w usłudze Active Directory na jednym kontrolerze domeny są replikowane do wszystkich innych kontrolerów domeny w domenie. Proces replikowania zmian w jednej głównej kopii bazy danych konta do wszystkich innych kopii głównych jest nazywany operacją wielowzorcową.

Proces generowania unikatowych identyfikatorów względnych jest operacją pojedynczego mastera. Jeden kontroler domeny ma przypisaną rolę głównego serwera RID i przydziela sekwencję identyfikatorów względnych do każdego kontrolera domeny w domenie. Po utworzeniu nowego konta domeny lub grupy w repliki jednego kontrolera domeny usługi Active Directory jest przypisany identyfikator SID. Identyfikator względny nowego SID jest pobierany z puli przydziału identyfikatorów względnych zarządzanej przez kontroler domeny. Gdy zapas identyfikatorów względnych zaczyna się wyczerpywać, kontroler domeny żąda kolejnego bloku od głównego serwera RID.

Każdy kontroler domeny używa każdej wartości w bloku identyfikatorów względnych tylko raz. Wzorzec RID przydziela bloki wartości identyfikatorów względnych tylko jednokrotnie. Ten proces zapewnia, że każde konto i grupa utworzona w domenie mają unikatowy identyfikator względny.

Identyfikatory zabezpieczeń i globalnie unikatowe identyfikatory

Po utworzeniu nowego konta użytkownika domeny lub grupy usługa Active Directory przechowuje identyfikator SID konta we właściwości ObjectSID obiektu Użytkownik lub Grupa. Przypisuje on również nowy obiekt globalnie unikatowy identyfikator (GUID), który jest wartością 128-bitową unikatową nie tylko w przedsiębiorstwie, ale także na całym świecie. Identyfikatory GUID są przypisywane do każdego obiektu utworzonego przez usługę Active Directory, a nie tylko w obiektach użytkownika i grupy. Identyfikator GUID każdego obiektu jest przechowywany we właściwości ObjectGUID.

Usługa Active Directory używa identyfikatorów GUID wewnętrznie do identyfikowania obiektów. Na przykład identyfikator GUID jest jedną z właściwości obiektu publikowanych w wykazie globalnym. Wyszukiwanie w katalogu globalnym identyfikatora GUID obiektu użytkownika zwraca wyniki, jeśli użytkownik ma gdzieś konto w przedsiębiorstwie. W rzeczywistości wyszukiwanie dowolnego obiektu przez ObjectGUID może być najbardziej niezawodnym sposobem znalezienia obiektu, który chcesz zlokalizować. Wartości innych właściwości obiektu mogą ulec zmianie, ale właściwość ObjectGUID nigdy się nie zmienia. Po przypisaniu obiektowi identyfikatora GUID, zachowuje tę wartość na całe życie.

Jeśli użytkownik przeniesie się z jednej domeny do innej, użytkownik otrzyma nowy identyfikator SID. Identyfikator SID obiektu grupy nie zmienia się, ponieważ grupy pozostają w domenie, w której zostały utworzone. Jeśli jednak użytkownicy przeniosą się, ich konta mogą się z nimi przenosić. Jeśli pracownik przenosi się z Ameryki Północnej do Europy, pozostając w tej samej firmie, administrator przedsiębiorstwa może przenieść obiekt użytkownika pracownika z, na przykład, Contoso\NoAm do Contoso\Europe. Jeśli to zrobi administrator, obiekt User dla konta wymaga nowego identyfikatora SID. Część identyfikatora domeny SID wydanego w NoAm jest unikatowa dla tego regionu, więc identyfikator SID konta użytkownika w Europie ma inny identyfikator domeny. Część względna identyfikatora SID jest unikatowa względem domeny, więc jeśli domena się zmieni, identyfikator względny również się zmieni.

Gdy obiekt Użytkownik przenosi się z jednej domeny do innej, nowy identyfikator SID musi zostać wygenerowany dla konta użytkownika i przechowywany we właściwości ObjectSID. Przed zapisaniem nowej wartości we właściwości poprzednia wartość jest kopiowana do innej właściwości obiektu User, SIDHistory. Ta właściwość może zawierać wiele wartości. Za każdym razem, gdy obiekt Użytkownik przechodzi do innej domeny, nowy identyfikator SID jest generowany i przechowywany we właściwości ObjectSID, a kolejna wartość jest dodawana do listy starych identyfikatorów SID w SIDHistory. Gdy użytkownik zaloguje się i zostanie pomyślnie uwierzytelniony, usługa uwierzytelniania domeny wysyła zapytanie do usługi Active Directory dla wszystkich identyfikatorów SID skojarzonych z użytkownikiem, w tym bieżącego identyfikatora SID użytkownika, starych identyfikatorów SID użytkownika i identyfikatorów SID dla grup użytkownika. Wszystkie te identyfikatory SID są zwracane do klienta uwierzytelniania i są uwzględniane w tokenie dostępu użytkownika. Gdy użytkownik próbuje uzyskać dostęp do zasobu, każdy identyfikator SID w tokenie dostępu (w tym jeden z identyfikatorów SID w SIDHistory), może zezwolić na dostęp użytkownika lub go zablokować.

Jeśli zezwalasz lub odmawiasz dostępu użytkowników do zasobu na podstawie ich zadań, należy zezwolić lub odmówić dostępu do grupy, a nie do osoby fizycznej. Dzięki temu, gdy użytkownicy zmieniają zadania lub przechodzą do innych działów, można łatwo dostosować dostęp, usuwając je z niektórych grup i dodając je do innych.

Jeśli jednak zezwolisz lub odmówisz indywidualnego dostępu użytkownika do zasobów, prawdopodobnie chcesz, aby dostęp tego użytkownika pozostał taki sam, niezależnie od tego, ile razy domena konta użytkownika się zmienia. Właściwość SIDHistory umożliwia to. Gdy użytkownik zmienia domeny, nie ma potrzeby zmiany listy kontroli dostępu (ACL) na żadnym zasobie. Jeśli wpis ACL zawiera stary identyfikator SID użytkownika, ale nie nowy, stary identyfikator SID nadal znajduje się w tokenie dostępu użytkownika. Jest on wymieniony wśród identyfikatorów SID dla grup użytkowników, a użytkownik otrzymuje lub odmawia dostępu na podstawie starego identyfikatora SID.

Dobrze znane identyfikatory SID

Wartości niektórych identyfikatorów SID są stałe we wszystkich systemach. Są one tworzone podczas instalowania systemu operacyjnego lub domeny. Są one nazywane dobrze znanymi identyfikatorami SID, ponieważ identyfikują ogólnych użytkowników lub grupy ogólne.

Istnieją powszechnie znane identyfikatory SID, które mają znaczenie dla wszystkich bezpiecznych systemów korzystających z tego modelu zabezpieczeń, w tym systemów operacyjnych innych niż Windows. Ponadto istnieją dobrze znane identyfikatory SID, które mają znaczenie tylko w systemach operacyjnych Windows.

Powszechnie znane identyfikatory SID są wymienione w poniższej tabeli:

| Wartość | Powszechnie znany identyfikator SID | Identyfikuje |

|---|---|---|

| S-1-0-0 | Zerowy SID | Grupa bez członków. Jest to często używane, gdy wartość identyfikatora SID nie jest znana. |

| S-1-1-0 | Świat | Grupa zawierająca wszystkich użytkowników. |

| S-1-2-0 | Lokalny | Użytkownicy, którzy logują się do terminali, które są lokalnie (fizycznie) połączone z systemem. |

| S-1-2-1 | Logowanie konsoli | Grupa zawierająca użytkowników, którzy są zalogowani do konsoli fizycznej. |

| S-1-3-0 | Identyfikator twórcy/właściciela | Identyfikator zabezpieczeń, który ma zostać zastąpiony przez identyfikator zabezpieczeń użytkownika, który utworzył nowy obiekt. Ten identyfikator SID jest używany w dziedziczonych wpisach kontroli dostępu (ACE). |

| S-1-3-1 | Identyfikator grupy twórców | Identyfikator zabezpieczeń, który ma być zastąpiony identyfikatorem SID grupy podstawowej użytkownika tworzącego nowy obiekt. Użyj tego identyfikatora SID w dziedziczalnych kontrolach dostępu. |

| S-1-3-2 | Serwer właściciela | Symbol zastępczy w dziedziczalnej ACE. Gdy usługa ACE jest dziedziczona, system zastępuje ten identyfikator SID identyfikatorem SID serwera właściciela obiektu i przechowuje informacje o tym, kto utworzył dany obiekt lub plik. |

| S-1-3-3 | Serwer grupy | Symbol zastępczy w dziedziczonej formie kontroli dostępu (ACE). Gdy ACE jest dziedziczone, system zastępuje ten identyfikator SID identyfikatorem SID serwera grupy obiektów i przechowuje informacje o grupach, które mają uprawnienia do pracy z obiektem. |

| S-1-3-4 | Prawa właściciela | Grupa reprezentująca bieżącego właściciela obiektu. Gdy ACE, który przenosi ten identyfikator SID, jest stosowany do obiektu, system ignoruje domyślne uprawnienia READ_CONTROL i WRITE_DAC dla właściciela obiektu. |

| S-1-4 | Nieunikalny autorytet | Identyfikator SID reprezentujący urząd identyfikatora. |

| S-1-5 | Urząd NT | SID reprezentujący uprawnienie identyfikatora. |

| S-1-5-80-0 | Wszystkie usługi | Grupa zawierająca wszystkie procesy usługi skonfigurowane w systemie. Członkostwo jest kontrolowane przez system operacyjny. |

W poniższej tabeli wymieniono wstępnie zdefiniowane stałe urzędu identyfikatora. Pierwsze cztery wartości są używane z powszechnie znanymi identyfikatorami SID, a pozostałe wartości są używane z dobrze znanymi identyfikatorami SID w systemach operacyjnych Windows na liście "Dotyczy" na początku artykułu.

| Urząd identyfikatora | Wartość | Prefiks ciągu SID |

|---|---|---|

| SECURITY_NULL_SID_AUTHORITY | 0 | S-1-0 |

| SECURITY_WORLD_SID_AUTHORITY | 1 | S-1-1 |

| Autorytet SID lokalnego zabezpieczenia | 2 | S-1-2 |

| AUTORYTET_BEZPIECZEŃSTWA_TWÓRCY_SID | 3 | S-1-3 |

| SECURITY_NT_AUTHORITY | 5 | S-1-5 |

| ORGAN_UPRAWNIONY_DO_UWIERZYTELNIANIA_BEZPIECZEŃSTWA | 18 | S-1-18 |

Następujące wartości identyfikatorów RID są używane z ogólnie znanymi identyfikatorami SID. W kolumnie , oznaczonej jako Identyfikator urzędu, wyświetla się prefiks autorytetu identyfikatora, za pomocą którego można połączyć RID, aby utworzyć uniwersalnie znany identyfikator SID.

| Względny urząd identyfikatora | Wartość | Urząd identyfikatora |

|---|---|---|

| SECURITY_NULL_RID | 0 | S-1-0 |

| SECURITY_WORLD_RID | 0 | S-1-1 |

| SECURITY_LOCAL_RID | 0 | S-1-2 |

| SECURITY_CREATOR_OWNER_RID | 0 | S-1-3 |

| SECURITY_CREATOR_GROUP_RID | 1 | S-1-3 |

Wstępnie zdefiniowany autorytet identyfikatora SECURITY_NT_AUTHORITY (S-1-5) generuje identyfikatory SID, które nie mają zastosowania uniwersalnego i mają znaczenie wyłącznie w instalacjach systemów operacyjnych Windows wymienionych w sekcji „Dotyczy” na początku tego artykułu.

Dobrze znane identyfikatory SID są wymienione w poniższej tabeli:

| SID | Wyświetlana nazwa | Opis |

|---|---|---|

| S-1-5-1 | Dialup | Grupa obejmująca wszystkich użytkowników, którzy są zalogowani do systemu za pośrednictwem połączenia telefonicznego. |

| S-1-5-113 | Konto lokalne | Ten identyfikator SID można użyć, gdy ograniczasz logowanie do sieci do kont lokalnych zamiast konta "administrator" lub równoważnego. Ten identyfikator SID może być skuteczny w blokowaniu logowania sieciowego dla lokalnych użytkowników i grup według typu konta niezależnie od nazwy. |

| S-1-5-114 | Konto lokalne i członkostwo w grupie Administratorzy | Ten identyfikator SID można użyć podczas ograniczania logowania sieciowego do kont lokalnych, zamiast konta "administrator" lub równoważnego. Ten identyfikator SID może być skuteczny w blokowaniu logowania sieciowego dla lokalnych użytkowników i grup według typu konta niezależnie od nazwy. |

| S-1-5-2 | Sieć | Grupa obejmująca wszystkich użytkowników, którzy są zalogowani za pośrednictwem połączenia sieciowego. Tokeny dostępu dla interakcyjnych użytkowników nie zawierają identyfikatora SID sieci. |

| S-1-5-3 | Porcja | Grupa obejmująca wszystkich użytkowników, którzy zalogowali się za pośrednictwem funkcji kolejki wsadowej, takich jak zadania harmonogramu zadań. |

| S-1-5-4 | Interaktywny | Grupa zawierająca wszystkich użytkowników, którzy loguje się interaktywnie. Użytkownik może uruchomić interaktywną sesję logowania, otwierając połączenie usług pulpitu zdalnego z komputera zdalnego lub za pomocą powłoki zdalnej, takiej jak Telnet. W każdym przypadku token dostępu użytkownika zawiera interaktywny identyfikator SID. Jeśli użytkownik loguje się przy użyciu połączenia usług pulpitu zdalnego, token dostępu użytkownika zawiera również identyfikator SID logowania interakcyjnego zdalnego. |

| S-1-5-5- X-Y | Sesja logowania | Wartości X i Y dla tych identyfikatorów SID jednoznacznie identyfikują określoną sesję logowania. |

| S-1-5-6 | Usługa | Grupa zawierająca wszystkie podmioty zabezpieczeń, które zalogowały się jako usługa. |

| S-1-5-7 | Logowanie anonimowe | Użytkownik, który nawiązał połączenie z komputerem bez podawania nazwy użytkownika i hasła. Tożsamość logowania anonimowego różni się od tożsamości używanej przez usługi Internet Information Services (IIS) do anonimowego dostępu do sieci Web. IIS używa rzeczywistego konta — domyślnie IUSR_ComputerName, do anonimowego dostępu do zasobów na stronie. Ściśle mówiąc, taki dostęp nie jest anonimowy, ponieważ podmiot zabezpieczeń jest znany, mimo że niezidentyfikowane osoby korzystają z konta. IUSR_ComputerName (lub jakkolwiek je nazwiesz) ma hasło, a IIS loguje się na konto po uruchomieniu usługi. W rezultacie użytkownik IIS "anonimowy" jest członkiem Użytkowników uwierzytelnionych, ale Anonimowe logowanie nie jest. |

| S-1-5-8 | Proxy | Obecnie nie ma zastosowania: ten identyfikator SID nie jest używany. |

| S-1-5-9 | Kontrolery domeny przedsiębiorstwa | Grupa zawierająca wszystkie kontrolery domeny w lesie domen. |

| S-1-5-10 | Jaźń | Symbol zastępczy w ACE dla użytkownika, grupy lub obiektu komputera w usłudze Active Directory. Podczas nadawania uprawnień samemu sobie, nadajesz je podmiotowi zabezpieczeń reprezentowanemu przez obiekt. Podczas sprawdzania dostępu system operacyjny zastępuje identyfikator SID dla siebie identyfikatorem SID dla podmiotu zabezpieczeń reprezentowanego przez obiekt. |

| S-1-5-11 | Uwierzytelnieni użytkownicy | Grupa zawierająca wszystkich użytkowników i komputery z tożsamościami, które zostały uwierzytelnione. Uwierzytelnieni użytkownicy nie obejmują gościa, nawet jeśli konto gościa ma hasło. Ta grupa obejmuje uwierzytelnione podmioty zabezpieczeń z dowolnej zaufanej domeny, nie tylko bieżącej domeny. |

| S-1-5-12 | Kod ograniczony | Tożsamość używana przez proces uruchomiony w ograniczonym kontekście zabezpieczeń. W systemach operacyjnych Windows i Windows Server zasady ograniczeń oprogramowania mogą przypisać jeden z trzech poziomów zabezpieczeń do kodu: UnrestrictedRestrictedDisallowed Po uruchomieniu kodu na ograniczonym poziomie zabezpieczeń, identyfikator SID z ograniczeniami jest dodawany do tokenu dostępu użytkownika. |

| S-1-5-13 | Użytkownik serwera terminalu | Grupa obejmująca wszystkich użytkowników, którzy logowali się na serwerze z włączonymi usługami pulpitu zdalnego. |

| S-1-5-14 | Zdalne logowanie interakcyjne | Grupa obejmująca wszystkich użytkowników logujących się do komputera przy użyciu połączenia pulpitu zdalnego. Ta grupa jest podzbiorem grupy interaktywnej. Tokeny dostępu zawierające identyfikator SID zdalnego logowania interaktywnego również zawierają identyfikator SID logowania interaktywnego. |

| S-1-5-15 | Ta organizacja | Grupa zawierająca wszystkich użytkowników z tej samej organizacji. Dołączone tylko do kont usługi Active Directory i dodane tylko przez kontroler domeny. |

| S-1-5-17 | IUSR | Konto, które jest używane przez domyślnego użytkownika usług Internet Information Services (IIS). |

| S-1-5-18 | System (lub system lokalny) | Tożsamość używana lokalnie przez system operacyjny i usługi skonfigurowane do logowania się jako LocalSystem. System jest członkiem ukrytym w grupie Administratorów. Oznacza to, że każdy proces uruchomiony jako System ma w swoim tokenie dostępu identyfikator SID dla wbudowanej grupy Administratorzy. Gdy proces uruchomiony lokalnie jako System uzyskuje dostęp do zasobów sieciowych, robi to przy użyciu tożsamości domeny komputera. Jego token dostępu na komputerze zdalnym zawiera identyfikator SID dla konta domeny komputera lokalnego oraz identyfikatory SID dla grup zabezpieczeń, do których należy komputer, takich jak komputery domeny i uwierzytelnieni użytkownicy. |

| S-1-5-19 | Urząd NT (LocalService) | Tożsamość, którą posługują się usługi działające lokalnie na komputerze, nie potrzebuje szerokiego dostępu lokalnego i nie wymaga uwierzytelnionego dostępu sieciowego. Usługi, które działają jako LocalService, uzyskują dostęp do zasobów lokalnych jako zwykłych użytkowników i uzyskują dostęp do zasobów sieciowych jako użytkownicy anonimowi. W związku z tym usługa, która działa jako LocalService, ma znacznie mniejsze uprawnienia niż usługa działająca jako LocalSystem lokalnie i w sieci lokalnej. |

| S-1-5-20 | Usługa sieciowa | Tożsamość używana przez usługi, które nie potrzebują szerokiego dostępu lokalnego, ale wymaga uwierzytelnionego dostępu sieciowego. Usługi działające jako NetworkService uzyskują dostęp do zasobów lokalnych jako zwykłych użytkowników i uzyskują dostęp do zasobów sieciowych przy użyciu tożsamości komputera. W związku z tym usługa, która działa jako NetworkService, ma taki sam dostęp sieciowy jak usługa, która działa jako LocalSystem, ale znacznie zmniejszyła dostęp lokalny. |

| S-1-5- domena-500 | Administrator | Konto użytkownika administratora systemu. Każdy komputer ma konto administratora lokalnego, a każda domena ma konto administratora domeny. Konto administratora to pierwsze konto utworzone podczas instalacji systemu operacyjnego. Nie można usunąć, wyłączyć ani zablokować konta, ale można go zmienić. Domyślnie konto administratora jest członkiem grupy Administratorzy i nie można go usunąć z tej grupy. |

| S-1-5 - domena-501 | Gość | Konto użytkownika dla osób, które nie mają indywidualnych kont. Każdy komputer ma lokalne konto gościa, a każda domena ma konto gościa domeny. Domyślnie gość jest członkiem grupy Wszyscy i Goście. Konto gościa domeny jest również członkiem grupy Goście domeny i Użytkownicy domeny. W przeciwieństwie do logowania anonimowego gość jest rzeczywistym kontem i może służyć do interaktywnego logowania. Konto gościa nie wymaga hasła, ale może go mieć. |

| S-1-5-domena-502 | KRBTGT | Konto użytkownika używane przez usługę Centrum dystrybucji kluczy (KDC). Konto istnieje tylko na kontrolerach domeny. |

| S-1-5-domena-512 | Administratorzy domeny | Grupa globalna z członkami autoryzowanymi do administrowania domeną. Domyślnie grupa "Domain Admins" jest członkiem grupy "Administrators" na wszystkich komputerach, które dołączyły do domeny, w tym kontrolery domeny. Administratorzy domeny są domyślnym właścicielem dowolnego obiektu utworzonego w usłudze Active Directory domeny przez dowolnego członka grupy. Jeśli członkowie grupy tworzą inne obiekty, takie jak pliki, domyślnym właścicielem jest grupa Administratorzy. |

| S-1-5 - domena-513 | Użytkownicy domeny | Grupa globalna obejmująca wszystkich użytkowników w domenie. Podczas tworzenia nowego obiektu Użytkownik w usłudze Active Directory użytkownik zostanie automatycznie dodany do tej grupy. |

| S-1-5-domena-514 | Goście domeny | Grupa globalna, która domyślnie ma tylko jednego członka: wbudowane konto gościa domeny. |

| S-1-5- domena-515 | Komputery w domenie | Grupa globalna obejmująca wszystkie komputery, które przyłączyły się do domeny, z wyłączeniem kontrolerów domeny. |

| S-1-5 - domena-516 | Kontrolery domeny | Grupa globalna obejmująca wszystkie kontrolery domeny w domenie. Nowe kontrolery domeny są automatycznie dodawane do tej grupy. |

| S-1-5-domena-517 | Wydawcy certyfikatów | Grupa globalna zawierająca wszystkie komputery hostujące urząd certyfikacji przedsiębiorstwa. Wydawcy certyfikatów są autoryzowani do publikowania certyfikatów dla obiektów użytkownika w usłudze Active Directory. |

| S-1-5-domena główna-518 | Administratorzy schematu | Grupa, która istnieje tylko w domenie głównej lasu. Jest to grupa uniwersalna, jeśli domena jest w trybie natywnym i jest grupą globalną, jeśli domena jest w trybie mieszanym. Grupa Administratorzy schematu jest autoryzowana do wprowadzania zmian schematu w usłudze Active Directory. Domyślnie jedynym członkiem grupy jest konto administratora domeny głównej lasu. |

| S-1-5-domena główna-519 | Administratorzy przedsiębiorstwa | Grupa, która istnieje tylko w domenie głównej lasu. Jest to grupa uniwersalna, jeśli domena jest w trybie natywnym i jest grupą globalną, jeśli domena jest w trybie mieszanym. Grupa Administratorzy przedsiębiorstwa jest autoryzowana do wprowadzania zmian w infrastrukturze lasu, takich jak dodawanie domen podrzędnych, konfigurowanie lokacji, autoryzowanie serwerów DHCP i instalowanie urzędów certyfikacji przedsiębiorstwa. Domyślnie jedynym członkiem grupy Administratorzy przedsiębiorstwa jest konto Administratora dla głównej domeny lasu. Grupa jest domyślnym członkiem każdej grupy Administratorzy domeny w lesie. |

| S-1-5-domena-520 | Właściciele twórcy zasad grupowych | Grupa globalna, która jest autoryzowana do tworzenia nowych obiektów zasad grupy w usłudze Active Directory. Domyślnie jedynym członkiem grupy jest Administrator. Obiekty tworzone przez członków twórców zasad grupy są własnością indywidualnych użytkowników, którzy je tworzą. W ten sposób grupa Właściciele Twórcy Zasad Grupowych różni się od innych grup administracyjnych (takich jak Administratorzy i Administratorzy domeny). Obiekty, które są tworzone przez członków tych grup, są własnością grupy, a nie przez jednostkę. |

| S-1-5-domena-521 | Kontrolery domeny tylko do odczytu | Globalna grupa, która obejmuje wszystkie kontrolery domeny przeznaczone wyłącznie do odczytu. |

| S-1-5-domena-522 | Kontrolery z możliwością klonowania | Grupa globalna zawierająca wszystkie kontrolery domeny w domenie, które można sklonować. |

| S-1-5- domena-525 | Chronieni użytkownicy | Globalna grupa, która zapewnia dodatkową ochronę przed zagrożeniami bezpieczeństwa uwierzytelniania. |

| S-1-5-domena główna-526 | Administratorzy kluczy | Ta grupa jest przeznaczona do użycia w scenariuszach, w których zaufane urzędy zewnętrzne są odpowiedzialne za modyfikowanie tego atrybutu. Członkiem tej grupy mogą zostać tylko zaufani administratorzy. |

| S-1-5-domena-527 | Administratorzy kluczy przedsiębiorstwa | Ta grupa jest przeznaczona do użycia w scenariuszach, w których zaufane urzędy zewnętrzne są odpowiedzialne za modyfikowanie tego atrybutu. Członkowie tej grupy powinni należeć tylko do zaufanych administratorów przedsiębiorstwa. |

| S-1-5-32-544 | Administratorzy | Wbudowana grupa. Po początkowej instalacji systemu operacyjnego jedynym członkiem grupy jest konto administratora. Po dołączeniu komputera do domeny grupa Administratorzy domeny zostanie dodana do grupy Administratorzy. Gdy serwer staje się kontrolerem domeny, grupa Enterprise Admins zostaje również dodana do grupy Administratorzy. |

| S-1-5-32-545 | Użytkownicy | Wbudowana grupa. Po początkowej instalacji systemu operacyjnego jedynym elementem członkowskim jest grupa Uwierzytelnieni użytkownicy. |

| S-1-5-32-546 | Goście | Wbudowana grupa. Domyślnie jedynym członkiem jest konto gościa. Grupa Goście umożliwia okazjonalnym lub jednorazowym użytkownikom logowanie się z ograniczonymi uprawnieniami do wbudowanego konta gościa komputera. |

| S-1-5-32-547 | Zaawansowani użytkownicy | Wbudowana grupa. Domyślnie grupa nie ma członków. Zaawansowani użytkownicy mogą tworzyć lokalnych użytkowników i grupy, zmieniać i usuwać utworzone przez siebie konta oraz usuwać użytkowników z grupy Zaawansowani użytkownicy, Użytkownicy i Goście. Zaawansowani użytkownicy mogą również instalować programy; tworzyć, zarządzać i usuwać drukarki lokalne; oraz tworzyć i usuwać udziały plików. |

| S-1-5-32-548 | Operatory kont | Wbudowana grupa, która istnieje tylko na kontrolerach domeny. Domyślnie grupa nie ma członków. Domyślnie operatorzy kont mają uprawnienia do tworzenia, modyfikowania i usuwania kont użytkowników, grup i komputerów we wszystkich kontenerach i jednostkach organizacyjnych usługi Active Directory z wyjątkiem kontenera Builtin i jednostki organizacyjnej Kontrolery domeny. Operatorzy kont nie mają uprawnień do modyfikowania grup Administratorzy i Administratorzy domeny ani nie mają uprawnień do modyfikowania kont dla członków tych grup. |

| S-1-5-32-549 | Operatory serwera | Opis: Wbudowana grupa, która istnieje tylko na kontrolerach domeny. Domyślnie grupa nie ma członków. Operatorzy serwerów mogą logować się interaktywnie do serwera; tworzenie i usuwanie udziałów sieciowych; uruchamianie i zatrzymywanie usług; tworzenie kopii zapasowych i przywracanie plików; sformatuj dysk twardy komputera; i zamknij komputer. |

| S-1-5-32-550 | Operatory drukowania | Wbudowana grupa, która istnieje tylko na kontrolerach domeny. Domyślnie jedynym członkiem jest grupa Użytkownicy domeny. Operatorzy wydruku mogą zarządzać drukarkami i kolejkami dokumentów. |

| S-1-5-32-551 | Operatory kopii zapasowych | Wbudowana grupa. Domyślnie grupa nie ma członków. Operatorzy kopii zapasowych mogą tworzyć kopie zapasowe i przywracać wszystkie pliki na komputerze, niezależnie od uprawnień, które chronią te pliki. Operatorzy kopii zapasowych mogą również zalogować się na komputerze i zamknąć go. |

| S-1-5-32-552 | Replikatory | Wbudowana grupa używana przez usługę replikacji plików na kontrolerach domeny. Domyślnie grupa nie ma członków. Nie dodawaj użytkowników do tej grupy. |

| S-1-5- domena-553 | Serwery RAS i IAS | Lokalna grupa domen. Domyślnie ta grupa nie ma członków. Komputery z uruchomioną usługą Routing i dostęp zdalny są automatycznie dodawane do grupy. Członkowie tej grupy mają dostęp do niektórych właściwości obiektów użytkownika, takich jak ograniczenia odczytu konta, informacje odczytu logowania i informacje odczytu dostępu zdalnego. |

| S-1-5-32-554 | Builtin\Pre-Windows 2000 Compatible Access | Alias dodany przez system Windows 2000. Grupa kompatybilności wstecznej, która umożliwia odczytowy dostęp do wszystkich użytkowników i grup w domenie. |

| S-1-5-32-555 | Wbudowane\Użytkownicy pulpitu zdalnego | Pewien alias. Członkowie tej grupy mają prawo do logowania się zdalnie. |

| S-1-5-32-556 | Builtin\Operatorzy konfiguracji sieci | Alias. Członkowie tej grupy mogą mieć pewne uprawnienia administracyjne do zarządzania konfiguracją funkcji sieciowych. |

| S-1-5-32-557 | Builtin\Incoming Forest Trust Builders | Jakiś alias. Członkowie tej grupy mogą tworzyć jednokierunkowe relacje zaufania przychodzące do tego lasu. |

| S-1-5-32-558 | Builtin\Użytkownicy Monitora Wydajności | Alias. Członkowie tej grupy mają dostęp zdalny do monitorowania tego komputera. |

| S-1-5-32-559 | Builtin\Performance Log Users | Pseudonim. Członkowie tej grupy mają dostęp zdalny, aby zaplanować rejestrowanie liczników wydajności na tym komputerze. |

| S-1-5-32-560 | Builtin\Grupa dostępu autoryzacji systemu Windows | Pseudonim. Członkowie tej grupy mają dostęp do obliczonego atrybutu tokenGroupsGlobalAndUniversal w obiektach użytkownika. |

| S-1-5-32-561 | Wbudowany\Serwery licencji Terminal Server | Pseudonim. Grupa serwerów licencji Terminal Server. Po zainstalowaniu systemu Windows Server 2003 z dodatkiem Service Pack 1 zostanie utworzona nowa grupa lokalna. |

| S-1-5-32-562 | Wbudowani\użytkownicy modelu COM rozproszonego | Pewien alias. Grupa dla COM zapewnia kontrolę dostępu do całego komputera, zarządzając dostępem do wszystkich żądań wywołań, aktywacji lub uruchamiania na komputerze. |

| S-1-5-32-568 | Builtin\IIS_IUSRS | Pseudonim. Wbudowane konto grupy dla użytkowników usług IIS. |

| S-1-5-32-569 | Wbudowane\Operatory kryptograficzne | Wbudowana grupa lokalna. Członkowie są upoważnieni do wykonywania operacji kryptograficznych. |

| S-1-5- domena-571 | Grupa dozwolonej replikacji haseł RODC | Członkowie tej grupy mogą mieć swoje hasła replikowane do wszystkich kontrolerów domeny tylko do odczytu w domenie. |

| S-1-5- domena-572 | Odmowa grupy replikacji haseł kontrolera RODC | Członkowie tej grupy nie mogą mieć swoich haseł replikowanych do wszystkich kontrolerów tylko do odczytu w domenie. |

| S-1-5-32-573 | Builtin\Czytelnicy dziennika zdarzeń | Wbudowana grupa lokalna. Członkowie tej grupy mogą odczytywać dzienniki zdarzeń z komputera lokalnego. |

| S-1-5-32-574 | Builtin\Dostęp do usługi certyfikatów DCOM | Wbudowana grupa lokalna. Członkowie tej grupy mogą łączyć się z urzędami certyfikacji w przedsiębiorstwie. |

| S-1-5-32-575 | Builtin\RDS Remote Access Servers | Wbudowana grupa lokalna. Serwery w tej grupie umożliwiają użytkownikom programów RemoteApp i osobistych pulpitów wirtualnych dostęp do tych zasobów. W przypadku wdrożeń dostępnych z Internetu te serwery są zwykle wdrażane w sieci brzegowej. Ta grupa musi zostać uzupełniona na serwerach z uruchomionym Brokerem Połączeń Pulpitu Zdalnego. Serwery RD Gateway i RD Web Access używane we wdrożeniu muszą znajdować się w tej grupie. |

| S-1-5-32-576 | Wbudowane serwery końcowe RDS | Wbudowana grupa lokalna. Serwery w tej grupie uruchamiają maszyny wirtualne i hostują sesje, w których uruchamiane są programy RemoteApp użytkowników i osobiste pulpity wirtualne. Tę grupę należy wypełnić na serwerach z uruchomionym brokerem połączeń Pulpitu Zdalnego. Serwery hosta sesji RD i serwery hosta wirtualizacji RD używane we wdrożeniu muszą być w tej grupie. |

| S-1-5-32-577 | Builtin\Serwery Zarządzania RDS | Wbudowana grupa lokalna. Serwery w tej grupie mogą wykonywać rutynowe akcje administracyjne na serwerach z uruchomionymi usługami pulpitu zdalnego. Ta grupa musi zostać wypełniona na wszystkich serwerach we wdrożeniu Usług Pulpitu Zdalnego. Serwery z uruchomioną usługą zarządzania centralnego usług pulpitu zdalnego muszą być uwzględnione w tej grupie. |

| S-1-5-32-578 | Builtin\ administratorzyHyper-V | Wbudowana grupa lokalna. Członkowie tej grupy mają pełny i nieograniczony dostęp do wszystkich funkcji funkcji Hyper-V. |

| S-1-5-32-579 | Wbudowany\Operatorzy wspomagania kontroli dostępu | Wbudowana grupa lokalna. Członkowie tej grupy mogą zdalnie wykonywać zapytania dotyczące atrybutów autoryzacji i uprawnień dla zasobów na tym komputerze. |

| S-1-5-32-580 | Builtin\Remote Management Users | Wbudowana grupa lokalna. Członkowie tej grupy mogą uzyskiwać dostęp do zasobów instrumentacji zarządzania Windows (WMI) za pośrednictwem protokołów zarządzania (takich jak WS-Management za pośrednictwem usługi zdalnego zarządzania windows). Dotyczy to tylko przestrzeni nazw usługi WMI, które udzielają dostępu użytkownikowi. |

| S-1-5-64-10 | Uwierzytelnianie NTLM | Identyfikator SID używany przez pakiet uwierzytelniania NTLM podczas uwierzytelniania klienta. |

| S-1-5-64-14 | SChannel - uwierzytelnianie | Identyfikator SID używany, gdy pakiet uwierzytelniania SChannel uwierzytelnia klienta. |

| S-1-5-64-21 | Uwierzytelnianie z użyciem mechanizmu Digest | Identyfikator SID używany, gdy pakiet uwierzytelniania typu Digest uwierzytelnia klienta. |

| S-1-5-80 | NT Service | Identyfikator SID używany jako prefiks konta usługi NT. |

| S-1-5-80-0 | Wszystkie usługi | Grupa zawierająca wszystkie procesy usługi skonfigurowane w systemie. Członkostwo jest kontrolowane przez system operacyjny. SID S-1-5-80-0 jest tożsamy z NT SERVICES\ALL SERVICES. Ten identyfikator SID został wprowadzony w systemie Windows Server 2008 R2. |

| S-1-5-83-0 | NT VIRTUAL MACHINE\Virtual Machines | Wbudowana grupa. Grupa jest tworzona podczas instalowania roli Hyper-V. Członkostwo w grupie jest obsługiwane przez usługę zarządzania Hyper-V (VMMS). Ta grupa wymaga uprawnienia tworzenie linków symbolicznych (SeCreateSymbolicLinkPrivilege) i uprawnienia logowanie jako usługa (SeServiceLogonRight). |

Identyfikatory RIDs są względne względem każdej domeny.

| RID | Wartość dziesiętna | Identyfikuje |

|---|---|---|

| DOMAIN_USER_RID_ADMIN | 500 | Konto użytkownika administracyjnego w domenie. |

| DOMAIN_USER_RID_GUEST | 501 | Konto użytkownika-gościa w domenie. Użytkownicy, którzy nie mają konta, mogą automatycznie logować się do tego konta. |

| Grupa domyślna użytkowników domeny | 513 | Grupa zawierająca wszystkie konta użytkowników w domenie. Wszyscy użytkownicy są automatycznie dodawani do tej grupy. |

| GRUPA_DOMENY_RID_GOŚCIE | 514 | Konto gościa w grupie w domenie. |

| GRUPA_DOMENY_RID_KOMPUTERÓW | 515 | Grupa Komputer domeny. Wszystkie komputery w domenie są członkami tej grupy. |

| Grupa_Kontrolerów_Domeny_RID | 516 | Grupa Kontroler domeny. Wszystkie kontrolery domeny w domenie są członkami tej grupy. |

| DOMAIN_GROUP_RID_CERT_ADMINS | 517 | Grupa wydawców certyfikatów. Komputery z usługami certyfikatów Active Directory są członkami tej grupy. |

| If any part of this term is supposed to be translated for user clarity in a Polish system context, it might look like "GRUPA_DZIEDZINA_RID_SCHEMAT_ADMINISTRATORZY," assuming that is appropriate. Otherwise, the term remains the same if used as a specific identifier. | 518 | Grupa administratorów schematu. Członkowie tej grupy mogą modyfikować schemat usługi Active Directory. |

| DOMAIN_GROUP_RID_ENTERPRISE_ADMINS | 519 | Grupa administratorów przedsiębiorstwa. Członkowie tej grupy mają pełny dostęp do wszystkich domen w lesie usługi Active Directory. Administratorzy przedsiębiorstwa są odpowiedzialni za operacje na poziomie lasu, takie jak dodawanie lub usuwanie nowych domen. |

| Grupa_Domena_RID_Administratorzy_Polityki | 520 | Grupa administratorów polityki. |

Przykłady względnych dla domeny identyfikatorów, które służą do tworzenia znanych identyfikatorów SID dla lokalnych grup, są wymienione w poniższej tabeli.

| RID | Wartość dziesiętna | Identyfikuje |

|---|---|---|

| Administratorzy_domeny_aliasów | 544 | Administratorzy domeny. |

| ALIAS_DOMENY_RID_UŻYTKOWNICY | 545 | Wszyscy użytkownicy w domenie. |

| DOMAIN_ALIAS_RID_GUESTS | 546 | Goście domeny. |

| DOMENA_ALIAS_RID_UŻYTKOWNICY_O_WYSOKICH_UPRAWNIENIACH | 547 | Użytkownik lub zestaw użytkowników, którzy spodziewają się traktować system tak, jakby był to komputer osobisty, a nie jako stacja robocza dla wielu użytkowników. |

| DOMAIN_ALIAS_RID_BACKUP_OPS | 551 | Grupa lokalna używana do kontrolowania przypisywania praw użytkownika kopii zapasowej i przywracania plików. |

| DOMAIN_ALIAS_RID_REPLICATOR | 552 | Grupa lokalna odpowiedzialna za kopiowanie baz danych zabezpieczeń z podstawowego kontrolera domeny do kontrolerów domeny kopii zapasowej. Te konta są używane tylko przez system. |

| DOMAIN_ALIAS_RID_RAS_SERVERS | 553 | Grupa lokalna reprezentująca dostęp zdalny i serwery z uruchomioną usługą uwierzytelniania internetowego (IAS). Ta grupa zezwala na dostęp do różnych atrybutów obiektów użytkownika. |

Zmiany w funkcji identyfikatora zabezpieczeń

Zmiany implementacji identyfikatora SID w systemach operacyjnych Windows opisano w poniższej tabeli:

| Zmiana | Wersja systemu operacyjnego | Opis i zasoby |

|---|---|---|

| Większość plików systemu operacyjnego jest własnością identyfikatora zabezpieczeń TrustedInstaller (SID) | Windows Server 2008, Windows Vista | Celem tej zmiany jest zapobieganie automatycznemu zastępowaniu plików systemu operacyjnego przez proces uruchomiony jako administrator lub w ramach konta LocalSystem. |

| Kontrole ograniczonego identyfikatora SID są implementowane | Windows Server 2008, Windows Vista | W przypadku ograniczania identyfikatorów SID system Windows przeprowadza dwie kontrole dostępu. Pierwszy to normalne sprawdzanie dostępu, a drugi polega na tym samym sprawdzaniu dostępu przeciwko ograniczającym identyfikatorom SID w tokenie. Obie kontrole dostępu muszą przejść pomyślnie, aby umożliwić procesowi uzyskać dostęp do obiektu. |

Identyfikatory SID możliwości

Identyfikatory zabezpieczeń zdolności są używane do unikatowego i niezmiennego identyfikowania zdolności, które reprezentują niewyczerpalny token autorytetu, przyznający dostęp do zasobów (na przykład dokumentów, aparatu i lokalizacji) aplikacjom uniwersalnym systemu Windows. Aplikacja, która ma uprawnienie, otrzymuje dostęp do zasobu, z którym związane jest uprawnienie, a ta, która nie ma uprawnienia, nie otrzymuje dostępu do zasobu.

Wszystkie identyfikatory SID możliwości, o których pamięta system operacyjny, są przechowywane w rejestrze systemu Windows w ścieżce "HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SecurityManager\CapabilityClasses\AllCachedCapabilities". Do tej lokalizacji są dodawane wszelkie identyfikatory SID możliwości dołączone do systemu Windows przez aplikacje pierwszej lub trzeciej strony.

Przykłady kluczy rejestru pobranych z systemu Windows 10 w wersji 1909, 64-bitowej wersji Enterprise

W obszarze AllCachedCapabilities mogą zostać wyświetlone następujące klucze rejestru:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SecurityManager\CapabilityClasses\AllCachedCapabilities\capabilityClass_DevUnlock

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SecurityManager\CapabilityClasses\AllCachedCapabilities\capabilityClass_DevUnlock_Internal

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SecurityManager\CapabilityClasses\AllCachedCapabilities\capabilityClass_Enterprise

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SecurityManager\CapabilityClasses\AllCachedCapabilities\capabilityClass_General

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SecurityManager\CapabilityClasses\AllCachedCapabilities\capabilityClass_Restricted

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SecurityManager\CapabilityClasses\AllCachedCapabilities\capabilityClass_Windows

Wszystkie identyfikatory możliwości SID mają prefiks S-1-15-3.

Przykłady kluczy rejestru pobranych z systemu Windows 11 w wersji 21H2, 64-bitowej wersji Enterprise

Być może zobaczysz następujące klucze rejestru w obszarze AllCachedCapabilities:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SecurityManager\CapabilityClasses\AllCachedCapabilities\capabilityClass_DevUnlock

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SecurityManager\CapabilityClasses\AllCachedCapabilities\capabilityClass_DevUnlock_Internal

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SecurityManager\CapabilityClasses\AllCachedCapabilities\capabilityClass_Enterprise

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SecurityManager\CapabilityClasses\AllCachedCapabilities\capabilityClass_General

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SecurityManager\CapabilityClasses\AllCachedCapabilities\capabilityClass_Restricted

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SecurityManager\CapabilityClasses\AllCachedCapabilities\capabilityClass_Windows

Wszystkie SID możliwości są poprzedzone prefiksem S-1-15-3.