Wprowadzenie do usługi WinDbg (tryb użytkownika)

WinDbg to debuger trybu jądra i użytkownika, który jest zawarty w narzędziach debugowania systemu Windows. Poniższe ćwiczenia praktyczne mogą pomóc w rozpoczęciu korzystania z usługi WinDbg jako debugera trybu użytkownika.

Aby uzyskać informacje o sposobie pobierania narzędzi debugowania dla systemu Windows, zobacz Pobierz i zainstaluj debuger systemu Windows WinDbg.

Po zainstalowaniu narzędzi debugowania znajdź katalogi instalacyjne dla wersji narzędzi 64-bitowych (x64) i 64-bitowych (ARM). Na przykład:

- C:\Program Files (x86)\Windows Kits\10\Debuggers\x64

- C:\Program Files (x86)\Windows Kits\10\Debuggers\arm64

Otwórz Notatnik i podłącz WinDbg

Przejdź do katalogu instalacyjnego i otwórz plik WinDbg.exe.

W menu plik

wybierz pozycję Uruchom plik wykonywalny . W oknie dialogowym Uruchamianie pliku wykonywalnego przejdź do folderu zawierającego notepad.exe. (Plik notepad.exe zwykle znajduje się w folderze C:\Windows\System32). W polu Nazwa pliku wprowadź notepad.exe. Wybierz Otwórz.

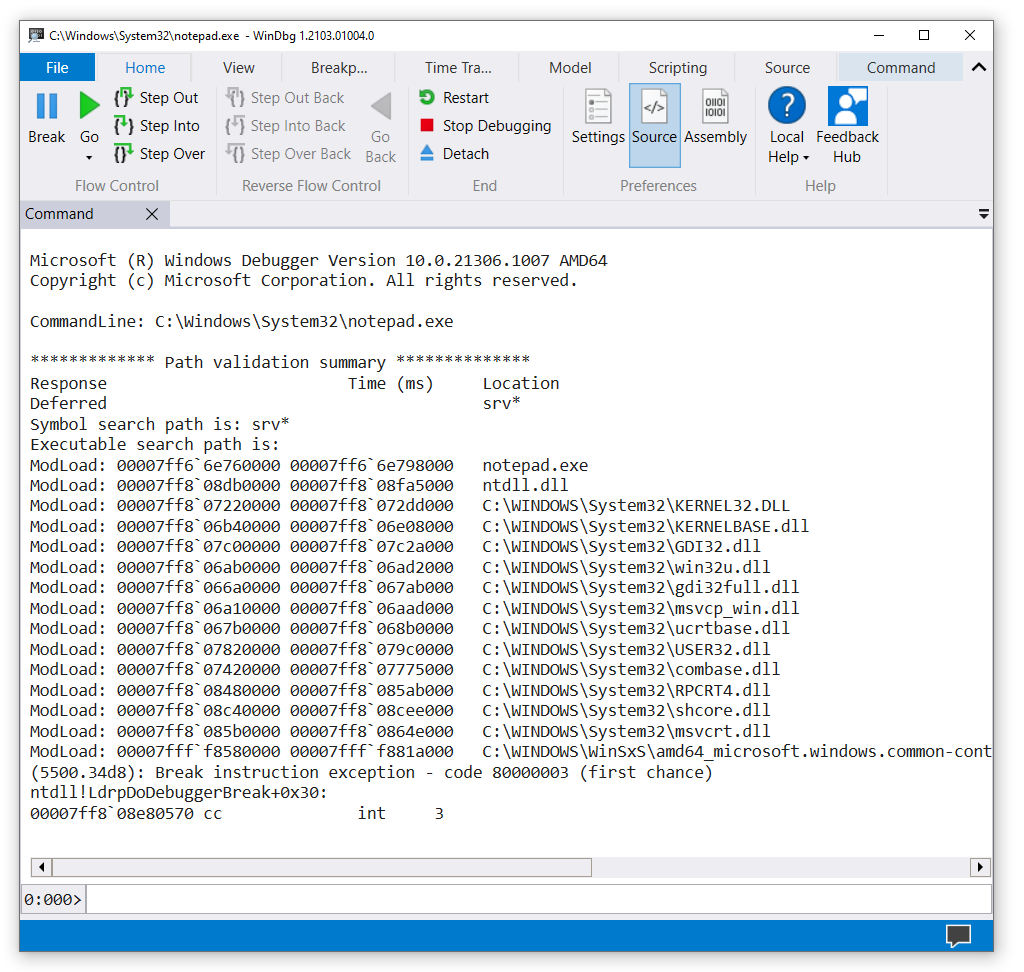

W wierszu polecenia w dolnej części okna WinDbg wprowadź następujące polecenie:

Dane wyjściowe są podobne do tego przykładu:

Symbol search path is: srv* Expanded Symbol search path is: cache*;SRVŚcieżka do symboli informuje WinDbg, gdzie szukać plików symboli (PDB). Debuger potrzebuje plików symboli, aby uzyskać informacje o modułach kodu, takich jak nazwy funkcji i nazwy zmiennych.

Następnie wprowadź następujące polecenie:

Polecenie

.reloadnakazuje WinDbg wykonywanie początkowego wyszukiwania w celu znalezienia i załadowania plików symboli.Aby wyświetlić symbole modułu notepad.exe, wprowadź następujące polecenie:

Notatka

Jeśli żadne dane wyjściowe nie są wyświetlane, wprowadź

.reload /f, aby spróbować wymusić ładowanie symboli. Użyj !sym noisy, aby wyświetlić dodatkowe informacje o ładowaniu symboli.Aby wyświetlić symbole w module notepad.exe, które zawierają

main, użyj polecenia zbadaj symbole, aby wymienić moduły pasujące do maski:x notepad!wWin*Dane wyjściowe są podobne do tego przykładu:

00007ff6`6e76b0a0 notepad!wWinMain (wWinMain) 00007ff6`6e783db0 notepad!wWinMainCRTStartup (wWinMainCRTStartup)Aby umieścić punkt przerwania w

notepad!wWinMain, wprowadź następujące polecenie:Aby sprawdzić, czy punkt przerwania został ustawiony, wprowadź następujące polecenie:

Dane wyjściowe są podobne do tego przykładu:

0 e Disable Clear 00007ff6`6e76b0a0 0001 (0001) 0:**** notepad!wWinMainAby uruchomić proces Notatnika, wprowadź następujące polecenie:

Notatnik działa do momentu, gdy dojdzie do funkcji

WinMain, a następnie przechodzi do debugera.Breakpoint 0 hit notepad!wWinMain: 00007ff6`6e76b0a0 488bc4 mov rax,rspAby wyświetlić listę modułów kodu, które są obecnie ładowane w procesie Notatnika, wprowadź następujące polecenie:

Dane wyjściowe są podobne do tego przykładu:

0:000> lm start end module name 00007ff6`6e760000 00007ff6`6e798000 notepad (pdb symbols) C:\ProgramData\Dbg\sym\notepad.pdb\BC04D9A431EDE299D4625AD6201C8A4A1\notepad.pdb 00007ff8`066a0000 00007ff8`067ab000 gdi32full (deferred) 00007ff8`067b0000 00007ff8`068b0000 ucrtbase (deferred) 00007ff8`06a10000 00007ff8`06aad000 msvcp_win (deferred) 00007ff8`06ab0000 00007ff8`06ad2000 win32u (deferred) 00007ff8`06b40000 00007ff8`06e08000 KERNELBASE (deferred) 00007ff8`07220000 00007ff8`072dd000 KERNEL32 (deferred) 00007ff8`07420000 00007ff8`07775000 combase (deferred) 00007ff8`07820000 00007ff8`079c0000 USER32 (deferred) 00007ff8`079c0000 00007ff8`079f0000 IMM32 (deferred) 00007ff8`07c00000 00007ff8`07c2a000 GDI32 (deferred) 00007ff8`08480000 00007ff8`085ab000 RPCRT4 (deferred) 00007ff8`085b0000 00007ff8`0864e000 msvcrt (deferred) 00007ff8`08c40000 00007ff8`08cee000 shcore (deferred) 00007ff8`08db0000 00007ff8`08fa5000 ntdll (pdb symbols) C:\ProgramData\Dbg\sym\ntdll.pdb\53F12BFE149A2F50205C8D5D66290B481\ntdll.pdb 00007fff`f8580000 00007fff`f881a000 COMCTL32 (deferred)Aby wyświetlić ślad stosu, wprowadź następujące polecenie:

Dane wyjściowe są podobne do tego przykładu:

0:000> k 00 000000c8`2647f708 00007ff6`6e783d36 notepad!wWinMain 01 000000c8`2647f710 00007ff8`07237034 notepad!__scrt_common_main_seh+0x106 02 000000c8`2647f750 00007ff8`08e02651 KERNEL32!BaseThreadInitThunk+0x14 03 000000c8`2647f780 00000000`00000000 ntdll!RtlUserThreadStart+0x21Aby ponownie uruchomić Notatnik, wprowadź następujące polecenie:

Aby włamać się do Notatnika, w menu Plik wybierz pozycję Przerwij.

Aby ustawić i zweryfikować punkt przerwania w

ZwWriteFile, wprowadź następujące polecenia:Aby ponownie uruchomić Notatnik, wprowadź g. W oknie Notatnik wprowadź tekst. W menu Plik wybierz Zapisz. Kod przestaje działać, gdy to dotyczy

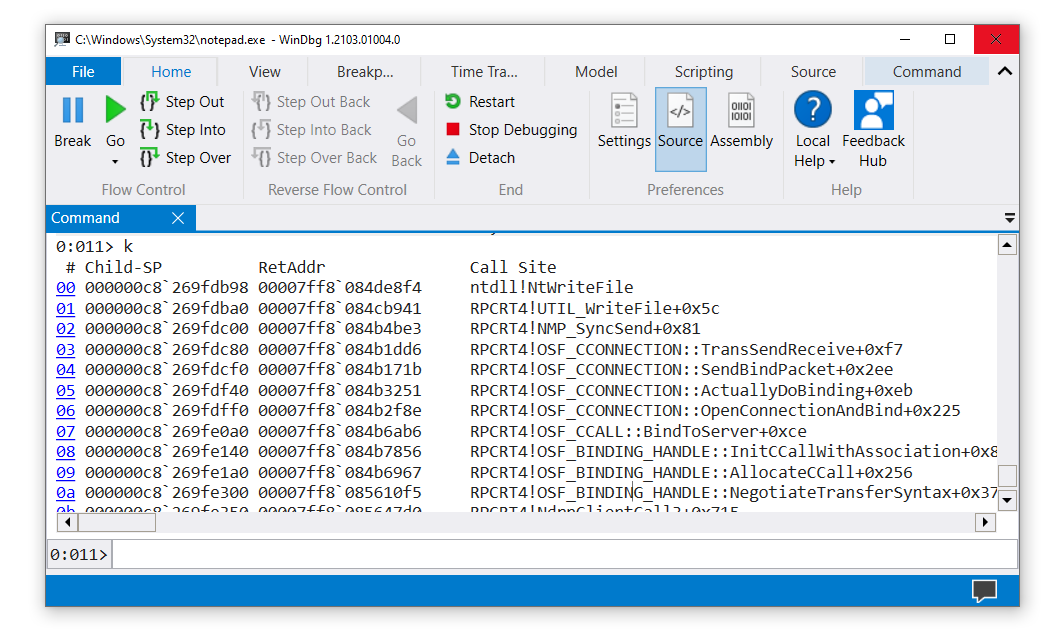

ZwCreateFile. Wprowadź polecenie k, aby wyświetlić ślad stosu.

W oknie WinDbg po lewej stronie wiersza polecenia są wyświetlane numery procesorów i wątków. W tym przykładzie bieżący numer procesora to 0, a bieżący numer wątku to 11 (

0:011>). W oknie zostanie wyświetlony ślad stosu dla wątku 11 uruchomionego na procesorze 0.Aby wyświetlić listę wszystkich wątków w procesie Notatnika, wprowadź to polecenie (tyldę):

Dane wyjściowe są podobne do tego przykładu:

0:011> ~ 0 Id: 5500.34d8 Suspend: 1 Teb: 000000c8`262c4000 Unfrozen 1 Id: 5500.3960 Suspend: 1 Teb: 000000c8`262c6000 Unfrozen 2 Id: 5500.5d68 Suspend: 1 Teb: 000000c8`262c8000 Unfrozen 3 Id: 5500.4c90 Suspend: 1 Teb: 000000c8`262ca000 Unfrozen 4 Id: 5500.4ac4 Suspend: 1 Teb: 000000c8`262cc000 Unfrozen 5 Id: 5500.293c Suspend: 1 Teb: 000000c8`262ce000 Unfrozen 6 Id: 5500.53a0 Suspend: 1 Teb: 000000c8`262d0000 Unfrozen 7 Id: 5500.3ca4 Suspend: 1 Teb: 000000c8`262d4000 Unfrozen 8 Id: 5500.808 Suspend: 1 Teb: 000000c8`262da000 Unfrozen 10 Id: 5500.3940 Suspend: 1 Teb: 000000c8`262dc000 Unfrozen . 11 Id: 5500.28b0 Suspend: 1 Teb: 000000c8`262de000 Unfrozen 12 Id: 5500.12bc Suspend: 1 Teb: 000000c8`262e0000 Unfrozen 13 Id: 5500.4c34 Suspend: 1 Teb: 000000c8`262e2000 UnfrozenW tym przykładzie 14 wątków ma indeksy od 0 do 13.

Aby sprawdzić ślad stosu dla wątku 0, wprowadź następujące polecenia:

Dane wyjściowe są podobne do tego przykładu:

0:011> ~0s 0:011> ~0s win32u!NtUserGetProp+0x14: 00007ff8`06ab1204 c3 ret 0:000> k # Child-SP RetAddr Call Site 00 000000c8`2647bd08 00007ff8`07829fe1 win32u!NtUserGetProp+0x14 01 000000c8`2647bd10 00007fff`f86099be USER32!GetPropW+0xd1 02 000000c8`2647bd40 00007ff8`07d12f4d COMCTL32!DefSubclassProc+0x4e 03 000000c8`2647bd90 00007fff`f8609aba SHELL32!CAutoComplete::_EditWndProc+0xb1 04 000000c8`2647bde0 00007fff`f86098b7 COMCTL32!CallNextSubclassProc+0x9a 05 000000c8`2647be60 00007ff8`0782e858 COMCTL32!MasterSubclassProc+0xa7 06 000000c8`2647bf00 00007ff8`0782de1b USER32!UserCallWinProcCheckWow+0x2f8 07 000000c8`2647c090 00007ff8`0782d68a USER32!SendMessageWorker+0x70b 08 000000c8`2647c130 00007ff8`07afa4db USER32!SendMessageW+0xdaAby zakończyć debugowanie i odłączyć się od procesu Notatnika, wprowadź następujące polecenie:

Otwórz własną aplikację i dołącz WinDbg

Przykładowo, załóżmy, że napisano i utworzono tę małą aplikację konsolową:

...

void MyFunction(long p1, long p2, long p3)

{

long x = p1 + p2 + p3;

long y = 0;

y = x / p2;

}

void main ()

{

long a = 2;

long b = 0;

MyFunction(a, b, 5);

}

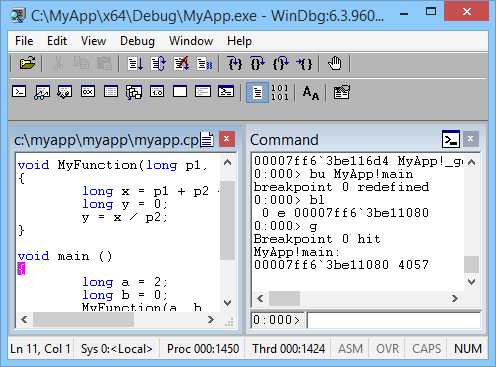

W tym ćwiczeniu przyjęto założenie, że skompilowana aplikacja (MyApp.exe) i plik symboli (MyApp.pdb) znajdują się w folderze C:\MyApp\x64\Debug. Załóżmy również, że kod źródłowy aplikacji znajduje się w C:\MyApp\MyApp and that the target machine compiled MyApp.exe.

Otwórz plik WinDbg.

W menu plik

wybierz pozycję Uruchom plik wykonywalny . W oknie dialogowym Uruchamianie pliku wykonywalnego przejdź do katalogu C:\MyApp\x64\Debug. W polu Nazwa pliku wprowadź MyApp.exe. Wybierz pozycję Otwórz.Wprowadź następujące polecenia:

.sympath+ C:\MyApp\x64\Debug

Polecenia informują WinDbg, gdzie można znaleźć symbole i kod źródłowy aplikacji. W takim przypadku lokalizacja kodu źródłowego nie musi być ustawiana przy użyciu .srcpath, ponieważ symbole mają w pełni kwalifikowane ścieżki do plików źródłowych.

Wprowadź następujące polecenia:

Aplikacja uruchamia debuger, gdy dochodzi do funkcji

main.WinDbg wyświetla kod źródłowy i okno poleceń.

W menu debugowania

wybierz pozycję Przejdź do (lub wybierz pozycję F11). Kontynuuj krok za krokiem, aż wejdziesz doMyFunction. Po wejściu do wierszay = x / p2aplikacja ulega awarii i uruchamia się debugger.Dane wyjściowe są podobne do tego przykładu:

(1450.1424): Integer divide-by-zero - code c0000094 (first chance) First chance exceptions are reported before any exception handling. This exception may be expected and handled. MyApp!MyFunction+0x44: 00007ff6`3be11064 f77c2428 idiv eax,dword ptr [rsp+28h] ss:00000063`2036f808=00000000Wprowadź następujące polecenie:

WinDbg wyświetla analizę problemu (w tym przypadku dzielenie o 0).

FAULTING_IP: MyApp!MyFunction+44 [c:\myapp\myapp\myapp.cpp @ 7] 00007ff6`3be11064 f77c2428 idiv eax,dword ptr [rsp+28h] EXCEPTION_RECORD: ffffffffffffffff -- (.exr 0xffffffffffffffff) ExceptionAddress: 00007ff63be11064 (MyApp!MyFunction+0x0000000000000044) ExceptionCode: c0000094 (Integer divide-by-zero) ExceptionFlags: 00000000 NumberParameters: 0 ... STACK_TEXT: 00000063`2036f7e0 00007ff6`3be110b8 : ... : MyApp!MyFunction+0x44 00000063`2036f800 00007ff6`3be1141d : ... : MyApp!main+0x38 00000063`2036f840 00007ff6`3be1154e : ... : MyApp!__tmainCRTStartup+0x19d 00000063`2036f8b0 00007ffc`b1cf16ad : ... : MyApp!mainCRTStartup+0xe 00000063`2036f8e0 00007ffc`b1fc4629 : ... : KERNEL32!BaseThreadInitThunk+0xd 00000063`2036f910 00000000`00000000 : ... : ntdll!RtlUserThreadStart+0x1d STACK_COMMAND: dt ntdll!LdrpLastDllInitializer BaseDllName ;dt ntdll!LdrpFailureData ;.cxr 0x0 ;kb FOLLOWUP_IP: MyApp!MyFunction+44 [c:\myapp\myapp\myapp.cpp @ 7] 00007ff6`3be11064 f77c2428 idiv eax,dword ptr [rsp+28h] FAULTING_SOURCE_LINE: c:\myapp\myapp\myapp.cpp FAULTING_SOURCE_FILE: c:\myapp\myapp\myapp.cpp FAULTING_SOURCE_LINE_NUMBER: 7 FAULTING_SOURCE_CODE: 3: void MyFunction(long p1, long p2, long p3) 4: { 5: long x = p1 + p2 + p3; 6: long y = 0; > 7: y = x / p2; 8: } 9: 10: void main () 11: { 12: long a = 2; ...

Podsumowanie poleceń

- Polecenie

Contentsw menuHelp - .sympath (Ustaw ścieżkę symboli)

- .reload (Moduł ładowania ponownego)

-

x (Sprawdzanie symboli) - g (Go)

- Polecenie

Breakw menuDebug - lm (Lista Załadowanych Modułów)

- k (Wyświetl Ślad Stosu)

- bu (ustaw punkt przerwania)

- bl (lista punktów przerwania)

- ~ (stan wątku)

- ~s (Ustaw bieżący wątek)

- .sympath+ (Ustaw ścieżkę symboli) dołącz do istniejącej ścieżki symboli

- .srcpath (ustaw ścieżkę źródłową)

- Polecenie

Step Intow menuDebug(F11) - !analizuj -v

- qd (zamknij i odłącz)

Zobacz też

rozpoczynanie pracy z usługą WinDbg (tryb jądra)