Tożsamość hybrydowa

Firma Tailwind Traders używa usług Active Directory Domain Services (AD DS) jako lokalnego dostawcy tożsamości w środowisku sieci lokalnej, ponieważ migrowała z systemu Windows NT 4.0 na początku 2000 roku. W wielu istniejących aplikacjach firmy Tailwind Traders występuje zależność od usługi Active Directory. W niektórych z tych aplikacji występuje prosta zależność od usługi Active Directory jako dostawcy tożsamości. W innych z kolei występują głębsze zależności, takie jak złożone wymagania zasad grupy, niestandardowe partycje domeny i niestandardowe rozszerzenia schematu.

Ponieważ firma Tailwind Traders zaczyna przenosić niektóre zasoby i opracowywać nowe aplikacje na platformie Azure, firma chce uniknąć tworzenia równoległego rozwiązania do obsługi tożsamości. Nie chcą wymagać oddzielnych informacji logowania dla zasobów lokalnych i w chmurze.

W tej lekcji poznasz różne sposoby implementowania tożsamości hybrydowej.

Wdrażanie kontrolerów domeny na platformie Azure

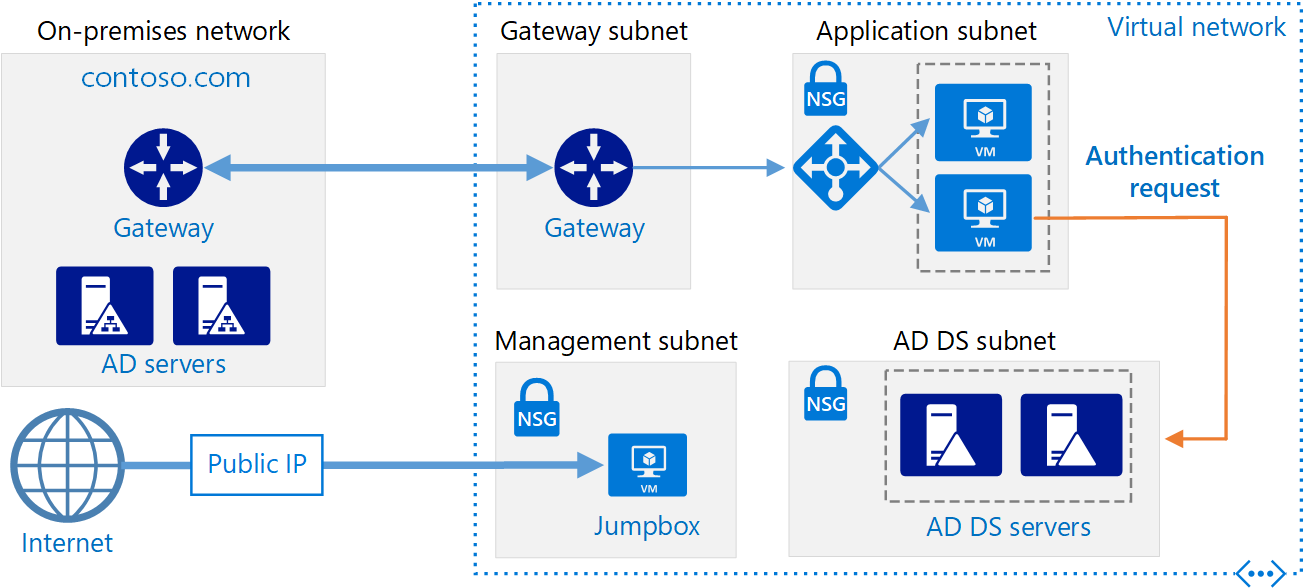

Najprostszy sposób zapewnienia na platformie Azure tego samego środowiska usług AD DS, które organizacja ma lokalnie, to:

Wdrożenie pary kontrolerów domeny usług AD DS w podsieci w usłudze Azure Virtual Network.

Połączenie tej sieci wirtualnej z siecią lokalną.

Skonfigurowanie tej podsieci jako nowej lokacji usług AD DS, jak pokazano na poniższej ilustracji.

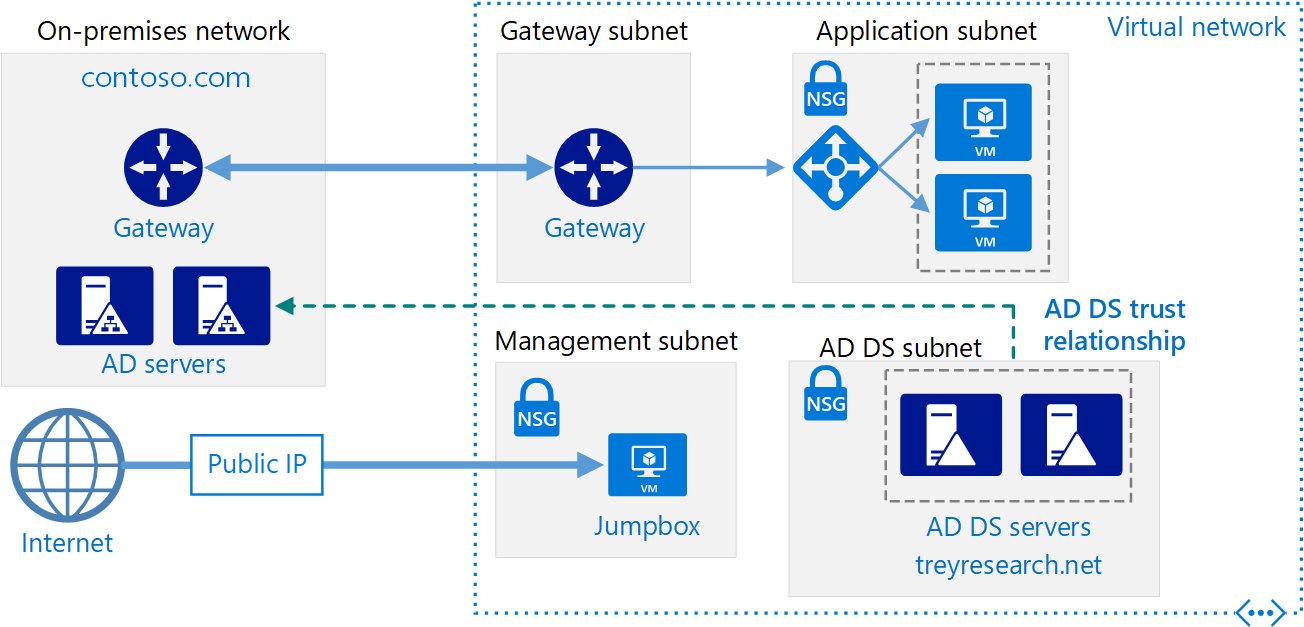

Kolejną opcją jest skonfigurowanie domeny usług AD DS hostowanej w chmurze jako domeny podrzędnej lasu domeny lokalnej. Inną opcją jest skonfigurowanie kontrolerów domeny usług AD DS działających w chmurze jako oddzielnego lasu, który ma relację zaufania z lasem lokalnym. Poniższa ilustracja przedstawia topologię tego lasu zasobów.

Organizacje, które wdrażają kontrolery domeny na maszynach wirtualnych na platformie Azure, mogą następnie wdrażać obciążenia wymagające kontaktu z kontrolerem domeny. Mogą przeprowadzić wdrożenie, o ile obciążenia znajdują się w tej samej podsieci Azure Virtual Network, w której są wdrażane maszyny wirtualne kontrolera domeny. Ten model chmury hybrydowej jest koncepcyjnie prosty dla wielu organizacji, ponieważ centra danych platformy Azure są traktowane jako zdalna lokacja usługi Active Directory.

Dla firmy Tailwind Traders rozszerzenie lokalnej domeny usługi Active Directory lub lasu na platformę Azure może być rozwiązaniem wystarczającym, w zależności od wymagań aplikacji. Wadą wdrożenia tej opcji jest fakt, że maszyny wirtualne działają cały czas, ponieważ tak muszą działać kontrolery domeny, co wiąże się ze stałymi kosztami.

Co to jest microsoft Entra Connect?

Program Microsoft Entra Connect (dawniej Azure AD Connect) umożliwia organizacjom synchronizowanie tożsamości znajdujących się w ich wystąpieniu lokalna usługa Active Directory z identyfikatorem Entra firmy Microsoft (dawniej Azure AD). Ta metoda umożliwia użycie tej samej tożsamości dla zasobów w chmurze i zasobów lokalnych. Program Microsoft Entra Connect jest najczęściej używany, gdy organizacje wdrażają platformę Microsoft 365. Używają go do zezwalania aplikacjom takim jak Microsoft SharePoint i Exchange uruchomionym w chmurze na dostęp za pośrednictwem aplikacji lokalnych.

Jeśli firma Tailwind Traders planuje wdrożyć technologie platformy Microsoft 365, takie jak Exchange Online lub Microsoft Teams, musi skonfigurować program Microsoft Entra Connect w celu replikowania tożsamości z lokalnego środowiska usług AD DS na platformę Azure. Jeśli firma chce również używać tożsamości lokalnych z aplikacjami na platformie Azure, ale nie chce wdrażać kontrolerów domeny usług AD DS na maszynach wirtualnych, musi również wdrożyć program Microsoft Entra Connect.

Co to jest usługa Microsoft Entra Domain Services?

Usługi Microsoft Entra Domain Services umożliwiają projekcję domeny Firmy Microsoft Entra w podsieci wirtualnej platformy Azure. W przypadku korzystania z tej konfiguracji usługi, takie jak przyłączenie do domeny, zasady grupy, protokół LDAP (Lightweight Directory Access Protocol) i uwierzytelnianie Kerberos i NTLM stają się dostępne dla dowolnej maszyny wirtualnej wdrożonej w podsieci.

Usługi Microsoft Entra Domain Services umożliwiają korzystanie z podstawowego zarządzanego środowiska usługi Active Directory dla maszyn wirtualnych bez obaw o zarządzanie, konserwowanie i płacenie za maszyny wirtualne uruchamiane jako kontrolery domeny. Usługi Microsoft Entra Domain Services umożliwiają również korzystanie z tożsamości lokalnych za pośrednictwem programu Microsoft Entra Connect w celu interakcji z maszynami wirtualnymi uruchomionymi w specjalnie skonfigurowanej podsieci usługi Azure Virtual Network.

Jedną z wad usług Microsoft Entra Domain Services jest to, że implementacja zasad grupy jest podstawowa. Obejmuje ono stały zestaw zasad grupy i nie umożliwia tworzenia obiektów zasad grupy. Mimo że tożsamości używane lokalnie są dostępne na platformie Azure, wszystkie zasady skonfigurowane lokalnie nie są dostępne.

W przypadku firmy Tailwind Traders usługi Microsoft Entra Domain Services zapewniają dobry środek dla obciążeń hybrydowych. Umożliwiają używanie tożsamości dołączonych do domeny i pozwalają w znacznym stopniu skonfigurować zasady grupy. Nie obsługuje jednak aplikacji wymagających złożonych funkcji usługi Active Directory, takich jak niestandardowe partycje domeny i rozszerzenia schematu.