Konfigurowanie ról usługi Microsoft Entra i zarządzanie nimi

Microsoft Entra ID to oparta na chmurze usługa zarządzania tożsamościami i dostępem firmy Microsoft, która pomaga pracownikom logować się i uzyskiwać dostęp do zasobów:

- Zasoby zewnętrzne, takie jak platforma Microsoft 365, witryna Azure Portal i tysiące innych aplikacji SaaS.

- Zasoby wewnętrzne, takie jak aplikacje w sieci firmowej i intranecie, a także aplikacje w chmurze opracowane przez organizację.

Kto używa identyfikatora Entra firmy Microsoft?

Identyfikator Entra firmy Microsoft jest przeznaczony dla:

- Administratorzy IT — jako administrator IT możesz użyć identyfikatora Entra firmy Microsoft do kontrolowania dostępu do aplikacji i zasobów aplikacji na podstawie wymagań biznesowych. Na przykład możesz użyć identyfikatora Entra firmy Microsoft, aby wymagać uwierzytelniania wieloskładnikowego podczas uzyskiwania dostępu do ważnych zasobów organizacji. Ponadto możesz użyć identyfikatora Entra firmy Microsoft do zautomatyzowania aprowizacji użytkowników między istniejącą usługą AD systemu Windows Server i aplikacjami w chmurze, w tym platformą Microsoft 365. Na koniec firma Microsoft Entra ID udostępnia zaawansowane narzędzia, które ułatwiają automatyczne ochronę tożsamości i poświadczeń użytkowników oraz spełnienie wymagań dotyczących ładu dostępu.

- Deweloperzy aplikacji — jako deweloper aplikacji możesz użyć identyfikatora Entra firmy Microsoft jako podejścia opartego na standardach do dodawania logowania jednokrotnego (SSO) do aplikacji, co pozwala na pracę z istniejącymi poświadczeniami użytkownika. Identyfikator Entra firmy Microsoft udostępnia również interfejsy API, które mogą pomóc w tworzeniu spersonalizowanych środowisk aplikacji przy użyciu istniejących danych organizacji.

- Subskrybenci usługi Microsoft 365, Office 365, Azure lub Dynamics CRM Online — jako subskrybent używasz już identyfikatora Entra firmy Microsoft. Każda dzierżawa usługi Microsoft 365, Office 365, Azure i Dynamics CRM Online jest automatycznie dzierżawą firmy Microsoft Entra. Możesz od razu zacząć zarządzać dostępem do zintegrowanych aplikacji w chmurze.

Jeśli jeden z Twoich użytkowników musi mieć uprawnienia do zarządzania zasobami firmy Microsoft Entra w usłudze Microsoft Entra ID, musisz przypisać je do roli, która zapewnia potrzebne im uprawnienia.

Jeśli dopiero zaczynasz korzystać z platformy Azure, zrozumienie wszystkich różnych ról na platformie Azure może okazać się nieco trudne. W poniższej sekcji wyjaśniono następujące role i przedstawiono dodatkowe informacje na temat ról platformy Azure i ról firmy Microsoft Entra:

- Role klasycznego administratora subskrypcji

- Role na platformie Azure

- Role Microsoft Entra

Role Microsoft Entra

Role entra firmy Microsoft są używane do zarządzania zasobami firmy Microsoft Entra w katalogu. Najbardziej typowe są akcje, takie jak tworzenie lub edytowanie użytkowników. Jednak konieczność przypisywania ról administracyjnych innym osobom, resetowania haseł użytkowników, zarządzania licencjami użytkowników i zarządzania domenami są typowe. W poniższej tabeli opisano kilka ważniejszych ról firmy Microsoft Entra.

| Rola Microsoft Entra | Uprawnienia | Uwagi |

|---|---|---|

| Globalny administrator usługi | Zarządzanie dostępem do wszystkich funkcji administracyjnych w usłudze Microsoft Entra ID i usług federujących się z identyfikatorem Entra firmy Microsoft | Osoba, która zarejestruje się w dzierżawie firmy Microsoft Entra, staje się pierwszym administratorem globalnym. |

| Przypisywanie ról administratorów do innych osób | ||

| Resetowanie haseł wszystkich użytkowników oraz wszystkich innych administratorów | ||

| Administrator użytkowników | Tworzenie i zarządzanie wszystkimi aspektami użytkowników i grup | |

| Zarządzanie biletami pomocy technicznej | ||

| Monitorowanie kondycji usługi | ||

| Zmienianie haseł użytkowników, administratorów pomocy technicznej i innych administratorów użytkowników | ||

| Administrator rozliczeń | Dokonywanie zakupów | |

| Zarządzanie subskrypcjami | ||

| Zarządzanie biletami pomocy technicznej | ||

| Monitorowanie kondycji usługi |

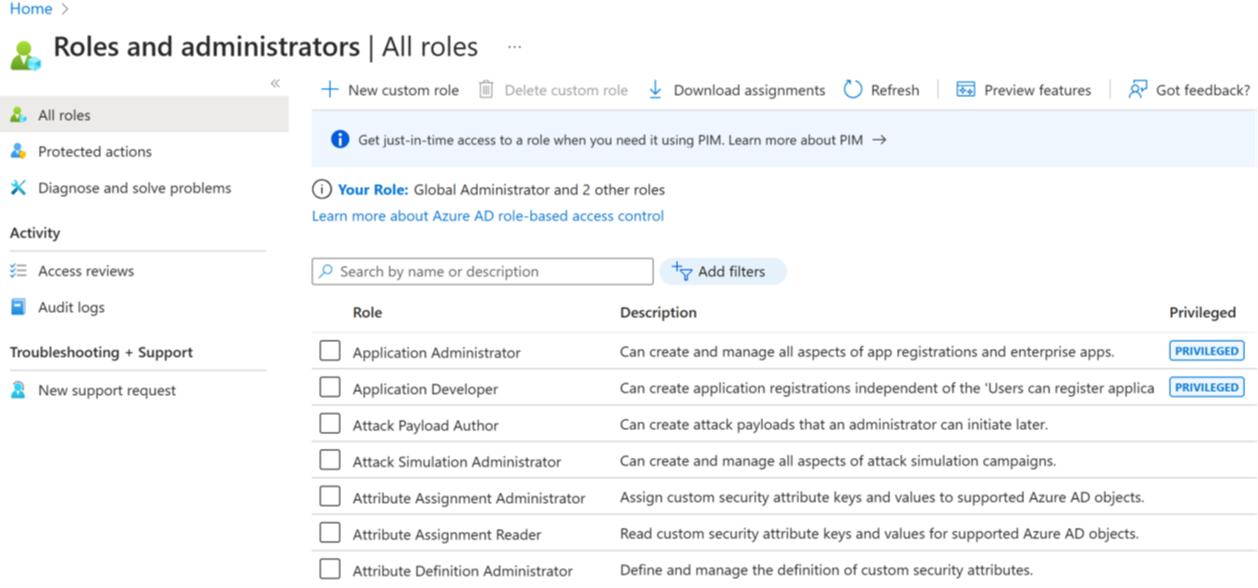

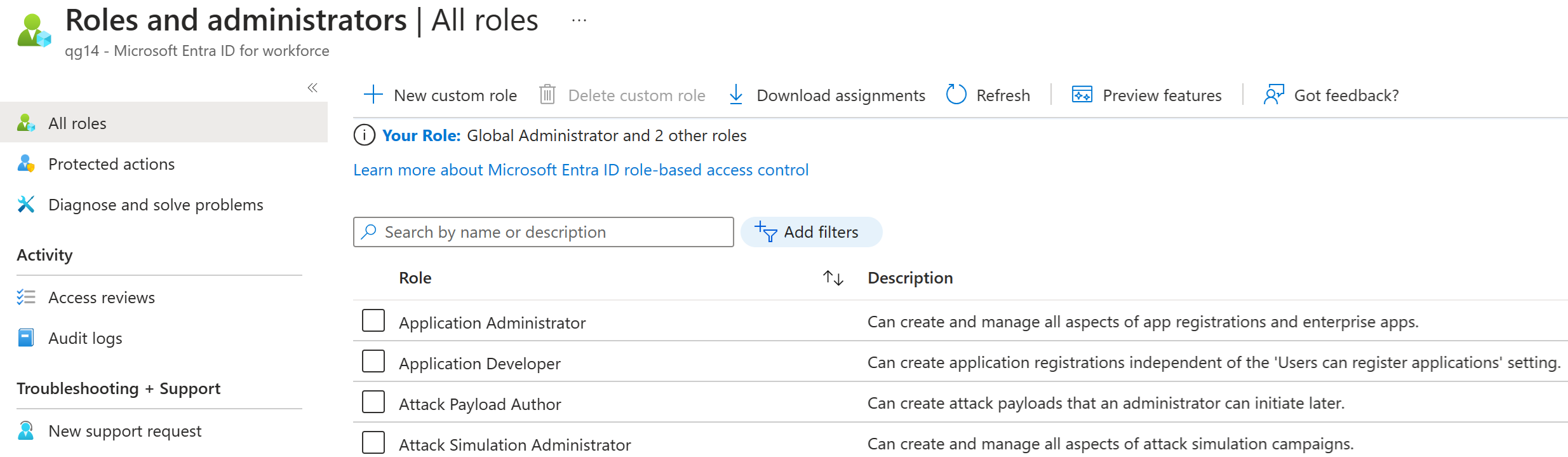

W witrynie Azure Portal na ekranie Role i administratorzy można wyświetlić listę ról firmy Microsoft Entra.

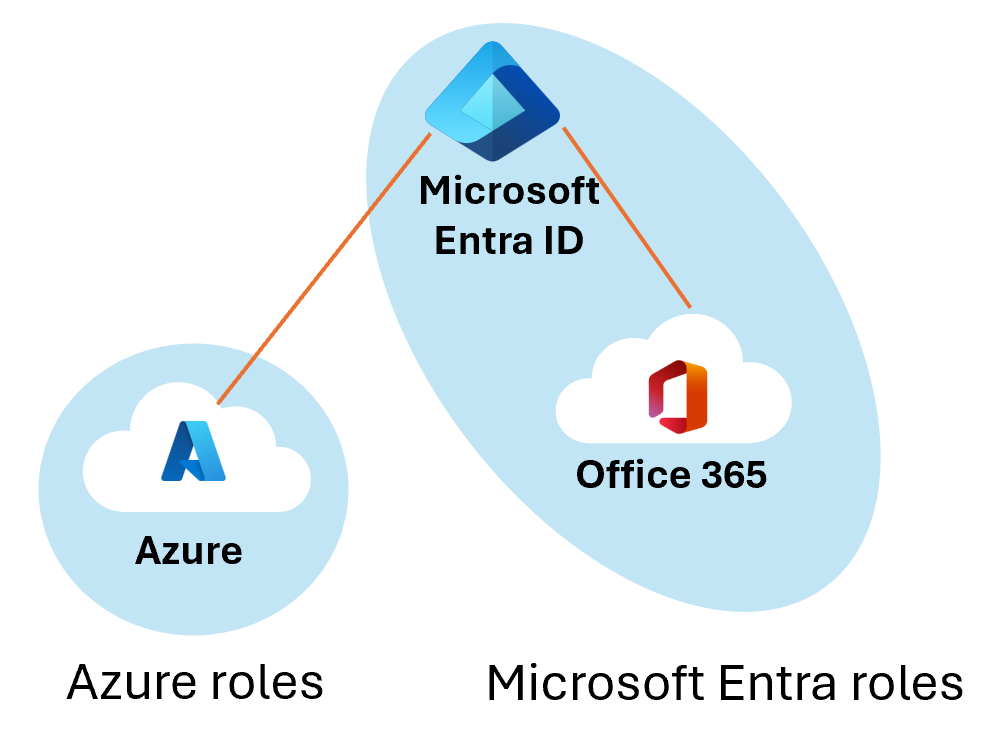

Różnice między rolami platformy Azure i rolami firmy Microsoft Entra

Na wysokim poziomie role platformy Azure kontrolują uprawnienia do zarządzania zasobami platformy Azure, podczas gdy role firmy Microsoft Entra kontrolują uprawnienia do zarządzania zasobami firmy Microsoft Entra. W poniższej tabeli porównano niektóre różnice.

| Role platformy Azure | Role entra firmy Microsoft |

|---|---|

| Zarządzanie dostępem do zasobów platformy Azure | Zarządzanie dostępem do zasobów firmy Microsoft Entra |

| Obsługa ról niestandardowych | Obsługa ról niestandardowych |

| Możliwość określenia zakresu na wielu poziomach (grupa zarządzania, subskrypcja, grupa zasobów, zasób) | Zakres jest na poziomie dzierżawy lub można go zastosować do jednostki administracyjnej |

| Informacje o rolach można uzyskać w witrynie Azure Portal, interfejsie wiersza polecenia platformy Azure, programie Azure PowerShell, szablonach usługi Azure Resource Manager, interfejsie API REST | Dostęp do informacji o rolach można uzyskać w witrynie Azure Admin Portal, Centrum administracyjne platformy Microsoft 365, Microsoft Graph i PowerShell |

Czy role platformy Azure i role firmy Microsoft Entra nakładają się na siebie?

Domyślnie role platformy Azure i role firmy Microsoft Entra nie obejmują platformy Azure i identyfikatora Entra firmy Microsoft. Jeśli jednak administrator globalny podniesie swój dostęp, wybierając przełącznik Zarządzanie dostępem dla zasobów platformy Azure w witrynie Azure Portal, administrator globalny otrzyma rolę Administratora dostępu użytkowników (rolę platformy Azure) we wszystkich subskrypcjach dla określonej dzierżawy. Rola administratora dostępu użytkowników pozwala użytkownikom udzielać innym użytkownikom dostępu do zasobów platformy Azure. Ten przełącznik może być przydatny w odzyskaniu dostępu do subskrypcji.

Kilka ról firmy Microsoft Entra obejmuje role Microsoft Entra ID i Microsoft 365, takie jak role administratora globalnego i administratora użytkowników. Jeśli na przykład jesteś członkiem roli administratora globalnego, masz możliwości administratora globalnego w usłudze Microsoft Entra ID i Microsoft 365, takie jak wprowadzanie zmian w programach Microsoft Exchange i Microsoft SharePoint. Jednak domyślnie administrator globalny nie ma dostępu do zasobów platformy Azure.

Przypisywanie ról

Istnieje wiele sposobów przypisywania ról w ramach identyfikatora Entra firmy Microsoft. Musisz wybrać ten, który najlepiej spełnia Twoje potrzeby. Interfejs użytkownika może być nieco inny dla każdej metody, jednak opcje konfiguracji są podobne. Metody przypisywania ról obejmują:

Przypisywanie roli do użytkownika lub grupy

- Microsoft Entra ID - Roles and administration - Select a role+ Add Assignment (Role+ Dodaj przypisanie) -

Przypisywanie użytkownika lub grupy do roli

- Microsoft Entra ID — Otwieranie użytkowników (lub grup) — wybierz użytkownika (lub grupę) — Przypisane role - + Dodaj przypisanie

Przypisywanie roli do szerokiego zakresu, takiego jak subskrypcja, grupa zasobów lub grupa zarządzania

- Wykonywane za pośrednictwem kontroli dostępu (IAM) na każdym ekranie ustawień

Przypisywanie roli przy użyciu programu PowerShell lub interfejsu API programu Microsoft Graph

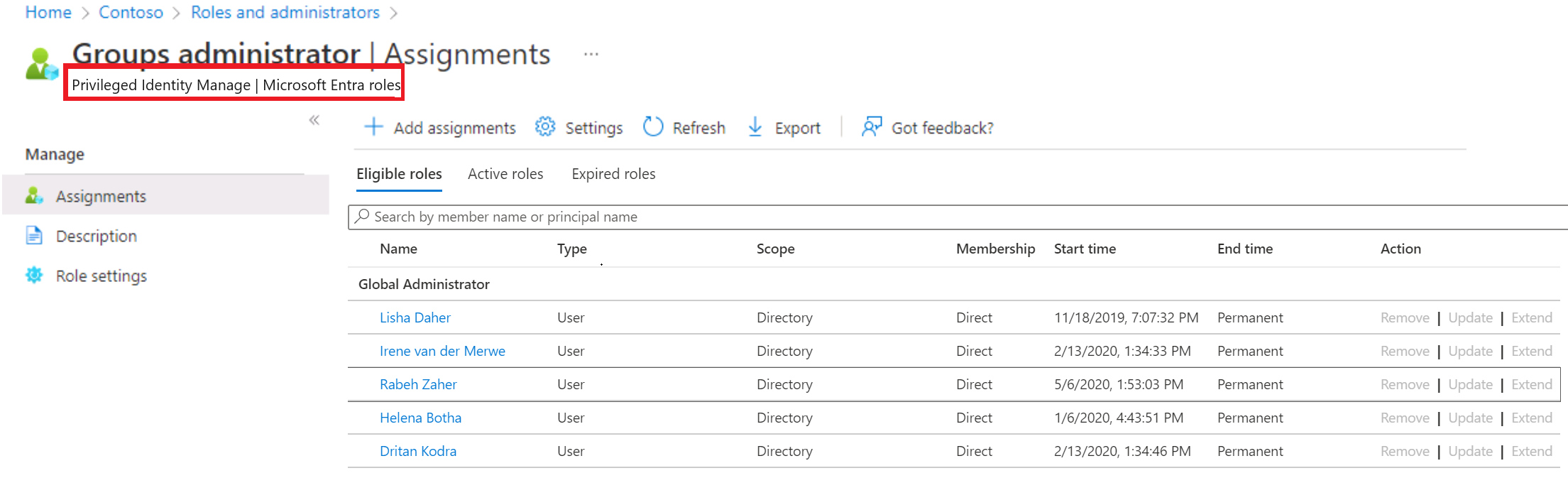

Przypisywanie roli przy użyciu usługi Privileged Identity Management (PIM)

Najlepszą metodą konfiguracji można użyć, ale należy zachować ostrożność, ponieważ nie ma wbudowanych ograniczeń. Możesz przypadkowo przypisać rolę administracyjną do grupy z użytkownikami, którzy nie potrzebują dostępu administracyjnego. Dodatkowe uprawnienia mogą prowadzić do modyfikacji rozwiązania przez użytkownika bez odpowiedniej wiedzy na temat tego, co robią, a nawet potencjalnej drogi dla osób atakujących. Prawidłowy nadzór nad tożsamościami jest kluczem.

Przykład — przypisywanie roli przy użyciu usługi PIM

Typowym sposobem przypisywania ról firmy Microsoft entra do użytkownika jest strona Przypisane role dla użytkownika. Możesz również skonfigurować uprawnienia użytkownika do podniesienia uprawnień just in time do roli przy użyciu usługi Privileged Identity Management (PIM).

Uwaga

Jeśli masz plan licencji Microsoft Entra ID Premium P2 i już korzystasz z usługi PIM, wszystkie zadania zarządzania rolami są wykonywane w środowisku usługi Privileged Identity Management. Ta funkcja jest obecnie ograniczona do przypisywania tylko jednej roli jednocześnie. Obecnie nie można wybrać wielu ról i przypisać je do użytkownika jednocześnie.

Tworzenie i przypisywanie roli niestandardowej w identyfikatorze Entra firmy Microsoft

W tej sekcji opisano sposób tworzenia nowych ról niestandardowych w usłudze Microsoft Entra ID. Aby zapoznać się z podstawowymi rolami niestandardowymi, zobacz omówienie ról niestandardowych. Rolę można przypisać tylko w zakresie na poziomie katalogu lub tylko w zakresie zasobu rejestracji aplikacji.

Role niestandardowe można tworzyć na karcie Role i administratorzy na stronie przeglądu identyfikatora Entra firmy Microsoft.

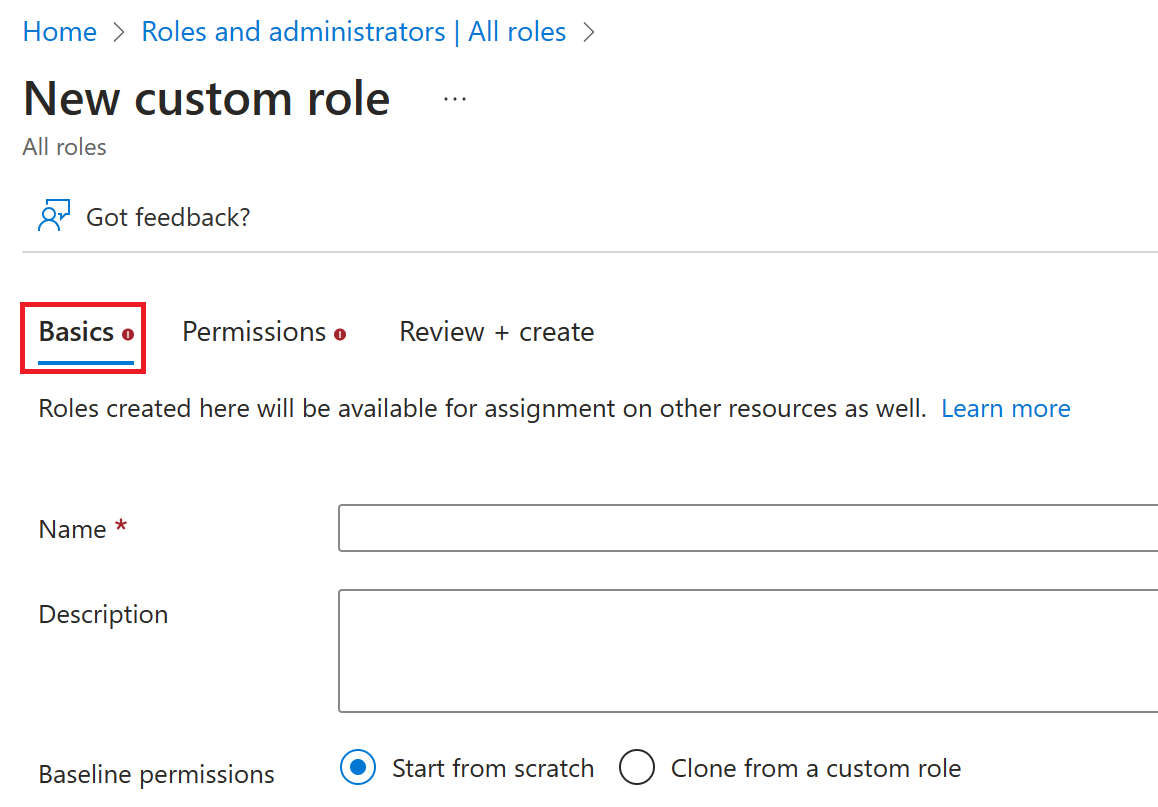

Wybierz pozycję Role identyfikatora entra - firmy Microsoft i administratorów - Nowa rola niestandardowa.

Na karcie Podstawy podaj nazwę i opis roli, a następnie wybierz pozycję Dalej.

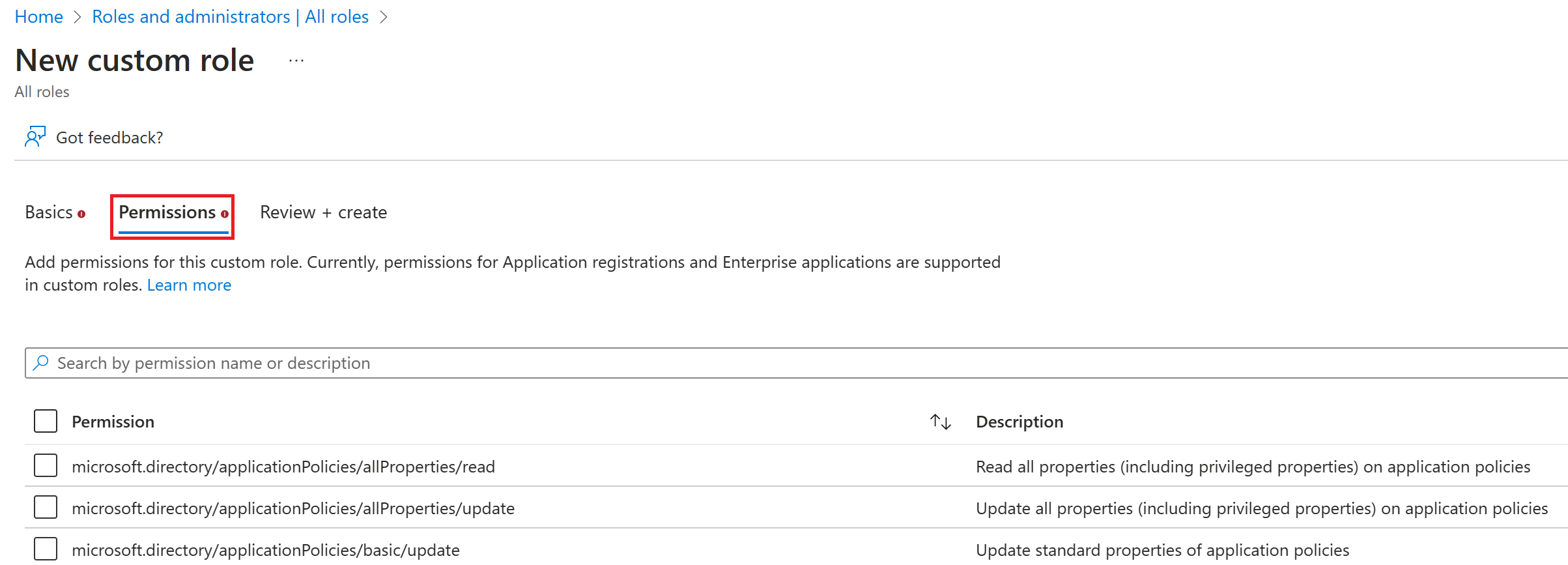

Na karcie Uprawnienia wybierz uprawnienia niezbędne do zarządzania właściwościami podstawowymi i właściwościami poświadczeń rejestracji aplikacji.

Najpierw wprowadź "poświadczenia" na pasku wyszukiwania i wybierz

microsoft.directory/applications/credentials/updateuprawnienie.

Następnie wprowadź ciąg "basic" na pasku wyszukiwania, wybierz

microsoft.directory/applications/basic/updateuprawnienie, a następnie wybierz pozycję Dalej.Na karcie Przeglądanie + tworzenie przejrzyj uprawnienia i wybierz pozycję Utwórz.

Rola niestandardowa zostanie wyświetlona na liście dostępnych ról do przypisania.