Implementowanie opcji sieci VPN platformy Azure

Centra danych firmy Contoso obsługują łączność zdalną, dzięki czemu użytkownicy mogą pracować zdalnie. Ponadto niektóre oddziały są połączone z głównym centrum danych za pośrednictwem sieci VPN typu lokacja-lokacja. Jako główny inżynier systemu należy zaimplementować rozwiązanie sieci VPN, które umożliwia ciągłą obsługę bieżących scenariuszy użycia.

Projekt bramy sieci VPN

Za pomocą bramy platformy Azure można zaimplementować następujące typy połączeń sieci VPN w celu zaspokojenia potrzeb organizacji:

- S2S

- Wiele lokacji

- Punkt-lokacja

- Sieć wirtualna-sieć wirtualna

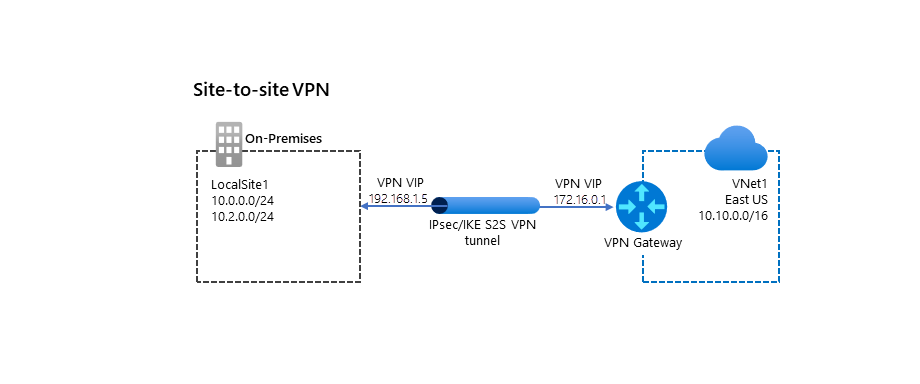

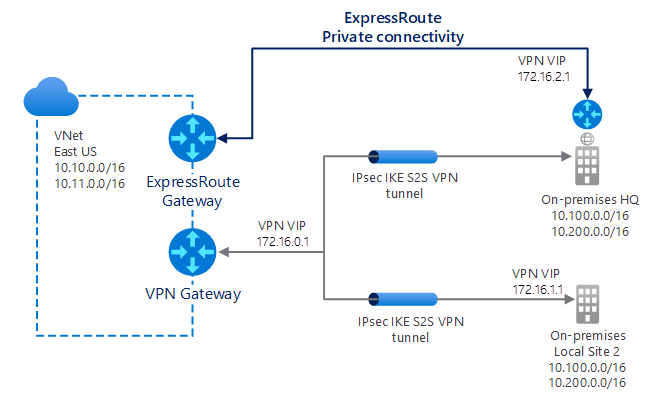

Lokacja-lokacja

Zaimplementujesz połączenie S2S za pośrednictwem protokołu internetowego (IPsec)/Internet Key Exchange (IKE). Połączenia typu lokacja-lokacja służą do obsługi konfiguracji obejmujących wiele lokalizacji i połączeń hybrydowych. Aby zaimplementować połączenie S2S, musisz mieć urządzenie sieci VPN z publicznym adresem IP, jak pokazano na poniższym diagramie.

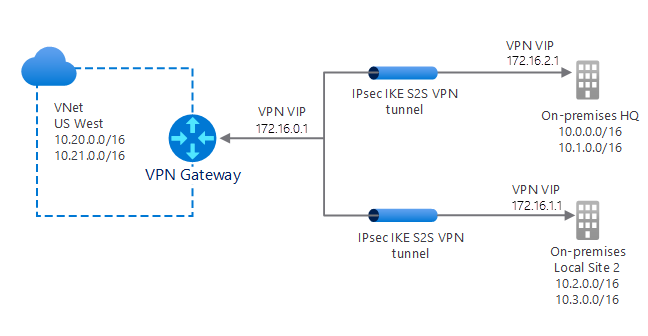

Wiele lokacji

Połączenie obejmujące wiele lokacji to odmiana połączenia typu lokacja-lokacja. Za pomocą tego typu połączenia utworzysz więcej niż jedno połączenie sieci VPN z bramy sieci wirtualnej. Podczas implementowania połączeń obejmujących wiele lokacji należy użyć typu sieci VPN RouteBased.

Jak sugeruje nazwa, zazwyczaj używasz tego typu połączenia do łączenia się z wieloma lokacjami lokalnymi, jak pokazano na poniższym diagramie.

Napiwek

Sieć wirtualna może mieć tylko jedną bramę sieci VPN, więc wszystkie połączenia współdzielą przepustowość.

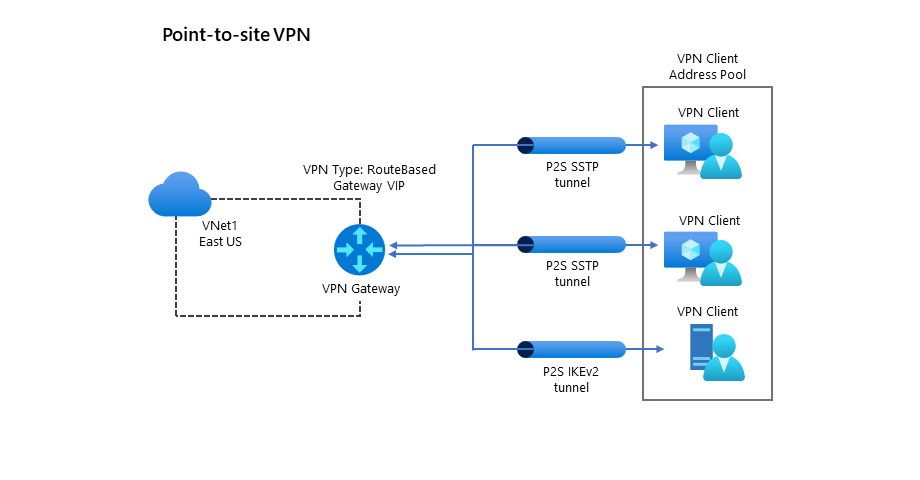

Punkt-lokacja

Połączenie sieci VPN typu punkt-lokacja umożliwia użytkownikom łączenie się z organizacją z sieci zdalnej, takiej jak ich dom lub publiczny hotspot sieci Wi-Fi. Użytkownicy zazwyczaj inicjują połączenia punkt-lokacja, jak na poniższym diagramie. Na diagramie dwóch użytkowników inicjuje połączenie protokołu SSTP (Secure Socket Tunneling Protocol), podczas gdy jedna trzecia używa protokołu IKEv2. W przeciwieństwie do połączeń typu lokacja-lokacja nie potrzebujesz lokalnego publicznego adresu IP ani urządzenia sieci VPN do implementowania połączeń typu punkt-lokacja.

Napiwek

Połączenia punkt-lokacja można używać razem z połączeniami S2S za pośrednictwem tej samej bramy sieci VPN.

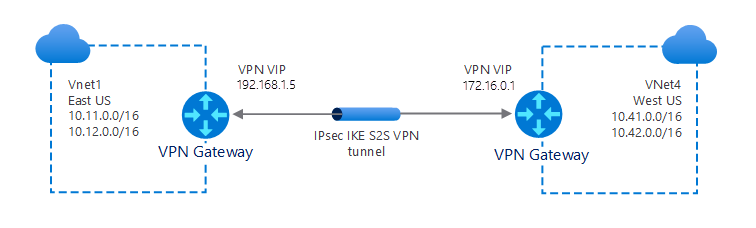

Sieć wirtualna-sieć wirtualna

W niektórych przypadkach implementacja połączeń między sieciami wirtualnymi jest podobna do łączenia pojedynczej sieci wirtualnej z lokalizacją lokacji lokalnej (S2S). W obu scenariuszach użyjesz bramy sieci VPN do zaimplementowania tunelu IPsec/IKE.

Uwaga

W przypadku implementowania połączenia między sieciami wirtualnymi za pośrednictwem usługi VPN Gateway sieci wirtualne nie muszą znajdować się w tym samym regionie lub subskrypcji platformy Azure.

Napiwek

Komunikację równorzędną można również używać do łączenia sieci wirtualnych niezależnie od lokalizacji lub subskrypcji. Takie podejście może być szybsze i bardziej wydajne.

Połączenia ExpressRoute

Możesz użyć połączeń usługi Azure ExpressRoute, aby ułatwić połączenie prywatne z sieci lokalnych do chmury firmy Microsoft lub innych witryn w organizacji. Ponieważ połączenie sieciowe jest prywatne, jest bezpieczniejsze i może również oferować znaczne korzyści z wydajności. Połączenie usługi ExpressRoute można skonfigurować przy użyciu bramy sieci wirtualnej. Jednak w przypadku połączenia usługi ExpressRoute należy skonfigurować bramę sieci wirtualnej z typem bramy usługi ExpressRoute, a nie sieci VPN.

Napiwek

Chociaż ruch podróżujący przez obwód usługi ExpressRoute nie jest domyślnie szyfrowany, można skonfigurować połączenie w celu wysyłania zaszyfrowanego ruchu.

Istnieje również możliwość połączenia połączeń ExpressRoute i S2S, jak pokazano na poniższym diagramie. Można na przykład skonfigurować sieć VPN S2S:

- Jako bezpieczna ścieżka trybu failover dla usługi ExpressRoute.

- Aby nawiązać połączenie z lokacjami, które nie są częścią sieci, ale które są połączone za pośrednictwem usługi ExpressRoute.

Implementowanie bramy sieci VPN

Podczas konfigurowania bramy sieci VPN należy wybrać i skonfigurować szereg ustawień. Najpierw należy zdecydować, czy zaimplementować konfigurację opartą na zasadach, czy opartą na trasach.

Oparte na zasadach

Jeśli zdecydujesz się zaimplementować bramy oparte na zasadach (które są oparte na routingu statycznym), należy zdefiniować zestawy adresów IP używanych przez bramę do określania miejsc docelowych pakietów. Brama ocenia każdy pakiet względem tych zestawów adresów IP w celu określenia, za pośrednictwem którego tunelu pakiet jest szyfrowany i kierowany.

Oparte na trasach

Bram opartych na trasach można użyć, aby uniknąć konieczności definiowania adresów IP znajdujących się za każdym tunelem. W przypadku bram opartych na trasach routing IP określa, w którym z interfejsów tunelu ma być wysyłany każdy pakiet.

Napiwek

Należy wybrać sieci VPN oparte na trasach dla urządzeń lokalnych, ponieważ są bardziej odporne na zmiany topologii — na przykład w przypadku tworzenia nowych podsieci w sieci wirtualnej.

Zawsze należy wybrać bramę sieci VPN opartą na trasach dla następujących typów łączności:

- Połączenia między sieciami wirtualnymi

- Połączenia P2S

- Połączenia obejmujące wiele lokacji

- Współistnienie z bramą usługi Azure ExpressRoute

Ustawienia dodatkowe

Ponadto należy również zdefiniować następujące ustawienia, aby zaimplementować bramę sieci VPN:

- sieć VPN lub usługa ExpressRoute. Wybierz podstawowy typ połączenia.

- Zakres adresów podsieci bramy. Określa zakres prywatnych adresów IP skojarzony z bramą sieci VPN.

- Publiczny adres IP. Określa obiekt publicznego adresu IP, który jest skojarzony z bramą sieci VPN.

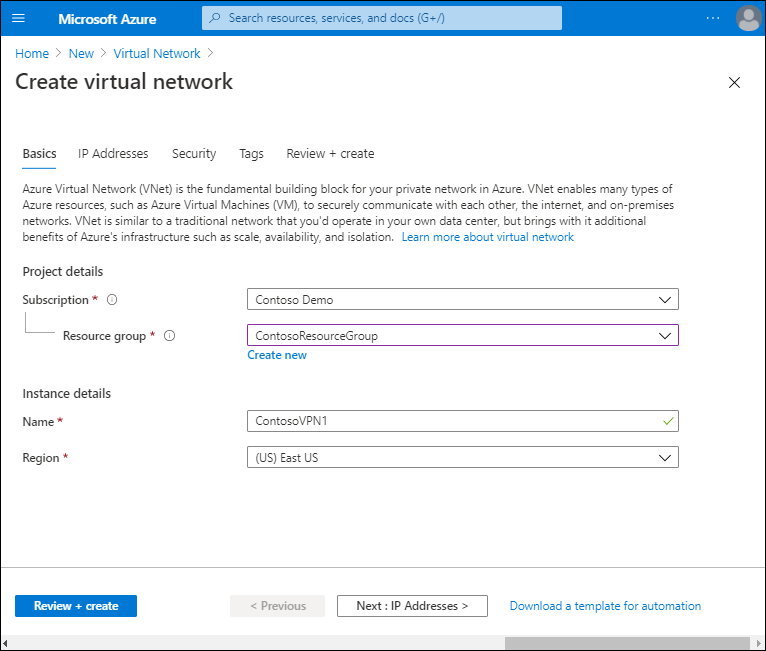

Tworzenie sieci wirtualnej

Aby zaimplementować usługę VPN Gateway, musisz mieć sieć wirtualną. Można to utworzyć przed konfiguracją usługi VPN Gateway lub podczas jej konfigurowania. Najpierw utworzymy jeden. W tym celu otwórz witrynę Azure Portal i wykonaj następującą procedurę:

Wybierz pozycję Utwórz zasób, a następnie wyszukaj i wybierz pozycję Sieć wirtualna.

W bloku Sieć wirtualna wybierz pozycję Utwórz.

Utwórz sieć wirtualną, określając odpowiednie właściwości: Subskrypcja, Grupa zasobów, Nazwa i Region.

Wybierz pozycję Dalej: adresy >IP.

Skonfiguruj podsieć, którą chcesz skojarzyć z siecią wirtualną, akceptując ustawienia domyślne lub konfigurując własne.

Wybierz opcję Przejrzyj i utwórz, a następnie wybierz pozycję Utwórz.

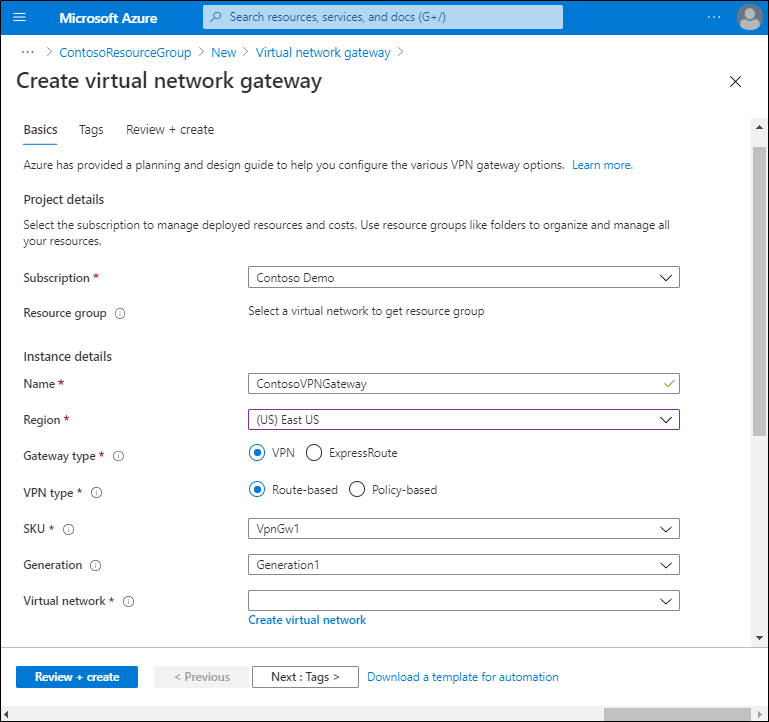

Tworzenie bramy

Po utworzeniu odpowiedniej sieci wirtualnej należy teraz utworzyć bramę sieci VPN. Aby na przykład utworzyć bramę sieci VPN opartą na trasach przy użyciu witryny Azure Portal, użyj następującej procedury:

W witrynie Azure Portal wyszukaj i wybierz pozycję Brama sieci wirtualnej.

W bloku Brama sieci wirtualnej wybierz pozycję Utwórz.

W bloku Tworzenie bramy sieci wirtualnej utwórz bramę, określając odpowiednie właściwości: Subskrypcja, Nazwa i Region.

Następnie wybierz, czy wdrażasz połączenie sieci VPN , czy usługi ExpressRoute .

W przypadku sieci VPN wybierz pozycję Oparte na trasach lub Oparte na zasadach.

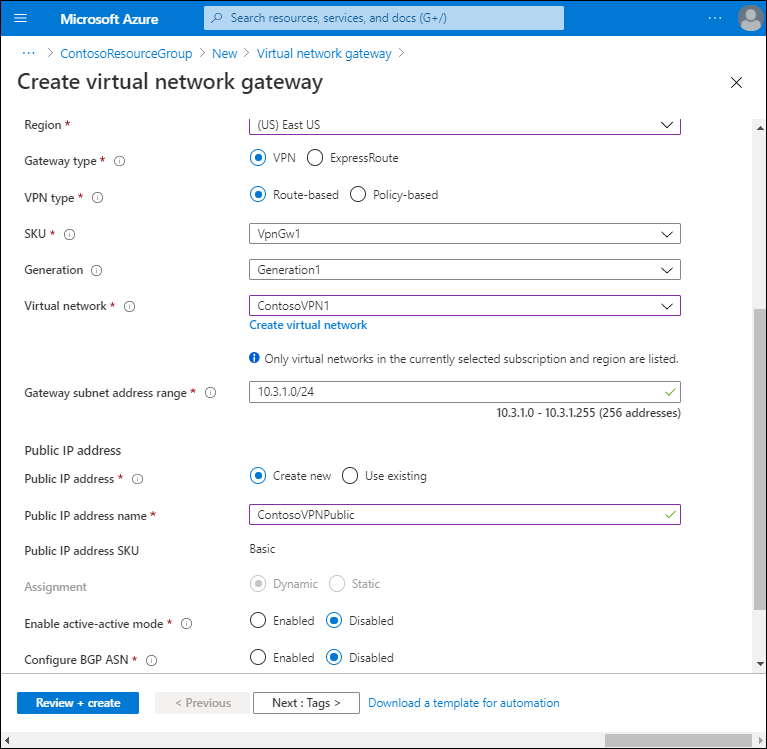

Wybierz wcześniej utworzoną sieć wirtualną.

Skonfiguruj zakres adresów podsieci bramy i ustawienia publicznego adresu IP.

Wybierz opcję Przejrzyj i utwórz, a następnie wybierz pozycję Utwórz.

Czas to wypróbować

Jeśli chcesz pracować z siecią VPN platformy Azure, wypróbuj te ćwiczenia laboratoryjne. Ćwiczenia są oparte na środowisku piaskownicy i nie wymagają ukończenia subskrypcji platformy Azure:

- Ćwiczenie — przygotowywanie platformy Azure i lokalnych sieci wirtualnych przy użyciu poleceń interfejsu wiersza polecenia platformy Azure

- Ćwiczenie — tworzenie bramy sieci VPN typu lokacja-lokacja przy użyciu poleceń interfejsu wiersza polecenia platformy Azure