Definiowanie administrowania tożsamościami

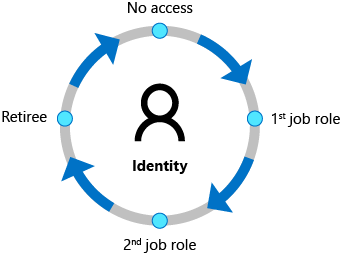

Administrowanie tożsamościami to sposób zarządzania obiektami tożsamości w okresie istnienia tożsamości. Ta administracja może być ręczna lub zautomatyzowana. Należy jednak to zrobić. Oto prosty przykład tego, co się stanie bez nadzoru i administrowania tożsamościami.

Historia — życie tożsamości

Użytkownik ma nazwę Juana. Juan otrzymuje konto w firmie i pracuje przez kilka lat. W tym czasie użytkownik ma dostęp administratora do wdrożenia aplikacji. Później Juan opuszcza firmę w dobrym zakresie; jednak konto nigdy nie zostanie usunięte z systemu. Menedżer zapomniał przesłać dokumenty, aby zamknąć konto. Nie ma systemu ładu, aby zauważyć, że konto jest nieużywane i że Juan nie jest już wymieniony w systemach kadr. Rok później Juan padł ofiarą wiadomości e-mail wyłudzających informacje i ukradł swoją osobistą nazwę użytkownika i hasło. Będąc jak wielu ludzi, Juan użył podobnego hasła do swojego życia osobistego i jego kont służbowych. Zgadnij, co, masz teraz scenariusz, w którym systemy mogą być podzielone. A atak pochodzi z tego, co wydaje się być prawidłowym kontem!

Administrowanie tożsamościami zapewnia

- System, który jest wysoce konfigurowalny wokół procesów biznesowych

- Elastyczność skalowania zasobów zgodnie z zapotrzebowaniem

- Oszczędności kosztów dzięki dystrybucji i automatyzacji zarządzania

- Elastyczność synchronizacji, proliferacji i kontroli zmian

Typowe zadania administracyjne tożsamości

Istnieje wiele typowych zadań wykonywanych podczas administrowania tożsamościami.

Proliferacji tożsamości — dotyczy przechowywania obiektów tożsamości w środowisku. Często organizacje mają tożsamości w takich miejscach jak Usługa Active Directory, inne usługi katalogowe i magazyny tożsamości specyficzne dla aplikacji.

Aprowizacja i anulowanie aprowizacji — są faktycznie dwiema oddzielnymi możliwościami. Aprowizacja mówi o sposobie tworzenia obiektów tożsamości w systemie. Anulowanie aprowizacji koncentruje się na usunięciu tożsamości z dostępu (usunięcie, wyłączenie zasady zabezpieczeń lub usunięcie dostępu).

Aktualizacje tożsamości — określa sposób aktualizowania informacji o tożsamości w całym środowisku. Chodzi o odejście od ręcznego wysiłku do bardziej zautomatyzowanego i usprawnionego podejścia.

Synchronizacja — zapewnia, że systemy tożsamości w środowisku są aktualne z najnowszymi informacjami o tożsamości. Te informacje często mają kluczowe znaczenie dla określenia dostępu. Kluczowe kwestie wpływające na tę funkcję to sposób wykonywania synchronizacji, niezależnie od tego, czy jest to ręczne, oparte na czasie, czy sterowane zdarzeniami.

Zarządzanie hasłami — koncentruje się na tym, gdzie i jak hasła są ustawiane w całej infrastrukturze tożsamości. W większości organizacji dział pomocy technicznej jest nadal centralnym punktem zapomnianych haseł.

Zarządzanie grupami — koncentruje się na tym, jak organizacja zarządza grupami (na przykład usługą Active Directory i/lub LDAP) w swoim środowisku. Grupy są jedną z najbardziej typowych form określania uprawnień dostępu do zasobów i są kosztowne w zarządzaniu i obsłudze.

Zarządzanie upoważnieniami aplikacji — określa sposób przyznawania tożsamościom dostępu do aplikacji. Koncentruje się na dostarczaniu gruboziarnistych uprawnień aplikacji, które są wymuszane jako możliwość zawarta w filarze autoryzacji. Z drugiej strony uprawnienia szczegółowe są zarządzane jako atrybuty związane z tożsamością.

Interfejs użytkownika — w jaki sposób użytkownik końcowy może zażądać lub dokonać aktualizacji informacji o tożsamości. W wielu środowiskach użytkownicy nadal kontaktują się z działem pomocy technicznej w celu uzyskania aktualizacji informacji o tożsamości.

Kontrola zmian — funkcja koncentruje się na tym, jak zmiany przepływają przez środowisko, czy ręcznie wykonywane przez specjalistę ds. pomocy technicznej. Może istnieć automatyzacja z przepływem pracy lub bez niej, co napędza proces zmiany. Niektóre organizacje nadal wysyłają wiadomości e-mail do ukończenia żądań, podczas gdy inne mają bogate i dojrzałe procesy w celu wykonania zmiany.

Automatyzacja zarządzania tożsamościami

| PowerShell | Interfejs wiersza polecenia (interfejs wiersza polecenia) |

|---|---|

| Międzyplatformowy program PowerShell działa w systemach Windows, macOS, Linux | Międzyplatformowy interfejs wiersza polecenia, instalowany w systemach Windows, macOS, Linux |

| Wymaga programu Windows PowerShell lub programu PowerShell | Działa w programie Windows PowerShell, wierszu polecenia lub powłokach Bash i innych powłokach systemu Unix |

| Język skryptów | Akcja | Polecenie |

|---|---|---|

| Interfejs wiersza polecenia platformy Azure | Utwórz użytkownika | az ad user create --display-name "New User" --password "Password" --user-principal-name NewUser@contoso.com |

| Microsoft Graph | Utwórz użytkownika | New-MgUser -DisplayName "New User" -PasswordProfile Password -UserPrincipalName "NewUser@contoso.com" -AccountEnabled $true -MailNickName "Newuser“ |

Podczas wybierania odpowiedniego narzędzia należy wziąć pod uwagę wcześniejsze środowisko i bieżące środowisko pracy. Składnia interfejsu wiersza polecenia platformy Azure jest podobna do składni skryptów powłoki Bash. Jeśli pracujesz głównie z systemami Linux, interfejs wiersza polecenia platformy Azure wydaje się bardziej naturalny. Program PowerShell to aparat skryptów firmy Microsoft. Jeśli pracujesz głównie z systemami Windows, program PowerShell jest naturalny. Polecenia są zgodne ze schematem nazewnictwa czasownika i dane są zwracane jako obiekty.

Microsoft Graph

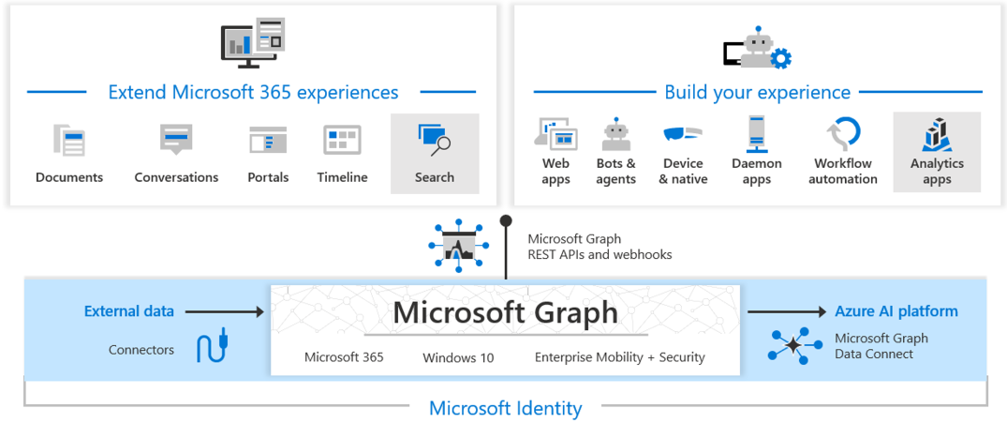

Program Microsoft Graph uwidacznia interfejsy API REST i biblioteki klienckie w celu uzyskiwania dostępu do danych w następujących usługach w chmurze firmy Microsoft, takich jak Microsoft Entra ID, Microsoft 365, urządzenia i wiele innych.

Interfejs API programu Microsoft Graph oferuje pojedynczy punkt końcowy,

https://graph.microsoft.com, aby zapewnić dostęp do bogatych, skoncentrowanych na ludziach danych i szczegółowych informacji w chmurze firmy Microsoft, w tym platformy Microsoft 365, systemu Windows 10 i pakietu Enterprise Mobility + Security. Interfejsy API REST lub zestawy SDK umożliwiają uzyskiwanie dostępu do punktu końcowego i tworzenie aplikacji obsługujących scenariusze platformy Microsoft 365. Dostęp może obejmować od produktywności, do współpracy, do edukacji. Program Microsoft Graph zawiera również zaawansowany zestaw usług, które zarządzają tożsamościami użytkowników i urządzeń. Możesz określić i skonfigurować dostęp, zgodność, zabezpieczenia i pomóc w ochronie organizacji przed wyciekiem lub utratą danych.Łączniki programu Microsoft Graph działają w kierunku przychodzącym, dostarczając dane zewnętrzne do chmury firmy Microsoft w usługach i aplikacjach programu Microsoft Graph, aby ulepszyć środowiska platformy Microsoft 365, takie jak Microsoft Search. Połączenie or istnieją dla wielu powszechnie używanych źródeł danych, takich jak Box, Google Drive, Jira i Salesforce.

Usługa Microsoft Graph Data Połączenie udostępnia zestaw narzędzi usprawnia bezpieczne i skalowalne dostarczanie danych programu Microsoft Graph do popularnych magazynów danych platformy Azure. Buforowane dane służą jako źródła danych dla narzędzi programistycznych platformy Azure, których można użyć do tworzenia inteligentnych aplikacji.

Razem interfejs API programu Microsoft Graph, łączniki i Połączenie danych zasilają platformę usług w chmurze firmy Microsoft. Dzięki możliwości uzyskiwania dostępu do danych programu Microsoft Graph i innych zestawów danych możesz uzyskiwać szczegółowe informacje i analizy, rozszerzać platformę Azure i platformę Microsoft 365, tworząc unikatowe, inteligentne aplikacje.