Projektowanie obszarów roboczych dzienników usługi Azure Monitor (Log Analytics)

Usługa Azure Monitor przechowuje dane dziennika w obszarze roboczym dzienników usługi Azure Monitor (Log Analytics). Obszar roboczy to zasób platformy Azure, który służy jako granica administracyjna lub lokalizacja geograficzna magazynu danych. Obszar roboczy jest również kontenerem, w którym zbierasz i agregujesz dane.

Chociaż można wdrożyć co najmniej jeden obszar roboczy w ramach subskrypcji platformy Azure, należy upewnić się, że początkowe wdrożenie jest zgodne z wytycznymi firmy Microsoft. Obszar roboczy powinien zapewniać ekonomiczne, możliwe do zarządzania i skalowalne wdrożenie spełniające potrzeby organizacji.

Informacje o obszarach roboczych dzienników usługi Azure Monitor

Zapoznaj się z tymi cechami obszarów roboczych dzienników usługi Azure Monitor i zastanów się, jak mogą one przyczynić się do rozwiązania do monitorowania dla firmy Tailwind Traders.

W obszarze roboczym można odizolować dane, udzielając różnym użytkownikom praw dostępu zgodnie z zalecanymi strategiami projektowania firmy Microsoft.

Dane w obszarze roboczym Dzienniki usługi Azure Monitor są zorganizowane w tabele. Każda tabela zawiera różne rodzaje danych i ma swój własny zestaw właściwości, zależny od źródła generującego dane. Większość źródeł danych zapisuje dane we własnych tabelach w obszarze roboczym Dzienniki usługi Azure Monitor.

Obszar roboczy umożliwia konfigurowanie ustawień, takich jak warstwa cenowa, przechowywanie i ograniczanie danych na podstawie granic administracyjnych lub lokalizacji geograficznych.

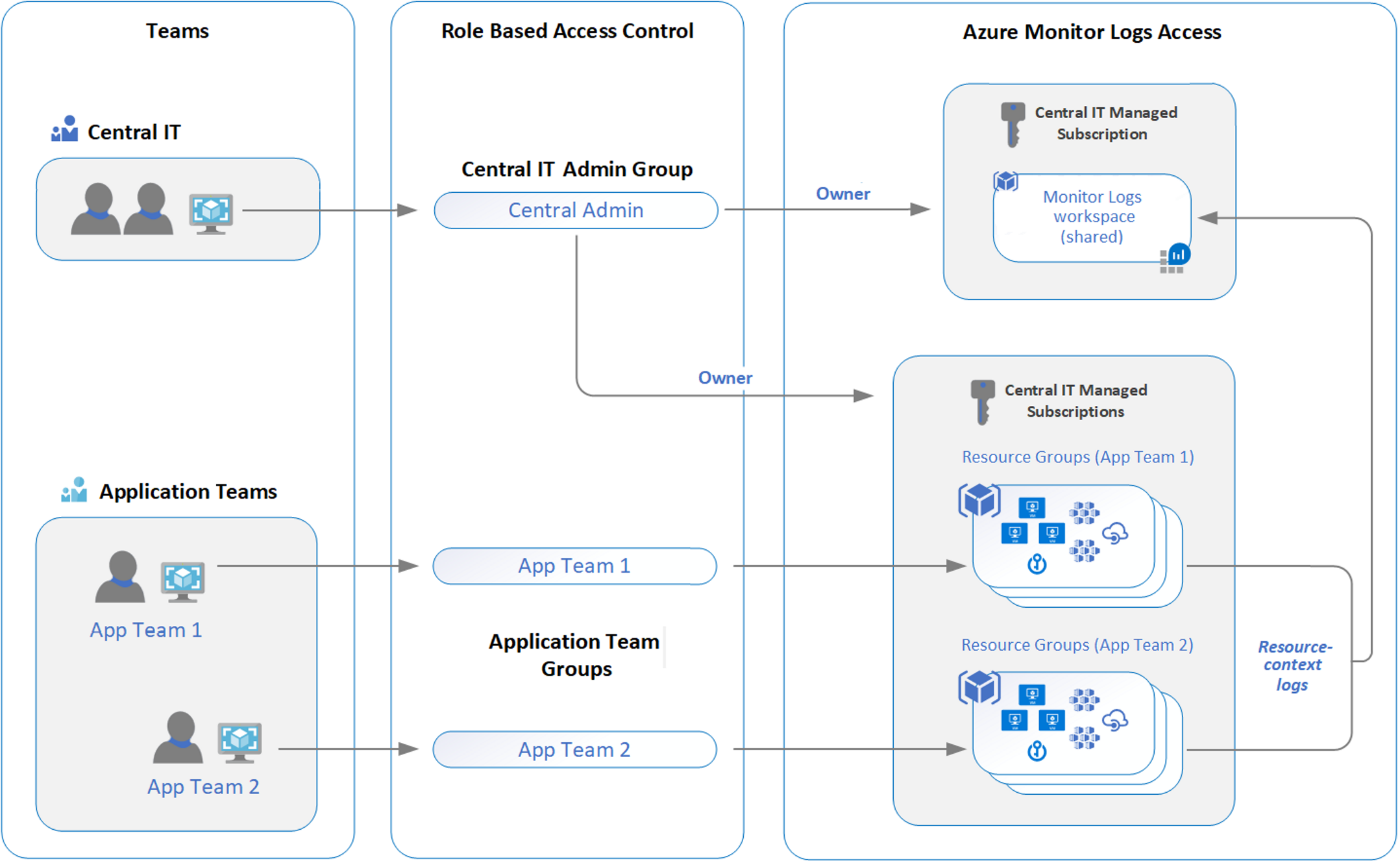

Dzięki kontroli dostępu opartej na rolach platformy Azure (RBAC) platformy Azure można udzielić użytkownikom i grupom tylko ilości dostępu potrzebnego do pracy z danymi monitorowania w obszarze roboczym. Kontrolę dostępu użytkowników można dostosować do modelu operacyjnego organizacji IT przy użyciu jednego obszaru roboczego do przechowywania zebranych danych włączonych na wszystkich zasobach.

Obszary robocze są hostowane w klastrach fizycznych. Domyślnie system tworzy te klastry i zarządza nimi. Jeśli system pozyska ponad 500 GB danych dziennie, utworzysz własne dedykowane klastry dla obszarów roboczych, aby obsługiwać większą kontrolę i większą szybkość pozyskiwania.

Kwestie do rozważenia podczas korzystania z obszarów roboczych dzienników usługi Azure Monitor

Teraz możesz zapoznać się z zagadnieniami dotyczącymi projektowania za pomocą obszarów roboczych dzienników usługi Azure Monitor w architekturze firmy Tailwind Traders.

Rozważ strategię kontroli dostępu. Podczas planowania liczby obszarów roboczych do użycia w organizacji firmy Tailwind Traders należy wziąć pod uwagę następujące potencjalne wymagania:

- Czy Twoja organizacja jest firmą globalną? Czy potrzebujesz danych dziennika przechowywanych w określonych regionach ze względu na niezależność danych lub zgodność?

- Czy twoja architektura korzysta z platformy Azure? Czy chcesz uniknąć opłat za transfer danych wychodzących przez posiadanie obszaru roboczego w tym samym regionie co zarządzane przez nią zasoby platformy Azure?

- Czy system obsługuje wiele działów lub grup biznesowych? Każda grupa powinna uzyskiwać dostęp do swoich danych, a nie do danych innych. Ponadto nie ma potrzeby biznesowego skonsolidowanego widoku między działami lub grupami biznesowymi.

Rozważ opcje modelu wdrażania. Większość organizacji IT używa scentralizowanego, zdecentralizowanego lub hybrydowego modelu dla swojej architektury. Weź pod uwagę te typowe modele wdrażania obszarów roboczych i sposób ich działania w organizacji firmy Tailwind Traders:

Wdrożenie opis Scentralizowane Wszystkie dzienniki są przechowywane w centralnym obszarze roboczym i administrowane przez jeden zespół. Usługa Azure Monitor zapewnia zróżnicowany dostęp dla poszczególnych zespołów. W tym scenariuszu można łatwo zarządzać, przeszukiwać zasoby i skorelować dzienniki. Obszar roboczy może znacznie rosnąć w zależności od ilości danych zebranych z wielu zasobów w ramach subskrypcji. Aby zachować kontrolę dostępu do różnych użytkowników, potrzebne są dodatkowe nakłady administracyjne. Ten model jest znany jako piasta i szprycha. Zdecentralizowane Każdy zespół ma własny obszar roboczy utworzony w grupie zasobów, której jest właścicielem i którymi zarządza. Dane dziennika są segregowane na zasób. W tym scenariuszu obszar roboczy może być bezpieczny, a kontrola dostępu jest spójna z dostępem do zasobów. Wadą tego modułu jest to, że trudno jest skorelować dzienniki krzyżowe. Użytkownicy, którzy potrzebują szerokiego widoku wielu zasobów, nie mogą analizować danych w zrozumiały sposób. Hybrydowe Podejście hybrydowe może komplikować wymagania dotyczące zgodności inspekcji zabezpieczeń. Wiele organizacji implementuje oba modele wdrażania równolegle. Projekt hybrydowy często skutkuje złożoną, kosztowną i trudną do utrzymania konfiguracją z lukami w pokryciach dzienników. Rozważ tryb dostępu. Zaplanuj, jak użytkownicy mogą uzyskiwać dostęp do obszarów roboczych dzienników usługi Azure Monitor i definiować zakres danych, do których mogą uzyskiwać dostęp. Użytkownicy firmy Tailwind Traders mają dwie opcje uzyskiwania dostępu do danych:

Tryb dostępu opis Kontekst obszaru roboczego Użytkownik może przejrzeć wszystkie dzienniki w obszarze roboczym, dla którego ma uprawnienia. Zapytania są ograniczone do wszystkich danych we wszystkich tabelach w obszarze roboczym. Dostęp do dzienników jest uzyskiwany za pomocą obszaru roboczego jako zakresu, wybierając pozycję Dzienniki z menu usługi Azure Monitor w witrynie Azure Portal. Kontekst zasobu Użytkownik uzyskuje dostęp do obszaru roboczego dla określonego zasobu, grupy zasobów lub subskrypcji. Wybierając pozycję Dzienniki z menu zasobów w witrynie Azure Portal, mogą wyświetlać dzienniki tylko dla zasobów we wszystkich tabelach, dla których mają dostęp. Zapytania są ograniczone do danych skojarzonych z tym zasobem. Ten tryb umożliwia również szczegółową kontrolę dostępu opartą na rolach platformy Azure. Rozważ użycie kontroli dostępu opartej na rolach platformy Azure i obszarów roboczych. Kontroluj, którzy użytkownicy mają dostęp do zasobów zgodnie z ich skojarzeniami obszaru roboczego. Możesz udzielić zespołowi dostępu odpowiedzialnego za usługi infrastruktury firmy Tailwind Traders hostowane w usłudze Azure Virtual Machines. Możesz przyznać zespołowi dostęp tylko do dzienników generowanych przez maszyny wirtualne. Takie podejście jest zgodne z nowym modelem dziennika kontekstu zasobów. Podstawą tego modelu jest każdy rekord dziennika emitowany przez zasób platformy Azure. Dzienniki są przekazywane do centralnego obszaru roboczego, który uwzględnia określanie zakresu i kontrolę dostępu na podstawie ról platformy Azure na podstawie zasobów.

Rozważ użycie limitu szybkości skalowania i pozyskiwania. Azure Monitor to usługa danych o dużej skali, która obsługuje tysiące klientów wysyłających petabajty danych każdego miesiąca w coraz większym tempie. Obszary robocze nie są ograniczone w ich przestrzeni dyskowej i mogą rosnąć do petabajtów danych. Nie ma potrzeby dzielenia obszarów roboczych ze względu na skalę.

Zalecenia

Jeśli rozważasz opcje implementowania obszarów roboczych dzienników usługi Azure Monitor i kontroli dostępu w rozwiązaniu do monitorowania i rejestrowania, zapoznaj się z tymi zaleceniami. W tym scenariuszu przedstawiono zalecany projekt pojedynczego obszaru roboczego w subskrypcji organizacji IT.

Obszar roboczy nie wymaga niezależności danych ani zgodności z przepisami. Obszar roboczy nie musi być mapowany na regiony, w których są wdrażane zasoby. Zespoły zabezpieczeń organizacji i administratorów IT mogą korzystać z ulepszonej integracji z zarządzaniem dostępem do platformy Azure i bezpieczniejszą kontrolą dostępu.

Wszystkie zasoby, rozwiązania do monitorowania i szczegółowe informacje, takie jak usługa Application Insights i szczegółowe informacje o maszynach wirtualnych, są skonfigurowane do przekazywania zebranych danych dziennika do scentralizowanego udostępnionego obszaru roboczego organizacji IT. Dane dziennika z pomocniczej infrastruktury i aplikacji obsługiwanych przez różne zespoły są również wysyłane do scentralizowanego udostępnionego obszaru roboczego.

Użytkownicy w każdym zespole mają dostęp do dzienników dla zasobów, do których mają dostęp.

Po wdrożeniu architektury obszaru roboczego możesz wymusić ten sam model na zasobach platformy Azure za pomocą usługi Azure Policy. Możesz zdefiniować zasady i zapewnić zgodność z zasobami platformy Azure, aby wysyłać wszystkie dzienniki zasobów do określonego obszaru roboczego. Korzystając z usługi Azure Virtual Machines lub Virtual Machine Scale Sets, możesz użyć istniejących zasad, które oceniają zgodność obszaru roboczego i raportują wyniki, lub dostosowywać je do korygowania, jeśli nie są zgodne.