Opis analizy zagrożeń w usłudze Microsoft Defender

Analitycy analizy zagrożeń walczą z równoważeniem zakresu pozyskiwania danych analizy zagrożeń z analizą zagrożeń, której analiza zagrożeń stanowi największe zagrożenia dla organizacji i/lub branży. Podobnie analitycy analizy luk w zabezpieczeniach walczą z korelacją spisu zasobów za pomocą informacji o typowych lukach w zabezpieczeniach i ekspozycjach (CVE), aby ustalić priorytety badania i korygowania najbardziej krytycznych luk w zabezpieczeniach związanych z ich organizacją.

Usługa Microsoft Defender Threat Intelligence rozwiązuje te wyzwania, agregując i wzbogacając krytyczne źródła danych i wyświetlając je w innowacyjnym, łatwym w użyciu interfejsie. Analitycy mogą następnie skorelować wskaźniki naruszenia z powiązanymi artykułami, profilami aktorów i lukami w zabezpieczeniach. Usługa Defender TI umożliwia również analitykom współpracę z innymi użytkownikami licencjonowanym przez usługę Defender TI w ramach swojej dzierżawy w zakresie badań.

Funkcje analizy zagrożeń w usłudze Microsoft Defender obejmują:

- Analiza zagrożeń

- Profile firmy Intel

- Intel Explorer

- Projekty

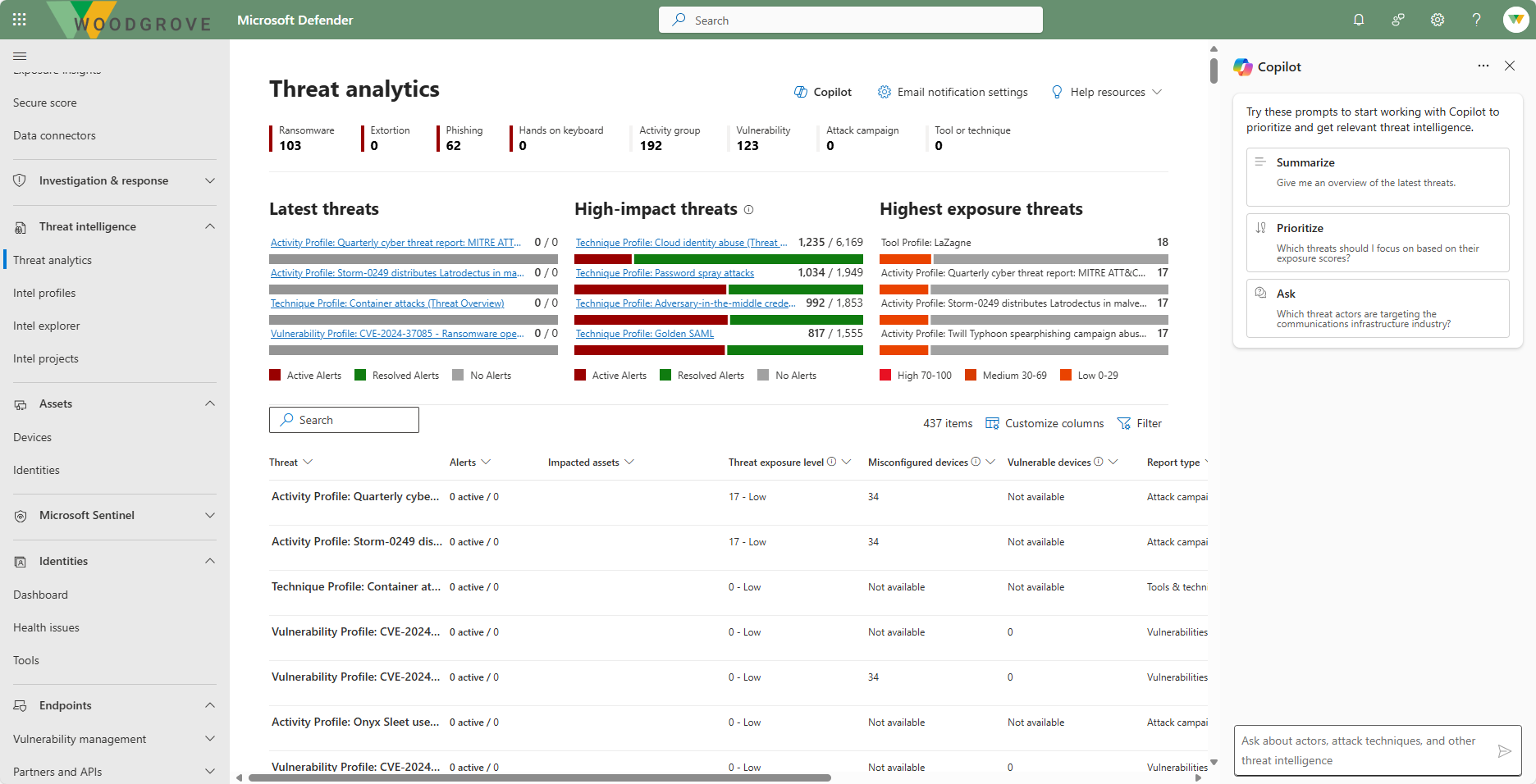

Analiza zagrożeń

Analiza zagrożeń pomaga, jako analityk, zrozumieć, jak pojawiające się zagrożenia wpływają na środowisko organizacji.

Raporty analizy zagrożeń zapewniają analizę śledzonego zagrożenia i obszerne wskazówki dotyczące sposobu obrony przed tym zagrożeniem. Obejmuje ona również dane z sieci, wskazując, czy zagrożenie jest aktywne i czy zastosowano odpowiednie zabezpieczenia. Możesz filtrować i wyszukiwać raporty, ale usługa Defender TI udostępnia również pulpit nawigacyjny.

Pulpit nawigacyjny analizy zagrożeń wyróżnia raporty, które są najbardziej istotne dla twojej organizacji. Podsumowuje zagrożenia w trzech kategoriach:

- Najnowsze zagrożenia — wyświetla listę ostatnio opublikowanych lub zaktualizowanych raportów zagrożeń wraz z liczbą aktywnych i rozwiązanych alertów.

- Zagrożenia o dużym wpływie — wyświetla listę zagrożeń, które mają najwyższy wpływ na twoją organizację. W tej sekcji wymieniono zagrożenia z największą liczbą aktywnych i rozwiązanych alertów.

- Najwyższa ekspozycja — wyświetla listę zagrożeń, do których twoja organizacja ma najwyższą ekspozycję. Poziom narażenia na zagrożenie jest obliczany przy użyciu dwóch informacji: jak poważne są luki w zabezpieczeniach związane z zagrożeniem i ile urządzeń w organizacji może zostać wykorzystanych przez te luki w zabezpieczeniach.

Każdy raport zawiera omówienie, raport analityka, powiązane zdarzenia, zasoby, ekspozycję punktów końcowych i zalecane akcje.

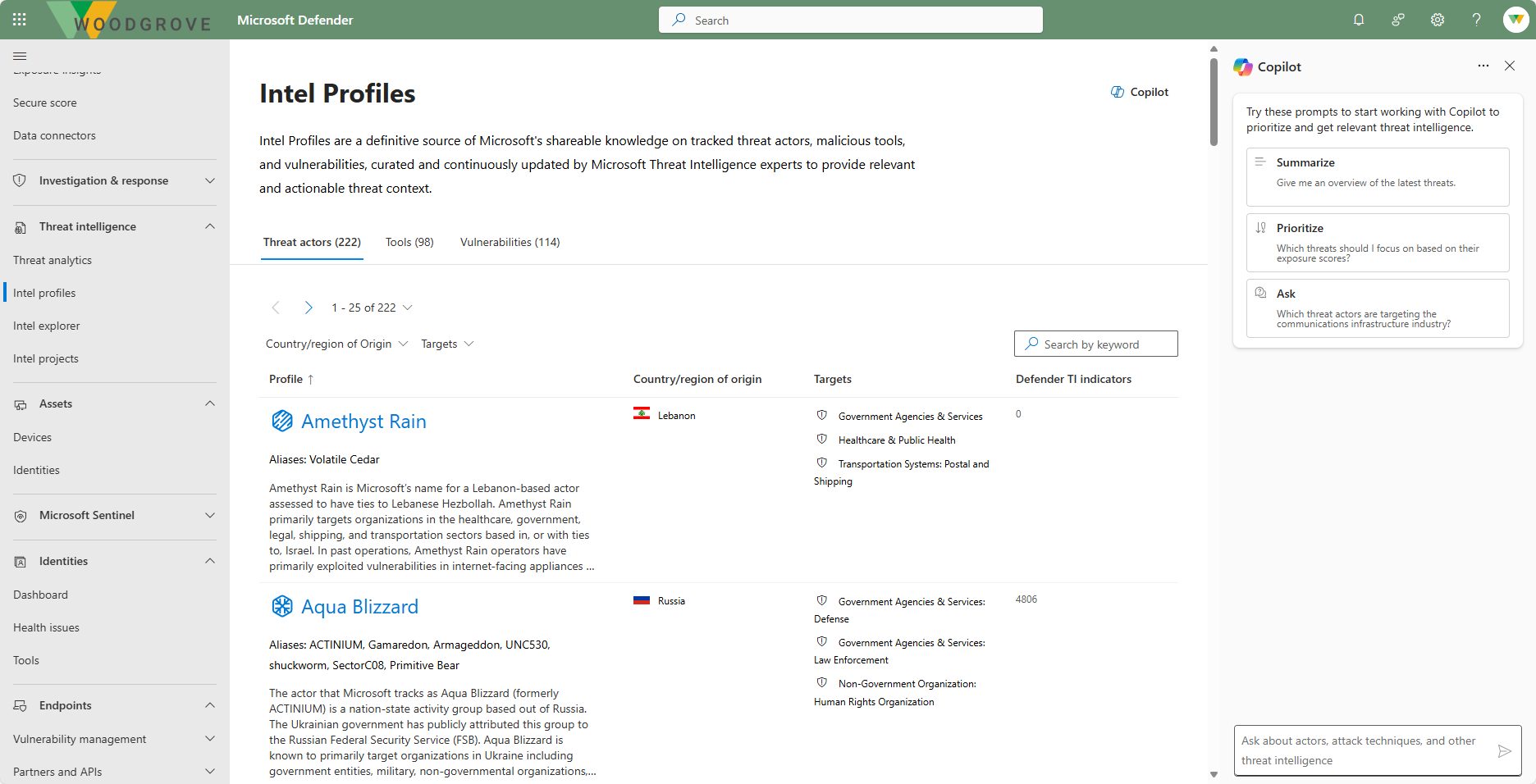

Profile firmy Intel

Profile firmy Intel są ostatecznym źródłem wiedzy firmy Microsoft na temat śledzonych podmiotów zagrożeń, złośliwych narzędzi i luk w zabezpieczeniach. Ta zawartość jest nadzorowany i stale aktualizowany przez ekspertów ds. analizy zagrożeń firmy Microsoft w celu zapewnienia odpowiedniego i możliwego do działania kontekstu zagrożenia.

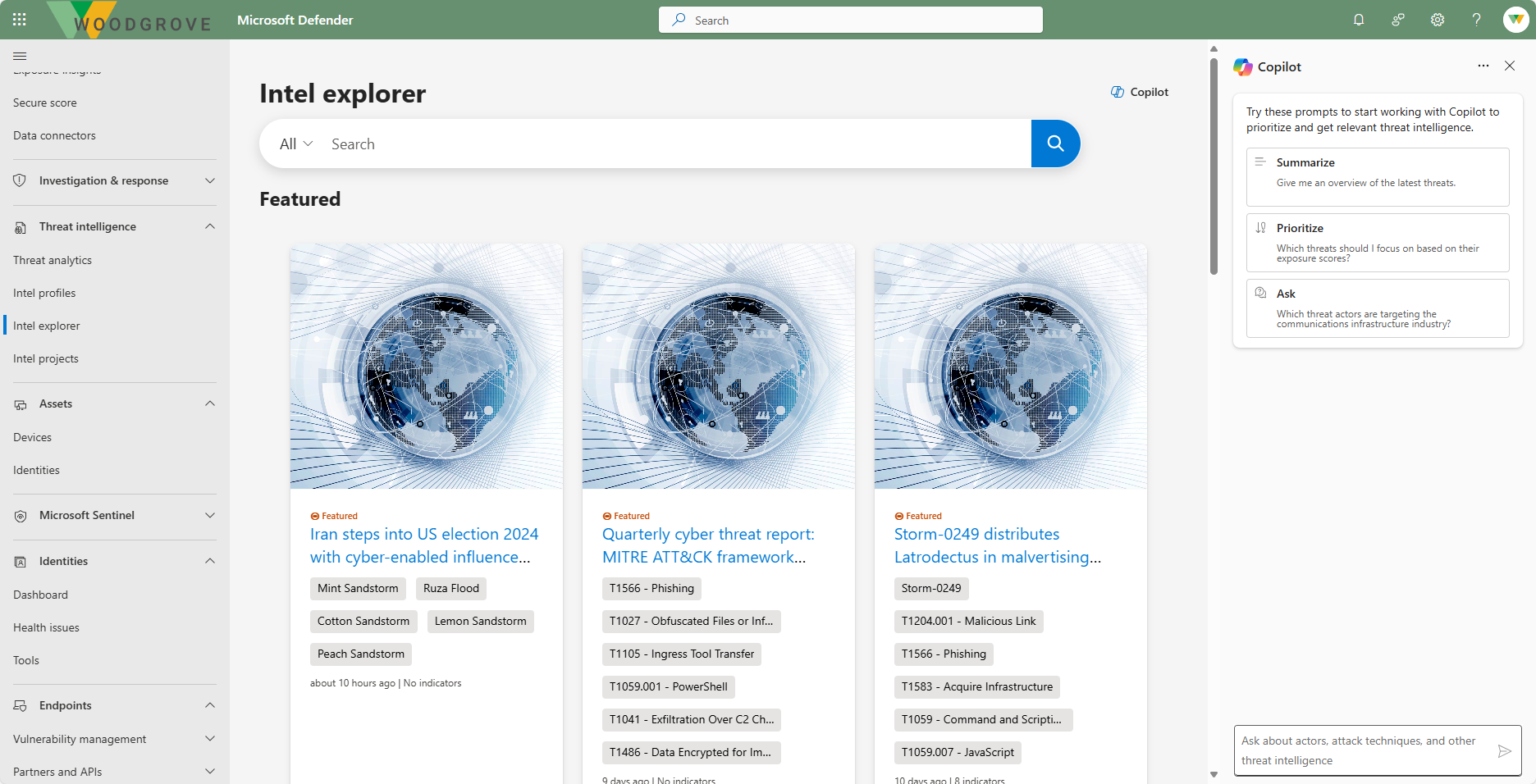

Eksplorator intel

Eksplorator intel to miejsce, w którym analitycy mogą szybko skanować nowe polecane artykuły i wykonywać wyszukiwanie słów kluczowych, wskaźników lub identyfikatorów CVE, aby rozpocząć zbieranie, klasyfikację, reagowanie na zdarzenia i wyszukiwanie zagrożeń.

Artykuły dotyczące analizy zagrożeń w usłudze Microsoft Defender to narracje, które zapewniają wgląd w aktorów zagrożeń, narzędzia, ataki i luki w zabezpieczeniach. Artykuły podsumowują różne zagrożenia, a także łączą się z zawartością z możliwością działania i kluczowymi identyfikatorami we/wy, aby ułatwić użytkownikom podejmowanie działań.

Usługa Defender TI oferuje wyszukiwanie cve-ID, aby ułatwić użytkownikom identyfikowanie krytycznych informacji o CVE. Wyszukiwanie CVE-ID powoduje wyświetlenie artykułów o lukach w zabezpieczeniach.

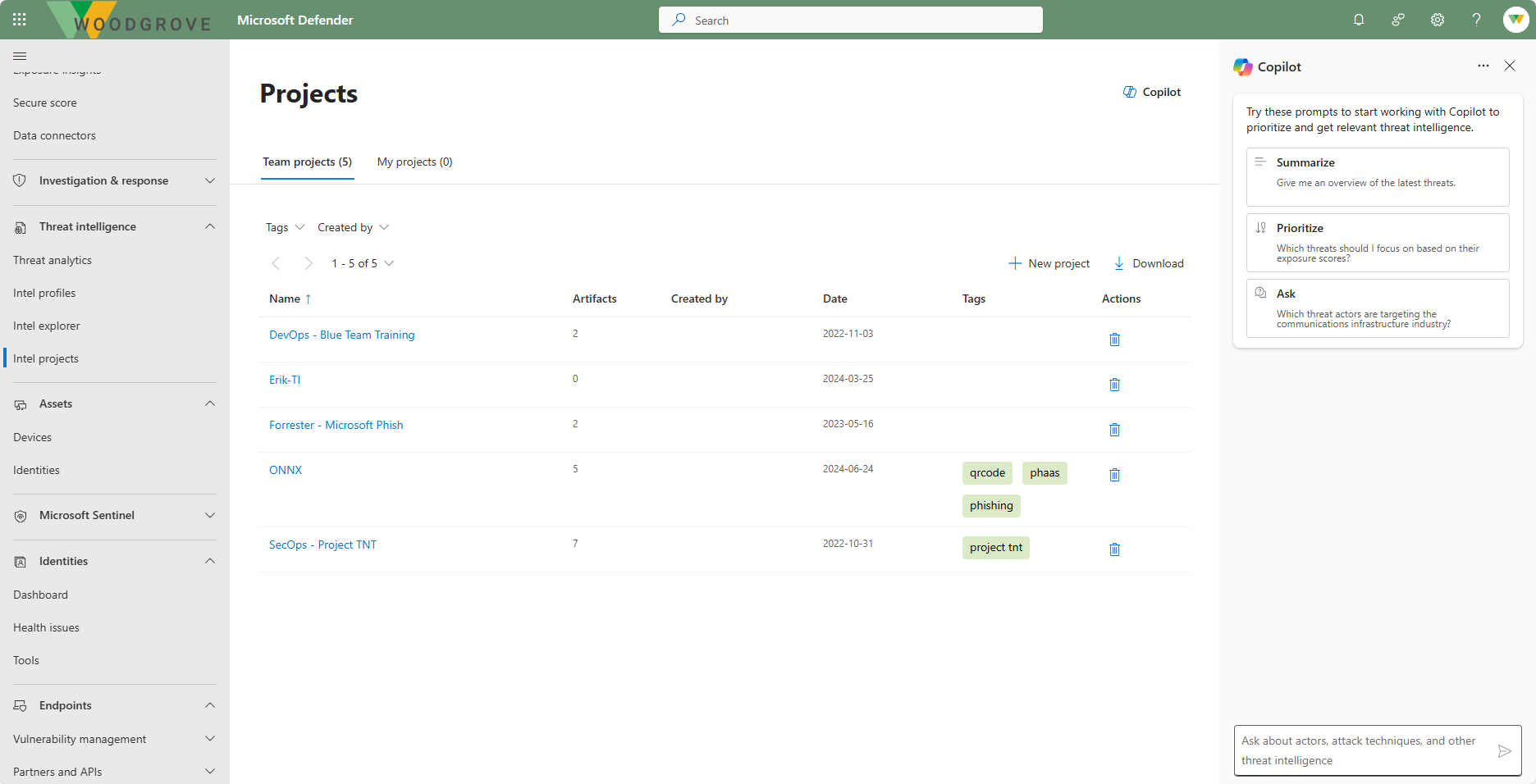

Projekty Intel

Usługa Microsoft Defender Threat Intelligence (Defender TI) umożliwia tworzenie projektów w celu organizowania wskaźników zainteresowania i wskaźników naruszenia zabezpieczeń (IOC) z badania. Projekty zawierają listę wszystkich skojarzonych artefaktów i szczegółową historię, która zachowuje nazwy, opisy, współpracowników i profile monitorowania.

Analiza zagrożeń w usłudze Microsoft Defender w portalu usługi Microsoft Defender

Usługa Microsoft Defender TI jest doświadczana za pośrednictwem portalu usługi Microsoft Defender.

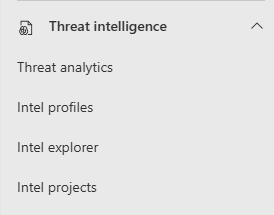

Węzeł Analiza zagrożeń na panelu nawigacyjnym portalu usługi Microsoft Defender to miejsce, w którym można znaleźć funkcję analizy zagrożeń w usłudze Microsoft Defender.

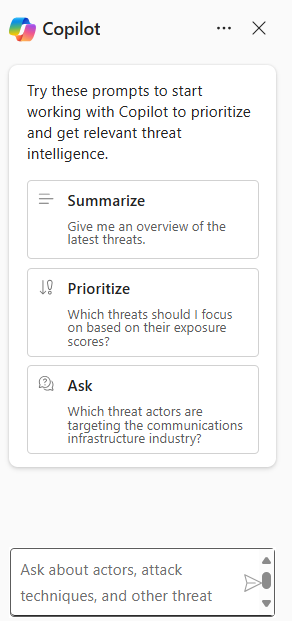

Aby wyświetlić przechwytywanie ekranu z każdej z kategorii, wybierz kartę z poniższego obrazu. W każdym przypadku znajduje się panel boczny przedstawiający osadzoną funkcję Copilot zabezpieczeń firmy Microsoft.

Integracja rozwiązania Microsoft Security Copilot z usługą Microsoft Threat Intelligence

Rozwiązanie Security Copilot integruje się z usługą Microsoft Defender TI. Po włączeniu wtyczki Defender TI copilot dostarcza informacje o grupach aktywności zagrożeń, wskaźnikach naruszenia (IOC), narzędziach i kontekstowej analizie zagrożeń. Możesz użyć monitów i elementów monitów, aby zbadać zdarzenia, wzbogacić przepływy wyszukiwania zagrożeń za pomocą informacji analizy zagrożeń lub uzyskać więcej wiedzy na temat organizacji lub globalnego krajobrazu zagrożeń.

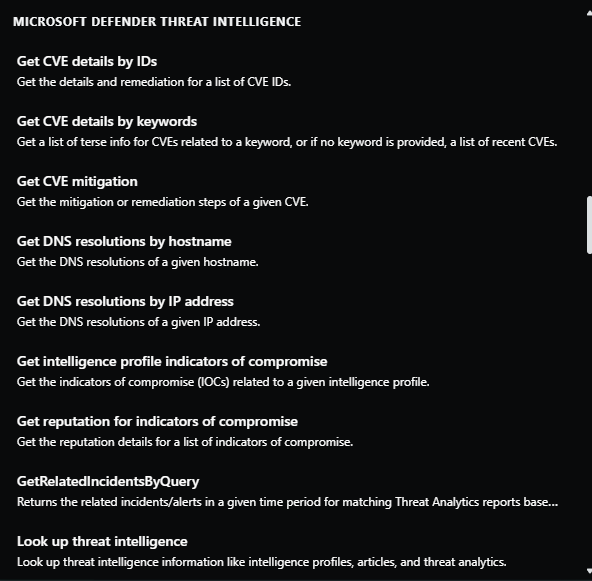

Funkcje analizy zagrożeń w usłudze Microsoft Defender w copilot są wbudowanymi monitami, których można użyć, ale możesz również wprowadzić własne monity na podstawie obsługiwanych możliwości. Poniższy obraz przedstawia tylko podzbiór obsługiwanych funkcji.

Copilot zawiera również wbudowany podręcznik monitu, który dostarcza informacje z usługi Defender TI, w tym:

- Ocena wpływu na luki w zabezpieczeniach — generuje raport podsumowujący analizę znanej luki w zabezpieczeniach, w tym kroki dotyczące sposobu jego rozwiązywania.

- Profil aktora zagrożeń — generuje raport profilowania znanej grupy działań, w tym sugestie dotyczące obrony przed ich typowymi narzędziami i taktyką.

Integracja rozwiązania Copilot z usługą Defender TI może również wystąpić za pośrednictwem osadzonego środowiska. Możliwość narzędzia Security Copilot umożliwia wyszukiwanie analizy zagrożeń na następujących stronach portalu Usługi Microsoft Defender:

- Analiza zagrożeń

- Profile firmy Intel

- Eksplorator intel

- Projekty firmy Intel

Dla każdej z tych stron możesz użyć jednego z dostępnych monitów lub wprowadzić własny monit.