Opis Ochrona usługi Office 365 w usłudze Microsoft Defender

Ochrona usługi Office 365 w usłudze Microsoft Defender to bezproblemowa integracja z subskrypcją usługi Office 365, która zapewnia ochronę przed zagrożeniami, takimi jak wyłudzenie informacji i złośliwe oprogramowanie, które docierają do linków e-mail (adresów URL), załączników lub narzędzi do współpracy, takich jak SharePoint, Teams i Outlook. Ochrona usługi Office 365 w usłudze Defender zapewnia widoki zagrożeń w czasie rzeczywistym. Zapewnia również możliwości badania, wyszukiwania zagrożeń i korygowania, które ułatwiają zespołom ds. zabezpieczeń identyfikowanie, określanie priorytetów, badanie zagrożeń i reagowanie na nie.

Ochrona usługi Office 365 w usłudze Microsoft Defender, który jest dostępny w dwóch planach Ochrona usługi Office 365 w usłudze Microsoft Defender Plan 1 i Plan 2, chroni organizacje przed złośliwymi zagrożeniami, zapewniając administratorom i operacjom zabezpieczeń (sec ops) zespół oferuje szeroką gamę możliwości.

Te możliwości można podzielić na następujące elementy zabezpieczeń:

- Zapobieganie zagrożeniom i ich wykrywanie

- Badanie zagrożeń

- Reagowanie na zagrożenia

Zapobieganie i wykrywanie

Niektóre funkcje Ochrona usługi Office 365 w usłudze Microsoft Defender, które pomagają organizacjom zapobiegać i wykrywać zagrożenia oparte na wiadomościach e-mail i współpracy, to:

- Zasady ochrony przed złośliwym oprogramowaniem, anty spamem i ochrony przed wyłudzaniem informacji

- Filtrowanie spamu wychodzącego

- Filtrowanie połączeń w celu ułatwienia identyfikacji dobrych lub nieprawidłowych źródłowych serwerów poczty e-mail według adresów IP.

- Zasady kwarantanny służące do definiowania środowiska użytkownika dla komunikatów objętych kwarantanną

- Przesyłanie komunikatów, adresów URL i załączników do firmy Microsoft na potrzeby analizy.

- Bezpieczne załączniki zapewniające dodatkową warstwę ochrony przed złośliwym oprogramowaniem. Po skanowaniu plików przez wspólny aparat wykrywania wirusów na platformie Microsoft 365 bezpieczne załączniki otwierają pliki w środowisku wirtualnym, aby zobaczyć, co się stanie (proces znany jako detonacja).

- Alerty dotyczące poczty e-mail i współpracy

- Szkolenie z symulacji ataków, dzięki czemu administratorzy mogą uruchamiać realistyczne scenariusze ataku w organizacji. Te symulowane ataki pomagają identyfikować i szkolić narażonych użytkowników, zanim prawdziwy atak wpłynie na twoją dół.

- Integracja zarządzania informacjami i zdarzeniami zabezpieczeń (SIEM) dla alertów.

Zbadaj

Niektóre funkcje Ochrona usługi Office 365 w usłudze Microsoft Defender, które ułatwiają organizacjom wykrywanie zagrożeń opartych na wiadomościach e-mail i współpracy:

- Przeszukiwanie dzienników inspekcji przez użytkowników z odpowiednimi uprawnieniami, takimi jak administratorzy, zespoły ds. ryzyka wewnętrznego, zgodność i badania prawne, w celu zapewnienia wglądu w działania organizacji.

- Możliwości śledzenia komunikatów. Śledzenie wiadomości jest zgodne z wiadomościami e-mail podczas podróży za pośrednictwem organizacji platformy Microsoft 365. Możesz określić, czy komunikat został odebrany, odrzucony, odroczony lub dostarczony przez usługę. Pokazuje również, jakie działania zostały podjęte w komunikacie przed osiągnięciem stanu końcowego.

- Raporty ułatwiające sprawdzenie, w jaki sposób funkcje zabezpieczeń poczty e-mail chronią twoją organizację.

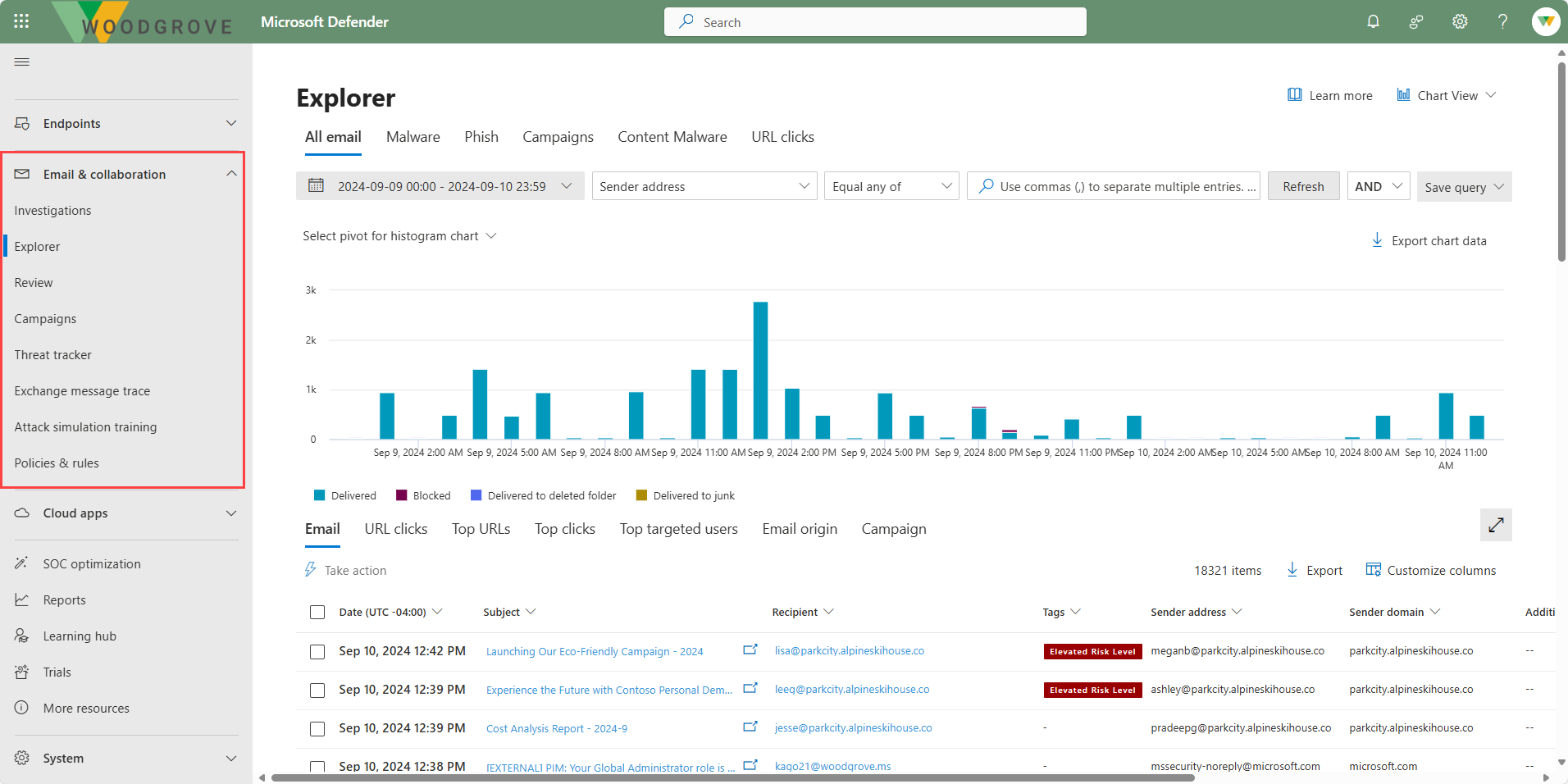

- Eksplorator (znany również jako Threat Explorer) lub wykrywanie w czasie rzeczywistym, które są niemal narzędziami czasu rzeczywistego, które ułatwiają zespołom ds. operacji zabezpieczeń (SecOps) badanie zagrożeń i reagowanie na nie. Eksplorator umożliwia administratorom wyświetlanie złośliwego oprogramowania wykrytego przez funkcje zabezpieczeń platformy Microsoft 365, rozpoczęcie zautomatyzowanego badania i procesu reagowania, Badanie złośliwej poczty e-mail i nie tylko.

- Integracja zarządzania informacjami i zdarzeniami zabezpieczeń (SIEM) na potrzeby wykrywania.

- Śledzenie adresu URL umożliwiające administratorom badanie domeny w celu sprawdzenia, czy urządzenia i serwery w sieci przedsiębiorstwa komunikują się ze znaną złośliwą domeną.

- Monitory zagrożeń, które są zapytaniami tworzonymi i zapisywanymi w celu automatycznego lub ręcznego odnajdywania zagrożeń cyberbezpieczeństwa w organizacji.

- Funkcja kampanii, która identyfikuje i kategoryzuje skoordynowane ataki e-mail wyłudzające informacje i złośliwe oprogramowanie. Funkcja kampanii pozwala zobaczyć ogólny obraz ataku e-mail szybciej i bardziej całkowicie niż jakikolwiek człowiek.

Reakcja

Niektóre funkcje Ochrona usługi Office 365 w usłudze Microsoft Defender, które ułatwiają organizacjom wykrywanie zagrożeń opartych na wiadomościach e-mail i współpracy:

- Automatyczne przeczyszczanie bez godzin (ZAP), które retroaktywnie wykrywa złośliwe wiadomości wyłudzające informacje, spam lub złośliwe oprogramowanie, które zostały już dostarczone do skrzynek pocztowych usługi Exchange Online.

- Funkcje zautomatyzowanego badania i reagowania (AIR), które obejmują zautomatyzowane procesy badania w odpowiedzi na znane obecnie zagrożenia.

- Integracja zarządzania informacjami i zdarzeniami zabezpieczeń (SIEM) na potrzeby automatycznych odpowiedzi.

Aby uzyskać pełną listę funkcji w każdym planie, zobacz dokument przeglądu produktu zabezpieczeń Ochrona usługi Office 365 w usłudze Microsoft Defender połączony w lekcji podsumowania i zasobów tego modułu.

Ochrona usługi Office 365 w usłudze Microsoft Defender w portalu usługi Microsoft Defender

Ochrona usługi Office 365 w usłudze Microsoft Defender jest doświadczony za pośrednictwem portalu usługi Microsoft Defender. Portal usługi Defender to strona główna do monitorowania zabezpieczeń i zarządzania zabezpieczeniami w tożsamościach, danych, urządzeniach, aplikacjach i infrastrukturze firmy Microsoft, co umożliwia administratorom zabezpieczeń wykonywanie zadań związanych z zabezpieczeniami w jednej lokalizacji.

Ochrona usługi Office 365 w usłudze Microsoft Defender funkcje można znaleźć w węźle Poczta e-mail i współpraca w panelu nawigacyjnym po lewej stronie portalu usługi Microsoft Defender.

- Badania — wyświetlanie zagrożeń, zarządzanie nimi i ich korygowanie przy użyciu zautomatyzowanego badania i reagowania.

- Eksplorator — badanie, wyszukiwanie i korygowanie zagrożeń w wiadomościach e-mail i dokumentach.

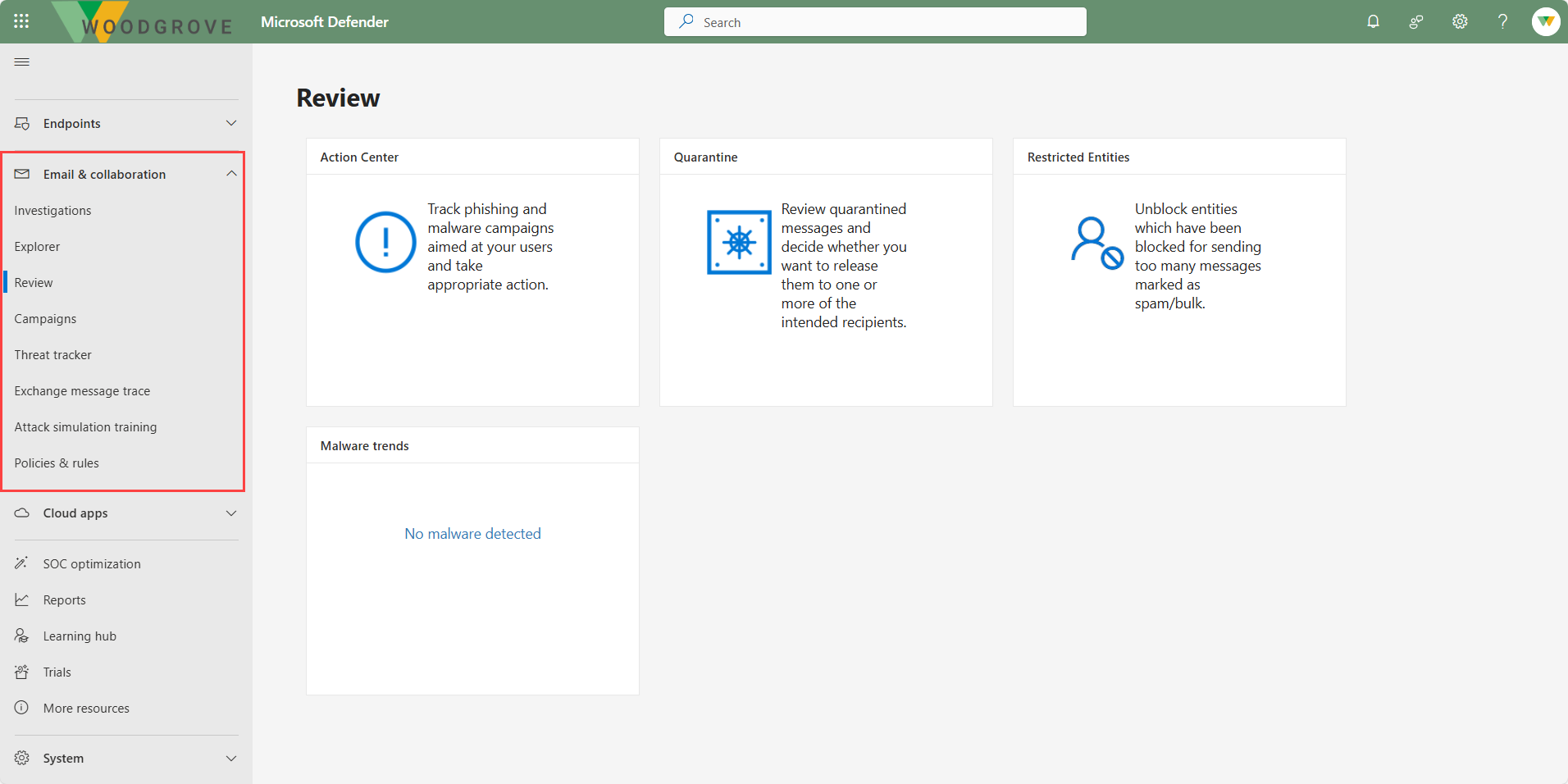

- Przegląd — zarządzanie elementami poddanymi kwarantannie i ograniczonymi nadawcami.

- Kampanie — analizowanie skoordynowanych ataków na środowisko.

- Śledzenie zagrożeń — monitorowanie trendów zagrożeń przy użyciu widżetów i wyszukiwań niestandardowych.

- Śledzenie komunikatów programu Exchange — analizowanie przepływu komunikatów w centrum administracyjnym programu Exchange.

- Szkolenie z symulacji ataków — uzyskiwanie dostępu i budowanie odporności użytkowników przy użyciu symulowanych ataków i szkoleń.

- Zasady i reguły — skonfiguruj zasady zabezpieczeń dla poczty e-mail i innych obszarów roboczych platformy Microsoft 365.

Ustawienia, uprawnienia, zdarzenia i alerty, raporty i inne funkcje są również dostępne za pośrednictwem portalu usługi Microsoft Defender. Więcej informacji znajduje się w lekcji "Opisywanie portalu usługi Microsoft Defender" zawartego w tym module.