Opisz, co to jest cyberbezpieczeństwo

Osoby, organizacje i rządy rutynowo padają ofiarą cyberataków. Stale słyszymy odniesienia do pojęć, takich jak cyberbezpieczeństwo, cyberataki, cyberprzestępcy i nie tylko. To wszystko może brzmieć trudne i trudne do zrozumienia. Aby chronić siebie i tych, którzy cię otaczają, musisz mieć podstawową wiedzę na temat tych pojęć.

Co to jest cyberatak?

Cyberatak jest często definiowany jako próba uzyskania nielegalnego dostępu do komputera lub systemu komputerowego w celu spowodowania uszkodzenia lub uszkodzenia. Ale tylko myślenie o komputerach lub systemach komputerowych, w tradycyjnym sensie, ogranicza. Rzeczywistość polega na tym, że cyberatak może wystąpić na prawie każdym nowoczesnym urządzeniu cyfrowym. Wpływ może wahać się od niedogodności dla danej osoby po globalne zakłócenia gospodarcze i społeczne.

Osoba atakująca może używać osób, komputerów, telefonów, aplikacji, komunikatów i procesów systemowych w celu przeprowadzenia ataku. Osoby, organizacje, instytucje i rządy mogą być ofiarami ataku. Osoby atakujące mogą:

- Blokowanie danych i procesów oraz żądanie okupu.

- Usuń istotne informacje, aby spowodować poważne szkody.

- Kradzież informacji.

- Publiczne ujawnianie informacji prywatnych.

- Zatrzymaj uruchamianie ważnych procesów biznesowych i systemów, aby spowodować zakłócenia i awarię.

Dzięki ciągłym ewolucji cyberataków ważne jest, aby pamiętać, że osoby atakujące nie potrzebują wyłącznie komputera do przeprowadzenia ataku. Ponadto ataki mogą się znacznie różnić w ich charakterze i zakresie. Dowolne urządzenie lub jednostka podłączona cyfrowo mogą być używane w ramach ataku lub mogą być narażone na atak.

Co to jest cyberprzestępca?

Cyberprzestępca to każdy, kto wykonuje cyberatak. Cyberprzestępcy mogą być:

- Jedna osoba lub grupa osób.

- Organizacja do wynajęcia.

- Jednostka rządowa.

Cyberprzestępcy mogą znajdować się w dowolnym miejscu, w tym osadzonym w organizacji lub instytucji, aby spowodować szkody z wewnątrz.

Co to jest cyberbezpieczeństwo?

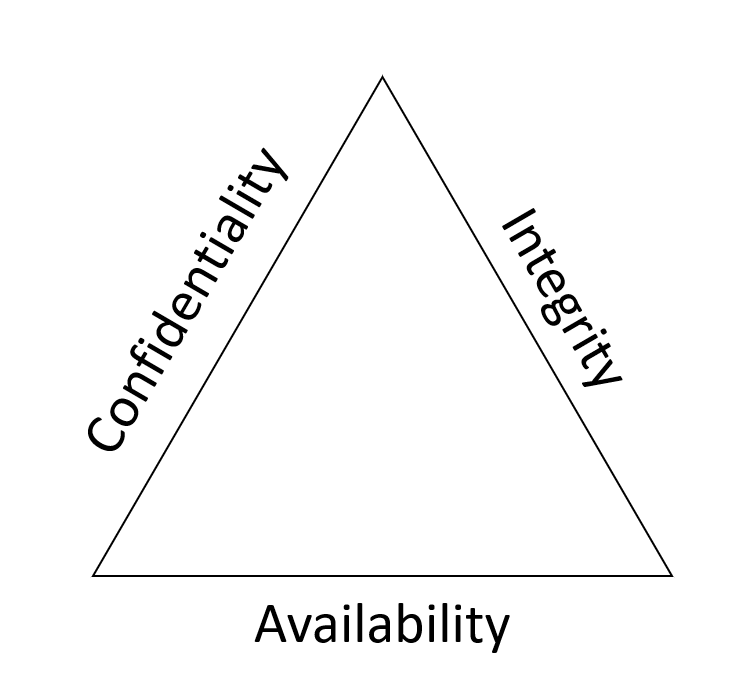

Cyberbezpieczeństwo odnosi się do technologii, procesów i szkoleń, które pomagają chronić systemy, sieci, programy i dane przed cyberatakami, uszkodzeniem i nieautoryzowanym dostępem. Cyberbezpieczeństwo umożliwia osiągnięcie następujących celów:

- Poufność: Informacje powinny być widoczne tylko dla odpowiednich osób.

- Integralność: informacje powinny być zmieniane tylko przez odpowiednie osoby lub procesy.

- Dostępność: informacje powinny być widoczne i dostępne w razie potrzeby.

Jest to często określane jako model poufności, integralności, dostępności (CIA) w kontekście cyberbezpieczeństwa. W pozostałej części tego modułu poznasz typy ataków, których cyberprzestępcy używają do zakłócania tych celów i powodują szkody. Zobaczysz również niektóre podstawowe strategie ograniczania zagrożeń.