Opis kontroli dostępu opartej na rolach na platformie Azure

Jeśli masz wiele zespołów IT i inżynieryjnych, jak możesz kontrolować ich dostęp do zasobów w środowisku chmury? Zasada najniższych uprawnień mówi, że należy udzielić dostępu tylko do poziomu wymaganego do wykonania zadania. Jeśli potrzebujesz tylko dostępu do odczytu do obiektu blob magazynu, należy udzielić dostępu tylko do odczytu do tego obiektu blob magazynu. Nie należy udzielać dostępu do zapisu do tego obiektu blob ani dostępu do odczytu do innych obiektów blob magazynu. Dobrym rozwiązaniem jest przestrzeganie zabezpieczeń.

Jednak zarządzanie tym poziomem uprawnień dla całego zespołu stanie się żmudne. Zamiast definiować szczegółowe wymagania dostępu dla każdej osoby, a następnie aktualizować wymagania dostępu po utworzeniu nowych zasobów lub dołączeniu nowych osób do zespołu, platforma Azure umożliwia kontrolowanie dostępu za pośrednictwem kontroli dostępu opartej na rolach (Azure RBAC).

Platforma Azure udostępnia wbudowane role, które opisują typowe reguły dostępu dla zasobów w chmurze. Można także definiować własne role. Każda rola ma skojarzony zestaw uprawnień dostępu, które odnoszą się do tej roli. Po przypisaniu osób lub grup do co najmniej jednej roli otrzymują wszystkie skojarzone uprawnienia dostępu.

Jeśli więc zatrudnisz nowego inżyniera i dodasz je do grupy kontroli dostępu opartej na rolach platformy Azure dla inżynierów, automatycznie uzyskają taki sam dostęp jak inni inżynierowie w tej samej grupie kontroli dostępu opartej na rolach platformy Azure. Podobnie, jeśli dodasz dodatkowe zasoby i wskażesz kontrolę dostępu opartą na rolach platformy Azure, wszyscy w tej grupie kontroli dostępu opartej na rolach platformy Azure będą teraz mieć te uprawnienia do nowych zasobów, a także istniejących zasobów.

Jak jest stosowana kontrola dostępu oparta na rolach do zasobów?

Kontrola dostępu oparta na rolach jest stosowana do zakresu, który jest zasobem lub zestawem zasobów, do którego odnosi się ten dostęp.

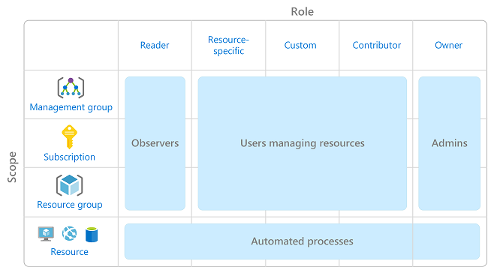

Na poniższym diagramie przedstawiono relację między rolami i zakresami. Grupa zarządzania, subskrypcja lub grupa zasobów mogą mieć rolę właściciela, aby zwiększyć kontrolę i uprawnienia. Obserwator, który nie ma wprowadzać żadnych aktualizacji, może mieć rolę Czytelnik dla tego samego zakresu, umożliwiając im przeglądanie lub obserwowanie grupy zarządzania, subskrypcji lub grupy zasobów.

Zakresy obejmują następujące elementy:

- Grupa zarządzania (kolekcja wielu subskrypcji).

- Pojedyncza subskrypcja.

- Grupa zasobów.

- Pojedynczy zasób.

Obserwatorzy, użytkownicy zarządzający zasobami, administratorami i zautomatyzowanymi procesami ilustrują rodzaje użytkowników lub kont, które zazwyczaj mają być przypisane do każdej z różnych ról.

Kontrola dostępu oparta na rolach platformy Azure jest hierarchiczna, dlatego po udzieleniu dostępu w zakresie nadrzędnym te uprawnienia są dziedziczone przez wszystkie zakresy podrzędne. Na przykład:

- Po przypisaniu roli Właściciel do użytkownika w zakresie grupy zarządzania, ten użytkownik będzie mógł zarządzać wszystkim we wszystkich subskrypcjach w tej grupie zarządzania.

- Po przypisaniu roli Czytelnik do grupy w zakresie subskrypcji członkowie tej grupy będą mogli wyświetlać wszystkie grupy zasobów i zasoby w ramach danej subskrypcji.

Jak jest wymuszana kontrola dostępu oparta na rolach platformy Azure?

Kontrola dostępu oparta na rolach platformy Azure jest wymuszana dla każdej zainicjowanej akcji, która dotyczy zasobu platformy Azure i która przechodzi przez usługę Azure Resource Manager. Resource Manager to usługa do zarządzania, która zapewnia sposób organizowania i zabezpieczania zasobów w chmurze.

Dostęp do usługi Resource Manager można uzyskać z poziomu witryny Azure Portal, usługi Azure Cloud Shell, programu Azure PowerShell i interfejsu wiersza polecenia platformy Azure. Kontrola dostępu na podstawie ról platformy Azure nie wymusza uprawnień dostępu na poziomie aplikacji lub danych. Zabezpieczenia aplikacji muszą być obsługiwane przez aplikację.

Kontrola dostępu oparta na rolach platformy Azure używa modelu zezwalania. Po przypisaniu roli kontrola dostępu oparta na rolach platformy Azure umożliwia wykonywanie akcji w zakresie tej roli. Jeśli jedno przypisanie roli udziela uprawnień do odczytu do grupy zasobów, a inne przypisanie roli udziela uprawnień do zapisu do tej samej grupy zasobów, użytkownik będzie mieć uprawnienia zarówno do zapisu, jak i odczytu dla tej grupy zasobów.