Tworzenie i konfigurowanie usługi Front Door

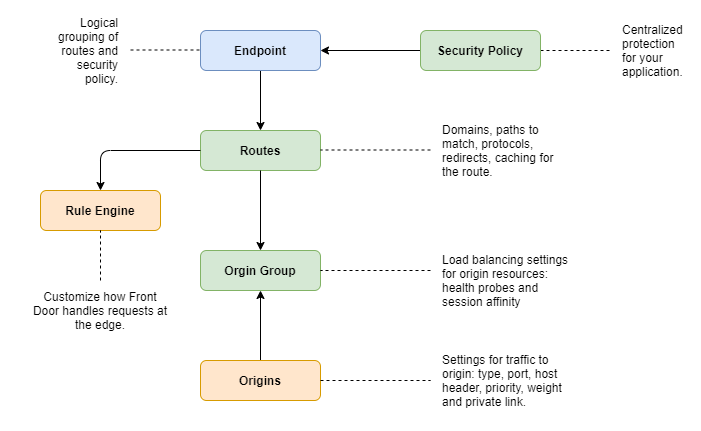

Usługa Front Door ma kilka składników, które łączą się w celu przyspieszenia żądań do aplikacji internetowych przy zachowaniu wysokiej dostępności na skalę globalną. Przyjrzyjmy się różnym składnikom tworzącym usługę Front Door i sposobom ich kierowania żądaniami użytkownika końcowego.

Punkty końcowe

Punkt końcowy to logiczne grupowanie co najmniej jednej trasy i zasad zabezpieczeń skojarzonych z domeną. Profil warstwy Standardowa lub Premium może obsługiwać więcej niż jeden punkt końcowy.

Trasy

Reguły routingu usługi Front Door określają, jak każde żądanie jest przetwarzane po dotarciu do krawędzi usługi Front Door. Trasa zawiera informacje dotyczące mapowania domen i ścieżek adresów URL do określonej grupy pochodzenia. W ramach trasy można skonfigurować protokoły używane dla żądań przekazywanych do źródła. Możesz również włączyć buforowanie w celu szybszego reagowania na często żądaną zawartość i skonfigurować zestawy reguł umożliwiające obsługę określonych typów żądań.

Źródła

Źródło to wdrożenie aplikacji, z którego usługa Azure Front Door pobiera zawartość, gdy buforowanie nie jest dostępne. Usługa Front Door obsługuje źródła hostowane zarówno na platformie Azure, lokalnie, jak i w innej chmurze. Podczas definiowania źródła należy określić typ, nazwę hosta, nagłówek hosta, walidację nazwy podmiotu certyfikatu, priorytet i wagę. Definiowanie tych pól pomaga usłudze Front Door określić, który zasób źródła najlepiej odpowiadać na żądania przychodzące.

Grupy źródeł

Grupa pochodzenia to zestaw źródeł odbierających podobny ruch dla swojej aplikacji. To logiczne grupowanie aplikacji może znajdować się w tym samym regionie lub w różnych regionach. Domyślnie żądania są wysyłane do źródeł z najniższym opóźnieniem. To zachowanie może ulec zmianie, modyfikując priorytet i wagę każdego źródła w grupie pochodzenia. Można również włączyć koligację sesji w grupie pochodzenia, aby upewnić się, że wszystkie żądania od tego samego użytkownika zostaną wysłane do tego samego zasobu źródła.

Aparat reguł

Zestaw reguł to dostosowany aparat reguł, który grupuje kombinację reguł w jeden zestaw. Zestaw reguł może być skojarzony z wieloma trasami. Te reguły są przetwarzane na brzegu usługi Front Door przed przekazaniem żądań do źródła. Pojedyncza reguła może mieć maksymalnie 10 warunków dopasowania i 5 akcji.

Warunki dopasowania reguł

Warunki dopasowania identyfikują określony typ akcji, które powinno wykonać żądanie. Gdy w regule jest używanych wiele warunków dopasowania, są grupowane razem przy użyciu logiki AND.

W zestawie reguł można znaleźć następujący typ warunków dopasowania:

- Filtrowanie żądań na podstawie określonego adresu IP, portu lub kraju/regionu.

- Filtruj żądania według informacji nagłówka.

- Filtrowanie żądań z urządzeń przenośnych lub urządzeń stacjonarnych.

- Filtrowanie żądań z nazwy pliku żądania i rozszerzenia pliku.

- Filtruj żądania według nazwy hosta, protokołu TLS, adresu URL żądania, protokołu, ścieżki, ciągu zapytania, post args i innych wartości.

Akcje reguł

Akcja to zachowanie zastosowane do typu żądania, gdy pasuje do warunków dopasowania. Poniżej przedstawiono akcje, które można obecnie wykonać po dopasowaniu żądania do warunku:

- Przesłonięcia konfiguracji trasy — aby zastąpić grupę pochodzenia lub konfigurację buforowania do użycia dla żądania.

- Zmodyfikuj nagłówek żądania — aby dołączyć, zastąpić lub usunąć wartość nagłówka w żądaniu wysłanym do źródła.

- Zmodyfikuj nagłówek odpowiedzi — aby dołączyć, zastąpić lub usunąć wartość nagłówka w odpowiedzi przed odesłaniem do klienta.

- Przekierowanie adresu URL — w celu przekierowania klientów do innego adresu URL. Usługa Front Door wysyła odpowiedź.

- Ponowne zapisywanie adresu URL — aby przepisać ścieżkę żądania wysyłanego do źródła.

Zasady zabezpieczeń

Usługa Front Door obsługuje zasady i reguły zapory aplikacji internetowej. Zasady zabezpieczeń w profilu usługi Front Door zawierają wiele zasad zapory aplikacji internetowej, które mogą być używane dla różnych domen w profilu. Reguły zapory aplikacji internetowej chronią usługę internetową przed typowymi programami wykorzystującymi luki i lukami w zabezpieczeniach, takimi jak wstrzyknięcia kodu SQL, wykonywanie skryptów między witrynami, ataki w języku Java i wiele innych. Następujące funkcje są obecnie obsługiwane przez zaporę aplikacji internetowej w usłudze Front Door:

- Ustawienia zasad — umożliwia kontrolowanie dostępu do aplikacji internetowych przy użyciu zestawu reguł niestandardowych i zarządzanych.

- Zarządzanie regułami — umożliwia łatwe wdrażanie ochrony przed typowym zestawem zagrożeń bezpieczeństwa. Ponieważ platforma Azure zarządza zestawami reguł, reguły są aktualizowane zgodnie z potrzebami w celu ochrony przed nowymi podpisami ataków.

- Reguły niestandardowe — umożliwia kontrolowanie dostępu do aplikacji internetowych na podstawie zdefiniowanych warunków. Niestandardowa reguła zapory aplikacji internetowej składa się z numeru priorytetu, typu reguły, warunków dopasowania i akcji.

- Lista wykluczeń — umożliwia pominięcie niektórych atrybutów żądania z oceny zapory aplikacji internetowej i umożliwienie przetwarzania pozostałej części żądania w zwykły sposób.

- Filtrowanie geograficzne — umożliwia ograniczenie dostępu do aplikacji internetowej według krajów/regionów.

- Ochrona botów — udostępnia reguły botów umożliwiające identyfikowanie dobrych botów i ochronę przed złymi botami.

- Ograniczenie adresu IP — umożliwia kontrolowanie dostępu do aplikacji internetowych przez określenie listy adresów IP lub zakresów adresów IP.

- Ograniczanie szybkości — niestandardowa reguła limitu szybkości kontroluje dostęp na podstawie pasujących warunków i szybkości żądań przychodzących.

- Dostrajanie — umożliwia dostosowanie reguł zapory aplikacji internetowej do wymagań aplikacji i organizacji zapory aplikacji internetowej. Dostrajanie funkcji, które można zobaczyć, to definiowanie wykluczeń reguł, tworzenie reguł niestandardowych i wyłączanie reguł.

- Monitorowanie i rejestrowanie — monitorowanie i rejestrowanie jest udostępniane za pośrednictwem integracji z dziennikami usług Azure Monitor i Azure Monitor.

Warstwy usługi Front Door

Usługa Front Door ma trzy warstwy, Klasyczne, Standardowe i Premium. Każda warstwa obsługuje wiele funkcji i optymalizacji, których można użyć. Warstwa Standardowa jest zoptymalizowana pod kątem dostarczania zawartości, podczas gdy warstwa Premium jest zoptymalizowana pod kątem zabezpieczeń. Poniższa tabela zawiera pełną listę funkcji pomocy technicznej dla każdej warstwy.

Porównanie funkcji między warstwami

| Funkcje i optymalizacja | Standardowa (Standard) | Premium | Klasyczny |

|---|---|---|---|

| Dostarczanie plików statycznych | Tak | Tak | Tak |

| Dostarczanie witryny dynamicznej | Tak | Tak | Tak |

| Niestandardowe domeny | Tak — weryfikacja domeny opartej na rekordzie TXT DNS | Tak — weryfikacja domeny opartej na rekordzie TXT DNS | Tak — walidacja oparta na CNAME |

| Zarządzanie pamięcią podręczną (przeczyszczanie, reguły i kompresja) | Tak | Tak | Tak |

| Równoważenie obciążenia źródła | Tak | Tak | Tak |

| Routing oparty na ścieżkach | Tak | Tak | Tak |

| Aparat reguł | Tak | Tak | Tak |

| Zmienna serwera | Tak | Tak | Nie. |

| Wyrażenie regularne w aucie reguł | Tak | Tak | Nie. |

| Rozwinięte metryki | Tak | Tak | Nie. |

| Zaawansowane analizy/wbudowane raporty | Tak | Tak — zawiera raport zapory aplikacji internetowej | Nie. |

| Nieprzetworzone dzienniki — dzienniki dostępu i dzienniki zapory aplikacji internetowej | Tak | Tak | Tak |

| Dziennik sondy kondycji | Tak | Tak | Nie. |

| Niestandardowe reguły zapory aplikacji internetowej (WAF) | Tak | Tak | Tak |

| Zestaw reguł zarządzanych przez firmę Microsoft | Nie. | Tak | Tak — tylko domyślny zestaw reguł 1.1 lub nowszy |

| Ochrona przed botami | Nie. | Tak | Nie. |

| Obsługa łącza prywatnego | Nie. | Tak | Nie. |

| Uproszczona cena (podstawowa + użycie) | Tak | Tak | Nie. |

| Integracja z usługą Azure Policy | Tak | Tak | Nie. |

| Integracja porad platformy Azure | Tak | Tak | Nie. |

Tworzenie i konfigurowanie profilu

Usługę Front Door można utworzyć i skonfigurować przy użyciu witryny Azure Portal, programu Azure PowerShell lub interfejsu wiersza polecenia platformy Azure. W przypadku interfejsu wiersza polecenia platformy az afd profile create Azure użyj polecenia , aby utworzyć nowy profil. Jeśli wolisz program Azure PowerShell, możesz użyć New-AzFrontDoor polecenia cmdlet . Większość operacji można wykonać z poziomu menedżera usługi Front Door przy użyciu witryny Azure Portal.

Utwórzmy i skonfigurujmy profil usługi Front Door dla witryn internetowych działu pojazdów samochodowych, które zostały wcześniej wdrożone.