Informacje na temat zabezpieczeń punktu końcowego

Usługa Microsoft Intune zapewnia natywną integrację z mechanizmami kontroli zabezpieczeń opartymi na chmurze i dostępem warunkowym opartym na ryzyku dla aplikacji i danych, co zapewnia inteligentne i ujednolicone zabezpieczenia punktów końcowych.

Inteligentne zabezpieczenia

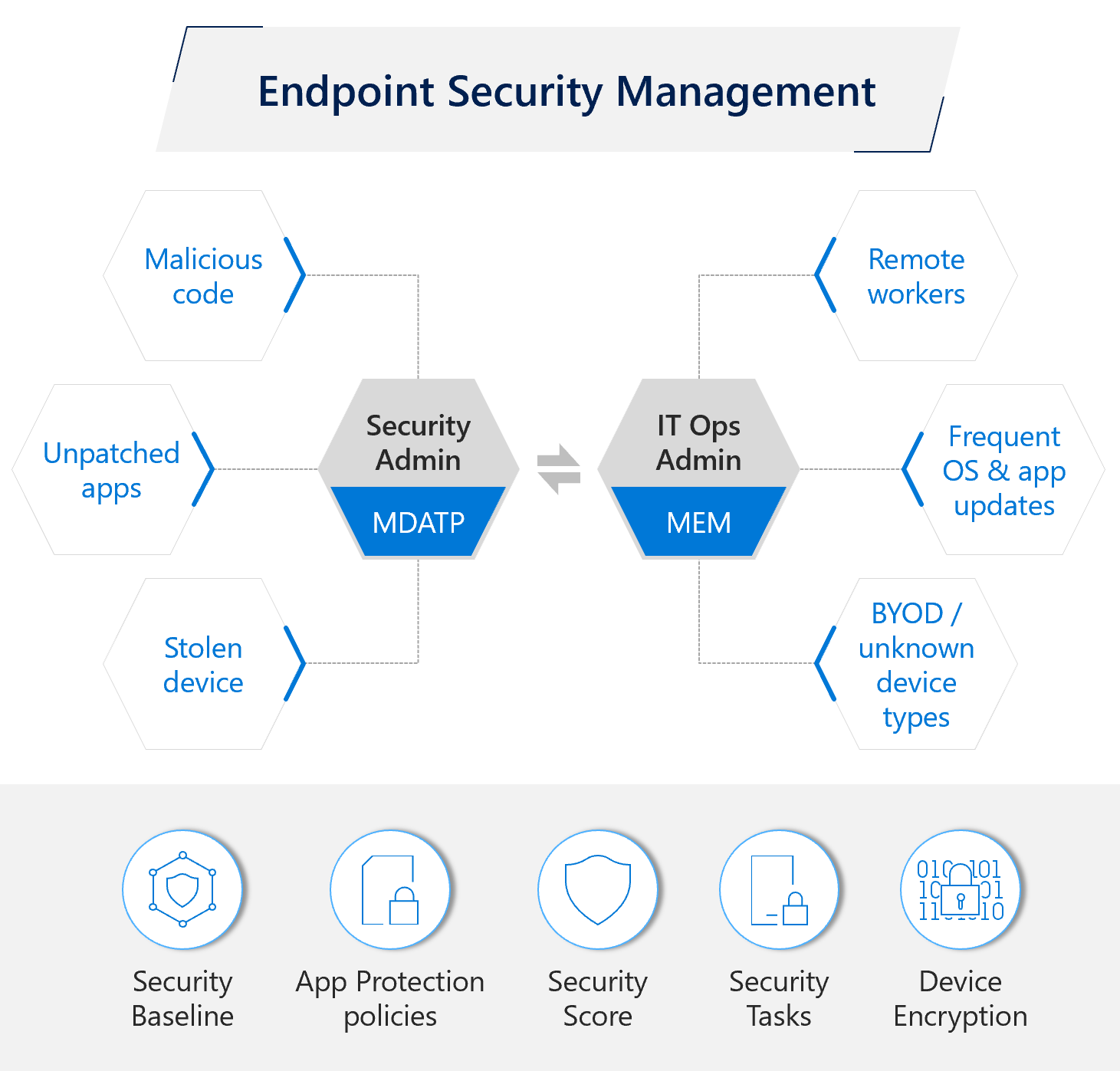

Usługa Intune umożliwia unikatowy zestaw funkcji upraszczających zarządzanie zabezpieczeniami punktów końcowych, w tym:

- Punkty odniesienia zabezpieczeń: upraszczanie migracji do ustawień zasad przy użyciu punktów odniesienia zabezpieczeń. Punkty odniesienia zabezpieczeń to wstępnie skonfigurowane grupy ustawień systemu Windows, które ułatwiają stosowanie znanej grupy ustawień i wartości domyślnych, które zalecamy. Podczas tworzenia profilu punktu odniesienia zabezpieczeń w usłudze Intune tworzysz szablon składający się z wielu profilów konfiguracji urządzeń.

- Zarządzanie funkcją BitLocker: nowoczesne zarządzanie szyfrowaniem oparte na funkcji BitLocker. Funkcja BitLocker to funkcja ochrony danych zintegrowana z systemem operacyjnym Windows 10/11. Dotyczy to zagrożeń kradzieży lub ujawnienia danych z utraconych, skradzionych lub niewłaściwie zlikwidowanych komputerów.

- Zaawansowana ochrona przed zagrożeniami: zaawansowana ochrona przed zagrożeniami w usłudze Microsoft Defender (Microsoft Defender ATP) wraz ze swoimi partnerami dla systemów iOS i Android zapewnia kompleksowe rozwiązanie usługi Mobile Threat Defense.

- Wskaźnik bezpieczeństwa: wskaźnik bezpieczeństwa pomaga ocenić stan zabezpieczeń obciążenia, zalecając priorytetową listę luk w zabezpieczeniach na potrzeby korygowania.

- Windows Hello dla firm: Usługa Windows Hello jest uwierzytelnianiem bez hasła dla systemu Windows 10/11.

Na poniższej ilustracji przedstawiono narzędzia do zarządzania zabezpieczeniami punktów końcowych oraz zagrożenia i obawy dotyczące zabezpieczeń punktu końcowego:

Ujednolicone zabezpieczenia

Dostęp do zasobów firmy można bezpiecznie uzyskać za pomocą zasad ciągłej oceny i zasad opartych na intencjach za pomocą kontroli aplikacji dostępu warunkowego obsługiwanej przez identyfikator Entra firmy Microsoft i natywnie zintegrowanej w usłudze Microsoft Intune. Ujednolicone zarządzanie zabezpieczeniami za pomocą usługi Microsoft Defender dla usługi Intune umożliwia szybkie, automatyczne korygowanie luk w zabezpieczeniach aplikacji.

Usługa Microsoft Intune pomaga zapewnić wieloplatformowe mechanizmy kontroli urządzeń, aby ułatwić zarządzanie strategią punktu końcowego Zero Trust, która obejmuje:

-

Zgodność i ryzyko punktu końcowego:

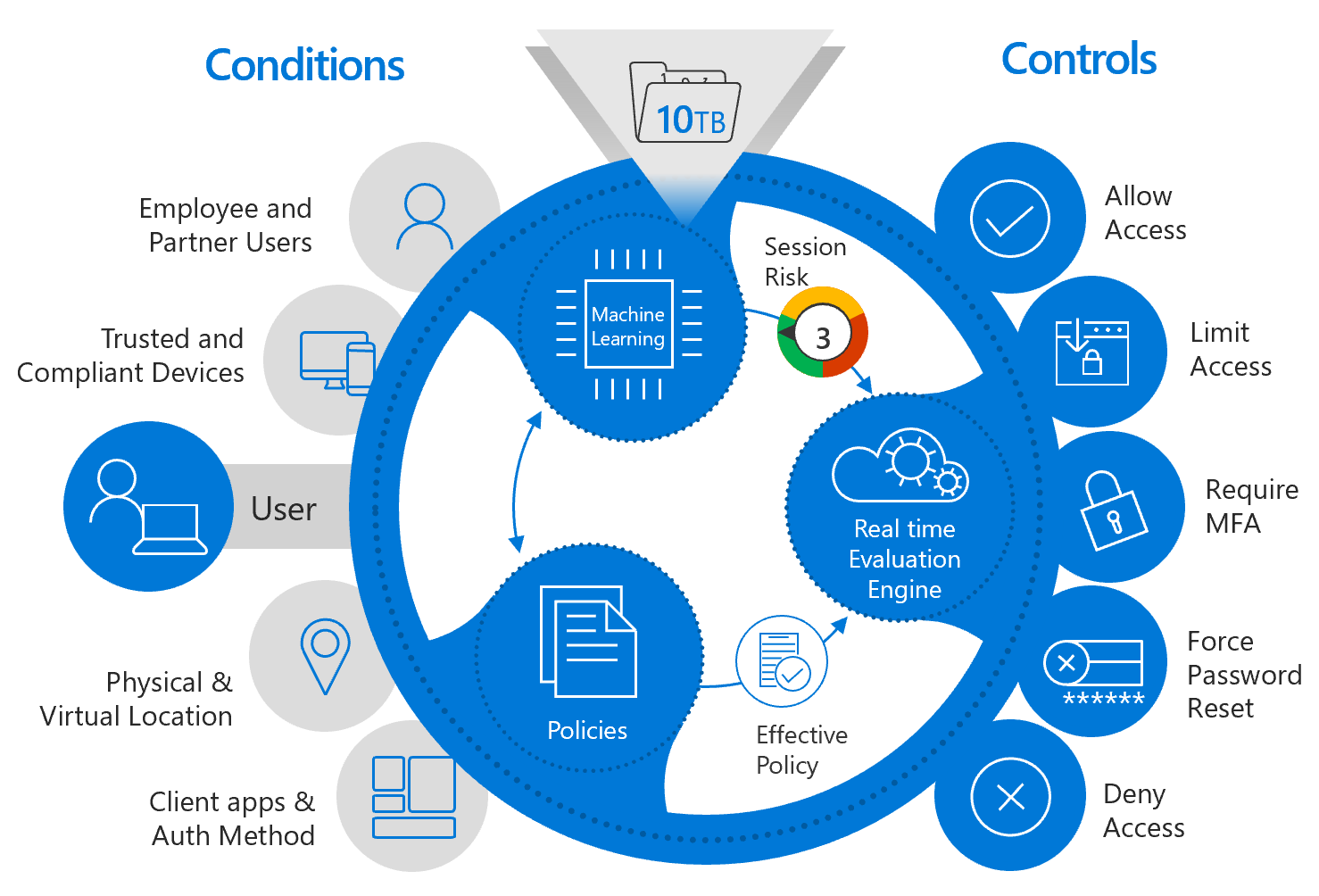

- Dostosowanie w czasie rzeczywistym do zmian w kondycji urządzenia.

- Użyj chmury platformy Microsoft 365, aby ocenić ryzyko.

- Określanie ryzyka obliczonego na podstawie zaawansowanej technologii Microsoft Machine Learning.

-

Dostęp warunkowy:

- Definiowanie zasad kontekstowych na poziomie użytkownika, urządzenia i aplikacji.

- Ocena zgodności wymuszanych przez identyfikator Entra firmy Microsoft w celu zapewnienia dostępu warunkowego.

-

Zasady ochrony aplikacji:

- Ochrona aplikacji i danych usługi Office 365 na urządzeniach niezarządzanych.

- Rozszerzanie zabezpieczeń platformy natywnej w celu spełnienia wszystkich przypadków użycia

- Sygnały dotyczące ryzyka i zgodności innych firm

Na poniższej ilustracji przedstawiono międzyplatformowe mechanizmy kontroli urządzeń ułatwiające zapewnienie zaufania oraz warunki, które muszą pozostać w zgodności: