Aprowizowanie hostów chronionych w programie VMM

W tym artykule opisano sposób wdrażania chronionych hostów funkcji Hyper-V w sieci szkieletowej obliczeniowej programu System Center Virtual Machine Manager (VMM). Dowiedz się więcej o chronionej sieci szkieletowej.

Istnieje kilka sposobów konfigurowania chronionych hostów funkcji Hyper-V w sieci szkieletowej programu VMM.

- Skonfiguruj istniejącego hosta jako hosta chronionego: możesz skonfigurować istniejącego hosta do uruchamiania chronionych maszyn wirtualnych.

- Dodawanie lub aprowizowanie nowego hosta chronionego: ten host może być następujący:

- Istniejący komputer z systemem Windows Server (z rolą funkcji Hyper-V lub bez tej roli)

- Komputer bez systemu operacyjnego

Hosty chronione są konfigurowane w sieci szkieletowej programu VMM w następujący sposób:

Konfigurowanie globalnych ustawień usługi HGS: program VMM łączy wszystkie chronione hosty z tym samym serwerem usługi Ochrona hosta (HGS), dzięki czemu można pomyślnie migrować maszyny wirtualne z osłoną między hostami. Należy określić globalne ustawienia usługi HGS, które mają zastosowanie do wszystkich chronionych hostów, i można określić ustawienia specyficzne dla hosta, które zastępują ustawienia globalne. Są to następujące ustawienia:

- Adres URL zaświadczania: adres URL używany przez hosta do łączenia się z usługą zaświadczania HGS. Ta usługa autoryzuje hosta do uruchamiania chronionych maszyn wirtualnych.

- Adres URL serwera ochrony kluczy: adres URL używany przez hosta do pobrania klucza wymaganego do odszyfrowania maszyn wirtualnych. Host musi przekazać zaświadczenie, aby pobrać klucze.

- Zasady integralności kodu: zasady integralności kodu ograniczają oprogramowanie, które może działać na chronionym hoście. Jeśli usługa HGS jest skonfigurowana do używania zaświadczania TPM, chronione hosty muszą być skonfigurowane do używania zasad integralności kodu autoryzowanych przez serwer HGS. Możesz określić lokalizację zasad integralności kodu w programie VMM i wdrożyć je na hostach. Jest to opcjonalne i nie jest wymagane do zarządzania chronioną siecią szkieletową.

- Wirtualny dysk twardy pomocnika osłony maszyn wirtualnych: specjalnie przygotowany wirtualny dysk twardy używany do konwertowania istniejących maszyn wirtualnych na maszyny wirtualne z osłoną. To ustawienie należy skonfigurować, jeśli chcesz chronić istniejące maszyny wirtualne.

Konfigurowanie chmury: jeśli chroniony host zostanie uwzględniony w chmurze programu VMM, musisz włączyć chmurę do obsługi chronionych maszyn wirtualnych.

Przed rozpoczęciem

Przed kontynuowaniem upewnij się, że usługa Ochrona hosta została wdrożona i skonfigurowana. Dowiedz się więcej o konfigurowaniu usługi HGS w dokumentacji systemu Windows Server.

Ponadto upewnij się, że wszystkie hosty, które staną się chronionymi hostami, spełniają wymagania wstępne chronionego hosta:

- System operacyjny: Serwery hosta muszą działać w systemie Windows Server Datacenter. Zaleca się używanie serwera Server Core dla hostów chronionych.

- Rola i funkcje: Serwery hosta powinny mieć uruchomioną rolę funkcji Hyper-V i funkcję Obsługa funkcji Hyper-V Ochrona hosta. Obsługa funkcji Hyper-V Ochrona hosta umożliwia hostowi komunikowanie się z usługą HGS w celu zaświadczać o kondycji i żądać kluczy dla chronionych maszyn wirtualnych. Jeśli na hoście jest uruchomiony system Nano Server, powinien mieć zainstalowane pakiety Compute, SCVMM-Package, SCVMM-Compute, SecureStartup i ShieldedVM.

- Zaświadczenie modułu TPM: jeśli usługa HGS jest skonfigurowana do używania zaświadczania TPM, serwery hosta muszą:

- Korzystanie z interfejsu UEFI 2.3.1c i modułu TPM 2.0

- Rozruch w trybie UEFI (a nie w trybie BIOS lub starszym )

- Włączanie bezpiecznego rozruchu

- Rejestracja HGS: hosty funkcji Hyper-V muszą być zarejestrowane w usłudze HGS. Sposób ich rejestracji zależy od tego, czy usługa HGS korzysta z zaświadczania usługi AD, czy modułu TPM. Dowiedz się więcej

- Migracja na żywo: jeśli chcesz migrować na żywo chronione maszyny wirtualne, musisz wdrożyć co najmniej dwa chronione hosty.

- Domena: Hosty chronione i serwer programu VMM muszą znajdować się w tej samej domenie lub w domenach z dwukierunkowym zaufaniem.

Konfigurowanie globalnych ustawień usługi HGS

Przed dodaniem chronionych hostów do sieci szkieletowej obliczeniowej programu VMM należy skonfigurować program VMM z informacjami o usłudze HGS dla sieci szkieletowej. Ta sama usługa HGS będzie używana dla wszystkich chronionych hostów zarządzanych przez program VMM.

Uzyskaj adresy URL zaświadczania i ochrony kluczy dla sieci szkieletowej od administratora usługi HGS.

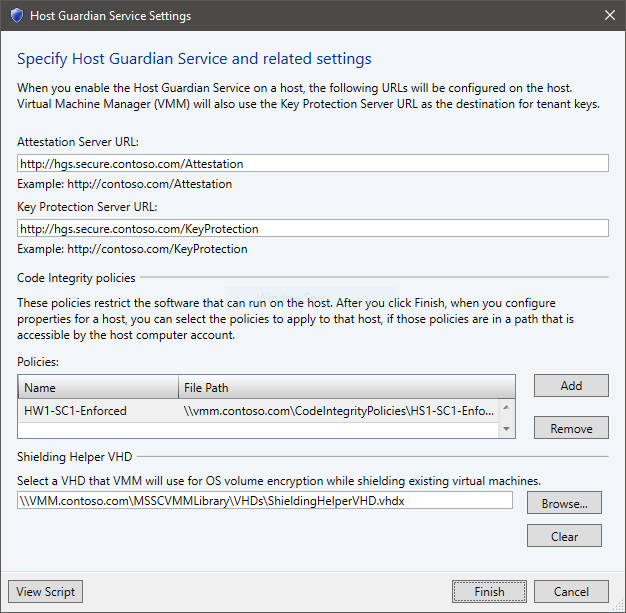

W konsoli programu VMM wybierz pozycję Ustawienia Ustawienia>ustawień usługi Ochrona hosta.

Wprowadź adresy URL zaświadczania i ochrony kluczy w odpowiednich polach. W tej chwili nie trzeba konfigurować zasad integralności kodu i sekcji wirtualnego dysku twardego pomocnika osłony maszyn wirtualnych.

Wybierz pozycję Zakończ , aby zapisać konfigurację.

Dodawanie lub aprowizowanie nowego hosta chronionego

- Dodaj hosta:

- Jeśli chcesz dodać istniejący serwer z systemem Windows Server jako chroniony host funkcji Hyper-V, dodaj go do sieci szkieletowej.

- Jeśli chcesz aprowizować hosta funkcji Hyper-V z komputera bez systemu operacyjnego, postępuj zgodnie z tymi wymaganiami wstępnymi i instrukcjami.

Uwaga

Host można wdrożyć jako chroniony podczas aprowizacji (Ustawienia systemu operacyjnego>Kreatora >dodawania zasobów Konfiguruj jako chroniony host).

- Przejdź do następnej sekcji, aby skonfigurować hosta jako hosta chronionego.

Konfigurowanie istniejącego hosta jako hosta chronionego

Aby skonfigurować istniejącego hosta funkcji Hyper-V zarządzanego przez program VMM jako hosta chronionego, wykonaj następujące kroki:

Umieść hosta w trybie konserwacji.

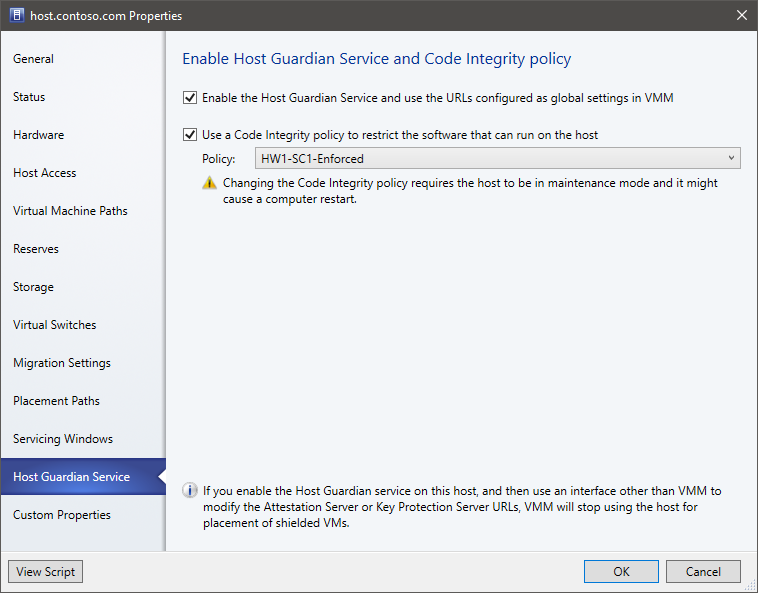

W obszarze Wszystkie hosty kliknij prawym przyciskiem myszy usługę Ochrona hosta właściwości>hosta.>

Wybierz, aby włączyć funkcję Obsługa funkcji Hyper-V Ochrona hosta i skonfigurować hosta.

Uwaga

- Globalne adresy URL serwera zaświadczania i ochrony kluczy zostaną ustawione na hoście.

- Jeśli te adresy URL są modyfikowane poza konsolą programu VMM, należy je również zaktualizować w programie VMM. Jeśli tego nie zrobisz, program VMM nie będzie umieszczać chronionych maszyn wirtualnych na hoście, dopóki adresy URL nie zostaną ponownie dopasowane. Możesz również usunąć zaznaczenie i ponownie zaznaczyć pole Włącz , aby ponownie skonfigurować hosta przy użyciu adresów URL skonfigurowanych w programie VMM.

Jeśli używasz programu VMM do zarządzania zasadami integralności kodu, możesz włączyć drugie pole wyboru i wybrać odpowiednie zasady dla systemu.

Wybierz przycisk OK , aby zaktualizować konfigurację hosta.

Wyjmij hosta z trybu konserwacji.

Program VMM sprawdza, czy host przechodzi zaświadczenie podczas dodawania go i za każdym razem, gdy stan hosta jest odświeżany. Program VMM wdraża i migruje maszyny wirtualne z osłoną tylko na hostach, które przeszły zaświadczenie. Stan zaświadczania hosta można sprawdzić w obszarze Stan>właściwości>Klienta HGS Ogólnie.

Włączanie hostów chronionych w chmurze programu VMM

Włącz chmurę do obsługi hostów chronionych:

- W konsoli programu VMM wybierz pozycję Maszyny wirtualne i chmury usług>. Kliknij prawym przyciskiem myszy nazwę >chmury Właściwości.

- W obszarze Ogólna>obsługa maszyn wirtualnych z osłoną wybierz pozycję Obsługiwane w tej chmurze prywatnej.

Zarządzanie zasadami integralności kodu i wdrażanie ich za pomocą programu VMM

W chronionych sieciach szkieletowych skonfigurowanych do korzystania z zaświadczania TPM każdy host musi być skonfigurowany przy użyciu zasad integralności kodu, które są zaufane przez usługę Ochrona hosta. Aby ułatwić zarządzanie zasadami integralności kodu, możesz opcjonalnie użyć programu VMM do wdrożenia nowych lub zaktualizowanych zasad na chronionych hostach.

Aby wdrożyć zasady integralności kodu na chronionym hoście zarządzanym przez program VMM, wykonaj następujące kroki:

- Utwórz zasady integralności kodu dla każdego hosta odwołania w środowisku. Potrzebujesz innych zasad ciągłej integracji dla każdego unikatowego sprzętu i konfiguracji oprogramowania chronionych hostów.

- Przechowuj zasady ciągłej integracji w bezpiecznym udziale plików. Konta komputerów dla każdego chronionego hosta wymagają dostępu do odczytu do udziału. Tylko zaufani administratorzy powinni mieć dostęp do zapisu.

- W konsoli programu VMM wybierz pozycję Ustawienia Ustawienia>ustawień usługi Ochrona hosta.

- W sekcji Zasady integralności kodu wybierz pozycję Dodaj i określ przyjazną nazwę oraz ścieżkę do zasad ciągłej integracji. Powtórz ten krok dla każdej unikatowej zasady ciągłej integracji. Upewnij się, że zasady zostały nazwane w sposób, który pomoże Określić, które zasady powinny być stosowane do których hostów.

- Wybierz pozycję Zakończ , aby zapisać konfigurację.

Teraz dla każdego chronionego hosta wykonaj następujące kroki, aby zastosować zasady integralności kodu:

Umieść hosta w trybie konserwacji.

W obszarze Wszystkie hosty kliknij prawym przyciskiem myszy usługę Ochrona hosta właściwości>hosta.>

Wybierz, aby włączyć opcję konfigurowania hosta przy użyciu zasad integralności kodu. Następnie wybierz odpowiednie zasady dla systemu.

Wybierz przycisk OK , aby zastosować zmianę konfiguracji. Host może ponownie uruchomić, aby zastosować nowe zasady.

Wyjmij hosta z trybu konserwacji.

Ostrzeżenie

Upewnij się, że wybrano prawidłowe zasady integralności kodu dla hosta. Jeśli do hosta zastosowano niezgodne zasady, niektóre aplikacje, sterowniki lub składniki systemu operacyjnego mogą przestać działać.

Jeśli zaktualizujesz zasady integralności kodu w udziale plików i chcesz również zaktualizować chronione hosty, możesz to zrobić, wykonując następujące czynności:

- Umieść hosta w trybie konserwacji.

- W obszarze Wszystkie hosty kliknij prawym przyciskiem myszy hosta >Zastosuj najnowsze zasady integralności kodu.

- Wyjmij hosta z trybu konserwacji.

Następne kroki

- Skonfiguruj dysk szablonu z osłoną, dysk narzędziowy i szablon maszyny wirtualnej.