Omówienie testu porównawczego zabezpieczeń w chmurze firmy Microsoft (wersja 1)

Test porównawczy zabezpieczeń w chmurze firmy Microsoft (MCSB) zawiera normatywne najlepsze rozwiązania i zalecenia ułatwiające poprawę bezpieczeństwa obciążeń, danych i usług na platformie Azure i w środowisku wielochmurowym. Ten test porównawczy koncentruje się na obszarach kontroli skoncentrowanych na chmurze z danymi wejściowymi z zestawu całościowych wskazówek dotyczących zabezpieczeń firmy Microsoft i branży, które obejmują:

- Cloud Adoption Framework: Wskazówki dotyczące zabezpieczeń, w tym strategii, ról i obowiązków, najlepszych rozwiązań dotyczących zabezpieczeń platformy Azure 10 i implementacji referencyjnej.

- Azure Well-Architected Framework: wskazówki dotyczące zabezpieczania obciążeń na platformie Azure.

- Warsztaty dyrektora ds. zabezpieczeń informacji (CISO):wskazówki dotyczące programu i strategie referencyjne w celu przyspieszenia modernizacji zabezpieczeń przy użyciu zasad Zero Trust.

- Inne standardy i ramy najlepszych rozwiązań branżowych i dostawców usług w chmurze: Przykłady to Amazon Web Services (AWS) Well-Architected Framework, Center for Internet Security (CIS) Controls, National Institute of Standards and Technology (NIST) i Payment Card Industry Data Security Standard (PCI-DSS).

Co nowego w testach porównawczych zabezpieczeń w chmurze firmy Microsoft w wersji 1

Uwaga

Test porównawczy zabezpieczeń w chmurze firmy Microsoft jest następcą testu porównawczego zabezpieczeń platformy Azure (ASB), który został przemianowany w październiku 2022 roku.

Obsługa platformy Google Cloud Platform w mcSB jest teraz dostępna jako funkcja w wersji zapoznawczej zarówno w wytycznych dotyczących testów porównawczych MCSB, jak i Microsoft Defender for Cloud.

Oto co nowego w testach porównawczych zabezpieczeń w chmurze firmy Microsoft w wersji 1:

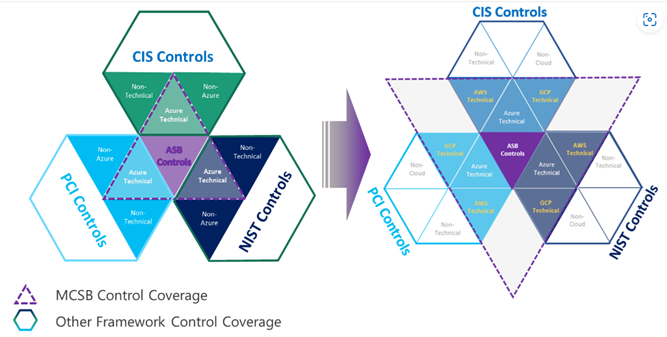

Kompleksowa struktura zabezpieczeń w wielu chmurach: Organizacje często muszą utworzyć wewnętrzny standard zabezpieczeń, aby uzgodnić mechanizmy kontroli zabezpieczeń na wielu platformach w chmurze w celu spełnienia wymagań dotyczących zabezpieczeń i zgodności dla każdego z nich. Często wymaga to, aby zespoły ds. zabezpieczeń powtarzały tę samą implementację, monitorowanie i ocenę w różnych środowiskach chmury (często w przypadku różnych standardów zgodności). Powoduje to niepotrzebne nakłady pracy, koszty i nakład pracy. Aby rozwiązać ten problem, ulepszyliśmy usługę ASB do mcSB, aby ułatwić szybką pracę z różnymi chmurami przez:

- Zapewnienie jednej struktury kontroli umożliwiającej łatwe spełnienie mechanizmów kontroli zabezpieczeń w chmurach

- Zapewnienie spójnego środowiska użytkownika do monitorowania i wymuszania testu porównawczego zabezpieczeń w wielu chmurach w usłudze Defender for Cloud

- Zachowanie zgodności ze standardami branżowymi (np. CIS, NIST, PCI)

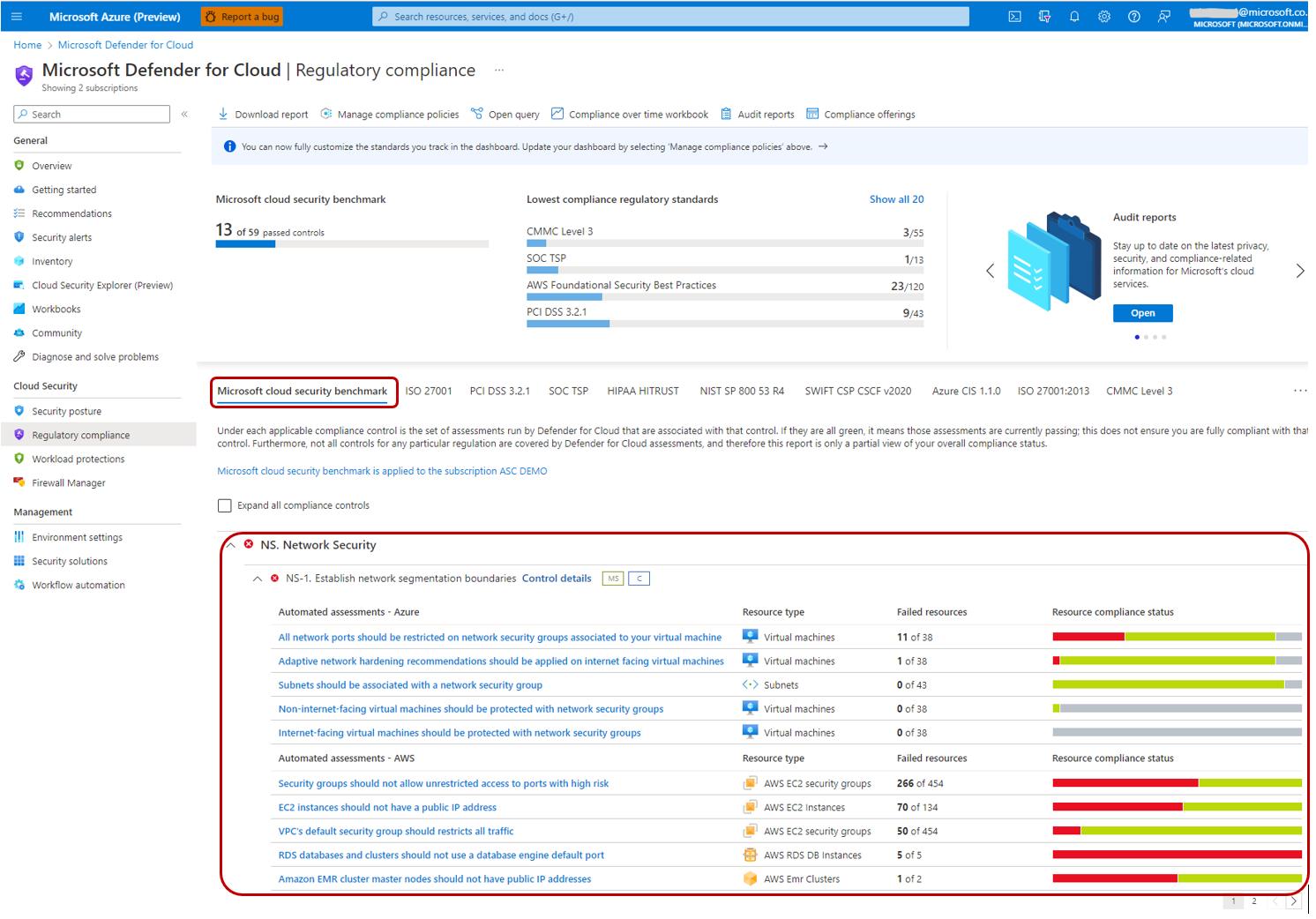

Automatyczne monitorowanie kontroli dla platformy AWS w Microsoft Defender dla chmury: możesz użyć Microsoft Defender na pulpicie nawigacyjnym zgodności z przepisami w chmurze, aby monitorować środowisko platformy AWS w środowisku MCSB tak samo jak w przypadku monitorowania środowiska platformy Azure. Opracowaliśmy około 180 kontroli platformy AWS pod kątem nowych wskazówek dotyczących zabezpieczeń platformy AWS w usłudze MCSB, co pozwala monitorować środowisko i zasoby platformy AWS w Microsoft Defender for Cloud.

Odświeżenie istniejących wytycznych i zasad zabezpieczeń platformy Azure: odświeżyliśmy również niektóre z istniejących wytycznych dotyczących zabezpieczeń i zasad zabezpieczeń platformy Azure podczas tej aktualizacji, aby móc być na bieżąco z najnowszymi funkcjami i możliwościami platformy Azure.

Formanty

| Domeny kontrolek | Opis |

|---|---|

| Zabezpieczenia sieci (NS) | Zabezpieczenia sieci obejmują mechanizmy kontroli zabezpieczania i ochrony sieci, w tym zabezpieczania sieci wirtualnych, ustanawiania połączeń prywatnych, zapobiegania i ograniczania ataków zewnętrznych oraz zabezpieczania systemu DNS. |

| Zarządzanie tożsamościami (IM) | Usługa Identity Management obejmuje mechanizmy kontroli tożsamości i dostępu przy użyciu systemów zarządzania tożsamościami i dostępem, w tym korzystanie z logowania jednokrotnego, silnych uwierzytelnień, tożsamości zarządzanych (i jednostek usługi) dla aplikacji, dostępu warunkowego i monitorowania anomalii kont. |

| Dostęp uprzywilejowany (PA) | Dostęp uprzywilejowany obejmuje mechanizmy kontroli ochrony uprzywilejowanego dostępu do dzierżawy i zasobów, w tym szereg mechanizmów kontroli w celu ochrony modelu administracyjnego, kont administracyjnych i uprzywilejowanych stacji roboczych dostępu przed celowym i nieumyślnym ryzykiem. |

| Ochrona danych (DP) | Ochrona danych obejmuje kontrolę nad ochroną danych magazynowanych, przesyłanych i za pośrednictwem autoryzowanych mechanizmów dostępu, w tym odnajdywania, klasyfikowania, ochrony i monitorowania poufnych zasobów danych przy użyciu kontroli dostępu, szyfrowania, zarządzania kluczami i zarządzania certyfikatami. |

| Zarządzanie zasobami (AM) | Zarządzanie zasobami obejmuje mechanizmy kontroli zapewniające widoczność zabezpieczeń i nadzór nad zasobami, w tym zalecenia dotyczące uprawnień dla pracowników zabezpieczeń, dostęp zabezpieczeń do spisu zasobów oraz zarządzanie zatwierdzeniami usług i zasobów (spis, śledzenie i poprawianie). |

| Rejestrowanie i wykrywanie zagrożeń (LT) | Rejestrowanie i wykrywanie zagrożeń obejmuje mechanizmy kontroli wykrywania zagrożeń w chmurze oraz włączania, zbierania i przechowywania dzienników inspekcji dla usług w chmurze, w tym włączania wykrywania, badania i procesów korygowania z mechanizmami kontroli w celu generowania alertów wysokiej jakości z natywnym wykrywaniem zagrożeń w usługach w chmurze; Obejmuje również zbieranie dzienników za pomocą usługi monitorowania w chmurze, scentralizowanie analizy zabezpieczeń za pomocą rozwiązania SIEM, synchronizacji czasu i przechowywania dzienników. |

| Reagowanie na zdarzenia (IR) | Reagowanie na zdarzenia obejmuje mechanizmy kontroli w cyklu życia reagowania na zdarzenia — przygotowywanie, wykrywanie i analizowanie, ograniczanie i działania po zdarzeniu, w tym korzystanie z usług platformy Azure (takich jak Microsoft Defender dla chmury i usługi Sentinel) i/lub innych usług w chmurze w celu zautomatyzowania procesu reagowania na zdarzenia. |

| Zarządzanie stanem i lukami w zabezpieczeniach (PV) | Stan i zarządzanie lukami w zabezpieczeniach koncentruje się na kontroli oceny i poprawy stanu zabezpieczeń w chmurze, w tym skanowania luk w zabezpieczeniach, testowania penetracyjnego i korygowania, a także śledzenia konfiguracji zabezpieczeń, raportowania i poprawiania zasobów w chmurze. |

| Zabezpieczenia punktu końcowego (ES) | Zabezpieczenia punktu końcowego obejmują mechanizmy kontroli wykrywania i reagowania na punkty końcowe, w tym korzystanie z wykrywania i reagowania na punkty końcowe w środowiskach w chmurze oraz usługi ochrony przed złośliwym oprogramowaniem. |

| Tworzenie kopii zapasowych i odzyskiwanie (BR) | Tworzenie kopii zapasowych i odzyskiwanie obejmuje kontrolki w celu zapewnienia, że kopie zapasowe danych i konfiguracji w różnych warstwach usług są wykonywane, weryfikowane i chronione. |

| Zabezpieczenia DevOps (DS) | Usługa DevOps Security obejmuje mechanizmy kontroli związane z inżynierią zabezpieczeń i operacjami w procesach DevOps, w tym wdrażanie krytycznych kontroli zabezpieczeń (takich jak statyczne testowanie zabezpieczeń aplikacji, zarządzanie lukami w zabezpieczeniach) przed fazą wdrażania w celu zapewnienia bezpieczeństwa w całym procesie DevOps; zawiera również typowe tematy, takie jak modelowanie zagrożeń i zabezpieczenia dostarczania oprogramowania. |

| Ład i strategia (GS) | Ład i strategia zawierają wskazówki dotyczące zapewnienia spójnej strategii zabezpieczeń oraz udokumentowanego podejścia do zapewniania ładu w celu kierowania i utrzymania zapewnienia bezpieczeństwa, w tym ustanawiania ról i obowiązków dla różnych funkcji zabezpieczeń w chmurze, ujednoliconej strategii technicznej oraz wspierania zasad i standardów. |

Rekomendacje w testach porównawczych zabezpieczeń w chmurze firmy Microsoft

Każde zalecenie zawiera następujące informacje:

- IDENTYFIKATOR: Identyfikator testu porównawczego, który odpowiada rekomendacji.

- Kontrolki CIS w wersji 8: kontrolki CIS w wersji 8 odpowiadające rekomendacji.

- Kontrolki CIS w wersji 7.1: kontrolki CIS w wersji 7.1 odpowiadające rekomendacji (niedostępne w internecie ze względu na przyczynę formatowania).

- Identyfikatory PCI-DSS w wersji 3.2.1: kontrolki PCI-DSS v3.2.1 odpowiadające rekomendacji.

- Identyfikatory NIST SP 800-53 r4: NIST SP 800-53 r4 (umiarkowane i wysokie) odpowiadają tym zaleceniem.

- Zasada zabezpieczeń: Zalecenie koncentrowało się na "co", wyjaśniając kontrolę na poziomie niezależnie od technologii.

- Wskazówki dotyczące platformy Azure: zalecenie koncentruje się na "sposobie", wyjaśniając podstawowe funkcje techniczne i implementację platformy Azure.

- Wskazówki dotyczące platformy AWS: zalecenie koncentruje się na "sposobie", wyjaśniając funkcje techniczne i podstawy implementacji platformy AWS.

- Implementacja i dodatkowy kontekst: szczegóły implementacji i inny odpowiedni kontekst, który łączy się z artykułami dotyczącymi oferty usług Azure i AWS.

- Osoby biorące udział w zabezpieczeniach klientów: funkcje zabezpieczeń w organizacji klienta, które mogą być odpowiedzialne, odpowiedzialne lub konsultowane z odpowiednią kontrolą. Może się to różnić od organizacji w zależności od struktury organizacji zabezpieczeń firmy oraz ról i obowiązków skonfigurowanych związanych z zabezpieczeniami platformy Azure.

Mapowania kontrolek między mcSB i branżowymi testami porównawczymi (takimi jak CIS, NIST i PCI) wskazują tylko, że określoną funkcję platformy Azure można użyć do pełnego lub częściowego rozwiązania wymagań kontrolnych zdefiniowanych w tych testach porównawczych branżowych. Należy pamiętać, że taka implementacja niekoniecznie przekłada się na pełną zgodność odpowiednich kontroli w tych branżowych testach porównawczych.

Zachęcamy do twoich szczegółowych opinii i aktywnego udziału w testach porównawczych zabezpieczeń w chmurze firmy Microsoft. Jeśli chcesz podać bezpośrednie dane wejściowe, wyślij nam wiadomość e-mail na adres benchmarkfeedback@microsoft.com.

Pobierz

Możesz pobrać kopię testu porównawczego i punktu odniesienia w trybie offline w formacie arkusza kalkulacyjnego.

Następne kroki

- Zobacz pierwszą kontrolę zabezpieczeń: zabezpieczenia sieci

- Przeczytaj wprowadzenie do testu porównawczego zabezpieczeń w chmurze firmy Microsoft

- Poznaj podstawy zabezpieczeń platformy Azure