Omówienie

Zarządzanie stopniem zagrożenia bezpieczeństwa przez firmę Microsoft konsoliduje dane dotyczące stanu zabezpieczeń ze wszystkich zasobów cyfrowych, umożliwiając mapowanie obszaru ataków i skoncentrowanie wysiłków w zakresie bezpieczeństwa na obszarach o największym ryzyku. Dane z produktów microsoft security, takich jak Ochrona punktu końcowego w usłudze Microsoft Defender, Microsoft Defender for Identity, Microsoft Defender for Cloud, Tożsamość Microsoft Entra, i inne są automatycznie pozyskiwane i konsolidowane w ramach zarządzania ekspozycją. Możesz jeszcze bardziej wzbogacić i rozszerzyć te dane, łącząc się z zakresem zewnętrznych źródeł danych.

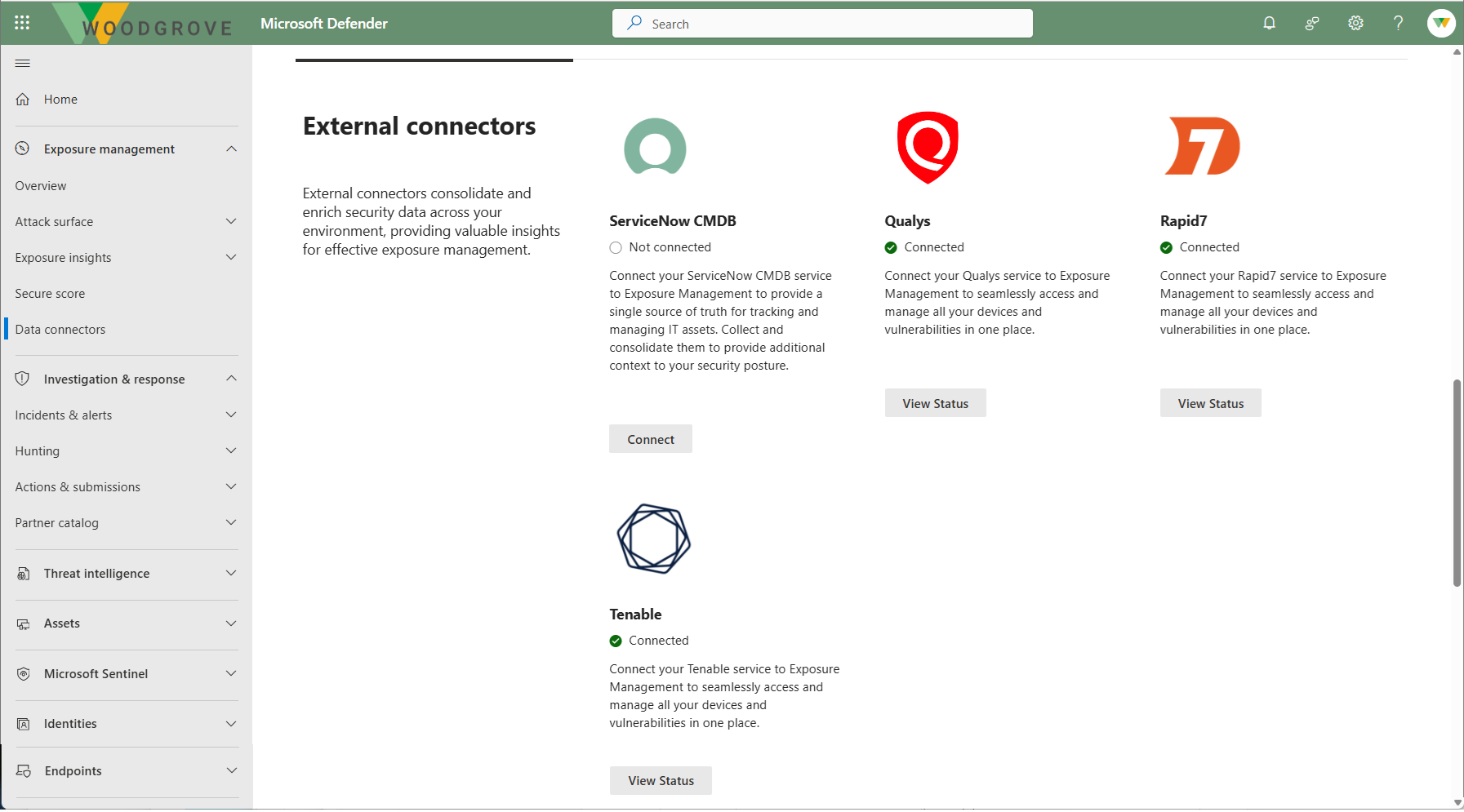

Aby zapewnić pokrycie wszystkich zasobów i sygnałów bezpieczeństwa oraz pomóc w ustaleniu kompleksowego, pojedynczego źródła prawdy dla zasobów, usługa Exposure Management udostępnia łączniki danych, które pozyskują dane z innych produktów do zarządzania zabezpieczeniami lub zasobami wdrożonych w danym środowisku.

Korzyści obejmują:

- Znormalizowane w grafie ekspozycji

- Zwiększanie spisu urządzeń

- Mapowanie relacji

- Ujawnianie nowych ścieżek ataku

- Zapewnianie kompleksowej widoczności powierzchni ataków

- Uwzględnianie krytyczności zasobu

- Wzbogacanie kontekstu o aplikację biznesową lub przynależność operacyjną

- Wizualizowanie za pomocą narzędzia Mapa ataków

- Eksplorowanie przy użyciu zaawansowanych zapytań wyszukiwania zagrożeń za pośrednictwem języka KQL

Obsługa rozwiązań zewnętrznych pomaga jeszcze bardziej usprawnić, zintegrować i zorganizować ochronę innych dostawców zabezpieczeń za pomocą rozwiązania Exposure Management. Dzięki temu zespoły ds. zabezpieczeń mogą efektywnie zarządzać swoją postawą i narażeniem na ataki na całej powierzchni ataku.

Łączniki danych w Zarządzanie stopniem zagrożenia bezpieczeństwa przez firmę Microsoft są obecnie w publicznej wersji zapoznawczej.

Ważna

Niektóre informacje zawarte w tym artykule odnoszą się do wersji wstępnej produktu, który może zostać znacznie zmodyfikowany do czasu wydania wersji komercyjnej. Firma Microsoft nie udziela żadnych gwarancji, wyrażonych ani dorozumianych, w odniesieniu do informacji podanych tutaj.

Uwaga

W fazie zapoznawczej korzystanie z funkcji łączników danych jest bezpłatne. Gdy łączniki danych staną się ogólnie dostępne, dla każdego łącznika danych spoza firmy Microsoft będzie naliczony koszt oparty na użyciu na podstawie liczby zasobów pobranych z połączonego narzędzia zabezpieczeń. Opłata będzie naliczona zgodnie z ilością pozyskiwanych zasobów rozliczanych, gdzie elementem rozliczanym jest dowolny zasób (urządzenie, kontener, tożsamość, aplikacja), na którym dane są zgłaszane z tego łącznika. Każdy łącznik będzie miał jasno zdefiniowane odpowiednie zasoby i wskazówki dotyczące sposobu określania liczb. Ceny zostaną ogłoszone przed rozpoczęciem rozliczeń łączników zewnętrznych w ogólnodostępnej wersji.