Konfigurowanie laboratorium do nauczania etycznej klasy hacking przy użyciu usługi Azure Lab Services

Ważne

Usługa Azure Lab Services zostanie wycofana 28 czerwca 2027 r. Aby uzyskać więcej informacji, zobacz przewodnik po wycofaniu.

W tym artykule pokazano, jak skonfigurować klasę, która koncentruje się na stronie kryminalistycznej etycznego hackingu w usłudze Azure Lab Services. W etycznych zajęciach hakerskich uczniowie mogą uczyć się nowoczesnych technik obrony przed lukami w zabezpieczeniach. Testy penetracyjne— praktyka, z jaką korzysta społeczność etycznych hakerów, występuje, gdy ktoś próbuje uzyskać dostęp do systemu lub sieci w celu wykazania luk w zabezpieczeniach, które może wykorzystać złośliwy atakujący.

Każdy student otrzymuje maszynę wirtualną hosta z systemem Windows, która ma dwie zagnieżdżone maszyny wirtualne: jedną maszynę wirtualną z obrazem Metasploitable3 i drugą maszyną wirtualną z obrazem Kali Linux. Użyj maszyny wirtualnej Metasploitable, aby wypróbować zadania eksploatacyjne. Maszyna wirtualna Kali zapewnia dostęp do narzędzi potrzebnych do uruchamiania zadań kryminalistycznych.

Wymagania wstępne

- Aby skonfigurować to laboratorium, musisz mieć dostęp do subskrypcji platformy Azure. Porozmawiaj z administratorem organizacji, aby sprawdzić, czy możesz uzyskać dostęp do istniejącej subskrypcji platformy Azure. Jeśli nie masz subskrypcji platformy Azure, przed rozpoczęciem utwórz bezpłatne konto.

- Po utworzeniu subskrypcji platformy Azure możesz utworzyć plan laboratorium w usłudze Azure Lab Services. Aby uzyskać więcej informacji na temat tworzenia nowego planu laboratorium, zobacz Szybki start: konfigurowanie zasobów w celu tworzenia laboratoriów. Możesz również użyć istniejącego planu laboratorium.

Konfigurowanie laboratorium

Aby uzyskać instrukcje dotyczące tworzenia laboratorium, zobacz Samouczek: konfigurowanie laboratorium. Podczas tworzenia laboratorium użyj następujących ustawień.

| Ustawienia laboratorium | Wartość |

|---|---|

| Rozmiar maszyny wirtualnej | Średnia (wirtualizacja zagnieżdżona) |

| Obraz maszyny wirtualnej | Windows 11 |

Uwaga

Ten artykuł odwołuje się do funkcji dostępnych w planach laboratorium, które zastąpiły konta laboratorium.

Konfigurowanie szablonu

Po utworzeniu laboratorium utwórz maszynę wirtualną szablonu opartą na wybranym rozmiarze i obrazie maszyny wirtualnej. Skonfiguruj maszynę wirtualną szablonu ze wszystkimi elementami, które mają być udostępniane uczniom tej klasy. Aby uzyskać więcej informacji, zobacz Tworzenie szablonu i zarządzanie nim w usłudze Azure Lab Services.

Aby skonfigurować maszynę wirtualną szablonu, wykonaj następujące zadania:

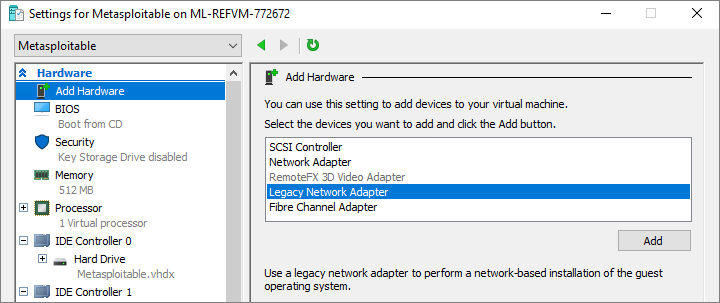

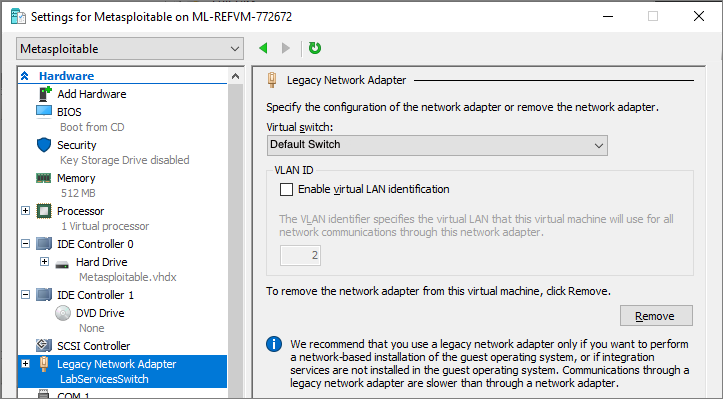

- Skonfiguruj maszynę do wirtualizacji zagnieżdżonej. Włącz wszystkie odpowiednie funkcje systemu Windows, takie jak Funkcja Hyper-V.

- Skonfiguruj obraz Kali Linux. Kali to dystrybucja systemu Linux obejmująca narzędzia do testowania penetracyjnego i inspekcji zabezpieczeń.

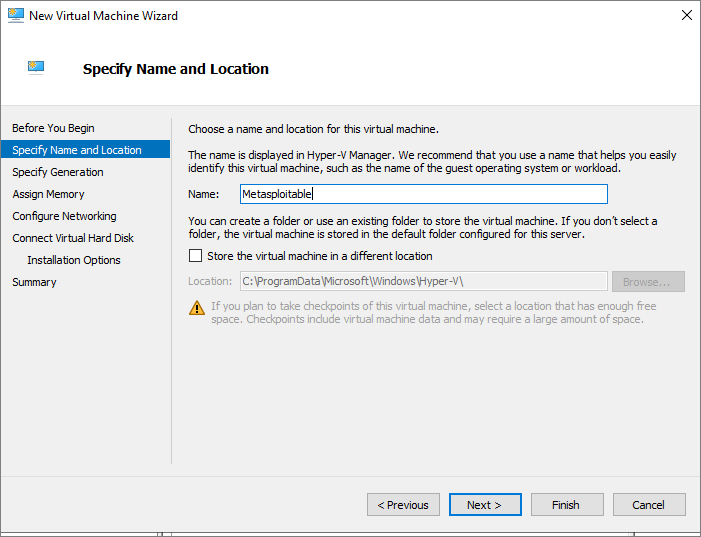

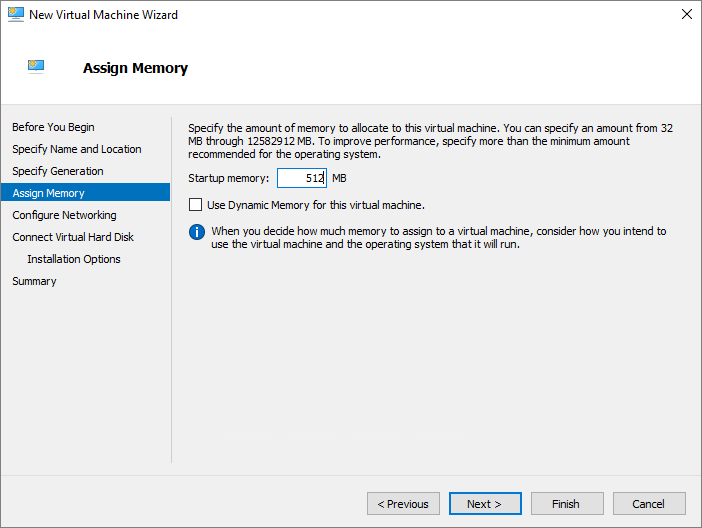

- Skonfiguruj obraz Metasploitable. W tym przykładzie użyj obrazu Metasploitable3 . Ten obraz jest tworzony w celu posiadania luk w zabezpieczeniach.

Ważne

Usługa Azure Lab Services zostanie wycofana 28 czerwca 2027 r. Aby uzyskać więcej informacji, zobacz przewodnik po wycofaniu.

Przygotowywanie maszyny szablonu do wirtualizacji zagnieżdżonej

Uruchom program PowerShell w trybie administratora . Uruchom te polecenia.

Invoke-WebRequest 'https://aka.ms/azlabs/scripts/hyperV-powershell' -Outfile SetupForNestedVirtualization.ps1 .\SetupForNestedVirtualization.ps1

Uwaga

Skrypt może wymagać ponownego uruchomienia maszyny. Postępuj zgodnie z instrukcjami skryptu i ponownie uruchom skrypt, dopóki skrypt nie zostanie wyświetlony w danych wyjściowych.

Konfigurowanie zagnieżdżonych obrazów maszyn wirtualnych

Kali to dystrybucja systemu Linux obejmująca narzędzia do testowania penetracyjnego i inspekcji zabezpieczeń.

Obraz Rapid7 Metasploitable jest obrazem specjalnie skonfigurowanym z lukami w zabezpieczeniach. Użyj tego obrazu, aby przetestować i znaleźć problemy. Poniższe instrukcje pokazują, jak skonfigurować określony obraz Metasploitable. Jeśli potrzebujesz nowszej wersji narzędzia Metasploitable, zobacz https://github.com/rapid7/metasploitable3.

Aby zainstalować narzędzie Kali Linux i Metasploitable na maszynie wirtualnej szablonu, uruchom następujące polecenie:

Invoke-WebRequest ' https://aka.ms/azlabs/scripts/EthicalHacking-powershell' -Outfile Setup-EthicalHacking.ps1 .\Setup-EthicalHacking.ps1 -SwitchName 'Default Switch'

Szablon jest teraz aktualizowany i zawiera zagnieżdżone obrazy maszyn wirtualnych potrzebne do etycznego testowania penetracyjnego: obraz z narzędziami do testowania penetracyjnego oraz inny obraz z lukami w zabezpieczeniach w celu odnalezienia. Teraz możesz opublikować maszynę wirtualną szablonu w klasie .

Powiązana zawartość

W tym artykule wykonaliśmy kroki tworzenia laboratorium na potrzeby etycznej klasy hakerskiej. Maszyna wirtualna laboratorium zawiera dwie zagnieżdżone maszyny wirtualne do przećwiczonego testowania.

Obraz szablonu można teraz opublikować w laboratorium. Aby uzyskać więcej informacji, zobacz Publikowanie maszyny wirtualnej szablonu.

Podczas konfigurowania laboratorium zapoznaj się z następującymi artykułami: