Zgodność z przepisami i prywatność danych

Firma Microsoft ma wyższy poziom zaufania, przejrzystości i zgodności z ustalonymi normami oraz zapewnić zgodność z przepisami. Szeroki zestaw produktów i usług w chmurze firmy Microsoft został opracowany z myślą o tym, aby sprostał najbardziej rygorystycznym wymaganiom zabezpieczeń i prywatności naszych klientów.

Aby ułatwić firmie zachowanie zgodności z krajowymi, regionalnymi i specyficznymi dla konkretnego przemysłu wymaganiami dotyczącymi zbierania i korzystania z danych osobowych, firma Microsoft dostarcza najpełniejszych zestawów zgodności (w tym certyfikatów i zaświadczeń) dowolnej z usług w chmurze. Dostępne są również narzędzia ułatwiające administratorom poddziały pomocy w działaniach organizacji. W tej części dokumentu będziemy dokładniej omawiać dostępne zasoby, aby pomóc w ustaleniu i osiągnięciu własnych wymagań organizacji.

Centrum zaufania

Centrum zaufania Microsoft jest scentralizowanym zasobem, aby uzyskać informacje o ofercie firmy Microsoft dotyczące produktów. Informacje te obejmują między innymi bezpieczeństwo, prywatność, zgodność i przejrzystość. Mimo że ta zawartość może zawierać część podzbioru tych informacji o Power Apps, trzeba zawsze odwołać się do centrum zaufania Microsoft w celu uzyskania najnowszych informacji autorytatywnych.

W razie potrzeby informacje o Centrum zaufania usługi Microsoft Power Platform można znaleźć tutaj: https://www.microsoft.com/trust-center/product-overview. Znajdują się tam informacje o usługach Power Apps, Microsoft Power Automate i Power BI.

o lokalizacji danych

Firma Microsoft pracuje nad wieloma centrami danych, które obsługują aplikacje Microsoft Power Platform. Podczas ustanawiania przez organizację dzierżawcy ustanawiana jest domyślna lokalizacja geograficzna (geo). Oprócz tego podczas tworzenia środowisk obsługujących aplikacje i zawierających dane środowiska Microsoft Dataverse mogą być ukierunkowane na konkretne dane geograficzne. W tym miejscu Microsoft Power Platform można znaleźć aktualną listę lokalizacji geo https://www.microsoft.com/TrustCenter/CloudServices/business-application-platform/data-location

W celu zapewnienia ciągłości operacji firma Microsoft może zreplikować dane do innych obszarów geograficznych, ale dane nie będą się poruszać poza geo, aby zapewnić odporność danych. Obejmuje to możliwość przełączenia awaryjnego lub szybszego przywrócenia funkcjonalności w razie poważnej awarii zasilania. Niektóre z tych usług są z pewnymi uzasadnionymi wyjątkami ukierunkowanymi na legalność i obsługę techniczną. Ważne jest również, aby pamiętać, że użytkownik lub użytkownicy mogą podejmować działania mające na celu ujawnienie danych poza geograficznymi. Inne usługi mogą również zostać skonfigurowane w taki sposób, aby mieli dostęp do danych i uwidaczniać je poza danymi geo. Domyślnie uprawnieni użytkownicy mogą uzyskiwać dostęp do platformy i swoich aplikacji i danych z dowolnego miejsca na świecie, na którym jest nawiązywana łączność.

Ochrona danych

Dane znajdujące się w tranzycie między urządzeniami użytkownika a centrami danych Microsoft są zabezpieczone. Połączenia ustanowione między klientami a centrami danych Microsoft są szyfrowane, a wszystkie publiczne punkty końcowe są zabezpieczone za pomocą standardowego szyfrowania TLS dla przemysłu. Protokół TLS skutecznie ustanawia udoskonaloną przeglądarkę, która zwiększa bezpieczeństwo serwera, aby zapewnić spójność danych i integralność między komputerami stacjonarnymi a danymi. Dostęp za pośrednictwem interfejsu API z klienta punkt końcowy do serwera jest również w podobny sposób chroniony. Obecnie protokół TLS 1.2 (lub nowszy) jest wymagany w celu uzyskania dostępu do punktów końcowych serwera.

Dane przesyłane za pośrednictwem lokalnej bramy danych są również szyfrowane. Dane przekazywane przez użytkowników są zwykle wysyłane do magazynu obiektów Blob Azure, a wszystkie metadane i artefakty samego systemu są przechowywane w usłudze Azure SQL Database i w magazynie tabel Azure.

Wszystkie środowiska bazy danych Dataverse używają przezroczystego szyfrowania danych (TDE) na serwerze SQL do wykonywania szyfrowania w czasie rzeczywistym podczas zapisywania na dysk, znanego również jako szyfrowanie w stanie spoczynku.

Domyślnie Microsoft przechowuje i zarządza kluczami szyfrowania bazy danych dla środowisk, więc Ty nie musisz tego robić. Funkcja zarządzania kluczami w centrum administracyjnym Power Platform umożliwia administratorom samodzielnie zarządzanie kluczami szyfrowania bazy danych, które są skojarzone ze środowiskami Dynamics 365 (online). Więcej informacji o zarządzaniu kluczami można znaleźć tutaj, ale generalnie zaleca się, aby firma Microsoft zarządzała kluczami, chyba że użytkownik ma konkretną potrzebę samodzielnego zarządzania nimi.

Zasoby umożliwiające zarządzanie zgodnością z RODO

Ogólne rozporządzenie o ochronie danych (RODO) Unii Europejskiej (UE) daje znaczne prawa osobom prywatnym dotyczące ich danych. W witrynie Microsoft Learn zapoznaj się z podsumowaniem Ogólnego rozporządzenia o ochronie danych, aby dowiedzieć się o RODO, w tym terminologii, planie działań i list kontrolnych gotowości w celu spełnienia zobowiązań wynikających z RODO w przypadku używania produktów i usług Microsoft.

Możesz dowiedzieć się więcej o RODO oraz o tym, jak Microsoft pomaga je wspierać i o klientach, których dotyczy ta usługa.

- Centrum zaufania Microsoft zawiera ogólne informacje, najlepsze rozwiązania w zakresie zgodności i dokumentację pomocną w zakresie odpowiedzialności w ramach RODO, na przykład oceny wpływu ochrony danych, żądania podmiotów danych i powiadomienia dotyczące złamania zabezpieczeń danych.

- Portal zaufania usług zawiera informacje na temat zapewnienia zgodności z usługami Microsoft w celu ułatwienia zachowania zgodności z RODO.

Jako administrator jedno z kluczowych działań wspierających prywatność będzie związane z żądaniami dotyczącymi praw osób, których dane dotyczą (DSR). Są to formalne żądania od danych podlegających danemu użytkownikowi przez kontrolera danych (możliwie to Twoja organizacja) do działania. Osoby, których dane dotyczą, mają prawo do uzyskania kopii, żądania sprostowania, ograniczenia przetwarzania danych, usunięcia danych i otrzymania kopii w formacie elektronicznym, aby można je było przenieść do innego administratora danych.

Poniższe łącza wskazują na szczegółowe informacje pomocne w reagowaniu na żądania DSR, w zależności od cech, które są używane przez organizację.

| Strefa funkcji platformy: | Łączenie się z szczegółowymi krokami odpowiedzi |

|---|---|

| Power Apps | Odpowiadanie na żądania dotyczące praw osób, których dane dotyczą (DSR) dotyczące eksportu Power Apps danych klientów |

| Dataverse | Odpowiadanie na żądania dotyczące praw osób, których dane dotyczą (DSR) dotyczące Dataverse danych klientów |

| Power Automate | Odpowiadanie na wnioski osób, których dane dotyczą, dotyczące Power Automate |

| Konta Microsoft (MSAs) | Odpowiadanie na żądania dotyczące praw osób, których dane dotyczą |

| Aplikacje zaangażowania klientów | Dynamics 365 Wnioski osób, których dane dotyczą, dotyczące prywatności |

Centrum zabezpieczeń i zgodności usługi Microsoft 365

Menedżer zgodności Microsoft Purview może również okazać się pomocny w zarządzaniu staraniami o zachowanie zgodności w usługach w chmurze firmy Microsoft w jednym miejscu.

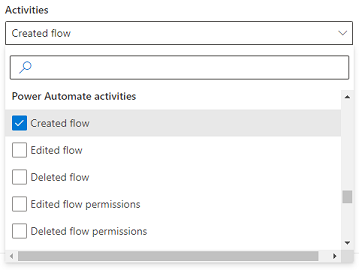

Wydarzenia dziennika inspekcji Power Automate

W Centrum zgodności z usługą Wyszukiwanie dzienników inspekcji administratorzy mogą wyszukiwać i wyświetlać zdarzenia Power Automate. Zdarzenia obejmują utworzony przepływ, edytowany przepływ, przepływ usunięty, uprawnienia edytowane, usunięte uprawnienia, rozpoczęło się płatny okres próbny, czyli odnawiana jest płatna wersja próbna. Za pomocą portalu można wybrać dane, które mają zostać przeszukane, oraz przedział czasu.

Zaloguj się do portalu zgodności rozwiązania Microsoft Purview.

W obszarze Rozwiązania wybierz opcję Inspekcja.

W obszarze Działania wybierz działania Power Automate do inspekcji.

Wybierz pozycję Wyszukaj.

Po zakończeniu wyszukiwania wybierz je, aby wyświetlić listę pokrewnych działań.

Wybierz wiersz aby wyświetlić szczegółowe informacje o działaniu.

Dane inspekcji są przechowywane przez 90 dni. Użytkownik może CDSV eksportować dane umożliwiające przeniesienie go do programu Excel lub PowerBI w celu dalszej analizy. W tym miejscu można znaleźć kompletny przegląd procesu korzystania z informacji o inspekcjach https://flow.microsoft.com/blog/security-and-compliance-center/