Obciążenia obsługiwane przez szczegółowe uprawnienia administratora delegowanego (GDAP)

Odpowiednie role: Wszyscy użytkownicy zainteresowani Centrum partnerskim

W tym artykule wymieniono zadania obciążeń obsługiwanych przez szczegółowe uprawnienia administratora delegowanego (GDAP).

Microsoft Security Copilot

Rozwiązanie Security Copilot obsługuje dostęp GDAP do autonomicznej platformy i niektórych osadzonych środowisk.

Obsługiwane role Microsoft Entra

Security Copilot ma własne role inne niż Entra, które należy skonfigurować. Zalecane role do wnioskowania o dostęp GDAP to operator zabezpieczeń lub czytelnik zabezpieczeń, chociaż inne role są obsługiwane. Klient musi wykonać dodatkowy krok, aby przypisać żądaną rolę GDAP do odpowiedniej roli Security Copilot. Aby uzyskać więcej informacji, zobacz Przypisywanie ról dla Security Copilot.

GDAP w Security Copilot zapewnia dostęp do autonomicznego portalu. Każda wtyczka wymaga dodatkowych wymagań dotyczących autoryzacji, które mogą nie obsługiwać GDAP. Aby uzyskać więcej informacji, zobacz Security Copilot plugins that support GDAP.

Osadzone środowiska dodają możliwości rozwiązania Security Copilot do innych obciążeń. Jeśli te obciążenia obsługują architekturę GDAP, np. Microsoft Defender XDR, funkcje osadzone w rozwiązaniu Security Copilot obsługują funkcję GDAP. Na przykład usługa Purview ma osadzone doświadczenie użytkownika Security Copilot i jest również wymieniona jako zadanie robocze obsługujące GDAP. Security Copilot w Purview obsługuje GDAP.

Aby uzyskać więcej informacji, zobacz Security Copilot embedded experiences również.

Microsoft Entra ID

Wszystkie zadania firmy Microsoft Entra są obsługiwane z wyjątkiem następujących możliwości:

| Obszar | Możliwości | Problem |

|---|---|---|

| Zarządzanie grupami | Tworzenie grupy platformy Microsoft 365, administrowanie regułami członkostwa dynamicznego | Nieobsługiwane |

| Urządzenia | Administrowanie ustawieniami usługi Enterprise State Roaming | |

| Aplikacje | Wyrażanie zgody na aplikację dla przedsiębiorstw w tekście przy użyciu logowania, administracja aplikacją dla przedsiębiorstw "Ustawienia użytkownika" | |

| Tożsamości zewnętrzne | Administrowanie funkcjami tożsamości zewnętrznej | |

| Monitorowanie | Log Analytics, Ustawienia diagnostyczne, Skoroszyty i karta "Monitorowanie" na stronie przeglądu firmy Microsoft Entra | |

| Strona omówienia | Mój kanał informacyjny — role dla zalogowanego użytkownika | Może wyświetlać nieprawidłowe informacje o roli; nie ma wpływu na rzeczywiste uprawnienia |

| Ustawienia użytkownika | Strona zarządzania "Funkcje użytkownika" | Niedostępne dla niektórych ról |

Znane problemy:

- Partnerzy, którym przyznano role Microsoft Entra Czytelnik zabezpieczeń lub Czytelnik globalny za pośrednictwem GDAP, napotykają błąd „Brak dostępu” podczas próby uzyskania dostępu do ról Entra i administratorów na dzierżawie klienta z włączoną funkcją PIM. Współpracuje z rolą administratora globalnego.

- Program Microsoft Entra Connect Health nie obsługuje programu GDAP.

Centrum administracyjne programu Exchange

W przypadku centrum administracyjnego programu Exchange program GDAP obsługuje następujące zadania.

| Typ zasobu | Podtyp zasobu | Obecnie obsługiwane | Problem |

|---|---|---|---|

| Zarządzanie adresatami | Skrzynki pocztowe | Tworzenie udostępnionej skrzynki pocztowej, aktualizowanie skrzynki pocztowej, konwertowanie na skrzynkę pocztową współużytkowanego/użytkownika, usuwanie udostępnionej skrzynki pocztowej, zarządzanie ustawieniami przepływu poczty, zarządzanie zasadami skrzynki pocztowej, zarządzanie delegowaniem skrzynki pocztowej, zarządzanie adresami e-mail, zarządzanie odpowiedziami automatycznymi, zarządzanie więcej akcji, edytowanie informacji kontaktowych, zarządzanie grupami | Otwieranie skrzynki pocztowej innego użytkownika |

| Zasoby | Tworzenie/dodawanie zasobu [sprzęt/pokój], usuwanie zasobu, zarządzanie ukrywanie z ustawienia gal, zarządzanie ustawieniami delegatów rezerwacji, zarządzanie ustawieniami delegatów zasobów | ||

| Kontakty | Tworzenie/dodawanie kontaktu [Mail User/Mail Contact], Usuwanie kontaktu, Edytowanie ustawień organizacji | ||

| Przepływ poczty | Śledzenie komunikatu | Uruchamianie śledzenia komunikatów, sprawdzanie domyślnych/niestandardowych/automatycznie zapisanych/pobieralnych zapytań, reguł | Alert, zasady alertów |

| Domeny zdalne | Dodawanie domeny zdalnej, usuwanie domeny zdalnej, edytowanie raportowania komunikatów, typy odpowiedzi | ||

| Zaakceptowane domeny | Zarządzanie zaakceptowanymi domenami | ||

| Łączniki | Dodawanie łącznika, zarządzanie ograniczeniami, wysyłanie tożsamości poczty e-mail, usuwanie łącznika | ||

| Role | Role administratora | Dodawanie grupy ról, usuwanie grup ról, które nie są wbudowanymi grupami ról, edytowanie grup ról, które nie są wbudowanymi grupami ról, kopiowanie grupy ról | |

| Migracja | Migracja | Dodawanie usługi Batch migracji, wypróbuj migrację obszaru roboczego Google, zatwierdź partię migracji, wyświetl szczegóły usługi Batch migracji, usuń usługę Batch | |

| link Centrum administracyjne platformy Microsoft 365 | Link, aby przejść do centrum Administracja Microsoft 365 | ||

| Różne | Prześlij widżet opinii, widżet centralny pomocy technicznej | ||

| Pulpit nawigacyjny | Raporty |

Obsługiwane role RBAC obejmują następujące elementy :

- Administrator programu Exchange

- Globalny administrator usługi

- Administrator pomocy technicznej

- Czytelnik globalny

- Administrator zabezpieczeń

- Administrator adresata programu Exchange

Centrum administracyjne platformy Microsoft 365

Ważne

Niektóre kluczowe funkcje Centrum administracyjne platformy Microsoft 365 mogą mieć wpływ na zdarzenia związane z usługą i trwające prace programistyczne. Aktywne problemy z Centrum administracyjne platformy Microsoft 365 można wyświetlić w portalu administracyjnym firmy Microsoft.

Z przyjemnością ogłaszamy wydanie wsparcia Centrum administracyjne platformy Microsoft 365 dla GDAP. W tej wersji zapoznawczej masz możliwość logowania się do centrum administracyjnego ze wszystkimi rolami Microsoft Entra obsługiwanymi przez klientów korporacyjnych z wyjątkiem czytelników katalogów.

Ta wersja ma ograniczone możliwości i ułatwia korzystanie z następujących obszarów centrum administracyjnego platformy Microsoft 365:

- Użytkownicy (w tym przypisywanie licencji)

- Licencje rozliczeniowe>

- Kondycja usługi kondycji>

- Pomoc techniczna Centralna>tworzenie biletu pomocy technicznej

Uwaga

Od 23 września 2024 r. nie można już uzyskać dostępu do menu Zakupy rozliczeniowe > ani > rozliczeń Bills & Payments na administratora w imieniu (AOBO) dostępu do stron w Centrum administracyjne platformy Microsoft 365

Znane problemy:

- Nie można wyeksportować raportów dotyczących użycia witryny.

- Nie można uzyskać dostępu do zintegrowanych aplikacji w lewym okienku nawigacyjnym.

Microsoft Purview

W przypadku usługi Microsoft Purview program GDAP obsługuje następujące zadania.

| Rozwiązanie | Obecnie obsługiwane | Problem |

|---|---|---|

| Audit |

Rozwiązania do inspekcji platformy Microsoft 365 — Konfigurowanie inspekcji podstawowej/zaawansowanej - Przeszukiwanie dziennika inspekcji — Wyszukiwanie w dzienniku inspekcji przy użyciu programu PowerShell — Eksportowanie/konfigurowanie/wyświetlanie dziennika inspekcji - Włączanie i wyłączanie inspekcji — Zarządzanie zasadami przechowywania dzienników inspekcji — Badanie typowych problemów/kont z naruszeniem zabezpieczeń — Eksportowanie/konfigurowanie/wyświetlanie dziennika inspekcji |

|

| Menedżer zgodności |

Menedżer zgodności - Tworzenie ocen i zarządzanie nimi - Tworzenie/rozszerzanie/modyfikowanie szablonów oceny - Przypisywanie i wykonywanie akcji ulepszania - Ustawianie uprawnień użytkownika |

|

| MIP |

Microsoft Purview Information Protection Dowiedz się więcej o klasyfikacji danych Dowiedz się więcej o zapobieganiu utracie danych Klasyfikacja danych: — Tworzenie typów informacji poufnych i zarządzanie nimi — Tworzenie dokładnego dopasowania danych i zarządzanie nimi — Monitorowanie czynności wykonywanych za pomocą zawartości oznaczonej etykietą przy użyciu Eksploratora działań Ochrona informacji: - Tworzenie i publikowanie etykiet poufności i zasad etykiet - Definiowanie etykiet, które mają być stosowane do plików i wiadomości e-mail - Definiowanie etykiet do zastosowania w witrynach i grupach - Definiowanie etykiet, które mają być stosowane do schematyzowanych zasobów danych — Automatyczne stosowanie etykiety do zawartości przy użyciu automatycznego etykietowania po stronie klienta i automatycznego etykietowania po stronie serwera i schematowanych zasobów danych — Ograniczanie dostępu do zawartości oznaczonej etykietą przy użyciu szyfrowania - Konfigurowanie prywatności i dostępu użytkowników zewnętrznych oraz udostępniania zewnętrznego i dostępu warunkowego dla etykiet stosowanych do witryn i grup — Ustaw zasady etykiet, aby zawierały domyślne, obowiązkowe mechanizmy degradacji i stosuj je do plików, wiadomości e-mail, grup, witryn oraz zawartości usługi Power BI. DLP: - Tworzenie, testowanie i dostrajanie zasad DLP — Wykonywanie alertów i zarządzania zdarzeniami - Wyświetlanie zdarzeń dopasowania reguły DLP w Eksploratorze działań - Konfigurowanie ustawień DLP punktu końcowego |

- Wyświetlanie zawartości oznaczonej etykietą w Eksploratorze zawartości — Tworzenie klasyfikatorów do trenowania i zarządzanie nimi — Obsługa etykiet grup i witryn |

| Zarządzanie cyklem życia danych Microsoft Purview |

Dowiedz się więcej o zarządzanie cyklem życia danych Microsoft Purview na platformie Microsoft 365 — Tworzenie zasad przechowywania statycznego i adaptacyjnego oraz zarządzanie nimi - Tworzenie etykiet przechowywania - Tworzenie zasad etykiet przechowywania — Tworzenie zakresów adaptacyjnych i zarządzanie nimi |

-Archiwizacja — Importowanie plików PST |

| Zarządzanie rekordami w Microsoft Purview |

Zarządzanie rekordami w Microsoft Purview — Oznaczanie zawartości jako rekordu — Oznaczanie zawartości jako rekordu regulacyjnego — Tworzenie zasad etykiet statycznych i adaptacyjnych przechowywania i zarządzanie nimi — Tworzenie zakresów adaptacyjnych i zarządzanie nimi — Migrowanie etykiet przechowywania i zarządzanie wymaganiami dotyczącymi przechowywania za pomocą planu plików — Konfigurowanie ustawień przechowywania i usuwania przy użyciu etykiet przechowywania — Zachowywanie zawartości w przypadku wystąpienia zdarzenia z przechowywaniem opartym na zdarzeniach |

- Zarządzanie dyspozycjami |

Aby dowiedzieć się więcej o obsługiwanych rolach firmy Microsoft Entra w portalu zgodności platformy Microsoft 365, zobacz Uprawnienia w aplikacji Microsoft Purview

Microsoft 365 Lighthouse

Usługa Microsoft 365 Lighthouse to portal administracyjny, który ułatwia dostawcom usług zarządzanych zabezpieczanie urządzeń, danych i użytkowników na dużą skalę dla klientów biznesowych o małych i średnich rozmiarach oraz zarządzanie nimi.

Role GDAP udzielają tego samego dostępu klienta w usłudze Lighthouse, co w przypadku, gdy te role GDAP są używane do uzyskiwania dostępu do portali administracyjnych klientów indywidualnie. Usługa Lighthouse zapewnia wielodostępny widok między użytkownikami, urządzeniami i danymi na podstawie poziomu uprawnień delegowanych użytkowników. Aby zapoznać się z omówieniem wszystkich funkcji zarządzania wielodostępnego usługi Lighthouse, zobacz dokumentację usługi Lighthouse.

Teraz deputowani mogą używać usługi Lighthouse do konfigurowania aplikacji GDAP dla dowolnej dzierżawy klienta. Usługa Lighthouse udostępnia zalecenia dotyczące ról oparte na różnych funkcjach zadań MSP dla msp, a szablony Lighthouse GDAP umożliwiają partnerom łatwe zapisywanie i ponowne używanie ustawień, które umożliwiają dostęp klienta z najniższymi uprawnieniami. Aby uzyskać więcej informacji i wyświetlić pokaz, zobacz Kreator instalacji lighthouse GDAP.

W przypadku usługi Microsoft 365 Lighthouse firma GDAP obsługuje następujące zadania. Aby uzyskać więcej informacji na temat uprawnień wymaganych do uzyskania dostępu do usługi Microsoft 365 Lighthouse, zobacz Omówienie uprawnień w usłudze Microsoft 365 Lighthouse.

| Zasób | Obecnie obsługiwane |

|---|---|

| Strona główna | Pakiet usługi |

| Dzierżawy | Pakiet usługi |

| Użytkownicy | Pakiet usługi |

| Urządzenia | Pakiet usługi |

| Zarządzanie zagrożeniami | Pakiet usługi |

| Podstaw | Pakiet usługi |

| Windows 365 | Pakiet usługi |

| Kondycja usługi | Pakiet usługi |

| Dzienniki inspekcji | Pakiet usługi |

| Wprowadzanie | Klienci muszą mieć relację GDAP i odsprzedawcy pośredniego lub relację języka DAP do dołączenia. |

Obsługiwane role kontroli dostępu opartej na rolach (RBAC) platformy Azure obejmują następujące elementy:

- Administrator uwierzytelniania

- Administrator zgodności

- Administrator dostępu warunkowego

- Administrator urządzeń w chmurze

- Globalny administrator usługi

- Czytelnik globalny

- Administrator pomocy technicznej

- Administrator usługi Intune

- Administrator haseł

- Administrator uwierzytelniania uprzywilejowanego

- Administrator zabezpieczeń

- Operator zabezpieczeń

- Czytelnik zabezpieczeń

- Administrator pomocy technicznej usługi

- Administrator użytkowników

Windows 365

W przypadku systemu Windows 365 aplikacja GDAP obsługuje następujące zadania.

| Zasób | Obecnie obsługiwane |

|---|---|

| Cloud PC | Wyświetlanie listy komputerów w chmurze, pobieranie komputera w chmurze, ponowne aprowizację komputera w chmurze, zakończenie okresu prolongaty, akcja zdalna ponownej aprowizacji komputerów w chmurze, akcja zdalna Zmiany rozmiaru komputerów w chmurze, Uzyskiwanie wyników akcji zdalnej komputera w chmurze |

| Obraz urządzenia z komputerem w chmurze | Wyświetlanie listy obrazów urządzeń, pobieranie obrazu urządzenia, tworzenie obrazu urządzenia, usuwanie obrazu urządzenia, pobieranie obrazu źródłowego, ponowne ładowanie obrazu urządzenia |

| Lokalne połączenie sieciowe komputera w chmurze | Wyświetlanie listy połączeń lokalnych, uzyskiwanie połączenia lokalnego, tworzenie połączenia lokalnego, aktualizowanie połączenia lokalnego, usuwanie połączenia lokalnego, uruchamianie kontroli kondycji, aktualizowanie hasła domeny usługi AD |

| Zasady aprowizacji komputerów w chmurze | Wyświetlanie listy zasad aprowizacji, Uzyskiwanie zasad aprowizacji, Tworzenie zasad aprowizacji, Aktualizowanie zasad aprowizacji, Usuwanie zasad aprowizacji, Przypisywanie zasad aprowizacji |

| Zdarzenie inspekcji komputera w chmurze | Wyświetlanie listy zdarzeń inspekcji, Pobieranie zdarzeń inspekcji, Pobieranie typów działań inspekcji |

| Ustawienie użytkownika komputera w chmurze | Wyświetlanie listy ustawień użytkownika, pobieranie ustawienia użytkownika, tworzenie ustawienia użytkownika, aktualizowanie ustawienia użytkownika, usuwanie ustawienia użytkownika, przypisywanie |

| Region obsługiwany przez komputer w chmurze | Wyświetlanie listy obsługiwanych regionów |

| Plany usługi cloud PC | Wyświetlanie listy planów usług |

Obsługiwane role RBAC platformy Azure obejmują następujące elementy :

- Globalny administrator usługi

- Administrator usługi Intune

- Administrator zabezpieczeń

- Operator zabezpieczeń

- Czytelnik zabezpieczeń

- Czytelnik globalny

- (W weryfikacji) Windows 365 Administrator

Nieobsługiwane zasoby w wersji zapoznawczej:

- Nie dotyczy

Centrum administracyjne usługi Teams

W przypadku centrum administracyjnego usługi Teams aplikacja GDAP obsługuje następujące zadania.

| Zasób | Obecnie obsługiwane |

|---|---|

| Użytkownicy | Przypisywanie zasad, ustawień głosowych, połączeń wychodzących, ustawień odbioru połączeń grupowych, ustawień delegowania połączeń telefonicznych, numerów telefonów, ustawień konferencji |

| Teams | Zasady usługi Teams, aktualizowanie zasad |

| Urządzenia | Telefony IP, Teams Rooms, paski współpracy, wyświetlacze usługi Teams, panel Teams |

| Lokalizacje | Etykiety raportowania, adresy awaryjne, topologia sieci, sieci i lokalizacje |

| Spotkania | Mostki konferencyjne, zasady spotkań, ustawienia spotkań, zasady wydarzeń na żywo, ustawienia wydarzeń na żywo, ustawienia wydarzeń na żywo |

| Zasady obsługi komunikatów | Zasady obsługi komunikatów |

| Głos | Zasady alarmowe, plany wybierania numerów, plany routingu głosowego, kolejki połączeń, automatyczna obsługa, zasady park połączeń, zasady połączeń, zasady identyfikatora rozmówcy, numery telefonów, routing bezpośredni |

| Analiza i raporty | Raporty użycia |

| Ustawienia dla całej organizacji | Dostęp zewnętrzny, dostęp gościa, ustawienia usługi Teams, uaktualnienie usługi Teams, święta, konta zasobów |

| Planowanie | Planista sieci |

| Moduł programu PowerShell usługi Teams | Wszystkie polecenia cmdlet programu PowerShell z modułu Teams PowerShell (dostępne w module Teams PowerShell — wersja zapoznawcza 3.2.0) |

Obsługiwane role RBAC obejmują następujące elementy :

- Teams Administrator

- Globalny administrator usługi

- Administrator komunikacji usługi Teams

- Inżynier pomocy technicznej aplikacji Teams Communications

- Specjalista ds. pomocy technicznej ds. komunikacji w usłudze Teams

- Administrator urządzeń usługi Teams

- Czytelnik globalny

Nieobsługiwane zasoby dostępu GDAP obejmują następujące elementy:

- Zarządzanie usługą Teams

- Szablony zespołu

- Aplikacje usługi Teams

- Pakiety zasad

- Doradca usługi Teams

- Pulpit nawigacyjny jakości wywołań

- Operator Connect

Microsoft Defender XDR

Usługa Microsoft Defender XDR to ujednolicony pakiet ochrony przedsiębiorstwa przed naruszeniami i po naruszeniu zabezpieczeń. Natywnie koordynuje wykrywanie, zapobieganie, badanie i reagowanie między punktami końcowymi, tożsamościami, pocztą e-mail i aplikacjami w celu zapewnienia zintegrowanej ochrony przed zaawansowanymi atakami.

Portal usługi Microsoft Defender jest również domem dla innych produktów w stosie zabezpieczeń platformy Microsoft 365, takich jak Ochrona punktu końcowego w usłudze Microsoft Defender i Ochrona usługi Office 365 w usłudze Microsoft Defender.

Dokumentacja wszystkich możliwości i produktów zabezpieczeń jest dostępna w portalu usługi Microsoft Defender:

Ochrona punktu końcowego w usłudze Microsoft Defender:

- Ochrona punktu końcowego w usłudze Microsoft Defender

- Ochrona punktu końcowego w usłudze Microsoft Defender możliwości P1

- Microsoft Defender dla Firm

Ochrona usługi Office 365 w usłudze Microsoft Defender:

- Ochrona w usłudze Exchange Online (EOP)

- plan 1 Ochrona usługi Office 365 w usłudze Microsoft Defender

- plan Ochrona usługi Office 365 w usłudze Microsoft Defender 2

Nadzór nad aplikacjami:

Poniżej przedstawiono możliwości, które są dostępne dla dzierżawców korzystających z portalu usługi Microsoft Defender przy użyciu tokenu GDAP.

| Typ zasobu | Obecnie obsługiwane |

|---|---|

| Funkcje XDR w usłudze Microsoft Defender | Wszystkie funkcje XDR usługi Microsoft Defender (wymienione w poprzedniej dokumentacji): Incydenty, Zaawansowane wyszukiwanie zagrożeń, Centrum akcji, Analiza zagrożeń, Połączenie następujących obciążeń zabezpieczeń z usługą Microsoft Defender XDR: Microsoft Defender for Endpoint, Microsoft Defender for Identity, Microsoft Defender for Cloud Apps |

| funkcje Ochrona punktu końcowego w usłudze Microsoft Defender | Wszystkie funkcje usługi Microsoft Defender dla punktu końcowego wymienione w poprzedniej dokumentacji. Zobacz szczegóły dotyczące jednostki SKU P1/SMB w tabeli . |

| Microsoft Defender dla usługi Office 365 | Wszystkie funkcje usługi Microsoft Defender dla usługi Office 365 wymienione w wcześniej połączonej dokumentacji. Zobacz szczegóły dla każdej licencji w tej tabeli: Zabezpieczenia usługi Office 365, w tym Ochrona usługi Office 365 w usłudze Microsoft Defender i Exchange Online Protection |

| Nadzór nad aplikacjami | Uwierzytelnianie działa dla tokenu GDAP (token aplikacji i użytkownika), zasady autoryzacji działają zgodnie z rolami użytkownika, tak jak wcześniej |

Obsługiwane role usługi Microsoft Entra w portalu usługi Microsoft Defender:

Dokumentacja obsługiwanych ról w portalu usługi Microsoft Defender

Uwaga

Nie wszystkie role mają zastosowanie do wszystkich produktów zabezpieczeń. Aby uzyskać informacje o tym, jakie role są obsługiwane w określonym produkcie, zapoznaj się z dokumentacją produktu.

Obsługiwane funkcje MDE w portalu usługi Microsoft Defender na jednostkę SKU

| Możliwości punktu końcowego na jednostkę SKU | Microsoft Defender dla firm | plan 1 Ochrona punktu końcowego w usłudze Microsoft Defender | plan Ochrona punktu końcowego w usłudze Microsoft Defender 2 |

|---|---|---|---|

| Scentralizowane zarządzanie | X | X | X |

| Uproszczona konfiguracja klienta | X | ||

| Zarządzanie zagrożeniami i lukami | X | X | |

| Zmniejszenie obszaru podatnego na ataki | X | X | X |

| Ochrona następnej generacji | X | X | X |

| Wykrywanie i reagowanie na punkty końcowe | X | X | |

| Automatyczne badanie i reagowanie | X | X | |

| Wyszukiwanie zagrożeń i sześciomiesięczne przechowywanie danych | X | ||

| Analiza zagrożeń | X | X | |

| Obsługa wielu platform dla systemów Windows, MacOS, iOS i Android | X | X | X |

| Eksperci ds. zagrożeń firmy Microsoft | X | ||

| Interfejsy API partnerów | X | X | X |

| Usługa Microsoft 365 Lighthouse do wyświetlania zdarzeń zabezpieczeń u klientów | X |

Power BI

W przypadku obciążenia usługi Power BI aplikacja GDAP obsługuje następujące zadania.

| Typ zasobu | Obecnie obsługiwane |

|---|---|

| Zadania administratora | — Wszystkie elementy menu w obszarze "Portal administracyjny" z wyjątkiem połączeń platformy Azure |

Obsługiwane role entra firmy Microsoft w zakresie:

- Administrator sieci szkieletowej

- Globalny administrator usługi

Właściwości usługi Power BI poza zakresem:

- Nie wszystkie zadania dla użytkowników bez uprawnień administratora są gwarantowane do działania poprawnie.

- "Połączenia platformy Azure" w portalu administracyjnym

SharePoint

W przypadku programu SharePoint program GDAP obsługuje następujące zadania.

| Typ zasobu | Obecnie obsługiwane |

|---|---|

| Strona główna | Karty renderowane, ale dane mogą nie być renderowane |

| Zarządzanie lokacjami — aktywne lokacje | Tworzenie witryn: witryna zespołu, witryna komunikacji, przypisywanie/zmienianie właściciela witryny, przypisywanie etykiety poufności do witryny (jeśli jest skonfigurowane w identyfikatorze Entra firmy Microsoft) podczas tworzenia witryny, zmienianie etykiety poufności witryny, przypisywanie ustawień prywatności do witryny (jeśli nie jest wstępnie zdefiniowane z etykietą poufności), dodawanie/usuwanie członków do witryny, Edytowanie ustawień udostępniania zewnętrznego witryny, Edytowanie nazwy witryny, Edytowanie adresu URL witryny, Wyświetlanie działania witryny, edytowanie limitu magazynu, usuwanie witryny, zmienianie wbudowanych widoków witryn, eksportowanie listy witryn do pliku CSV, zapisywanie niestandardowych widoków witryn, kojarzenie lokacji z centrum, rejestrowanie lokacji jako centrum |

| Zarządzanie lokacjami — aktywne lokacje | Tworzenie innych witryn: Centrum dokumentów, Witryna typu wiki przedsiębiorstwa, Portal publikowania, Centrum zawartości |

| Zarządzanie witrynami — usunięte witryny | Przywracanie witryny, trwałe usuwanie witryny (z wyjątkiem witryn zespołu połączonych z grupą platformy Microsoft 365) |

| Zasady — udostępnianie | Ustaw zasady udostępniania zewnętrznego dla programów SharePoint i OneDrive dla Firm, Zmień ustawienia "Więcej ustawień udostępniania zewnętrznego", Ustaw zasady dla łączy plików i folderów, Zmień ustawienia "Inne ustawienia" na potrzeby udostępniania |

| Kontrola dostępu | Ustawianie/zmienianie zasad urządzeń niezarządzanych, Ustawianie/zmienianie zasad osi czasu sesji bezczynności, Ustawianie/zmienianie zasad lokalizacji sieciowej (niezależnie od zasad protokołu IP firmy Microsoft Entra, Ustawianie/zmienianie nowoczesnych zasad uwierzytelniania, Ustawianie/zmienianie dostępu do usługi OneDrive) |

| Ustawienia | SharePoint — witryna główna, SharePoint — powiadomienia, SharePoint — Strony, SharePoint — tworzenie witryny, SharePoint — limity magazynu witryny, OneDrive — powiadomienia, OneDrive — przechowywanie, OneDrive — limit magazynu, OneDrive — synchronizacja |

| PowerShell | Aby połączyć dzierżawę klienta jako administrator GDAP, użyj punktu końcowego autoryzacji dzierżawy (z identyfikatorem dzierżawy klienta) w parametrze AuthenticanUrl zamiast domyślnego wspólnego punktu końcowego.Na przykład Connect-SPOService -Url https://contoso-admin.sharepoing.com -AuthenticationUrl https://login.microsoftonline.com/<tenantID>/oauth2/authorize. |

Role w zakresie obejmują następujące elementy:

- SharePoint Administrator

- Globalny administrator usługi

- Czytelnik globalny

Właściwości centrum administracyjnego programu SharePoint poza zakresem obejmują następujące elementy:

- Wszystkie funkcje/funkcje/szablony administratora klasycznego są poza zakresem i nie mają gwarancji poprawnej pracy

- Uwaga: w przypadku wszystkich ról GDAP obsługiwanych przez centrum administracyjne programu SharePoint partnerzy nie mogą edytować plików i uprawnień dotyczących plików i folderów w witrynie klienta programu SharePoint. Było to zagrożenie bezpieczeństwa dla klientów i jest teraz rozwiązywane.

Dynamics 365 i Power Platform

W przypadku aplikacji platformy Power Platform i Dynamics 365 Customer Engagement (Sales, Service) program GDAP obsługuje następujące zadania.

| Typ zasobu | Obecnie obsługiwane |

|---|---|

| Zadania administratora | - Wszystkie elementy menu w centrum administracyjnym platformy Power Platform |

Obsługiwane role entra firmy Microsoft w zakresie obejmują następujące elementy:

- Administrator platformy Power Platform

- Globalny administrator

- Administrator pomocy technicznej (pomoc i obsługa techniczna)

- Administrator pomocy technicznej usługi (pomoc i obsługa techniczna)

Właściwości poza zakresem:

- https://make.powerapps.com nie obsługuje GDAP.

Dynamics 365 Business Central

W przypadku usługi Dynamics 365 Business Central program GDAP obsługuje następujące zadania.

| Typ zasobu | Obecnie obsługiwane |

|---|---|

| Zadania administratora | Wszystkie zadania* |

* Niektóre zadania wymagają uprawnień przypisanych do użytkownika administratora w środowisku usługi Dynamics 365 Business Central. Zapoznaj się z dostępną dokumentacją.

Obsługiwane role entra firmy Microsoft w zakresie obejmują następujące elementy:

- Administrator usługi Dynamics 365

- Globalny administrator

- Administrator pomocy technicznej

Właściwości poza zakresem:

- Brak

Dynamics Lifecycle Services

W przypadku usług Dynamics Lifecycle Services program GDAP obsługuje następujące zadania.

| Typ zasobu | Obecnie obsługiwane |

|---|---|

| Zadania administratora | Wszystkie zadania |

Obsługiwane role entra firmy Microsoft w zakresie obejmują następujące elementy:

- Administrator usługi Dynamics 365

- Globalny administrator

Właściwości poza zakresem:

- Brak

Intune (Endpoint Manager)

Obsługiwane role entra firmy Microsoft w zakresie:

- Administrator usługi Intune

- Globalny administrator usługi

- Czytelnik globalny

- Czytelnik raportów

- Czytelnik zabezpieczeń

- Administrator zgodności

- Administrator zabezpieczeń

Aby sprawdzić poziom dostępu dla powyższych ról, zobacz dokumentację RBAC usługi Intune.

Obsługa usługi Intune nie obejmuje korzystania z programu GDAP podczas rejestrowania serwerów w aplikacji Microsoft Tunnel ani konfigurowania lub instalowania dowolnego łącznika dla usługi Intune. Przykłady łączników usługi Intune obejmują łącznik usługi Intune, ale nie są ograniczone do łącznika usługi Intune dla usługi Active Directory, łącznika usługi Mobile Threat Defense i łącznika Ochrona punktu końcowego w usłudze Microsoft Defender.

Znany problem: Partnerom, którzy uzyskują dostęp do zasad w aplikacjach pakietu Office, wyświetla się komunikat „Nie można pobrać danych dla elementu 'OfficeSettingsContainer'”. Użyj identyfikatora GUID, aby zgłosić ten problem firmie Microsoft".

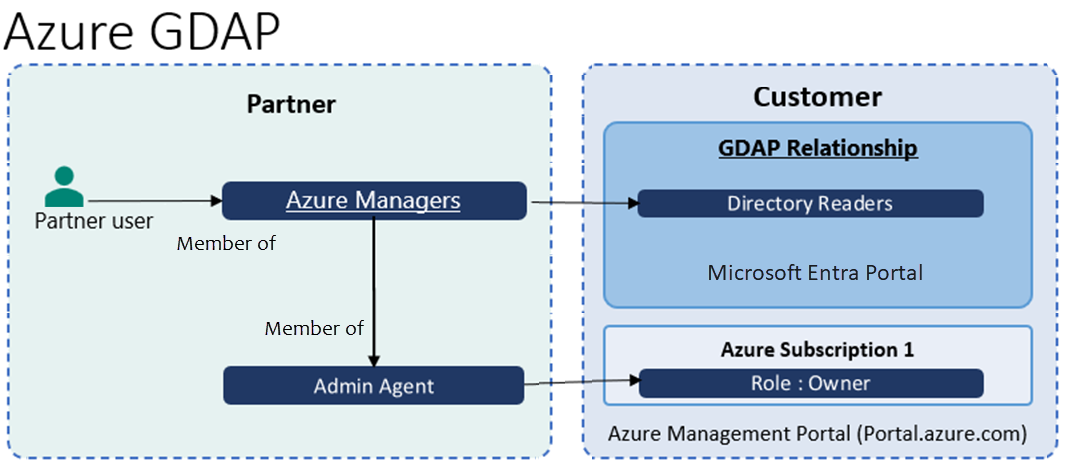

Azure Portal

Role entra firmy Microsoft w zakresie:

- Dowolna rola firmy Microsoft Entra, taka jak Czytelnicy katalogu (najmniej uprzywilejowana rola) na potrzeby uzyskiwania dostępu do subskrypcji platformy Azure jako właściciel

Wskazówki dotyczące roli GDAP:

- Partner i klient muszą mieć relację odsprzedawcy

- Partner musi utworzyć grupę zabezpieczeń (np. Azure Managers) na potrzeby zarządzania platformą Azure i zagnieżdżać ją w obszarze Agenci administracyjni w celu partycjonowania dostępu do poszczególnych klientów zgodnie z zalecanymi najlepszymi rozwiązaniami.

- Gdy partner kupuje plan platformy Azure dla klienta, subskrypcja platformy Azure jest aprowizowana, a grupa Agenci administracyjni mają przypisaną kontrolę dostępu opartą na rolach platformy Azure jako właściciel subskrypcji platformy Azure

- Ponieważ grupa zabezpieczeń menedżerów platformy Azure jest członkiem grupy Agenci administracyjni, użytkownicy będący członkami usługi Azure Managers stają się właścicielem kontroli dostępu opartej na rolach na podstawie ról platformy Azure

- Aby uzyskać dostęp do subskrypcji platformy Azure jako właściciel klienta, każda rola firmy Microsoft Entra, taka jak Czytelnicy katalogu (najmniej uprzywilejowana rola) musi być przypisana do grupy zabezpieczeń Menedżerowie platformy Azure

Alternatywne wskazówki dotyczące usługi Azure GDAP (bez korzystania z agenta administracyjnego)

Wymagania wstępne:

- Partner i klient mają relację Odsprzedawca .

- Partner tworzy grupę zabezpieczeń do zarządzania usługą Azure i zagnieżdża ją w grupie HelpDeskAgents, aby partycjonować dostęp klienta, co jest zalecanym najlepszym rozwiązaniem.

- Partner kupuje plan platformy Azure dla klienta. Subskrypcja platformy Azure jest aprowizowana, a partner przypisał grupę Agenci administracyjni RBAC platformy Azure jako właściciel w subskrypcji platformy Azure, ale nie przypisanie roli RBAC nie jest wykonywane dla agentów pomocy technicznej .

Kroki administratora partnera:

Administrator partnera w subskrypcji uruchamia następujące skrypty przy użyciu programu PowerShell w celu utworzenia obiektu FPO pomocy technicznej w subskrypcji platformy Azure.

Połącz się z dzierżawą partnera, aby uzyskać

object IDgrupę HelpDeskAgents.Connect-AzAccount -Tenant "Partner tenant" # Get Object ID of HelpDeskAgents group Get-AzADGroup -DisplayName HelpDeskAgentsUpewnij się, że klient ma:

- Rolę Właściciel lub Administrator dostępu użytkowników

- Uprawnienia do tworzenia przypisań ról na poziomie subskrypcji

Kroki klienta:

Aby ukończyć ten proces, klient musi wykonać następujące kroki przy użyciu programu PowerShell lub interfejsu wiersza polecenia platformy Azure.

W przypadku korzystania z programu PowerShell klient musi zaktualizować

Az.Resourcesmoduł.Update-Module Az.ResourcesPołącz się z dzierżawą, w której istnieje subskrypcja CSP.

Connect-AzAccount -TenantID "<Customer tenant>"az login --tenant <Customer tenant>Połącz się z subskrypcją.

Uwaga

Ma to zastosowanie tylko wtedy, gdy użytkownik ma uprawnienia do przypisywania ról w wielu subskrypcjach w dzierżawie.

Set-AzContext -SubscriptionID <"CSP Subscription ID">az account set --subscription <CSP Subscription ID>Utwórz przypisanie roli.

New-AzRoleAssignment -ObjectID "<Object ID of the HelpDeskAgents group from step above>" -RoleDefinitionName "Owner" -Scope "/subscriptions/'<CSP subscription ID>'"az role assignment create --role "Owner" --assignee-object-id <Object ID of the HelpDeskAgents group from step above> --scope "/subscriptions/<CSP Subscription Id>"

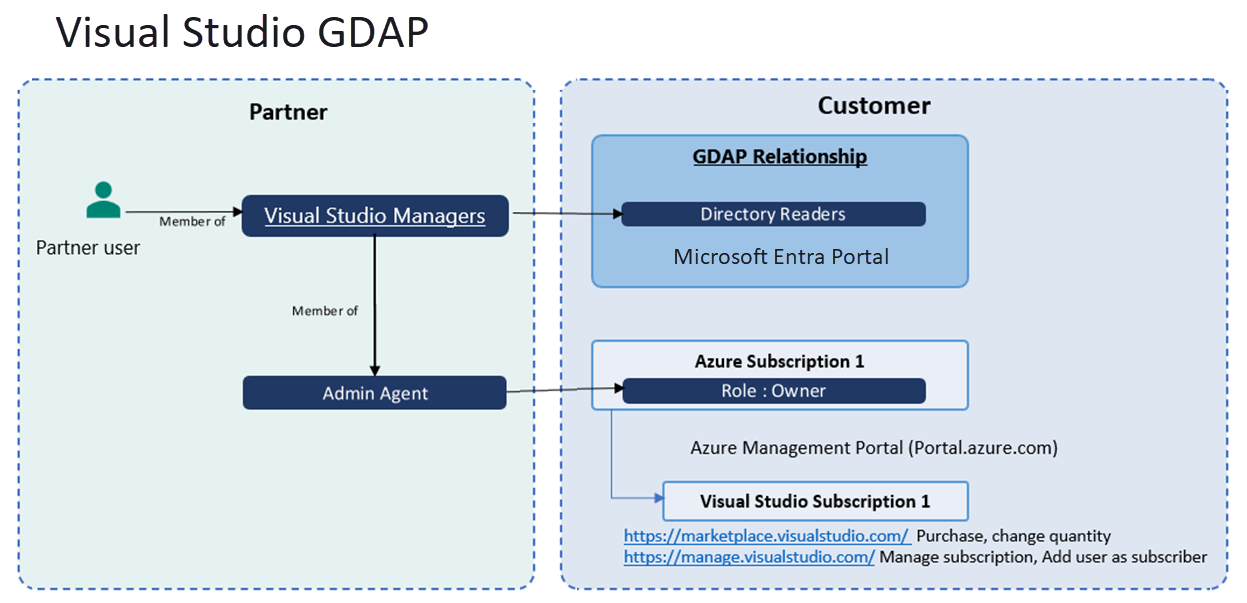

Visual Studio

Role entra firmy Microsoft w zakresie:

- Dowolna rola firmy Microsoft Entra, taka jak Czytelnicy katalogu (najmniej uprzywilejowana rola) na potrzeby uzyskiwania dostępu do subskrypcji platformy Azure jako właściciel

Wskazówki dotyczące roli GDAP dla partnerów:

- Warunki wstępne:

- Partner i klient muszą mieć relację Odsprzedawca

- Partner musi kupić subskrypcję platformy Azure dla klienta

- Partner musi utworzyć grupę zabezpieczeń (na przykład menedżerów programu Visual Studio) w celu zakupu subskrypcji programu Visual Studio i zagnieżdżania jej w obszarze Agenci administracyjni w celu partycjonowania dostępu do poszczególnych klientów zgodnie z zalecanymi najlepszymi rozwiązaniami.

- Rola GDAP do zakupu programu Visual Studio i zarządzania nim jest taka sama jak usługa Azure GDAP.

- Grupa zabezpieczeń menedżerów programu Visual Studio musi mieć przypisaną dowolną rolę firmy Microsoft Entra, taką jak Czytelnicy katalogu (najmniej uprzywilejowana rola) w celu uzyskania dostępu do subskrypcji platformy Azure jako właściciela

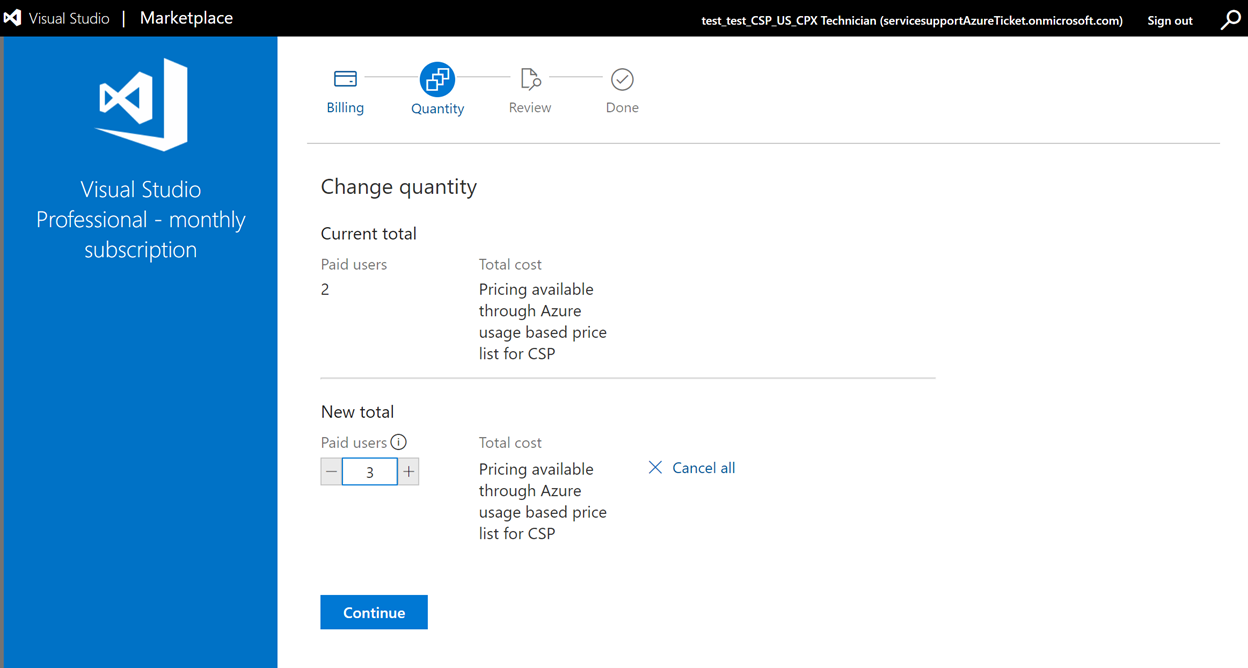

- Użytkownicy będący częścią menedżerów programu Visual Studio grupa zabezpieczeń mogą kupować subskrypcję programu Visual Studiow witrynie Marketplacehttps://marketplace.visualstudio.com (ze względu na zagnieżdżonych członków agentów administracyjnych użytkownicy mają dostęp do subskrypcji platformy Azure)

- Użytkownicy, którzy są częścią grupy zabezpieczeń menedżerów programu Visual Studio, mogą zmieniać liczbę subskrypcji programu Visual Studio

- Użytkownicy, którzy są częścią grupy zabezpieczeń menedżerów programu Visual Studio, mogą anulować subskrypcję programu Visual Studio (zmieniając ilość na zero)

- Użytkownicy, którzy są częścią grupy zabezpieczeń menedżerów programu Visual Studio, mogą dodawać subskrybentów do zarządzania subskrypcjami programu Visual Studio (na przykład przeglądać katalog klientów i dodawać przypisanie roli programu Visual Studio jako subskrybent)

Właściwości programu Visual Studio poza zakresem:

- Brak

Dlaczego nie widzę niektórych linków DAP AOBO na stronie zarządzania usługą GDAP?

| Łącza DAP AOBO | Powód, dla którego brakuje go na stronie zarządzania usługami GDAP |

|---|---|

| Microsoft 365 Planner https://portal.office.com/ |

Duplikat linku usługi Microsoft 365 AOBO, który już istnieje. |

| Kołysać https://portal.office.com/ |

Duplikat linku usługi Microsoft 365 AOBO, który już istnieje. |

| Windows 10 https://portal.office.com/ |

Duplikat linku usługi Microsoft 365 AOBO, który już istnieje. |

| Cloud App Security https://portal.cloudappsecurity.com/ |

usługa Microsoft Defender for Cloud Apps została wycofana. Ten portal łączy się z Microsoft Defender XDR, która obsługuje GDAP. |

| Azure IoT Central https://apps.azureiotcentral.com/ |

Obecnie nieobsługiwane. Poza zakresem dla GDAP. |

| Zaawansowana ochrona przed zagrożeniami w usłudze Windows Defender https://securitycenter.windows.com |

Zaawansowana ochrona przed zagrożeniami w usłudze Windows Defender została wycofana. Partnerzy powinni przejść do usługi Microsoft Defender XDR, która obsługuje GDAP. |