Krok nr 1. Stosowanie podstawowej ochrony danych przedsiębiorstwa

Po wykonaniu wymagań wstępnych, określ, które platformy muszą być obsługiwane w organizacji, rozumiesz różne kategorie ochrony danych aplikacji dostępne dla każdej platformy pomocy technicznej i wykonasz kroki wymagane przed zastosowaniem struktury ochrony aplikacji, możesz dodać zasady ochrony aplikacji.

Poziom 1 to minimalna konfiguracja ochrony danych dla urządzenia przenośnego przedsiębiorstwa. Ta konfiguracja zastępuje potrzebę podstawowych zasad dostępu Exchange Online urządzenia, wymagając numeru PIN w celu uzyskania dostępu do danych służbowych, szyfrowania danych konta służbowego i zapewniania możliwości selektywnego czyszczenia danych służbowych. Jednak w przeciwieństwie do Exchange Online zasad dostępu do urządzeń poniższe ustawienia zasad ochrony aplikacji mają zastosowanie do wszystkich aplikacji wybranych w zasadach, zapewniając tym samym ochronę dostępu do danych poza scenariuszami obsługi komunikatów mobilnych.

Zasady na poziomie 1 wymuszają rozsądny poziom dostępu do danych przy jednoczesnym zminimalizowaniu wpływu na użytkowników i odzwierciedlają domyślne ustawienia wymagań dotyczących ochrony danych i dostępu podczas tworzenia zasad ochrony aplikacji w ramach Microsoft Intune.

Zalecane ustawienia ochrony aplikacji

Podczas tworzenia i stosowania ochrony aplikacji Intune podstawowej ochrony danych na poziomie 1 przedsiębiorstwa użyj następujących zalecanych ustawień ochrony aplikacji.

Podstawowa ochrona danych na poziomie 1 przedsiębiorstwa

Poziom 1 to minimalna konfiguracja ochrony danych dla urządzenia przenośnego przedsiębiorstwa. Ta konfiguracja zastępuje potrzebę podstawowych zasad dostępu Exchange Online urządzenia, wymagając numeru PIN w celu uzyskania dostępu do danych służbowych, szyfrowania danych konta służbowego i zapewniania możliwości selektywnego czyszczenia danych służbowych. Jednak w przeciwieństwie do Exchange Online zasad dostępu do urządzeń poniższe ustawienia zasad ochrony aplikacji mają zastosowanie do wszystkich aplikacji wybranych w zasadach, zapewniając tym samym ochronę dostępu do danych poza scenariuszami obsługi komunikatów mobilnych.

Zasady na poziomie 1 wymuszają rozsądny poziom dostępu do danych przy jednoczesnym zminimalizowaniu wpływu na użytkowników i odzwierciedlają domyślne ustawienia wymagań dotyczących ochrony danych i dostępu podczas tworzenia zasad ochrony aplikacji w ramach Microsoft Intune.

Ochrona danych

| Ustawienie | Opis ustawienia | Value | Platforma |

|---|---|---|---|

| Transfer danych | Utwórz kopię zapasową danych organizacji w... | Zezwalaj | iOS/iPadOS, Android |

| Transfer danych | Wysyłanie danych organizacji do innych aplikacji | Wszystkie aplikacje | iOS/iPadOS, Android |

| Transfer danych | Wysyłanie danych organizacji do | Wszystkie miejsca docelowe | System Windows |

| Transfer danych | Odbieranie danych z innych aplikacji | Wszystkie aplikacje | iOS/iPadOS, Android |

| Transfer danych | Odbieranie danych z | Wszystkie źródła | System Windows |

| Transfer danych | Ograniczanie wycinania, kopiowania i wklejania między aplikacjami | Dowolna aplikacja | iOS/iPadOS, Android |

| Transfer danych | Zezwalaj na wycinanie, kopiowanie i wklejanie | Dowolne miejsce docelowe i dowolne źródło | System Windows |

| Transfer danych | Klawiatury innych firm | Zezwalaj | iOS/iPadOS |

| Transfer danych | Zatwierdzone klawiatury | Nie jest wymagane | Android |

| Transfer danych | Przechwytywanie ekranu i Asystent Google | Zezwalaj | Android |

| Szyfrowanie | Szyfrowanie danych organizacji | Wymagać | iOS/iPadOS, Android |

| Szyfrowanie | Szyfrowanie danych organizacji na zarejestrowanych urządzeniach | Wymagać | Android |

| Funkcjonalność | Synchronizowanie aplikacji z natywną aplikacją kontaktów | Zezwalaj | iOS/iPadOS, Android |

| Funkcjonalność | Drukowanie danych organizacji | Zezwalaj | iOS/iPadOS, Android, Windows |

| Funkcjonalność | Ograniczanie transferu zawartości internetowej za pomocą innych aplikacji | Dowolna aplikacja | iOS/iPadOS, Android |

| Funkcjonalność | Powiadomienia o danych organizacji | Zezwalaj | iOS/iPadOS, Android |

Wymagania dotyczące dostępu

| Ustawienie | Value | Platforma | Uwagi |

|---|---|---|---|

| Numer PIN dostępu | Wymagać | iOS/iPadOS, Android | |

| Typ numeru PIN | Numeryczny | iOS/iPadOS, Android | |

| Prosty numer PIN | Zezwalaj | iOS/iPadOS, Android | |

| Wybierz minimalną długość numeru PIN | 4 | iOS/iPadOS, Android | |

| Touch ID zamiast numeru PIN w celu uzyskania dostępu (system iOS 8+/iPadOS) | Zezwalaj | iOS/iPadOS | |

| Zastąp dane biometryczne numerem PIN po przekroczeniu limitu czasu | Wymagać | iOS/iPadOS, Android | |

| Limit czasu (minuty działania) | 1440 | iOS/iPadOS, Android | |

| Identyfikator twarzy zamiast numeru PIN na potrzeby dostępu (system iOS 11+/iPadOS) | Zezwalaj | iOS/iPadOS | |

| Biometryczne zamiast numeru PIN w celu uzyskania dostępu | Zezwalaj | iOS/iPadOS, Android | |

| Resetowanie numeru PIN po liczbie dni | Nie | iOS/iPadOS, Android | |

| Wybierz liczbę poprzednich wartości numeru PIN do utrzymania | 0 | Android | |

| Numer PIN aplikacji po ustawieniu numeru PIN urządzenia | Wymagać | iOS/iPadOS, Android | Jeśli urządzenie jest zarejestrowane w Intune, administratorzy mogą rozważyć ustawienie tego ustawienia na wartość "Nie jest wymagane", jeśli wymuszają silny numer PIN urządzenia za pośrednictwem zasad zgodności urządzeń. |

| Poświadczenia konta służbowego na potrzeby dostępu | Nie jest wymagane | iOS/iPadOS, Android | |

| Sprawdź ponownie wymagania dostępu po (w minutach braku aktywności) | 30 | iOS/iPadOS, Android |

Uruchamianie warunkowe

| Ustawienie | Opis ustawienia | Wartość/akcja | Platforma | Uwagi |

|---|---|---|---|---|

| Warunki aplikacji | Maksymalna liczba prób numeru PIN | 5 / Resetowanie numeru PIN | iOS/iPadOS, Android | |

| Warunki aplikacji | Okres prolongaty w trybie offline | 10080 / Blokuj dostęp (w minutach) | iOS/iPadOS, Android, Windows | |

| Warunki aplikacji | Okres prolongaty w trybie offline | 90 / Czyszczenie danych (dni) | iOS/iPadOS, Android, Windows | |

| Warunki urządzenia | Urządzenia ze zdjętymi zabezpieczeniami systemu /urządzeniami z dostępem do konta root | N/A/ Blokuj dostęp | iOS/iPadOS, Android | |

| Warunki urządzenia | Zaświadczanie urządzenia SafetyNet | Podstawowa integralność i certyfikowane urządzenia / Blokuj dostęp | Android | To ustawienie konfiguruje sprawdzanie integralności urządzeń w sklepie Google Play na urządzeniach użytkowników końcowych. Podstawowa integralność weryfikuje integralność urządzenia. Urządzenia z odblokowanym dostępem, emulatory, urządzenia wirtualne i urządzenia z oznakami naruszenia nie mają podstawowej integralności. Podstawowa integralność i certyfikowane urządzenia sprawdzają zgodność urządzenia z usługami Firmy Google. Tylko niezmodyfikowane urządzenia, które zostały certyfikowane przez firmę Google, mogą przejść tę kontrolę. |

| Warunki urządzenia | Wymagaj skanowania pod kątem zagrożeń w aplikacjach | N/A/ Blokuj dostęp | Android | To ustawienie gwarantuje, że skanowanie weryfikujące aplikacje firmy Google jest włączone dla urządzeń użytkowników końcowych. Jeśli ta konfiguracja zostanie skonfigurowana, użytkownik końcowy będzie miał zablokowany dostęp do momentu włączenia skanowania aplikacji Google na urządzeniu z systemem Android. |

| Warunki urządzenia | Maksymalny dozwolony poziom zagrożenia urządzenia | Niski/zablokowany dostęp | System Windows | |

| Warunki urządzenia | Wymagaj blokady urządzenia | Niski/Ostrzegaj | Android | To ustawienie gwarantuje, że urządzenia z systemem Android mają hasło urządzenia spełniające minimalne wymagania dotyczące hasła. |

Uwaga

Ustawienia uruchamiania warunkowego systemu Windows są oznaczone jako Testy kondycji.

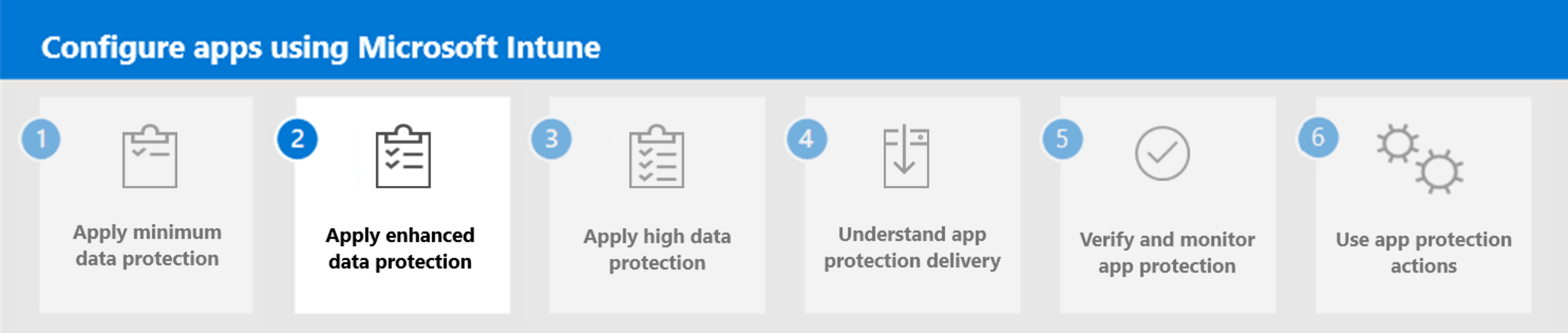

Następny krok

Kontynuuj krok 2, aby zastosować rozszerzoną ochronę danych w Microsoft Intune.