Implementowanie tunelowania podzielonego sieci VPN dla platformy Microsoft 365

Uwaga

Ten artykuł jest częścią zestawu artykułów, które dotyczą optymalizacji platformy Microsoft 365 dla użytkowników zdalnych lub podczas implementowania optymalizacji sieci, które obejmują routing oparty na prefiksach IP w celu obejścia punktów przeciążenia w infrastrukturze sieci.

- Aby zapoznać się z omówieniem korzystania z tunelowania podzielonego sieci VPN w celu optymalizacji łączności platformy Microsoft 365 dla użytkowników zdalnych, zobacz Omówienie: tunelowanie podzielone sieci VPN dla platformy Microsoft 365.

- Aby uzyskać szczegółową listę scenariuszy tunelowania podzielonego sieci VPN, zobacz Typowe scenariusze tunelowania podzielonego sieci VPN dla platformy Microsoft 365.

- Aby uzyskać wskazówki dotyczące zabezpieczania ruchu multimedialnego usługi Teams w środowiskach tunelowania podzielonego sieci VPN, zobacz Zabezpieczanie ruchu multimedialnego usługi Teams na potrzeby tunelowania podzielonego sieci VPN.

- Aby uzyskać informacje o sposobie konfigurowania Stream i zdarzeń na żywo w środowiskach sieci VPN, zobacz Specjalne zagadnienia dotyczące Stream i zdarzeń na żywo w środowiskach sieci VPN.

- Aby uzyskać informacje na temat optymalizacji wydajności dzierżawy platformy Microsoft 365 na całym świecie dla użytkowników w Chinach, zobacz Optymalizacja wydajności platformy Microsoft 365 dla chińskich użytkowników.

Firma Microsoft sugeruje strategię szybkiej i wydajnej poprawy łączności. Obejmuje to kilka prostych kroków aktualizowania tras sieciowych, dzięki czemu niektóre kluczowe punkty końcowe mogą pomijać zatłoczone serwery sieci VPN. Stosując podobny lub lepszy model zabezpieczeń w różnych warstwach, nie ma potrzeby zabezpieczania całego ruchu w punkcie wyjścia sieci firmowej i można kierować ruchem platformy Microsoft 365 przy użyciu krótszych i bardziej wydajnych ścieżek sieciowych. Zwykle można to zrobić w ciągu kilku godzin i w razie potrzeby można go skalować do wielu obciążeń platformy Microsoft 365.

Implementowanie tunelowania podzielonego sieci VPN

W tym artykule znajdziesz proste kroki wymagane do migracji architektury klienta sieci VPN z wymuszonego tunelu vpn do wymuszonego tunelu vpn z kilkoma zaufanymi wyjątkami, model tunelu podzielonego sieci VPN nr 2 w typowych scenariuszach tunelowania podzielonego sieci VPN dla platformy Microsoft 365.

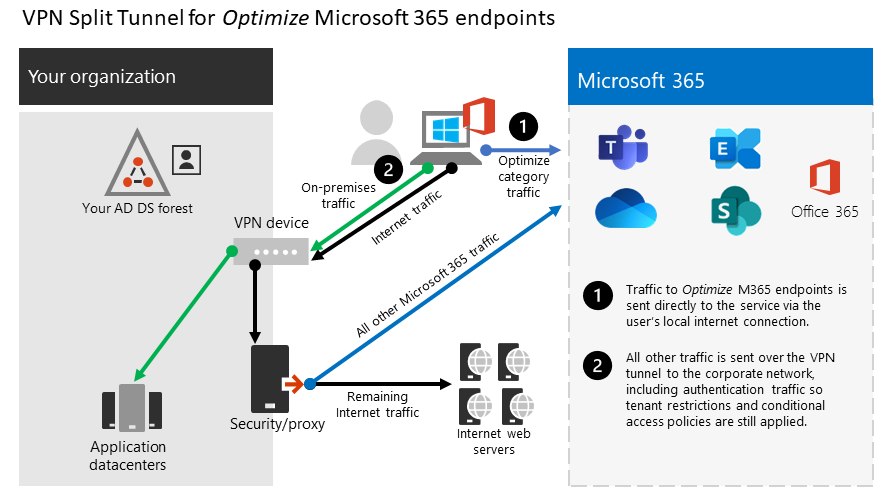

Na poniższym diagramie pokazano, jak działa zalecane rozwiązanie tunelu podzielonego sieci VPN:

1. Identyfikowanie punktów końcowych do optymalizacji

W artykule Dotyczącym adresów URL i zakresów adresów IP platformy Microsoft 365 firma Microsoft jasno identyfikuje kluczowe punkty końcowe potrzebne do optymalizacji i kategoryzowania ich jako optymalizowania. Ta niewielka grupa punktów końcowych stanowi około 70% — 80% ruchu do usługi Microsoft 365, w tym punkty końcowe z uwzględnieniem opóźnień, takie jak te dla nośników usługi Teams. Zasadniczo jest to ruch, który musimy szczególnie zadbać, a także ruch, który wywrze niesamowitą presję na tradycyjne ścieżki sieciowe i infrastrukturę sieci VPN.

Adresy URL w tej kategorii mają następujące cechy:

- Czy punkty końcowe należące do firmy Microsoft i zarządzane są hostowane w infrastrukturze firmy Microsoft

- Opublikowano adresy IP przeznaczone dla określonych usług

- Niski współczynnik zmian

- Czy przepustowość i/lub opóźnienie są wrażliwe

- Mogą mieć wymagane elementy zabezpieczeń udostępniane w usłudze, a nie wbudowane w sieci

- Stanowią około 70–80% ruchu do usługi Microsoft 365

Aby uzyskać więcej informacji na temat punktów końcowych platformy Microsoft 365 oraz sposobu ich kategoryzowania i zarządzania, zobacz Zarządzanie punktami końcowymi platformy Microsoft 365.

W większości przypadków należy używać tylko punktów końcowych adresu URL w pliku PAC przeglądarki , w którym punkty końcowe są skonfigurowane do wysyłania bezpośrednio, a nie do serwera proxy. Jeśli potrzebujesz tylko adresów URL kategorii Optymalizuj, użyj pierwszego zapytania lub użyj drugiego zapytania dla prefiksów IP.

Optymalizowanie adresów URL

(invoke-restmethod -Uri ("https://endpoints.office.com/endpoints/WorldWide?clientrequestid=" + ([GUID]::NewGuid()).Guid)) | ?{$_.category -eq "Optimize" -and $_.urls} | select -unique -ExpandProperty urls

Optymalizowanie zakresów adresów IP

(invoke-restmethod -Uri ("https://endpoints.office.com/endpoints/WorldWide?clientrequestid=" + ([GUID]::NewGuid()).Guid)) | ?{$_.category -eq "Optimize" -and $_.ips} | select -unique -ExpandProperty ips

2. Implementowanie tunelu podzielonego dla punktów końcowych platformy Microsoft 365

Teraz, po zidentyfikowaniu tych krytycznych punktów końcowych, musimy odwrócić je od tunelu sieci VPN i umożliwić mu użycie lokalnego połączenia internetowego użytkownika w celu nawiązania bezpośredniego połączenia z usługą. Sposób, w jaki jest to realizowane, będzie się różnić w zależności od używanego produktu sieci VPN i platformy maszynowej, ale większość rozwiązań sieci VPN umożliwia stosowanie tej logiki przez pewną konfigurację zasad. Aby uzyskać informacje na temat wskazówek dotyczących tunelu podzielonego specyficznego dla platformy VPN, zobacz przewodniki HOWTO dotyczące typowych platform sieci VPN.

Jeśli chcesz przetestować rozwiązanie ręcznie, możesz wykonać następujący przykład programu PowerShell, aby emulować rozwiązanie na poziomie tabeli tras. W tym przykładzie do tabeli tras zostanie dodana trasa dla każdej podsieci adresu IP usługi Teams Media. Wydajność multimediów usługi Teams można przetestować przed i po użyciu narzędzia do oceny sieci teams i obserwować różnice w trasach dla określonych punktów końcowych.

Przykład: dodawanie podsieci adresów IP multimediów usługi Teams do tabeli tras

$intIndex = "" # index of the interface connected to the internet

$gateway = "" # default gateway of that interface

$destPrefix = " 52.112.0.0/14, 52.122.0.0/15, 2603:1063::/38" # Teams Media endpoints

# Add routes to the route table

foreach ($prefix in $destPrefix) {New-NetRoute -DestinationPrefix $prefix -InterfaceIndex $intIndex -NextHop $gateway}

W poprzednim skrypcie $intIndex jest indeksem interfejsu połączonego z Internetem (znajdź, uruchamiając polecenie get-netadapter w programie PowerShell; poszukaj wartości ifIndex), a $gateway jest bramą domyślną tego interfejsu (znajdź, uruchamiając polecenie ipconfig w wierszu polecenia lub (Get-NetIPConfiguration | Foreach IPv4DefaultGateway). NextHop w programie PowerShell).

Po dodaniu tras można potwierdzić, że tabela tras jest poprawna, uruchamiając drukowanie tras w wierszu polecenia lub programie PowerShell.

Aby dodać trasy dla wszystkich bieżących zakresów adresów IP w kategorii Optymalizuj, możesz użyć następującej odmiany skryptu, aby wykonać zapytanie dotyczące usługi internetowej adresów IP i adresów URL platformy Microsoft 365 dla bieżącego zestawu podsieci Optymalizuj adres IP i dodać je do tabeli tras.

Przykład: dodaj wszystkie podsieci Optymalizuj do tabeli tras

$intIndex = "" # index of the interface connected to the internet

$gateway = "" # default gateway of that interface

# Query the web service for IPs in the Optimize category

$ep = Invoke-RestMethod ("https://endpoints.office.com/endpoints/worldwide?clientrequestid=" + ([GUID]::NewGuid()).Guid)

# Output only IPv4 Optimize IPs to $optimizeIps

$destPrefix = $ep | where {$_.category -eq "Optimize"} | Select-Object -ExpandProperty ips | Where-Object { $_ -like '*.*' }

# Add routes to the route table

foreach ($prefix in $destPrefix) {New-NetRoute -DestinationPrefix $prefix -InterfaceIndex $intIndex -NextHop $gateway}

Jeśli przypadkowo dodano trasy z nieprawidłowymi parametrami lub po prostu chcesz przywrócić zmiany, możesz usunąć właśnie dodane trasy za pomocą następującego polecenia:

foreach ($prefix in $destPrefix) {Remove-NetRoute -DestinationPrefix $prefix -InterfaceIndex $intIndex -NextHop $gateway}

Klient sieci VPN powinien być skonfigurowany tak, aby ruch do optymalizowanych adresów IP był kierowany w ten sposób. Dzięki temu ruch może korzystać z lokalnych zasobów firmy Microsoft, takich jak microsoft 365 Service Front Door, takich jak usługa Azure Front Door , która dostarcza usługi Platformy Microsoft 365 i punkty końcowe łączności tak blisko użytkowników, jak to możliwe. Dzięki temu możemy zapewnić użytkownikom wysoki poziom wydajności wszędzie tam, gdzie są na świecie, i w pełni wykorzystać światowej klasy globalną sieć firmy Microsoft, która prawdopodobnie znajduje się w ciągu kilku milisekund od bezpośredniego ruchu wychodzącego użytkowników.

Przewodniki HOWTO dla typowych platform sieci VPN

Ta sekcja zawiera linki do szczegółowych przewodników implementowania tunelowania podzielonego dla ruchu platformy Microsoft 365 od najpopularniejszych partnerów w tej przestrzeni. Dodamy więcej przewodników w miarę ich udostępniania.

- klient sieci VPN Windows 10: optymalizowanie ruchu platformy Microsoft 365 dla pracowników zdalnych przy użyciu natywnego klienta sieci VPN Windows 10

- Cisco Anyconnect: Optymalizowanie tunelu podziału połączeń dla usługi Office 365

- Palo Alto GlobalProtect: Optymalizowanie ruchu na platformie Microsoft 365 za pośrednictwem połączenia VPN Split Tunnel Exclude Access Route

- F5 Networks BIG-IP APM: Optymalizowanie ruchu platformy Microsoft 365 w przypadku dostępu zdalnego za pośrednictwem sieci VPN podczas korzystania z modułu APM BIG-IP

- Citrix Gateway: Optymalizowanie tunelu podziału sieci VPN usługi Citrix Gateway dla usługi Office365

- Pulse Secure: Tunelowanie vpn: jak skonfigurować tunelowanie podzielone w celu wykluczenia aplikacji platformy Microsoft 365

- Check Point VPN: Jak skonfigurować split tunnel dla platformy Microsoft 365 i innych aplikacji SaaS

Artykuły pokrewne

Omówienie: tunelowanie podzielone sieci VPN dla platformy Microsoft 365

Typowe scenariusze tunelowania podzielonego sieci VPN dla platformy Microsoft 365

Zabezpieczanie ruchu multimediów aplikacji Teams na potrzeby tunelowania podziału sieci VPN

Specjalne zagadnienia dotyczące Stream i wydarzeń na żywo w środowiskach sieci VPN

Optymalizacja wydajności platformy Microsoft 365 dla chińskich użytkowników

Zasady łączności sieciowej platformy Microsoft 365

Ocena łączności sieciowej na platformie Microsoft 365

Dostrajanie sieci i wydajności platformy Microsoft 365

Uruchamianie w sieci VPN: Jak firma Microsoft utrzymuje połączenie ze swoimi zdalnymi pracownikami