Integrowanie narzędzia Jamf Pro z Microsoft Intune w celu raportowania zgodności urządzeń w celu Tożsamość Microsoft Entra

Proces nawiązywania integracji między narzędziami Jamf Pro i Microsoft Intune ewoluuje. Raportowanie stanu zgodności urządzeń zarządzanych przez narzędzie Jamf umożliwia teraz środowisku Jamf Pro określenie stanu zgodności z zasadami zarządzanymi przez narzędzie Jamf i zgłaszanie stanu zgodności urządzeń w celu Tożsamość Microsoft Entra za pośrednictwem łącznika w Intune. Gdy stan zgodności dla urządzeń zarządzanych przez narzędzie Jamf zostanie zgłoszony do Tożsamość Microsoft Entra, urządzenia te będą mogły spełniać zasady Zero-Trust, które Microsoft Entra ustanawiają zasady dostępu warunkowego.

Ważna

Obsługa urządzeń jamf z systemem macOS dla dostępu warunkowego jest przestarzała.

Począwszy od 31 stycznia 2025 r., platforma, na której jest oparta funkcja dostępu warunkowego narzędzia Jamf Pro, nie będzie już obsługiwana.

Jeśli używasz integracji dostępu warunkowego narzędzia Jamf Pro dla urządzeń z systemem macOS, postępuj zgodnie z udokumentowanymi wytycznymi narzędzia Jamf, aby przeprowadzić migrację urządzeń do integracji zgodności urządzeń w sekcji Migrowanie z dostępu warunkowego systemu macOS do zgodności urządzeń z systemem macOS — dokumentacja narzędzia Jamf Pro.

Jeśli potrzebujesz pomocy, skontaktuj się z firmą Jamf Customer Success. Aby uzyskać więcej informacji, zobacz wpis w blogu pod adresem https://aka.ms/Intune/Jamf-Device-Compliance.

Ten artykuł może pomóc w wykonywaniu następujących zadań:

- Skonfiguruj wymagane składniki i konfiguracje w narzędziu Jamf Pro.

- Skonfiguruj narzędzie Jamf Pro, aby wdrożyć aplikację Intune — Portal firmy na urządzeniach zarządzanych za pomocą narzędzia Jamf.

- Skonfiguruj zasady do wdrażania dla użytkowników za pośrednictwem aplikacji portalu samoobsługowego narzędzia Jamf w celu rejestrowania urządzeń w Tożsamość Microsoft Entra.

- Skonfiguruj łącznik Intune.

- Przygotowywanie Tożsamość Microsoft Entra wymaganych składników.

Uprawnienia konta

Aby wykonać procedury opisane w tym artykule, musisz mieć następujące elementy:

Konto użytkownika narzędzia Jamf Pro z uprawnieniami zgodności urządzeń lub kontem administratora narzędzia Jamf Pro.

Konto Microsoft Entra przypisane do roli z wystarczającymi uprawnieniami. Dostępne role wbudowane obejmują:

Intune Administrator — ta rola może wykonać wszystkie kroki opisane w tym artykule.

Porada

Administrator Intune jest bardzo uprzywilejowaną rolą z pełnym dostępem w Microsoft Intune. Podczas delegowania ról do innych kont rozważ przypisanie wbudowanej roli z mniejszą liczbą uprawnień.

Administrator grup — ta rola może tworzyć wymagane grupy urządzeń.

Administrator dostępu warunkowego — ta rola może tworzyć i aktualizować zasady dostępu warunkowego Microsoft Entra, które umożliwiają rejestrację urządzeń użytkowników.

Administrator aplikacji — ta rola może tworzyć aplikacje, które komunikują się z narzędziem JAMF na temat stanu zgodności urządzenia.

Aby uzyskać więcej informacji na temat tych ról, zobacz Microsoft Entra role wbudowane.

Typowe pytania dotyczące integracji narzędzia Jamf Pro z aplikacją Tożsamość Microsoft Entra

Dlaczego integracja z Tożsamość Microsoft Entra byłaby korzystna dla urządzeń zarządzanych przez narzędzie Jamf Pro?

Microsoft Entra zasady dostępu warunkowego mogą wymagać od urządzeń nie tylko spełniania standardów zgodności, ale także rejestrowania się w Tożsamość Microsoft Entra. Organizacje dążą do ciągłego poprawiania stanu zabezpieczeń za pomocą Microsoft Entra zasad dostępu warunkowego w celu zapewnienia następujących przykładowych scenariuszy:

- Urządzenia są rejestrowane w Tożsamość Microsoft Entra.

- Urządzenia korzystają ze znanej zaufanej lokalizacji lub zakresu adresów IP.

- Urządzenia spełniają standardy zgodności w celu uzyskania dostępu do zasobów firmowych przy użyciu aplikacji klasycznych platformy Microsoft 365 i przeglądarki.

Czym różni się integracja Microsoft Entra a wcześniej oferowana metoda dostępu warunkowego Jamf?

W przypadku organizacji, które korzystają z narzędzia Jamf Pro, ale nie nawiązały jeszcze połączenia z Intune, poprzednia metoda, która wykorzystała konfigurację w ścieżce globalnego > dostępu warunkowego ustawień > portalu Jamf Pro, nie może już akceptować nowych konfiguracji.

Nowe integracje wymagają konfiguracji w obszarze Ustawienia > Globalna > zgodność urządzeń i zapewniają proces oparty na kreatorze, który przeprowadzi Cię przez połączenie z Intune. Kreator udostępnia metodę tworzenia wymaganych Microsoft Entra zarejestrowanych aplikacji. Tych zarejestrowanych aplikacji nie można wstępnie utworzyć w tym bieżącym projekcie, tak jak wcześniej.

Konfiguracje administracyjne narzędzia Jamf Pro

Konfiguracje narzędzia Jamf Pro wymagają utworzenia następujących grup inteligentnych komputerów i zasad komputera w konsoli narzędzia Jamf Pro przed nawiązaniem połączenia z Intune.

Grupy inteligentne komputerów

Utwórz dwie grupy inteligentne komputerów, korzystając z następujących przykładów:

Dotyczy: utwórz grupę inteligentną komputera zawierającą kryteria określające urządzenia, które wymagają dostępu do zasobów firmy w dzierżawie firmy Microsoft.

Przykład: Przejdź do obszaruGrupy komputerów inteligentnychjamf>Pro>, aby utworzyć nową grupę:

- Nazwa wyświetlana:

- W tym artykule nazwaliśmy grupę Jamf-Intune Applicable Group.

- Kryteria:

- Tytuł aplikacji, Operator = is, Value = CompanyPortal.app

Zgodność: utwórz drugą grupę inteligentną komputerów zawierającą kryteria określające, czy urządzenia są uważane za zgodne w narzędziu Jamf i spełniają standardy zabezpieczeń organizacji.

Przykład: Przejdź do obszaruGrupy komputerów inteligentnychjamf>Pro>, utwórz kolejną grupę:

- Nazwa wyświetlana:

- W tym artykule nazwaliśmy grupę Jamf-Intune Compliance Group.

- Opcja włączenia opcjiWyślij powiadomienie e-mail w przypadku zmiany członkostwa.

- Kryteria:

- Ostatnia aktualizacja spisu, operator = mniej niż x dni temu, wartość = 2

- i — kryteria: Tytuł aplikacji, Operator = is, Value = CompanyPortal.app

- i - File Vault 2, Operator = is, Value = All Partitions Encrypted

Zasady komputera

Utwórz jedną zasadę komputera, która obejmuje następujące konfiguracje:

Przykład: Przejdź dopozycji Jamf Pro Computers Policy (Zasadykomputerów>Jamf Pro>), utwórz nowe zasady:

Karta Opcje :

- Ogólne:

- Nazwa wyświetlana — nadaj zasadom nazwę. Na przykład zarejestruj się w Tożsamość Microsoft Entra(Microsoft Entra).

- Włączone — zaznacz to pole wyboru, aby włączyć zasady.

- Zgodność urządzeń firmy Microsoft:

- Włącz opcję Rejestrowanie komputerów przy użyciu Tożsamość Microsoft Entra.

Karta Zakres: skonfiguruj wybrane cele wdrażania, aby dodać grupę inteligentną odpowiednich komputerów utworzoną w ramach konfiguracji administracyjnych narzędzia Jamf Pro.

Karta Samoobsługowe:

- Włącz opcję Udostępnij zasady w samoobsługowej usłudze.

- Ustaw nazwę wyświetlaną.

- Ustaw nazwę przycisku.

- Podaj opis.

- Włącz opcję Upewnij się, że użytkownicy wyświetlają opis.

- Włącz opcjonalne kategorie zgodnie z potrzebami .

Wybierz Zapisz.

Aplikacja dla komputerów Mac

Utwórz aplikację w katalogu aplikacji jamf dla aplikacji dla komputerów Mac dla Microsoft Intune Portal firmy, który jest wdrażany na wszystkich urządzeniach. Korzystanie z wersji katalogu aplikacji Jamf ułatwia aktualizowanie aplikacji.

- Przejdź do pozycji Komputery>Mac Apps i wybierz pozycję +Nowy.

- Wybierz pozycję Jamf App Catalog, a następnie wybierz pozycję Dalej.

- Wyszukaj Microsoft Intune Portal firmy i wybierz pozycję dodaj obok aplikacji.

- Ustaw grupę docelową na wszystkich zarządzanych klientów.

- Ustaw metodę dystrybucji , aby zainstalować automatycznie.

- Włącz opcję Zainstaluj obsługujące profile konfiguracji.

- Włącz przełącznik Wdróż w prawym górnym rogu, a następnie wybierz pozycję Zapisz.

Microsoft Entra konfiguracje administracyjne

Możliwość rejestrowania urządzeń może zostać zablokowana ze względu na konfiguracje zasad dostępu warunkowego, które organizacja ma w celu zabezpieczenia zasobów firmowych.

Aby utworzyć grupę zawierającą użytkowników urządzeń zarządzanych przez narzędzie Jamf, która będzie używana do określania zakresu łącznika Intune w kolejnych krokach.

Zaloguj się do https://entra.microsoft.com konta z uprawnieniami do tworzenia grup oraz tworzenia i edytowania zasad dostępu warunkowego.

Rozwiń węzeł Grupy>Wszystkie grupy> i wybierz pozycję Nowa grupa.

Utwórz grupę dynamiczną z odpowiednimi regułami, aby uwzględnić odpowiednich użytkowników, którzy zarejestrują swoje urządzenia zarządzane przez narzędzie Jamf przy użyciu Tożsamość Microsoft Entra.

Porada

Zalecamy użycie grupy dynamicznej, ale można również użyć grupy statycznej.

Łączenie narzędzia Jamf Pro z Intune

Narzędzie Jamf pro korzysta z łączników w centrum administracyjnym Microsoft Intune, które można znaleźć w temacie >Łączniki i tokenyadministracji> dzierżawy. Proces łączenia narzędzia Jamf Pro z Intune rozpoczyna się w portalu administracyjnym narzędzia Jamf Pro i korzysta z kreatora, który monituje o kolejne kroki.

Zaloguj się do portalu jamf Administracja, na przykład: https://tenantname.jamfcloud.com.

Przejdź do pozycji Ustawienia > globalnej > zgodności urządzeń.

Wybierz pozycję Edytuj, a następnie włącz platformę macOS, zaznaczając to pole wyboru.

Na liście rozwijanej Grupa zgodności wybierz grupę inteligentną komputera utworzoną dla pozycji Zgodność w poprzedniej sekcji Computer-smart-groups tego artykułu.

Na liście rozwijanej Odpowiednia grupa wybierz grupę inteligentną komputera utworzoną dla aplikacji Applicable w poprzedniej sekcji Computer-smart-groups tego artykułu.

Włącz suwak w prawym górnym rogu, a następnie wybierz pozycję Zapisz.

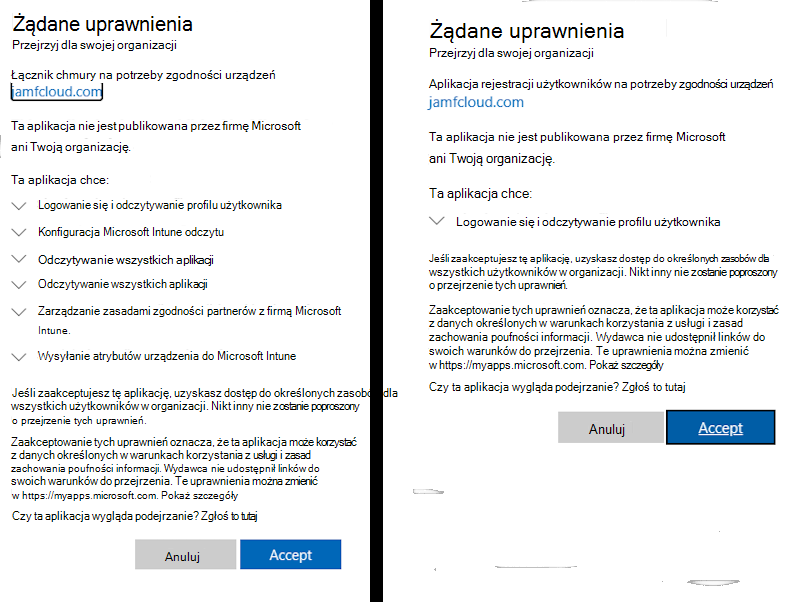

Następnie zostaną wyświetlone dwa monity uwierzytelniania firmy Microsoft. Każdy z nich wymaga, aby administrator globalny platformy Microsoft 365 uwierzytelnił monit:

- Pierwszy monit o uwierzytelnianie tworzy aplikację Cloud Connector for Device Compliance w Tożsamość Microsoft Entra.

- Drugi monit o uwierzytelnianie tworzy aplikację rejestracji użytkownika na potrzeby zgodności urządzeń.

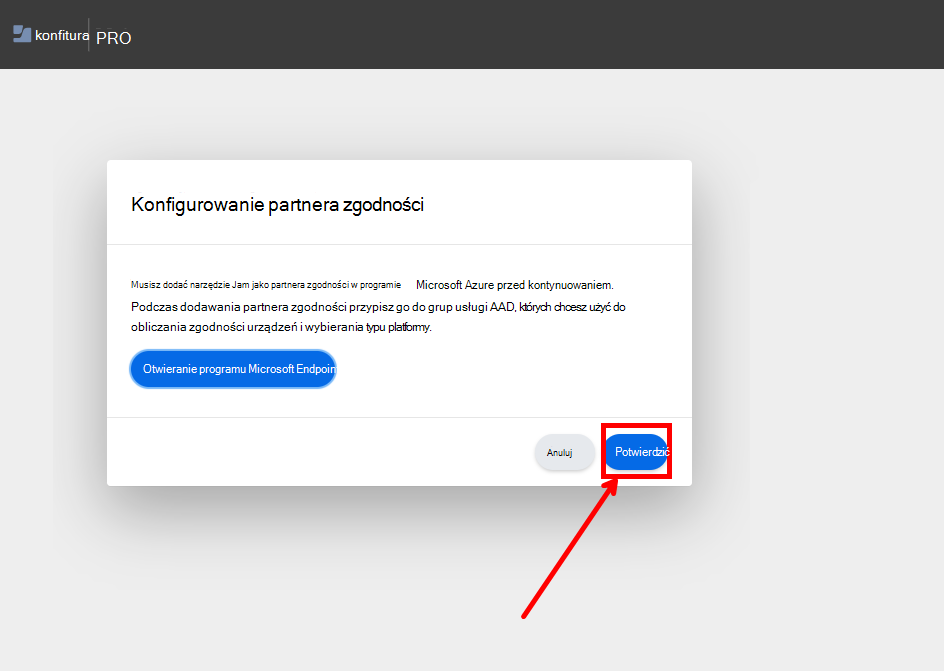

Zostanie otwarta nowa karta przeglądarki na stronie Portal narzędzia Jamf z oknie dialogowym Konfigurowanie partnera zgodności , a następnie wybierz przycisk z etykietą Otwórz program Microsoft Endpoint Manager.

Nowa karta przeglądarki otwiera centrum administracyjne Microsoft Intune.

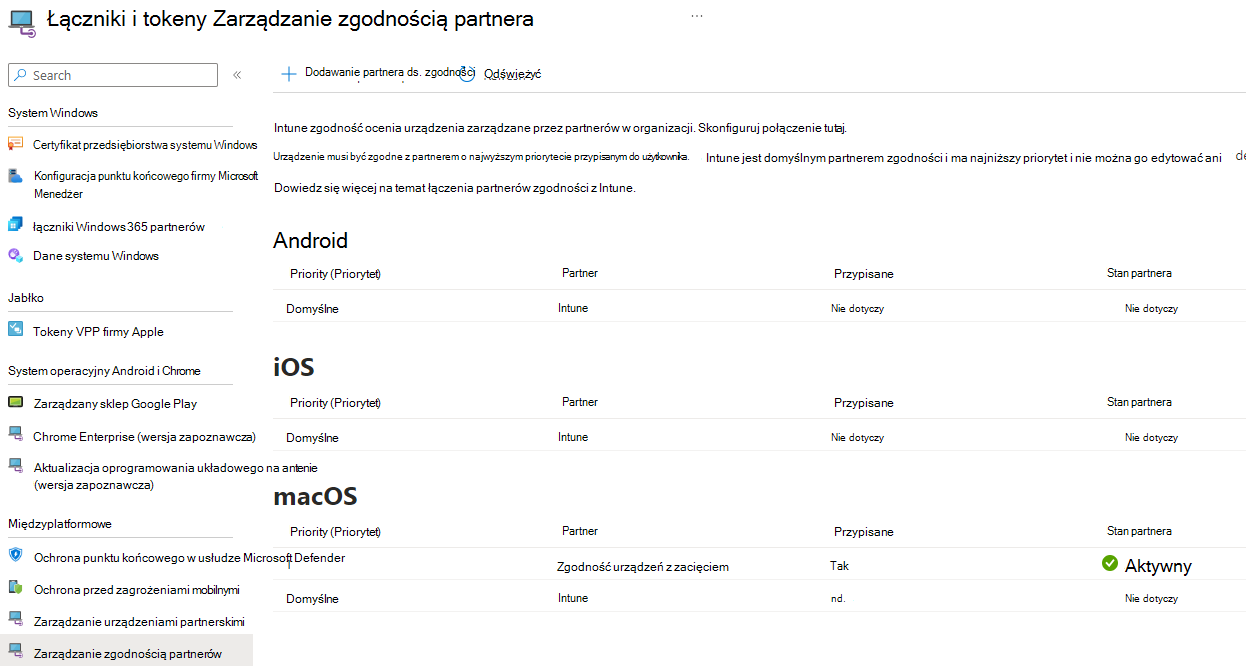

Przejdź do sekcji Łączniki administracji > dzierżawy i tokeny Zarządzanie zgodnością partnerów>.

W górnej części strony Zarządzanie zgodnością partnerów wybierz pozycję Dodaj partnera zgodności.

W kreatorze Tworzenie partnera zgodności :

- Użyj listy rozwijanej Partner zgodności , aby wybrać pozycję Zgodność urządzeń jamf.

- Użyj listy rozwijanej Platforma , aby wybrać system macOS, a następnie wybierz pozycję Dalej.

- W obszarze Przypisania wybierz pozycję Dodaj grupy, a następnie wybierz utworzoną wcześniej grupę użytkowników Microsoft Entra. Niewybieraj pozycji Dodaj wszystkich użytkowników , ponieważ spowoduje to zablokowanie połączenia.

- Wybierz pozycję Dalej, a następnie pozycję Utwórz.

W przeglądarce otwórz kartę zawierającą portal narzędzia Jamf w oknie dialogowym Konfigurowanie partnera zgodności .

Wybierz przycisk Potwierdź .

Przejdź do karty przeglądarki z pulpitem nawigacyjnym zarządzania zgodnością Intune Partner i wybierz ikonę Odśwież u góry obok opcji Dodaj partnera zgodności.

Sprawdź, czy łącznik zgodności urządzeń jamf dla systemu macOS zawiera stan partnera Aktywny.

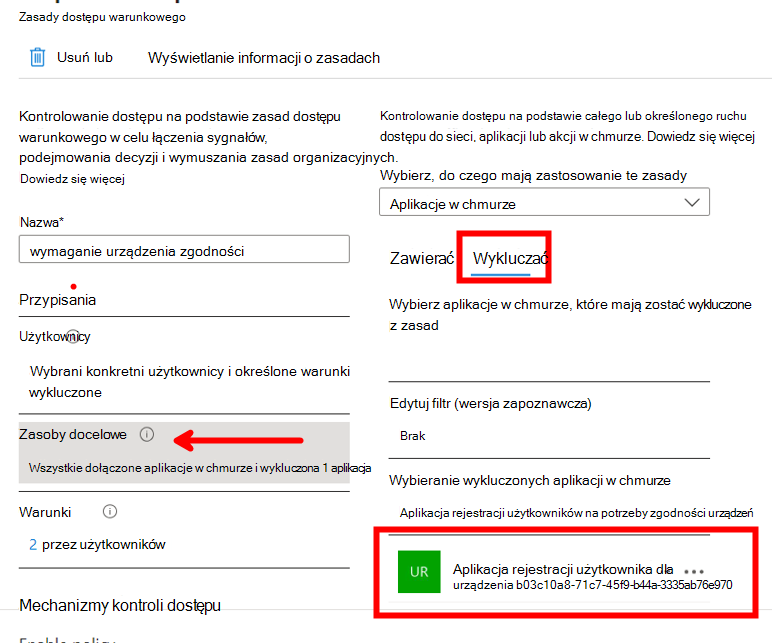

Ukończ konfigurację administracyjną

Aby zapewnić użytkownikom możliwość rejestrowania urządzeń, musisz mieć świadomość Microsoft Entra zasad dostępu warunkowego, które mogą je blokować. Aplikacja rejestracji użytkowników na potrzeby zgodności urządzeń utworzona podczas nawiązywania połączenia narzędzia Jamf Pro z Intune musi zostać dodana jako wykluczenie w zasadach, które mogą uniemożliwić użytkownikom rejestrowanie urządzeń.

Rozważmy na przykład zasady dostępu warunkowego Microsoft Entra, które wymagają zgodnych urządzeń:

- Przypisania — przypisz te zasady do wszystkich użytkowników lub dołącz grupy użytkowników, którzy mają urządzenia zarządzane przez narzędzie Jamf.

- Zasoby docelowe — ustaw następujące konfiguracje:

- Zastosuj do wszystkich aplikacji w chmurze.

- Wyklucz aplikację Rejestracja użytkownika dla aplikacji Zgodność urządzenia . Ta aplikacja została utworzona po połączeniu narzędzia Jamf Pro z Intune.

- Warunki obejmują następujące opcje:

- Wymaga zgodności

- Wymaga zarejestrowanego urządzenia

Powiadomienia użytkowników końcowych

Zalecamy dostarczenie obszernego powiadomienia o środowisku użytkownika końcowego, aby upewnić się, że użytkownicy urządzeń zarządzanych przez narzędzie Jamf są świadomi tego procesu, sposobu jego działania i osi czasu, w której muszą przestrzegać zasad. Ważnym przypomnieniem, które powinno zostać uwzględnione w tych powiadomieniach, jest to, że aplikacja Jamf Self-Service zawiera zasady używane do rejestrowania urządzenia. Użytkownicy nie mogą używać wdrożonej aplikacji microsoft Portal firmy do próby zarejestrowania się. Użycie aplikacji Portal firmy powoduje błąd wskazujący element AccountNotOnboarded.

Urządzenia zarządzane przy użyciu platformy Jamf nie są wyświetlane na liście urządzeń Intune w poniższym procesie. Po zarejestrowaniu urządzeń przez użytkowników w Tożsamość Microsoft Entra początkowy stan urządzenia jest wyświetlany jako Niezgodne. Po zaktualizowaniu grupy inteligentnej komputera Jamf Pro skonfigurowanej pod kątem zgodności stan jest wysyłany za pośrednictwem łącznika Intune w celu Tożsamość Microsoft Entra aktualizacji stanu zgodności urządzeń. Częstotliwość aktualizacji Microsoft Entra informacji o urządzeniu jest oparta na grupie inteligentnej Komputer zgodności w częstotliwość zmiany jamf.

Rozwiązywanie problemów

Problem

Po uruchomieniu zasad z aplikacji Jamf Self-Service na urządzeniu z systemem macOS zgodnie z instrukcjami monit o uwierzytelnianie firmy Microsoft wydawał się działać normalnie. Jednak stan urządzenia wyświetlanego w Tożsamość Microsoft Entra nie został zaktualizowany z N/A do stanu Zgodne zgodnie z oczekiwaniami, nawet po odczekaniu co najmniej jednej godziny.

W tym przypadku rekord urządzenia w Tożsamość Microsoft Entra był niekompletny.

Rozwiązanie

Najpierw sprawdź następujące elementy:

- Urządzenie jest wyświetlane jako członek grupy inteligentnej komputerów Jamf na potrzeby zgodności. To członkostwo wskazuje, że urządzenie jest zgodne.

- Użytkownik uwierzytelniający jest członkiem grupy Microsoft Entra, która ma zakres do łącznika jamf Intune.

Po drugie, na urządzeniu, którego dotyczy problem:

Otwórz aplikację Terminal i wykonaj następujące polecenie:

/usr/local/jamf/bin/jamfaad gatherAADInfo- Jeśli polecenie nie spowoduje wyświetlenie monitu, a zamiast tego zwraca Tożsamość Microsoft Entra uzyskane dla użytkownika systemu macOS $USER, rejestracja była dobra.

- Jeśli polecenie tworzy monit o zalogowanie, a użytkownik może ukończyć logowanie bez błędu, podczas początkowej próby rejestracji mógł wystąpić błąd użytkownika.

- Jeśli polecenie tworzy monit o logowanie, ale występuje błąd podczas logowania użytkownika, dalsze rozwiązywanie problemów jest wymagane za pośrednictwem zgłoszenia pomocy technicznej.