Tworzenie zasad ochrony dla sieci Szkieletowej i zarządzanie nimi (wersja zapoznawcza)

W tym artykule opisano sposób tworzenia, edytowania i usuwania zasad ochrony usługi Microsoft Purview dla usługi Microsoft Fabric. Docelowi odbiorcy to administratorzy zabezpieczeń i zgodności, którzy muszą tworzyć zasady ochrony dla sieci szkieletowej.

Aby zapoznać się z omówieniem sposobu działania zasad ochrony dla sieci szkieletowej, zobacz Zasady ochrony w sieci szkieletowej (wersja zapoznawcza).

Wymagania wstępne

Aby utworzyć zasady ochrony, należy spełnić następujące wymagania:

Musisz mieć licencję platformy Microsoft 365 E3/E5 zgodnie z wymaganiami dotyczącymi etykiet poufności z usługi Microsoft Purview Information Protection. Aby uzyskać więcej informacji, zobacz Microsoft Purview Information Protection: etykietowanie poufności.

Aby utworzyć zasady ochrony w portalu usługi Microsoft Purview, musisz mieć co najmniej rolę administratora usługi Information Protection. Rola administratora usługi Information Protection jest domyślnie przypisywana w grupie roli Administrator zgodności.

W dzierżawie musi istnieć co najmniej jedna etykieta poufności "odpowiednio skonfigurowana" z usługi Microsoft Purview Information Protection. "Odpowiednio skonfigurowane" w kontekście zasad ochrony dla sieci szkieletowej oznacza, że po skonfigurowaniu etykiety została ona ograniczona do pozycji Pliki i inne zasoby danych, a jej ustawienia ochrony zostały ustawione tak, aby obejmowały dostęp kontroli (aby uzyskać informacje o konfiguracji etykiet poufności, zobacz Tworzenie i konfigurowanie etykiet poufności i ich zasad). Do utworzenia zasad ochrony dla sieci szkieletowej można użyć tylko etykiet poufności "odpowiednio skonfigurowanych".

Tworzenie zasad ochrony dla sieci szkieletowej

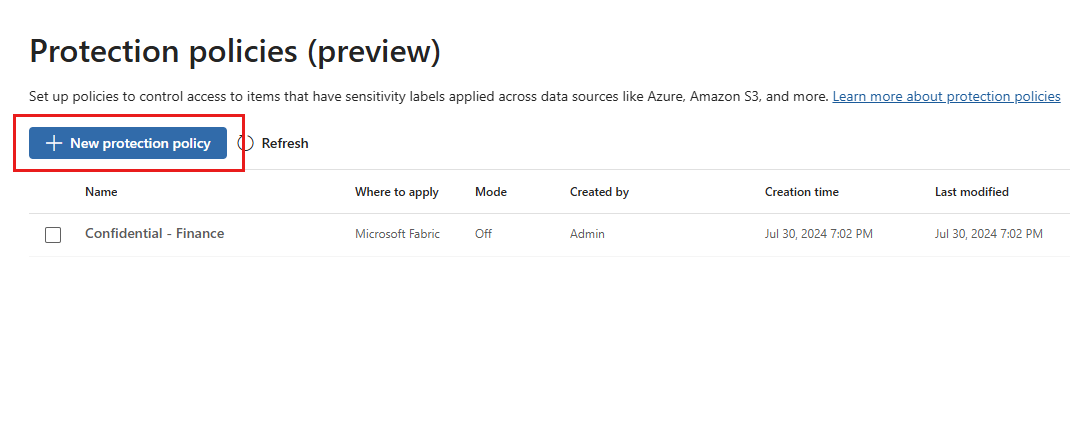

Otwórz stronę Zasady ochrony (wersja zapoznawcza) w portalu microsoft Purview.

https://purview.microsoft.com/informationprotection/protectionpolicy.

Na stronie Zasady ochrony (wersja zapoznawcza) wybierz pozycję Nowe zasady ochrony.

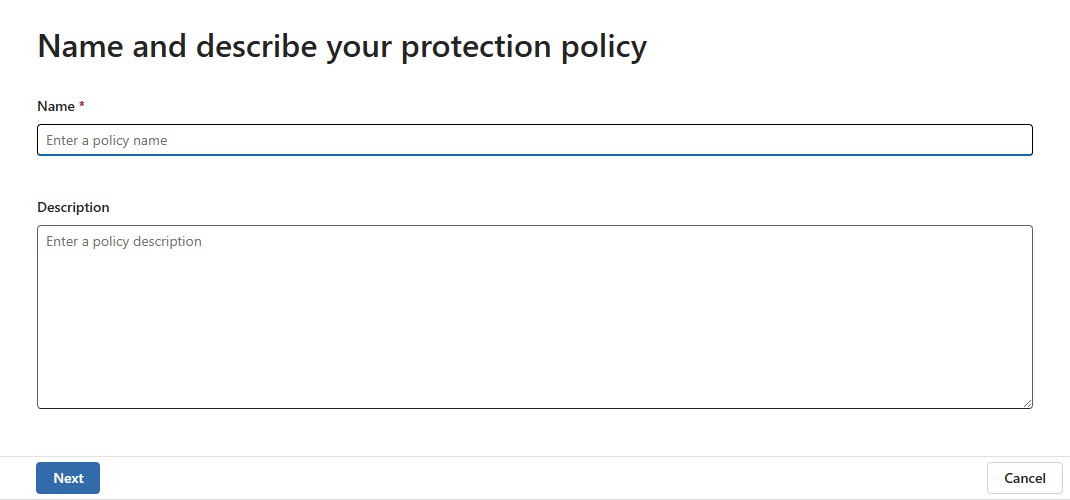

Na stronie Nazwa i opisz zasady ochrony podaj nazwę i opis zasad. Po zakończeniu wybierz przycisk Dalej.

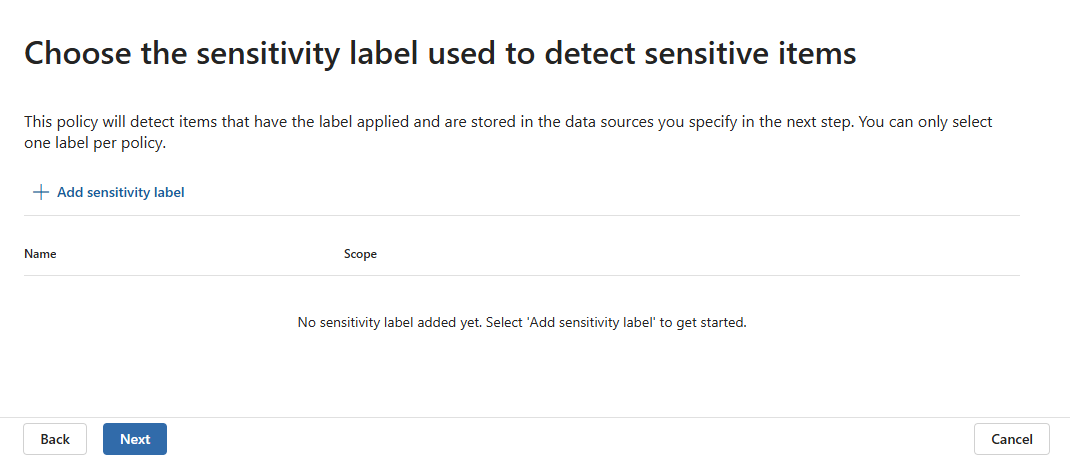

Na stronie Wybierz etykietę poufności używaną do wykrywania poufnych elementów wybierz pozycję + Dodaj etykietę poufności i wybierz etykietę poufności, którą chcesz skojarzyć z zasadami. Etykieta musi być etykietą, która stosuje szyfrowanie i jest poprawnie skonfigurowana. Aby uzyskać szczegółowe informacje, zobacz wymagania wstępne. Można wybrać tylko jedną etykietę na zasady.

Po wybraniu etykiety wybierz pozycję Dodaj , a następnie pozycję Dalej.

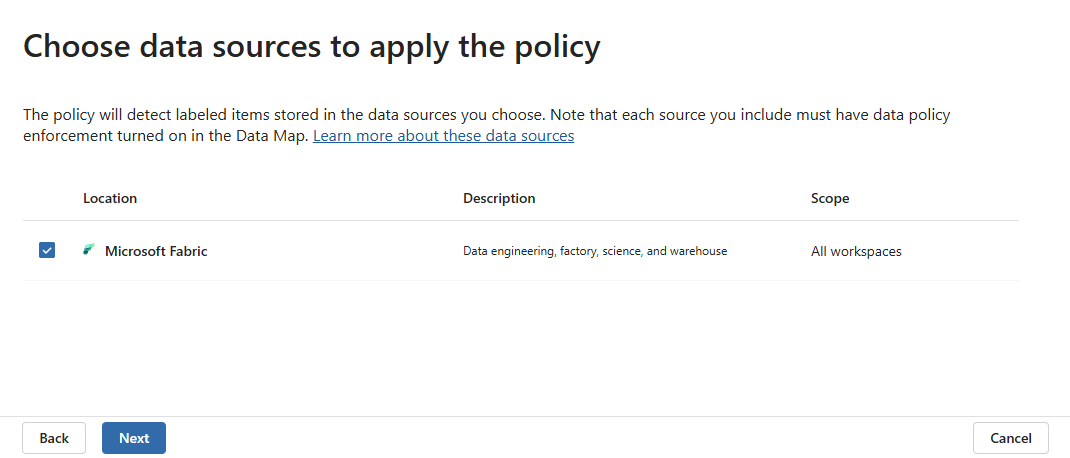

Na stronie Wybieranie źródeł danych, aby zastosować zasady , wybierz pozycję Microsoft Fabric. Jeśli na liście jest widocznych wiele źródeł danych, pamiętaj, aby wybrać tylko sieć szkieletową. Zasady będą stosowane do obsługiwanych typów elementów we wszystkich obszarach roboczych. Po zakończeniu wybierz przycisk Dalej.

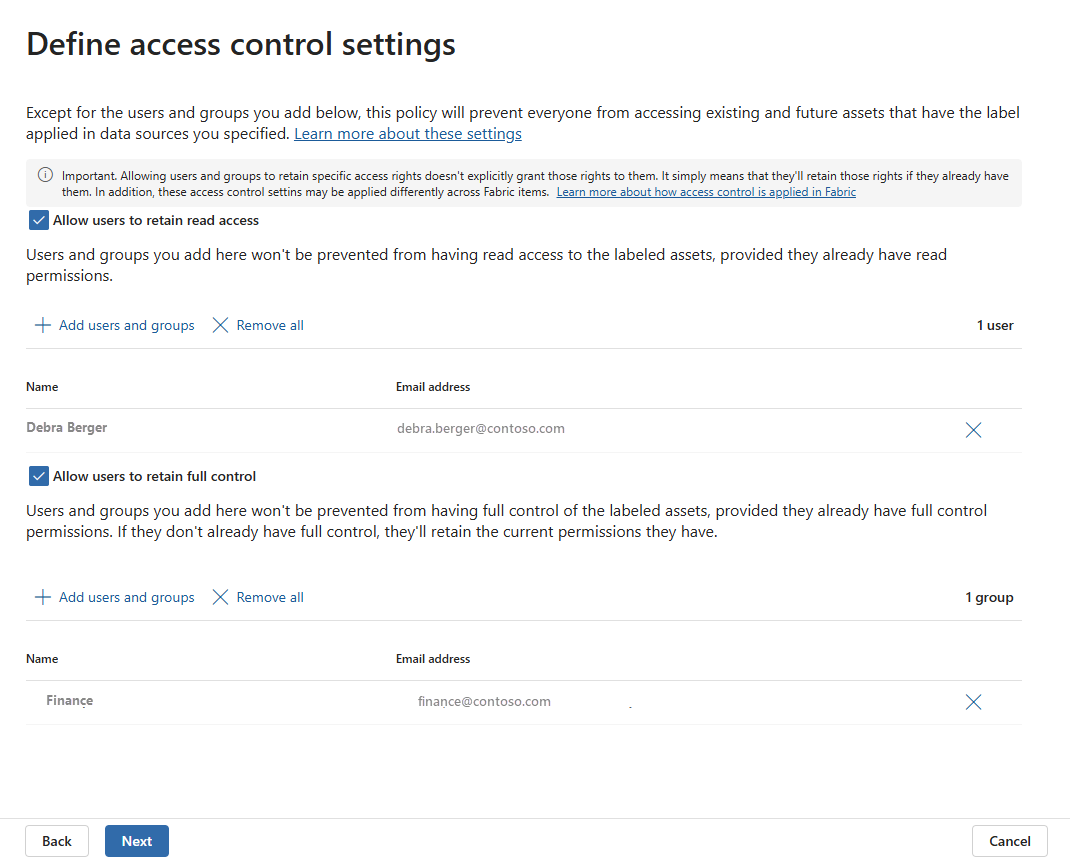

Na stronie Definiowanie ustawień kontroli dostępu wybierz kontrolki dostępu, które chcesz zastosować do elementów oznaczonych etykietą poufności wybraną w kroku 4.

Dostępne są dwie opcje:

- Zezwalaj użytkownikom na zachowanie dostępu do odczytu — wszyscy użytkownicy lub grupy dodane w ramach tego ustawienia kontroli zachowają uprawnienia do odczytu do zasobów z wybraną etykietą poufności, jeśli już ją mają. Wszystkie inne uprawnienia, które mają w elemencie, zostaną usunięte.

- Zezwalaj użytkownikom na zachowanie pełnej kontroli — wszyscy użytkownicy lub grupy dodane w tym ustawieniu kontroli zachowają pełną kontrolę nad elementem oznaczonym etykietą, jeśli już go mają lub jakiekolwiek inne uprawnienia, które mogą mieć.

Możesz wybrać jedną lub obie opcje. Dla każdej kontrolki wybierz pozycję Dodaj użytkowników i grupy , aby określić, do których użytkowników i/lub grup należy zastosować kontrolkę.

Uwaga

Nie można dodać jednostek usługi do zestawów użytkowników, do których mają zastosowanie te kontrolki. Oznacza to, że jednostki usługi nie mogą uzyskiwać dostępu do elementów chronionych przez zasady ochrony. Zobacz tę notatkę , aby uzyskać więcej informacji.

Zasady zablokują dostęp do elementów oznaczonych skojarzą etykietą poufności dla wszystkich użytkowników, których nie określono w jednej z powyższych kontrolek.

Po zakończeniu wybierz przycisk Dalej.

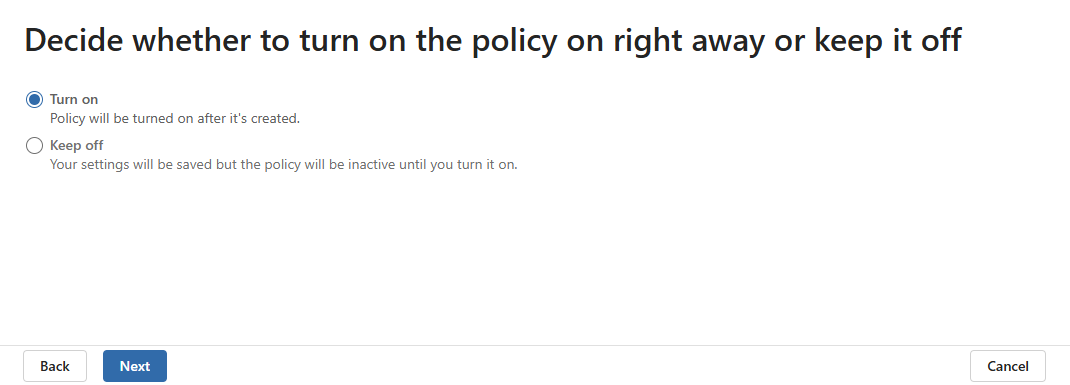

Na stronie Zdecyduj, czy od razu włączyć zasady, czy wyłączyć ją, wybierz, czy od razu włącz zasady. Po zakończeniu wybierz przycisk Dalej.

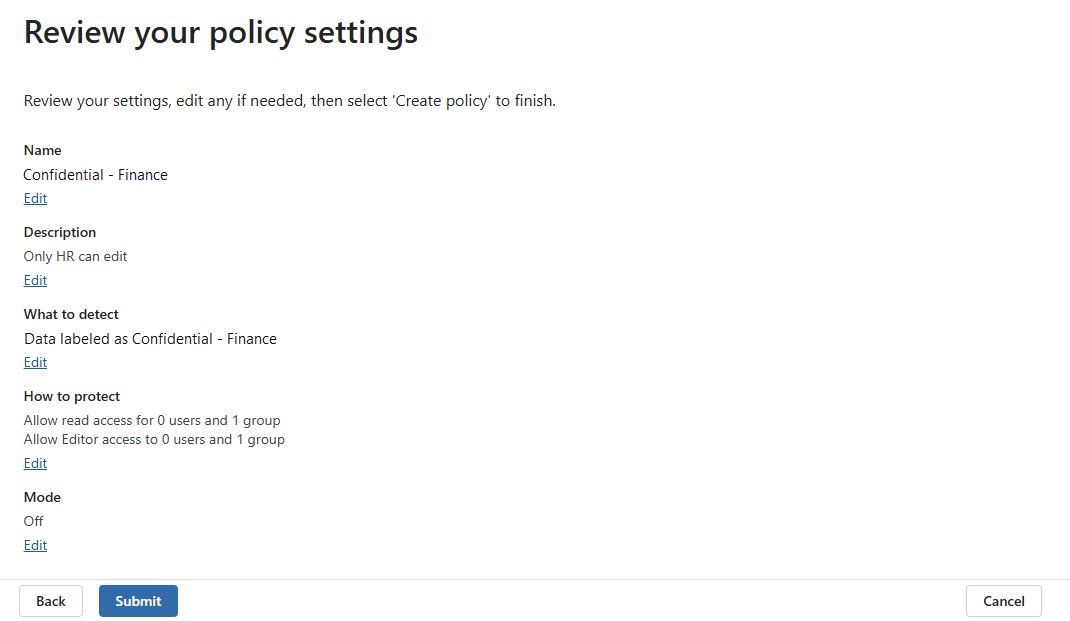

Na stronie Przeglądanie ustawień zasad przejrzyj ustawienia zasad. Gdy wszystko jest zadowalające, wybierz pozycję Prześlij, a następnie pozycję Gotowe.

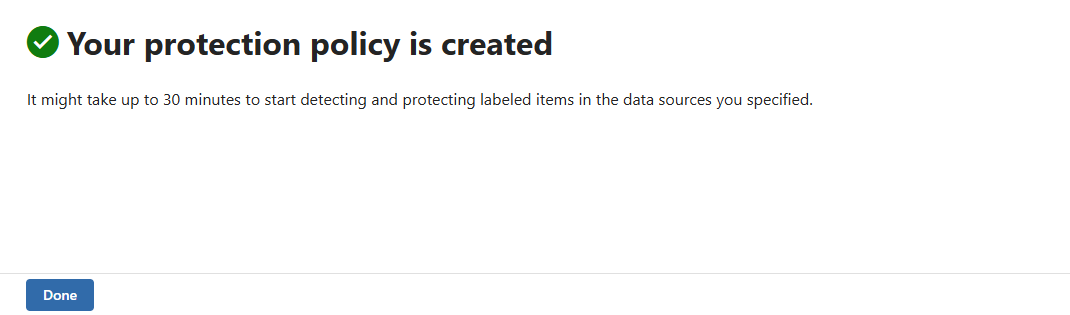

Zostaniesz poinformowany, że nowe zasady ochrony zostały utworzone i że rozpoczęcie wykrywania i ochrony elementów oznaczonych wybraną etykietą poufności może potrwać do 30 minut.

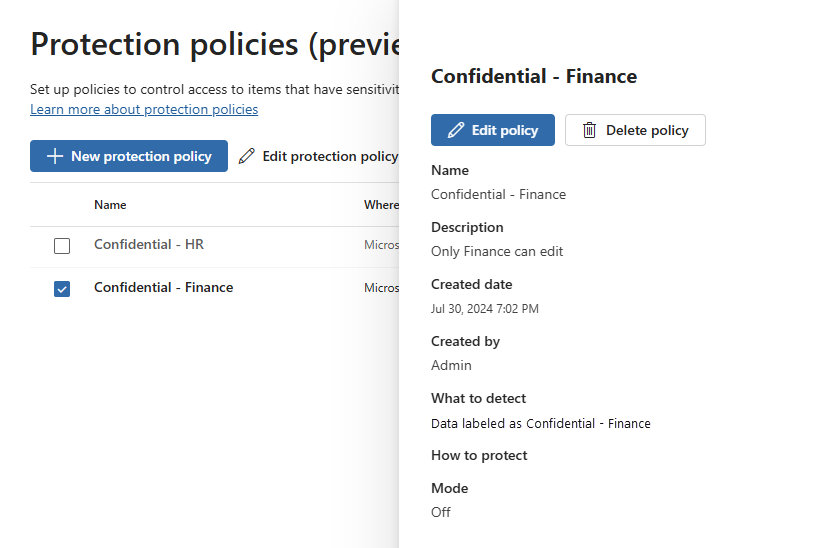

Nowe zasady są teraz wyświetlane na liście zasad ochrony. Wybierz ją, aby potwierdzić, że wszystkie szczegóły są poprawne.

Zarządzanie zasadami ochrony

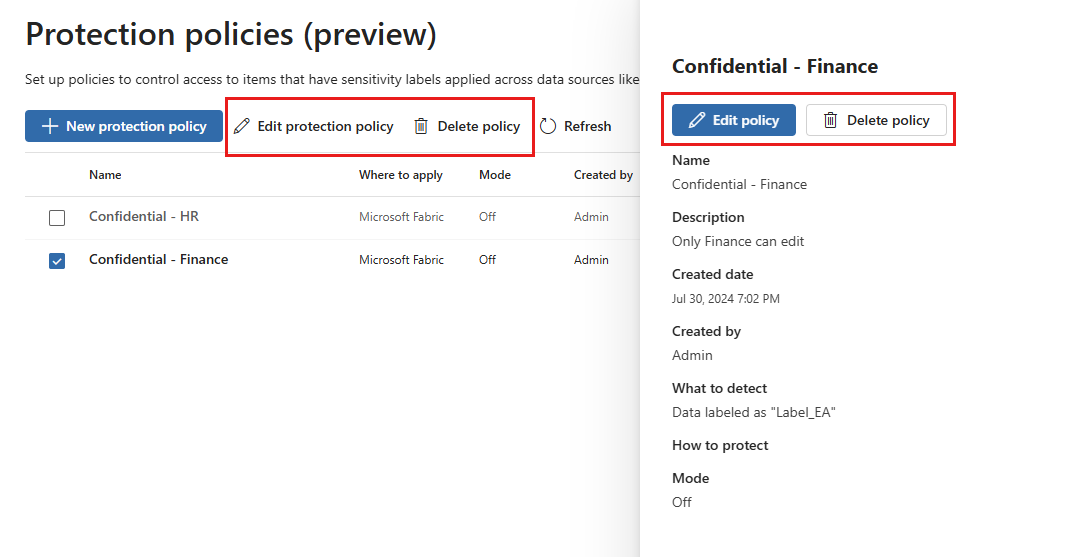

Aby edytować lub usunąć zasady ochrony:

Otwórz stronę Zasady ochrony (wersja zapoznawcza) w portalu microsoft Purview.

https://purview.microsoft.com/informationprotection/protectionpolicy.

Wybierz zasady, które chcesz edytować lub usunąć, a następnie wybierz pozycję Edytuj zasady lub Usuń zasady na wstążce lub w okienku szczegółów.

Jeśli edytujesz zasady, kontynuuj przechodzenie na rowerze przez strony konfiguracji, tak jak w kroku 3 przepływu tworzenia zasad.