Akceptowanie zewnętrznego udziału danych

Gdy ktoś zaprasza Cię do udostępniania danych usługi OneLake z organizacji, otrzymasz link, którego możesz użyć do zaakceptowania zaproszenia i utworzenia skrótu do udostępnionych danych w wybranym elemencie sieci szkieletowej. Masz 90 dni na zaakceptowanie zaproszenia.

Wymagania wstępne

Aby móc akceptować i używać zewnętrznego udziału danych, musisz mieć uprawnienia do zapisu i udostępniania w standardowej sieci szkieletowej w elemencie lakehouse, w którym chcesz utworzyć skrót do udostępnionych danych. Ten element musi mieć co najmniej jeden folder lub tabelę.

Akceptowanie udziału

Aby zaakceptować udział:

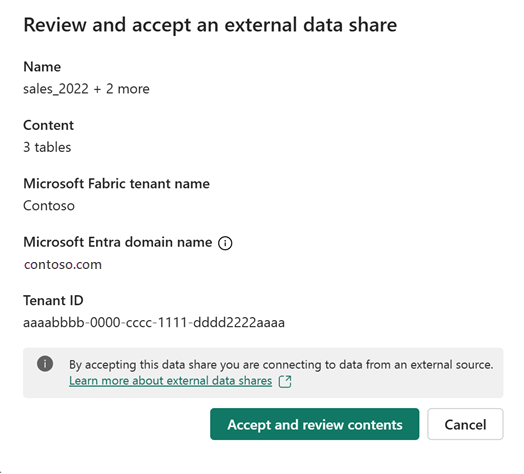

Wybierz link udostępniania lub wklej adres URL w przeglądarce. Spowoduje to przejście do okna dialogowego, w którym wyświetlana jest nazwa udziału oraz szczegóły dzierżawy dostawcy danych.

Uwaga

Link działa tylko dla użytkowników, którzy nie znajdują się w dzierżawie, w której są przechowywane dane udostępnione. Jeśli jesteś w dzierżawie udostępniania, skontaktuj się z osobą, która wysłała Ci link i poproś o udostępnienie Ci skrótu OneLake. Aby uzyskać więcej informacji, zobacz Jak działa udostępnianie danych zewnętrznych.

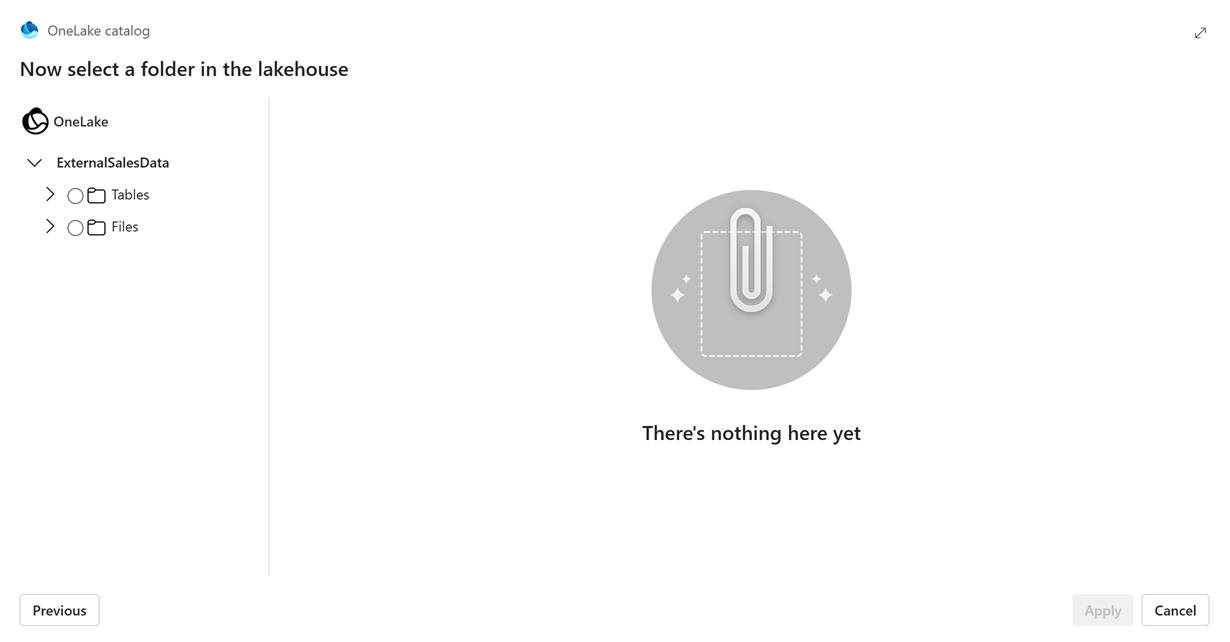

Wybierz pozycję Akceptuj i wybierz lokalizację. Spowoduje to otwarcie centrum danych OneLake. Wybierz lakehouse, wybierz przycisk Dalej, wybierz lokalizację tabeli lub folderu, w którym chcesz utworzyć skrót do udziału przychodzącego, a następnie wybierz pozycję Zastosuj.

Udział został utworzony w lokalizacji OneLake. Dane w tej lokalizacji udziału mogą być używane przy użyciu dowolnego obciążenia sieci szkieletowej w dzierżawie.

Zagadnienia dotyczące zabezpieczeń

Korzystanie z danych udostępnionych z innej dzierżawy ma ważne konsekwencje dla bezpieczeństwa i prywatności danych. Aby uzyskać szczegółowe informacje, zobacz Zagadnienia dotyczące zabezpieczeń.