Rozwiązywanie problemów z uwierzytelnianiem przepływowym w usłudze Microsoft Entra

Ten artykuł pomaga w znalezieniu informacji dotyczących rozwiązywania typowych problemów związanych z uwierzytelnianiem przekazywanym przez Microsoft Entra.

Ważne

Jeśli występują problemy z logowaniem użytkowników z uwierzytelnianiem przepustowym, nie wyłączaj tej funkcji ani nie odinstalowuj agentów uwierzytelniania przepustowego bez możliwości powrotu na konto administratora tożsamości hybrydowej tylko w chmurze.

Problemy ogólne

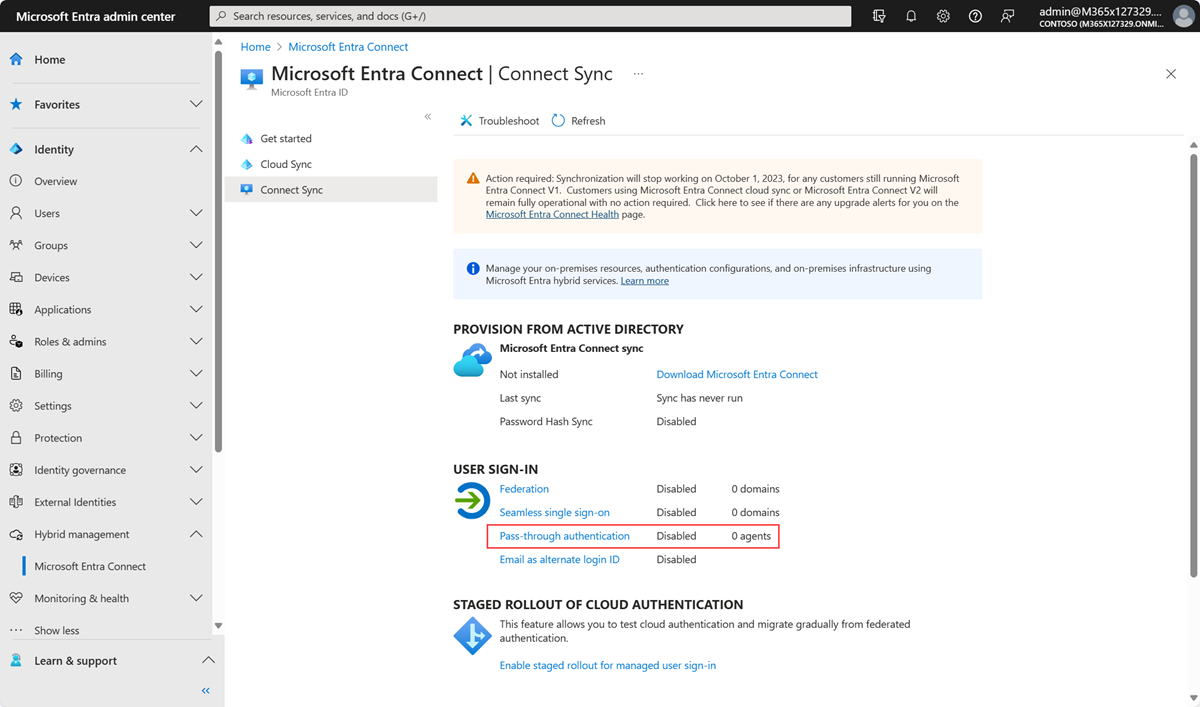

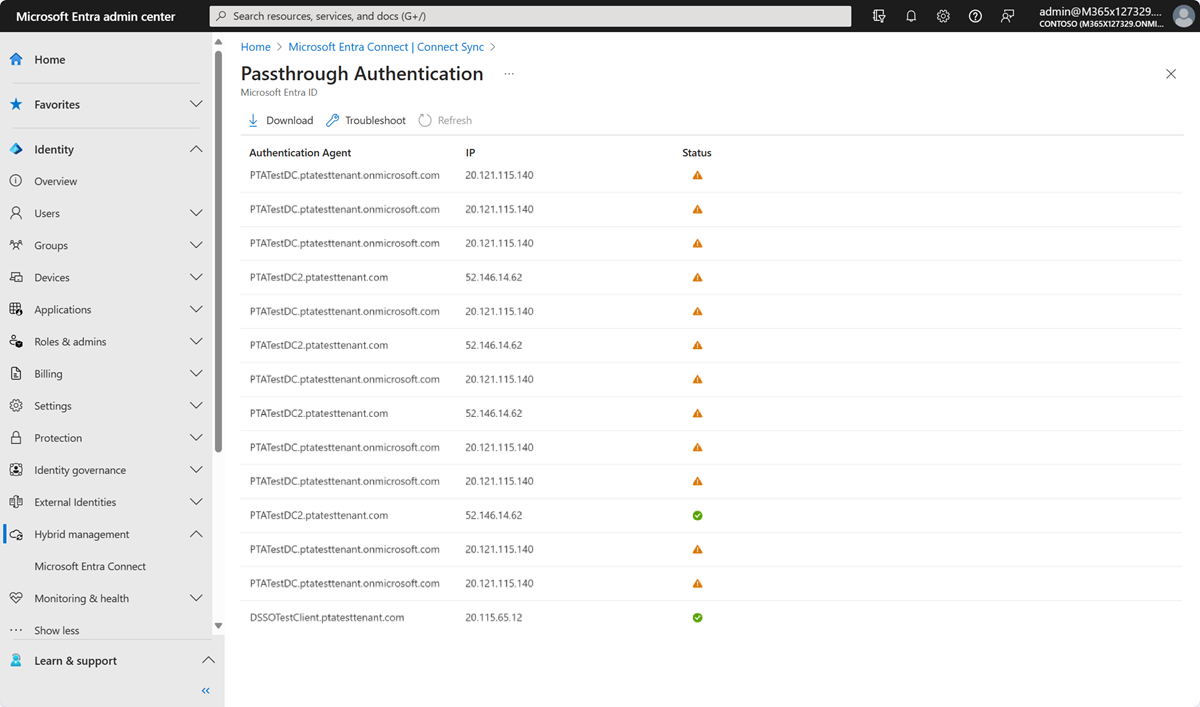

Sprawdzanie stanu funkcji i agentów uwierzytelniania

Upewnij się, że funkcja uwierzytelniania przekazywanego jest nadal włączona w dzierżawie, a stan agentów uwierzytelniania ma wartość Aktywne, a nie Nieaktywne. Status można sprawdzić w sekcji Microsoft Entra Connect w centrum administracyjnym Microsoft Entra.

Komunikaty o błędach logowania dostępne dla użytkownika

Jeśli użytkownik nie może zalogować się przy użyciu uwierzytelniania przepływowego, może zobaczyć jeden z następujących błędów widocznych dla użytkownika na ekranie logowania Microsoft Entra.

| Błąd | opis | Rozwiązanie |

|---|---|---|

| AADSTS80001 | Nie można nawiązać połączenia z usługą Active Directory | Upewnij się, czy serwery agentów są członkami tego samego lasu usługi AD co użytkownicy, których hasła muszą być weryfikowane i czy mogą łączyć się z usługą Active Directory. |

| AADSTS80002 | Czas oczekiwania na połączenie z usługą Active Directory upłynął | Sprawdź, czy usługa Active Directory jest dostępna i odpowiada na żądania pochodzące od agentów. |

| AADSTS80004 | Nazwa użytkownika przekazana do agenta była nieprawidłowa | Sprawdź, czy użytkownik próbuje zalogować się przy użyciu właściwej nazwy użytkownika. |

| AADSTS80005 | Walidacja napotkała nieprzewidywalny wyjątek WebException | Błąd przejściowy. Ponów żądanie. Jeśli nadal nie powiedzie się, skontaktuj się z pomocą techniczną firmy Microsoft. |

| AADSTS80007 | Wystąpił błąd podczas komunikacji z usługą Active Directory | Sprawdź dzienniki agenta, aby uzyskać więcej informacji i sprawdzić, czy usługa Active Directory działa zgodnie z oczekiwaniami. |

Użytkownicy otrzymują błąd: nieprawidłowa nazwa użytkownika lub hasło

Może się to zdarzyć, gdy lokalna nazwa UserPrincipalName (UPN) różni się od UPN użytkownika w chmurze.

Aby potwierdzić, że na tym polega problem, najpierw sprawdź, czy agent uwierzytelniania przepustowego działa prawidłowo.

Utwórz konto testowe.

Zaimportuj moduł programu PowerShell do komputera agenta:

Import-Module "C:\Program Files\Microsoft Azure AD Connect Authentication Agent\Modules\PassthroughAuthPSModule\PassthroughAuthPSModule.psd1"Uruchom polecenie Invoke PowerShell:

Invoke-PassthroughAuthOnPremLogonTroubleshooterPo wyświetleniu monitu o wprowadzenie poświadczeń wprowadź tę samą nazwę użytkownika i hasło, których używasz do logowania się (https://login.microsoftonline.com).

Jeśli wystąpi ten sam błąd nazwy użytkownika i hasła, oznacza to, że agent Uwierzytelniania Przepustowego działa poprawnie, a problem może polegać na tym, że lokalny UPN nie jest obsługiwalny w routingu. Aby dowiedzieć się więcej, zobacz Konfigurowanie alternatywnego identyfikatora logowania.

Ważne

Jeśli serwer Microsoft Entra Connect nie jest przyłączony do domeny, co jest wymogiem określonym w Microsoft Entra Connect: Wymagania wstępne, pojawia się problem z nieprawidłową nazwą użytkownika lub hasłem.

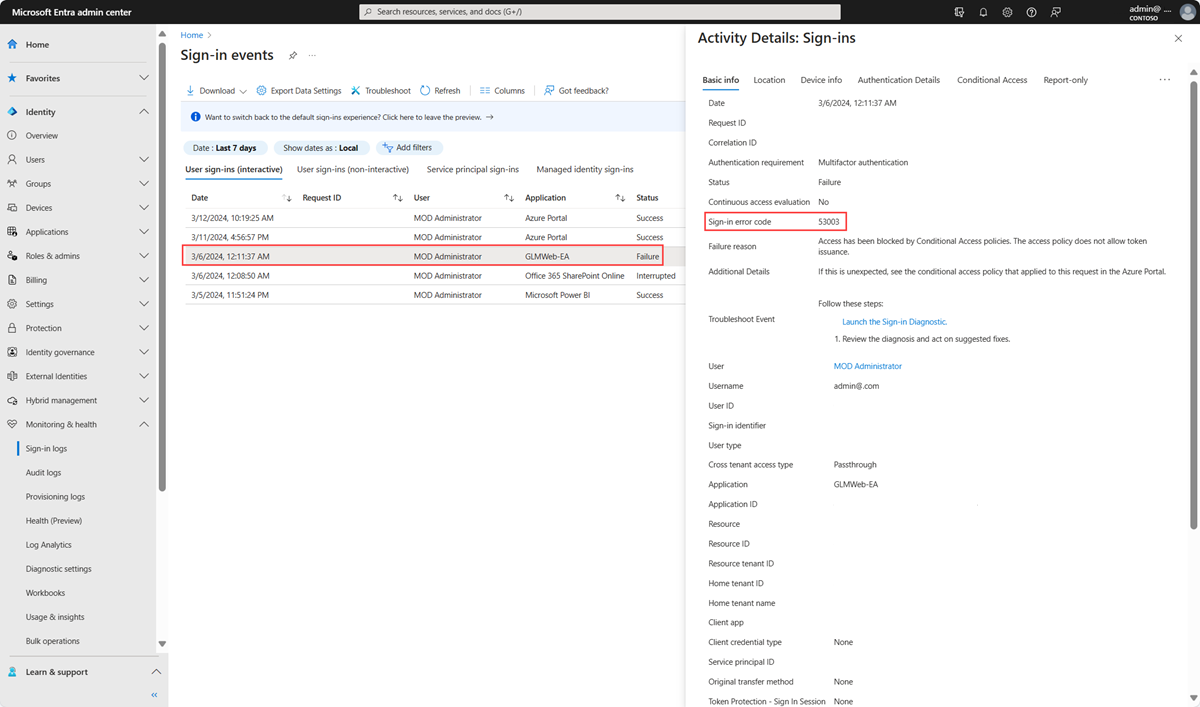

Przyczyny niepowodzenia logowania w centrum administracyjnym firmy Microsoft Entra (wymaga licencji Premium)

Jeśli twój dzierżawca ma skojarzoną licencję Microsoft Entra ID P1 lub P2, możesz również zapoznać się z raportem aktywności logowania w centrum administracyjnym Microsoft Entra.

Przejdź do pozycji Microsoft Entra ID ->Logowania w [centrum administracyjnym Microsoft Entra](https://portal.azure.com/) i kliknij działanie logowania określonego użytkownika. Poszukaj pola KOD BŁĘDU LOGOWANIA. Zamapuj wartość tego pola jako przyczynę niepowodzenia i rozwiązanie, korzystając z poniższej tabeli:

| Kod błędu logowania | Przyczyna niepowodzenia zalogowania się | Rozwiązanie |

|---|---|---|

| 50144 | Ważność hasła użytkownika usługi Active Directory wygasła. | Zresetuj hasło użytkownika w lokalnym Active Directory. |

| 80001 | Brak dostępnych agentów uwierzytelniania. | Zainstaluj i zarejestruj agenta uwierzytelniania. |

| 80002 | Upłynął limit czasu żądania weryfikacji hasła agenta uwierzytelniania. | Sprawdź, czy usługa Active Directory jest osiągalna z agenta uwierzytelniania. |

| 80003 | Agent uwierzytelniania odebrał nieprawidłową odpowiedź. | Jeśli problem jest stale powtarzalny dla wielu użytkowników, sprawdź konfigurację usługi Active Directory. |

| 80004 | W żądaniu logowania użyto nieprawidłowej głównej nazwy użytkownika (UPN). | Poproś użytkownika o zalogowanie się przy użyciu poprawnej nazwy użytkownika. |

| 80005 | Agent uwierzytelniania: wystąpił błąd. | Błąd przejściowy. Spróbuj ponownie później. |

| 80007 | Agent uwierzytelniania nie może nawiązać połączenia z usługą Active Directory. | Sprawdź, czy usługa Active Directory jest osiągalna z agenta uwierzytelniania. |

| 80010 | Agent uwierzytelniania nie może odszyfrować hasła. | Jeśli problem jest stale powtarzalny, zainstaluj i zarejestruj nowego agenta uwierzytelniania. I odinstaluj bieżący. |

| 80011 | Agent uwierzytelniania nie może pobrać klucza odszyfrowującego. | Jeśli problem jest stale powtarzalny, zainstaluj i zarejestruj nowego agenta uwierzytelniania. I odinstaluj bieżący. |

| 80014 | Odpowiedź na żądanie weryfikacji została udzielona po upływie maksymalnego czasu. | Upłynął limit czasu agenta uwierzytelniania. Otwórz bilet pomocy technicznej z kodem błędu, identyfikatorem korelacji i znacznikiem czasu, aby uzyskać więcej informacji na temat tego błędu |

Ważne

Agenci uwierzytelniania przepływowego uwierzytelniają użytkowników Microsoft Entra, sprawdzając ich nazwy użytkownika i hasła w usłudze Active Directory, wywołując Win32 LogonUser API. W związku z tym, jeśli ustawiono "Logowanie do" w usłudze Active Directory w celu ograniczenia dostępu do logowania do stacji roboczej, należy również dodać do listy serwerów "Logowanie do" serwery, na których działają agenci uwierzytelniania z przekazywaniem. Nie zrobienie tego uniemożliwi użytkownikom logowanie się do Microsoft Entra ID.

Problemy z instalacją agenta uwierzytelniania

Wystąpił nieoczekiwany błąd

Zbierz dzienniki agenta z serwera i skontaktuj się z pomocą techniczną firmy Microsoft w związku z problemem.

Problemy z rejestracją agenta uwierzytelniania

Rejestracja agenta uwierzytelniania nie powiodła się z powodu zablokowanych portów

Upewnij się, że serwer, na którym zainstalowano agenta uwierzytelniania, może komunikować się z naszymi adresami URL i portami usługi wymienionymi tutaj.

Rejestracja agenta uwierzytelniania nie powiodła się z powodu błędów autoryzacji tokenu lub konta

Upewnij się, że używasz konta administratora tożsamości hybrydowej tylko w chmurze dla wszystkich operacji instalacji i rejestracji programu Microsoft Entra Connect lub autonomicznego agenta uwierzytelniania. Istnieje znany problem z kontami Administratora Tożsamości Hybrydowej z włączonym uwierzytelnianiem wieloskładnikowym; tymczasowo wyłącz uwierzytelnianie wieloskładnikowe (tylko na czas ukończenia operacji) jako rozwiązanie tymczasowe.

Wystąpił nieoczekiwany błąd

Zbierz dzienniki agenta z serwera i skontaktuj się z pomocą techniczną firmy Microsoft w sprawie swojego problemu.

Problemy z odinstalowywaniem agenta uwierzytelniania

Komunikat ostrzegawczy podczas odinstalowywania programu Microsoft Entra Connect

Jeśli w dzierżawie masz włączone uwierzytelnianie z przekazywaniem i spróbujesz odinstalować program Microsoft Entra Connect, zostanie wyświetlony następujący komunikat ostrzegawczy: „Użytkownicy nie będą mogli zalogować się do Microsoft Entra ID, chyba że masz zainstalowanych innych agentów uwierzytelniania z przekazywaniem na innych serwerach”.

Przed odinstalowywaniem programu Microsoft Entra Connect upewnij się, że konfiguracja jest wysoce dostępna, aby uniknąć zablokowania użytkownikom możliwości logowania się.

Problemy z włączaniem funkcji

Włączanie funkcji nie powiodło się, ponieważ nie było dostępnych agentów uwierzytelniania

Aby włączyć uwierzytelnianie przekazywane w dzierżawcy, musisz mieć co najmniej jednego aktywnego Agenta uwierzytelniania. Agent uwierzytelniania można zainstalować, instalując program Microsoft Entra Connect lub autonomiczny agent uwierzytelniania.

Włączanie funkcji nie powiodło się z powodu zablokowanych portów

Upewnij się, że serwer, na którym zainstalowano program Microsoft Entra Connect, może komunikować się z naszymi adresami URL i portami usługi wymienionymi tutaj.

Włączanie funkcji nie powiodło się z powodu błędów autoryzacji tokenu lub konta

Upewnij się, że używasz konta administratora tożsamości hybrydowej tylko w chmurze podczas włączania tej funkcji. Istnieje znany problem z kontami administratora tożsamości hybrydowej z obsługą uwierzytelniania wieloskładnikowego (MFA); tymczasowo wyłącz uwierzytelnianie wieloskładnikowe (tylko w celu ukończenia operacji) jako obejście.

Zbieranie dzienników agenta uwierzytelniania typu Pass-through

W zależności od typu problemu, którego możesz doświadczać, należy szukać w różnych lokalizacjach logów agenta uwierzytelniania przekazującego.

Dzienniki programu Microsoft Entra Connect

W przypadku błędów związanych z instalacją sprawdź dzienniki programu Microsoft Entra Connect pod adresem %ProgramData%\AADConnect\trace-*.log.

Dzienniki zdarzeń agenta uwierzytelniania

W przypadku błędów związanych z agentem uwierzytelniania otwórz aplikację Podgląd zdarzeń na serwerze i sprawdź sekcję Dzienniki aplikacji i usług\Microsoft\AzureAdConnect\AuthenticationAgent\Admin.

Aby uzyskać szczegółową analizę, włącz dziennik "Sesja" (kliknij prawym przyciskiem myszy wewnątrz aplikacji Podgląd zdarzeń, aby znaleźć tę opcję). Nie uruchamiaj agenta uwierzytelniania z włączonym tym dziennikiem podczas normalnych operacji; używaj go tylko do rozwiązywania problemów. Zawartość dziennika jest widoczna tylko po ponownym wyłączeniu dziennika.

Szczegółowe dzienniki śledzenia

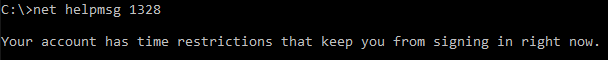

Aby rozwiązać problemy z błędami logowania użytkownika, poszukaj dzienników śledzenia w folderze %ProgramData%\Microsoft\Azure AD Connect Authentication Agent\Trace\. Dzienniki te zawierają powody, dla których logowanie konkretnego użytkownika nie powiodło się przy użyciu funkcji uwierzytelniania przepustowego. Te błędy są również powiązane z przyczynami niepowodzenia logowania pokazanymi w poprzedniej tabeli przyczyn niepowodzenia logowania. Poniżej znajduje się przykładowy wpis dziennika:

AzureADConnectAuthenticationAgentService.exe Error: 0 : Passthrough Authentication request failed. RequestId: 'df63f4a4-68b9-44ae-8d81-6ad2d844d84e'. Reason: '1328'.

ThreadId=5

DateTime=xxxx-xx-xxTxx:xx:xx.xxxxxxZ

Aby uzyskać opisowe szczegóły błędu ("1328" w poprzednim przykładzie), otwórz wiersz polecenia i uruchom następujące polecenie (Uwaga: zastąp ciąg "1328" rzeczywistym numerem błędu widocznym w dziennikach):

Net helpmsg 1328

Dzienniki logowania z uwierzytelnianiem przepustowym

Jeśli logowanie audytów jest włączone, dodatkowe informacje można znaleźć w dziennikach zabezpieczeń serwera uwierzytelniania przechodniego. Prostym sposobem wykonywania zapytań dotyczących żądań logowania jest filtrowanie dzienników zabezpieczeń przy użyciu następującego zapytania:

<QueryList>

<Query Id="0" Path="Security">

<Select Path="Security">*[EventData[Data[@Name='ProcessName'] and (Data='C:\Program Files\Microsoft Azure AD Connect Authentication Agent\AzureADConnectAuthenticationAgentService.exe')]]</Select>

</Query>

</QueryList>

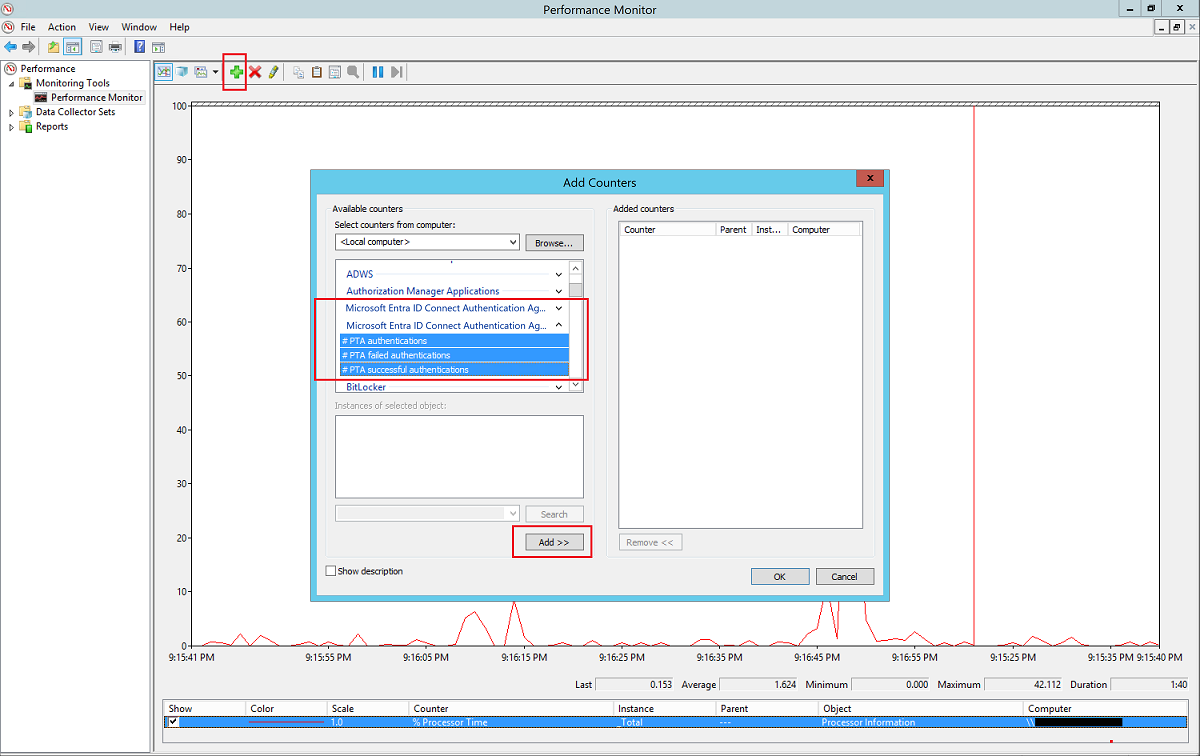

liczniki monitora wydajności

Innym sposobem monitorowania agentów uwierzytelniania jest śledzenie konkretnych liczników Monitorowania Wydajności na każdym serwerze, na którym jest zainstalowany agent uwierzytelniania. Użyj następujących liczników globalnych (# uwierzytelnień PTA, #PTA nieudanych uwierzytelnień i #PTA pomyślnych uwierzytelnień) i liczników błędów (# błędy uwierzytelniania PTA):

Ważne

Uwierzytelnianie przekazywane zapewnia wysoką dostępność przy użyciu wielu agentów uwierzytelniania, a nie równoważenia obciążenia. W zależności od konfiguracji nie wszyscy agenci uwierzytelniania otrzymują mniej więcej taką samą liczbę żądań. Możliwe, że określony agent uwierzytelniania w ogóle nie odbiera żadnego ruchu.