Migrowanie zapisywania zwrotnego grup programu Microsoft Entra Connect Sync w wersji 2 do usługi Microsoft Entra Cloud Sync

Ważne

Publiczna wersja zapoznawcza funkcji zapisywania zwrotnego grup w wersji 2 w programie Microsoft Entra Connect Sync nie będzie już dostępna po 30 czerwca 2024 r. Ta funkcja zostanie wycofana począwszy od tej daty i nie będzie już obsługiwana wConnect Sync, na potrzeby aprowizowania grup zabezpieczeń w chmurze w usłudze Active Directory. Funkcja będzie nadal działać poza datą wycofania; jednakże nie będzie już otrzymywać wsparcia po tej dacie i może przestać działać w dowolnym momencie bez powiadomienia.

Oferujemy podobne funkcje w usłudze Microsoft Entra Cloud Sync o nazwie Aprowizacja grupy w usłudze Active Directory, których można użyć zamiast zapisywania zwrotnego grup w wersji 2 na potrzeby aprowizowania grup zabezpieczeń w chmurze w usłudze Active Directory. Pracujemy nad ulepszeniem tej funkcji w usłudze Cloud Sync wraz z innymi nowymi funkcjami, które opracowujemy w Cloud Sync.

Klienci korzystający z tej funkcji w wersji zapoznawczej w Connect Sync powinni przełączyć konfigurację z Connect Sync na Cloud Sync. Możesz przenieść całą synchronizację hybrydową do Cloud Sync (jeśli obsługuje Twoje potrzeby). Możesz również uruchamiać Cloud Sync obok siebie i przenosić tylko aprowizację grupy zabezpieczeń w chmurze do Active Directory w Cloud Sync.

W przypadku klientów, którzy aprowizują grupy Microsoft 365 do Active Directory, mogą oni nadal korzystać z funkcji zapisywania zwrotnego grup w wersji 1 w tym celu.

Możesz ocenić przeniesienie wyłącznie do usługi Cloud Sync przy użyciu kreatora synchronizacji użytkownika.

W poniższym dokumencie opisano sposób migrowania zapisywania zwrotnego grup przy użyciu programu Microsoft Entra Connect Sync (dawniej Azure AD Connect) do usługi Microsoft Entra Cloud Sync. Ten scenariusz dotyczy tylko klientów, którzy obecnie korzystają z funkcji zapisywania zwrotnego grupy Microsoft Entra Connect w wersji 2. Proces opisany w tym dokumencie dotyczy tylko grup zabezpieczeń utworzonych w chmurze, które są zapisywane z powrotem z uniwersalnym zakresem.

Ważne

Ten scenariusz dotyczy tylko klientów, którzy obecnie korzystają z funkcji zapisywania zwrotnego grupy Microsoft Entra Connect w wersji 2

Ponadto ten scenariusz jest obsługiwany tylko w następujących przypadkach:

- chmura utworzyła grupy zabezpieczeń

- grupy zapisane z powrotem do usługi AD z zakresem uniwersalnym.

Grupy z włączoną obsługą poczty i listy DL zapisywane z powrotem do usługi AD nadal współpracują z zapisywaniem zwrotnym grupy Microsoft Entra Connect, ale powrócą do zachowania zapisywania zwrotnego grup w wersji 1, więc w tym scenariuszu po wyłączeniu zapisywania zwrotnego grupy V2 wszystkie grupy M365 zostaną zapisane z powrotem do usługi AD niezależnie od ustawienia Włączone zapisywanie zwrotne w centrum administracyjnym firmy Entra. Aby uzyskać więcej informacji, zobacz Aprowizowanie w usłudze Active Directory za pomocą usługi Microsoft Entra Cloud Sync — często zadawane pytania.

Wymagania wstępne

Do zaimplementowania tego scenariusza wymagane są następujące wymagania wstępne.

- Konto Microsoft Entra z co najmniej rolą administratora tożsamości hybrydowej.

- Lokalne konto usługi AD z co najmniej uprawnieniami administratora domeny — wymagane do uzyskania dostępu do atrybutu adminDescription i skopiowania go do atrybutu msDS-ExternalDirectoryObjectId

- Lokalne środowisko usług domena usługi Active Directory z systemem operacyjnym Windows Server 2016 lub nowszym.

- Wymagane dla atrybutu schematu usługi AD — msDS-ExternalDirectoryObjectId

- Inicjowanie obsługi administracyjnej agenta przy użyciu kompilacji w wersji 1.1.1367.0 lub nowszej.

- Agent aprowizacji musi mieć możliwość komunikowania się z kontrolerami domeny na portach TCP/389 (LDAP) i TCP/3268 (wykaz globalny).

- Wymagane do wyszukiwania wykazu globalnego w celu odfiltrowania nieprawidłowych odwołań do członkostwa

Konwencja nazewnictwa grup zapisanych wstecz

Domyślnie program Microsoft Entra Connect Sync używa następującego formatu podczas nazewnictwa grup, które są zapisywane z powrotem.

Format domyślny: CN=Group_<guid,OU>=<container,DC>=<składnik> domeny,DC=<składnik domeny>

Przykład: CN=Group_3a5c3221-c465-48c0-95b8-e9305786a271,OU=WritebackContainer,DC=contoso,DC=com

Aby ułatwić znajdowanie grup zapisywanych z powrotem z identyfikatora Entra firmy Microsoft do usługi Active Directory, usługa Microsoft Entra Connect Sync dodała opcję zapisywania nazwy grupy przy użyciu nazwy wyświetlanej w chmurze. W tym celu należy wybrać nazwę wyróżniającą grupy zapisywania zwrotnego z nazwą wyświetlaną w chmurze podczas początkowej konfiguracji zapisywania zwrotnego grupy w wersji 2. Jeśli ta funkcja jest włączona, program Microsoft Entra Connect używa następującego nowego formatu zamiast formatu domyślnego:

Nowy format: CN=<display name>_<last 12 cyfr identyfikatora> obiektu,OU=<kontener,DC>=składnik> domeny,DC=<składnik domeny,DC=<składnik domeny>

Przykład: CN=Sales_e9305786a271,OU=WritebackContainer,DC=contoso,DC=com

Ważne

Domyślnie synchronizacja z chmurą Firmy Microsoft Entra używa nowego formatu, nawet jeśli funkcja Nazwa wyróżniająca grupy zapisywania zwrotnego z nazwą wyświetlaną w chmurze nie jest włączona w programie Microsoft Entra Connect Sync. Jeśli używasz domyślnego nazewnictwa usługi Microsoft Entra Connect Sync, a następnie zmigrujesz grupę tak, aby była zarządzana przez synchronizację z chmurą Firmy Microsoft Entra, nazwa grupy została zmieniona na nowy format. Użyj poniższej sekcji, aby zezwolić na synchronizację z chmurą Firmy Microsoft Entra w celu używania formatu domyślnego z programu Microsoft Entra Connect.

Używanie formatu domyślnego

Jeśli chcesz, aby synchronizacja w chmurze korzystała z tego samego formatu domyślnego co microsoft Entra Connect Sync, musisz zmodyfikować wyrażenie przepływu atrybutu dla atrybutu CN. Dwa możliwe mapowania to:

| Wyrażenie | Składnia | opis |

|---|---|---|

| Domyślne wyrażenie synchronizacji chmury przy użyciu funkcji DisplayName | Append(Append(Left(Trim([displayName]), 51), "_"), Mid([objectId], 25, 12)) | Domyślne wyrażenie używane przez usługę Microsoft Entra Cloud Sync (czyli nowy format) |

| Nowe wyrażenie synchronizacji chmury bez używania funkcji DisplayName | Append("Group_", [objectId]) | Nowe wyrażenie do używania formatu domyślnego z programu Microsoft Entra Connect Sync. |

Aby uzyskać więcej informacji, zobacz Dodawanie mapowania atrybutów — Microsoft Entra ID do usługi Active Directory

Krok 1. Kopiowanie adminDescription do identyfikatora msDS-ExternalDirectoryObjectID

Aby zweryfikować odwołania do członkostwa w grupach, usługa Microsoft Entra Cloud Sync musi wysłać zapytanie do wykazu globalnego usługi Active Directory dla atrybutu msDS-ExternalDirectoryObjectID. Jest to atrybut indeksowany, który replikuje wszystkie wykazy globalne w lesie usługi Active Directory.

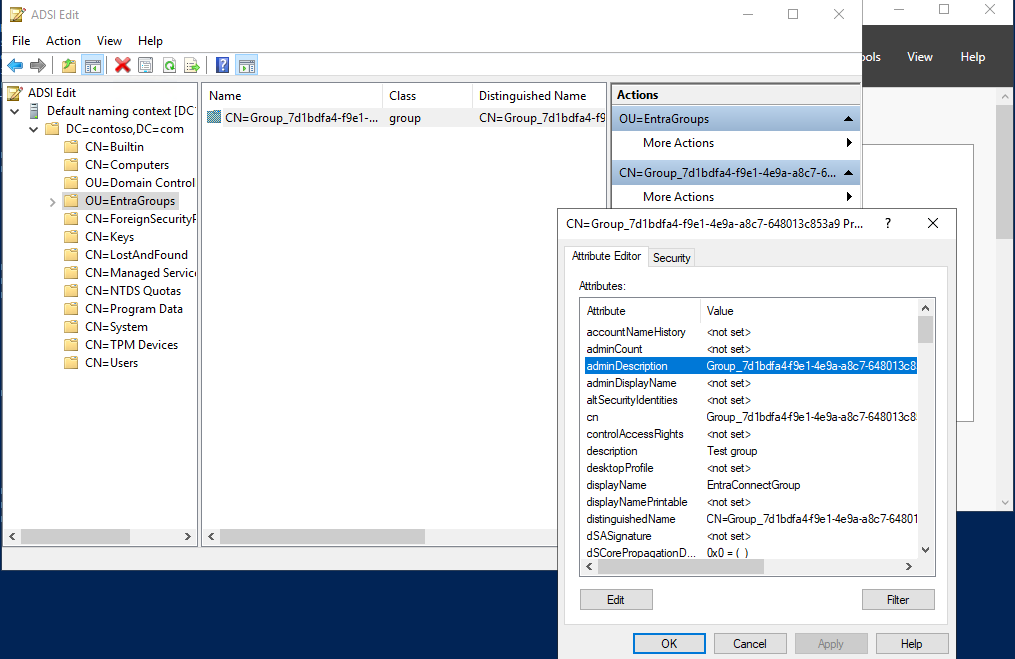

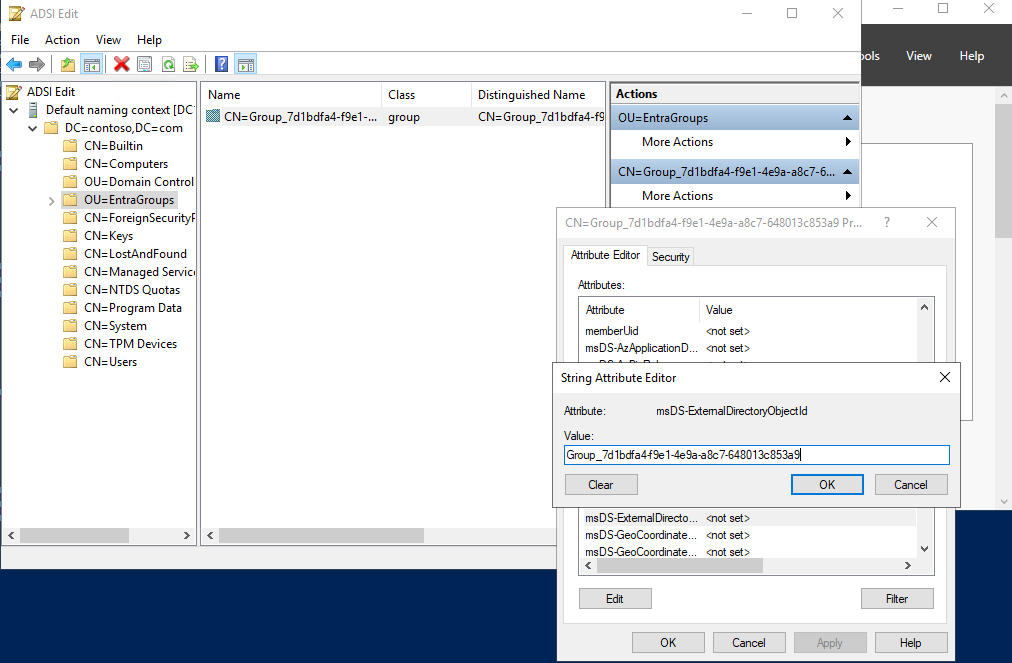

W środowisku lokalnym otwórz plik ADSI Edit (Edytuj interfejs ADSI).

Skopiuj wartość, która znajduje się w atrybucie adminDescription grupy

Wklej do atrybutu msDS-ExternalDirectoryObjectID

Poniższy skrypt programu PowerShell może służyć do automatyzacji tego kroku. Ten skrypt pobiera wszystkie grupy w kontenerze OU=Groups,DC=Contoso,DC=com i skopiuj wartość atrybutu adminDescription do wartości atrybutu msDS-ExternalDirectoryObjectID. Przed użyciem tego skryptu zaktualizuj zmienną $gwbOU za pomocą klasy DistinguishedName docelowej jednostki organizacyjnej (OU) grupy zapisywania zwrotnego.

# Provide the DistinguishedName of your Group Writeback target OU

$gwbOU = 'OU=Groups,DC=Contoso,DC=com'

# Get all groups written back to Active Directory

$properties = @('displayName', 'Samaccountname', 'adminDescription', 'msDS-ExternalDirectoryObjectID')

$groups = Get-ADGroup -Filter * -SearchBase $gwbOU -Properties $properties |

Where-Object {$_.adminDescription -ne $null} |

Select-Object $properties

# Set msDS-ExternalDirectoryObjectID for all groups written back to Active Directory

foreach ($group in $groups) {

Set-ADGroup -Identity $group.Samaccountname -Add @{('msDS-ExternalDirectoryObjectID') = $group.adminDescription}

}

Poniższy skrypt programu PowerShell może służyć do sprawdzania wyników powyższego skryptu lub potwierdzenia, że wszystkie grupy mają wartość adminDescription równą wartości msDS-ExternalDirectoryObjectID.

# Provide the DistinguishedName of your Group Writeback target OU

$gwbOU = 'OU=Groups,DC=Contoso,DC=com'

# Get all groups written back to Active Directory

$properties = @('displayName', 'Samaccountname', 'adminDescription', 'msDS-ExternalDirectoryObjectID')

$groups = Get-ADGroup -Filter * -SearchBase $gwbOU -Properties $properties |

Where-Object {$_.adminDescription -ne $null} |

Select-Object $properties

$groups | select displayName, adminDescription, 'msDS-ExternalDirectoryObjectID', @{Name='Equal';Expression={$_.adminDescription -eq $_.'msDS-ExternalDirectoryObjectID'}}

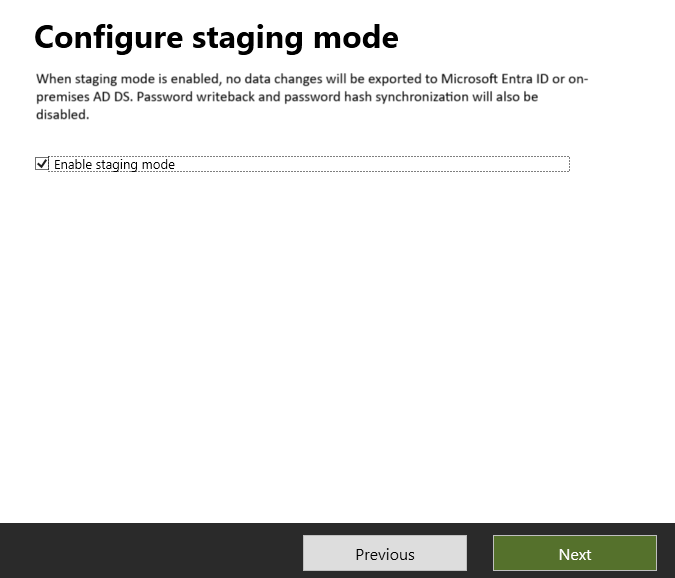

Krok 2. Umieszczenie serwera microsoft Entra Connect Sync w trybie przejściowym i wyłączenie harmonogramu synchronizacji

Uruchamianie kreatora synchronizacji programu Microsoft Entra Connect

Kliknij pozycję Konfiguruj.

Wybierz pozycję Konfiguruj tryb przejściowy, a następnie kliknij przycisk Dalej

Wprowadź poświadczenia entra firmy Microsoft

Zaznacz pole Włącz tryb przejściowy, a następnie kliknij przycisk Dalej

Kliknij pozycję Konfiguruj.

Kliknij pozycję Zakończ

Na serwerze Microsoft Entra Connect otwórz monit programu PowerShell jako administrator.

Wyłącz harmonogram synchronizacji:

Set-ADSyncScheduler -SyncCycleEnabled $false

Krok 3. Tworzenie reguły ruchu przychodzącego grupy niestandardowej

W edytorze reguł synchronizacji programu Microsoft Entra Connect należy utworzyć regułę synchronizacji ruchu przychodzącego, która filtruje grupy, które mają wartość NULL dla atrybutu poczty. Reguła synchronizacji ruchu przychodzącego to reguła sprzężenia z atrybutem docelowym cloudNoFlow. Ta reguła informuje firmę Microsoft Entra Connect, aby nie synchronizować atrybutów dla tych grup. Aby utworzyć tę regułę synchronizacji, możesz użyć interfejsu użytkownika lub utworzyć ją za pomocą programu PowerShell z podanym skryptem.

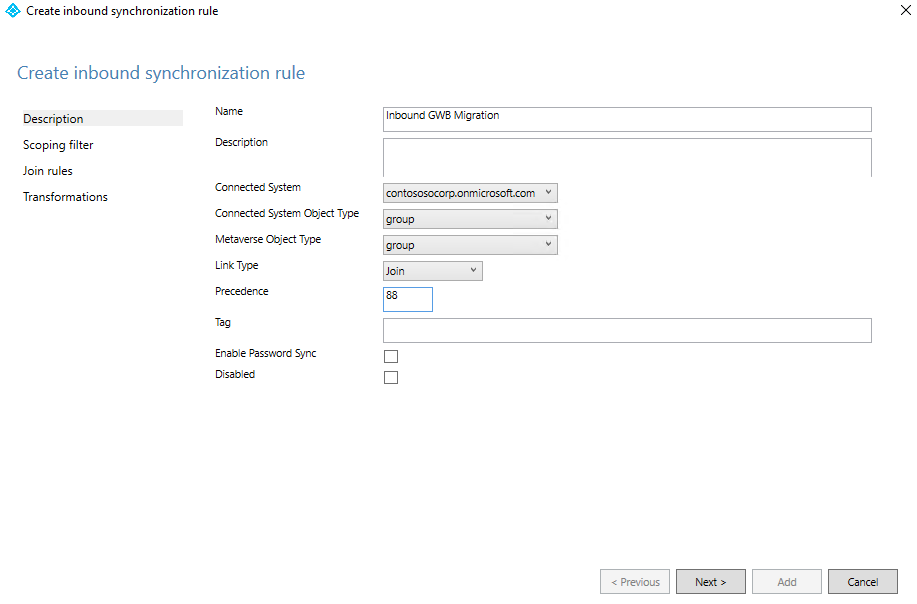

Tworzenie reguły ruchu przychodzącego grupy niestandardowej w interfejsie użytkownika

Uruchom Edytor reguł synchronizacji z menu Start.

Wybierz pozycję Ruch przychodzący z listy rozwijanej Direction (Kierunek), a następnie wybierz pozycję Dodaj nową regułę.

Na stronie Opis wprowadź następujące polecenie i wybierz pozycję Dalej:

Nazwa: nadaj regule zrozumiałą nazwę

Opis: Dodawanie opisów opisowych

Połączony system: wybierz łącznik Microsoft Entra, dla którego piszesz niestandardową regułę synchronizacji

Typ obiektu systemu połączonego: grupa

Typ obiektu Metaverse: Grupa

Typ łącza: sprzężenia

Pierwszeństwo: podaj wartość unikatową w systemie. Zalecane jest użycie wartości niższej niż 100, aby pierwszeństwo przed regułami domyślnymi.

Tag: Pozostaw pusty

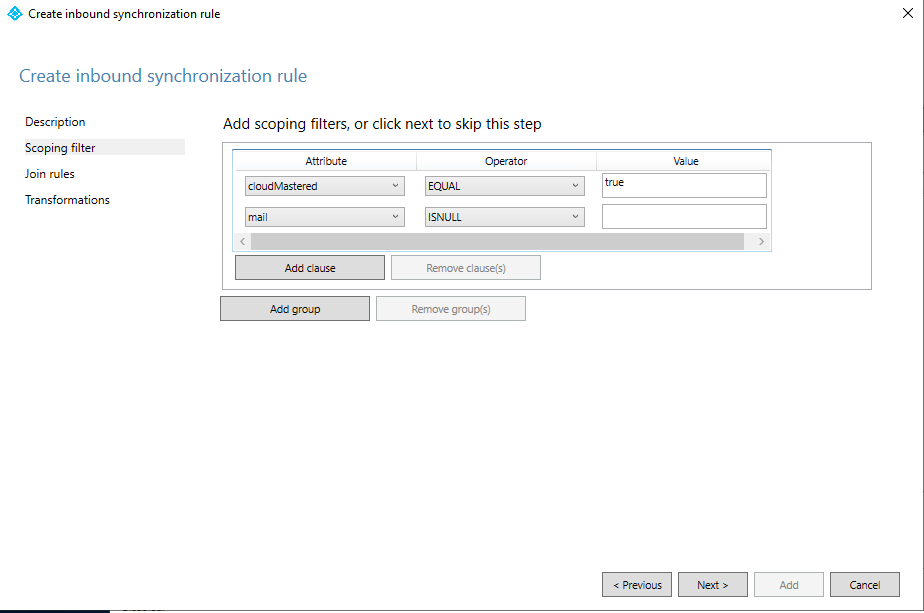

Na stronie Filtr określania zakresu dodaj następujące polecenie, a następnie wybierz pozycję Dalej.

Atrybut Operator Wartość cloudMastered RÓWNY prawda poczta ISNULL Na stronie Reguły dołączania wybierz pozycję Dalej.

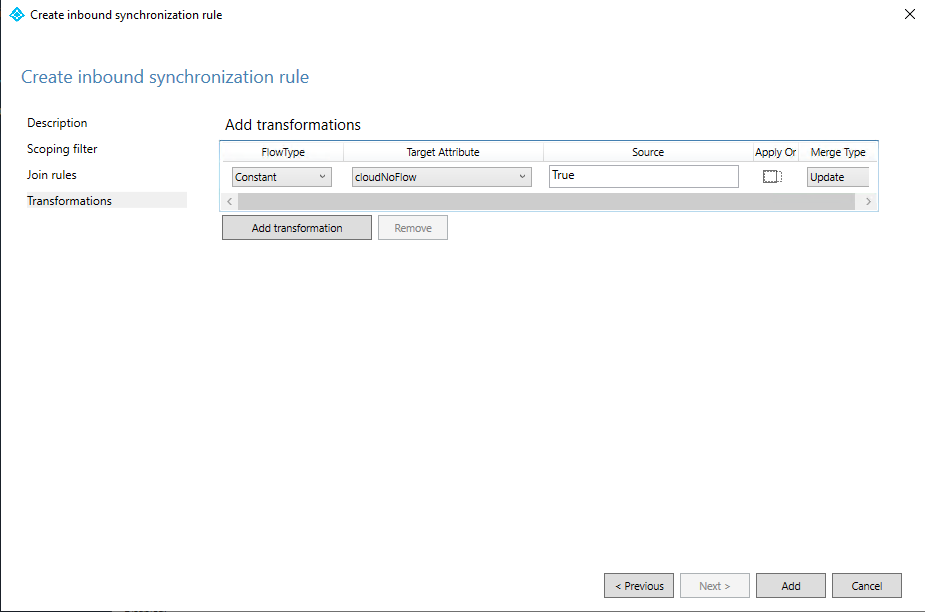

Na stronie Przekształcenia dodaj stałą transformację: przepływ true do atrybutu cloudNoFlow.

Wybierz Dodaj.

Tworzenie reguły ruchu przychodzącego grupy niestandardowej w programie PowerShell

Na serwerze Microsoft Entra Connect otwórz monit programu PowerShell jako administrator.

Zaimportuj moduł.

Import-Module ADSyncPodaj unikatową wartość pierwszeństwa reguły synchronizacji [0–99].

[int] $inboundSyncRulePrecedence = 88Wykonaj następujący skrypt:

New-ADSyncRule ` -Name 'In from AAD - Group SOAinAAD coexistence with Cloud Sync' ` -Identifier 'e4eae1c9-b9bc-4328-ade9-df871cdd3027' ` -Description 'https://learn.microsoft.com/entra/identity/hybrid/cloud-sync/migrate-group-writeback' ` -Direction 'Inbound' ` -Precedence $inboundSyncRulePrecedence ` -PrecedenceAfter '00000000-0000-0000-0000-000000000000' ` -PrecedenceBefore '00000000-0000-0000-0000-000000000000' ` -SourceObjectType 'group' ` -TargetObjectType 'group' ` -Connector 'b891884f-051e-4a83-95af-2544101c9083' ` -LinkType 'Join' ` -SoftDeleteExpiryInterval 0 ` -ImmutableTag '' ` -OutVariable syncRule Add-ADSyncAttributeFlowMapping ` -SynchronizationRule $syncRule[0] ` -Source @('true') ` -Destination 'cloudNoFlow' ` -FlowType 'Constant' ` -ValueMergeType 'Update' ` -OutVariable syncRule New-Object ` -TypeName 'Microsoft.IdentityManagement.PowerShell.ObjectModel.ScopeCondition' ` -ArgumentList 'cloudMastered','true','EQUAL' ` -OutVariable condition0 New-Object ` -TypeName 'Microsoft.IdentityManagement.PowerShell.ObjectModel.ScopeCondition' ` -ArgumentList 'mail','','ISNULL' ` -OutVariable condition1 Add-ADSyncScopeConditionGroup ` -SynchronizationRule $syncRule[0] ` -ScopeConditions @($condition0[0],$condition1[0]) ` -OutVariable syncRule Add-ADSyncRule ` -SynchronizationRule $syncRule[0] Get-ADSyncRule ` -Identifier 'e4eae1c9-b9bc-4328-ade9-df871cdd3027'

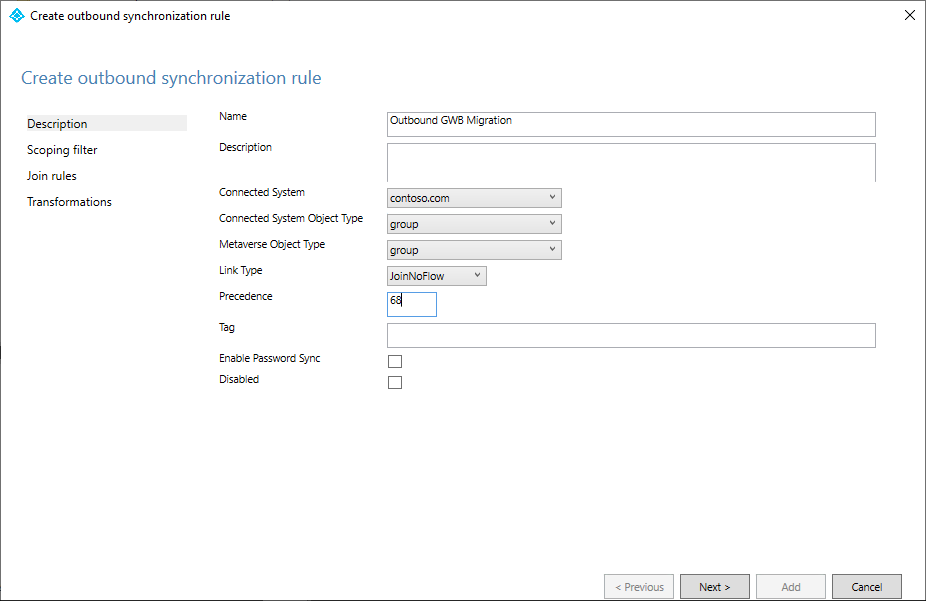

Krok 4. Tworzenie reguły ruchu wychodzącego grupy niestandardowej

Potrzebna jest również reguła synchronizacji ruchu wychodzącego z typem linku JoinNoFlow i filtrem określania zakresu zawierającym atrybut cloudNoFlow ustawiony na true. Ta reguła informuje firmę Microsoft Entra Connect, aby nie synchronizować atrybutów dla tych grup. Aby utworzyć tę regułę synchronizacji, możesz użyć interfejsu użytkownika lub utworzyć ją za pomocą programu PowerShell z podanym skryptem.

Tworzenie reguły ruchu wychodzącego grupy niestandardowej w interfejsie użytkownika

Wybierz pozycję Wychodzący z listy rozwijanej Direction (Kierunek), a następnie wybierz pozycję Dodaj regułę.

Na stronie Opis wprowadź następujące polecenie i wybierz pozycję Dalej:

- Nazwa: nadaj regule zrozumiałą nazwę

- Opis: Dodawanie opisów opisowych

- Połączony system: wybierz łącznik usługi AD, dla którego piszesz niestandardową regułę synchronizacji

- Typ obiektu systemu połączonego: grupa

- Typ obiektu Metaverse: Grupa

- Typ łącza: JoinNoFlow

- Pierwszeństwo: podaj wartość unikatową w systemie. Zalecane jest użycie wartości niższej niż 100, aby pierwszeństwo przed regułami domyślnymi.

- Tag: Pozostaw pusty

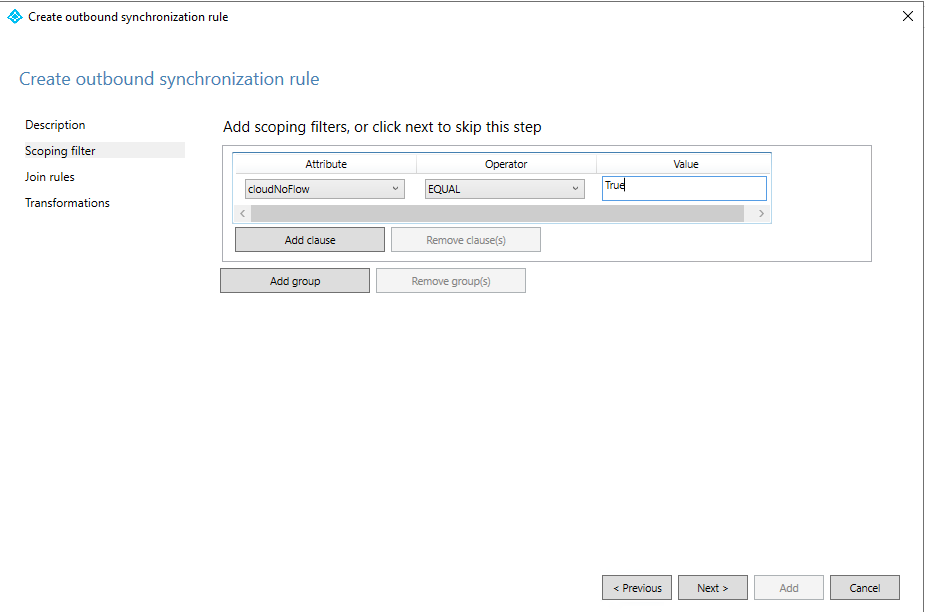

Na stronie Filtr określania zakresu wybierz pozycję cloudNoFlow równe True. Następnie kliknij przycisk Dalej.

Na stronie Reguły dołączania wybierz pozycję Dalej.

Na stronie Przekształcenia wybierz pozycję Dodaj.

Tworzenie reguły ruchu przychodzącego grupy niestandardowej w programie PowerShell

Na serwerze Microsoft Entra Connect otwórz monit programu PowerShell jako administrator.

Zaimportuj moduł.

Import-Module ADSyncPodaj unikatową wartość pierwszeństwa reguły synchronizacji [0–99].

[int] $outboundSyncRulePrecedence = 89Pobierz łącznik usługi Active Directory na potrzeby zapisywania zwrotnego grup.

$connectorAD = Get-ADSyncConnector -Name "Contoso.com"Wykonaj następujący skrypt:

New-ADSyncRule ` -Name 'Out to AD - Group SOAinAAD coexistence with Cloud Sync' ` -Identifier '419fda18-75bb-4e23-b947-8b06e7246551' ` -Description 'https://learn.microsoft.com/entra/identity/hybrid/cloud-sync/migrate-group-writeback' ` -Direction 'Outbound' ` -Precedence $outboundSyncRulePrecedence ` -PrecedenceAfter '00000000-0000-0000-0000-000000000000' ` -PrecedenceBefore '00000000-0000-0000-0000-000000000000' ` -SourceObjectType 'group' ` -TargetObjectType 'group' ` -Connector $connectorAD.Identifier ` -LinkType 'JoinNoFlow' ` -SoftDeleteExpiryInterval 0 ` -ImmutableTag '' ` -OutVariable syncRule New-Object ` -TypeName 'Microsoft.IdentityManagement.PowerShell.ObjectModel.ScopeCondition' ` -ArgumentList 'cloudNoFlow','true','EQUAL' ` -OutVariable condition0 Add-ADSyncScopeConditionGroup ` -SynchronizationRule $syncRule[0] ` -ScopeConditions @($condition0[0]) ` -OutVariable syncRule Add-ADSyncRule ` -SynchronizationRule $syncRule[0] Get-ADSyncRule ` -Identifier '419fda18-75bb-4e23-b947-8b06e7246551'

Krok 5. Kończenie konfiguracji przy użyciu programu PowerShell

Na serwerze Microsoft Entra Connect otwórz monit programu PowerShell jako administrator.

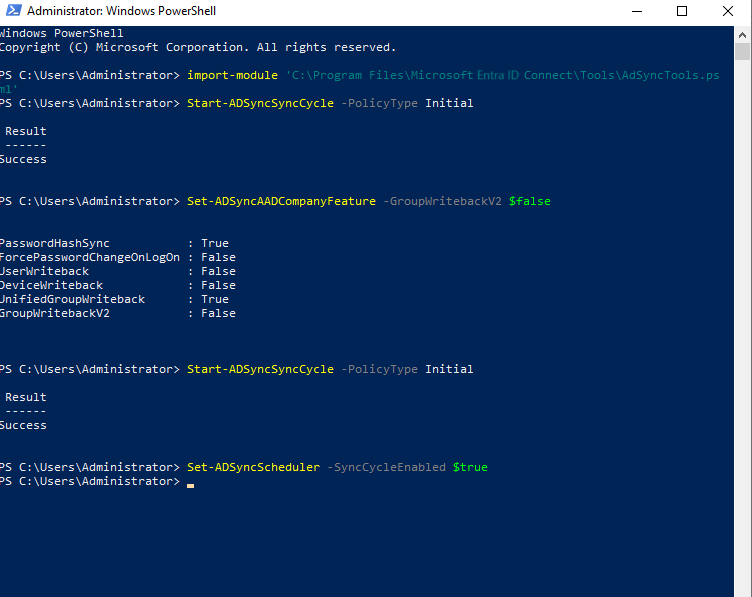

Zaimportuj moduł ADSync:

Import-Module ADSyncUruchom cykl pełnej synchronizacji:

Start-ADSyncSyncCycle -PolicyType InitialWyłącz funkcję zapisywania zwrotnego grup dla dzierżawy:

Ostrzeżenie

Ta operacja jest nieodwracalna. Po wyłączeniu zapisywania zwrotnego grup w wersji 2 wszystkie grupy platformy Microsoft 365 zostaną zapisane z powrotem w usłudze AD, niezależnie od ustawienia Włączone zapisywanie zwrotne w centrum administracyjnym usługi Entra.

Set-ADSyncAADCompanyFeature -GroupWritebackV2 $falseUruchom cykl pełnej synchronizacji (tak ponownie):

Start-ADSyncSyncCycle -PolicyType InitialPonownie włącz harmonogram synchronizacji:

Set-ADSyncScheduler -SyncCycleEnabled $true

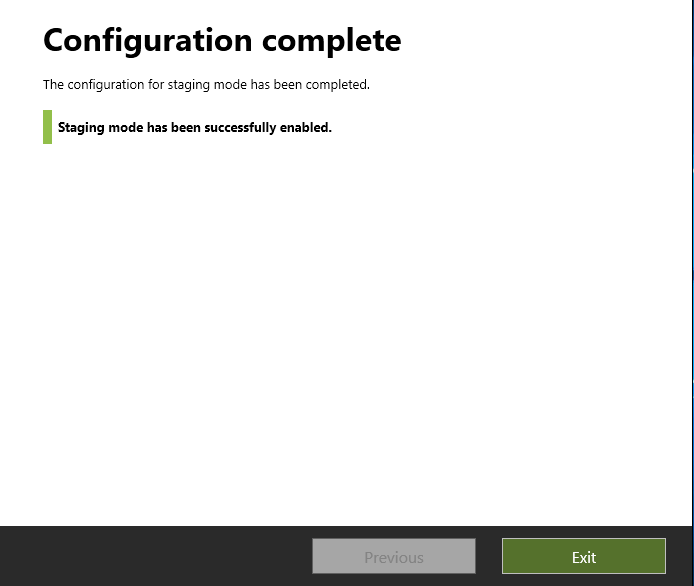

Krok 6. Usuwanie serwera microsoft Entra Connect Sync z trybu przejściowego

- Uruchamianie kreatora synchronizacji programu Microsoft Entra Connect

- Kliknij pozycję Konfiguruj.

- Wybierz pozycję Konfiguruj tryb przejściowy, a następnie kliknij przycisk Dalej

- Wprowadź poświadczenia entra firmy Microsoft

- Usuń zaznaczenie z pola Włącz tryb przejściowy i kliknij przycisk Dalej

- Kliknij pozycję Konfiguruj.

- Kliknij pozycję Zakończ

Krok 7. Konfigurowanie usługi Microsoft Entra Cloud Sync

Teraz, gdy grupy zostaną usunięte z zakresu synchronizacji programu Microsoft Entra Connect Sync, możesz skonfigurować i skonfigurować usługę Microsoft Entra Cloud Sync w celu przejęcia synchronizacji grup zabezpieczeń. Zobacz Aprowizuj grupy w usłudze Active Directory przy użyciu usługi Microsoft Entra Cloud Sync.

Następne kroki

- Aprowizuj grupy w usłudze Active Directory przy użyciu usługi Microsoft Entra Cloud Sync

- Zarządzanie aplikacjami opartymi na lokalna usługa Active Directory (Kerberos) przy użyciu Zarządzanie tożsamością Microsoft Entra

- Aprowizowanie w usłudze Active Directory za pomocą usługi Microsoft Entra Cloud Sync — często zadawane pytania