Rozwiązywanie problemów z dostępem warunkowym przy użyciu narzędzia do analizy warunkowej

Narzędzie What If w dostępie warunkowym jest zaawansowane podczas próby zrozumienia, dlaczego zasady były lub nie zostały zastosowane do użytkownika w określonych okolicznościach lub jeśli zasady będą stosowane w znanym stanie.

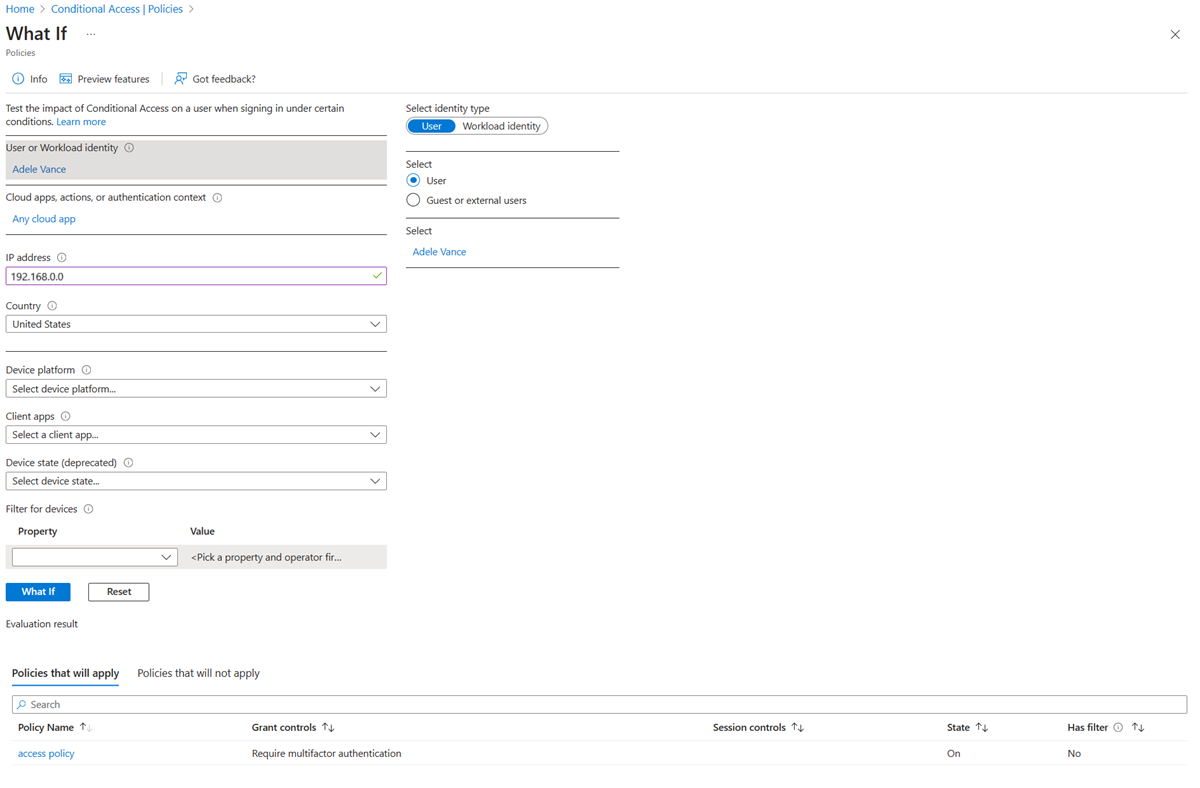

Narzędzie What If znajduje się w zasadach>dostępu>warunkowego ochrony centrum administracyjnego> firmy>Microsoft firmy Microsoft.

Zbieranie informacji

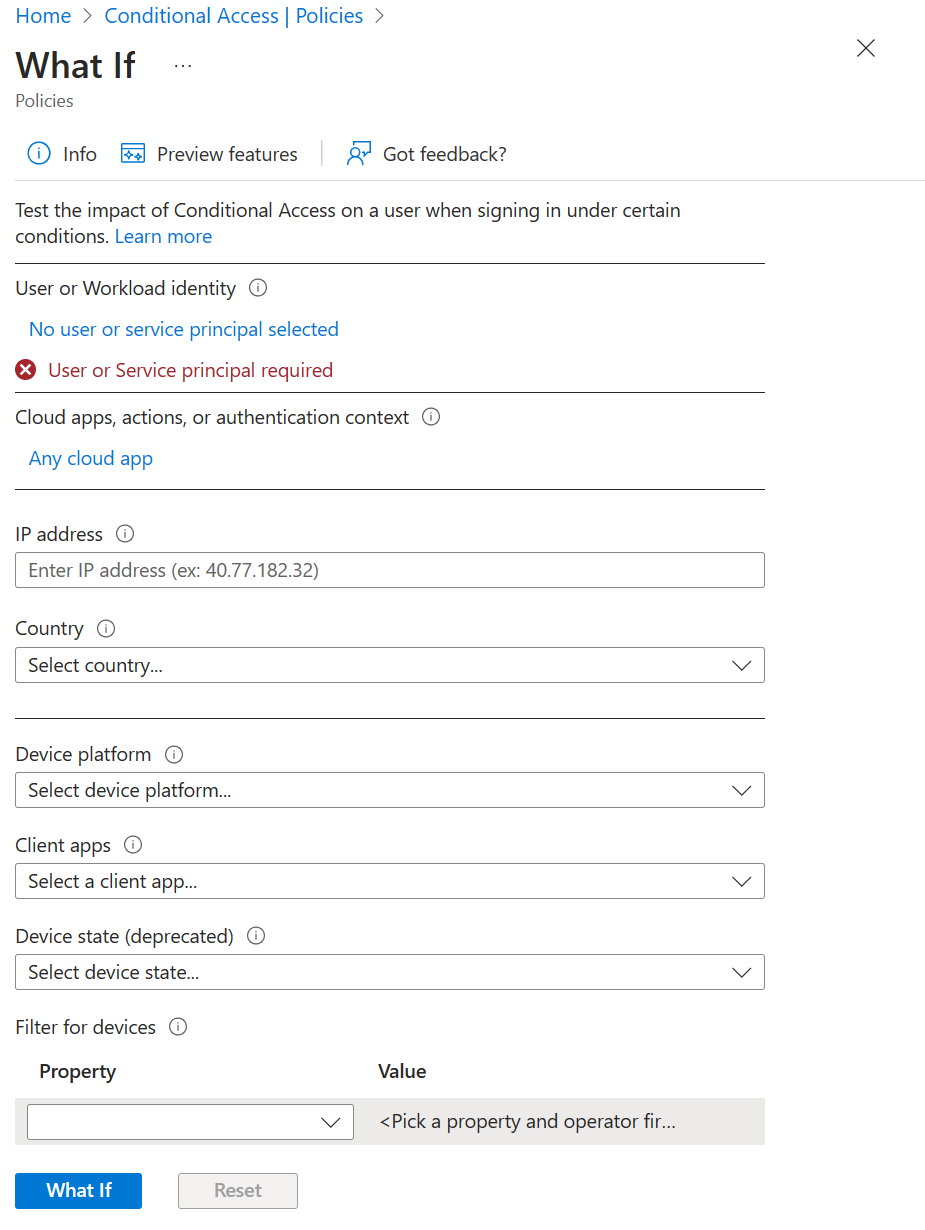

Narzędzie What If wymaga rozpoczęcia pracy tylko tożsamości użytkownika lub obciążenia.

Poniższe dodatkowe informacje są opcjonalne, ale pomagają zawęzić zakres dla określonych przypadków.

- Aplikacje w chmurze, akcje lub kontekst uwierzytelniania

- Adres IP

- Kraj/region

- Platforma urządzeń

- Aplikacje klienckie

- Stan urządzenia

- Ryzyko związane z logowaniem

- Poziom ryzyka użytkownika

- Ryzyko jednostki usługi (wersja zapoznawcza)

- Filtr dla urządzeń

Te informacje można zebrać od użytkownika, urządzenia lub dziennika logowania firmy Microsoft Entra.

Generowanie wyników

Wprowadź kryteria zebrane w poprzedniej sekcji i wybierz pozycję Co jeśli , aby wygenerować listę wyników.

W dowolnym momencie możesz wybrać pozycję Resetuj , aby wyczyścić wszystkie kryteria wejściowe i wrócić do stanu domyślnego.

Ocenianie wyników

Zasady, które będą stosowane

Ta lista pokazuje, które zasady dostępu warunkowego będą stosowane, biorąc pod uwagę warunki. Lista zawiera zarówno kontrolki udzielania, jak i sesji, które mają zastosowanie, w tym zasady w trybie tylko do raportu. Przykłady obejmują wymaganie uwierzytelniania wieloskładnikowego w celu uzyskania dostępu do określonej aplikacji.

Zasady, które nie będą stosowane

Ta lista zawiera zasady dostępu warunkowego, które nie będą stosowane w przypadku zastosowania warunków. Lista zawiera wszystkie zasady i przyczynę, dla której nie mają zastosowania, w tym zasad w trybie tylko do raportu. Przykłady obejmują użytkowników i grupy, które mogą zostać wykluczone z zasad.

Przypadek użycia

Wiele organizacji tworzy zasady na podstawie lokalizacji sieciowych, zezwalając na zaufane lokalizacje i blokując lokalizacje, w których dostęp nie powinien występować.

Aby sprawdzić, czy konfiguracja jest odpowiednia, administrator może użyć narzędzia What If do naśladowania dostępu z lokalizacji, która powinna być dozwolona i z lokalizacji, która powinna zostać odrzucona.

W tym przypadku użytkownik nie będzie mógł uzyskać dostępu do dowolnej aplikacji w chmurze podczas podróży do Korei Północnej, ponieważ firma Contoso zablokowała dostęp z tej lokalizacji.

Ten test można rozszerzyć, aby uwzględnić inne punkty danych w celu zawężenia zakresu.