Zarządzanie dostępem do niestandardowych atrybutów zabezpieczeń w identyfikatorze Entra firmy Microsoft

Aby użytkownicy w organizacji skutecznie pracować z niestandardowymi atrybutami zabezpieczeń, należy udzielić odpowiedniego dostępu. W zależności od informacji, które mają zostać uwzględnione w niestandardowych atrybutach zabezpieczeń, możesz ograniczyć niestandardowe atrybuty zabezpieczeń lub udostępnić je w organizacji w szerszym zakresie. W tym artykule opisano sposób zarządzania dostępem do niestandardowych atrybutów zabezpieczeń.

Wymagania wstępne

Aby zarządzać dostępem do niestandardowych atrybutów zabezpieczeń, musisz mieć następujące elementy:

- Administrator przypisania atrybutu

- Moduł Microsoft.Graph podczas korzystania z programu Microsoft Graph PowerShell

Ważne

Domyślnie administrator globalny i inne role administratora nie mają uprawnień do odczytu, definiowania ani przypisywania niestandardowych atrybutów zabezpieczeń.

Krok 1. Określanie sposobu organizowania atrybutów

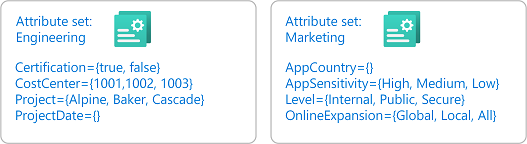

Każda niestandardowa definicja atrybutu zabezpieczeń musi być częścią zestawu atrybutów. Zestaw atrybutów to sposób grupowania powiązanych atrybutów zabezpieczeń i zarządzania nimi. Musisz określić, jak chcesz dodać zestawy atrybutów dla organizacji. Na przykład możesz dodać zestawy atrybutów na podstawie działów, zespołów lub projektów. Możliwość udzielenia dostępu do niestandardowych atrybutów zabezpieczeń zależy od sposobu organizowania zestawów atrybutów.

Krok 2. Identyfikowanie wymaganego zakresu

Zakres to zestaw zasobów, w ramach którego jest przydzielany dostęp. W przypadku niestandardowych atrybutów zabezpieczeń można przypisywać role w zakresie dzierżawy lub w zakresie zestawu atrybutów. Jeśli chcesz przypisać szeroki dostęp, możesz przypisać role w zakresie dzierżawy. Jeśli jednak chcesz ograniczyć dostęp do określonych zestawów atrybutów, możesz przypisać role w zakresie zestawu atrybutów.

Przypisania ról firmy Microsoft Entra są modelem dodawania, więc skuteczne uprawnienia są sumą przypisań ról. Jeśli na przykład przypiszesz użytkownikowi rolę w zakresie dzierżawy i przypiszesz użytkownikowi tę samą rolę w zakresie zestawu atrybutów, użytkownik nadal będzie miał uprawnienia w zakresie dzierżawy.

Krok 3. Przegląd dostępnych ról

Musisz określić, kto potrzebuje dostępu do pracy z niestandardowymi atrybutami zabezpieczeń w organizacji. Aby ułatwić zarządzanie dostępem do niestandardowych atrybutów zabezpieczeń, istnieją cztery wbudowane role firmy Microsoft Entra. W razie potrzeby ktoś z co najmniej rolą Administrator ról uprzywilejowanych może przypisać te role.

- Administrator definicji atrybutu

- Administrator przypisania atrybutu

- Czytelnik definicji atrybutów

- Czytelnik przypisań atrybutów

Poniższa tabela zawiera ogólne porównanie niestandardowych ról atrybutów zabezpieczeń.

| Uprawnienie | Administrator definicji atrybutu | Administrator przypisania atrybutu | Czytelnik definicji atrybutów | Czytelnik przypisań atrybutów |

|---|---|---|---|---|

| Odczyt zestawów atrybutów | ✅ | ✅ | ✅ | ✅ |

| Odczytywanie definicji atrybutów | ✅ | ✅ | ✅ | ✅ |

| Odczytywanie przypisań atrybutów dla użytkowników i aplikacji (jednostki usługi) | ✅ | ✅ | ||

| Dodawanie lub edytowanie zestawów atrybutów | ✅ | |||

| Dodawanie, edytowanie lub dezaktywowanie definicji atrybutów | ✅ | |||

| Przypisywanie atrybutów do użytkowników i aplikacji (jednostki usługi) | ✅ |

Krok 4. Określanie strategii delegowania

W tym kroku opisano dwa sposoby zarządzania dostępem do niestandardowych atrybutów zabezpieczeń. Pierwszym sposobem jest centralne zarządzanie nimi, a drugim sposobem jest delegowanie zarządzania do innych.

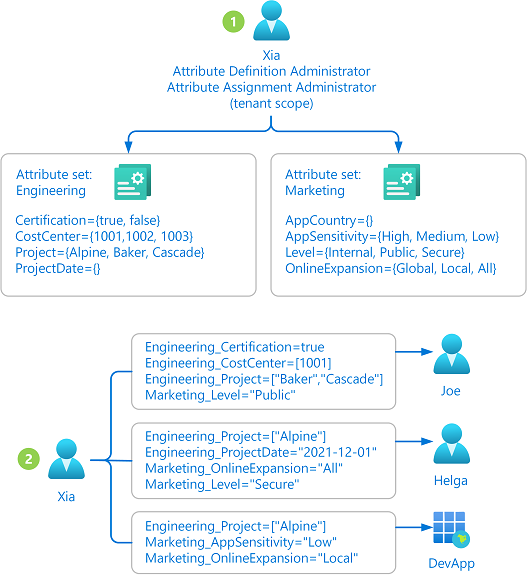

Centralne zarządzanie atrybutami

Administrator, któremu przypisano role Administrator definicji atrybutów i Administrator przypisań atrybutów w zakresie dzierżawy, może zarządzać wszystkimi aspektami atrybutów zabezpieczeń niestandardowych. Na poniższym diagramie pokazano, jak niestandardowe atrybuty zabezpieczeń są definiowane i przypisywane przez jednego administratora.

- Administrator (Xia) ma zarówno role administratora definicji atrybutu, jak i administratora przypisania atrybutów przypisane w zakresie dzierżawy. Administrator dodaje zestawy atrybutów i definiuje atrybuty.

- Administrator przypisuje atrybuty do obiektów Entra firmy Microsoft.

Centralne zarządzanie atrybutami ma zaletę, że może być zarządzana przez jednego lub dwóch administratorów. Wadą jest to, że administrator może uzyskać kilka żądań definiowania lub przypisywania niestandardowych atrybutów zabezpieczeń. W takim przypadku możesz delegować zarządzanie.

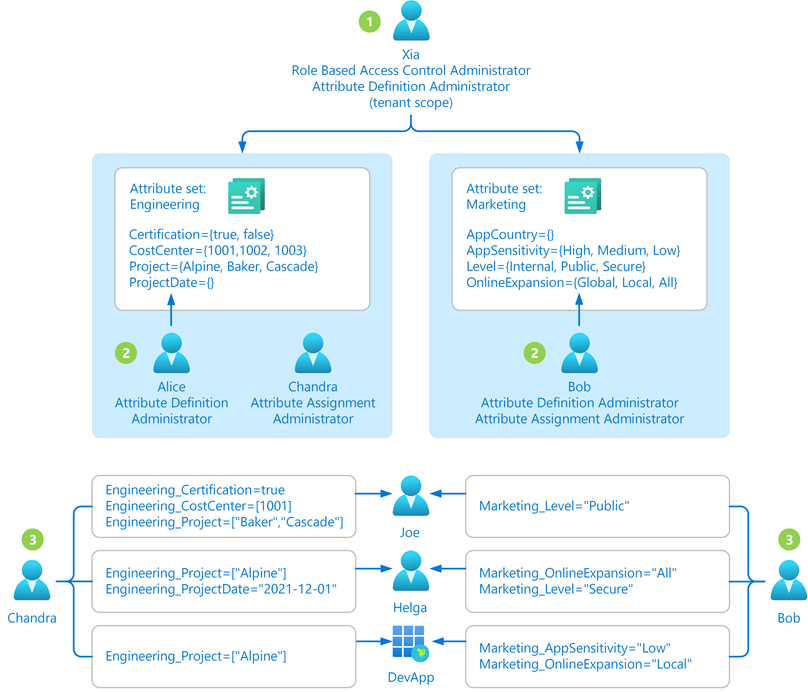

Zarządzanie atrybutami przy użyciu delegowania

Administrator może nie znać wszystkich sytuacji, w jaki należy definiować i przypisywać niestandardowe atrybuty zabezpieczeń. Zazwyczaj jest to użytkownicy w odpowiednich działach, zespołach lub projektach, którzy wiedzą najbardziej o swoim obszarze. Zamiast przypisywać jednego lub dwóch administratorów do zarządzania wszystkimi niestandardowymi atrybutami zabezpieczeń, można zamiast tego delegować zarządzanie w zakresie zestawu atrybutów. Jest to również najlepsze rozwiązanie dotyczące najniższych uprawnień, aby przyznać tylko uprawnienia, które inni administratorzy muszą wykonać swoje zadanie i uniknąć niepotrzebnego dostępu. Na poniższym diagramie przedstawiono sposób delegowania zarządzania niestandardowymi atrybutami zabezpieczeń do wielu administratorów.

- Administrator (Xia) z przypisaną rolą Administrator definicji atrybutów w zakresie dzierżawy dodaje zestawy atrybutów. Administrator ma również uprawnienia do przypisywania ról innym osobom (administratorowi ról uprzywilejowanych) i pełnomocnikom, którzy mogą odczytywać, definiować lub przypisywać niestandardowe atrybuty zabezpieczeń dla każdego zestawu atrybutów.

- Administratorzy definicji atrybutów delegowanych (Alice i Bob) definiują atrybuty w zestawach atrybutów, do których udzielono im dostępu.

- Delegowani administratorzy przypisań atrybutów (Chandra i Bob) przypisują atrybuty z ich zestawów atrybutów do obiektów Microsoft Entra.

Krok 5. Wybieranie odpowiednich ról i zakresu

Gdy lepiej zrozumiesz, w jaki sposób atrybuty będą zorganizowane i kto potrzebuje dostępu, możesz wybrać odpowiednie niestandardowe role atrybutów zabezpieczeń i zakres. Poniższa tabela może pomóc w wyborze.

| Chcę udzielić tego dostępu | Przypisz tę rolę | Scope |

|---|---|---|

|

Administrator definicji atrybutu |

Dzierżawa |

|

Administrator definicji atrybutu |

Zestaw atrybutów |

|

Administrator przypisania atrybutu |

Dzierżawa |

|

Administrator przypisania atrybutu |

Zestaw atrybutów |

|

Czytelnik definicji atrybutów |

Dzierżawa |

|

Czytelnik definicji atrybutów |

Zestaw atrybutów |

|

Czytelnik przypisań atrybutów |

Dzierżawa |

|

Czytelnik przypisań atrybutów |

Zestaw atrybutów |

Krok 6. Przypisywanie ról

Aby udzielić dostępu odpowiednim osobom, wykonaj następujące kroki, aby przypisać jedną z niestandardowych ról atrybutów zabezpieczeń.

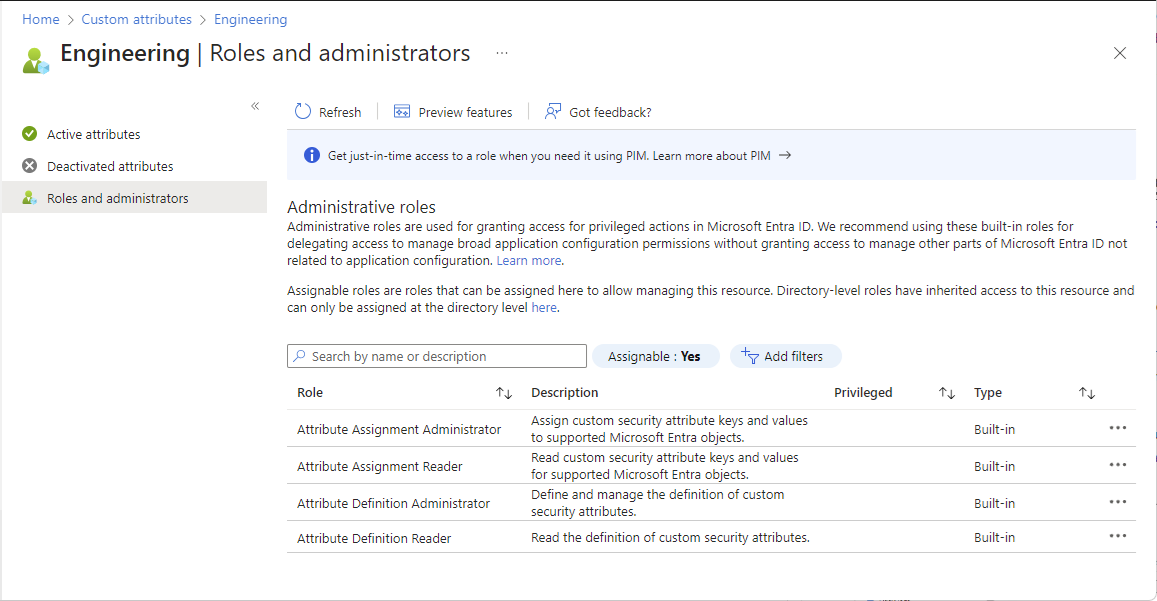

Przypisywanie ról w zakresie zestawu atrybutów

W poniższych przykładach pokazano, jak przypisać niestandardową rolę atrybutu zabezpieczeń do podmiotu zabezpieczeń w zakresie zestawu atrybutów o nazwie Engineering.

Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako administrator przypisania atrybutów.

Przejdź do opcji Ochrona>atrybutów zabezpieczeń niestandardowych.

Wybierz zestaw atrybutów, do którego chcesz udzielić dostępu.

Wybierz pozycję Role i administratorzy.

Dodaj przypisania dla niestandardowych ról atrybutów zabezpieczeń.

Uwaga

Jeśli używasz usługi Microsoft Entra Privileged Identity Management (PIM), kwalifikujące się przypisania ról w zakresie zestawu atrybutów nie są obecnie obsługiwane. Obsługiwane są stałe przypisania ról w zakresie zestawu atrybutów.

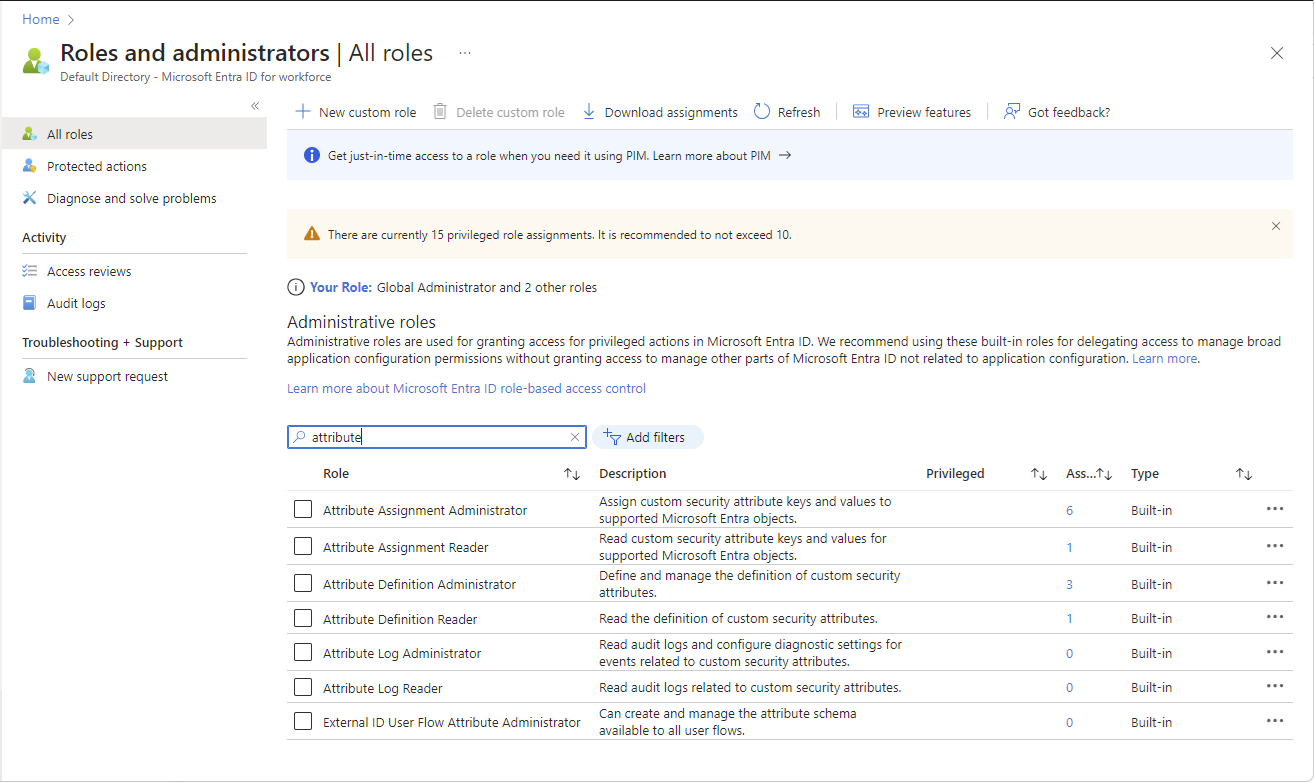

Przypisywanie ról w zakresie dzierżawy

W poniższych przykładach pokazano, jak przypisać niestandardową rolę atrybutu zabezpieczeń do podmiotu zabezpieczeń w zakresie dzierżawy.

Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako administrator przypisania atrybutów.

Przejdź do >i administratorzy Role i administratorzy.>

Dodaj przypisania dla niestandardowych ról atrybutów zabezpieczeń.

Niestandardowe dzienniki inspekcji atrybutów zabezpieczeń

Czasami potrzebne są informacje o niestandardowych zmianach atrybutów zabezpieczeń na potrzeby inspekcji lub rozwiązywania problemów. Za każdym razem, gdy ktoś wprowadza zmiany w definicjach lub przydziałach, działania są rejestrowane.

Niestandardowe dzienniki inspekcji atrybutów zabezpieczeń zapewniają historię działań związanych z niestandardowymi atrybutami zabezpieczeń, takimi jak dodanie nowej definicji lub przypisanie wartości atrybutu do użytkownika. Poniżej przedstawiono niestandardowe działania związane z atrybutami zabezpieczeń, które są rejestrowane:

- Dodawanie zestawu atrybutów

- Dodawanie niestandardowej definicji atrybutu zabezpieczeń w zestawie atrybutów

- Aktualizowanie zestawu atrybutów

- Aktualizowanie wartości atrybutów przypisanych do elementu servicePrincipal

- Aktualizowanie wartości atrybutów przypisanych do użytkownika

- Aktualizowanie niestandardowej definicji atrybutu zabezpieczeń w zestawie atrybutów

Wyświetlanie dzienników inspekcji pod kątem zmian atrybutów

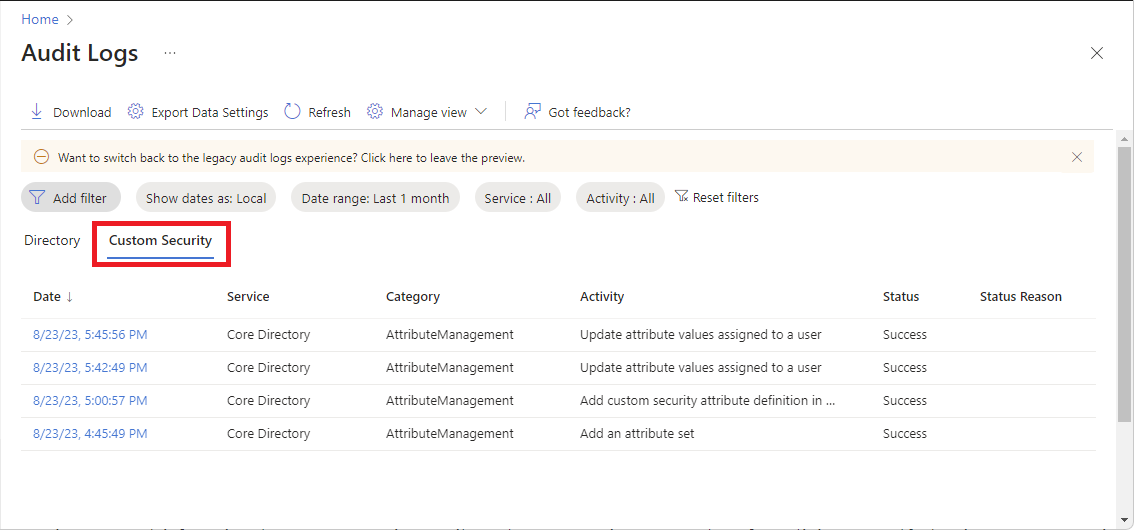

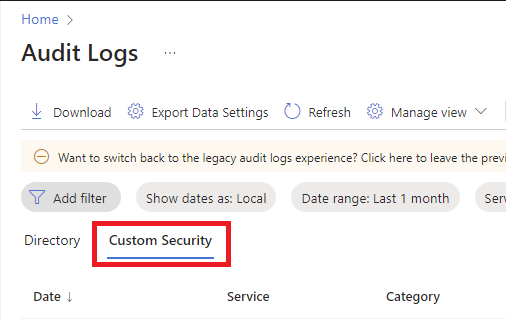

Aby wyświetlić niestandardowe dzienniki inspekcji atrybutów zabezpieczeń, zaloguj się do centrum administracyjnego firmy Microsoft Entra, przejdź do obszaru Dzienniki inspekcji i wybierz pozycję Zabezpieczenia niestandardowe. Aby wyświetlić niestandardowe dzienniki inspekcji atrybutów zabezpieczeń, należy przypisać jedną z następujących ról. W razie potrzeby ktoś z co najmniej rolą Administrator ról uprzywilejowanych może przypisać te role.

Aby uzyskać informacje o sposobie uzyskiwania niestandardowych dzienników inspekcji atrybutów zabezpieczeń przy użyciu interfejsu API programu Microsoft Graph, zobacz customSecurityAttributeAudit typ zasobu. Aby uzyskać więcej informacji, zobacz Dzienniki inspekcji firmy Microsoft Entra.

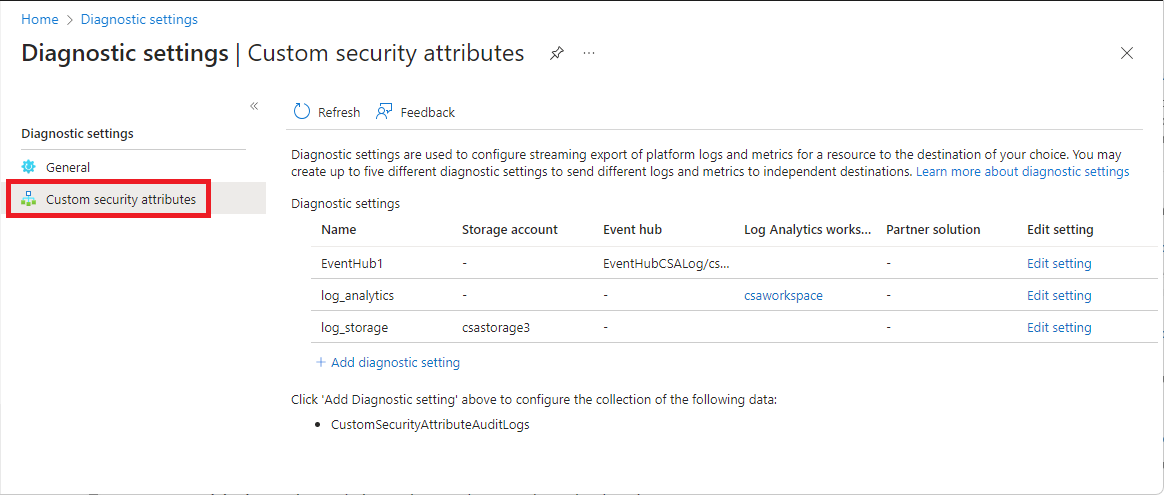

Ustawienia diagnostyczne

Aby wyeksportować niestandardowe dzienniki inspekcji atrybutów zabezpieczeń do różnych miejsc docelowych na potrzeby dodatkowego przetwarzania, należy użyć ustawień diagnostycznych. Aby utworzyć i skonfigurować ustawienia diagnostyczne dla niestandardowych atrybutów zabezpieczeń, musisz mieć przypisaną rolę Administrator dziennika atrybutów.

Napiwek

Firma Microsoft zaleca, aby niestandardowe dzienniki inspekcji atrybutów zabezpieczeń były oddzielone od dzienników inspekcji katalogu, aby przypisania atrybutów nie były przypadkowo ujawniane.

Poniższy zrzut ekranu przedstawia ustawienia diagnostyczne niestandardowych atrybutów zabezpieczeń. Aby uzyskać więcej informacji, zobacz Jak skonfigurować ustawienia diagnostyczne.

Zmiany zachowania dzienników inspekcji

Wprowadzono zmiany w niestandardowych dziennikach inspekcji atrybutów zabezpieczeń w celu zapewnienia ogólnej dostępności, które mogą mieć wpływ na codzienne operacje. Jeśli używasz niestandardowych dzienników inspekcji atrybutów zabezpieczeń w wersji zapoznawczej, poniżej przedstawiono akcje, które należy wykonać, aby upewnić się, że operacje dziennika inspekcji nie są zakłócane.

- Użyj nowej lokalizacji dzienników inspekcji

- Przypisywanie ról dziennika atrybutów do wyświetlania dzienników inspekcji

- Tworzenie nowych ustawień diagnostycznych w celu wyeksportowania dzienników inspekcji

Użyj nowej lokalizacji dzienników inspekcji

W wersji zapoznawczej niestandardowe dzienniki inspekcji atrybutów zabezpieczeń zostały zapisane w punkcie końcowym dzienników inspekcji katalogu. W październiku 2023 r. nowy punkt końcowy został dodany wyłącznie dla niestandardowych dzienników inspekcji atrybutów zabezpieczeń. Poniższy zrzut ekranu przedstawia dzienniki inspekcji katalogu i nową niestandardową lokalizację dzienników inspekcji atrybutów zabezpieczeń. Aby uzyskać niestandardowe dzienniki inspekcji atrybutów zabezpieczeń przy użyciu interfejsu API programu Microsoft Graph, zobacz customSecurityAttributeAudit typ zasobu.

Istnieje okres przejściowy, w którym niestandardowe dzienniki inspekcji zabezpieczeń są zapisywane zarówno w katalogu, jak i w niestandardowych punktach końcowych dziennika inspekcji atrybutów zabezpieczeń. W przyszłości należy użyć niestandardowego punktu końcowego dziennika inspekcji atrybutów zabezpieczeń, aby znaleźć niestandardowe dzienniki inspekcji atrybutów zabezpieczeń.

W poniższej tabeli wymieniono punkt końcowy, w którym można znaleźć niestandardowe dzienniki inspekcji atrybutów zabezpieczeń w okresie przejściowym.

| Data zdarzenia | Punkt końcowy katalogu | Punkt końcowy atrybutów zabezpieczeń niestandardowych |

|---|---|---|

| Październik 2023 r. | ✅ | ✅ |

| Luty 2024 r. | ✅ |

Przypisywanie ról dziennika atrybutów do wyświetlania dzienników inspekcji

W wersji zapoznawczej dzienniki inspekcji atrybutów zabezpieczeń niestandardowych mogą być wyświetlane przez osoby z co najmniej rolą Administratora zabezpieczeń w dziennikach inspekcji katalogu. Nie możesz już używać tych ról do wyświetlania niestandardowych dzienników inspekcji atrybutów zabezpieczeń przy użyciu nowego punktu końcowego. Aby wyświetlić niestandardowe dzienniki inspekcji atrybutów zabezpieczeń, należy przypisać rolę Czytelnik dziennika atrybutów lub Administrator dziennika atrybutów.

Tworzenie nowych ustawień diagnostycznych w celu wyeksportowania dzienników inspekcji

Jeśli w wersji zapoznawczej skonfigurowano eksportowanie dzienników inspekcji, niestandardowe dzienniki inspekcji atrybutów inspekcji zabezpieczeń zostały wysłane do bieżących ustawień diagnostycznych. Aby nadal otrzymywać niestandardowe dzienniki inspekcji atrybutów inspekcji zabezpieczeń, należy utworzyć nowe ustawienia diagnostyczne zgodnie z opisem w poprzedniej sekcji Ustawienia diagnostyczne.

Następne kroki

- Dodawanie lub dezaktywowanie niestandardowych definicji atrybutów zabezpieczeń w identyfikatorze Entra firmy Microsoft

- Przypisywanie, aktualizowanie, wyświetlanie listy lub usuwanie niestandardowych atrybutów zabezpieczeń dla użytkownika

- Rozwiązywanie problemów z niestandardowymi atrybutami zabezpieczeń w identyfikatorze Entra firmy Microsoft