Kopiowanie roli zabezpieczeń dla zaoszczędzenia czasu

Uwaga

Jeśli włączono tryb Tylko ujednolicony interfejs, przed użyciem procedur opisanych w tym artykule wykonaj następujące czynności:

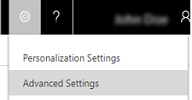

- Wybierz pozycję Settings (

) na pasku nawigacyjnym.

) na pasku nawigacyjnym. - Wybierz pozycję Ustawienia zaawansowane.

Jeśli chcesz utworzyć rolę zabezpieczeń, która jest podobna do innej, możesz skopiować istniejącą rolę zabezpieczeń i zapisać ją pod nową nazwą. Następnie możesz zmodyfikować uprawnienia i poziomy dostępu, aby dostosować nową rolę.

Uwaga

- Nie można kopiować roli zabezpieczeń do innej jednostki biznesowej.

- Uprawnienia roli zabezpieczeń mogą ulec zmianie w przypadku aktualizacji, skopiowane role zabezpieczeń mogą stać się nieaktualne. Należy regularnie sprawdzać uprawnienia ról zabezpieczeń. Zobacz Tworzenie użytkownika z uprawnieniami administracyjnymi i zapobieganie zwiększaniu uprawnień ról zabezpieczeń, aby poznać alternatywną metodę przypisywania uprawnień ról zabezpieczeń, które będą się zmieniać dynamicznie.

Upewnij się, że przypisano Cię do roli zabezpieczeń administratora systemu lub konfiguratora systemu bądź dysponujesz równoważnymi uprawnieniami.

Sprawdzanie swojej roli zabezpieczeń

Wykonaj kroki opisane w sekcji Wyświetlanie swojego profilu użytkownika.

Nie masz odpowiednich uprawnień? Skontaktuj się z administratorem systemu.

Wybierz kolejno pozycje Ustawienia>Zabezpieczenia.

Kliknij Role zabezpieczeń

Na liście ról zabezpieczeń, pod Nazwa, kliknij lub naciśnij rolę zabezpieczeń, którą chcesz skopiować, aby ją wybrać, a następnie na pasku narzędzi Akcje kliknij lub naciśnij Więcej akcji>Kopiuj rolę.

W oknie dialogowym Kopiuj rolę zabezpieczeń w polu tekstowym Nazwa nowej roli wpisz nazwę nowej roli zabezpieczeń.

Aby zmodyfikować nową rolę zabezpieczeń po utworzeniu kopii, sprawdź, czy jest zaznaczone pole wyboru Otwórz nową rolę zabezpieczeń po zakończeniu kopiowania; w przeciwnym razie wyczyść to pole wyboru.

Kliknij przycisk OK.

Zobacz także

Koncepcje zabezpieczeń dla Microsoft Dynamics 365 for Customer Engagement

Role zabezpieczeń

Zabezpieczenia na poziomie polaZapobieganie zwiększaniu uprawnień ról zabezpieczeń