Badanie zagrożeń związanych z ryzykiem wewnętrznym w portalu Microsoft Defender

Ważna

Niektóre informacje w tym artykule odnoszą się do wstępnie wydanego produktu, który może zostać znacząco zmodyfikowany przed jego komercyjną premierą. Firma Microsoft nie udziela żadnych gwarancji wyrażonych ani dorozumianych w odniesieniu do informacji podanych tutaj.

Zarządzanie ryzykiem wewnętrznym w Microsoft Purview alerty w portalu Microsoft Defender są niezbędne do ochrony poufnych informacji organizacji i utrzymania bezpieczeństwa. Te alerty i szczegółowe informacje z Zarządzanie ryzykiem wewnętrznym w Microsoft Purview ułatwiają identyfikowanie i eliminowanie wewnętrznych zagrożeń, takich jak wycieki danych i kradzież własności intelektualnej przez pracowników lub wykonawców. Monitorowanie tych alertów umożliwia organizacjom proaktywne reagowanie na zdarzenia związane z zabezpieczeniami, zapewniając ochronę poufnych danych i spełnienie wymagań dotyczących zgodności.

Jedną z kluczowych zalet monitorowania alertów o ryzyku wewnętrznym jest ujednolicony widok wszystkich alertów związanych z użytkownikiem, dzięki czemu analitycy centrum operacji zabezpieczeń (SOC) mogą skorelować alerty z Zarządzanie ryzykiem wewnętrznym w Microsoft Purview z innymi rozwiązaniami zabezpieczeń firmy Microsoft. Ponadto posiadanie tych alertów w portalu Microsoft Defender umożliwia bezproblemową integrację z zaawansowanymi możliwościami wyszukiwania zagrożeń, zwiększając możliwość skutecznego badania i reagowania na zdarzenia.

Kolejną zaletą jest automatyczna synchronizacja aktualizacji alertów między usługą Microsoft Purview i portalami usługi Defender, zapewniając widoczność w czasie rzeczywistym i zmniejszając szanse na nadzór. Ta integracja wzmacnia zdolność organizacji do wykrywania, badania i reagowania na zagrożenia wewnętrzne, zwiększając w ten sposób ogólną postawę bezpieczeństwa.

Alertami zarządzania ryzykiem wewnętrznym można zarządzać w portalu Microsoft Defender, przechodząc do obszaru Zdarzenia & alerty, gdzie można:

- Wyświetl wszystkie alerty o ryzyku wewnętrznym pogrupowane w ramach zdarzeń w kolejce zdarzeń portalu Microsoft Defender.

- Wyświetlanie alertów o ryzyku wewnętrznym skorelowanych z innymi rozwiązaniami firmy Microsoft, takimi jak Ochrona przed utratą danych w Microsoft Purview i Tożsamość Microsoft Entra, w ramach jednego zdarzenia.

- Wyświetl pojedyncze alerty o ryzyku wewnętrznym w kolejce alertów.

- Filtruj według źródła usługi w kolejkach zdarzeń i alertów.

- Wyszukaj wszystkie działania i wszystkie alerty związane z użytkownikiem w alertie o ryzyku wewnętrznym.

- Na stronie jednostki użytkownika można wyświetlić podsumowanie działań dotyczących ryzyka wewnętrznego użytkownika i poziom ryzyka.

Przed rozpoczęciem

Jeśli jesteś nowym użytkownikiem usługi Microsoft Purview i zarządzania ryzykiem wewnętrznym, rozważ przeczytanie następujących artykułów:

- Dowiedz się więcej o usłudze Microsoft Purview

- Dowiedz się więcej o Zarządzanie ryzykiem wewnętrznym w Microsoft Purview

- Rozwiązania zabezpieczeń danych usługi Microsoft Purview

Wymagania wstępne

Aby zbadać alerty dotyczące zarządzania ryzykiem wewnętrznym w portalu Microsoft Defender, należy wykonać następujące czynności:

- Upewnij się, że subskrypcja platformy Microsoft 365 obsługuje dostęp do zarządzania ryzykiem wewnętrznym. Dowiedz się więcej o subskrypcji i licencjonowaniu.

- Potwierdź dostęp do Microsoft Defender XDR. Zobacz wymagania dotyczące licencjonowania Microsoft Defender XDR.

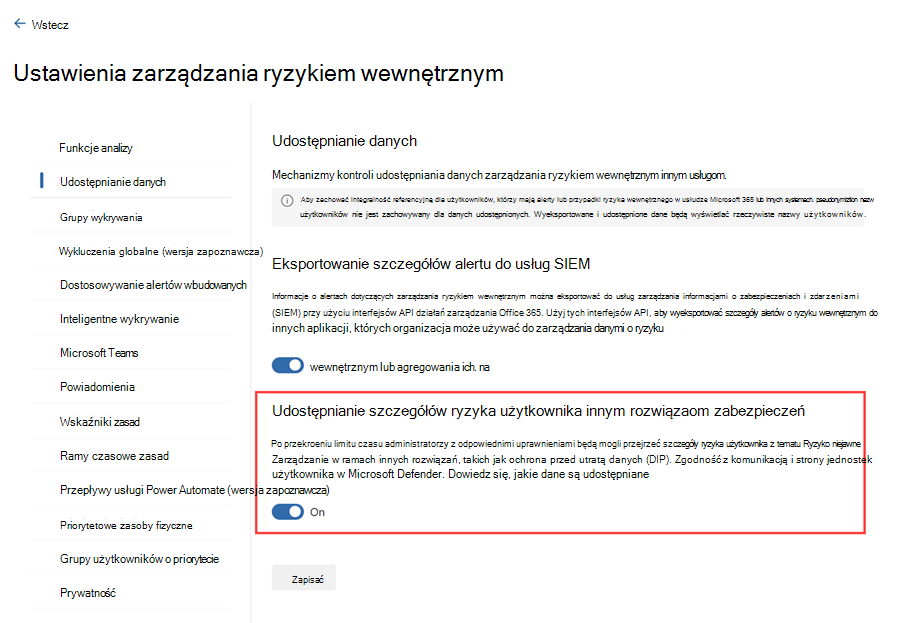

Udostępnianie danych innym rozwiązam zabezpieczeń musi być włączone w ustawieniach udostępniania danych w Zarządzanie ryzykiem wewnętrznym w Microsoft Purview. Włączenie opcji Udostępnij szczegóły ryzyka użytkownika innym rozwiązaom zabezpieczeń w portalu usługi Microsoft Purview umożliwia użytkownikom z odpowiednimi uprawnieniami przeglądanie szczegółów ryzyka użytkownika na stronach jednostek użytkownika w portalu Microsoft Defender. Aby uzyskać więcej informacji, zobacz Udostępnianie poziomów ważności alertów innym rozwiązaniom zabezpieczeń firmy Microsoft .

Uprawnienia i role

role Microsoft Defender XDR

Następujące uprawnienia są niezbędne do uzyskiwania dostępu do alertów zarządzania ryzykiem wewnętrznym w portalu Microsoft Defender:

- Operator zabezpieczeń

- Czytelnik zabezpieczeń

Aby uzyskać więcej informacji na temat ról Microsoft Defender XDR, zobacz Zarządzanie dostępem do Microsoft Defender XDR za pomocą Microsoft Entra ról globalnych.

role Zarządzanie ryzykiem wewnętrznym w Microsoft Purview

Musisz również być członkiem jednej z następujących grup ról zarządzania ryzykiem wewnętrznym, aby wyświetlać alerty dotyczące zarządzania ryzykiem wewnętrznym i zarządzać nimi w portalu Microsoft Defender:

- Zarządzanie ryzykiem wewnętrznym

- Analitycy zarządzania ryzykiem wewnętrznym

- Badacze zarządzania ryzykiem wewnętrznym

Aby uzyskać więcej informacji na temat tych grup ról, zobacz Włączanie uprawnień do zarządzania ryzykiem wewnętrznym.

Środowisko badania w portalu Microsoft Defender

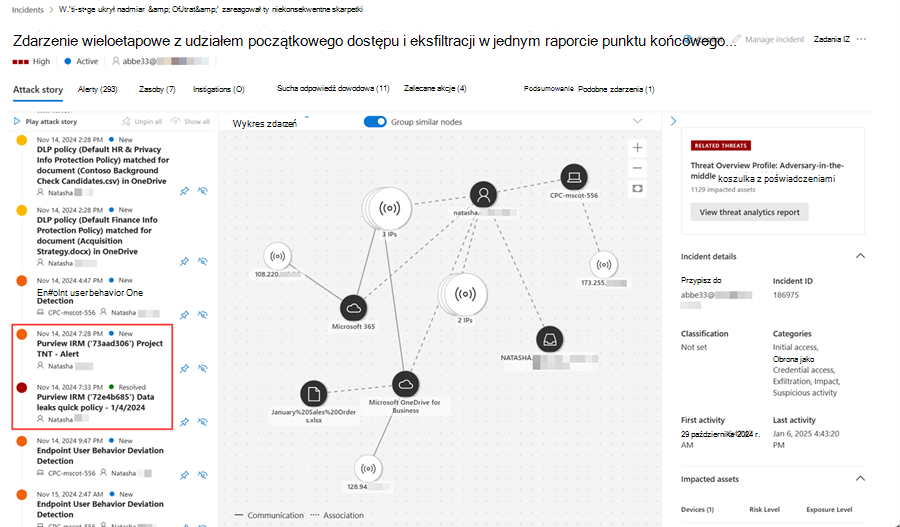

Zdarzenia

Alerty dotyczące zarządzania ryzykiem wewnętrznym związane z użytkownikiem są skorelowane z pojedynczym incydentem, aby zapewnić całościowe podejście do reagowania na zdarzenia. Ta korelacja umożliwia analitykom SOC ujednolicenie widoku wszystkich alertów dotyczących użytkownika pochodzącego z Zarządzanie ryzykiem wewnętrznym w Microsoft Purview i różnych produktów usługi Defender. Ujednolicenie wszystkich alertów umożliwia również analitykom SOC wyświetlanie szczegółów urządzeń biorących udział w alertach.

Zdarzenia można filtrować, wybierając pozycję Zarządzanie ryzykiem wewnętrznym w Microsoft Purview w obszarze Źródło usługi.

Alerty

Wszystkie alerty dotyczące zarządzania ryzykiem wewnętrznym są również widoczne w kolejce alertów portalu Microsoft Defender. Przefiltruj te alerty, wybierając pozycję Zarządzanie ryzykiem wewnętrznym w Microsoft Purview w obszarze Źródło usługi.

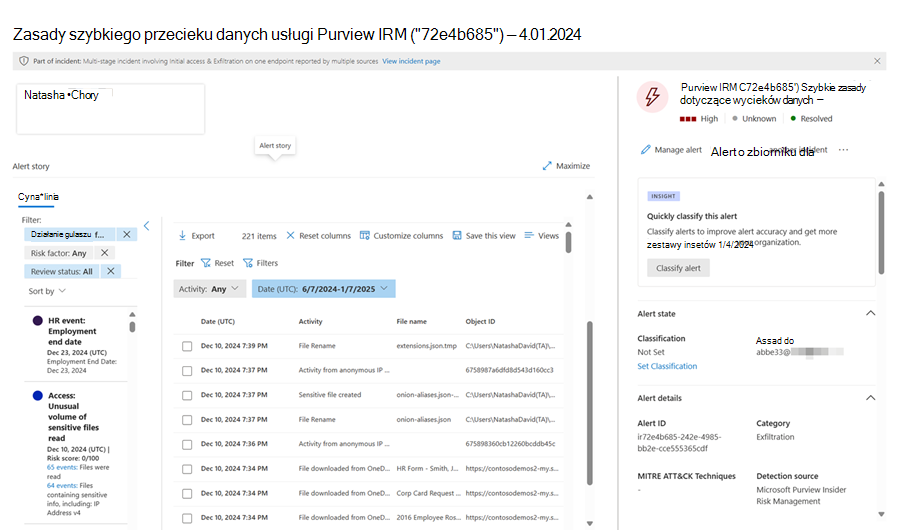

Oto przykład alertu dotyczącego zarządzania ryzykiem wewnętrznym w portalu Microsoft Defender:

Wszelkie aktualizacje alertu dotyczącego zarządzania ryzykiem wewnętrznym w usłudze Microsoft Purview lub portalach Microsoft Defender są automatycznie odzwierciedlane w obu portalach. Te aktualizacje mogą obejmować:

- Stan alertu

- Waga

- Działanie, które wygenerowało alert

- Informacje o wyzwalaczu

- Klasyfikacja

Aktualizacje są odzwierciedlane w obu portalach w ciągu 30 minut od wygenerowania lub aktualizacji alertu.

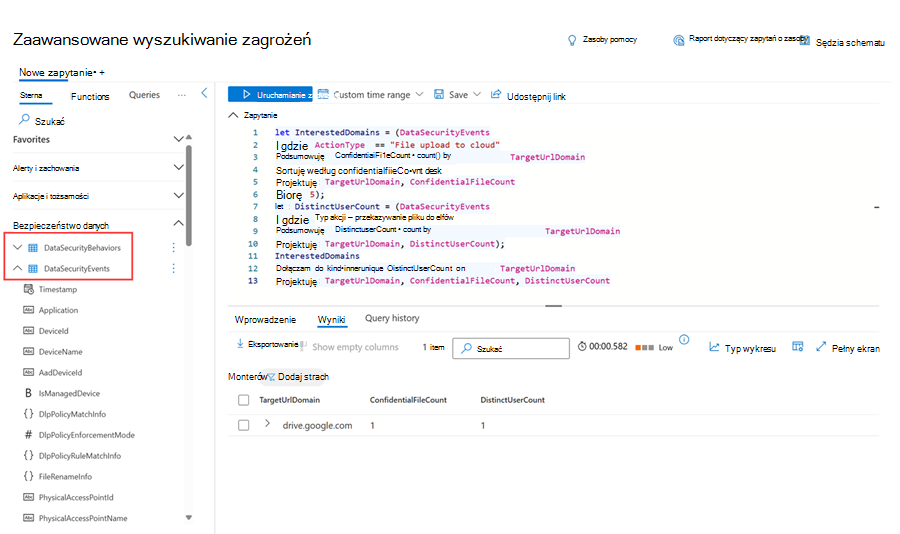

Zaawansowane wyszukiwanie zagrożeń

Użyj zaawansowanego wyszukiwania zagrożeń, aby dokładniej zbadać zdarzenia i zachowania związane z ryzykiem wewnętrznym. Zapoznaj się z poniższą tabelą, aby zapoznać się z podsumowaniem danych dotyczących zarządzania ryzykiem wewnętrznym dostępnych w ramach zaawansowanego wyszukiwania zagrożeń.

| Nazwa tabeli | Opis |

|---|---|

| AlertInfo | Alerty dotyczące zarządzania ryzykiem wewnętrznym są dostępne w ramach tabeli AlertInfo, która zawiera informacje o alertach z różnych rozwiązań zabezpieczeń firmy Microsoft. |

| AlertEvidence | Alerty dotyczące zarządzania ryzykiem wewnętrznym są dostępne w ramach tabeli AlertEvidence, która zawiera informacje o jednostkach skojarzonych z alertami z różnych rozwiązań zabezpieczeń firmy Microsoft. |

| DataSecurityBehaviors | Ta tabela zawiera szczegółowe informacje na temat potencjalnie podejrzanego zachowania użytkownika, które narusza zasady domyślne lub zdefiniowane przez klienta w usłudze Microsoft Purview. |

| DataSecurityEvents | Ta tabela zawiera wzbogacone zdarzenia dotyczące działań użytkowników, które naruszają zasady domyślne lub zdefiniowane przez klienta w usłudze Microsoft Purview. |

W poniższym przykładzie użyjemy tabeli DataSecurityEvents , aby zbadać potencjalnie podejrzane zachowanie użytkowników. W takim przypadku użytkownik przekazał plik na dysk Google, który może być postrzegany jako podejrzane zachowanie, jeśli firma nie obsługuje przekazywania plików na dysk Google.

Integrowanie danych zarządzania ryzykiem wewnętrznym za pośrednictwem interfejs Graph API

Za pomocą usługi Microsoft Security interfejs Graph API można zintegrować alerty, szczegółowe informacje i wskaźniki dotyczące zarządzania ryzykiem wewnętrznym z innymi narzędziami SIEM, magazynami danych, systemami biletów i tym podobne.

Zapoznaj się z poniższą tabelą, aby znaleźć dane dotyczące zarządzania ryzykiem wewnętrznym w określonych interfejsach API.

| Nazwa tabeli | Opis | Tryb |

|---|---|---|

| Zdarzenia | Obejmuje wszystkie zdarzenia związane z ryzykiem wewnętrznym w Defender XDR ujednoliconej kolejce zdarzeń | Odczyt/zapis |

| Alerty | Zawiera wszystkie alerty o ryzyku wewnętrznym udostępnione Defender XDR ujednoliconej kolejce alertów | Odczyt/zapis |

| Zaawansowane wyszukiwanie zagrożeń | Obejmuje wszystkie dane zarządzania ryzykiem wewnętrznym w zaawansowanym polowaniu, w tym alerty, zachowania i zdarzenia | Odczyt |

Uwaga

Informacje o alertach o ryzyku wewnętrznym można uzyskać zarówno w przestrzeni nazw alertów, jak i wykresu zaawansowanego wyszukiwania zagrożeń. W interfejs Graph API można uzyskać dostęp do zachowań i zdarzeń związanych z ryzykiem wewnętrznym w zaawansowanym wyszukiwaniu zagrożeń, przekazując zapytania KQL w interfejsie API.

W przypadku klientów korzystających z interfejsu API działania zarządzania Office 365 zalecamy migrację do usługi Microsoft Security interfejs Graph API w celu zapewnienia bogatszej obsługi metadanych i dwukierunkowej obsługi danych usługi IRM.

Wpływ na Microsoft Sentinel użytkowników

Microsoft Sentinel klientom eksportowanym Zarządzanie ryzykiem wewnętrznym w Microsoft Purview informacji o alertach w celu zintegrowania danych alertów o ryzyku wewnętrznym zaleca się migrację do Microsoft Defender XDR-Microsoft Sentinel łącznik.

Jeśli łącznik usługi Defender XDR-Microsoft Sentinel jest włączony, alerty dotyczące zarządzania ryzykiem wewnętrznym są automatycznie integrowane z Microsoft Sentinel. Schemat alertów jest tym samym schematem uwidocznianym w interfejs Graph API. Schemat alertów uwidoczniany za pośrednictwem łącznika usługi Defender XDR-Microsoft Sentinel obejmuje wszystkie istniejące pola wyeksportowane i udostępnia dodatkowe metadane alertów dotyczących zarządzania ryzykiem wewnętrznym.

Uwaga

Po włączeniu łącznika usługi Defender XDR-Microsoft Sentinel dane Zarządzanie ryzykiem wewnętrznym w Microsoft Purview stają się dostępne w Microsoft Sentinel niezależnie od ustawień kontroli dostępu opartej na rolach.

Aby zintegrować z Microsoft Sentinel dodatkowe dane zarządzania ryzykiem wewnętrznym, takie jak zachowania i zdarzenia, zalecamy dołączenie Microsoft Sentinel do Microsoft Defender w celu uzyskania ujednoliconego widoku całego centrum operacji zabezpieczeń. Dołączanie ułatwia wprowadzanie alertów dotyczących zarządzania ryzykiem wewnętrznym i innych danych z Microsoft Sentinel do Microsoft Defender, umożliwiając wyszukiwanie między tabelami i inne zaawansowane przepływy pracy. Aby dołączyć, zobacz Łączenie Microsoft Sentinel z Microsoft Defender.

Następne kroki

Po zbadaniu zdarzenia lub alertu związanego z ryzykiem wewnętrznym można wykonać dowolną z następujących czynności:

- Kontynuuj odpowiadanie na alert w portalu Usługi Microsoft Purview.

- Użyj zaawansowanego wyszukiwania zagrożeń, aby zbadać inne zdarzenia związane z zarządzaniem ryzykiem wewnętrznym w portalu Microsoft Defender.