Blokowanie aplikacji narażonych na ataki za pomocą Zarządzanie lukami w zabezpieczeniach w usłudze Microsoft Defender

Dotyczy:

- Zarządzanie lukami w zabezpieczeniach w usłudze Microsoft Defender

- Microsoft Defender XDR

- Microsoft Defender dla serwerów plan 2

Uwaga

Aby korzystać z tej funkcji, musisz Zarządzanie lukami w zabezpieczeniach w usłudze Microsoft Defender autonomiczną lub jeśli jesteś już klientem planu Ochrona punktu końcowego w usłudze Microsoft Defender 2, Zarządzanie lukami w zabezpieczeniach w usłudze Defender dodatku.

Korygowanie luk w zabezpieczeniach wymaga czasu i może zależeć od obowiązków i zasobów zespołu IT. Administratorzy zabezpieczeń mogą tymczasowo zmniejszyć ryzyko wystąpienia luki w zabezpieczeniach, podejmując natychmiastowe działania w celu zablokowania wszystkich obecnie znanych wersji aplikacji, które są narażone na zagrożenia do momentu ukończenia żądania korygowania. Opcja bloku daje zespołom IT czas na stosowanie poprawek aplikacji bez martwienia administratorów zabezpieczeń o luki w zabezpieczeniach.

Wykonując kroki korygowania sugerowane przez zalecenie dotyczące zabezpieczeń, administratorzy zabezpieczeń mogą wykonać akcję ograniczania ryzyka i zablokować wrażliwe wersje aplikacji. Wskaźniki naruszenia zabezpieczeń plików (MKOl) są tworzone dla każdego z plików wykonywalnych, które należą do narażonych wersji tej aplikacji. Microsoft Defender Program antywirusowy wymusza bloki na urządzeniach znajdujących się w określonym zakresie.

Blokuj lub ostrzegaj przed akcją ograniczania ryzyka

Akcja bloku ma na celu zablokowanie uruchamiania wszystkich zainstalowanych wersji aplikacji znajdujących się w trudnej sytuacji w organizacji. Jeśli na przykład istnieje aktywna luka w zabezpieczeniach zero-day, możesz zablokować użytkownikom możliwość uruchamiania oprogramowania, którego dotyczy problem, podczas określania opcji obejścia.

Akcja ostrzeżenia ma na celu wysłanie ostrzeżenia do użytkowników po otwarciu narażonych wersji aplikacji. Użytkownicy mogą pominąć ostrzeżenie i uzyskać dostęp do aplikacji na kolejne uruchomienia.

W przypadku obu akcji można dostosować komunikat wyświetlany przez użytkowników. Możesz na przykład zachęcić ich do zainstalowania najnowszej wersji. Ponadto możesz podać niestandardowy adres URL, do który użytkownicy nawigują po wybraniu powiadomienia. Aby przejść do niestandardowego adresu URL, użytkownik musi wybrać treść wyskakujących powiadomień. Powiadomienie może służyć do podawania bardziej szczegółowych informacji specyficznych dla zarządzania aplikacjami w organizacji.

Uwaga

Akcje bloku i ostrzeżenia są zwykle wymuszane w ciągu kilku minut, ale mogą potrwać do trzech godzin.

Minimalne wymagania

- Microsoft Defender Antivirus (tryb aktywny): wykrywanie zdarzeń wykonywania plików i blokowanie wymaga włączenia programu antywirusowego Microsoft Defender w trybie aktywnym. Zgodnie z projektem tryb pasywny i EDR w trybie bloku nie mogą wykrywać i blokować na podstawie wykonywania pliku. Aby dowiedzieć się więcej, zobacz wdrażanie programu antywirusowego Microsoft Defender.

- Ochrona dostarczana w chmurze (włączona): Aby uzyskać więcej informacji, zobacz Zarządzanie ochroną opartą na chmurze.

- Zezwalaj lub blokuj plik (włączony): przejdź do pozycji Ustawienia>Punkty końcowe>Funkcje> zaawansowaneZezwalaj lub blokuj plik. Aby dowiedzieć się więcej, zobacz Funkcje zaawansowane.

Wymagania dotyczące wersji

- Wersja klienta chroniąca przed złośliwym oprogramowaniem musi być

4.18.1901.xlub nowsza. - Wersja aparatu musi być

1.1.16200.xlub nowsza. - Urządzenia klienckie z systemem Windows muszą działać Windows 11 lub Windows 10, wersja 1809 lub nowszym z zainstalowanymi najnowszymi aktualizacjami systemu Windows.

- Serwery muszą być uruchomione Windows Server 2022, 2019, 2016, 2012 R2 i 2008 R2 SP1. Wsparcie dla Windows Server 2025 r. jest wdrażane, począwszy od lutego 2025 r. i w ciągu najbliższych kilku tygodni.

Jak blokować aplikacje narażone na ataki

Zaloguj się do portalu Microsoft Defender, a następnie przejdź do pozycjiZaleceniadotyczące zarządzania lukami> w zabezpieczeniach punktów końcowych>.

Wybierz zalecenie dotyczące zabezpieczeń, aby wyświetlić wysuwany element z większą ilością informacji.

Wybierz pozycję Zażądaj korygowania.

Wypełnij formularz. Na liście rozwijanej Opcje korygowania wybierz opcje, których chcesz zażądać. Opcje to aktualizacja oprogramowania, odinstalowywanie oprogramowania i wymagana uwaga.

W obszarze Narzędzia do zarządzania zadaniami zaznacz pole wyboru Otwórz bilet w Intune (dla urządzeń przyłączonych do usługi AAD), jeśli chcesz utworzyć bilet w Microsoft Intune żądania korygowania.

Wybierz datę ukończenia korygowania.

W obszarze Priorytet wybierz pozycję Wysoki, Średni lub Niski.

W obszarze Dodawanie notatek możesz dodać wszelkie dodatkowe informacje. Wybierz pozycję Dalej.

Przejrzyj wybrane opcje, a następnie wybierz pozycję Prześlij. Na ostatniej stronie możesz edytować wybrane opcje i wyeksportować wszystkie żądania korygowania do pliku .CSV.

Uwaga

Od 3 grudnia 2024 r. spodziewaj się zmniejszenia liczby wskaźników plików tworzonych przez nowe zasady bloków aplikacji. Aby zmniejszyć bieżące użycie wskaźnika, odblokuj wszystkie zablokowane aplikacje i utwórz nowe zasady blokowe.

Na podstawie dostępnych danych akcje blokowe mają wpływ na punkty końcowe, które mają Microsoft Defender program antywirusowy. Ochrona punktu końcowego w usłudze Microsoft Defender podejmuje najlepszą próbę zablokowania uruchamiania odpowiednich aplikacji lub wersji narażonych na zagrożenia.

Jeśli w innej wersji aplikacji zostanie znalezionych więcej luk w zabezpieczeniach, otrzymasz nowe zalecenie dotyczące zabezpieczeń z prośbą o zaktualizowanie aplikacji i możesz również zablokować tę inną wersję.

Blokowanie nie jest obsługiwane

Jeśli nie widzisz opcji ograniczania ryzyka podczas żądania korygowania, jest to spowodowane tym, że możliwość zablokowania aplikacji nie jest obecnie obsługiwana. Zalecenia, które nie obejmują akcji ograniczania ryzyka, obejmują:

- Aplikacje firmy Microsoft

- Zalecenia dotyczące systemów operacyjnych

- Zalecenia dotyczące aplikacji dla systemów macOS i Linux

- Aplikacje, w których firma Microsoft nie ma wystarczających informacji lub nie ma dużego zaufania do blokowania

- Aplikacje ze Sklepu Microsoft, których nie można zablokować, ponieważ są podpisane przez firmę Microsoft

Jeśli spróbujesz zablokować aplikację i to nie zadziała, być może osiągnięto maksymalną pojemność wskaźnika. Jeśli tak, możesz usunąć stare wskaźniki Dowiedz się więcej o wskaźnikach.

Wyświetlanie działań korygowania

Po przesłaniu żądania zablokowania aplikacji narażonych na zagrożenia można wyświetlić działania korygujące, wykonując następujące kroki:

Przejdź do obszaru Rozwiązywanieproblemów z zarządzaniem lukami>w zabezpieczeniach punktów końcowych>.

Na karcie Działania możesz filtrować wyniki według typu ograniczenia ryzyka. Opcje to Blokuj, Ostrzegaj, Brak i Obejście.

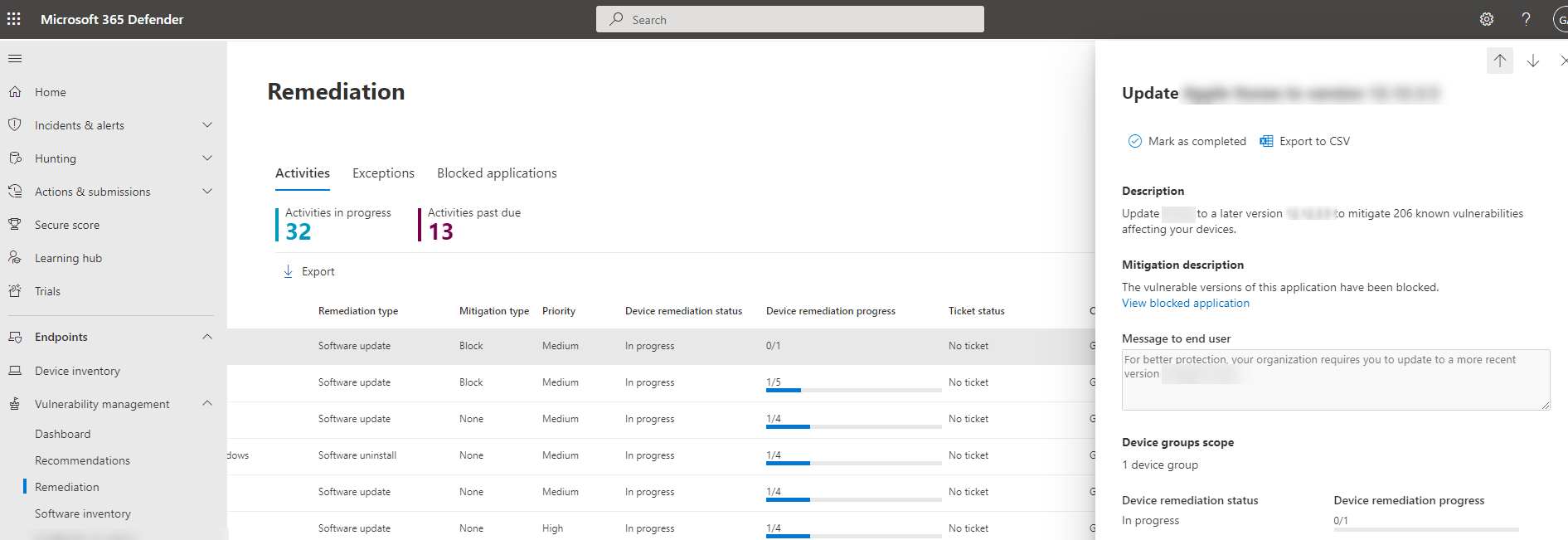

Wybierz odpowiednie działanie, aby wyświetlić okienko wysuwane ze szczegółami, w tym opisem korygowania, opisem ograniczania ryzyka i stanem korygowania urządzenia:

Wyświetlanie zablokowanych aplikacji

Aby wyświetlić listę zablokowanych aplikacji, wykonaj następujące kroki:

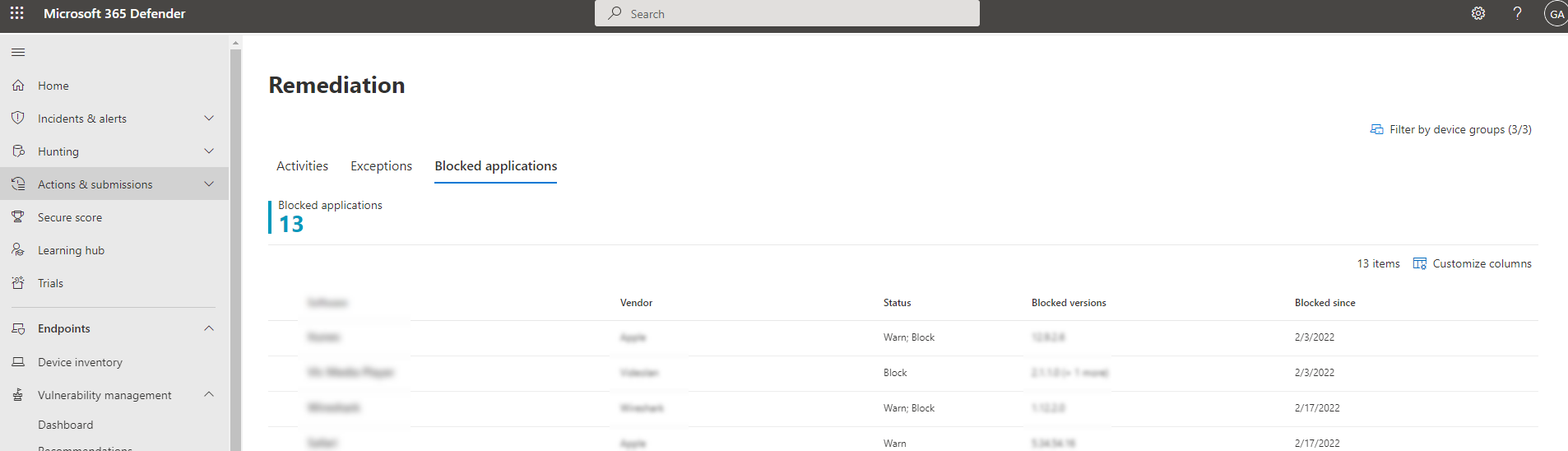

Przejdź do obszaru Korygowaniezarządzania lukami> w zabezpieczeniach punktów końcowych>, a następnie wybierz kartę Zablokowane aplikacje:

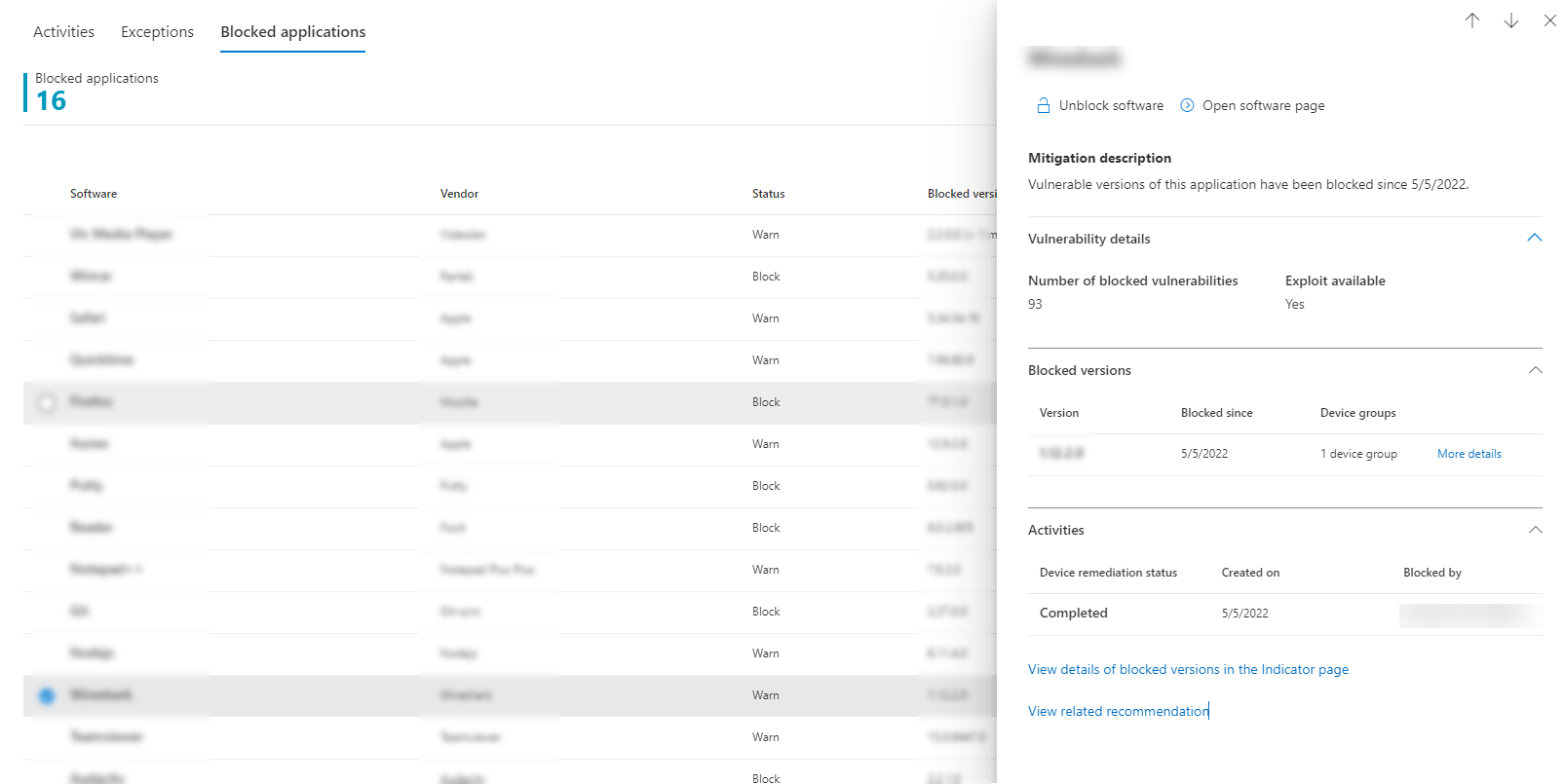

Wybierz zablokowaną aplikację, aby wyświetlić wysuwaną aplikację ze szczegółowymi informacjami o liczbie luk w zabezpieczeniach, o tym, czy są dostępne luki w zabezpieczeniach, czy zablokowane wersje i działania korygujące.

Wybierz pozycję Wyświetl szczegóły zablokowanych wersji na stronie Wskaźnik, która spowoduje wyświetlenie strony Wskaźniki , na której można wyświetlić skróty plików i akcje odpowiedzi.

Uwaga

Jeśli używasz interfejsu API wskaźników z programowymi zapytaniami wskaźników w ramach przepływów pracy, akcja bloku daje więcej wyników.

Aby odblokować aplikację, wybierz pozycję Odblokuj oprogramowanie lub Otwórz stronę oprogramowania:

Odblokowywanie aplikacji

Wybierz zablokowaną aplikację, aby wyświetlić opcję Odblokuj oprogramowanie w wysuwnym oknie.

Po odblokowaniu aplikacji odśwież stronę, aby zobaczyć, jak została usunięta z listy. Odblokowanie aplikacji i ponowne udostępnienie jej użytkownikom może potrwać do 3 godzin.

Środowisko użytkowników dla zablokowanych aplikacji

Gdy użytkownicy próbują uzyskać dostęp do zablokowanej aplikacji, otrzymują komunikat informujący o tym, że aplikacja jest przez organizację. Ten komunikat można dostosować.

W przypadku aplikacji, w których zastosowano opcję ograniczania ryzyka ostrzeżenia, użytkownicy otrzymują komunikat informujący ich, że aplikacja została zablokowana przez organizację. Użytkownik może pominąć blok dla kolejnych startów, wybierając pozycję "Zezwalaj". Ta akcja zezwalania jest tylko tymczasowa, a aplikacja jest ponownie blokowana po chwili.

Uwaga

Jeśli twoja organizacja wdrożyła DisableLocalAdminMerge zasady grupy, mogą wystąpić wystąpienia, w których zezwolenie aplikacji nie zostanie zastosowane.

Aktualizowanie zablokowanych aplikacji przez użytkownika końcowego

Często zadawane pytanie brzmi: "Jak użytkownik końcowy aktualizuje zablokowaną aplikację?" Blok jest wymuszany przez zablokowanie pliku wykonywalnego. Niektóre aplikacje, takie jak Firefox, korzystają z oddzielnego pliku wykonywalnego aktualizacji, który nie jest blokowany przez tę funkcję. W innych przypadkach, gdy aplikacja wymaga aktualizacji głównego pliku wykonywalnego, zaleca się zaimplementowanie bloku w trybie ostrzeżenia (tak, aby użytkownik końcowy mógł pominąć blok) lub poprosić użytkownika końcowego o usunięcie aplikacji (jeśli żadne istotne informacje nie są przechowywane na kliencie), a następnie ponownie ją zainstalować.