Zarządzanie zabezpieczeniami IoT przedsiębiorstwa

Zabezpieczenia IoT w przedsiębiorstwie poprawiają monitorowanie i ochronę urządzeń IoT w sieci, takich jak drukarki, inteligentne telewizory, urządzenia VoIP (Voice over Internet Protocol), systemy konferencji i urządzenia własnościowe.

Po aktywowaniu IoT przedsiębiorstwa dane dotyczące zaleceń i luk w zabezpieczeniach są wyświetlane w portalu Microsoft Defender.

Wyświetlanie danych IoT przedsiębiorstwa w portalu usługi Defender

Aby wyświetlić dane zabezpieczeń IoT przedsiębiorstwa:

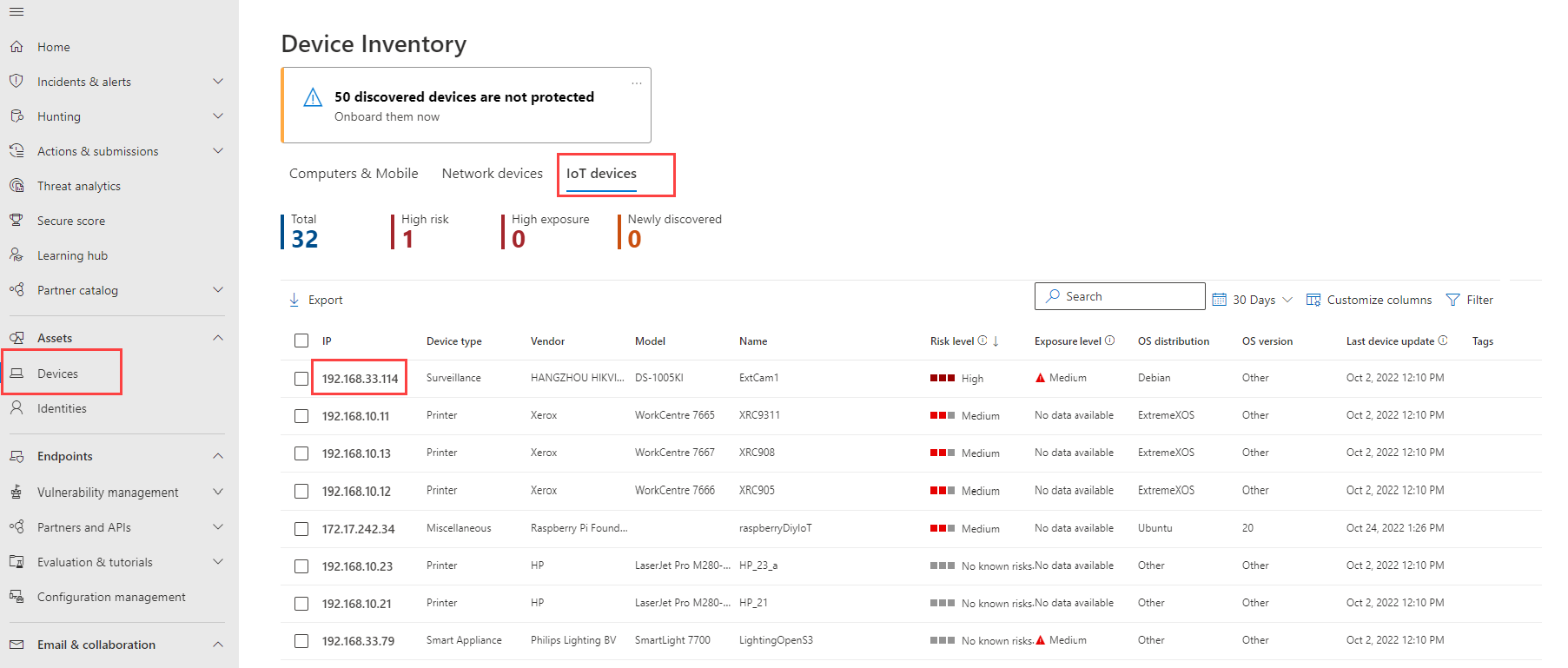

W Microsoft Defender portalu wybierz pozycję Urządzenia zasobów>, aby otworzyć stronę Spis urządzeń.

Wybierz kartę Urządzenia IoT i wybierz adres IP określonego urządzenia, aby przejść do szczegółów, aby uzyskać więcej szczegółów. Przykład:

Po wybraniu określonego urządzenia zostanie otwarta strona szczegółów urządzenia. Zapoznaj się z następującymi kartami, aby wyświetlić dane dodane przez zabezpieczenia IoT przedsiębiorstwa dla urządzenia:

Na karcie Alerty sprawdź, czy nie ma alertów wyzwolonych przez urządzenie. Symulowanie alertów w usłudze Microsoft 365 Defender for Enterprise IoT przy użyciu scenariusza urządzenia Raspberry Pi dostępnego na stronie Samouczki & oceny usługi Microsoft 365 Defender.

Możesz również skonfigurować zaawansowane zapytania wyszukiwania zagrożeń, aby tworzyć niestandardowe reguły alertów. Aby uzyskać więcej informacji, zobacz zaawansowane zapytania dotyczące wyszukiwania zagrożeń dla zabezpieczeń IoT przedsiębiorstwa.

Na karcie Zalecenia dotyczące zabezpieczeń sprawdź, czy dostępne są zalecenia dotyczące urządzenia, aby zmniejszyć ryzyko i utrzymać mniejszą powierzchnię ataku.

Na karcie Wykryte luki w zabezpieczeniach sprawdź, czy istnieją znane cve skojarzone z urządzeniem. Znane cve mogą pomóc zdecydować, czy łatać, usuwać lub zawierać urządzenie i zmniejszać ryzyko dla sieci. Alternatywnie użyj zaawansowanych zapytań wyszukiwania zagrożeń , aby zbierać luki w zabezpieczeniach na wszystkich urządzeniach.

Wyszukiwanie zagrożeń na stronie Spis urządzeń

Na stronie Spis urządzeń wybierz pozycję Wyszukaj , aby wykonywać zapytania dotyczące urządzeń przy użyciu tabel, takich jak tabela DeviceInfo . Na stronie Zaawansowane wyszukiwanie zagrożeń wykonaj zapytania dotyczące danych przy użyciu innych schematów.

Zaawansowane zapytania dotyczące wyszukiwania zagrożeń dla IoT przedsiębiorstwa

W tej sekcji przedstawiono przykładowe zaawansowane zapytania dotyczące wyszukiwania zagrożeń, których można użyć w usłudze Microsoft 365 Defender, aby ułatwić monitorowanie i zabezpieczanie urządzeń IoT przy użyciu zabezpieczeń IoT przedsiębiorstwa.

Znajdowanie urządzeń według określonego typu lub podtypu

Użyj następującego zapytania, aby zidentyfikować urządzenia istniejące w sieci firmowej według typu urządzenia, takiego jak routery:

DeviceInfo

| summarize arg_max(Timestamp, *) by DeviceId

| where DeviceType == "NetworkDevice" and DeviceSubtype == "Router"

Znajdowanie i eksportowanie luk w zabezpieczeniach dla urządzeń IoT

Użyj następującego zapytania, aby wyświetlić listę wszystkich luk w zabezpieczeniach na urządzeniach IoT:

DeviceInfo

| where DeviceCategory =~ "iot"

| join kind=inner DeviceTvmSoftwareVulnerabilities on DeviceId

Aby uzyskać więcej informacji, zobacz Zaawansowane wyszukiwanie zagrożeń i Omówienie zaawansowanego schematu wyszukiwania zagrożeń.

Wyłączanie zabezpieczeń IoT przedsiębiorstwa

Klienci z planami zabezpieczeń ME5/E5, którzy nie potrzebują już usługi zabezpieczeń IoT dla przedsiębiorstw , mogą wyłączyć tę funkcję.

Aby wyłączyć zabezpieczenia IoT przedsiębiorstwa:

W Microsoft Defender portalu wybierz pozycję Ustawienia>Odnajdywanie urządzeń>Enterprise IoT.

Przełącz opcję na Wył.

Zatrzymasz pobieranie wartości zabezpieczeń w portalu usługi Defender, w tym specjalnie utworzonych alertów, luk w zabezpieczeniach i zaleceń.

Klienci z licencją Ochrona punktu końcowego w usłudze Microsoft Defender P2, którzy nie dodają licencji autonomicznej do czasu zakończenia wersji próbnej, mają automatycznie anulowaną wersję próbną i tracą dostęp do funkcji zabezpieczeń IoT przedsiębiorstwa. Aby uzyskać więcej informacji, zobacz kupowanie licencji autonomicznej.