Ocena zabezpieczeń: wymuszanie szyfrowania interfejsu rejestracji certyfikatów RPC (ESC11)

W tym artykule opisano raport dotyczący oceny stanu zabezpieczeń rejestracji certyfikatów RPC Microsoft Defender for Identity wymuszania szyfrowania.

Co to jest szyfrowanie za pomocą rejestracji certyfikatu RPC?

Usługi certyfikatów Active Directory (AD CS) obsługują rejestrację certyfikatów przy użyciu protokołu RPC, w szczególności za pomocą interfejsu MS-ICPR. W takich przypadkach ustawienia urzędu certyfikacji określają ustawienia zabezpieczeń interfejsu RPC, w tym wymagania dotyczące prywatności pakietów.

Jeśli flaga IF_ENFORCEENCRYPTICERTREQUEST jest włączona, interfejs RPC akceptuje tylko połączenia z poziomem RPC_C_AUTHN_LEVEL_PKT_PRIVACY uwierzytelniania. Jest to najwyższy poziom uwierzytelniania i wymaga podpisania i zaszyfrowania każdego pakietu, aby zapobiec atakowi przekaźnika. Jest to podobne do SMB Signing w protokole SMB.

Jeśli interfejs rejestracji RPC nie wymaga prywatności pakietów, staje się narażony na ataki przekaźnika (ESC11). Flaga IF_ENFORCEENCRYPTICERTREQUEST jest domyślnie włączona, ale często jest wyłączona, aby umożliwić klientom, którzy nie mogą obsługiwać wymaganego poziomu uwierzytelniania RPC, takim jak klienci z systemem Windows XP.

Wymagania wstępne

Ta ocena jest dostępna tylko dla klientów, którzy zainstalowali czujnik na serwerze usług AD CS. Aby uzyskać więcej informacji, zobacz Nowy typ czujnika dla usług certyfikatów Active Directory (AD CS).

Jak mogę użyć tej oceny zabezpieczeń, aby poprawić stan zabezpieczeń organizacji?

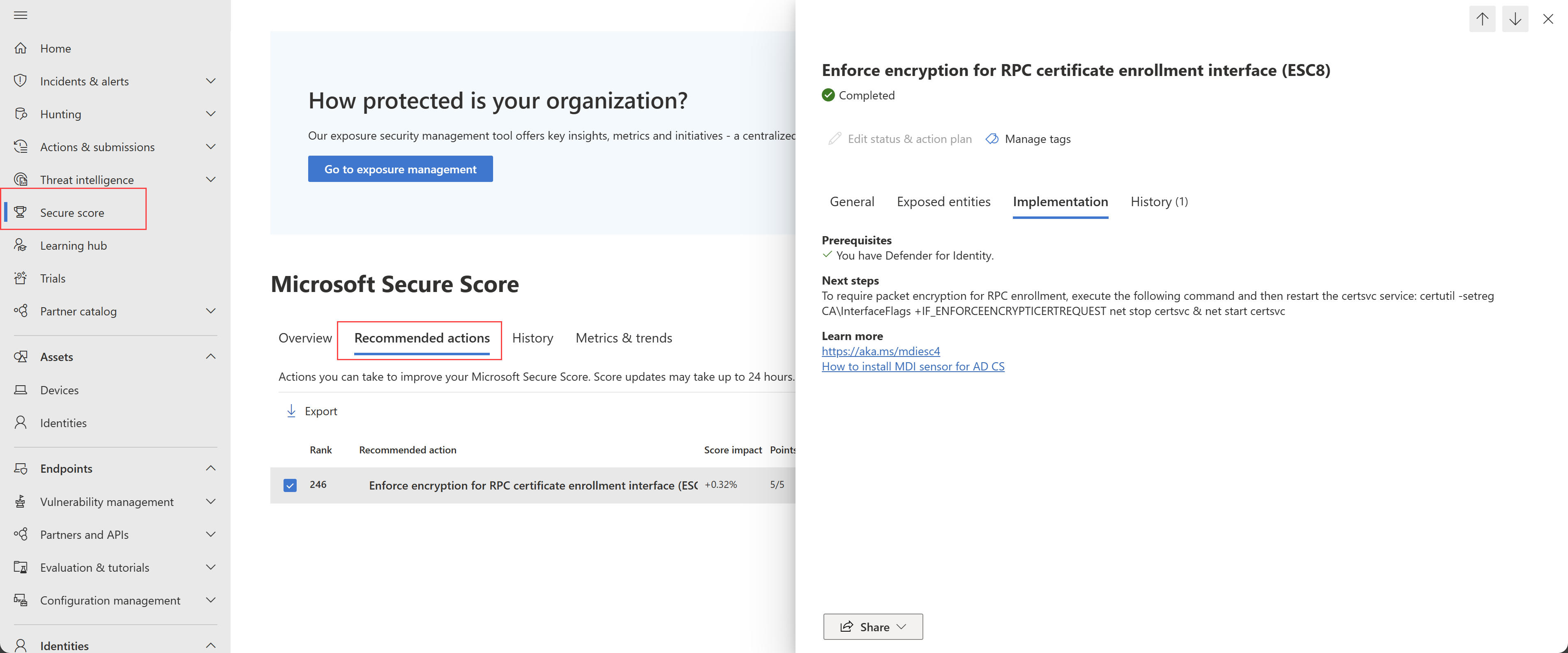

Zapoznaj się z zalecaną akcją pod adresem https://security.microsoft.com/securescore?viewid=actions wymuszania szyfrowania dla rejestracji certyfikatu RPC. Przykład:

Zbadaj, dlaczego flaga

IF_ENFORCEENCRYPTICERTREQUESTjest wyłączona.Upewnij się, że flaga została włączona,

IF_ENFORCEENCRYPTICERTREQUESTaby usunąć lukę w zabezpieczeniach.Aby włączyć flagę, uruchom polecenie:

certutil -setreg CA\InterfaceFlags +IF_ENFORCEENCRYPTICERTREQUESTAby ponownie uruchomić usługę, uruchom polecenie:

net stop certsvc & net start certsvc

Przed włączeniem ich w środowisku produkcyjnym należy przetestować ustawienia w kontrolowanym środowisku.

Uwaga

Podczas gdy oceny są aktualizowane niemal w czasie rzeczywistym, wyniki i stany są aktualizowane co 24 godziny. Mimo że lista jednostek, których dotyczy problem, zostanie zaktualizowana w ciągu kilku minut od zaimplementowania zaleceń, stan może zająć trochę czasu, dopóki nie zostanie oznaczony jako Ukończono.