Dostosowywanie progów alertów

W tym artykule opisano sposób konfigurowania liczby wyników fałszywie dodatnich przez dostosowanie progów dla określonych alertów Microsoft Defender for Identity.

Niektóre alerty usługi Defender for Identity polegają na okresach nauki , aby utworzyć profil wzorców, a następnie rozróżnić uzasadnione i podejrzane działania. Każdy alert ma również określone warunki w logice wykrywania, które ułatwiają rozróżnianie legalnych i podejrzanych działań, takich jak progi alertów i filtrowanie popularnych działań.

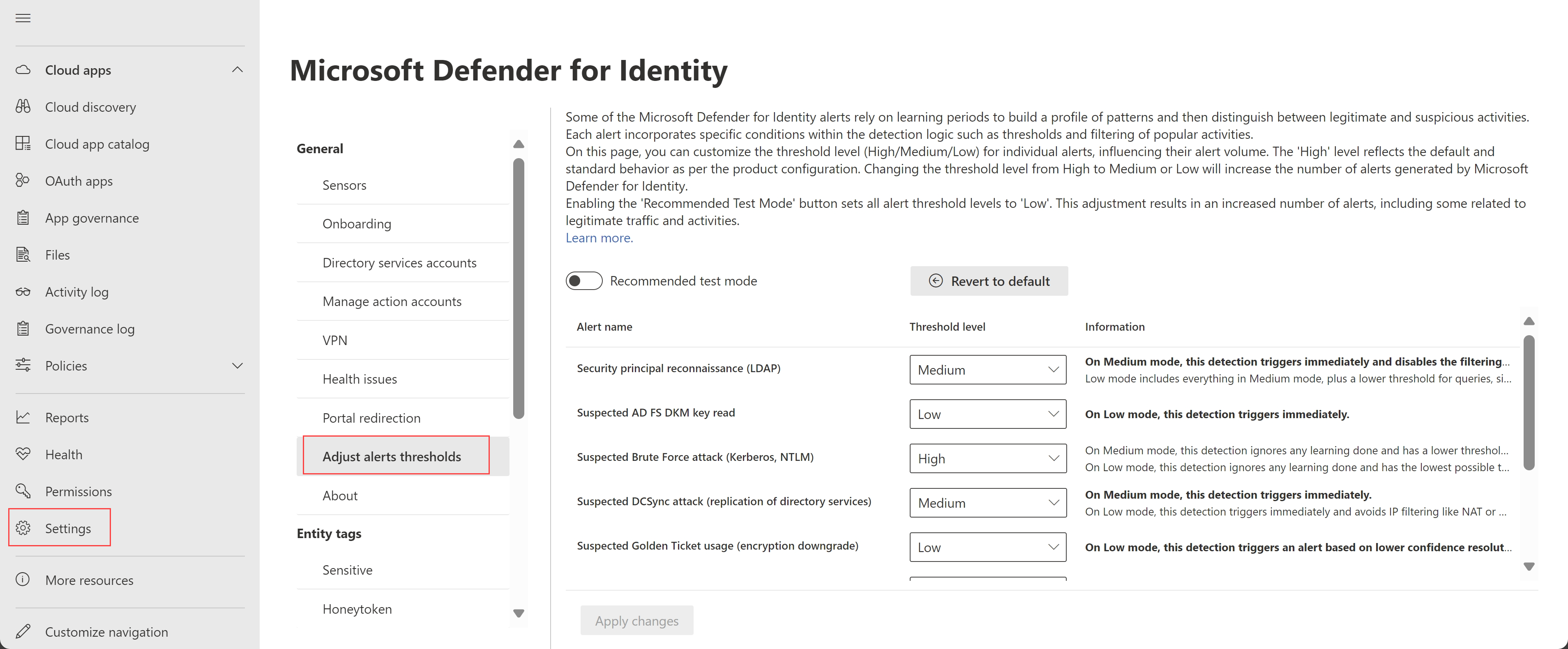

Strona Dostosowywanie progów alertów umożliwia dostosowanie poziomu progu dla określonych alertów w celu wpływania na ich wolumin alertów. Jeśli na przykład korzystasz z kompleksowych testów, możesz obniżyć progi alertów, aby wyzwolić jak najwięcej alertów.

Alerty są zawsze wyzwalane natychmiast, jeśli wybrano opcję Zalecany tryb testowy lub jeśli poziom progowy jest ustawiony na średni lub niski, niezależnie od tego, czy okres nauki alertu został już ukończony.

Uwaga

Strona Dostosowywanie progów alertów wcześniej miała nazwę Ustawienia zaawansowane. Aby uzyskać szczegółowe informacje na temat tego przejścia i sposobu przechowywania poprzednich ustawień, zobacz nasze ogłoszenie Co nowego.

Wymagania wstępne

Aby wyświetlić stronę Dostosowywanie progów alertów w Microsoft Defender XDR, musisz uzyskać dostęp co najmniej jako przeglądarka zabezpieczeń.

Aby wprowadzić zmiany na stronie Dostosowywanie progów alertów , musisz uzyskać dostęp co najmniej jako administrator zabezpieczeń.

Definiowanie progów alertów

Zalecamy zmianę progów alertów z wartości domyślnej (wysoka) tylko po dokładnym rozważeniu.

Jeśli na przykład masz translator adresów sieciowych lub sieć VPN, zalecamy dokładne rozważenie wszelkich zmian odpowiednich wykryć, w tym podejrzanego ataku DCSync (replikacja usług katalogowych) i wykrywania podejrzanych kradzieży tożsamości .

Aby zdefiniować progi alertów:

W Microsoft Defender XDR przejdź do pozycji Ustawienia>Tożsamości>Dostosuj progi alertów.

Znajdź alert, w którym chcesz dostosować próg alertu i wybierz poziom progowy, który chcesz zastosować.

- Wysoki jest wartością domyślną i stosuje standardowe progi w celu zmniejszenia liczby wyników fałszywie dodatnich.

- Średnie i niskie progi zwiększają liczbę alertów generowanych przez usługę Defender for Identity.

Po wybraniu pozycji Średni lub Niski szczegóły są pogrubione w kolumnie Informacje , aby ułatwić zrozumienie, w jaki sposób zmiana wpływa na zachowanie alertu.

Wybierz pozycję Zastosuj zmiany , aby zapisać zmiany.

Wybierz pozycję Przywróć domyślne , a następnie pozycję Zastosuj zmiany , aby zresetować wszystkie alerty do domyślnego progu (wysoki). Powrót do wartości domyślnej jest nieodwracalny, a wszelkie zmiany wprowadzone w poziomach progowych zostaną utracone.

Przełącz do trybu testowego

Opcja Zalecany tryb testowy ma na celu ułatwienie zrozumienia wszystkich alertów usługi Defender for Identity, w tym niektórych związanych z legalnym ruchem i działaniami, dzięki czemu można dokładnie ocenić usługę Defender for Identity tak wydajnie, jak to możliwe.

Jeśli niedawno wdrożono usługę Defender for Identity i chcesz ją przetestować, wybierz opcję Zalecany tryb testowy , aby przełączyć wszystkie progi alertów na wartość Niska i zwiększyć liczbę wyzwolonych alertów.

Poziomy progowe są tylko do odczytu po wybraniu opcji Zalecany tryb testowy . Po zakończeniu testowania przełącz opcję Zalecany tryb testowy z powrotem, aby powrócić do poprzednich ustawień.

Wybierz pozycję Zastosuj zmiany , aby zapisać zmiany.

Obsługiwane wykrywanie konfiguracji progów

W poniższej tabeli opisano typy wykrywania, które obsługują korekty poziomów progów, w tym skutki progów średnich i niskich .

Komórki oznaczone znakiem N/A wskazują, że poziom progu nie jest obsługiwany w przypadku wykrywania

| Wykrywanie | Średnie | Niski |

|---|---|---|

| Rekonesans podmiotu zabezpieczeń (LDAP) | Po ustawieniu wartości Medium to wykrywanie wyzwala alerty natychmiast, bez oczekiwania na okres nauki, a także wyłącza filtrowanie popularnych zapytań w środowisku. | Po ustawieniu wartości Niski obowiązuje cała obsługa średniego progu plus niższy próg dla zapytań, wyliczenie pojedynczego zakresu i nie tylko. |

| Podejrzane dodatki do grup poufnych | Nie dotyczy | Po ustawieniu wartości Low to wykrywanie pozwala uniknąć okna przesuwnego i ignoruje wszelkie wcześniejsze nauki. |

| Podejrzenie odczytu klucza DKM usług AD FS | Nie dotyczy | Po ustawieniu wartości Low to wykrywanie jest wyzwalane natychmiast, bez oczekiwania na okres nauki. |

| Podejrzenie ataku siłowego (Kerberos, NTLM) | Po ustawieniu wartości Średni, to wykrywanie ignoruje wszystkie wykonane uczenie i ma niższy próg dla haseł zakończonych niepowodzeniem. | Po ustawieniu wartości Low to wykrywanie ignoruje wszystkie wykonane szkolenia i ma najniższy możliwy próg dla haseł zakończonych niepowodzeniem. |

| Podejrzenie ataku DCSync (replikacja usług katalogowych) | Po ustawieniu wartości Medium to wykrywanie jest wyzwalane natychmiast, bez oczekiwania na okres nauki. | Po ustawieniu wartości Low to wykrywanie jest wyzwalane natychmiast bez oczekiwania na okres nauki i pozwala uniknąć filtrowania adresów IP, takich jak translator adresów sieciowych lub sieć VPN. |

| Podejrzenie użycia złotego biletu (sfałszowane dane autoryzacji) | Nie dotyczy | Po ustawieniu wartości Low to wykrywanie jest wyzwalane natychmiast, bez oczekiwania na okres nauki. |

| Podejrzenie użycia złotego biletu (obniżenie poziomu szyfrowania) | Nie dotyczy | Po ustawieniu wartości Low to wykrywanie wyzwala alert w oparciu o niższą rozdzielczość ufności urządzenia. |

| Podejrzenie kradzieży tożsamości (pass-the-ticket) | Nie dotyczy | Po ustawieniu wartości Low to wykrywanie jest wyzwalane natychmiast bez oczekiwania na okres nauki i pozwala uniknąć filtrowania adresów IP, takich jak translator adresów sieciowych lub sieć VPN. |

| Rekonesans członkostwa użytkowników i grup (SAMR) | Po ustawieniu wartości Medium to wykrywanie jest wyzwalane natychmiast, bez oczekiwania na okres nauki. | Po ustawieniu wartości Niska wykrywanie jest wyzwalane natychmiast i obejmuje niższy próg alertu. |

Aby uzyskać więcej informacji, zobacz Alerty zabezpieczeń w Microsoft Defender for Identity.

Następny krok

Aby uzyskać więcej informacji, zobacz Badanie alertów zabezpieczeń usługi Defender for Identity w Microsoft Defender XDR.