Ochrona punktu końcowego w usłudze Microsoft Defender w systemie Android

Dotyczy:

- Ochrona punktu końcowego w usłudze Microsoft Defender (plan 1)

- Ochrona punktu końcowego w usłudze Microsoft Defender (plan 2)

- Microsoft Defender XDR

Chcesz poznać usługę ochrony punktu końcowego w usłudze Microsoft Defender? Utwórz konto, aby skorzystać z bezpłatnej wersji próbnej.

W tym artykule opisano sposób instalowania, konfigurowania, aktualizowania i używania usługi Defender for Endpoint w systemie Android.

Uwaga

Uruchamianie innych produktów ochrony punktów końcowych innych niż Microsoft obok usługi Defender for Endpoint w systemie Android może powodować problemy z wydajnością i nieprzewidywalne błędy systemowe.

Jak zainstalować Ochrona punktu końcowego w usłudze Microsoft Defender w systemie Android

Wymagania wstępne

Dla użytkowników końcowych:

- Użytkownikowi końcowemu należy przypisać licencję Microsoft Intune. Aby uzyskać więcej informacji na temat przypisywania licencji, zobacz Przypisywanie licencji do użytkowników.

- Użytkownikom aplikacji należy przypisać licencję Ochrona punktu końcowego w usłudze Microsoft Defender. Aby uzyskać więcej informacji na temat przypisywania licencji, zobacz Ochrona punktu końcowego w usłudze Microsoft Defender wymagania licencyjne.

- Intune — Portal firmy aplikację można pobrać z sklepu Google Play i jest dostępna na urządzeniu z systemem Android.

- Ponadto urządzenia można zarejestrować za pośrednictwem aplikacji Intune — Portal firmy, aby wymusić Intune zasad zgodności urządzeń.

W przypadku administratorów:

- Dostęp do portalu Microsoft Defender.

- Dostęp do centrum administracyjnego Microsoft Intune:

- Wdróż aplikację w zarejestrowanych grupach użytkowników w organizacji.

- Konfigurowanie Ochrona punktu końcowego w usłudze Microsoft Defender sygnałów ryzyka w zasadach ochrony aplikacji.

Uwaga

- Ochrona punktu końcowego w usłudze Microsoft Defender teraz rozszerza ochronę na dane organizacyjne w ramach aplikacji zarządzanej (MAM) dla urządzeń, które nie są zarejestrowane przy użyciu zarządzania urządzeniami przenośnymi (MDM), ale używają Intune do zarządzania aplikacjami mobilnymi. Ta pomoc techniczna jest również rozszerzana na klientów korzystających z innych rozwiązań do zarządzania mobilnością w przedsiębiorstwie, a jednocześnie korzysta z Intune do zarządzania aplikacjami mobilnymi (MAM).

- Ponadto Ochrona punktu końcowego w usłudze Microsoft Defender obsługuje już urządzenia zarejestrowane przy użyciu Intune zarządzania urządzeniami przenośnymi (MDM).

Wymagania dotyczące sieci

- Aby Ochrona punktu końcowego w usłudze Microsoft Defender w systemie Android działały po nawiązaniu połączenia z siecią, należy skonfigurować zaporę/serwer proxy, aby umożliwić dostęp do adresów URL usługi Ochrona punktu końcowego w usłudze Microsoft Defender.

Wymagania systemowe

Intune — Portal firmy aplikację należy pobrać z sklepu Google Play i zainstalować w celu bezproblemowego dołączania. Rejestracja urządzenia jest wymagana do wymuszania zasad zgodności Intune urządzeniami.

Telefony komórkowe i tablety z systemem Android 8.0 lub nowszym. (Uwaga: Microsoft Defender kończy obsługę systemów Android 8, 8.1 i 9 w dniu 30 kwietnia 2025 r., po tym jak urządzenie działające w systemie Android w wersji < 10 nie będzie obsługiwane)

Co to jest urządzenia uruchomione w nieobsługiwanej wersji systemu Android?

Nowi użytkownicy: aplikacja nie jest już dostępna dla nowych instalacji na urządzeniach uruchomionych w nieobsługiwanych wersjach. Gdy użytkownicy z nieobsługiwanymi wersjami próbują pobrać aplikację Microsoft Defender, sklep Google Play powiadamia ich, że urządzenie jest niezgodne.

Istniejący użytkownicy: aplikacja Microsoft Defender nadal działa dla istniejących użytkowników w nieobsługiwanych wersjach, ale nie otrzymują aktualizacji ze sklepu Google Play, ponieważ nie spełniają minimalnych wymagań dotyczących wersji zestawu SDK. W związku z tym żadne nowe aktualizacje aplikacji nie są dostępne dla urządzeń z nieobsługiwanymi wersjami. Firma Microsoft nie rozwiązuje już błędów ani nie zapewnia konserwacji nieobsługiwanych wersji systemu operacyjnego. Wszelkie problemy występujące na urządzeniach uruchomionych w nieobsługiwanych wersjach nie są badane.

Uwaga

Ochrona punktu końcowego w usłudze Microsoft Defender w systemie Android nie jest obsługiwana na urządzeniach bez użycia ani na urządzeniach udostępnionych.

Instrukcje instalacji

Ochrona punktu końcowego w usłudze Microsoft Defender w systemie Android obsługuje instalację w obu trybach zarejestrowanych urządzeń — w starszych trybach Administrator urządzenia i Android Enterprise. Obecnie urządzenia osobiste z profilem służbowym, urządzenia należące do firmy z profilem służbowym i w pełni zarządzane rejestracje urządzeń użytkowników należących do firmy są obsługiwane w systemie Android Enterprise. Obsługa innych trybów systemu Android Enterprise zostanie ogłoszona, gdy będzie gotowa.

Wdrażanie Ochrona punktu końcowego w usłudze Microsoft Defender w systemie Android odbywa się za pośrednictwem Microsoft Intune (MDM). Aby uzyskać więcej informacji, zobacz Deploy Ochrona punktu końcowego w usłudze Microsoft Defender on Android with Microsoft Intune (Wdrażanie Ochrona punktu końcowego w usłudze Microsoft Defender w systemie Android z Microsoft Intune).

Instalacja Ochrona punktu końcowego w usłudze Microsoft Defender na urządzeniach, które nie są zarejestrowane przy użyciu Intune zarządzania urządzeniami przenośnymi (MDM), zobacz Konfigurowanie sygnałów ryzyka Ochrona punktu końcowego w usłudze Microsoft Defender w aplikacji zasady ochrony (MAM).

Uwaga

Jeśli użytkownik ma ważną licencję MDE i jest zarejestrowany w aplikacji Authenticator lub aplikacji Portal firmy i zalogował się do aplikacji Defender, urządzenie zostanie wyświetlone w portalu usługi Defender.

Uwaga

Ochrona punktu końcowego w usłudze Microsoft Defender w systemie Android jest teraz dostępna w sklepie Google Play.

Możesz nawiązać połączenie z sklepem Google Play z Intune, aby wdrożyć aplikację Ochrona punktu końcowego w usłudze Microsoft Defender w trybach rejestracji administratora urządzeń i systemu Android Enterprise.

Wymagane uprawnienia

Aby zapewnić optymalną ochronę urządzenia, Microsoft Defender żąda dostępu do następujących uprawnień podczas procesu dołączania urządzenia:

Dostęp do magazynu: to uprawnienie umożliwia Microsoft Defender uzyskiwanie dostępu do magazynu urządzenia w celu wykrywania i usuwania złośliwych lub niechcianych aplikacji.

Konfiguracja sieci VPN: Microsoft Defender skonfigurować lokalną sieć VPN w celu zapewnienia ochrony sieci Web. Firma Microsoft szanuje Twoją prywatność i nie wyświetla zawartości przeglądania.

Wyświetl za pośrednictwem innych aplikacji: to uprawnienie umożliwia Microsoft Defender powiadamianie o zablokowaniu złośliwej aktywności sieciowej.

Ułatwienia dostępu: ta funkcja rozszerza środowisko przeglądania, zapewniając dodatkowe zabezpieczenia.

Ochrona stała: aby zapewnić ciągłą ochronę, firma Microsoft zaleca, aby aplikacja Microsoft Defender była aktywna podczas działania w tle. Pomaga to zapobiec zatrzymywaniu aplikacji przez system Android w celu zwiększenia żywotności baterii, dzięki czemu urządzenie pozostaje dobrze chronione.

Dostęp do lokalizacji: aplikacja Microsoft Defender używa Twojej lokalizacji, aby zabezpieczyć sieć Wi-Fi i zwiększyć ochronę urządzeń.

Jak rozwiązać problem ze stanem niezgodności z powodu błędów uwierzytelniania dyskretnego

Ochrona punktu końcowego w usłudze Microsoft Defender ma funkcję umożliwiającą użytkownikowi logowanie się zgodnie z zestawem zasad nazywanych zasadami dostępu warunkowego.

W przypadku naruszenia zasad aplikacja Microsoft Defender automatycznie się wyróżnia i zaczyna kończyć się niepowodzeniem w uwierzytelnianiu dyskretnym (próby logowania w tle).

Ten proces powoduje, że urządzenia są wyświetlane jako niezgodne w portalu Intune. Użytkownik może uzyskać stan zgodności urządzenia, logując się ponownie.

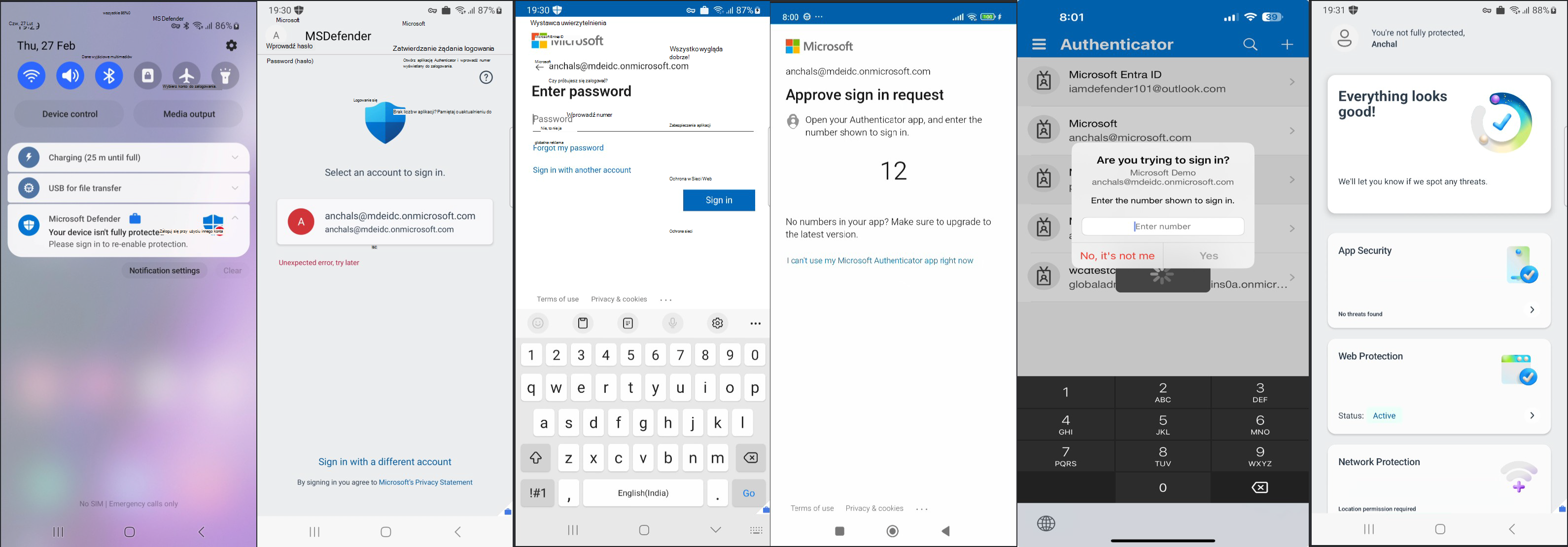

Użytkownicy otrzymują powiadomienie (jak pokazano w poniższych scenariuszach) z monitem o zalogowanie się.

Mogą nacisnąć powiadomienie lub otworzyć aplikację Microsoft Defender i zalogować się, co skutkuje pomyślnym, interaktywnym uwierzytelnianiem i powoduje, że Intune portal pokazuje urządzenie jako zgodne.

Scenariusz 1: Następujące środowisko występuje, gdy uwierzytelnianie wieloskładnikowe jest konfigurowane przez administratora za pośrednictwem zasad dostępu warunkowego:

Scenariusz 2: Następujące środowisko występuje, gdy uwierzytelnianie wieloskładnikowe nie jest konfigurowane przez administratora za pośrednictwem zasad dostępu warunkowego:

Jak skonfigurować Ochrona punktu końcowego w usłudze Microsoft Defender w systemie Android

Aby uzyskać informacje na temat konfigurowania usługi Defender for Endpoint w funkcjach systemu Android, zobacz Konfigurowanie Ochrona punktu końcowego w usłudze Microsoft Defender w funkcjach systemu Android.

Artykuły pokrewne

Porada

Chcesz dowiedzieć się więcej? Engage ze społecznością microsoft security w naszej społeczności technicznej: Ochrona punktu końcowego w usłudze Microsoft Defender Tech Community.