Połączone aplikacje w Ochrona punktu końcowego w usłudze Microsoft Defender

Dotyczy:

- Ochrona punktu końcowego w usłudze Microsoft Defender (plan 1)

- Ochrona punktu końcowego w usłudze Microsoft Defender (plan 2)

- Microsoft Defender XDR

Chcesz poznać usługę ochrony punktu końcowego w usłudze Microsoft Defender? Utwórz konto, aby skorzystać z bezpłatnej wersji próbnej.

Połączone aplikacje integrują się z platformą Defender for Endpoint przy użyciu interfejsów API.

Aplikacje używają standardowego protokołu OAuth 2.0 do uwierzytelniania i dostarczania tokenów do użycia z interfejsami API Ochrona punktu końcowego w usłudze Microsoft Defender. Ponadto aplikacje Microsoft Entra umożliwiają administratorom dzierżawy ustawianie jawnej kontroli nad tym, do których interfejsów API można uzyskiwać dostęp przy użyciu odpowiedniej aplikacji.

Aby korzystać z interfejsów API z połączoną aplikacją, należy wykonać te kroki .

Z menu nawigacji po lewej stronie wybierz pozycję Partnerzy & interfejsów API (w obszarze Punkty końcowe) >Połączone aplikacje.

Wyświetlanie szczegółów połączonej aplikacji

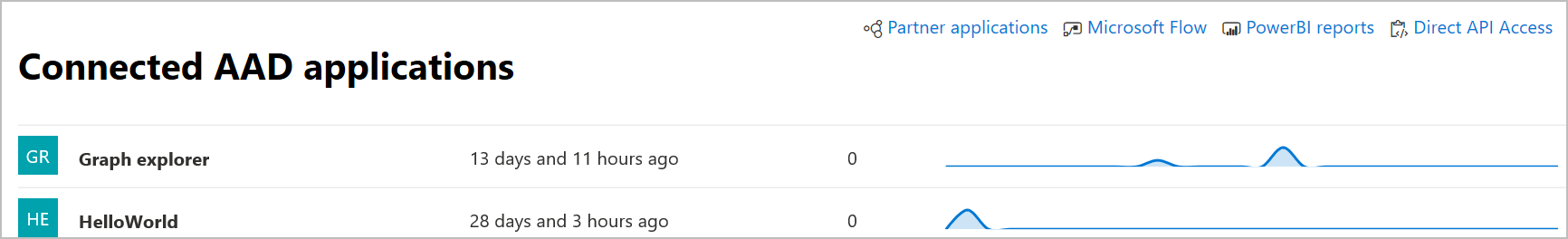

Strona Połączone aplikacje zawiera informacje o aplikacjach Microsoft Entra połączonych z Ochrona punktu końcowego w usłudze Microsoft Defender w organizacji. Możesz przejrzeć użycie połączonych aplikacji: ostatnio widoczne, liczbę żądań w ciągu ostatnich 24 godzin i trendy żądań w ciągu ostatnich 30 dni.

Edytowanie, ponowne konfigurowanie lub usuwanie połączonej aplikacji

Link Otwórz ustawienia aplikacji otwiera odpowiednią stronę zarządzania aplikacjami Microsoft Entra w Azure Portal. Z poziomu Azure Portal można zarządzać uprawnieniami, ponownie konfigurować lub usuwać połączone aplikacje.

Porada

Chcesz dowiedzieć się więcej? Engage ze społecznością microsoft security w naszej społeczności technicznej: Ochrona punktu końcowego w usłudze Microsoft Defender Tech Community.