Ochrona w przeglądarce za pomocą Microsoft Edge for Business (wersja zapoznawcza)

Defender for Cloud Apps użytkownicy korzystający z Microsoft Edge for Business i podlegają zasadom sesji są chronieni bezpośrednio w przeglądarce. Ochrona w przeglądarce zmniejsza zapotrzebowanie na serwery proxy, poprawiając bezpieczeństwo i produktywność.

Chronieni użytkownicy mają bezproblemowe środowisko pracy z aplikacjami w chmurze, bez opóźnień i problemów ze zgodnością aplikacji oraz z wyższym poziomem ochrony zabezpieczeń.

Wymagania dotyczące ochrony w przeglądarce

Aby korzystać z ochrony w przeglądarce, użytkownicy muszą znajdować się w profilu służbowym przeglądarki.

Profile przeglądarki Microsoft Edge umożliwiają użytkownikom dzielenie danych przeglądania na oddzielne profile, w których dane należące do każdego profilu są oddzielone od innych profilów. Jeśli na przykład użytkownicy mają różne profile do przeglądania osobistego i pracy, ich osobiste ulubione elementy i historia nie są synchronizowane z profilem służbowym.

Gdy użytkownicy mają oddzielne profile, ich przeglądarka służbowa (Microsoft Edge for Business) i przeglądarka osobista (Microsoft Edge) mają oddzielne pamięci podręczne i lokalizacje magazynu, a informacje pozostają oddzielne.

Aby korzystać z ochrony w przeglądarce, użytkownicy muszą mieć również następujące wymagania środowiskowe:

| Wymaganie | Opis |

|---|---|

| Systemy operacyjne | Windows 10 lub 11, macOS |

| Platforma tożsamości | Microsoft Entra ID |

| wersje Microsoft Edge for Business | Dwie ostatnie stabilne wersje. Jeśli na przykład najnowsza przeglądarka Microsoft Edge ma wartość 126, ochrona w przeglądarce działa w wersji 126 i 125. Aby uzyskać więcej informacji, zobacz Wydania przeglądarki Microsoft Edge. |

| Obsługiwane zasady sesji |

Użytkownicy, którzy są obsługiwani przez wiele zasad, w tym co najmniej jedną zasadę, która nie jest obsługiwana przez Microsoft Edge for Business, ich sesje są zawsze obsługiwane przez zwrotny serwer proxy. Zasady zdefiniowane w portalu Tożsamość Microsoft Entra są również zawsze obsługiwane przez zwrotny serwer proxy. |

Wszystkie inne scenariusze są automatycznie obsługiwane przy użyciu standardowej technologii odwrotnego serwera proxy, w tym sesji użytkowników z przeglądarek, które nie obsługują ochrony w przeglądarce lub zasad nieobsługiwanych przez ochronę w przeglądarce.

Na przykład te scenariusze są obsługiwane przez zwrotny serwer proxy:

- Użytkownicy programu Google Chrome.

- Użytkownicy przeglądarki Microsoft Edge, którzy mają zakres ochrony zasad pobierania plików.

- Użytkownicy przeglądarki Microsoft Edge na urządzeniach z systemem Android.

- Użytkownicy w aplikacjach korzystających z metody uwierzytelniania OKTA.

- Użytkownicy przeglądarki Microsoft Edge w trybie InPrivate.

- Użytkownicy przeglądarki Microsoft Edge ze starszymi wersjami przeglądarki.

- Użytkownicy-goście B2B.

- Zakres sesji obejmuje zasady dostępu warunkowego zdefiniowane w portalu Tożsamość Microsoft Entra.

Środowisko użytkownika z ochroną w przeglądarce

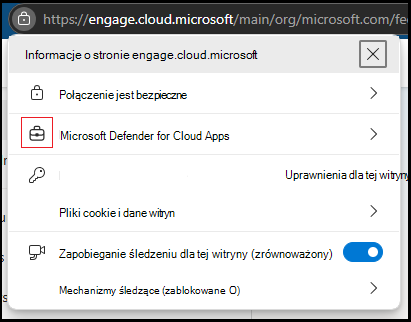

Aby potwierdzić, że ochrona w przeglądarce jest aktywna, użytkownicy muszą wybrać ikonę "blokady" na pasku adresu przeglądarki i wyszukać symbol "walizka" w wyświetlonym formularzu. Symbol wskazuje, że sesja jest chroniona przez Defender for Cloud Apps. Przykład:

Ponadto sufiks .mcas.ms nie jest wyświetlany na pasku adresu przeglądarki z ochroną w przeglądarce, podobnie jak w przypadku standardowej kontroli aplikacji dostępu warunkowego, a narzędzia deweloperskie są wyłączone z ochroną w przeglądarce.

Wymuszanie profilu służbowego w celu ochrony w przeglądarce

Aby uzyskać dostęp do zasobu roboczego w contoso.com z ochroną w przeglądarce, użytkownicy muszą zalogować się przy użyciu swojego username@contoso.com profilu. Jeśli użytkownicy spróbują uzyskać dostęp do zasobu służbowego spoza profilu służbowego, zostanie wyświetlony monit o przełączenie się do profilu służbowego lub utworzenie go, jeśli nie istnieje. Użytkownicy mogą również zdecydować się na kontynuowanie swojego bieżącego profilu, w którym to przypadku są obsługiwani przez architekturę odwrotnego serwera proxy.

Jeśli użytkownik zdecyduje się utworzyć nowy profil służbowy, zostanie wyświetlony monit z opcją Zezwalaj mojej organizacji na zarządzanie moim urządzeniem . W takich przypadkach użytkownicy nie muszą wybierać tej opcji, aby utworzyć profil służbowy lub korzystać z ochrony w przeglądarce.

Aby uzyskać więcej informacji, zobacz Microsoft Edge for Business i Jak dodać nowe profile do przeglądarki Microsoft Edge.

Konfigurowanie ustawień ochrony w przeglądarce

Ochrona w przeglądarce za pomocą Microsoft Edge for Business jest domyślnie włączona. Administratorzy mogą wyłączyć i włączyć integrację oraz skonfigurować monit dla użytkowników przeglądarki Microsoft Edge o przełączenie się do przeglądarki Microsoft Edge w celu zwiększenia wydajności i bezpieczeństwa.

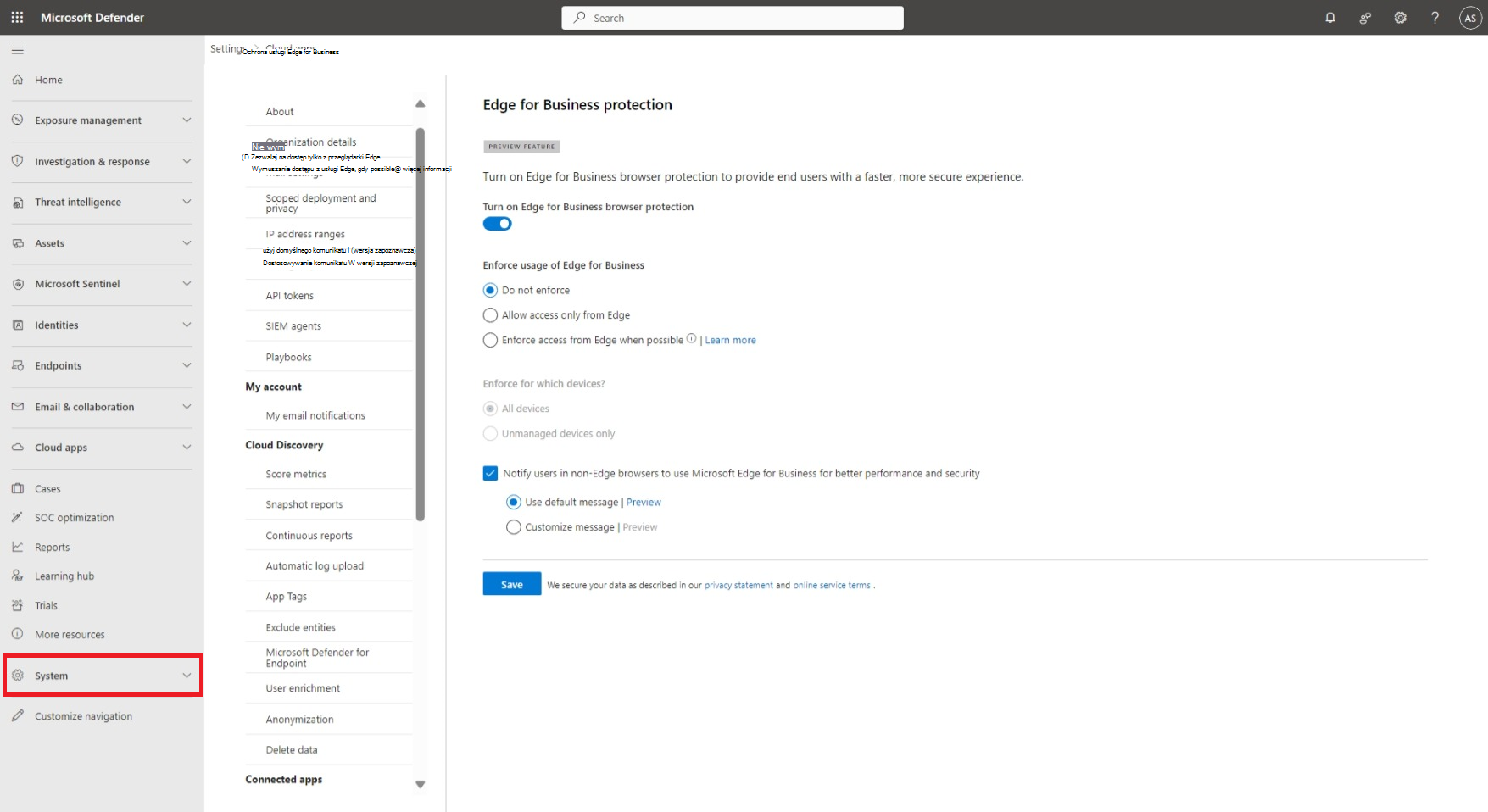

W portalu Microsoft Defender pod adresem https://security.microsoft.comprzejdź do sekcji >Ustawienia>systemu>Aplikacje> w chmurzeKontrola dostępu warunkowego aplikacjiEdge for Business Protection. Aby przejść bezpośrednio do strony ochrony usługi Edge for Business , użyj polecenia https://security.microsoft.com/cloudapps/settings?tabid=edgeIntegration.

Na stronie Ochrona przeglądarki Edge dla firm skonfiguruj następujące ustawienia w razie potrzeby:

Włącz ochronę przeglądarki Edge for Business: wartość domyślna to Włączone, ale możesz zmienić ustawienie na Wyłączone.

Powiadom użytkowników w przeglądarkach innych niż Edge, aby korzystali z Microsoft Edge for Business w celu zwiększenia wydajności i bezpieczeństwa: Jeśli zaznaczysz to pole wyboru, wybierz jedną z następujących wyświetlanych wartości:

- Użyj komunikatu domyślnego (domyślnego)

- Dostosuj komunikat: wprowadź tekst niestandardowy w wyświetlonym polu.

Użyj linku Podgląd , aby wyświetlić powiadomienie.

Po zakończeniu pracy na stronie ochrona usługi Edge for Business wybierz pozycję Zapisz.

Praca z usługą Microsoft Purview i ochroną przed utratą danych punktów końcowych

Jeśli ten sam dokładny kontekst i akcja są skonfigurowane zarówno dla zasad Defender for Cloud Apps, jak i zasad ochrony przed utratą danych punktu końcowego (DLP) punktu końcowego w usłudze Microsoft Purview, zostaną zastosowane zasady DLP punktu końcowego.

Na przykład masz zasady DLP punktu końcowego, które blokują przekazywanie pliku do usługi Salesforce, a także masz zasady Defender for Cloud Apps, które monitorują przekazywanie plików do usługi Salesforce. W tym scenariuszu są stosowane zasady DLP punktu końcowego.

Aby uzyskać więcej informacji, zobacz Dowiedz się więcej o zapobieganiu utracie danych.

Wymuszanie ochrony przeglądarki Microsoft Edge podczas uzyskiwania dostępu do aplikacji biznesowych

Administratorzy, którzy rozumieją możliwości ochrony przeglądarki Microsoft Edge, mogą wymagać od użytkowników korzystania z przeglądarki Microsoft Edge podczas uzyskiwania dostępu do zasobów firmy. Głównym powodem jest bezpieczeństwo, ponieważ bariera w obchodzeniu mechanizmów kontroli sesji przy użyciu przeglądarki Microsoft Edge jest znacznie wyższa niż w przypadku technologii odwrotnego serwera proxy.

W portalu Microsoft Defender pod adresem https://security.microsoft.comprzejdź do sekcji >Ustawienia>systemu>Aplikacje> w chmurzeKontrola dostępu warunkowego aplikacjiEdge for Business Protection. Aby przejść bezpośrednio do strony ochrony usługi Edge for Business , użyj polecenia https://security.microsoft.com/cloudapps/settings?tabid=edgeIntegration.

Na stronie Ochrona usługi Edge dla firm , o ile włączono ochronę przeglądarki Edge for Business , usługa Wymuszanie użycia przeglądarki Edge dla firm jest dostępna z następującymi wartościami:

Nie wymuszaj (wartość domyślna)

Zezwalaj na dostęp tylko z przeglądarki Edge: dostęp do aplikacji biznesowej (zakres zasad sesji) jest dostępny tylko za pośrednictwem przeglądarki Microsoft Edge.

Wymuś dostęp z przeglądarki Edge, jeśli jest to możliwe: użytkownicy powinni używać przeglądarki Microsoft Edge do uzyskiwania dostępu do aplikacji, jeśli zezwala na to ich kontekst. W przeciwnym razie mogą użyć innej przeglądarki, aby uzyskać dostęp do chronionej aplikacji.

Na przykład użytkownik podlega zasadom, które nie są zgodne z możliwościami ochrony w przeglądarce (na przykład Ochrona pliku po pobraniu) LUB system operacyjny jest niezgodny (na przykład Android).

W tym scenariuszu, ponieważ użytkownik nie ma kontroli nad kontekstem, może zdecydować się na użycie innej przeglądarki.

Jeśli zezwalają na to odpowiednie zasady, a system operacyjny jest zgodny (Windows 10, 11, macOS), użytkownik musi korzystać z przeglądarki Microsoft Edge.

Jeśli wybierzesz opcję Zezwalaj na dostęp tylko w przeglądarce Microsoft Edge lub wymuś dostęp z przeglądarki Microsoft Edge, jeśli to możliwe, ustawienie Wymuś, dla których urządzeń? jest dostępne z następującymi wartościami:

- Wszystkie urządzenia (domyślne)

- Tylko urządzenia niezarządzane

Po zakończeniu pracy na stronie ochrona usługi Edge for Business wybierz pozycję Zapisz.

Zawartość pokrewna

Aby uzyskać więcej informacji, zobacz Microsoft Defender for Cloud Apps Kontrola aplikacji dostępu warunkowego.