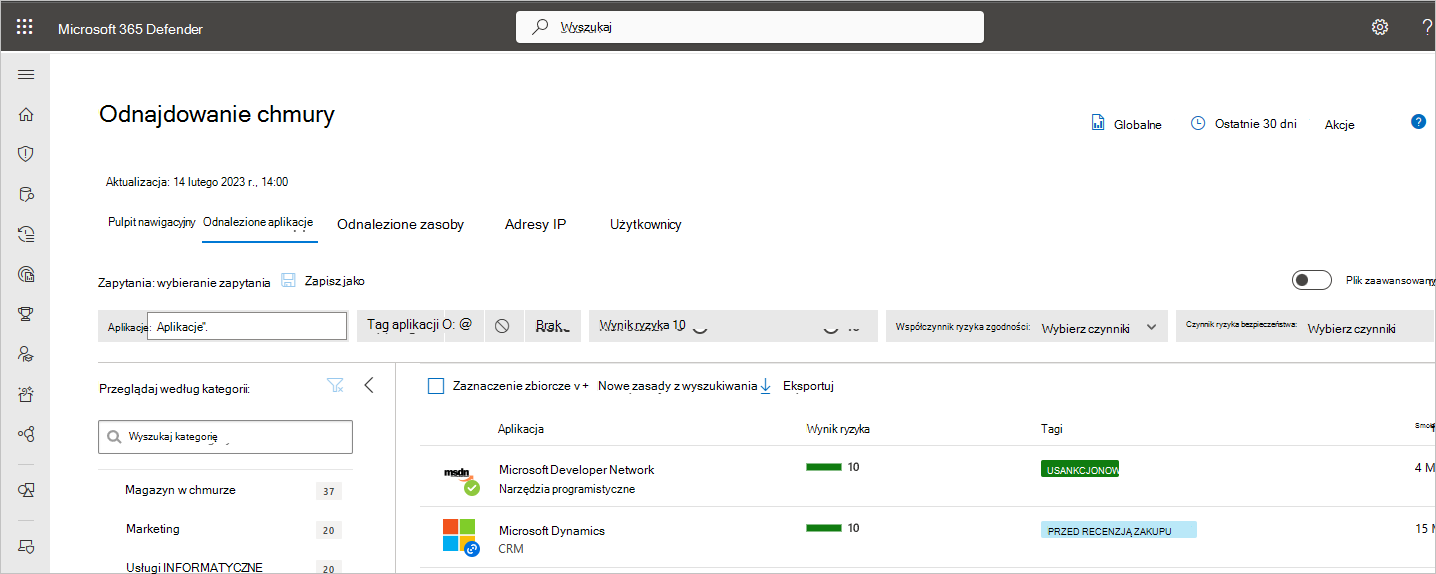

Filtrowanie i wykonywanie zapytań dotyczących odnalezionych aplikacji w Microsoft Defender for Cloud Apps

Jeśli masz dużą liczbę odnalezionych aplikacji, warto je filtrować i wykonywać zapytania. W tym artykule opisano, jakie filtry są dostępne i jak wykonywać zapytania dotyczące odnalezionych aplikacji.

Odnalezione filtry aplikacji

Istnieją dwa sposoby filtrowania odnalezionych aplikacji. Podstawowy filtr zawiera filtry znalezione na tym obrazie:

Po włączeniu filtrów zaawansowanych zostanie wyświetlona lista możliwych filtrów, w tym następujące:

- Tag aplikacji: wybierz, czy aplikacja została zaakceptowana, nieakceptowana, czy nie została oznaczona tagiem. Ponadto możesz utworzyć niestandardowy tag dla aplikacji, a następnie użyć go do filtrowania pod kątem określonych typów aplikacji.

- Aplikacje i domeny: umożliwia wyszukiwanie określonych aplikacji lub aplikacji używanych w określonych domenach.

- Kategorie: filtr kategorii znajdujący się po lewej stronie umożliwia wyszukiwanie typów aplikacji zgodnie z kategoriami aplikacji. Przykładowe kategorie obejmują aplikacje sieci społecznościowych, aplikacje magazynu w chmurze i usługi hostingu. Możesz wybrać wiele kategorii jednocześnie lub jedną kategorię, a następnie zastosować podstawowe i zaawansowane filtry na wierzchu.

- Współczynnik ryzyka zgodności: umożliwia wyszukiwanie określonych standardów, certyfikacji i zgodności, z którymi aplikacja może być zgodna (HIPAA, ISO 27001, SOC 2, PCI-DSS i nie tylko).

- Ogólny czynnik ryzyka: umożliwia wyszukiwanie ogólnych czynników ryzyka, takich jak popularność konsumentów, ustawienia regionalne centrum danych i inne.

- Ocena ryzyka: umożliwia filtrowanie aplikacji według oceny ryzyka, aby można było skupić się na, na przykład, przeglądając tylko wysoce ryzykowne aplikacje. Możesz również zastąpić wynik ryzyka ustawiony przez Defender for Cloud Apps. Aby uzyskać więcej informacji, zobacz Praca z oceną ryzyka.

- Czynnik ryzyka bezpieczeństwa: umożliwia filtrowanie na podstawie określonych środków zabezpieczeń (takich jak szyfrowanie magazynowane, uwierzytelnianie wieloskładnikowe itp.).

-

Użycie: umożliwia filtrowanie na podstawie statystyk użycia tej aplikacji. Użycie, takie jak aplikacje z mniejszą lub większą liczbą przekazanych danych, aplikacje z więcej niż lub mniejszą liczbą użytkowników.

- Transakcja: jeden wiersz użycia dziennika między dwoma urządzeniami.

- Czynnik ryzyka prawnego: umożliwia filtrowanie na podstawie wszystkich obowiązujących przepisów i zasad w celu zapewnienia ochrony danych i prywatności użytkowników aplikacji, takich jak zasady DMCA i przechowywania danych.

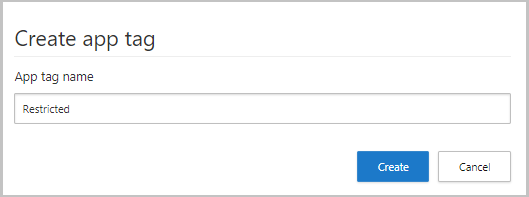

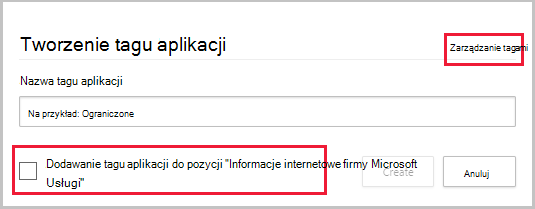

Tworzenie niestandardowych tagów aplikacji i zarządzanie nimi

Możesz utworzyć niestandardowy tag aplikacji. Te tagi mogą być następnie używane jako filtry do dokładniejszego poznania określonych typów aplikacji, które chcesz zbadać. Na przykład niestandardowa lista watch, przypisanie do określonej jednostki biznesowej lub zatwierdzenia niestandardowe, takie jak "zatwierdzone przez prawo". Tagów aplikacji można również używać w zasadach odnajdywania aplikacji w filtrach lub stosując tagi do aplikacji w ramach akcji ładu zasad.

Aby utworzyć niestandardowy tag aplikacji:

W portalu Microsoft Defender wybierz pozycję Ustawienia. Następnie wybierz pozycję Cloud Apps. W obszarze Cloud Discovery wybierz pozycję Tagi aplikacji. Następnie wybierz pozycję +Dodaj tag aplikacji.

Możesz użyć tabeli Tagi aplikacji , aby wyświetlić aplikacje, które są obecnie oznaczane za pomocą każdego tagu aplikacji, i usunąć nieużywane tagi aplikacji.

Aby zastosować tag aplikacji, na karcie Odnalezione aplikacje wybierz trzy kropki po prawej stronie nazwy aplikacji. Wybierz tag aplikacji do zastosowania.

Uwaga

Możesz również utworzyć nowy tag aplikacji bezpośrednio w tabeli Odnalezione aplikacje , wybierając pozycję Utwórz tag aplikacji po wybraniu trzech kropek po prawej stronie dowolnej wybranej aplikacji. Podczas tworzenia tagu na podstawie odnalezionej aplikacji można zastosować go do aplikacji. Możesz również uzyskać dostęp do ekranu Tagi aplikacji , wybierając link Zarządzaj tagami w rogu.

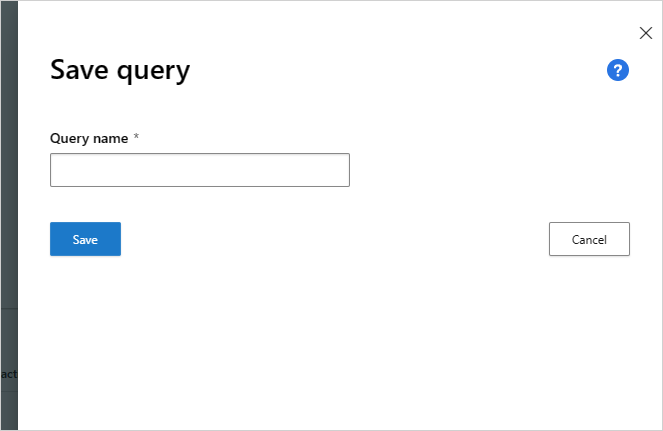

Odnalezione zapytania aplikacji

Aby jeszcze bardziej ułatwić badanie, możesz utworzyć zapytania niestandardowe i zapisać je do późniejszego użycia.

Na stronie Odnalezione aplikacje użyj filtrów opisanych powyżej, aby w razie potrzeby przejść do szczegółów aplikacji.

Po osiągnięciu żądanych wyników wybierz przycisk Zapisz jako nad filtrami.

W wyskakującym okienku Zapisywanie zapytania nadaj nazwę kwerendzie.

Aby ponownie użyć tego zapytania w przyszłości, w obszarze Zapytania przewiń w dół do pozycji Zapisane zapytania i wybierz zapytanie.

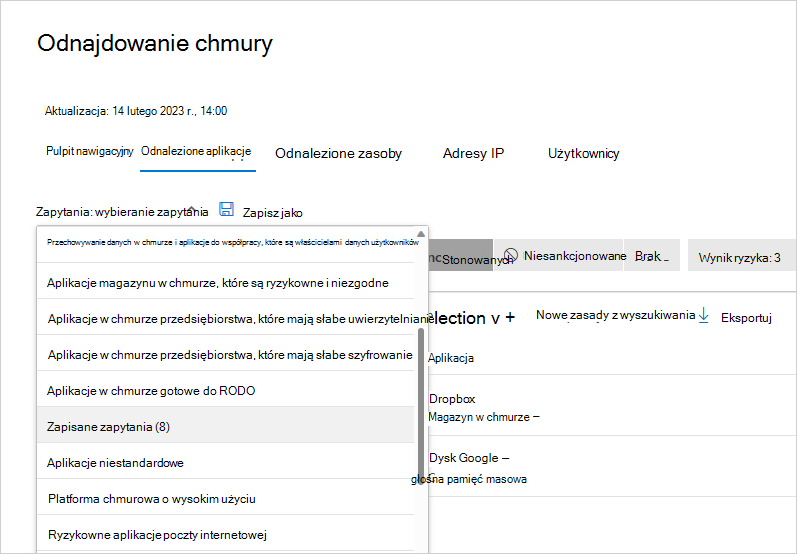

Defender for Cloud Apps udostępnia również sugerowane zapytania i umożliwia zapisywanie często używanych zapytań niestandardowych. Sugerowane zapytania zapewniają zalecane możliwości badania, które filtrują odnalezione aplikacje przy użyciu następujących opcjonalnych sugerowanych zapytań:

Aplikacje w chmurze, które umożliwiają anonimowe użycie — filtrują wszystkie odnalezione aplikacje, aby wyświetlały tylko aplikacje, które stanowią zagrożenie dla bezpieczeństwa, ponieważ nie wymagają uwierzytelniania użytkowników i umożliwiają użytkownikom przekazywanie danych.

Aplikacje w chmurze z certyfikatem CSA STAR — filtrują wszystkie odnalezione aplikacje, aby wyświetlały tylko aplikacje z certyfikatem CSA STAR przez samooceny, certyfikację, zaświadczanie lub ciągłe monitorowanie.

Aplikacje w chmurze zgodne ze standardem FedRAMP — filtrują wszystkie odnalezione aplikacje, aby wyświetlać tylko aplikacje, których współczynnik ryzyka zgodności FedRAMP jest wysoki, średni lub niski.

Aplikacje magazynu w chmurze i aplikacji do współpracy, które są właścicielami danych użytkowników — filtrują wszystkie odnalezione aplikacje, aby wyświetlały tylko aplikacje, które są ryzykowne, ponieważ nie pozwalają na własność danych, ale zachowują twoje dane.

Aplikacje magazynu w chmurze, które są ryzykowne i niezgodne — filtrują wszystkie odnalezione aplikacje, aby wyświetlać tylko aplikacje, w których nie są zgodne z normą SOC 2 lub HIPAA, nie obsługują wersji PCI DSS i mają wynik ryzyka równy 5 lub niższy.

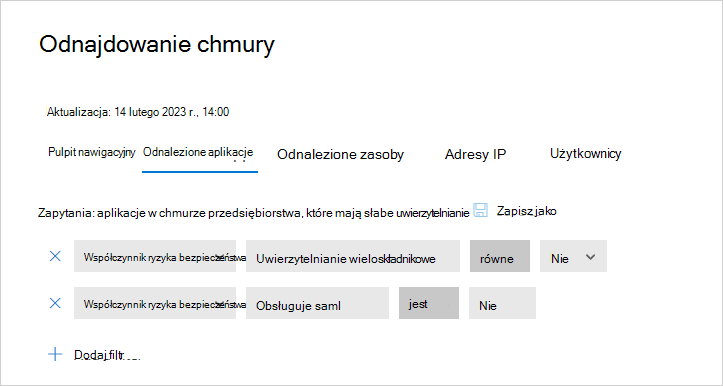

Aplikacje w chmurze dla przedsiębiorstw, które mają słabe uwierzytelnianie — filtrują wszystkie odnalezione aplikacje, aby wyświetlały tylko aplikacje, które nie obsługują protokołu SAML, nie mają zasad haseł i nie włączają uwierzytelniania wieloskładnikowego.

Aplikacje w chmurze przedsiębiorstwa, które mają słabe szyfrowanie — filtrują wszystkie odnalezione aplikacje, aby wyświetlały tylko aplikacje, które są ryzykowne, ponieważ nie szyfrują danych magazynowanych i nie obsługują żadnego protokołu szyfrowania.

Aplikacje w chmurze gotowe do rodo — filtruje wszystkie odnalezione aplikacje, aby wyświetlać tylko aplikacje gotowe do użycia w rodo. Ze względu na to, że zgodność z RODO jest priorytetem, to zapytanie ułatwia identyfikowanie aplikacji gotowych na rodo i eliminujących zagrożenie, oceniając ryzyko tych, które nie są.

Ponadto możesz użyć sugerowanych zapytań jako punktu wyjścia dla nowego zapytania. Najpierw wybierz jedno z sugerowanych zapytań. Następnie wprowadź zmiany zgodnie z potrzebami i na koniec wybierz pozycję Zapisz jako , aby utworzyć nowe zapisane zapytanie.