Zabezpieczanie aplikacji uzyskujących dostęp do interfejsów API innych niż Graph przy użyciu ładu aplikacji

Wiele aplikacji korzysta z interfejsów API innych niż Microsoft Graph, aby uzyskać dostęp do platformy Microsoft 365 i innych zasobów. Dzięki wglądowi w takie aplikacje można identyfikować i bronić się przed zagrożeniami związanymi z tymi aplikacjami, a także zagrożeniami ze strony interfejsów API, do których uzyskują dostęp, z których niektóre mogą otrzymać ograniczoną pomoc techniczną i aktualizacje.

Ład aplikacji zapewnia wgląd w aplikacje OAuth zarejestrowane w Tożsamość Microsoft Entra, niezależnie od tego, czy uzyskują dostęp do interfejs Graph API, czy innych interfejsów API. Ponadto możesz monitorować te aplikacje i automatycznie podejmować działania, jeśli są niezgodne lub wykazują podejrzane zachowanie.

Możesz lepiej chronić swoją organizację dzięki nowym funkcjom i ulepszeniom w następujący sposób:

- Uzyskaj lepsze pokrycie aplikacji OAuth za pomocą zaawansowanych szczegółowych informacji o ładzie aplikacji i możliwości monitorowania.

- Automatycznie otrzymywać alerty dotyczące wszelkich zagrożeń lub anomalii przez aplikacje korzystające z interfejsów API innych niż Graph lub starszych.

- Uzyskaj ulepszone środowisko do badania aplikacji z większą liczbą filtrów, kolumn i właściwości.

Identyfikowanie aplikacji korzystających tylko z interfejsów API innych niż Graph

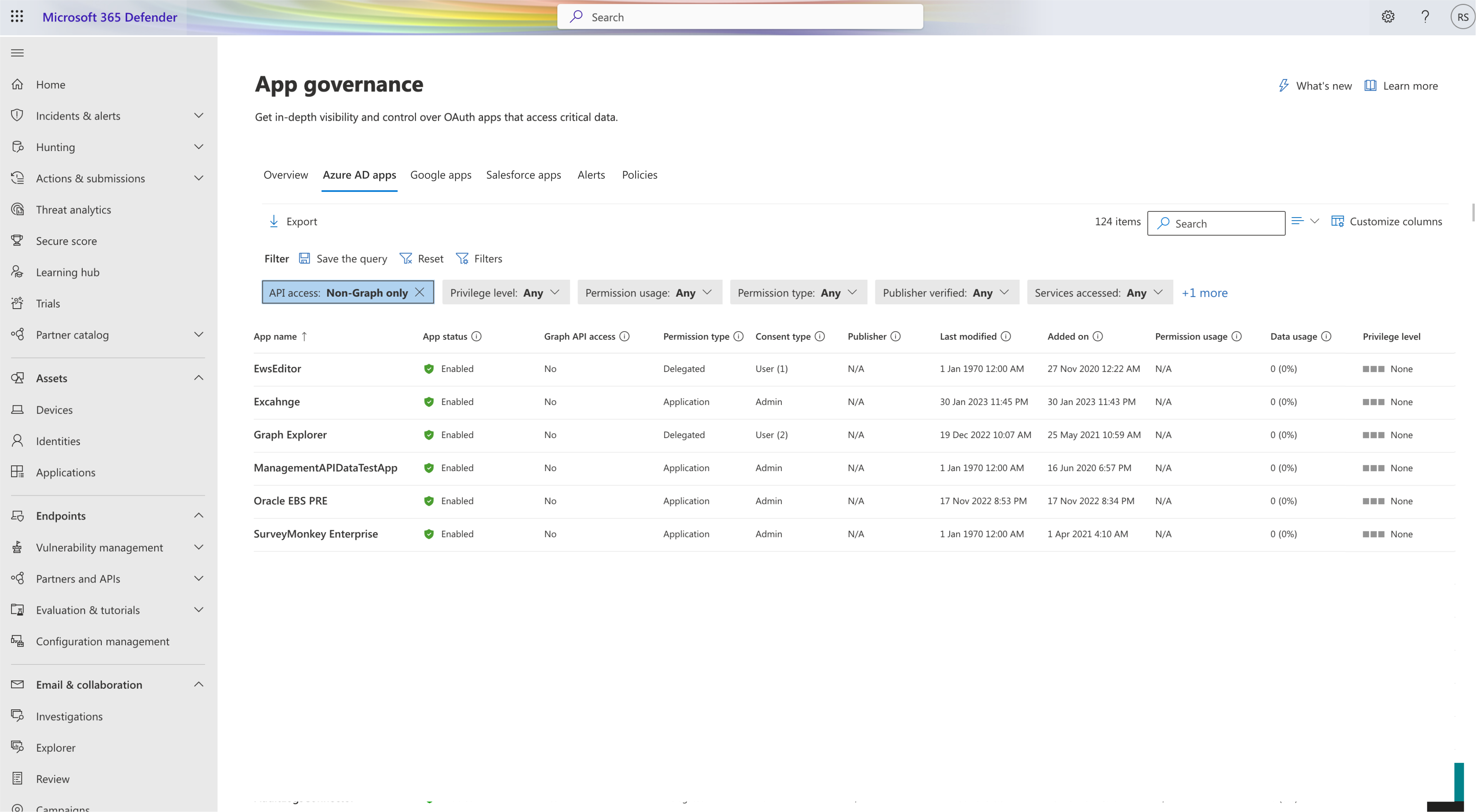

Ład aplikacji zawiera listę wszystkich Tożsamość Microsoft Entra aplikacji OAuth na stronie Ład aplikacji. Aby znaleźć aplikacje, które nie używają interfejs Graph API, zastosuj filtr dostępu interfejsu API i wybierz pozycję Tylko inne niż Graf. Możesz również użyć kolumny dostępu interfejs Graph API, aby zidentyfikować aplikacje, które nie mają uprawnień interfejs Graph API wśród wymienionych aplikacji.

Przykład:

Wyświetlanie interfejsów API innych niż Graph używanych przez aplikacje OAuth

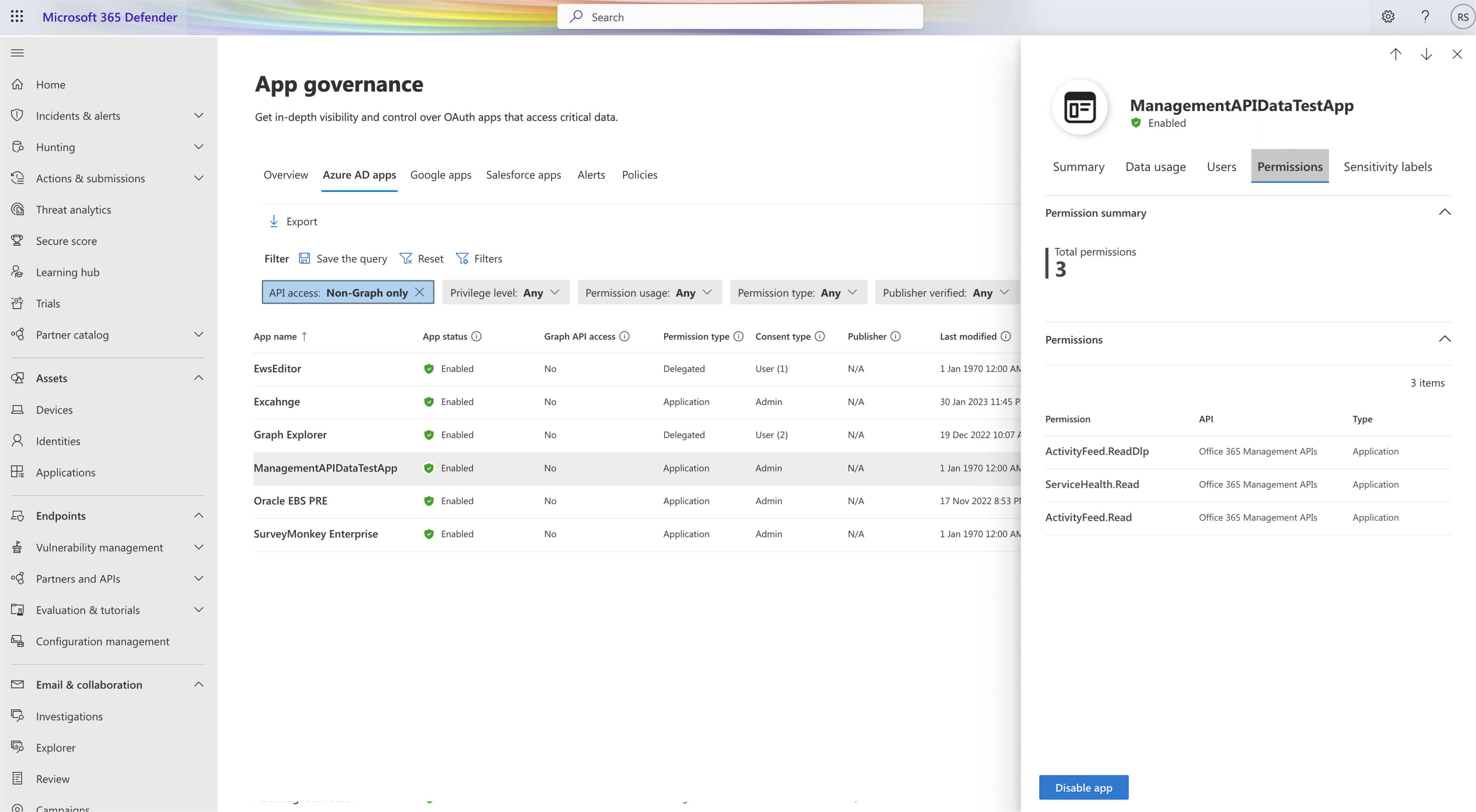

Aby wyświetlić interfejsy API używane przez aplikację, przejdź do karty Uprawnienia w okienku szczegółów aplikacji. Możesz znaleźć nazwy udzielonych uprawnień i interfejsów API, do których dostęp uzyskuje aplikacja.

Przykład:

Śledzenie dostępu do interfejsu API

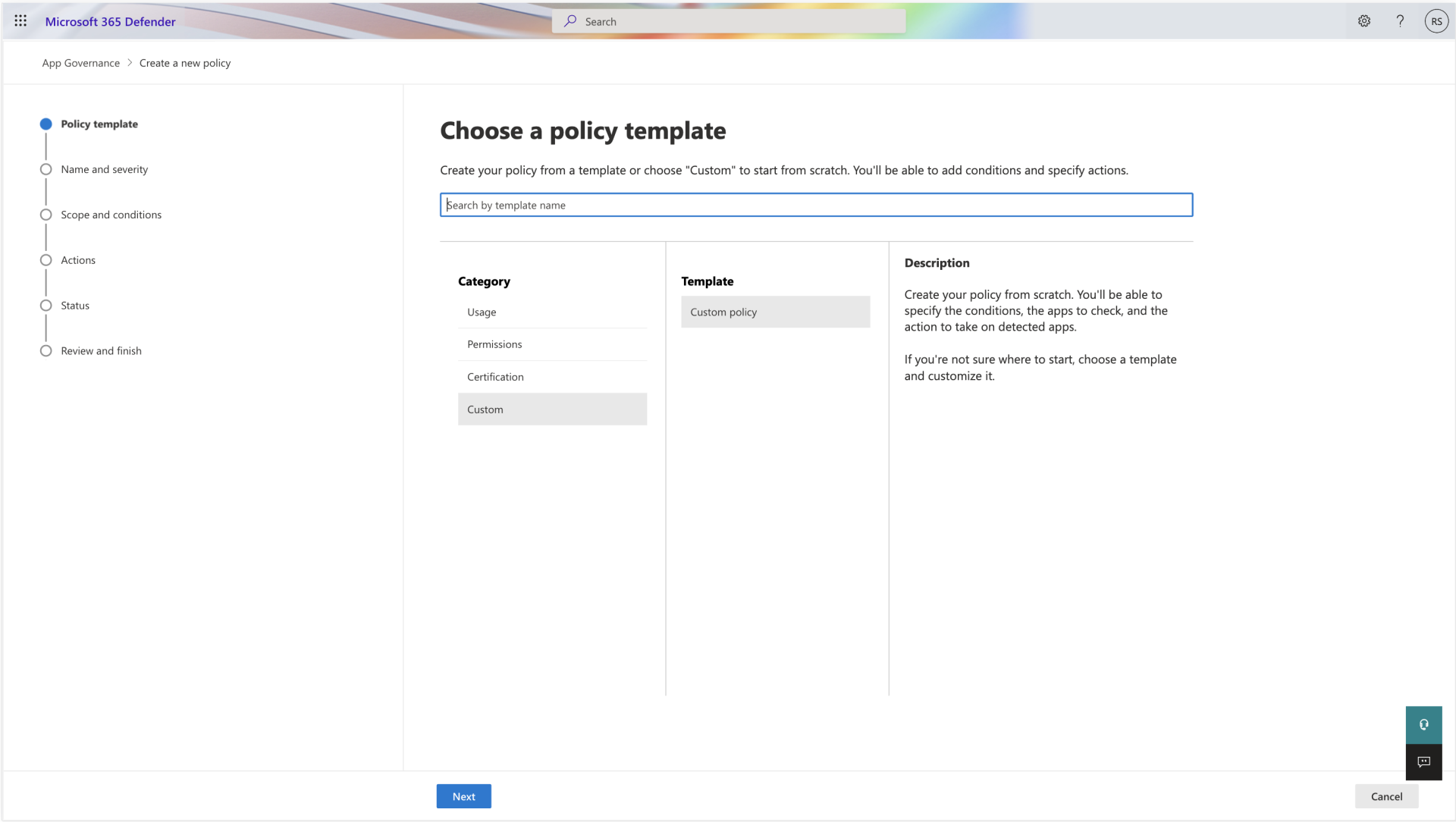

Dzięki wglądowi w aplikacje uzyskujące dostęp do interfejsów API innych niż Graph możesz teraz używać szablonu zasad Nowych aplikacji z uprawnieniami innych niż interfejs Graph API lub warunku zasad uprawnień interfejsu API bez grafu, aby znaleźć i monitorować takie aplikacje.

Przykład:

Następne kroki

Zabezpieczanie aplikacji za pomocą funkcji higieny aplikacji