Zarządzanie bezpiecznym dostępem do zasobów w sieciach wirtualnych szprych dla klientów sieci VPN użytkownika

W tym artykule pokazano, jak za pomocą reguł i filtrów usługi Virtual WAN i Azure Firewall zarządzać bezpiecznym dostępem dla połączeń z zasobami na platformie Azure za pośrednictwem połączeń IKEv2 typu punkt-lokacja lub OpenVPN. Ta konfiguracja jest przydatna, jeśli masz użytkowników zdalnych, dla których chcesz ograniczyć dostęp do zasobów platformy Azure lub zabezpieczyć zasoby na platformie Azure.

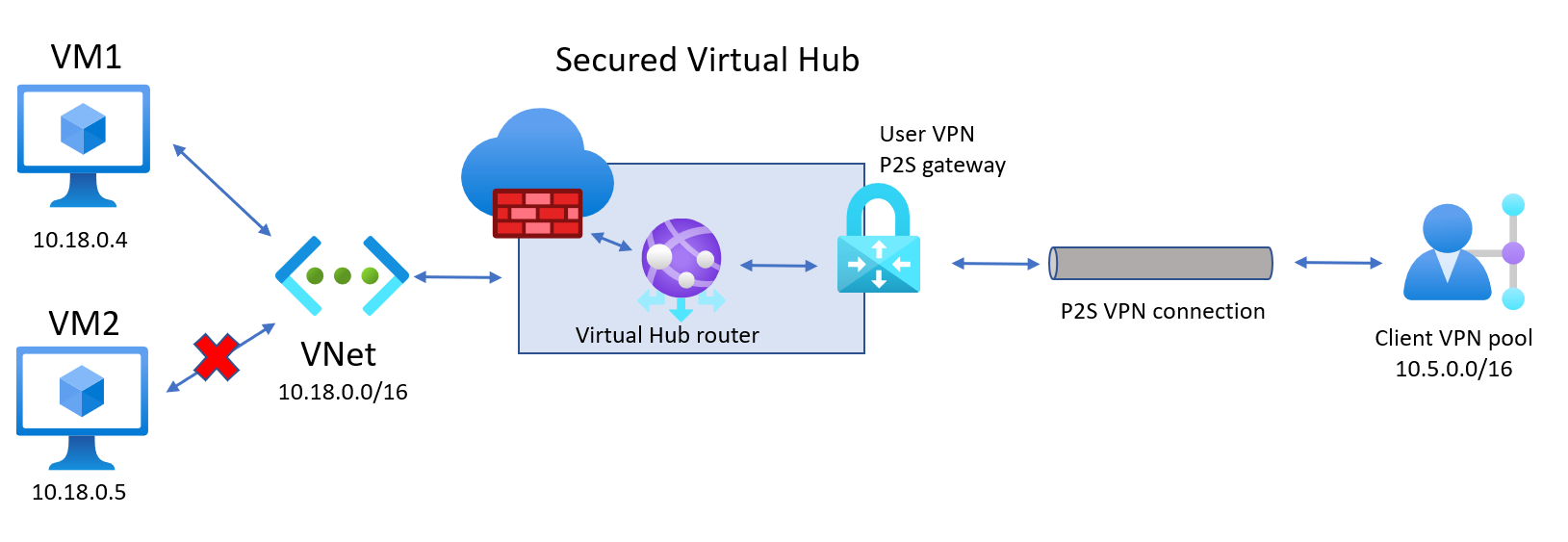

Kroki opisane w tym artykule ułatwiają utworzenie architektury na poniższym diagramie, aby umożliwić klientom sieci VPN użytkownika dostęp do określonego zasobu (VM1) w sieci wirtualnej będącej szprychą połączoną z koncentratorem wirtualnym, ale nie innymi zasobami (VM2). Użyj tego przykładu architektury jako podstawowych wskazówek.

Wymagania wstępne

Masz subskrypcję platformy Azure. Jeśli nie masz subskrypcji platformy Azure, utwórz bezpłatne konto.

Masz sieć wirtualną, z którą chcesz nawiązać połączenie.

- Sprawdź, czy żadna z podsieci sieci lokalnych nie nakłada się na sieci wirtualne, z którymi chcesz się połączyć.

- Aby utworzyć sieć wirtualną w witrynie Azure Portal, zobacz artykuł Szybki start .

Sieć wirtualna nie może mieć żadnych istniejących bram sieci wirtualnych.

- Jeśli sieć wirtualna ma już bramy (VPN lub ExpressRoute), przed kontynuowaniem należy usunąć wszystkie bramy.

- Ta konfiguracja wymaga, aby sieci wirtualne łączyły się tylko z bramą koncentratora usługi Virtual WAN.

Zdecyduj zakres adresów IP, którego chcesz użyć dla prywatnej przestrzeni adresowej koncentratora wirtualnego. Te informacje są używane podczas konfigurowania koncentratora wirtualnego. Koncentrator wirtualny to sieć wirtualna utworzona i używana przez usługę Virtual WAN. Jest to rdzeń sieci usługi Virtual WAN w regionie. Zakres przestrzeni adresowej musi być zgodny z określonymi regułami:

- Zakres adresów określony dla centrum nie może nakładać się na żadną z istniejących sieci wirtualnych, z którymi nawiązujesz połączenie.

- Zakres adresów nie może nakładać się na lokalne zakresy adresów, z którymi nawiązujesz połączenie.

- Jeśli nie znasz zakresów adresów IP znajdujących się w konfiguracji sieci lokalnej, koordynuj się z osobą, która może podać te szczegóły.

- Dostępne są wartości konfiguracji uwierzytelniania, której chcesz użyć. Na przykład serwer RADIUS, uwierzytelnianie firmy Microsoft Entra lub Generowanie i eksportowanie certyfikatów.

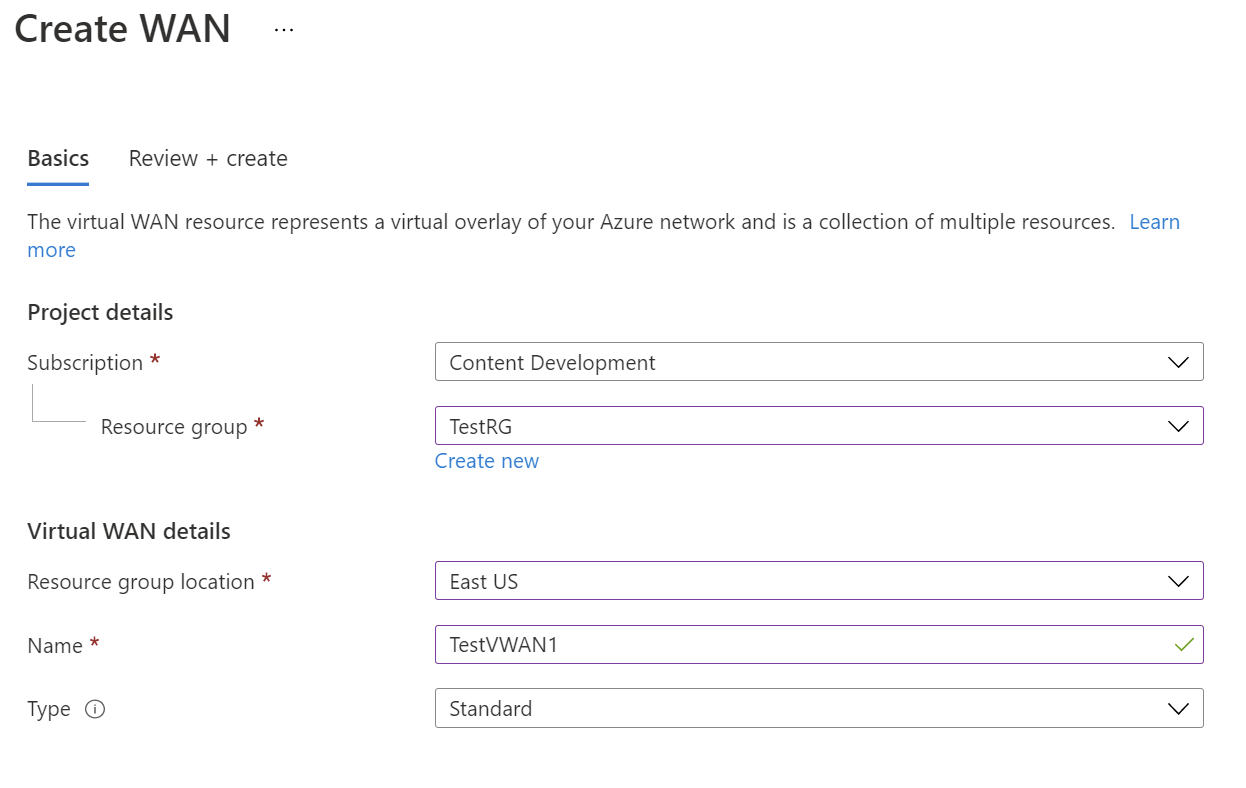

Tworzenie wirtualnej sieci WAN

W portalu na pasku Wyszukaj zasoby wpisz Virtual WAN w polu wyszukiwania i wybierz Enter.

Wybierz pozycję Wirtualne sieci WAN z wyników. Na stronie Wirtualne sieci WAN wybierz pozycję + Utwórz, aby otworzyć stronę Tworzenie sieci WAN.

Na stronie Tworzenie sieci WAN na karcie Podstawy wypełnij pola. Zmodyfikuj przykładowe wartości, aby zastosować je do środowiska.

- Subskrypcja: wybierz subskrypcję, której chcesz użyć.

- Grupa zasobów: utwórz nową lub użyj istniejącej.

- Lokalizacja grupy zasobów: wybierz lokalizację zasobu z listy rozwijanej. Sieć WAN jest zasobem globalnym i nie mieszka w określonym regionie. Należy jednak wybrać region, aby zarządzać utworzonym zasobem sieci WAN i lokalizować go.

- Nazwa: wpisz nazwę, którą chcesz wywołać wirtualną sieć WAN.

- Typ: Podstawowa lub Standardowa. Wybierz opcję Standardowa. Jeśli wybierzesz pozycję Podstawowa, dowiedz się, że wirtualne sieci WAN w warstwie Podstawowa mogą zawierać tylko podstawowe koncentratory. Podstawowe koncentratory mogą być używane tylko w przypadku połączeń typu lokacja-lokacja.

Po zakończeniu wypełniania pól w dolnej części strony wybierz pozycję Przejrzyj +Utwórz.

Po zakończeniu walidacji kliknij przycisk Utwórz , aby utworzyć wirtualną sieć WAN.

Definiowanie parametrów konfiguracji P2S

Konfiguracja punkt-lokacja (P2S) definiuje parametry łączenia klientów zdalnych. Ta sekcja ułatwia zdefiniowanie parametrów konfiguracji P2S, a następnie utworzenie konfiguracji, która będzie używana dla profilu klienta sieci VPN. Poniższe instrukcje zależą od metody uwierzytelniania, której chcesz użyć.

Metody uwierzytelniania

Podczas wybierania metody uwierzytelniania masz trzy opcje. Każda metoda ma określone wymagania. Wybierz jedną z następujących metod, a następnie wykonaj kroki.

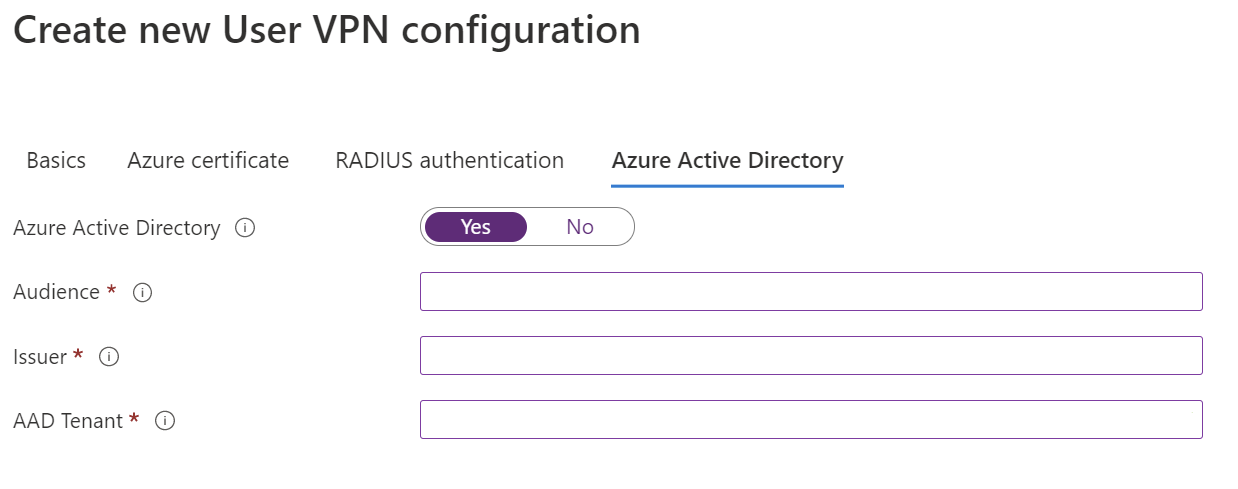

Uwierzytelnianie firmy Microsoft Entra: Uzyskaj następujące elementy:

- Identyfikator aplikacji dla przedsiębiorstw sieci VPN platformy Azure zarejestrowany w dzierżawie firmy Microsoft Entra.

- Wystawca. Przykład:

https://sts.windows.net/your-Directory-ID. - Dzierżawa firmy Microsoft Entra. Przykład:

https://login.microsoftonline.com/your-Directory-ID.

Uwierzytelnianie oparte na usłudze Radius: uzyskaj adres IP serwera radius, wpis tajny serwera radius i informacje o certyfikacie.

Certyfikaty platformy Azure: w przypadku tej konfiguracji wymagane są certyfikaty. Musisz wygenerować lub uzyskać certyfikaty. Certyfikat klienta jest wymagany dla każdego klienta. Ponadto należy przekazać informacje o certyfikacie głównym (klucz publiczny). Aby uzyskać więcej informacji na temat wymaganych certyfikatów, zobacz Generowanie i eksportowanie certyfikatów.

Przejdź do utworzonej wirtualnej sieci WAN.

Wybierz pozycję Konfiguracje sieci VPN użytkownika z menu po lewej stronie.

Na stronie Konfiguracje sieci VPN użytkownika wybierz pozycję +Utwórz konfigurację sieci VPN użytkownika.

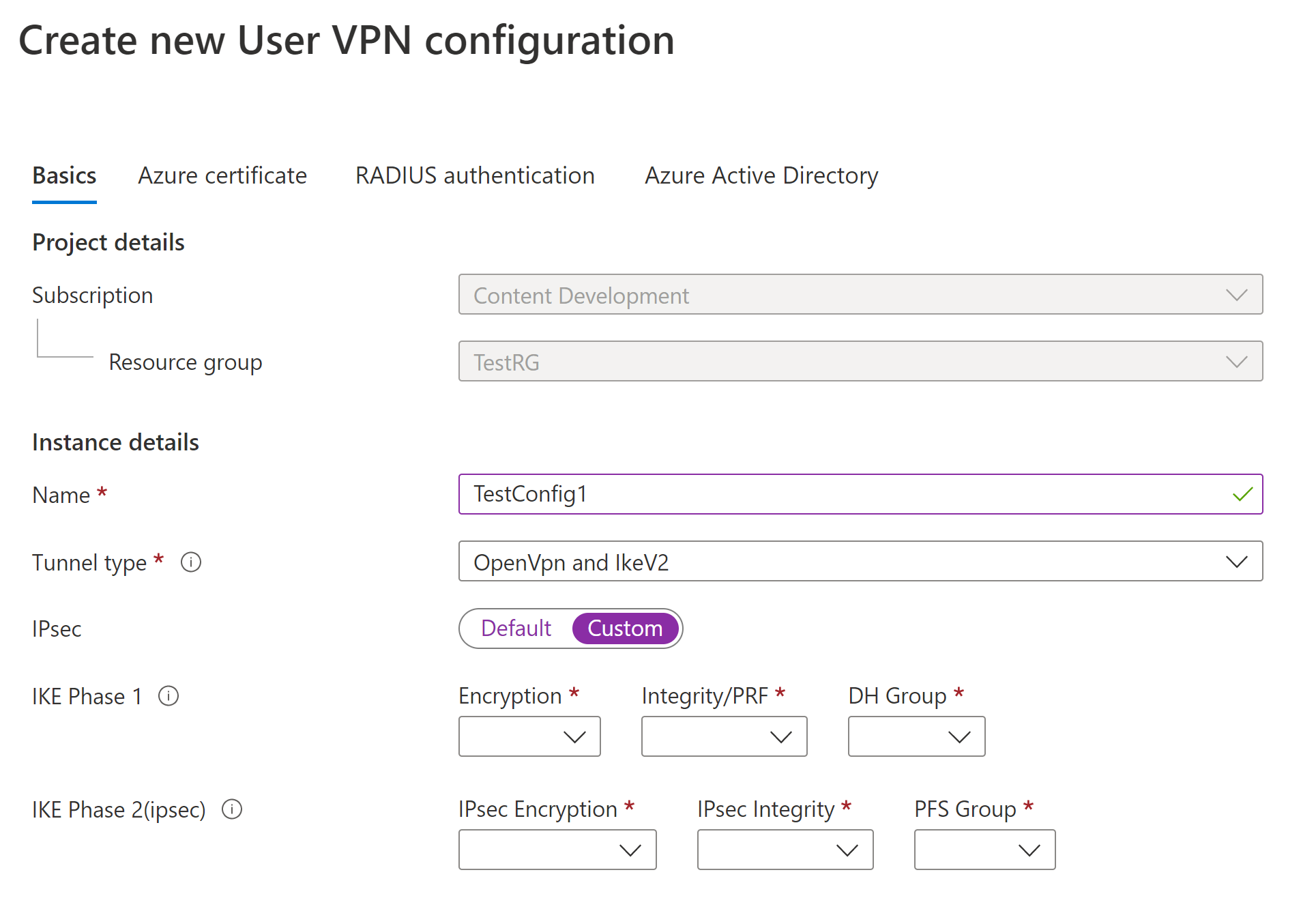

Na stronie Tworzenie nowej konfiguracji sieci VPN użytkownika na karcie Podstawy w obszarze Szczegóły wystąpienia wprowadź nazwę, którą chcesz przypisać do konfiguracji sieci VPN.

W polu Typ tunelu wybierz typ tunelu, który ma zostać wyświetlony z listy rozwijanej. Opcje typu tunelu to: IKEv2 VPN, OpenVPN i OpenVpn i IKEv2. Każdy typ tunelu ma określone wymagane ustawienia. Wybrany typ tunelu odpowiada dostępnym wyborom uwierzytelniania.

Wymagania i parametry:

IKEv2 VPN

Wymagania: po wybraniu typu tunelu IKEv2 zostanie wyświetlony komunikat kierujący cię do wybrania metody uwierzytelniania. W przypadku protokołu IKEv2 można określić wiele metod uwierzytelniania. Możesz wybrać opcję Certyfikat platformy Azure, uwierzytelnianie oparte na usłudze RADIUS lub oba te elementy.

Parametry niestandardowe protokołu IPSec: aby dostosować parametry dla fazy IKE 1 i IKE Phase 2, przełącz przełącznik IPsec na Wartość niestandardową i wybierz wartości parametrów. Aby uzyskać więcej informacji na temat dostosowywalnych parametrów, zobacz artykuł Custom IPsec (Niestandardowy protokół IPsec ).

OpenVPN

- Wymagania: po wybraniu typu tunelu OpenVPN zostanie wyświetlony komunikat kierujący cię do wybrania mechanizmu uwierzytelniania. Jeśli jako typ tunelu wybrano protokół OpenVPN, możesz określić wiele metod uwierzytelniania. Możesz wybrać dowolny podzbiór certyfikatu platformy Azure, identyfikatora entra firmy Microsoft lub uwierzytelniania opartego na usłudze RADIUS. W przypadku uwierzytelniania opartego na usłudze RADIUS można podać pomocniczy adres IP serwera RADIUS i klucz tajny serwera.

OpenVPN i IKEv2

- Wymagania: Po wybraniu typu tunelu OpenVPN i IKEv2 zostanie wyświetlony komunikat kierujący cię do wybrania mechanizmu uwierzytelniania. Jeśli jako typ tunelu wybrano protokół OpenVPN i IKEv2 , możesz określić wiele metod uwierzytelniania. Możesz wybrać pozycję Microsoft Entra ID wraz z uwierzytelnianiem opartym na usłudze RADIUS lub certyfikatem platformy Azure. W przypadku uwierzytelniania opartego na usłudze RADIUS można podać pomocniczy adres IP serwera RADIUS i klucz tajny serwera.

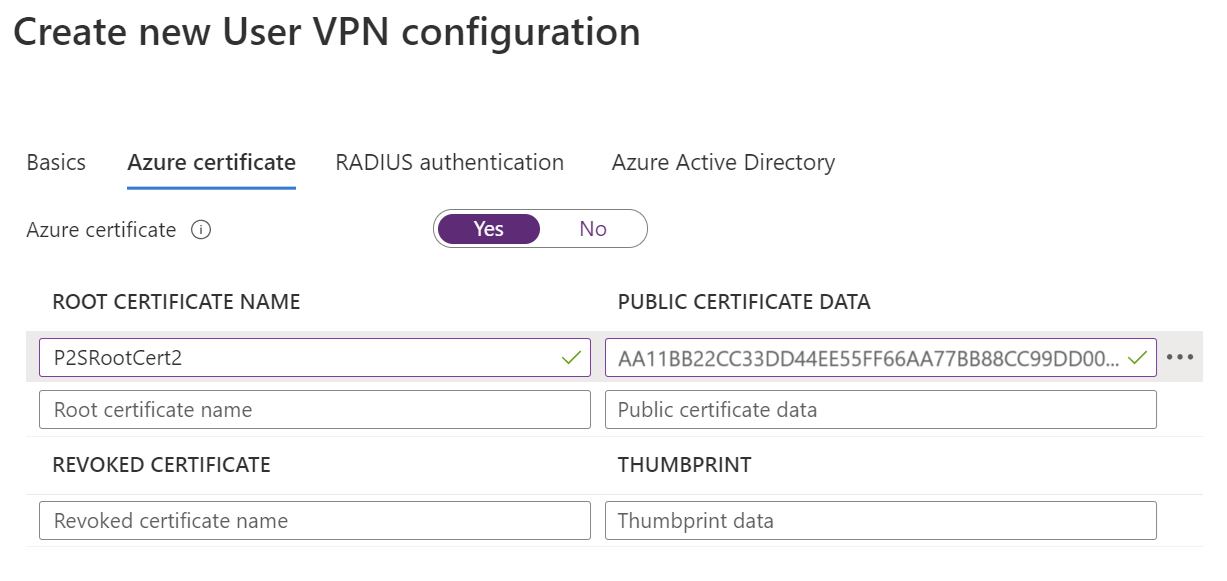

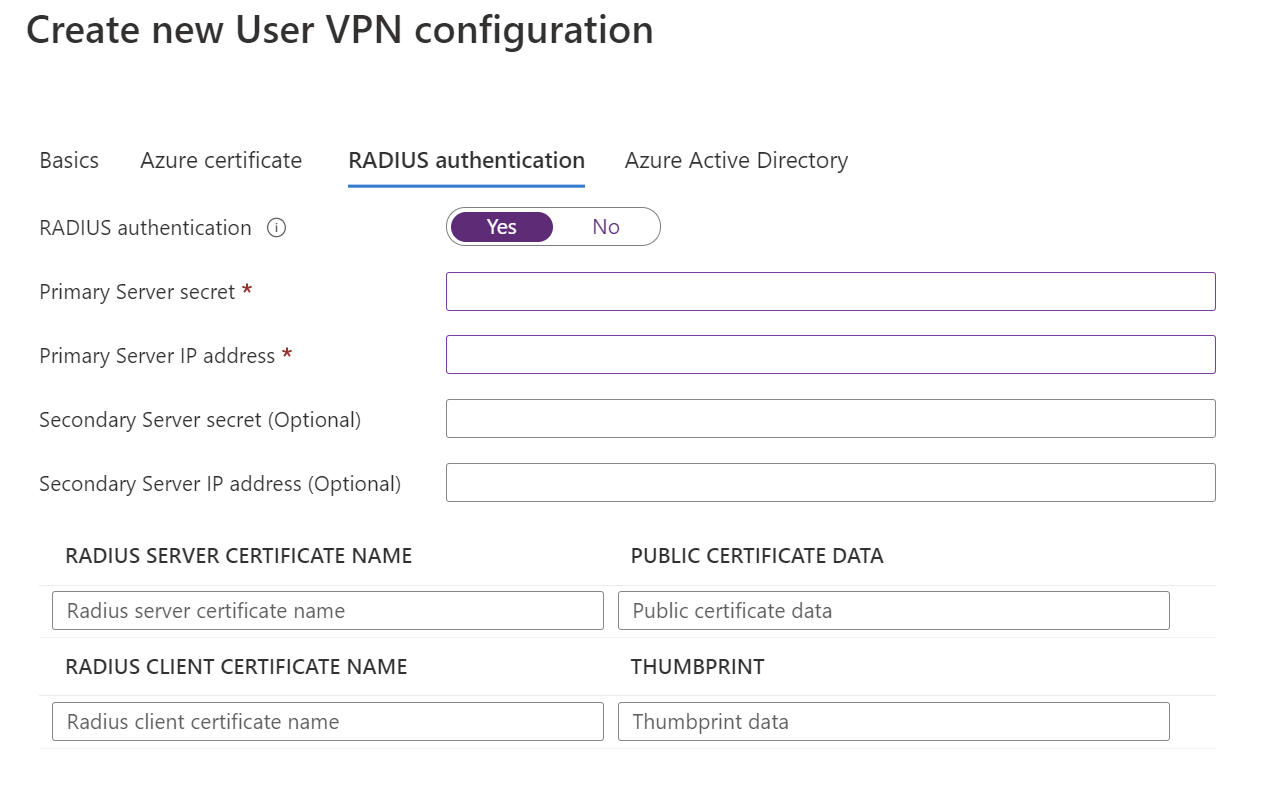

Skonfiguruj metody uwierzytelniania, których chcesz użyć. Każda metoda uwierzytelniania znajduje się na osobnej karcie: certyfikat platformy Azure, uwierzytelnianie usługi RADIUS i identyfikator Entra firmy Microsoft. Niektóre metody uwierzytelniania są dostępne tylko w niektórych typach tuneli.

Na karcie metody uwierzytelniania, którą chcesz skonfigurować, wybierz pozycję Tak , aby wyświetlić dostępne ustawienia konfiguracji.

Przykład — uwierzytelnianie certyfikatu

Aby skonfigurować to ustawienie, tunel wpisz stronę Podstawy może być IKEv2, OpenVPN lub OpenVPN i IKEv2.

Przykład — uwierzytelnianie za pomocą usługi RADIUS

Aby skonfigurować to ustawienie, typ tunelu na stronie Podstawy może mieć wartość Ikev2, OpenVPN lub OpenVPN i IKEv2.

Przykład — uwierzytelnianie firmy Microsoft Entra

Aby skonfigurować to ustawienie, typ tunelu na stronie Podstawy musi mieć wartość OpenVPN. Uwierzytelnianie oparte na identyfikatorach Entra firmy Microsoft jest obsługiwane tylko w przypadku protokołu OpenVPN.

Po zakończeniu konfigurowania ustawień wybierz pozycję Przejrzyj i utwórz w dolnej części strony.

Wybierz pozycję Utwórz , aby utworzyć konfigurację sieci VPN użytkownika.

Tworzenie centrum i bramy

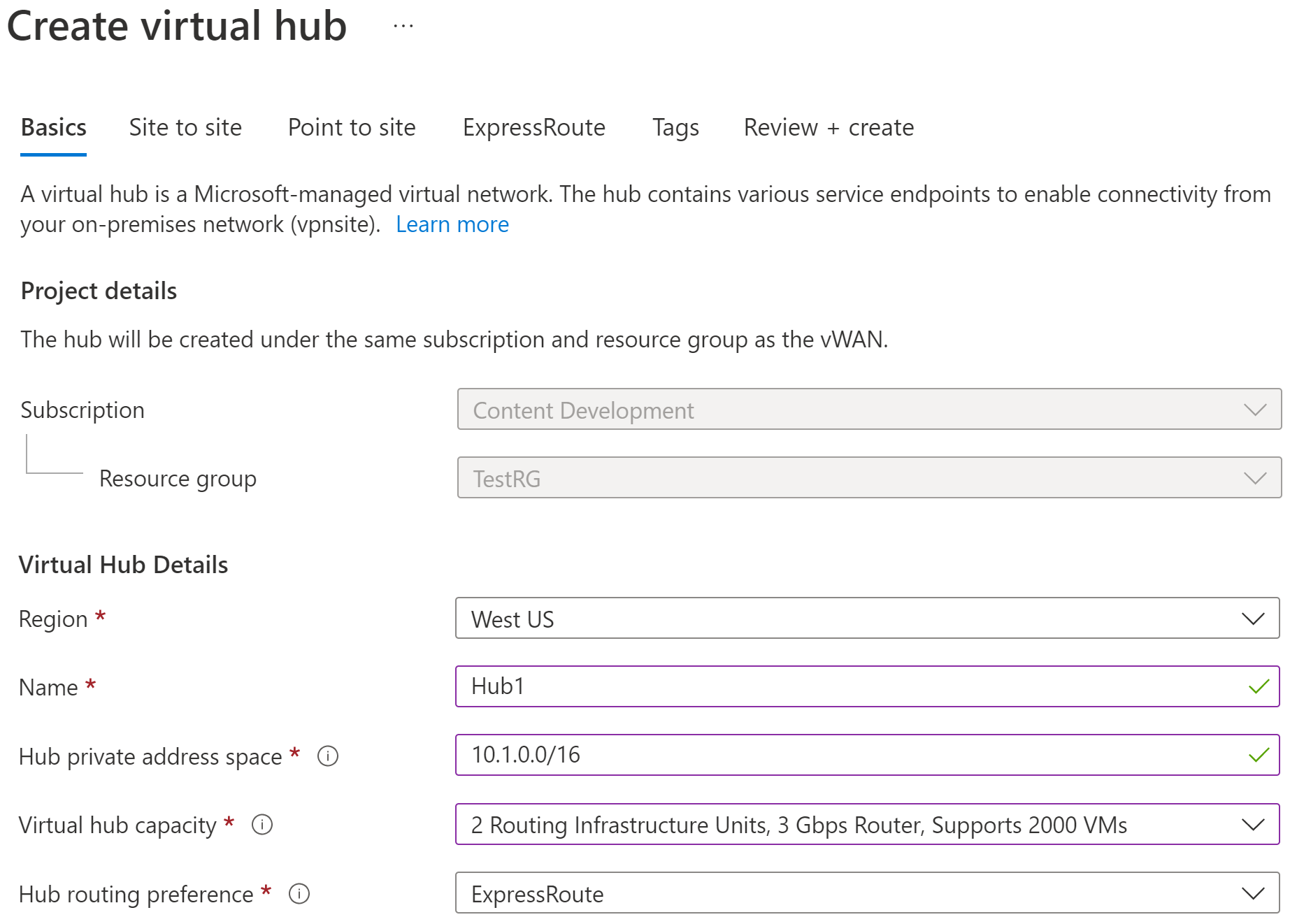

W tej sekcji utworzysz koncentrator wirtualny z bramą typu punkt-lokacja. Podczas konfigurowania można użyć następujących przykładowych wartości:

- Prywatna przestrzeń adresowa IP centrum: 10.1.0.0/16

- Pula adresów klienta: 10.5.0.0/16

- Niestandardowe serwery DNS: można wyświetlić maksymalnie 5 serwerów DNS

Strona Podstawy

Przejdź do utworzonej wirtualnej sieci WAN. W okienku po lewej stronie wirtualnej sieci WAN w obszarze Łączność wybierz pozycję Koncentratory.

Na stronie Koncentratory wybierz pozycję +Nowe centrum, aby otworzyć stronę Tworzenie koncentratora wirtualnego.

Na karcie Tworzenie koncentratora wirtualnego wypełnij następujące pola:

- Region: wybierz region, w którym chcesz wdrożyć koncentrator wirtualny.

- Nazwa: nazwa, według której ma być znane centrum wirtualne.

- Prywatna przestrzeń adresowa centrum: zakres adresów centrum w notacji CIDR. Minimalna przestrzeń adresowa to /24, aby utworzyć koncentrator.

- Pojemność koncentratora wirtualnego: wybierz z listy rozwijanej. Aby uzyskać więcej informacji, zobacz Ustawienia koncentratora wirtualnego.

- Preferencja routingu koncentratora: pozostaw ustawienie domyślne ExpressRoute, chyba że musisz zmienić to pole. Aby uzyskać więcej informacji, zobacz Preferencja routingu koncentratora wirtualnego.

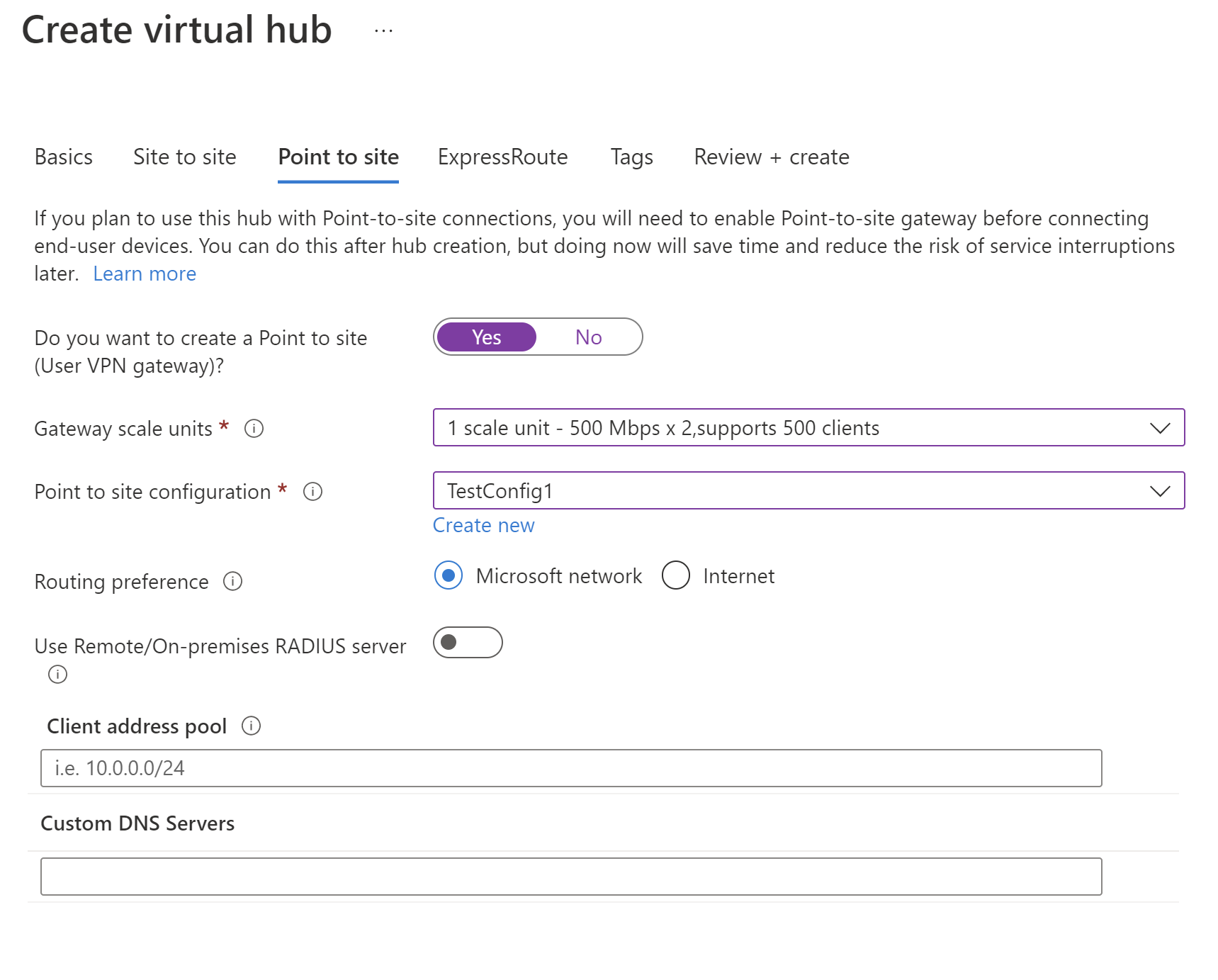

Strona punkt-lokacja

Kliknij kartę Punkt-lokacja , aby otworzyć stronę konfiguracji dla połączenia punkt-lokacja. Aby wyświetlić ustawienia punktu do lokacji, kliknij przycisk Tak.

Skonfiguruj wymienione poniżej ustawienia:

Jednostki skalowania bramy — reprezentuje zagregowaną pojemność bramy sieci VPN użytkownika. Jeśli wybierzesz 40 lub więcej jednostek skalowania bramy, zaplanuj odpowiednio pulę adresów klienta. Aby uzyskać informacje na temat wpływu tego ustawienia na pulę adresów klienta, zobacz About client address pools (Informacje o pulach adresów klienta). Aby uzyskać informacje o jednostkach skalowania bramy, zobacz często zadawane pytania.

Konfiguracja połączenia punkt-lokacja — wybierz konfigurację sieci VPN użytkownika utworzoną w poprzednim kroku.

Preferencja routingu — preferencja routingu platformy Azure umożliwia wybranie sposobu kierowania ruchu między platformą Azure i Internetem. Możesz kierować ruch za pośrednictwem sieci firmy Microsoft lub za pośrednictwem sieci usługodawcy internetowego (publicznego Internetu). Te opcje są również określane odpowiednio jako zimny routing ziemniaków i gorący routing ziemniaków. Publiczny adres IP w usłudze Virtual WAN jest przypisywany przez usługę na podstawie wybranej opcji routingu. Aby uzyskać więcej informacji na temat preferencji routingu za pośrednictwem sieci firmy Microsoft lub usługodawcy internetowego, zobacz artykuł Preferencja routingu.

Użyj zdalnego/lokalnego serwera RADIUS — jeśli brama sieci VPN użytkownika usługi Virtual WAN jest skonfigurowana do korzystania z uwierzytelniania opartego na usłudze RADIUS, brama sieci VPN użytkownika działa jako serwer proxy i wysyła żądania dostępu usługi RADIUS do serwera RADIUS. Ustawienie "Użyj zdalnego/lokalnego serwera RADIUS" jest domyślnie wyłączone, co oznacza, że brama sieci VPN użytkownika będzie mogła przekazywać żądania uwierzytelniania tylko do serwerów RADIUS w sieciach wirtualnych połączonych z koncentratorem bramy. Włączenie tego ustawienia umożliwi bramie sieci VPN użytkownika uwierzytelnianie za pomocą serwerów RADIUS połączonych ze zdalnymi koncentratorami lub wdrożonych lokalnie.

Uwaga

Ustawienie Zdalny/lokalny serwer RADIUS i powiązane adresy IP serwera proxy są używane tylko wtedy, gdy brama jest skonfigurowana do korzystania z uwierzytelniania opartego na usłudze RADIUS. Jeśli brama nie jest skonfigurowana do korzystania z uwierzytelniania opartego na usłudze RADIUS, to ustawienie zostanie zignorowane.

Należy włączyć opcję "Użyj zdalnego/lokalnego serwera RADIUS", jeśli użytkownicy będą łączyć się z globalnym profilem sieci VPN zamiast profilu opartego na koncentratorze. Aby uzyskać więcej informacji, zobacz profile globalne i na poziomie centrum.

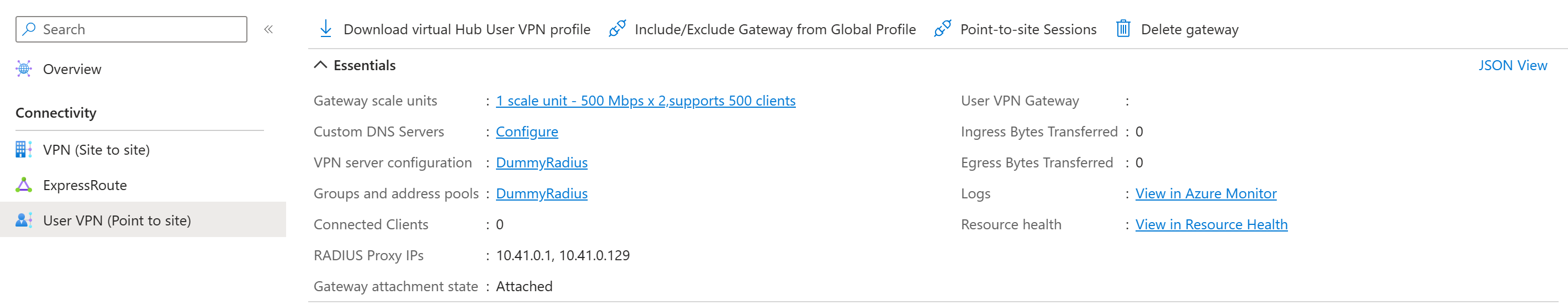

Po utworzeniu bramy sieci VPN użytkownika przejdź do bramy i zanotuj adresy IP serwera proxy usługi RADIUS. Adresy IP serwera proxy usługi RADIUS to źródłowe adresy IP pakietów RADIUS, które brama sieci VPN użytkownika wysyła do serwera RADIUS. W związku z tym serwer RADIUS musi być skonfigurowany do akceptowania żądań uwierzytelniania z adresów IP serwera proxy usługi RADIUS. Jeśli pole Adresy IP serwera proxy usługi RADIUS jest puste lub żadne, skonfiguruj serwer RADIUS tak, aby akceptował żądania uwierzytelniania z przestrzeni adresowej centrum.

Ponadto upewnij się, że ustawiono skojarzenia i propagacje połączenia (sieć wirtualna lub lokalna) hostujący serwer RADIUS propagowane do domyślnej tabeliRouteTable centrum wdrożonego z bramą sieci VPN typu punkt-lokacja oraz że konfiguracja sieci VPN typu punkt-lokacja jest propagowana do tabeli tras połączenia obsługującego serwer RADIUS. Jest to obowiązkowe, aby upewnić się, że brama może komunikować się z serwerem RADIUS i odwrotnie.

Pula adresów klienta — pula adresów, z której adresy IP zostaną automatycznie przypisane do klientów sieci VPN. Pule adresów muszą być odrębne. Nie można nakładać się między pulami adresów. Aby uzyskać więcej informacji, zobacz About client address pools (Informacje o pulach adresów klienta).

Niestandardowe serwery DNS — adres IP serwerów DNS używanych przez klientów. Można określić maksymalnie 5.

Wybierz pozycję Przejrzyj i utwórz , aby zweryfikować ustawienia.

Po zakończeniu walidacji wybierz pozycję Utwórz. Tworzenie koncentratora może potrwać 30 minut lub więcej.

Generowanie plików konfiguracji klienta sieci VPN

W tej sekcji wygenerujesz i pobierzesz pliki profilu konfiguracji. Te pliki służą do konfigurowania natywnego klienta sieci VPN na komputerze klienckim.

Aby wygenerować pakiet konfiguracji klienta sieci VPN profilu globalnego na poziomie sieci WAN, przejdź do wirtualnej sieci WAN (a nie koncentratora wirtualnego).

W okienku po lewej stronie wybierz pozycję Konfiguracje sieci VPN użytkownika.

Wybierz konfigurację, dla której chcesz pobrać profil. Jeśli masz wiele centrów przypisanych do tego samego profilu, rozwiń profil, aby wyświetlić koncentratory, a następnie wybierz jeden z koncentratorów korzystających z profilu.

Wybierz pozycję Pobierz profil sieci VPN użytkownika wirtualnej sieci WAN.

Na stronie pobierania wybierz pozycję EAPTLS, a następnie pozycję Generuj i pobierz profil. Pakiet profilu (plik zip) zawierający ustawienia konfiguracji klienta jest generowany i pobierany na komputer. Zawartość pakietu zależy od opcji uwierzytelniania i tunelu dla konfiguracji.

Konfigurowanie klientów sieci VPN

Użyj pobranego profilu, aby skonfigurować klientów zdalnego dostępu. Procedura dla każdego systemu operacyjnego jest inna, postępuj zgodnie z instrukcjami dotyczącymi systemu.

IKEv2

W konfiguracji sieci VPN użytkownika, jeśli określono typ tunelu sieci VPN IKEv2, można skonfigurować natywnego klienta sieci VPN (Windows i macOS Catalina lub nowszy).

Poniższe kroki dotyczą systemu Windows. W przypadku systemu macOS zobacz Konfigurowanie klientów sieci VPN użytkownika typu punkt-lokacja — natywny klient sieci VPN — kroki systemu macOS .

Wybierz pliki konfiguracji klienta sieci VPN, które odpowiadają architekturze komputera z systemem Windows. W przypadku 64-bitowej architektury procesora wybierz pakiet instalatora „VpnClientSetupAmd64”. W przypadku 32-bitowej architektury procesora wybierz pakiet instalatora „VpnClientSetupX86”.

Kliknij dwukrotnie pakiet, aby go zainstalować. Jeśli zostanie wyświetlone okno podręczne Filtr SmartScreen, wybierz pozycję Więcej informacji, a następnie pozycję Uruchom mimo to.

Na komputerze klienckim przejdź do pozycji Ustawienia sieci i wybierz pozycję SIEĆ VPN. Połączenie z siecią VPN zawiera nazwę sieci wirtualnej, z którą jest nawiązywane połączenie.

Zainstaluj certyfikat klienta na każdym komputerze, który ma zostać połączony za pośrednictwem tej konfiguracji sieci VPN użytkownika. Certyfikat klienta jest wymagany w celu uwierzytelniania podczas korzystania z natywnego typu certyfikatu uwierzytelniania platformy Azure. Aby uzyskać więcej informacji na temat generowania certyfikatów, zobacz Generowanie certyfikatów. Aby uzyskać informacje o sposobie instalowania certyfikatu klienta, zobacz Instalowanie certyfikatu klienta.

OpenVPN

W konfiguracji sieci VPN użytkownika, jeśli określono typ tunelu OpenVPN, możesz pobrać i skonfigurować klienta sieci VPN platformy Azure lub, w niektórych przypadkach, można użyć oprogramowania klienckiego OpenVPN. Aby uzyskać instrukcje, użyj linku odpowiadającego konfiguracji.

Konfiguracja klientów

| Metoda uwierzytelniania | Typ tunelu | System operacyjny klienta | Klient sieci VPN |

|---|---|---|---|

| Certyfikat | IKEv2, SSTP | Windows | Natywny klient sieci VPN |

| IKEv2 | macOS | Natywny klient sieci VPN | |

| IKEv2 | Linux | strongSwan | |

| OpenVPN | Windows |

Klient sieci VPN platformy Azure Klient OpenVPN w wersji 2.x Klient OpenVPN w wersji 3.x |

|

| OpenVPN | macOS | Klient OpenVPN | |

| OpenVPN | iOS | Klient OpenVPN | |

| OpenVPN | Linux |

Klient sieci VPN platformy Azure Klient OpenVPN |

|

| Microsoft Entra ID | OpenVPN | Windows | Klient sieci VPN platformy Azure |

| OpenVPN | macOS | Klient sieci VPN platformy Azure | |

| OpenVPN | Linux | Klient sieci VPN platformy Azure |

Łączenie sieci wirtualnej będącej szprychą

W tej sekcji utworzysz połączenie między piastą a siecią wirtualną szprych.

W witrynie Azure Portal przejdź do usługi Virtual WAN W okienku po lewej stronie wybierz pozycję Połączenia sieci wirtualnej.

Na stronie Połączenia sieci wirtualnej wybierz pozycję + Dodaj połączenie.

Na stronie Dodawanie połączenia skonfiguruj ustawienia połączenia. Aby uzyskać informacje o ustawieniach routingu, zobacz Informacje o routingu.

- Nazwa połączenia: nazwij połączenie.

- Koncentratory: wybierz koncentrator, który chcesz skojarzyć z tym połączeniem.

- Subskrypcja: Zweryfikuj subskrypcję.

- Grupa zasobów: wybierz grupę zasobów zawierającą sieć wirtualną, z którą chcesz nawiązać połączenie.

- Sieć wirtualna: wybierz sieć wirtualną, którą chcesz połączyć z tym koncentratorem. Wybrana sieć wirtualna nie może mieć już istniejącej bramy sieci wirtualnej.

- Propagacja na wartość none: jest ona domyślnie ustawiona na Nie . Zmiana przełącznika na Tak powoduje, że opcje konfiguracji propagacji do tabel tras i propagują do etykiet niedostępnych dla konfiguracji.

- Skojarz tabelę tras: z listy rozwijanej możesz wybrać tabelę tras, którą chcesz skojarzyć.

- Propagacja do etykiet: Etykiety są logiczną grupą tabel tras. Dla tego ustawienia wybierz z listy rozwijanej.

- Trasy statyczne: w razie potrzeby skonfiguruj trasy statyczne. Skonfiguruj trasy statyczne dla wirtualnych urządzeń sieciowych (jeśli ma to zastosowanie). Usługa Virtual WAN obsługuje pojedynczy adres IP następnego przeskoku dla trasy statycznej w połączeniu sieci wirtualnej. Jeśli na przykład masz oddzielne urządzenie wirtualne dla przepływów ruchu przychodzącego i wychodzącego, najlepiej byłoby mieć urządzenia wirtualne w oddzielnych sieciach wirtualnych i dołączyć sieci wirtualne do koncentratora wirtualnego.

- Pomiń adres IP następnego przeskoku dla obciążeń w tej sieci wirtualnej: to ustawienie umożliwia wdrażanie urządzeń WUS i innych obciążeń w tej samej sieci wirtualnej bez wymuszania całego ruchu przez urządzenie WUS. To ustawienie można skonfigurować tylko podczas konfigurowania nowego połączenia. Jeśli chcesz użyć tego ustawienia dla połączenia, które zostało już utworzone, usuń połączenie, a następnie dodaj nowe połączenie.

- Propagacja trasy statycznej: to ustawienie jest obecnie wdrażane. To ustawienie umożliwia propagację tras statycznych zdefiniowanych w sekcji Trasy statyczne do tabel tras określonych w sekcji Propagacja do tabel tras. Ponadto trasy będą propagowane do tabel tras, które mają etykiety określone jako Propagacja do etykiet. Te trasy można propagować między koncentratorami, z wyjątkiem trasy domyślnej 0/0.

Po zakończeniu ustawień, które chcesz skonfigurować, kliknij przycisk Utwórz , aby utworzyć połączenie.

Tworzenie maszyn wirtualnych

W tej sekcji utworzysz dwie maszyny wirtualne w sieci wirtualnej, vm1 i VM2. Na diagramie sieci używamy wersji 10.18.0.4 i 10.18.0.5. Podczas konfigurowania maszyn wirtualnych upewnij się, że wybrano utworzoną sieć wirtualną (znaleziono ją na karcie Sieć). Aby uzyskać instrukcje tworzenia maszyny wirtualnej, zobacz Szybki start: tworzenie maszyny wirtualnej.

Zabezpieczanie koncentratora wirtualnego

Standardowe centrum wirtualne nie ma wbudowanych zasad zabezpieczeń w celu ochrony zasobów w sieciach wirtualnych szprych. Zabezpieczone koncentrator wirtualny używa usługi Azure Firewall lub innego dostawcy do zarządzania ruchem przychodzącym i wychodzącym w celu ochrony zasobów na platformie Azure.

Przekonwertuj koncentrator na zabezpieczone centrum, korzystając z następującego artykułu: Konfigurowanie usługi Azure Firewall w koncentratorze usługi Virtual WAN.

Tworzenie reguł do zarządzania ruchem i filtrowania go

Tworzenie reguł dyktujących zachowanie usługi Azure Firewall. Zabezpieczając koncentrator, upewniamy się, że wszystkie pakiety wprowadzane do koncentratora wirtualnego podlegają przetwarzaniu zapory przed uzyskaniem dostępu do zasobów platformy Azure.

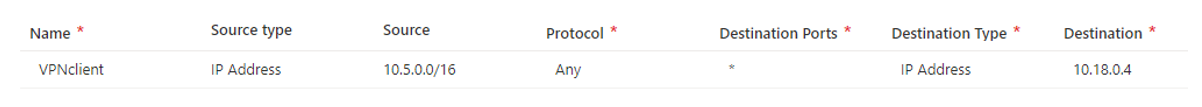

Po wykonaniu tych kroków utworzysz architekturę, która umożliwia użytkownikom sieci VPN dostęp do maszyny wirtualnej przy użyciu prywatnego adresu IP 10.18.0.4, ale nie można uzyskać dostępu do maszyny wirtualnej przy użyciu prywatnego adresu IP 10.18.0.5

W witrynie Azure Portal przejdź do pozycji Menedżer zapory.

W obszarze Zabezpieczenia wybierz pozycję Zasady usługi Azure Firewall.

Wybierz pozycję Utwórz zasady usługi Azure Firewall.

W obszarze Szczegóły zasad wpisz nazwę i wybierz region, w którym jest wdrażane centrum wirtualne.

Wybierz pozycję Dalej: Ustawienia DNS.

Wybierz pozycję Dalej: reguły.

Na karcie Reguły wybierz pozycję Dodaj kolekcję reguł.

Podaj nazwę kolekcji. Ustaw typ jako Sieć. Dodaj wartość priorytetu 100.

Wypełnij nazwę reguły, typ źródła, protokół, porty docelowe i typ docelowy, jak pokazano w poniższym przykładzie. Następnie wybierz pozycję Dodaj. Ta reguła umożliwia dostęp do maszyny wirtualnej przy użyciu prywatnego adresu IP 10.18.04 z puli klientów sieci VPN, ale nie do żadnego innego zasobu połączonego z koncentratorem wirtualnym. Utwórz dowolne reguły, które pasują do żądanej architektury i reguł uprawnień.

Wybierz pozycję Dalej: Analiza zagrożeń.

Wybierz pozycję Dalej: Koncentratory.

Na karcie Koncentratory wybierz pozycję Skojarz koncentratory wirtualne.

Wybierz utworzone wcześniej koncentrator wirtualny, a następnie wybierz pozycję Dodaj.

Wybierz pozycję Przejrzyj i utwórz.

Wybierz pozycję Utwórz.

Ukończenie tego procesu może potrwać co najmniej 5 minut.

Kierowanie ruchu przez usługę Azure Firewall

W tej sekcji należy upewnić się, że ruch jest kierowany przez usługę Azure Firewall.

- W portalu w menedżerze zapory wybierz pozycję Zabezpieczone koncentratory wirtualne.

- Wybierz utworzone centrum wirtualne.

- W obszarze Ustawienia wybierz pozycję Konfiguracja zabezpieczeń.

- W obszarze Ruch prywatny wybierz pozycję Wyślij za pośrednictwem usługi Azure Firewall.

- Sprawdź, czy połączenie sieci wirtualnej i ruch prywatny połączenia usługi Branch są zabezpieczone przez usługę Azure Firewall.

- Wybierz pozycję Zapisz.

Uwaga

Jeśli chcesz sprawdzić ruch kierowany do prywatnych punktów końcowych przy użyciu usługi Azure Firewall w zabezpieczonym koncentratorze wirtualnym, zobacz Bezpieczny ruch kierowany do prywatnych punktów końcowych w usłudze Azure Virtual WAN. Należy dodać prefiks /32 dla każdego prywatnego punktu końcowego w prefiksach ruchu prywatnego w obszarze Konfiguracja zabezpieczeń menedżera usługi Azure Firewall, aby były sprawdzane za pośrednictwem usługi Azure Firewall w zabezpieczonym koncentratonie wirtualnym. Jeśli te prefiksy /32 nie są skonfigurowane, ruch kierowany do prywatnych punktów końcowych będzie pomijać usługę Azure Firewall.

Sprawdź poprawność

Sprawdź konfigurację zabezpieczonego centrum.

- Połącz się z zabezpieczonym koncentratorem wirtualnym za pośrednictwem sieci VPN z urządzenia klienckiego.

- Wyślij polecenie ping do adresu IP 10.18.0.4 z klienta. Powinna zostać wyświetlona odpowiedź.

- Wyślij polecenie ping do adresu IP 10.18.0.5 od klienta. Nie powinno być możliwe wyświetlenie odpowiedzi.

Kwestie wymagające rozważenia

- Upewnij się, że tabela Obowiązujące trasy w zabezpieczonym koncentratonie wirtualnym ma następny przeskok dla ruchu prywatnego przez zaporę. Aby uzyskać dostęp do tabeli Obowiązujące trasy, przejdź do zasobu koncentratora wirtualnego. W obszarze Łączność wybierz pozycję Routing, a następnie wybierz pozycję Obowiązujące trasy. W tym miejscu wybierz tabelę Trasa domyślna.

- Sprawdź, czy utworzono reguły w sekcji Tworzenie reguł . Jeśli te kroki nie zostaną pominięte, utworzone reguły nie będą w rzeczywistości skojarzone z centrum, a tabela tras i przepływ pakietów nie będą używać usługi Azure Firewall.

Następne kroki

- Aby uzyskać więcej informacji na temat usługi Virtual WAN, zobacz Virtual WAN FAQ (Usługa Virtual WAN — często zadawane pytania).

- Aby uzyskać więcej informacji na temat usługi Azure Firewall, zobacz Często zadawane pytania dotyczące usługi Azure Firewall.