Optymalizowanie operacji zabezpieczeń

Zespoły centrum operacji zabezpieczeń (SOC) aktywnie szukają możliwości optymalizacji procesów i wyników. Chcesz mieć pewność, że masz wszystkie dane potrzebne do podjęcia działań przeciwko zagrożeniom w danym środowisku, a jednocześnie upewnij się, że nie płacisz za pozyskiwanie większej ilości danych niż potrzebujesz. Jednocześnie zespoły muszą regularnie dostosowywać mechanizmy kontroli zabezpieczeń, ponieważ zmieniają się krajobrazy zagrożeń i priorytety biznesowe, szybko i wydajnie dostosowując się do zwrotu z inwestycji.

Optymalizacja SOC przedstawia sposoby optymalizacji kontroli zabezpieczeń, dzięki czemu rozwiązania zabezpieczające firmy Microsoft zyskują na wartości w miarę upływu czasu.

Optymalizacje SOC to wysoce wiarygodne i wykonalne zalecenia, które pomagają zidentyfikować obszary, w których można obniżyć koszty bez wpływu na potrzeby lub zasięg SOC, lub w których można dodać sterowniki zabezpieczeń i dane, których brakuje. Optymalizacje SOC są dostosowane do środowiska i oparte na bieżącym zasięgu i krajobrazie zagrożeń.

Użyj zaleceń dotyczących optymalizacji SOC, aby pomóc w zamknięciu luk w zakresie pokrycia określonych zagrożeń i zaostrzyć współczynniki pozyskiwania danych, które nie zapewniają wartości zabezpieczeń. Optymalizacje SOC pomagają zoptymalizować obszar roboczy Microsoft Sentinel bez konieczności poświęcania czasu przez zespoły SOC na ręczną analizę i badania.

Ważne

Usługa Microsoft Sentinel jest ogólnie dostępna na ujednoliconej platformie operacji zabezpieczeń firmy Microsoft w portalu usługi Microsoft Defender. W wersji zapoznawczej usługa Microsoft Sentinel jest dostępna w portalu usługi Defender bez usługi Microsoft Defender XDR lub licencji E5. Aby uzyskać więcej informacji, zobacz Microsoft Sentinel w portalu usługi Microsoft Defender.

Obejrzyj poniższy film wideo, aby uzyskać omówienie i pokaz optymalizacji SOC w portalu usługi Microsoft Defender. Jeśli chcesz tylko pokaz, przejdź do minuty 8:14.

Wymagania wstępne

Optymalizacja SOC używa standardowych ról i uprawnień usługi Microsoft Sentinel. Aby uzyskać więcej informacji, zobacz Role i uprawnienia w usłudze Microsoft Sentinel.

Aby użyć optymalizacji SOC w portalu usługi Defender, dołącz usługę Microsoft Sentinel do portalu usługi Defender. Aby uzyskać więcej informacji, zobacz Łączenie usługi Microsoft Sentinel z portalem usługi Microsoft Defender.

Uzyskiwanie dostępu do strony optymalizacji SOC

Użyj jednej z następujących kart, w zależności od tego, czy pracujesz w witrynie Azure Portal, czy w portalu Defender:

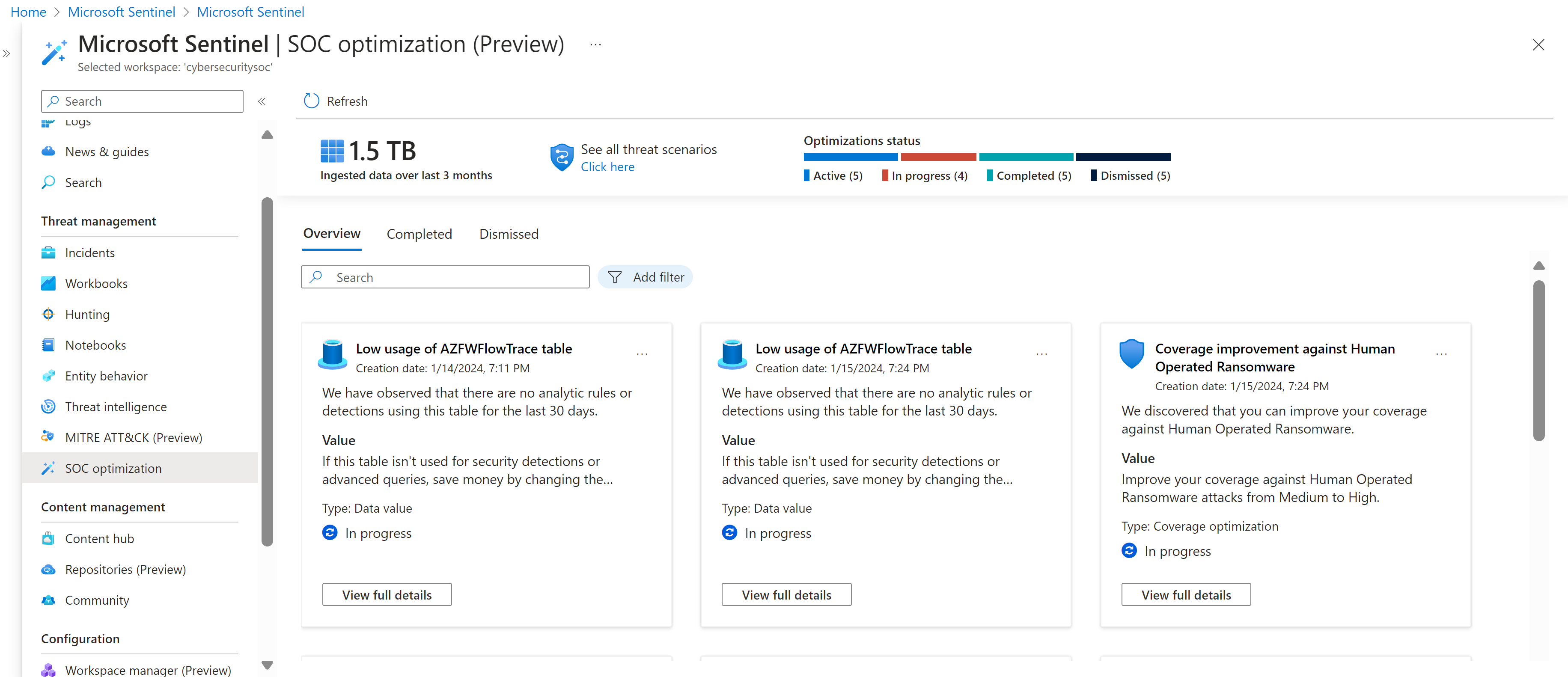

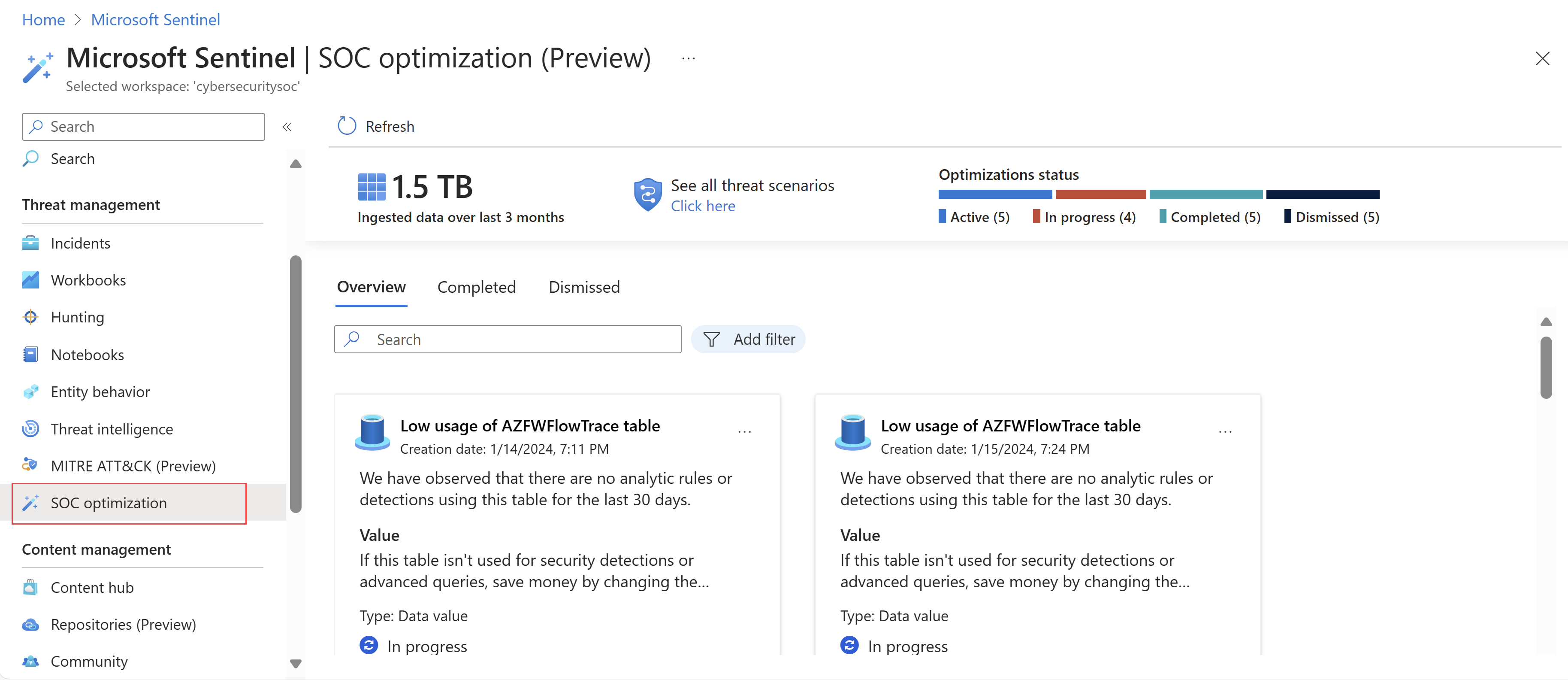

W usłudze Microsoft Sentinel w witrynie Azure Portal w obszarze Zarządzanie zagrożeniami wybierz pozycję Optymalizacja SOC.

Omówienie metryk optymalizacji SOC

Metryki optymalizacji wyświetlane w górnej części karty Przegląd zapewniają ogólne informacje o tym, jak efektywnie używasz danych i zmieniają się wraz z upływem czasu podczas implementowania zaleceń.

Obsługiwane metryki w górnej części karty Przegląd obejmują:

| Nazwa | opis |

|---|---|

| Pozyskane dane w ciągu ostatnich 3 miesięcy | Przedstawia łączną ilość danych pozyskanych w obszarze roboczym w ciągu ostatnich trzech miesięcy. |

| Stan optymalizacji | Przedstawia liczbę zalecanych optymalizacji, które są obecnie aktywne, ukończone i odrzucone. |

Wybierz pozycję Zobacz wszystkie scenariusze zagrożeń, aby wyświetlić pełną listę odpowiednich zagrożeń, aktywnych i zalecanych wykryć oraz poziomów pokrycia.

Wyświetlanie zaleceń dotyczących optymalizacji i zarządzanie nimi

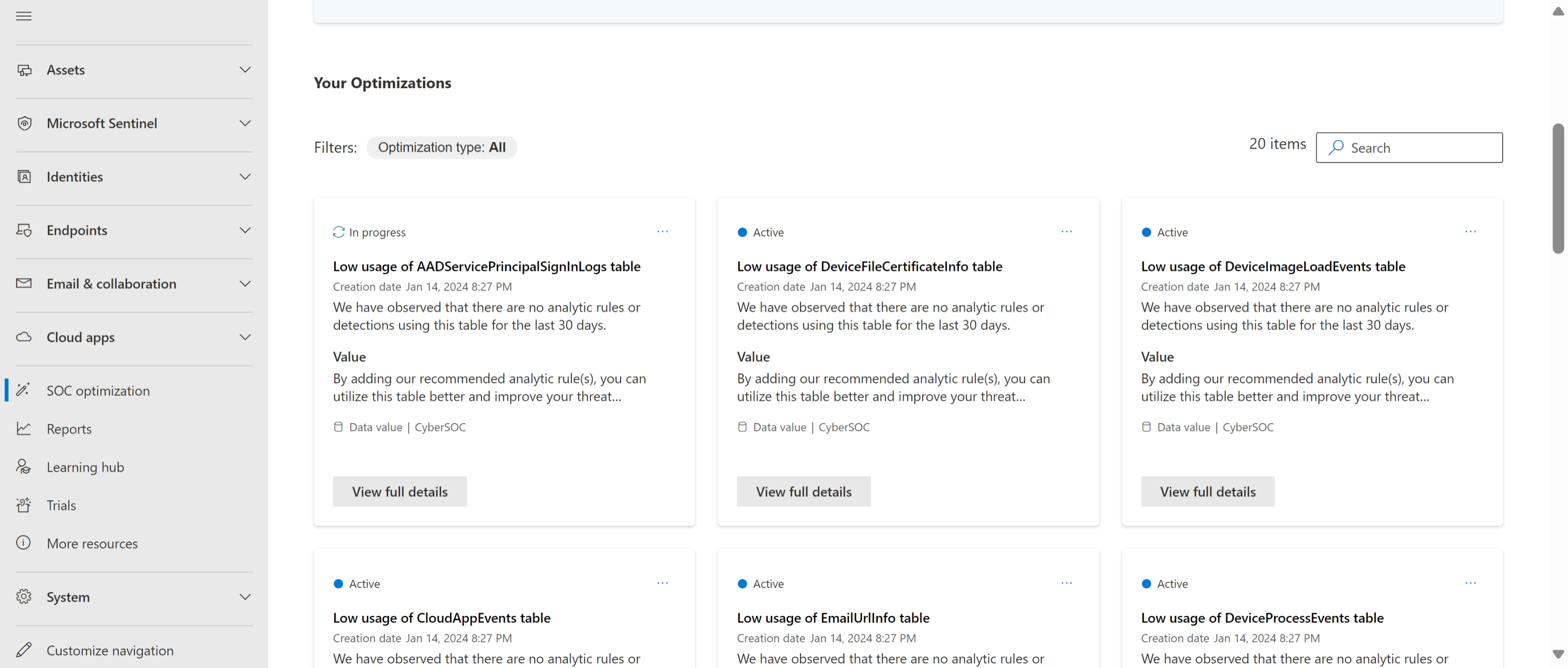

W witrynie Azure Portal zalecenia dotyczące optymalizacji SOC są wyświetlane na karcie Przegląd optymalizacji > SOC.

Na przykład:

Każda karta optymalizacji zawiera stan, tytuł, datę utworzenia, opis wysokiego poziomu i obszar roboczy, do którego ma zastosowanie.

Uwaga

Zalecenia dotyczące optymalizacji SOC są obliczane co 24 godziny.

Optymalizacje filtrów

Przefiltruj optymalizacje na podstawie typu optymalizacji lub wyszukaj konkretny tytuł optymalizacji przy użyciu pola wyszukiwania po stronie. Typy optymalizacji obejmują:

Pokrycie: obejmuje zalecenia oparte na zagrożeniach służące do dodawania mechanizmów kontroli zabezpieczeń, aby pomóc w zamknięciu luk w zabezpieczeniach dla różnych typów ataków.

Wartość danych: zawiera zalecenia sugerujące sposoby poprawy użycia danych w celu maksymalizacji wartości zabezpieczeń z pozyskanych danych lub sugerowanie lepszego planu danych dla organizacji.

Wyświetlanie szczegółów optymalizacji i podejmowanie akcji

Na każdej karcie optymalizacji wybierz pozycję Wyświetl pełne szczegóły , aby wyświetlić pełny opis obserwacji, która doprowadziła do zalecenia, oraz wartość widoczną w środowisku po zaimplementowaniu tego zalecenia.

Przewiń w dół do dołu okienka szczegółów, aby uzyskać link, do którego można wykonać zalecane akcje. Na przykład:

- Jeśli optymalizacja zawiera zalecenia dotyczące dodawania reguł analizy, wybierz pozycję Przejdź do centrum zawartości.

- Jeśli optymalizacja zawiera zalecenia dotyczące przenoszenia tabeli do dzienników podstawowych, wybierz pozycję Zmień plan.

Jeśli zdecydujesz się zainstalować szablon reguły analizy z centrum zawartości i nie masz jeszcze zainstalowanego rozwiązania, tylko instalowany szablon reguły analizy jest wyświetlany w rozwiązaniu po zakończeniu. Zainstaluj pełne rozwiązanie, aby wyświetlić wszystkie dostępne elementy zawartości z wybranego rozwiązania. Aby uzyskać więcej informacji, zobacz Odnajdywanie gotowej zawartości usługi Microsoft Sentinel i zarządzanie nią.

Zarządzanie optymalizacjami

Domyślnie stan optymalizacji jest aktywny. Zmień ich stan, gdy zespoły postępują zgodnie z klasyfikacją i wdrażaniem zaleceń.

Wybierz menu opcji lub wybierz pozycję Wyświetl pełne szczegóły , aby wykonać jedną z następujących akcji:

| Akcja | opis |

|---|---|

| Zakończony | Wykonaj optymalizację po zakończeniu każdej zalecanej akcji. Jeśli zostanie wykryta zmiana środowiska, która sprawia, że zalecenie jest nieistotne, optymalizacja zostanie automatycznie ukończona i przeniesiona na kartę Ukończono . Na przykład może istnieć optymalizacja związana z wcześniej nieużywaną tabelą. Jeśli tabela jest teraz używana w nowej regule analizy, zalecenie optymalizacji jest teraz nieistotne. W takich przypadkach baner jest wyświetlany na karcie Przegląd z liczbą automatycznie ukończonych optymalizacji od ostatniej wizyty. |

| Oznacz jako w toku / Oznacz jako aktywny | Oznacz optymalizację jako w toku lub aktywną, aby powiadomić innych członków zespołu, że aktywnie nad nią pracujesz. Użyj tych dwóch stanów elastycznie, ale spójnie, zgodnie z potrzebami dla organizacji. |

| Odrzuć | Odrzuć optymalizację, jeśli nie planujesz podjąć zalecanej akcji i nie chcesz już widzieć jej na liście. |

| Przekazywanie opinii | Zachęcamy do podzielenia się twoimi przemyśleniami na temat zalecanych działań z zespołem firmy Microsoft! Podczas udostępniania opinii należy zachować ostrożność, aby nie udostępniać żadnych poufnych danych. Aby uzyskać więcej informacji, zobacz temat Oświadczenie o ochronie prywatności firmy Microsoft.. |

Wyświetlanie ukończonych i odrzuconych optymalizacji

Jeśli oznaczysz określoną optymalizację jako Ukończono lub Odrzucono lub jeśli optymalizacja została ukończona automatycznie, zostanie ona wyświetlona odpowiednio na kartach Ukończono i Odrzucono.

W tym miejscu wybierz menu opcji lub wybierz pozycję Wyświetl pełne szczegóły , aby wykonać jedną z następujących akcji:

Ponownie uaktywnij optymalizację, wysyłając ją z powrotem na kartę Przegląd . Ponownie aktywowane optymalizacje są ponownie obliczane w celu zapewnienia najbardziej zaktualizowanej wartości i akcji. Ponowne obliczenie tych szczegółów może potrwać do godziny, więc poczekaj, zanim ponownie sprawdzisz szczegóły i zalecane akcje.

Ponowne aktywowanie optymalizacji może również zostać przeniesione bezpośrednio do karty Ukończone , jeśli po ponownym obliczeniu szczegółów okaże się, że nie są już istotne.

Przekaż dalszą opinię zespołowi firmy Microsoft. Podczas udostępniania opinii należy zachować ostrożność, aby nie udostępniać żadnych poufnych danych. Aby uzyskać więcej informacji, zobacz temat Oświadczenie o ochronie prywatności firmy Microsoft..

Przepływ użycia optymalizacji SOC

Ta sekcja zawiera przykładowy przepływ do korzystania z optymalizacji SOC z poziomu usługi Defender lub witryny Azure Portal:

Na stronie optymalizacji SOC zacznij od zrozumienia pulpitu nawigacyjnego:

- Obserwuj najważniejsze metryki pod kątem ogólnego stanu optymalizacji.

- Przejrzyj zalecenia dotyczące optymalizacji pod kątem wartości danych i pokrycia opartego na zagrożeniach.

Zalecenia dotyczące optymalizacji służą do identyfikowania tabel o niskim użyciu, co oznacza, że nie są one używane do wykrywania. Wybierz pozycję Wyświetl pełne szczegóły , aby wyświetlić rozmiar i koszt nieużywanych danych. Rozważ jedną z następujących akcji:

Dodaj reguły analizy, aby użyć tabeli na potrzeby rozszerzonej ochrony. Aby użyć tej opcji, wybierz pozycję Przejdź do centrum zawartości, aby wyświetlić i skonfigurować określone gotowe szablony reguł analitycznych, które używają wybranej tabeli. W centrum Zawartości nie musisz wyszukiwać odpowiedniej reguły, ponieważ zostanie wyświetlona bezpośrednio odpowiednia reguła.

Jeśli nowe reguły analityczne wymagają dodatkowych źródeł dzienników, rozważ ich pozyskiwanie w celu poprawy pokrycia zagrożeń.

Aby uzyskać więcej informacji, zobacz Odnajdywanie gotowej zawartości usługi Microsoft Sentinel i zarządzanie nią i Wykrywanie zagrożeń poza urządzeniem.

Zmień warstwę zobowiązania, aby uzyskać oszczędności kosztów. Aby uzyskać więcej informacji, zobacz Obniżanie kosztów usługi Microsoft Sentinel.

Zalecenia dotyczące optymalizacji umożliwiają poprawę pokrycia określonych zagrożeń. Na przykład w przypadku optymalizacji oprogramowania wymuszającego okup obsługiwanego przez człowieka:

Wybierz pozycję Wyświetl pełne szczegóły , aby wyświetlić bieżące pokrycie i sugerowane ulepszenia.

Wybierz pozycję Wyświetl wszystkie ulepszenia techniki MITRE ATT&CK, aby przejść do szczegółów i przeanalizować odpowiednie taktyki i techniki, pomagając zrozumieć lukę pokrycia.

Wybierz pozycję Przejdź do centrum zawartości, aby wyświetlić całą zalecaną zawartość zabezpieczeń, przefiltrowaną specjalnie pod kątem tej optymalizacji.

Po skonfigurowaniu nowych reguł lub wprowadzeniu zmian oznacz zalecenie jako ukończone lub pozwól na automatyczną aktualizację systemu.