Zalecane przypadki użycia podręcznika, szablony i przykłady

W tym artykule wymieniono przykładowe przypadki użycia podręczników usługi Microsoft Sentinel, a także przykładowe podręczniki i zalecane szablony podręczników.

Zalecane przypadki użycia podręcznika

Zalecamy rozpoczęcie od podręczników usługi Microsoft Sentinel dla następujących scenariuszy SOC, dla których udostępniamy gotowe szablony podręczników gotowe do użycia.

Wzbogacanie: zbieranie i dołączanie danych do zdarzenia w celu podejmowania mądrzejszych decyzji

Jeśli zdarzenie usługi Microsoft Sentinel jest tworzone na podstawie reguły alertu i analizy, która generuje jednostki adresów IP, skonfiguruj zdarzenie, aby wyzwolić regułę automatyzacji w celu uruchomienia podręcznika i zebrania dodatkowych informacji.

Skonfiguruj podręcznik, wykonując następujące czynności:

Uruchom podręcznik po utworzeniu zdarzenia. Jednostki reprezentowane w zdarzeniu są przechowywane w polach dynamicznych wyzwalacza zdarzenia.

Dla każdego adresu IP skonfiguruj podręcznik, aby wysyłał zapytania do zewnętrznego dostawcy analizy zagrożeń, takiego jak Suma wirusa, aby pobrać więcej danych.

Dodaj zwrócone dane i szczegółowe informacje jako komentarze dotyczące zdarzenia, aby wzbogacić badanie.

Dwukierunkowa synchronizacja z incydentami usługi Microsoft Sentinel z innymi systemami biletów

Aby zsynchronizować dane zdarzeń usługi Microsoft Sentinel z systemem obsługi biletów, takim jak ServiceNow:

Utwórz regułę automatyzacji dla wszystkich operacji tworzenia zdarzeń.

Dołącz podręcznik wyzwalany po utworzeniu nowego zdarzenia.

Skonfiguruj podręcznik, aby utworzyć nowy bilet w usłudze ServiceNow przy użyciu łącznika usługi ServiceNow.

Upewnij się, że zespoły mogą łatwo przejść z biletu usługi ServiceNow z powrotem do zdarzenia usługi Microsoft Sentinel, konfigurując podręcznik tak, aby zawierał nazwę zdarzenia, ważne pola i adres URL zdarzenia usługi Microsoft Sentinel w bilecie usługi ServiceNow.

Orkiestracja: kontrolowanie kolejki zdarzeń z platformy czatu SOC

Jeśli zdarzenie usługi Microsoft Sentinel jest tworzone na podstawie reguły alertu i analizy, która generuje jednostki nazwy użytkownika i adresu IP, skonfiguruj zdarzenie, aby wyzwolić regułę automatyzacji, aby uruchomić podręcznik i skontaktować się z zespołem za pośrednictwem standardowych kanałów komunikacyjnych.

Skonfiguruj podręcznik, wykonując następujące czynności:

Uruchom podręcznik po utworzeniu zdarzenia. Jednostki reprezentowane w zdarzeniu są przechowywane w polach dynamicznych wyzwalacza zdarzenia.

Skonfiguruj podręcznik, aby wysyłał komunikat do kanału komunikacji operacji zabezpieczeń, na przykład w usłudze Microsoft Teams lub Usłudze Slack , aby upewnić się, że analitycy zabezpieczeń wiedzą o zdarzeniu.

Skonfiguruj podręcznik, aby wysyłał wszystkie informacje w alercie pocztą e-mail do starszego administratora sieci i administratora zabezpieczeń. Wiadomość e-mail zawiera przyciski opcji Blokuj i Ignoruj użytkownika.

Skonfiguruj podręcznik do oczekiwania na odebranie odpowiedzi od administratorów, a następnie kontynuuj uruchamianie.

Jeśli administratorzy wybierają pozycję Blokuj, skonfiguruj podręcznik, aby wysłać polecenie do zapory, aby zablokować adres IP w alercie, a drugi do identyfikatora Entra firmy Microsoft, aby wyłączyć użytkownika.

Natychmiastowe reagowanie na zagrożenia przy minimalnych zależnościach człowieka

Ta sekcja zawiera dwa przykłady reagowania na zagrożenia naruszonego użytkownika i maszyny, na których bezpieczeństwo jest naruszone.

W przypadku użytkownika, na przykład wykrytego przez Ochrona tożsamości Microsoft Entra:

Uruchom podręcznik po utworzeniu nowego zdarzenia usługi Microsoft Sentinel.

Dla każdej jednostki użytkownika w incydencie podejrzanym o naruszenie zabezpieczeń skonfiguruj podręcznik w następujący sposób:

Wyślij wiadomość usługi Teams do użytkownika, żądając potwierdzenia, że użytkownik podjął podejrzaną akcję.

Sprawdź Ochrona tożsamości Microsoft Entra, aby potwierdzić stan użytkownika jako naruszony. Ochrona tożsamości Microsoft Entra oznaczyć użytkownika jako ryzykowne i zastosować wszystkie już skonfigurowane zasady wymuszania — na przykład w celu wymagania od użytkownika używania uwierzytelniania wieloskładnikowego podczas następnego logowania.

Uwaga

Ta konkretna akcja firmy Microsoft Entra nie inicjuje żadnych działań wymuszania na użytkowniku ani nie inicjuje żadnej konfiguracji zasad wymuszania. Informuje tylko Ochrona tożsamości Microsoft Entra, aby zastosować wszystkie już zdefiniowane zasady zgodnie z potrzebami. Każde wymuszanie zależy całkowicie od zasad zdefiniowanych w Ochrona tożsamości Microsoft Entra.

W przypadku maszyny, na przykład wykrytej przez Ochrona punktu końcowego w usłudze Microsoft Defender:

Uruchom podręcznik po utworzeniu nowego zdarzenia usługi Microsoft Sentinel.

Skonfiguruj podręcznik za pomocą akcji Jednostki — pobierz hosty , aby przeanalizować podejrzane maszyny uwzględnione w jednostkach zdarzeń.

Skonfiguruj element playbook, aby wydać polecenie , aby Ochrona punktu końcowego w usłudze Microsoft Defender w celu odizolowania maszyn w alercie.

Odpowiedź ręcznie podczas badania lub podczas wyszukiwania zagrożeń bez opuszczania kontekstu

Użyj wyzwalacza jednostki, aby podjąć natychmiastowe działania dotyczące poszczególnych podmiotów zagrożeń wykrytych podczas badania, po jednym naraz, bezpośrednio w ramach badania. Ta opcja jest również dostępna w kontekście wyszukiwania zagrożeń, bez połączenia z konkretnym zdarzeniem.

Wybierz jednostkę w kontekście i wykonaj odpowiednie akcje, oszczędzając czas i zmniejszając złożoność.

Podręczniki z wyzwalaczami jednostek obsługują akcje, takie jak:

- Blokowanie naruszonego użytkownika.

- Blokowanie ruchu ze złośliwego adresu IP w zaporze.

- Izolowanie naruszonego hosta w sieci.

- Dodawanie adresu IP do listy obserwowanych bezpiecznych/niebezpiecznych adresów lub do zewnętrznej bazy danych zarządzania konfiguracją (CMDB).

- Pobieranie raportu skrótu pliku z zewnętrznego źródła analizy zagrożeń i dodawanie go do zdarzenia jako komentarza.

Zalecane szablony podręczników

W tej sekcji wymieniono zalecane podręczniki i inne podobne podręczniki są dostępne w centrum zawartości lub w repozytorium GitHub usługi Microsoft Sentinel.

Szablony podręcznika powiadomień

Podręczniki powiadomień są wyzwalane po utworzeniu alertu lub zdarzenia i wysłaniu powiadomienia do skonfigurowanego miejsca docelowego:

| Podręcznik | Folder w folderze Repozytorium GitHub |

Rozwiązanie w centrum zawartości/ Azure Marketplace |

|---|---|---|

| Publikowanie wiadomości w kanale usługi Microsoft Teams | Post-Message-Teams | Rozwiązanie SOAR Essentials usługi Sentinel |

| Wysyłanie powiadomienia e-mail programu Outlook | Wyślij podstawową wiadomość e-mail | Rozwiązanie SOAR Essentials usługi Sentinel |

| Publikowanie wiadomości w kanale usługi Slack | Post-Message-Slack | Rozwiązanie SOAR Essentials usługi Sentinel |

| Wysyłanie karty adaptacyjnej usługi Microsoft Teams podczas tworzenia zdarzeń | Send-Teams-adaptive-card-on-incident-creation | Rozwiązanie SOAR Essentials usługi Sentinel |

Blokowanie szablonów podręczników

Blokowanie podręczników jest wyzwalane podczas tworzenia alertu lub zdarzenia, zbierania informacji o jednostkach, takich jak konto, adres IP i host, i blokuje je z dalszych akcji:

| Podręcznik | Folder w folderze Repozytorium GitHub |

Rozwiązanie w centrum zawartości/ Azure Marketplace |

|---|---|---|

| Blokowanie adresu IP w usłudze Azure Firewall | AzureFirewall-BlockIP-addNewRule | Rozwiązanie usługi Azure Firewall dla usługi Sentinel |

| Blokowanie użytkownika entra firmy Microsoft | Block-AADUser | Microsoft Entra solution |

| Resetowanie hasła użytkownika entra firmy Microsoft | Reset-AADUserPassword | Microsoft Entra solution |

| Izolowanie lub unisolate urządzenia przy użyciu polecenia Ochrona punktu końcowego w usłudze Microsoft Defender |

Isolate-MDEMachine Unisolate-MDEMachine |

rozwiązanie Ochrona punktu końcowego w usłudze Microsoft Defender |

Tworzenie, aktualizowanie lub zamykanie szablonów podręczników

Tworzenie, aktualizowanie lub zamykanie podręczników może tworzyć, aktualizować lub zamykać zdarzenia w usługach zabezpieczeń microsoft Sentinel, Microsoft 365 lub w innych systemach obsługi biletów:

| Podręcznik | Folder w folderze Repozytorium GitHub |

Rozwiązanie w centrum zawartości/ Azure Marketplace |

|---|---|---|

| Tworzenie zdarzenia przy użyciu programu Microsoft Forms | CreateIncident-MicrosoftForms | Rozwiązanie SOAR Essentials usługi Sentinel |

| Powiązanie alertów z incydentami | relateAlertsToIncident-basedOnIP | Rozwiązanie SOAR Essentials usługi Sentinel |

| Tworzenie zdarzenia Usługi teraz | Tworzenie rekordu SNOW | Rozwiązanie ServiceNow |

Często używane konfiguracje podręczników

Ta sekcja zawiera przykładowe zrzuty ekranu dla często używanych konfiguracji podręcznika, w tym aktualizowanie zdarzenia, używanie szczegółów zdarzenia, dodawanie komentarzy do zdarzenia lub wyłączanie użytkownika.

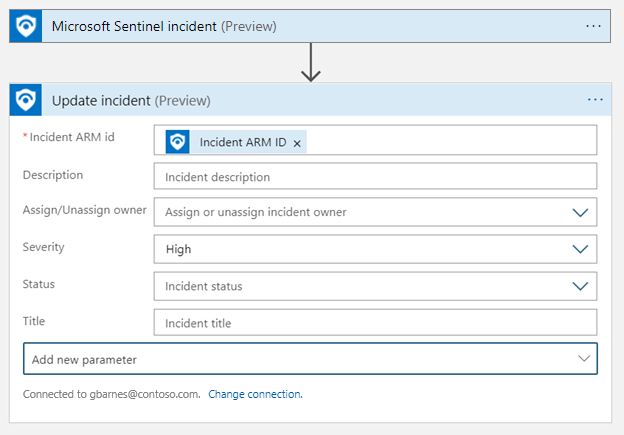

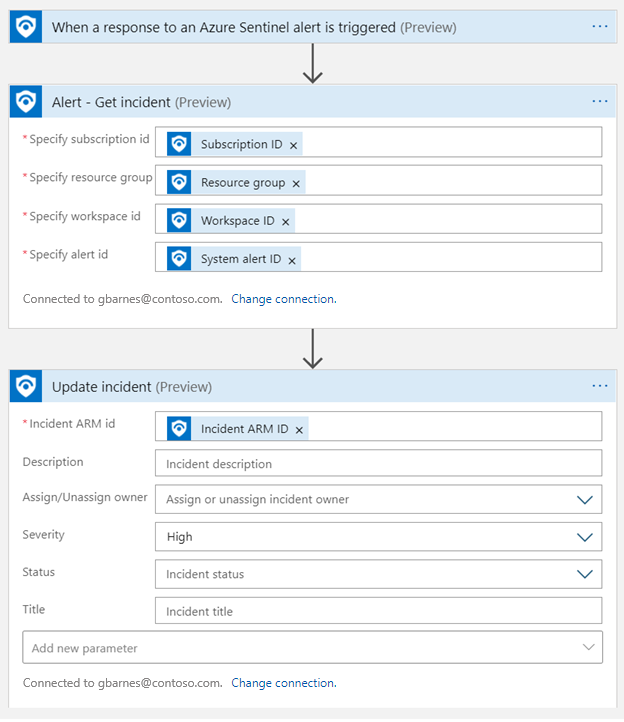

Aktualizowanie zdarzenia

Ta sekcja zawiera przykładowe zrzuty ekranu pokazujące, jak można użyć podręcznika do aktualizowania zdarzenia na podstawie nowego zdarzenia lub alertu.

Aktualizowanie zdarzenia na podstawie nowego zdarzenia (wyzwalacza zdarzenia):

Aktualizowanie zdarzenia na podstawie nowego alertu (wyzwalacza alertu):

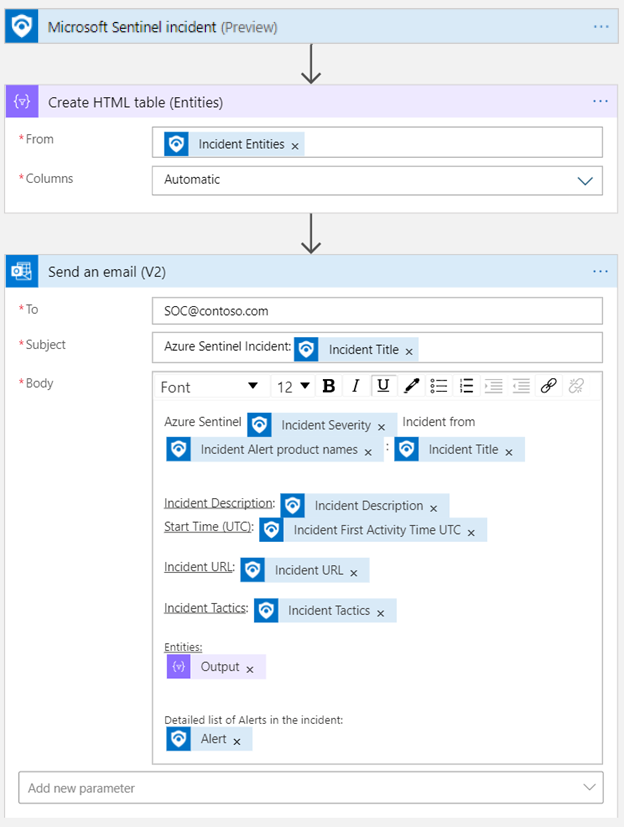

Używanie szczegółów zdarzenia w przepływie

Ta sekcja zawiera przykładowe zrzuty ekranu pokazujące, jak można użyć podręcznika do używania szczegółów zdarzenia w innym miejscu przepływu:

Wyślij szczegóły zdarzenia pocztą za pomocą podręcznika wyzwalanego przez nowe zdarzenie:

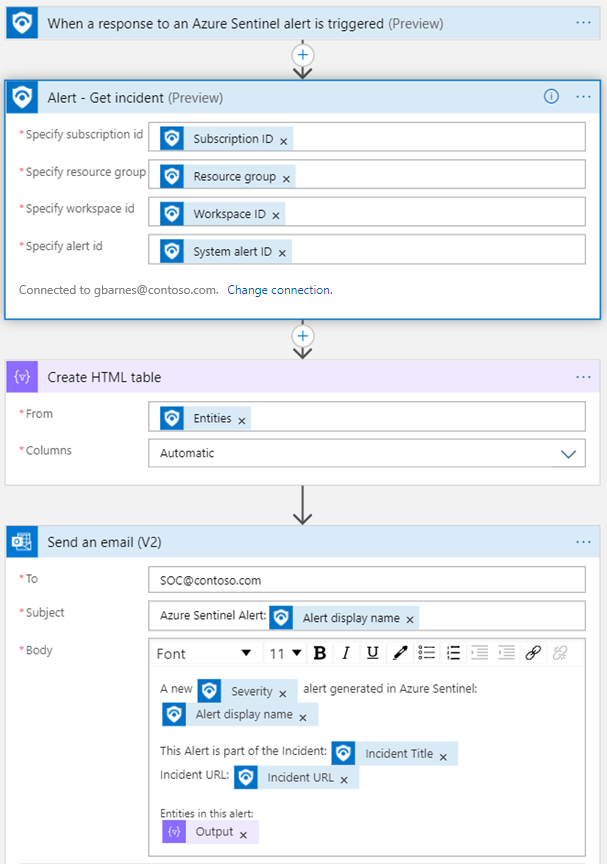

Wyślij szczegóły zdarzenia pocztą za pomocą podręcznika wyzwalanego przez nowy alert:

Dodawanie komentarza do zdarzenia

Ta sekcja zawiera przykładowe zrzuty ekranu pokazujące, jak można użyć podręcznika do dodawania komentarzy do zdarzenia:

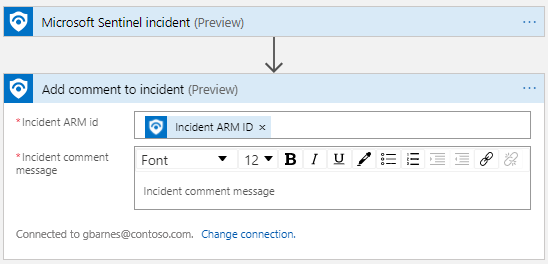

Dodaj komentarz do zdarzenia przy użyciu podręcznika wyzwalanego przez nowe zdarzenie:

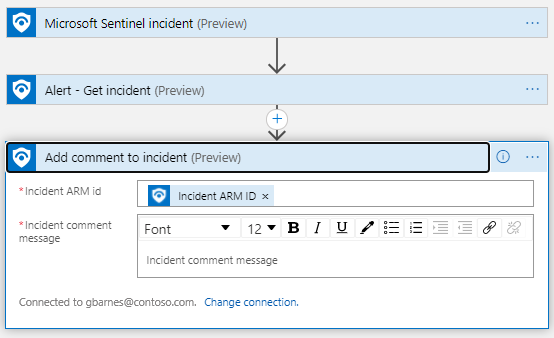

Dodaj komentarz do zdarzenia przy użyciu podręcznika wyzwalanego przez nowy alert:

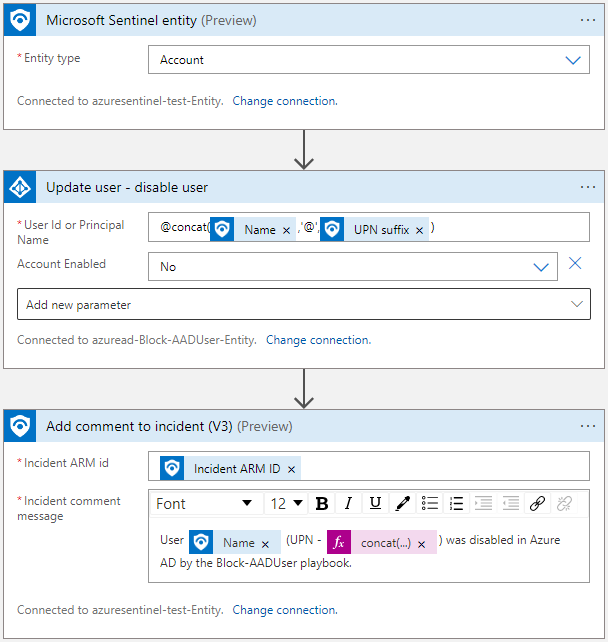

Wyłączanie użytkownika

Poniższy zrzut ekranu przedstawia przykład sposobu użycia podręcznika do wyłączenia konta użytkownika na podstawie wyzwalacza jednostki usługi Microsoft Sentinel: